hahwul/xssmaze

GitHub: hahwul/xssmaze

一个专为衡量和改进安全工具 XSS 检测能力而设计的 Web 服务靶场,涵盖了从基础反射到高级绕过的多种场景。

Stars: 31 | Forks: 4

[](https://github.com/hahwul/xssmaze/actions/workflows/crystal_build.yml)

[](https://github.com/hahwul/xssmaze/actions/workflows/crystal_lint.yml)

[](https://github.com/hahwul/xssmaze/actions/workflows/ghcr.yml)

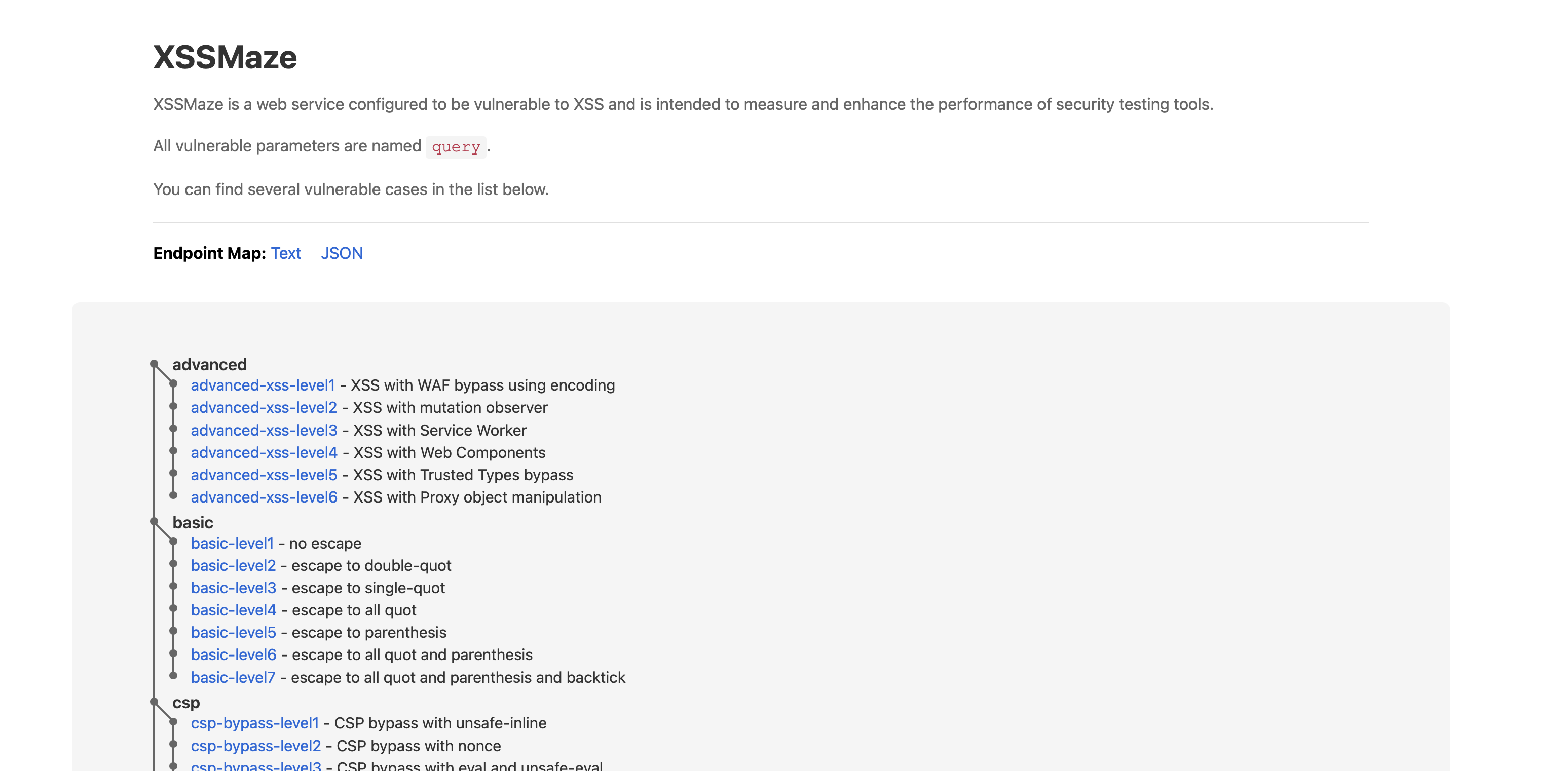

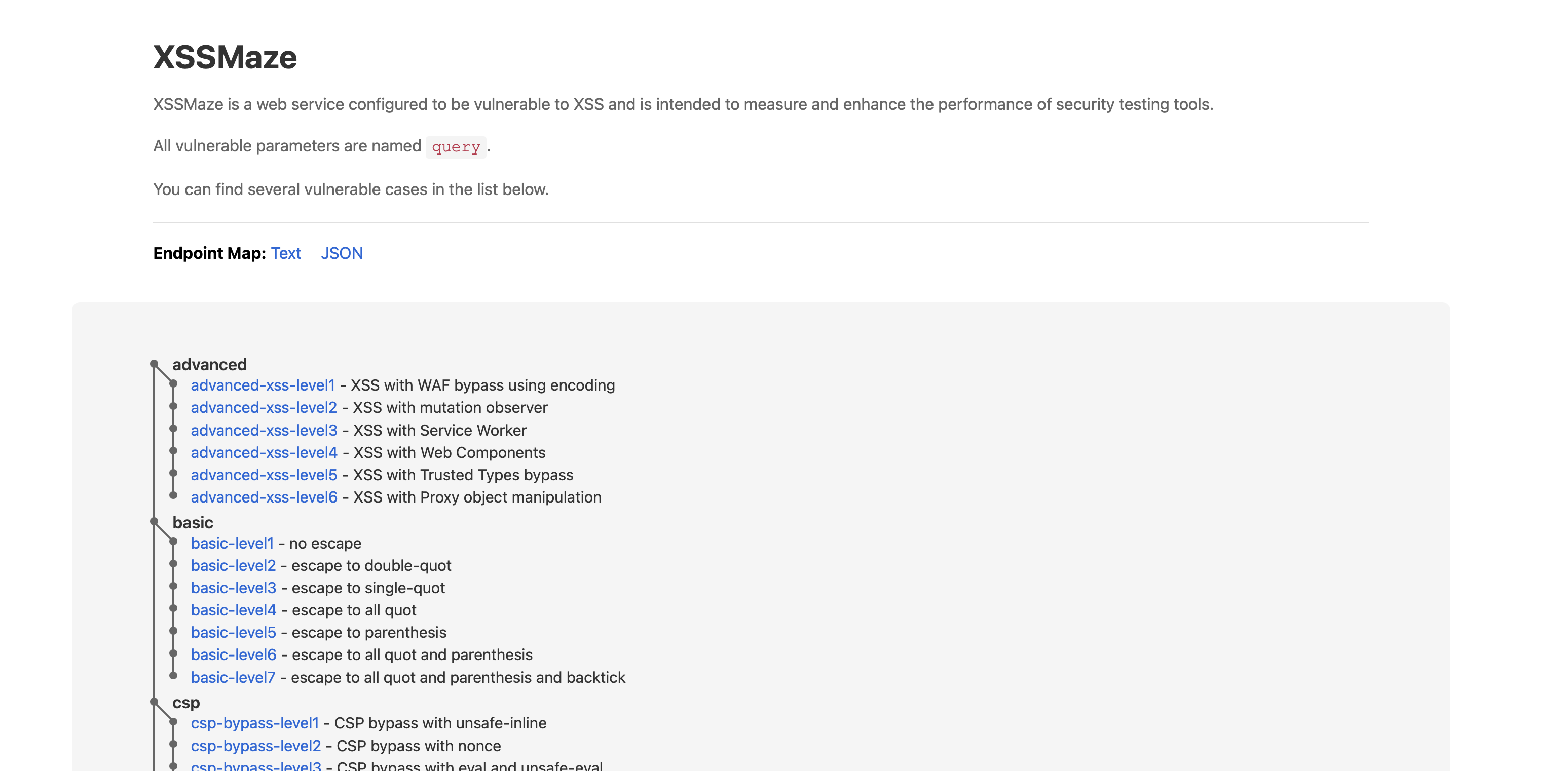

XSSMaze 是一个故意设计为易受攻击的 Web 应用程序,用于衡量和改进安全测试工具中的 XSS 检测能力。它涵盖了广泛的 XSS 上下文:基础反射、DOM、Header、Path、POST、重定向、解码、隐藏输入、JS 内部、属性内、框架内、事件处理器、CSP 绕过、SVG、CSS 注入、模板注入、WebSocket、JSON、高级技术、Polyglot、浏览器状态、Opener、存储事件、Stream、Channel、Service Worker、History State、重解析以及 Referrer。

## 安装

### 从源码安装

```

shards install

shards build

./bin/xssmaze

```

### 从 Docker 安装

```

docker pull ghcr.io/hahwul/xssmaze:main

docker run -p 3000:3000 ghcr.io/hahwul/xssmaze:main

```

## 用法

```

./bin/xssmaze

Options:

-b HOST, --bind HOST Host to bind (defaults to 0.0.0.0)

-p PORT, --port PORT Port to listen for connections (defaults to 3000)

-s, --ssl Enables SSL

--ssl-key-file FILE SSL key file

--ssl-cert-file FILE SSL certificate file

-h, --help Shows this help

```

## 端点地图

```

curl http://localhost:3000/map/text

curl http://localhost:3000/map/json

```

[](https://github.com/hahwul/xssmaze/actions/workflows/crystal_build.yml)

[](https://github.com/hahwul/xssmaze/actions/workflows/crystal_lint.yml)

[](https://github.com/hahwul/xssmaze/actions/workflows/ghcr.yml)

XSSMaze 是一个故意设计为易受攻击的 Web 应用程序,用于衡量和改进安全测试工具中的 XSS 检测能力。它涵盖了广泛的 XSS 上下文:基础反射、DOM、Header、Path、POST、重定向、解码、隐藏输入、JS 内部、属性内、框架内、事件处理器、CSP 绕过、SVG、CSS 注入、模板注入、WebSocket、JSON、高级技术、Polyglot、浏览器状态、Opener、存储事件、Stream、Channel、Service Worker、History State、重解析以及 Referrer。

## 安装

### 从源码安装

```

shards install

shards build

./bin/xssmaze

```

### 从 Docker 安装

```

docker pull ghcr.io/hahwul/xssmaze:main

docker run -p 3000:3000 ghcr.io/hahwul/xssmaze:main

```

## 用法

```

./bin/xssmaze

Options:

-b HOST, --bind HOST Host to bind (defaults to 0.0.0.0)

-p PORT, --port PORT Port to listen for connections (defaults to 3000)

-s, --ssl Enables SSL

--ssl-key-file FILE SSL key file

--ssl-cert-file FILE SSL certificate file

-h, --help Shows this help

```

## 端点地图

```

curl http://localhost:3000/map/text

curl http://localhost:3000/map/json

```

标签:CISA项目, Crystal, CSP Bypass, DAST, Docker, DOM XSS, Github安全, OWASP Top 10, Web安全, XML 请求, XSS, 反取证, 反射型XSS, 安全基准, 安全开发, 安全测试, 安全评估, 安全防御评估, 客户端攻击, 恶意软件分析, 攻击性安全, 数据展示, 注入攻击, 漏洞情报, 漏洞靶场, 红队, 网络安全, 蓝队分析, 请求拦截, 跨站脚本攻击, 防御检测, 隐私保护