ProcessusT/UnhookingDLL

GitHub: ProcessusT/UnhookingDLL

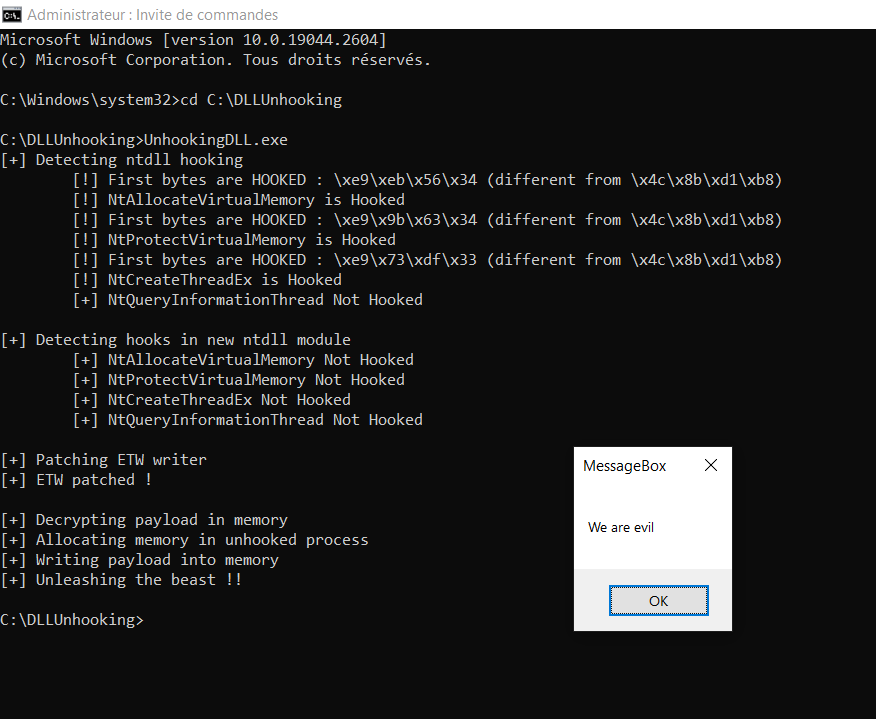

一个整合了 DLL Unhooking、ETW 修补和进程镂空技术的 C++ 模板,用于绕过 EDR 检测并执行 Shellcode。

Stars: 71 | Forks: 12

用于 DLL Unhooking + ETW patching 的 C++ 模板

该脚本通过使用新映射的 ntdll 文件副本来绕过 DLL Hooking,修补 ETW,并通过进程镂空 (process hollowing) 触发 shellcode。

参考自 :

- https://github.com/TheD1rkMtr

- https://www.ired.team/offensive-security/defense-evasion/how-to-unhook-a-dll-using-c++

- https://github.com/Hagrid29/RemotePatcher/blob/main/RemotePatcher/RemotePatcher.cpp

标签:C++, DLL Unhooking, DNS 反向解析, DOM解析, ETW Patching, Ntdll, Shellcode 执行, Windows 内核, 内存操作, 反调试, 安全测试, 恶意代码分析, 攻击性安全, 数据展示, 数据擦除, 端口监听, 端点可见性, 红队, 脱钩, 规避防御, 进程镂空, 配置文件