OSTEsayed/OSTE-Meta-Scan

GitHub: OSTEsayed/OSTE-Meta-Scan

一站式Web漏洞元扫描工具,整合五款主流DAST扫描器并通过学习算法聚合分析结果。

Stars: 300 | Forks: 44

# OSTE-Meta-Scanner

该项目现由 OSTE 维护和支持,不再作为开源项目提供。如需咨询、商业用途或支持,请通过 [LinkedIn](https://www.linkedin.com/company/oste-service/)、官方网站联系 OSTE,或通过 WhatsApp 联系销售团队,号码为 +213.7.98.38.94.54。

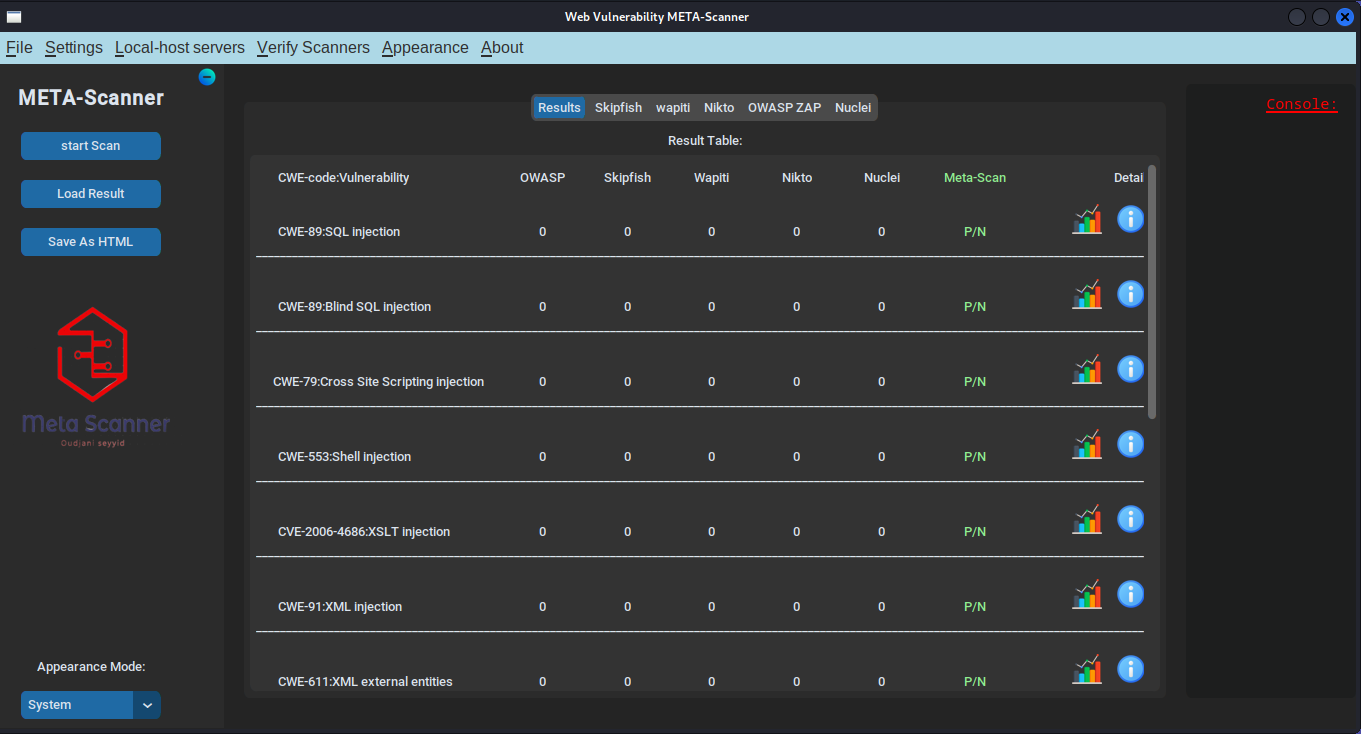

该项目旨在简化动态应用程序安全测试 (DAST) 领域。OSTE meta scanner 是一款综合性的 Web 漏洞扫描器,集成了多种 DAST 扫描器,包括 Nikto Scanner、ZAP、Nuclei、SkipFish 和 Wapiti。

## 目录

- [简介](#introduction)

- [功能特性](#features)

- [安装说明](#installation)

- [使用方法](#usage)

- [贡献指南](#contributing)

- [许可证](#license)

- [截图](#ScreenShots)

## 简介

该软件提供了一个用户友好的图形界面,为每次扫描展示一份详尽的报告,使扫描过程变得轻松且直观。

该扫描器主要关注 Web 注入漏洞,例如 SQL 注入、XSS 注入、OS 命令注入、XML 注入等。此外,除了注入漏洞外,它还提供了每个扫描器支持的漏洞列表。

我们提供两种类型的报告。第一种是 JSON 格式的整合报告,其中包含来自每个扫描器的重要报告。它详细记录了漏洞信息、对应的 URL、使用的参数、Curl 命令、攻击向量、漏洞描述等内容。

第二种是 HTML 文件格式的报告,专门用于高亮显示成功的注入攻击。我们的结果和决策基于一项新颖的学习算法("A Meta-Scan based approach for the detection of injection vulnerabilities in Web applications.", -University May 8, 1945 -Guelma -, Computer Science Department, Presented by: SEYYID TAQY EDINE OUDJANI, Supervised by: DR. ABDELHAKIM HANNOUSSE. 2023)。[https://dspace.univ-guelma.dz/jspui/handle/123456789/15028]。

## 功能特性

支持的主要漏洞列表:

1. 注入 (Injection)

- SQL injection (SQL 注入)

- Cross site scripting (跨站脚本攻击)

- OS command injection (OS 命令注入)

- XML injection (XML 注入)

- XSLT injection (XSLT 注入)

- XML External entites (XML 外部实体)

- code injection (代码注入)

- host header injection (Host 头注入)

- html injection (HTML 注入)

- Template injection (server-side) (服务端模板注入)

- CRLF injection (CRLF 注入)

- OGNL injection (OGNL 注入)

2. 其他漏洞(请参阅各扫描器的仓库以获取完整列表。)

- Skipfish 漏洞支持列表。

- Wapiti 漏洞支持列表。

- ZAP 主动攻击列表。

- Nikto 漏洞支持列表(指定:Tunning 9 & 4)。

- Nuclei CVE-Template。

## 安装说明

安装过程需要满足一系列特定要求。虽然该项目主要在 Kali Linux 上提供支持,但它也可以兼容其他操作系统:

1. ZAP:

- kaliLinux: [ sudo apt install zaproxy ]

- 其他操作系统: [ https://github.com/zaproxy/zaproxy ]

2. Wapiti:

- kaliLinux: [ sudo apt install wapiti ]

- 其他操作系统: [ https://wapiti-scanner.github.io/ ]

3. Skipfish:

- kaliLinux: [ sudo apt install skipfish ]

- 其他操作系统: [ https://gitlab.com/kalilinux/packages/skipfish ]

4. Nikto :

- kaliLinux: [ sudo apt install nikto ]

- 其他操作系统: [ https://github.com/sullo/nikto ]

5. Nuclei:

- kaliLinux: [ sudo apt install nuclei ]

- 其他操作系统: [ https://github.com/projectdiscovery/nuclei ]

6. Python 3 * 库:

- customtkinter

- zapv2

- jinja2

- webbrowser

- PIL

- matplotlib

- BeautifulSoup

- pprint

7. 获取更多功能的可选依赖:

- XAMP server

- NPM

(注意:请注意,我将尽快为 Linux 用户创建一个 Bash 脚本以自动化安装步骤。)

## 使用方法

将仓库克隆到本地机器后,可以通过执行命令 `python3 Metascan.py` 来启动应用程序。

然后,您可以在应用程序的界面中进行操作。

## Docker

OSTEscaner 目录中提供了一个 Docker 镜像。它基于 Kali Linux,并且需要一个 Xserver 来显示 Python GUI。

在 Linux 上,您可能已经有一个正在运行的 Xserver;在 Windows(包括 WSL)上,不错的开源服务器有 [vcxsrv](https://sourceforge.net/projects/vcxsrv/) 或 [xming](https://sourceforge.net/projects/xming/)。

首先导出您的 display:

Linux: `export DISPLAY=:0.0`

Windows (wsl): `export DISPLAY="$(grep nameserver /etc/resolv.conf | sed 's/nameserver //'):0"`

然后构建并运行 Docker 镜像:

```

docker build -t metascan .

docker run -e DISPLAY=$DISPLAY --network=host metascan

```

故障排除:

- Docker 的 xdisplay 可能比较棘手,您可能会遇到 `_tkinter.TclError: couldn't connect to display` 错误。由于它基于网络通信,您可能需要包含您的本地 IP 地址:例如 `export DISPLAY:192.168.100.5:0.0`,在 Windows 上您可能需要查找关于 xming 的教程并安装额外的字体。

- 构建过程中的 apt 命令有时会因 kali.org 网络错误而失败(`Failed to fetch http://http.kali.org/`),只需重试构建即可。

## 贡献指南

我们欢迎通过贡献来增强和改进该项目。

可以通过捐赠方式:

[](https://www.buymeacoffee.com/oudjanisaye)

或者通过您的脑力贡献。请遵循以下准则:

1. Fork 该仓库并为您的贡献创建一个新分支。

2. 确保您的代码符合项目的编码规范。

3. 进行更改,解决特定问题或添加提议的增强功能。

4. 全面测试您的更改。

5. 提交您的更改并提供清晰且具有描述性的提交信息。

6. 将您的更改推送到您 Fork 的仓库中。

7. 提交 Pull Request,详细说明您所做的更改并提供任何相关信息或背景。

请注意,所有贡献将由项目维护者进行审查。我们感谢您的付出,并将尽力及时提供反馈。

如果您有任何疑问或需要进一步说明,请随时通过 Issue 追踪器联系我们或直接联系项目维护者。

## 许可证

本项目采用 GNU GENERAL PUBLIC LICENSE Version 3, 29 June 2007。

本项目仅用于教育目的,旨在简化网络安全的整体评估。然而,我们需要强调,我们对本应用程序的任何恶意使用不承担任何责任。至关重要的是,本软件的用户应行使责任感和道德行为。我们强烈建议在使用本软件之前通知相关目标或个人。

## 截图

## 联系方式

linkdin:(https://www.linkedin.com/in/oudjani-seyyid-taqy-eddine-b964a5228)

标签:CISA项目, DAST, Google, Meta Scanner, Nikto, Nuclei, OS命令注入, OWASP ZAP, SkipFish, Wapiti, Web安全, Web漏洞扫描, 动态应用安全测试, 图形化界面, 安全报告, 对称加密, 恶意软件分析, 自动化审计, 蓝队分析, 请求拦截, 逆向工具, 集成扫描器