magicsword-io/LOLDrivers

GitHub: magicsword-io/LOLDrivers

该项目聚合易受攻击与恶意 Windows 驱动并配套检测规则,解决驱动层安全可见性与主动防御问题。

Stars: 1535 | Forks: 194

# LOLDrivers - Living Off The Land Drivers 🚗💨

欢迎来到 LOLDrivers(Living Off The Land Drivers),一个令人兴奋的开源项目,将易受攻击的、恶意的和已知恶意的 Windows 驱动程序汇集到一个全面的存储库中。我们的使命是赋予各种规模的组织知识和工具,以了解并解决驱动程序相关的安全风险,使他们的系统更安全、更可靠。

## 主要功能

- 大量且组织良好的易受攻击和恶意 Windows 驱动程序集合

- 持续更新最新的驱动程序漏洞和威胁信息

- 易于导航的分类和索引,快速访问相关信息

- 与 Sigma 无缝集成,使用哈希预防进行主动防御

## LOLDrivers 如何帮助您的组织

- 增强对基础架构中易受攻击驱动程序的可见性,培养更强的安全态势

- 通过了解最新的驱动程序相关威胁和漏洞,走在曲线前面

- 快速识别并解决与驱动程序漏洞相关的风险,将潜在损害降至最低

- 利用与 Sigma 的兼容性,通过哈希主动阻止已知恶意驱动程序

## 入门指南

要开始您的 LOLDrivers 之旅,只需查看 [LOLDrivers.io](https://loldrivers.io/) 网站或克隆存储库并探索分类目录中丰富的信息。我们已设计该网站以帮助您轻松找到保护系统免受易受攻击驱动程序侵害所需的见解。

为了协助加快 YAML 文件的创建,请查看 [loldrivers.streamlit.app](https://loldrivers.streamlit.app)

## 支持 📞

请使用 [GitHub 问题跟踪器](https://github.com/magicsword-io/LOLDrivers/issues) 提交错误或请求功能。

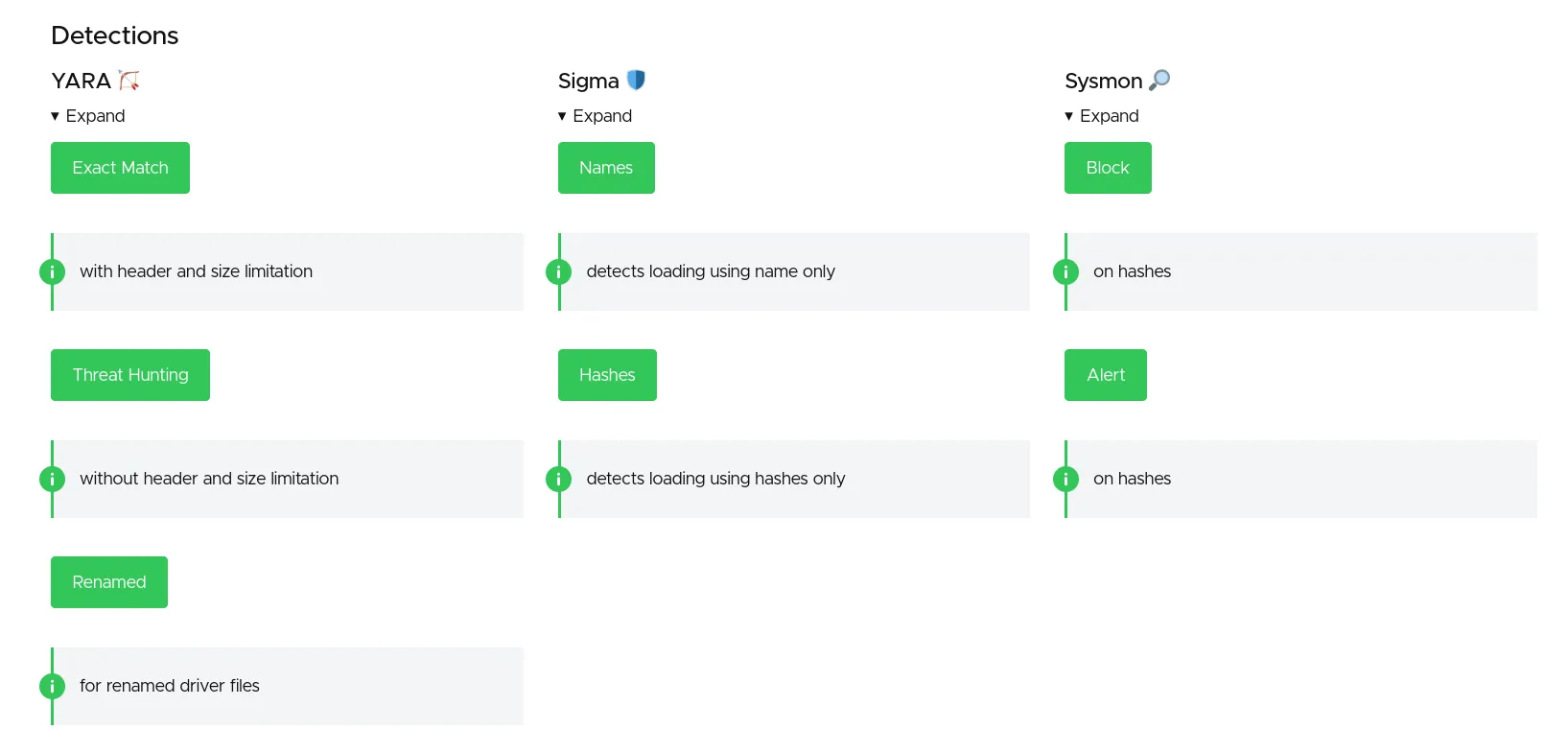

## 🚨 Sigma、Yara、ClamAV 和 Sysmon 检测

LOLDrivers 提供全面的 Sigma、Yara、ClamAV 和 Sysmon 检测规则,帮助您有效检测潜在威胁。要详细探索这些规则,请导航到检测文件夹下的 [sigma](detections/sigma/)、[yara](detections/yara)、[av](https://github.com/magicsword-io/LOLDrivers/blob/main/detections/av/LOLDrivers.hdb) 和 [sysmon](detections/sysmon/) 目录。此外还有 [WDAC](detections/wdac/) 策略,感谢 [Florian Stosse](https://github.com/Harvester57) 和 [HotCakeX](https://github.com/HotCakeX)。

愉快狩猎!🕵️♂️

## 🔎 Windows 文件夹扫描

社区还创建了一个 PowerShell LOLDriver 扫描程序,由 [@Oddvarmoe](https://twitter.com/Oddvarmoe)、[@M_haggis](https://twitter.com/M_haggis) 和 [IISResetMe](https://twitter.com/IISResetMe) 提供帮助,可以帮您识别潜在的恶意驱动程序。该脚本可通过 [此处](https://gist.github.com/IISResetMe/1a8353ae57710868b31b0e8d41683b95) 获取,允许您扫描指定 Windows 文件夹中的可疑文件。我们建议在以下目录上运行该脚本:

```

C:\WINDOWS\inf

C:\WINDOWS\System32\drivers

C:\WINDOWS\System32\DriverStore\FileRepository

```

## 🏗️ 本地构建与测试

### 先决条件

* [Python 3.10](https://www.python.org/downloads/)

* [Poetry](https://python-poetry.org/docs/#installation)

* [Golang](https://go.dev/dl/)

* [Hugo](https://gohugo.io/)

### 本地构建与测试步骤

1. 克隆存储库:

```

git clone https://github.com/magicsword-io/LOLDrivers.git

```

2. 切换到项目目录:

```

cd LOLDrivers

```

3. 安装依赖项:

```

poetry install

```

4. 激活虚拟环境:

```

poetry shell

```

5. 使用 /yaml 文件夹中的文件构建网站:

```

python bin/site.py

```

6. 本地运行网站:

```

cd loldrivers.io && hugo serve

```

标签:AI合规, CI 构建, DNS通配符暴力破解, GitHub Actions, Living Off The Land, RFI远程文件包含, Sigma 集成, Streamlit, Windows 安全, Windows 驱动, 分类目录, 哈希防护, 威胁情报, 开发者工具, 恶意驱动, 日志审计, 流式应用, 漏洞驱动, 站点索引, 网络安全, 自动笔记, 访问控制, 逆向工具, 防御策略, 隐私保护, 驱动安全, 驱动漏洞