dev-lu/osint_toolkit

GitHub: dev-lu/osint_toolkit

一个为安全分析师设计的自托管 OSINT 平台,整合多源工具与 AI 以加速威胁情报分析与检测工程工作流。

Stars: 850 | Forks: 143

# OSINT 工具包

## 一个为安全分析师构建的全栈网络应用

OSINT Toolkit 是一个可自托管、随需使用的分析平台,专为安全专家设计。它将各种安全工具整合到一个易于使用的环境中,简化日常任务。该工具针对单用户操作进行了优化,在 Docker 容器中本地运行,不用于长期数据存储或管理。相反,它专注于加速日常工作流程,例如新闻聚合与分析、IOC 与电子邮件调查,以及创建威胁检测规则。为了进一步提升效率,OSINT Toolkit 集成了生成式 AI 功能,为分析与决策提供额外支持。

## 集成服务

| IPs | Domains | URLs | Emails | Hashes | CVEs |

|----------------|---------------|----------------------|------------------|------------|----------|

| AbuseIPDB | Alienvault | Alienvault | Emailrep.io | Alienvault | GitHub |

| Alienvault | Checkphish.ai | Checkphish.ai | GitHub | GitHub | NIST NVD |

| Checkphish.ai | GitHub | GitHub | Hunter.io | Maltiverse | |

| CrowdSec | Maltiverse | Google Safe Browsing | Have I Been Pwnd | Pulsedive | |

| GitHub | Pulsedive | Maltiverse | Reddit | Reddit | |

| IPQualityScore | Shodan | Pulsedive | Twitter | ThreatFox | |

| Maltiverse | ThreatFox | Shodan | | Twitter | |

| Pulsedive | Reddit | ThreatFox | | Virustotal | |

| Shodan | Twitter | Reddit | | | |

| Reddit | URLScan | Twitter | | | |

| ThreatFox | Virustotal | URLScan | | | |

| Twitter | | Virustotal | | | |

| Virustotal | | | | | |

## 功能

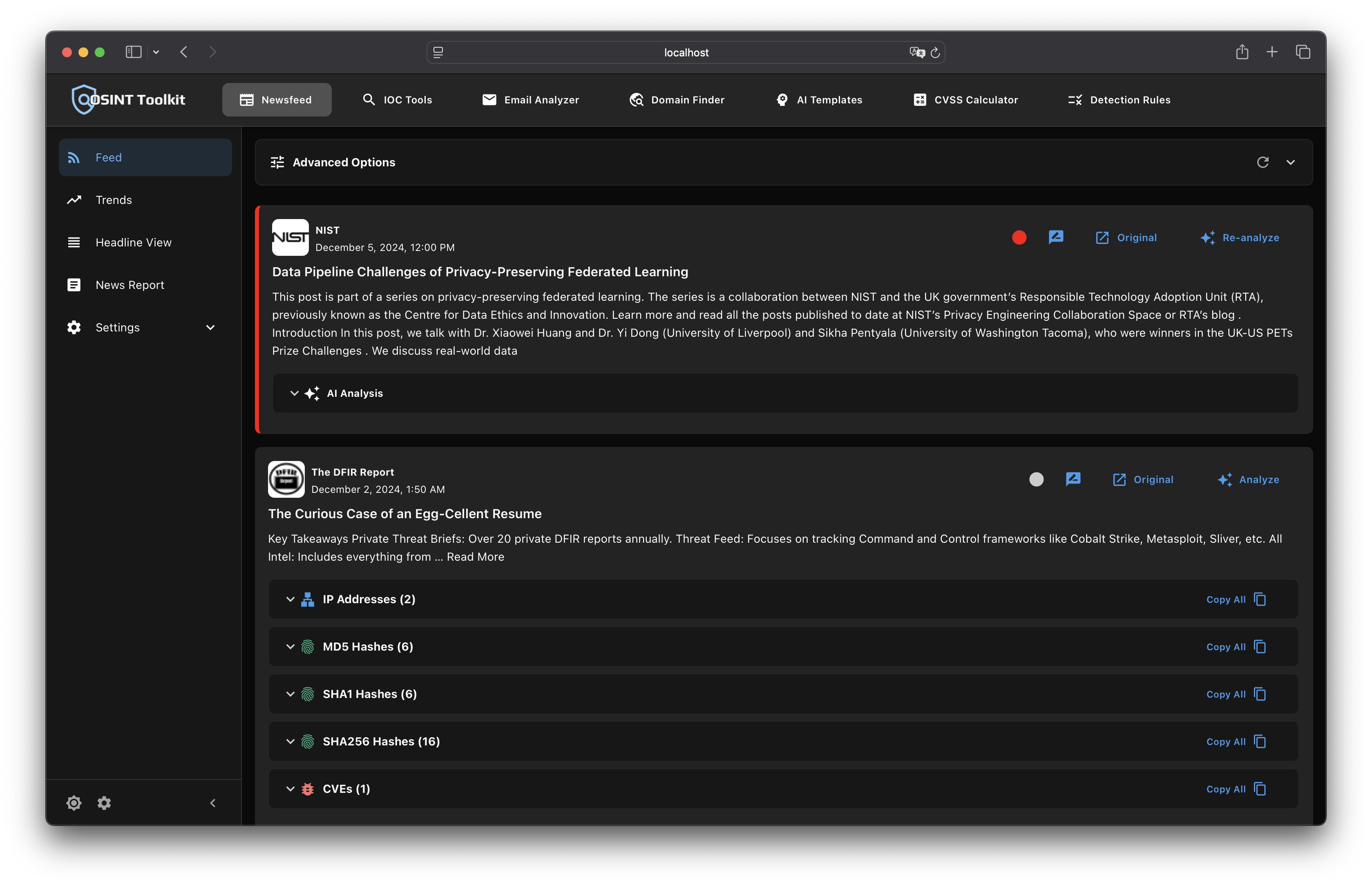

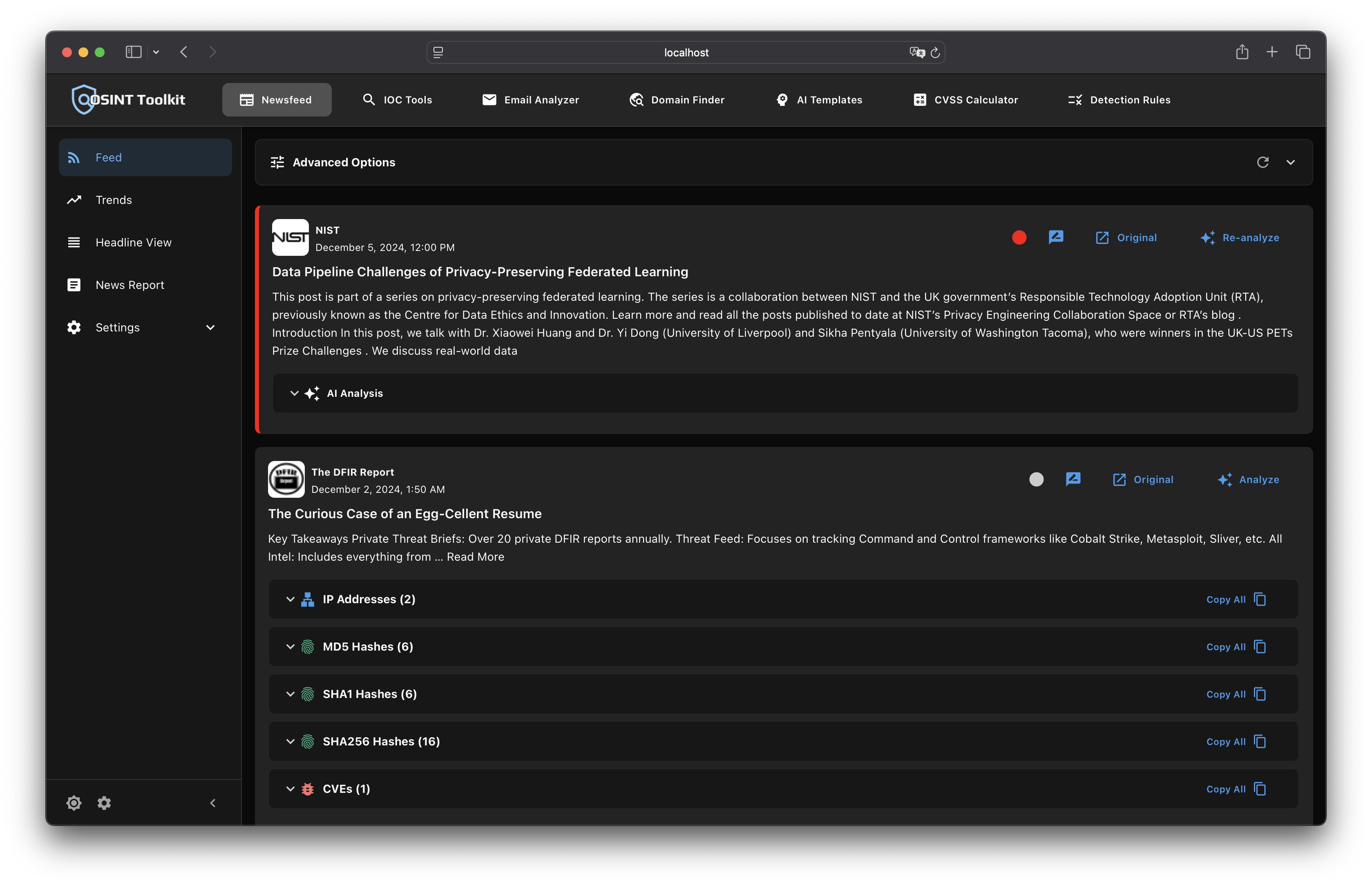

### 新闻动态

新闻动态模块通过聚合来自 Wired、The Hacker News、Security Magazine、Threatpost、TechCrunch Security 和 Dark Reading 等可信来源的文章,让您随时了解最新的网络安全动态。在不访问多个网站或订阅多个新闻简报的情况下,即可紧跟行业趋势和潜在威胁。该模块会自动从新闻文章中提取 IOC(入侵指标),并让您借助 AI 快速分析新闻内容。

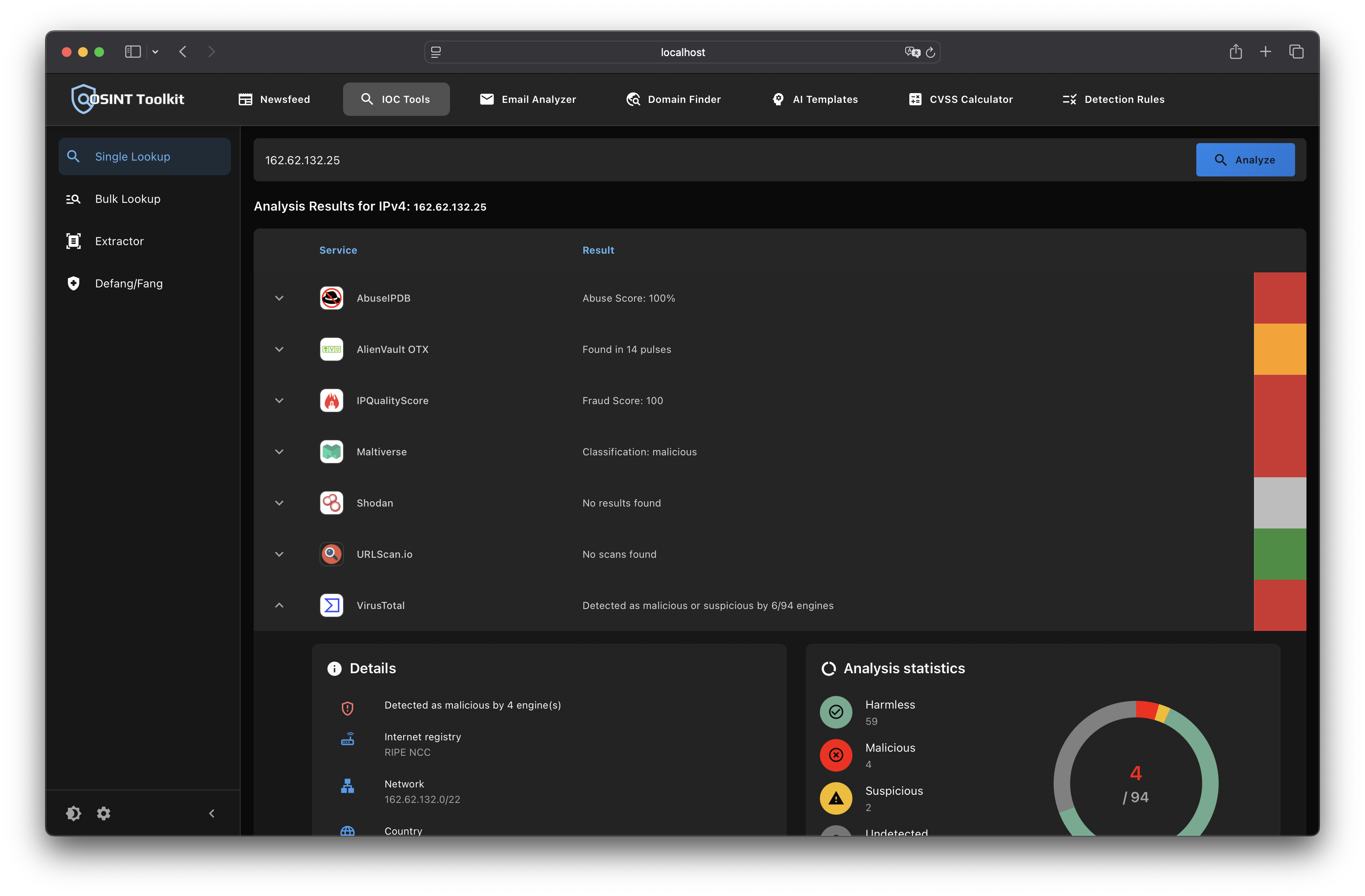

### IOC 工具

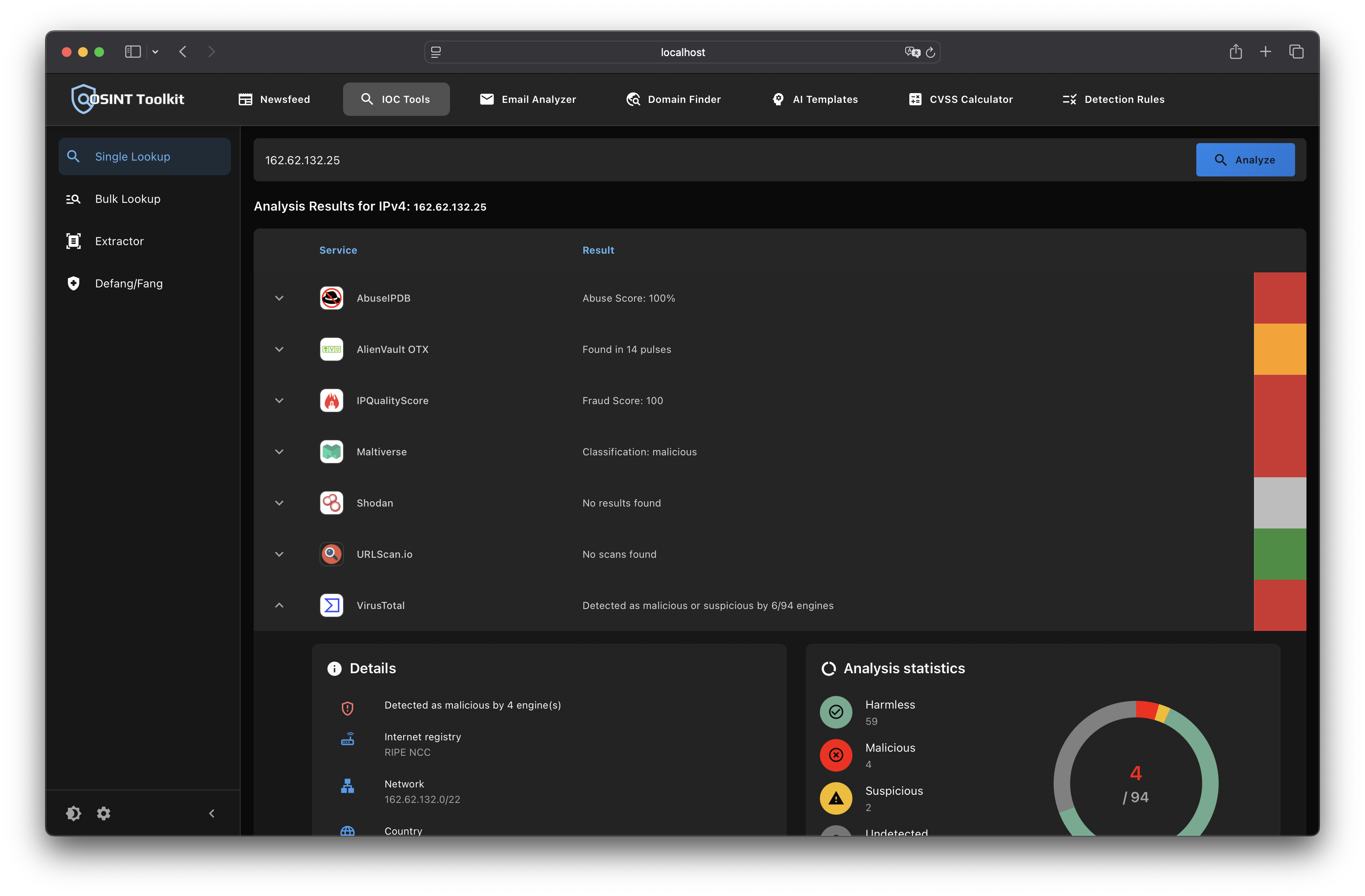

IOC 工具模块帮助您分析各类入侵指标(IOC),如 IP 地址、哈希值、电子邮件地址、域名和 URL。它利用 VirusTotal、Alienvault、AbuseIPDB 等服务,以及 Reddit 和 Twitter 等社交媒体平台来收集有关 IOC 的信息。该模块会自动检测正在分析的 IOC 类型,并使用合适的服务提供相关信息,帮助您识别潜在威胁并采取必要措施保护组织。分析可以针对单个 IOC 进行,也可以批量处理。此外,还支持对 IOC 进行变形(fanging)与去变形(defanging),以便安全地共享 IOC。

### IOC 工具

IOC 工具模块帮助您分析各类入侵指标(IOC),如 IP 地址、哈希值、电子邮件地址、域名和 URL。它利用 VirusTotal、Alienvault、AbuseIPDB 等服务,以及 Reddit 和 Twitter 等社交媒体平台来收集有关 IOC 的信息。该模块会自动检测正在分析的 IOC 类型,并使用合适的服务提供相关信息,帮助您识别潜在威胁并采取必要措施保护组织。分析可以针对单个 IOC 进行,也可以批量处理。此外,还支持对 IOC 进行变形(fanging)与去变形(defanging),以便安全地共享 IOC。

### 邮件分析器

邮件分析器模块允许您分析 `.eml` 文件以识别潜在威胁。只需将 `.eml` 文件拖放到该模块,它将解析文件、执行基础安全检查、提取入侵指标(IOC),并在 AI 的辅助下分析邮件内容。使用各种开源情报(OSINT)服务分析 IOC,并增强组织的邮件安全性。

### 域名查找器

域名查找器模块通过搜索与特定模式匹配的最近注册域名,帮助您保护组织免受钓鱼攻击。利用 URLScan.io API,您可以在不直接访问网站的情况下查看域名对应的网站截图。此外,您还可以将每个域名及其解析出的 IP 地址与多个威胁情报服务进行比对,进一步提升组织的安全性。

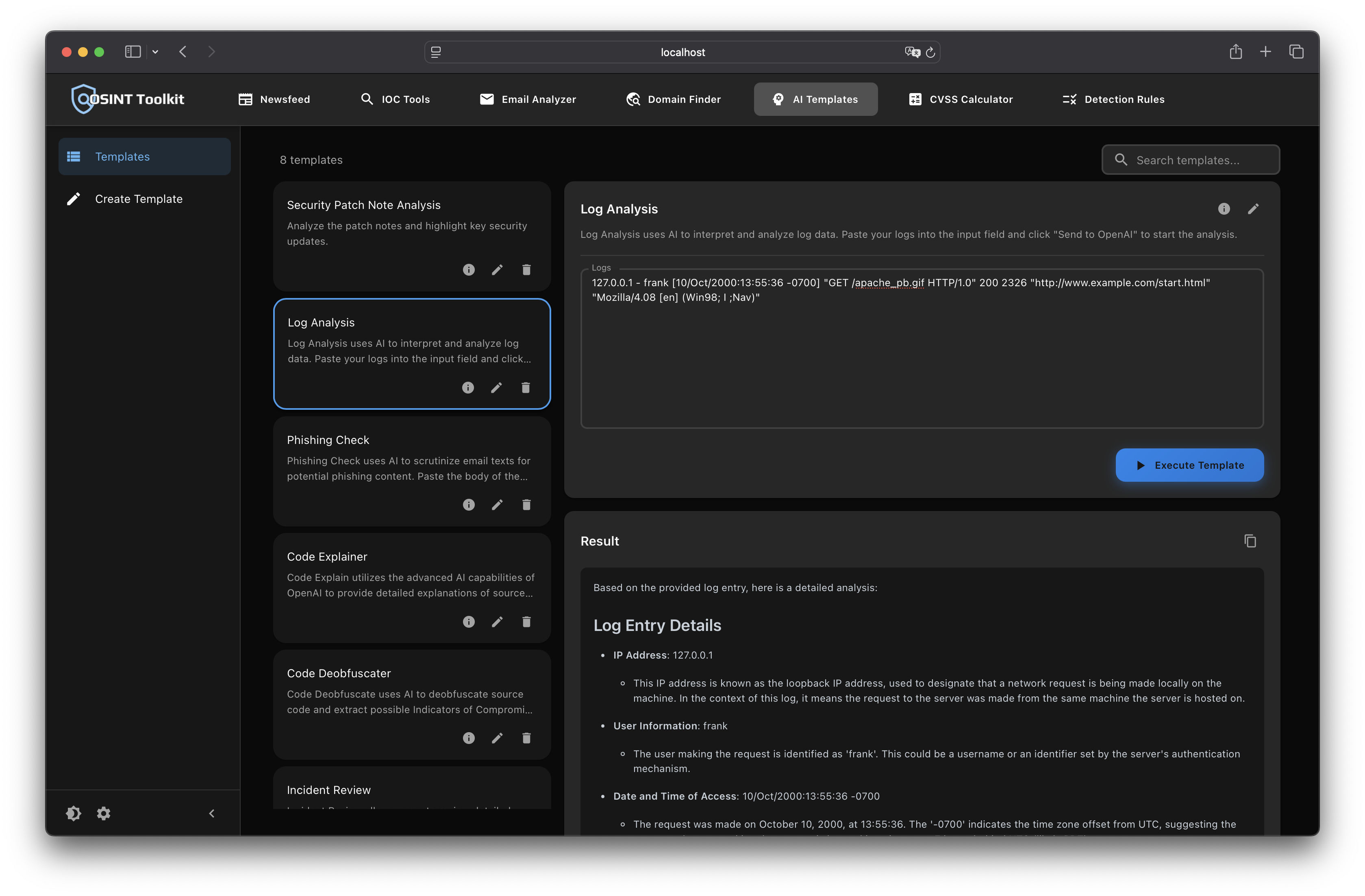

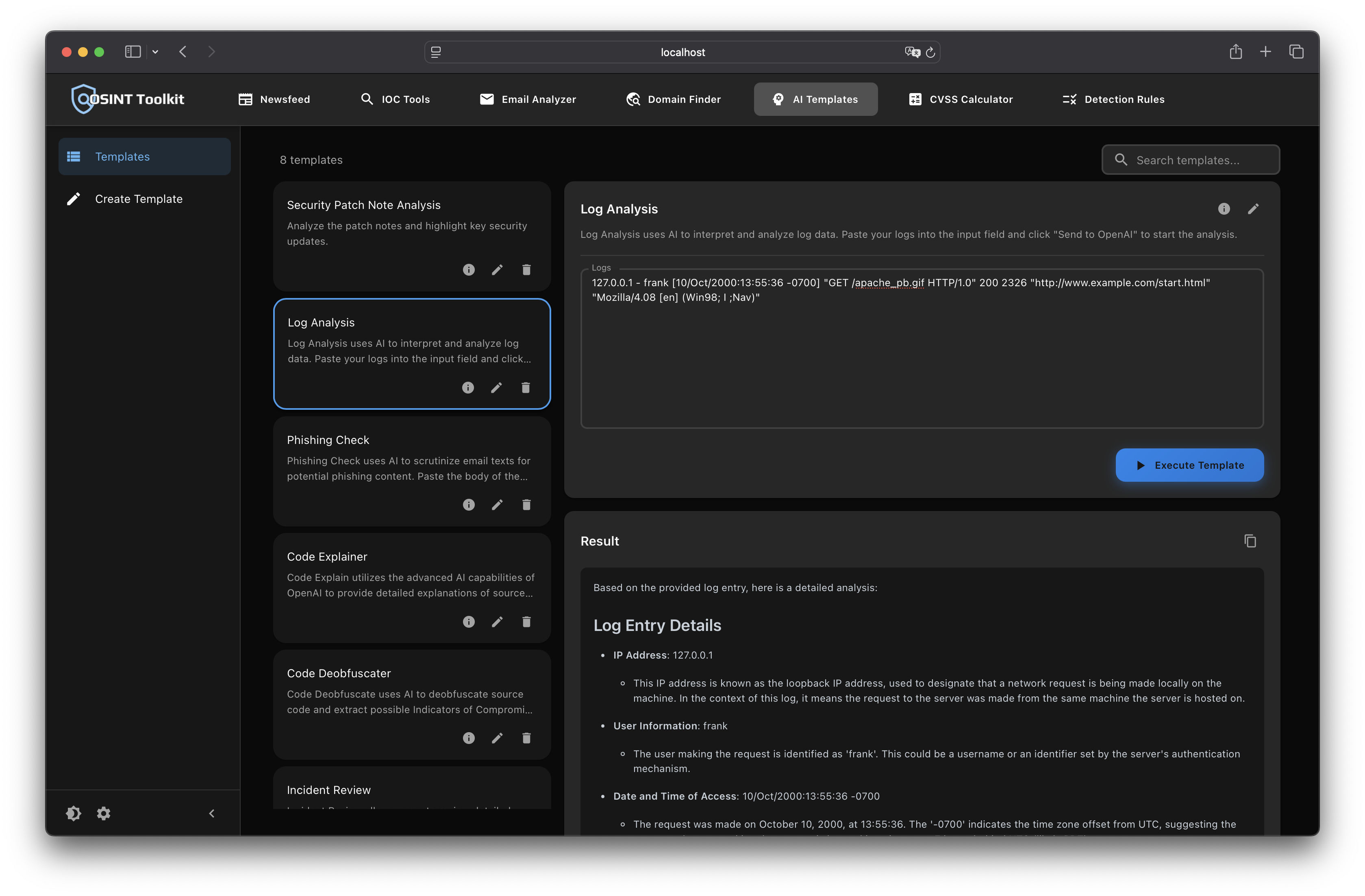

### AI 模板

AI 模板模块为日志数据分析、电子邮件文本分析和源代码解释提供强大的基于 AI 的解决方案。它允许您创建 AI 任务模板,并支持您在提示词工程过程中进行操作。

### 邮件分析器

邮件分析器模块允许您分析 `.eml` 文件以识别潜在威胁。只需将 `.eml` 文件拖放到该模块,它将解析文件、执行基础安全检查、提取入侵指标(IOC),并在 AI 的辅助下分析邮件内容。使用各种开源情报(OSINT)服务分析 IOC,并增强组织的邮件安全性。

### 域名查找器

域名查找器模块通过搜索与特定模式匹配的最近注册域名,帮助您保护组织免受钓鱼攻击。利用 URLScan.io API,您可以在不直接访问网站的情况下查看域名对应的网站截图。此外,您还可以将每个域名及其解析出的 IP 地址与多个威胁情报服务进行比对,进一步提升组织的安全性。

### AI 模板

AI 模板模块为日志数据分析、电子邮件文本分析和源代码解释提供强大的基于 AI 的解决方案。它允许您创建 AI 任务模板,并支持您在提示词工程过程中进行操作。

### CVSS 计算器

CVSS 计算器模块允许您计算漏洞的 CVSS 3.1 评分,并将计算结果导出为 Markdown 或 JSON 文件。

### 检测规则

检测规则模块是一个用于创建 Sigma、Yara 以及 Snort/Suricata 规则的图形界面工具。

## 使用 Docker 部署

1. 下载仓库并解压文件

2. 进入包含 `docker-compose.yaml` 文件的目录

3. 运行以下命令:`docker-compose up -d`

4. 容器运行后,您可以在浏览器中访问该应用:http://localhost:4000

## 许可证

OSINT Toolkit 根据 [GNU Affero General Public License v3.0](LICENSE) 授权。

您可以自由使用、修改和分发本软件,前提是任何

修改后的版本或基于它的服务也必须以 AGPL-3.0 授权,

即使作为网络服务提供时也必须遵循该条款。

### 商业许可

如果 AGPL-3.0 不符合您的使用场景——例如,您希望将 OSINT Toolkit 集成到专有产品中,或将其作为托管服务提供而无需开源修改内容——则可申请商业许可。

联系:[contact@osint-toolkit.com](mailto:contact@osint-toolkit.com)

### 早期版本

截至 v0.1.0 及更早版本均在 MIT 许可证下发布,并继续按原条款可用。

### CVSS 计算器

CVSS 计算器模块允许您计算漏洞的 CVSS 3.1 评分,并将计算结果导出为 Markdown 或 JSON 文件。

### 检测规则

检测规则模块是一个用于创建 Sigma、Yara 以及 Snort/Suricata 规则的图形界面工具。

## 使用 Docker 部署

1. 下载仓库并解压文件

2. 进入包含 `docker-compose.yaml` 文件的目录

3. 运行以下命令:`docker-compose up -d`

4. 容器运行后,您可以在浏览器中访问该应用:http://localhost:4000

## 许可证

OSINT Toolkit 根据 [GNU Affero General Public License v3.0](LICENSE) 授权。

您可以自由使用、修改和分发本软件,前提是任何

修改后的版本或基于它的服务也必须以 AGPL-3.0 授权,

即使作为网络服务提供时也必须遵循该条款。

### 商业许可

如果 AGPL-3.0 不符合您的使用场景——例如,您希望将 OSINT Toolkit 集成到专有产品中,或将其作为托管服务提供而无需开源修改内容——则可申请商业许可。

联系:[contact@osint-toolkit.com](mailto:contact@osint-toolkit.com)

### 早期版本

截至 v0.1.0 及更早版本均在 MIT 许可证下发布,并继续按原条款可用。

### IOC 工具

IOC 工具模块帮助您分析各类入侵指标(IOC),如 IP 地址、哈希值、电子邮件地址、域名和 URL。它利用 VirusTotal、Alienvault、AbuseIPDB 等服务,以及 Reddit 和 Twitter 等社交媒体平台来收集有关 IOC 的信息。该模块会自动检测正在分析的 IOC 类型,并使用合适的服务提供相关信息,帮助您识别潜在威胁并采取必要措施保护组织。分析可以针对单个 IOC 进行,也可以批量处理。此外,还支持对 IOC 进行变形(fanging)与去变形(defanging),以便安全地共享 IOC。

### IOC 工具

IOC 工具模块帮助您分析各类入侵指标(IOC),如 IP 地址、哈希值、电子邮件地址、域名和 URL。它利用 VirusTotal、Alienvault、AbuseIPDB 等服务,以及 Reddit 和 Twitter 等社交媒体平台来收集有关 IOC 的信息。该模块会自动检测正在分析的 IOC 类型,并使用合适的服务提供相关信息,帮助您识别潜在威胁并采取必要措施保护组织。分析可以针对单个 IOC 进行,也可以批量处理。此外,还支持对 IOC 进行变形(fanging)与去变形(defanging),以便安全地共享 IOC。

### 邮件分析器

邮件分析器模块允许您分析 `.eml` 文件以识别潜在威胁。只需将 `.eml` 文件拖放到该模块,它将解析文件、执行基础安全检查、提取入侵指标(IOC),并在 AI 的辅助下分析邮件内容。使用各种开源情报(OSINT)服务分析 IOC,并增强组织的邮件安全性。

### 域名查找器

域名查找器模块通过搜索与特定模式匹配的最近注册域名,帮助您保护组织免受钓鱼攻击。利用 URLScan.io API,您可以在不直接访问网站的情况下查看域名对应的网站截图。此外,您还可以将每个域名及其解析出的 IP 地址与多个威胁情报服务进行比对,进一步提升组织的安全性。

### AI 模板

AI 模板模块为日志数据分析、电子邮件文本分析和源代码解释提供强大的基于 AI 的解决方案。它允许您创建 AI 任务模板,并支持您在提示词工程过程中进行操作。

### 邮件分析器

邮件分析器模块允许您分析 `.eml` 文件以识别潜在威胁。只需将 `.eml` 文件拖放到该模块,它将解析文件、执行基础安全检查、提取入侵指标(IOC),并在 AI 的辅助下分析邮件内容。使用各种开源情报(OSINT)服务分析 IOC,并增强组织的邮件安全性。

### 域名查找器

域名查找器模块通过搜索与特定模式匹配的最近注册域名,帮助您保护组织免受钓鱼攻击。利用 URLScan.io API,您可以在不直接访问网站的情况下查看域名对应的网站截图。此外,您还可以将每个域名及其解析出的 IP 地址与多个威胁情报服务进行比对,进一步提升组织的安全性。

### AI 模板

AI 模板模块为日志数据分析、电子邮件文本分析和源代码解释提供强大的基于 AI 的解决方案。它允许您创建 AI 任务模板,并支持您在提示词工程过程中进行操作。

### CVSS 计算器

CVSS 计算器模块允许您计算漏洞的 CVSS 3.1 评分,并将计算结果导出为 Markdown 或 JSON 文件。

### 检测规则

检测规则模块是一个用于创建 Sigma、Yara 以及 Snort/Suricata 规则的图形界面工具。

## 使用 Docker 部署

1. 下载仓库并解压文件

2. 进入包含 `docker-compose.yaml` 文件的目录

3. 运行以下命令:`docker-compose up -d`

4. 容器运行后,您可以在浏览器中访问该应用:http://localhost:4000

## 许可证

OSINT Toolkit 根据 [GNU Affero General Public License v3.0](LICENSE) 授权。

您可以自由使用、修改和分发本软件,前提是任何

修改后的版本或基于它的服务也必须以 AGPL-3.0 授权,

即使作为网络服务提供时也必须遵循该条款。

### 商业许可

如果 AGPL-3.0 不符合您的使用场景——例如,您希望将 OSINT Toolkit 集成到专有产品中,或将其作为托管服务提供而无需开源修改内容——则可申请商业许可。

联系:[contact@osint-toolkit.com](mailto:contact@osint-toolkit.com)

### 早期版本

截至 v0.1.0 及更早版本均在 MIT 许可证下发布,并继续按原条款可用。

### CVSS 计算器

CVSS 计算器模块允许您计算漏洞的 CVSS 3.1 评分,并将计算结果导出为 Markdown 或 JSON 文件。

### 检测规则

检测规则模块是一个用于创建 Sigma、Yara 以及 Snort/Suricata 规则的图形界面工具。

## 使用 Docker 部署

1. 下载仓库并解压文件

2. 进入包含 `docker-compose.yaml` 文件的目录

3. 运行以下命令:`docker-compose up -d`

4. 容器运行后,您可以在浏览器中访问该应用:http://localhost:4000

## 许可证

OSINT Toolkit 根据 [GNU Affero General Public License v3.0](LICENSE) 授权。

您可以自由使用、修改和分发本软件,前提是任何

修改后的版本或基于它的服务也必须以 AGPL-3.0 授权,

即使作为网络服务提供时也必须遵循该条款。

### 商业许可

如果 AGPL-3.0 不符合您的使用场景——例如,您希望将 OSINT Toolkit 集成到专有产品中,或将其作为托管服务提供而无需开源修改内容——则可申请商业许可。

联系:[contact@osint-toolkit.com](mailto:contact@osint-toolkit.com)

### 早期版本

截至 v0.1.0 及更早版本均在 MIT 许可证下发布,并继续按原条款可用。标签:AbuseIPDB, AI辅助分析, AlienVault, Checkphish, CVE查询, Docker, ESC4, Google Safe Browsing, Have I Been Pwned, IOC, IP信誉, Maltiverse, NIST NVD, OSINT, PB级数据处理, Pulsedive, Reddit, ThreatFox, Twitter, XSS, 全栈, 分析平台, 单用户, 哈希查询, 域名情报, 威胁可视化, 威胁情报, 安全工具聚合, 安全运维, 安全防御评估, 开发者工具, 开源, 情报分析, 数据可视化, 本地部署, 漏洞情报, 版权保护, 生成式AI, 索引, 网络安全, 网络诊断, 自定义脚本, 请求拦截, 逆向工具, 邮件调查, 隐私保护, 集成服务