ivre/obsidian-ivre-plugin

GitHub: ivre/obsidian-ivre-plugin

Obsidian 笔记插件,将 IVRE 网络侦察数据导入笔记中,帮助安全人员更便捷地记录和分析目标信息。

Stars: 36 | Forks: 4

[](https://gitter.im/ivre/ivre)

[](https://twitter.com/IvreRocks)

[](https://infosec.exchange/@ivre)

[](https://github.com/ivre/obsidian-ivre-plugin)

[](https://github.com/ivre/obsidian-ivre-plugin/releases/)

[](https://github.com/ivre/obsidian-ivre-plugin/actions/workflows/linting.yml/?branch=master)

# Obsidian IVRE 插件

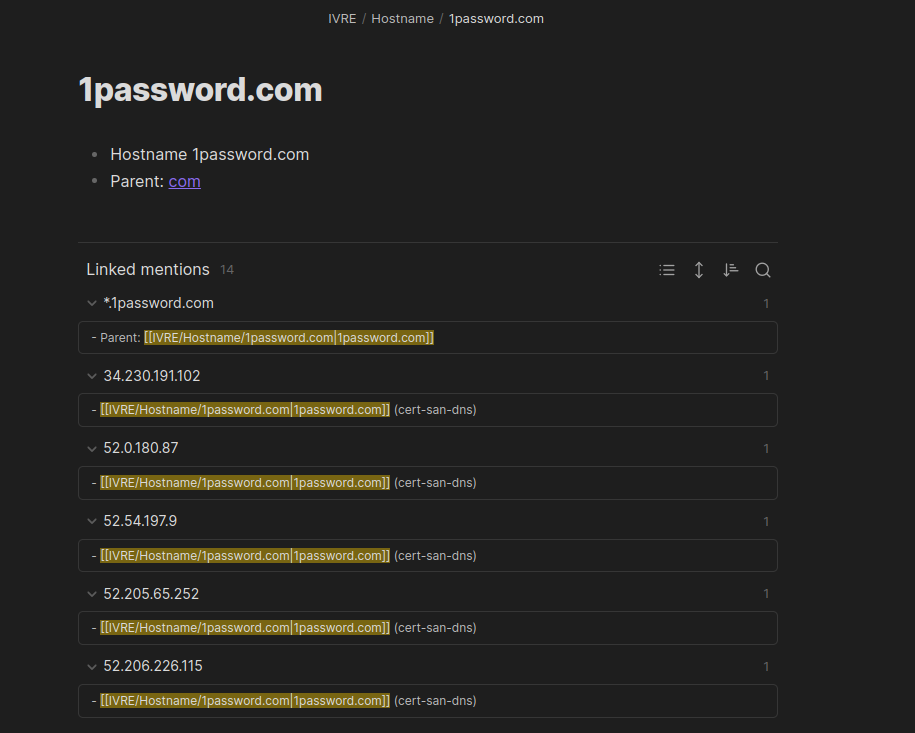

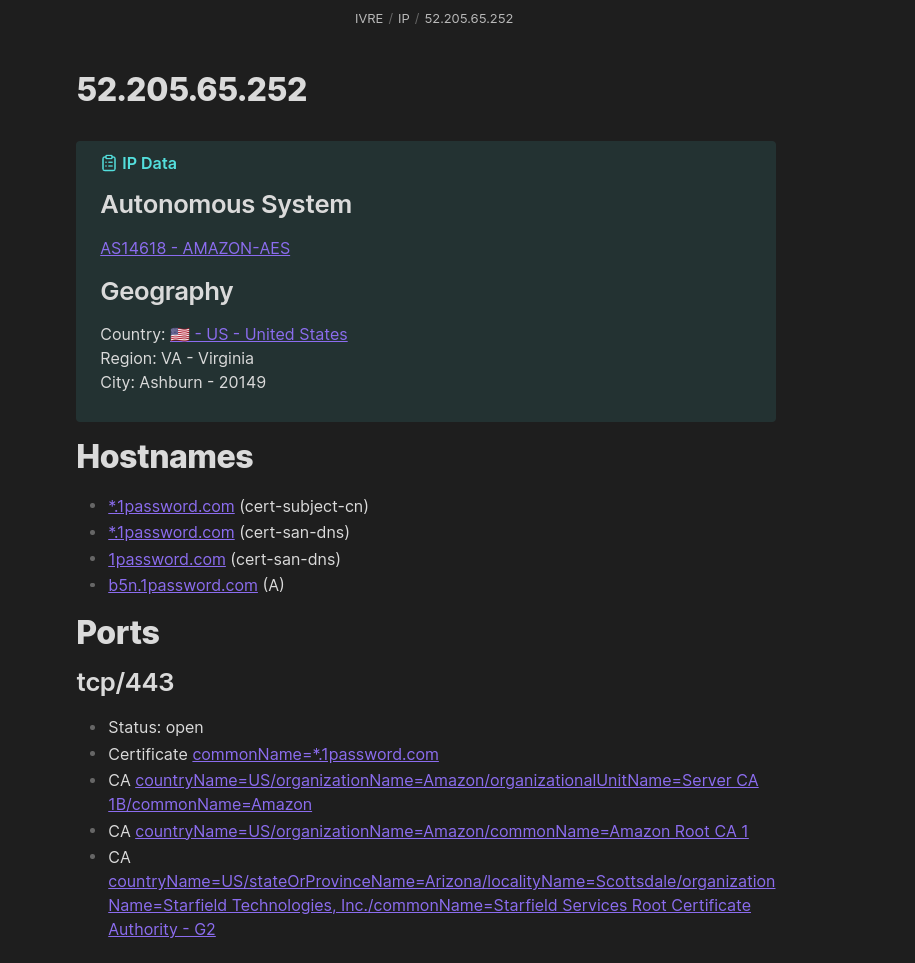

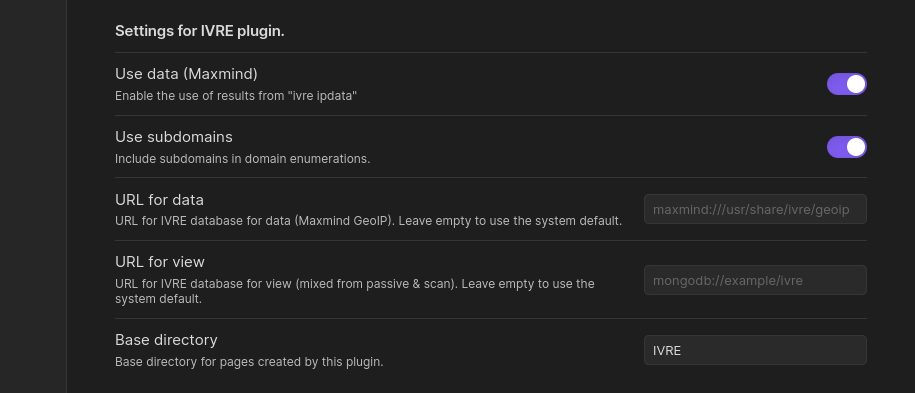

这是一个用于 [Obsidian](https://obsidian.md) 的 [IVRE](https://ivre.rocks) 插件。它从 IVRE 获取数据并将其导入到 Obsidian 笔记中。它需要安装 IVRE CLI。

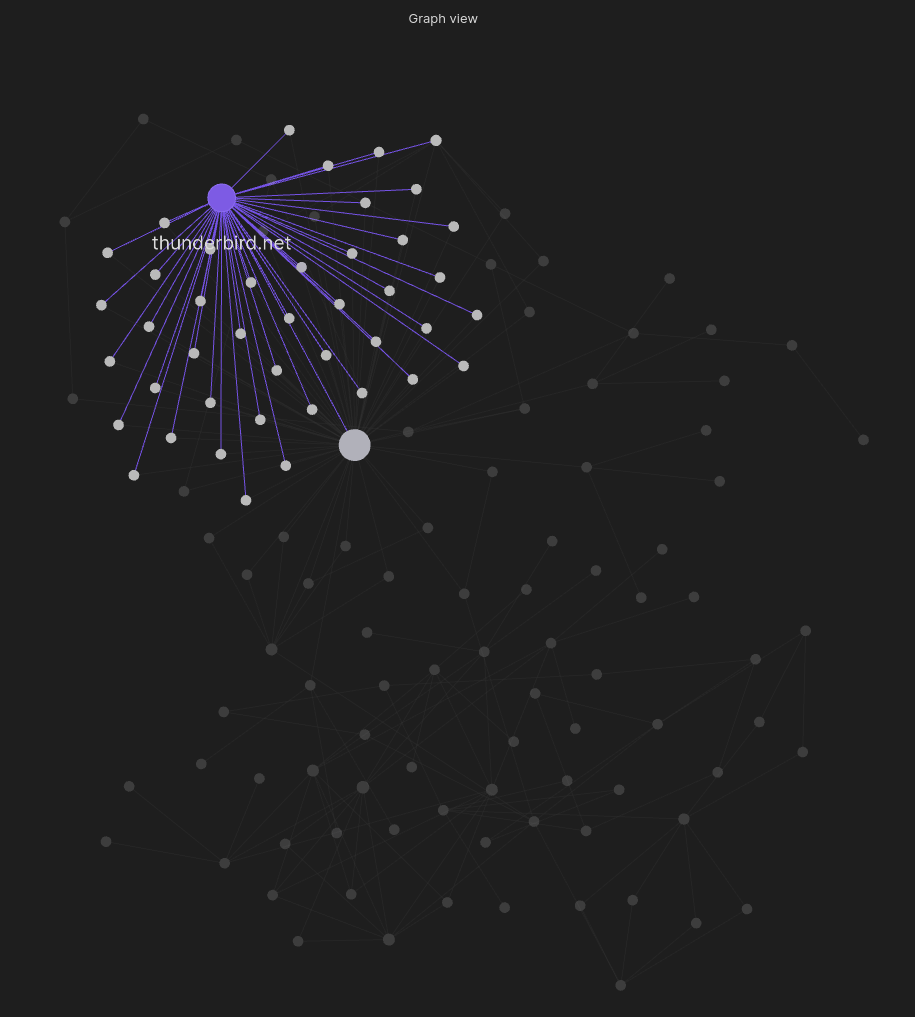

它将来自 IVRE 的数据与 Obsidian 的组织功能相结合,使得为渗透测试或红队演练、应急响应、网络威胁情报等做笔记变得前所未有的简单。

仅使用了 `ipdata` (Maxmind GeoIP, 地址类型) 和 `view`。如果您想使用扫描结果或被动数据,只需运行 `ivre db2view` 即可创建或更新 `view`。

# 了解更多

- 关于 IVRE,请访问 [ivre.rocks](https://ivre.rocks/)

- 关于 Obsidian,请访问 [obsidian.md](https://obsidian.md/)

# 使用说明

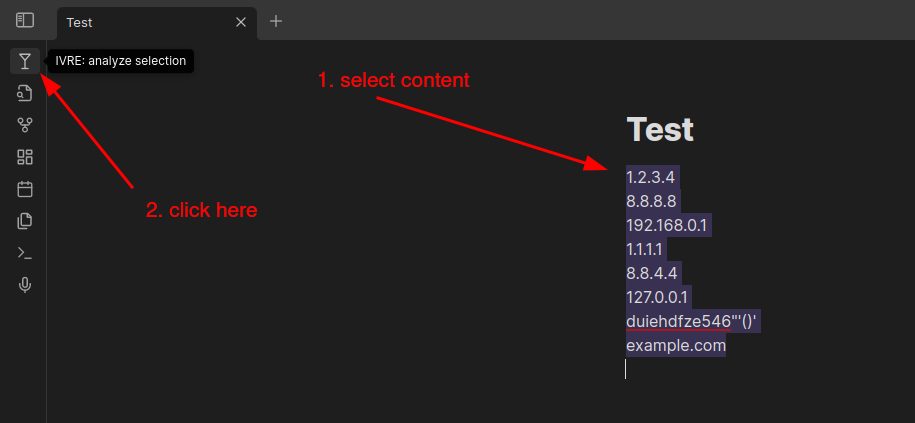

安装并启用该插件,然后选择包含 IP 地址、网络或主机名的文本,点击 `martini` 图标(或运行命令 `ivre-analyze-selection`)。

您还可以为 `ivre-analyze-selection` 命令添加快捷键:进入“设置”,然后选择“快捷键”,输入“ivre”进行过滤并找到“IVRE: Analyze selection with IVRE”;点击“(+)”按钮选择您的快捷键(我使用的是“Ctrl + Shift + I”)。

# 开发

运行此命令,然后开始编码吧!

```

$ ln -s `pwd` "/path/to/your/Obsidian Vault/.obsidian/plugins/obsidian-ivre-plugin"

$ npm run dev

```

# 截图

标签:GeoIP, GitHub, IP地址分析, IVRE, Maxmind, Nmap, Obsidian, Obsidian-Plugin, Ruby, 库, 应急响应, 情报整理, 插件, 无线安全, 知识库, 笔记软件, 网络威胁情报, 网络安全, 网络安全审计, 自动化分析, 自动化攻击, 虚拟驱动器, 资产测绘, 跨站脚本, 隐私保护