future-architect/vuls

GitHub: future-architect/vuls

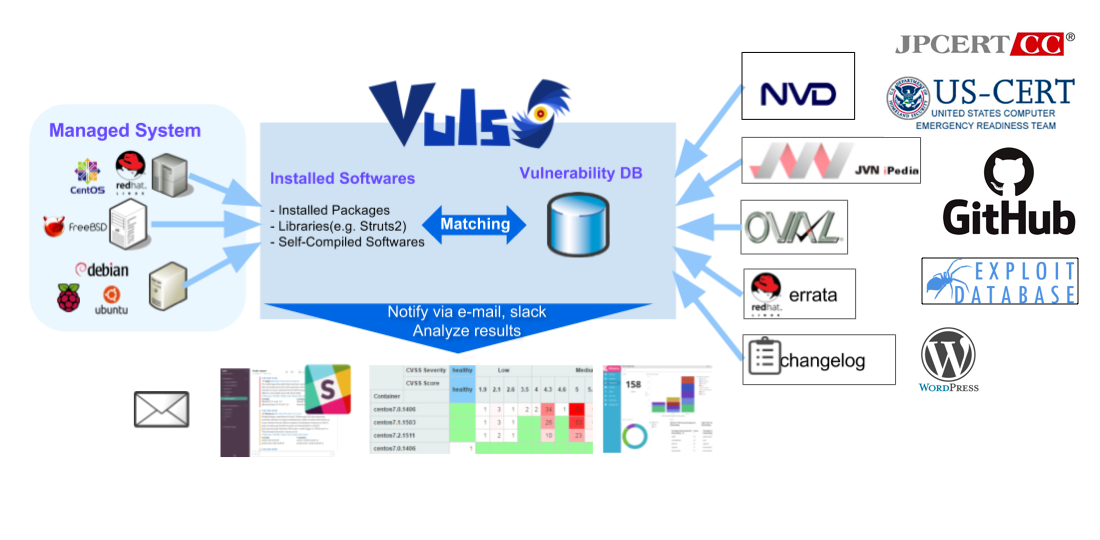

一个基于 Go 编写的无代理漏洞扫描器,通过自动化手段解决多平台系统及应用库的漏洞发现与风险评估难题。

Stars: 12127 | Forks: 1233

# Vuls:漏洞扫描器

[](http://goo.gl/forms/xm5KFo35tu)

[](https://github.com/future-architect/vuls/blob/master/LICENSE)

[](https://goreportcard.com/report/github.com/future-architect/vuls)

[](https://github.com/future-architect/vuls/graphs/contributors)

适用于 Linux/FreeBSD 的漏洞扫描器,无代理,使用 Go 编写。

我们有一个 Slack 团队。[Join slack team](https://join.slack.com/t/vuls-github/shared_invite/zt-1fculjwj4-6nex2JNE7DpOSiKZ1ztDFw)

Twitter:[@vuls_en](https://twitter.com/vuls_en)

[](https://asciinema.org/a/3y9zrf950agiko7klg8abvyck)

## 摘要

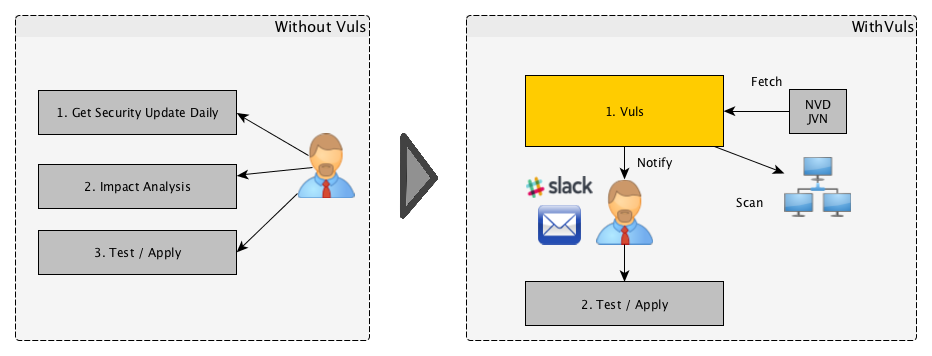

对于系统管理员来说,每天必须进行安全漏洞分析和软件更新可能是一项负担。

为了避免生产环境停机,系统管理员通常会选择不使用包管理器提供的自动更新选项,而是手动执行更新。

这会导致以下问题。

- 系统管理员必须不断关注 NVD(国家漏洞数据库)或类似数据库中的任何新漏洞。

- 如果服务器中安装了大量的软件包,系统管理员可能无法监控所有的软件。

- 执行分析以确定受新漏洞影响的服务器成本很高。在分析过程中可能会忽略一两台服务器。

Vuls 是一款为解决上述问题而创建的工具。它具有以下特点。

- 通知用户与系统相关的漏洞。

- 通知用户受影响的服务器。

- 自动进行漏洞检测以防止任何疏忽。

- 定期使用 CRON 或其他方法生成报告,以管理漏洞。

## 主要功能

### 扫描 Linux/FreeBSD/Windows/macOS 中的任何漏洞

[Supports major Linux/FreeBSD/Windows/macOS](https://vuls.io/docs/en/supported-os.html)

- Alpine、Amazon Linux、CentOS、AlmaLinux、Rocky Linux、Debian、Oracle Linux、Raspbian、RHEL、openSUSE、openSUSE Leap、SUSE Enterprise Linux、Fedora 和 Ubuntu

- FreeBSD

- Windows

- macOS

- 云端、本地、运行中的 Docker 容器

### 高质量扫描

- 漏洞数据库

- [NVD](https://nvd.nist.gov/)

- [JVN(Japanese)](http://jvndb.jvn.jp/apis/myjvn/)

- OVAL

- [Red Hat](https://www.redhat.com/security/data/oval/)

- [Debian](https://www.debian.org/security/oval/)

- [Ubuntu](https://security-metadata.canonical.com/oval/)

- [SUSE](http://ftp.suse.com/pub/projects/security/oval/)

- [Oracle Linux](https://linux.oracle.com/security/oval/)

- 安全公告

- [Alpine-secdb](https://git.alpinelinux.org/cgit/alpine-secdb/)

- [Red Hat Security Advisories](https://access.redhat.com/security/security-updates/)

- [Debian Security Bug Tracker](https://security-tracker.debian.org/tracker/)

- [Ubuntu CVE Tracker](https://people.canonical.com/~ubuntu-security/cve/)

- [Microsoft CVRF](https://api.msrc.microsoft.com/cvrf/v2.0/swagger/index)

- 命令(yum, zypper, pkg-audit)

- RHSA / ALAS / ELSA / FreeBSD-SA

- 变更日志

- PoC,漏洞利用

- [Exploit Database](https://www.exploit-db.com/)

- [Metasploit-Framework modules](https://www.rapid7.com/db/?q=&type=metasploit)

- [qazbnm456/awesome-cve-poc](https://github.com/qazbnm456/awesome-cve-poc)

- [nomi-sec/PoC-in-GitHub](https://github.com/nomi-sec/PoC-in-GitHub)

- [gmatuz/inthewilddb](https://github.com/gmatuz/inthewilddb)

- [projectdiscovery/nuclei-templates](https://github.com/projectdiscovery/nuclei-templates)

- CERT

- [US-CERT](https://www.us-cert.gov/ncas/alerts)

- [JPCERT](http://www.jpcert.or.jp/at/2019.html)

- KEV

- CISA(网络安全和基础设施安全局):[Known Exploited Vulnerabilities Catalog](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

- VulnCheck:[VulnCheck KEV](https://vulncheck.com/kev)

- 网络威胁情报(MITRE ATT&CK 和 CAPEC)

- [mitre/cti](https://github.com/mitre/cti)

- 库

- [aquasecurity/vuln-list](https://github.com/aquasecurity/vuln-list)

- WordPress

- [wpscan](https://wpscan.com/api)

### 扫描模式

[Fast Scan](https://vuls.io/docs/en/architecture-fast-scan.html)

- 无需 root 权限扫描,无依赖

- 对扫描目标服务器几乎没有负载

- 无互联网访问的离线模式扫描。(CentOS、Alma Linux、Rocky Linux、Debian、Oracle Linux、Red Hat、Fedora 和 Ubuntu)

[Fast Root Scan](https://vuls.io/docs/en/architecture-fast-root-scan.html)

- 使用 root 权限扫描

- 对扫描目标服务器几乎没有负载

- 使用 yum-ps 检测受更新影响的进程(Amazon Linux、CentOS、Alma Linux、Rocky Linux、Oracle Linux、Fedora 和 RedHat)

- 使用 debian-goodies 的 checkrestart 检测之前已更新但尚未重启的进程(Debian 和 Ubuntu)

- 无互联网访问的离线模式扫描。(CentOS、Alma Linux、Rocky Linux、Debian、Oracle Linux、Red Hat、Fedora 和 Ubuntu)

### [远程、本地扫描模式、服务器模式](https://vuls.io/docs/en/architecture-remote-local.html)

[Remote scan mode](https://vuls.io/docs/en/architecture-remote-scan.html)

- 用户只需设置一台通过 SSH 连接到其他目标服务器的机器

[Local scan mode](https://vuls.io/docs/en/architecture-local-scan.html)

- 如果您不希望中央 Vuls 服务器通过 SSH 连接到每台服务器,可以使用本地扫描模式下的 Vuls。

[Server mode](https://vuls.io/docs/en/usage-server.html)

- 首先,以服务器模式启动 Vuls 并作为 HTTP 服务器监听。

- 接下来,在扫描目标服务器上发出命令以收集软件信息。然后通过 HTTP 将结果发送到 Vuls 服务器。您将收到 JSON 格式的扫描结果。

- 无需 SSH,无需扫描器。只需在扫描目标服务器上直接发出 Linux 命令。

### **动态**分析

- 可以通过 SSH 连接并执行命令来获取服务器状态。

- 当扫描目标服务器更新了内核等但未重启时,Vuls 会发出警告。

### 扫描非操作系统包的漏洞

- 编程语言库

- 自编译软件

- 网络设备

Vuls 有一些检测漏洞的选项

- [Lockfile based Scan](https://vuls.io/docs/en/usage-scan-non-os-packages.html#library-vulns-scan)

- [GitHub Integration](https://vuls.io/docs/en/usage-scan-non-os-packages.html#usage-integrate-with-github-security-alerts)

- [Common Platform Enumeration (CPE) based Scan](https://vuls.io/docs/en/usage-scan-non-os-packages.html#cpe-scan)

- [OWASP Dependency Check Integration](https://vuls.io/docs/en/usage-scan-non-os-packages.html#usage-integrate-with-owasp-dependency-check-to-automatic-update-when-the-libraries-are-updated-experimental)

## 扫描 WordPress 核心、主题、插件

- [Scan WordPress](https://vuls.io/docs/en/usage-scan-wordpress.html)

## 其他

- 无损测试

- 在 AWS 上扫描前 *不需要* 预授权

- Vuls 与持续集成配合良好,因为测试可以每天运行。这使您能够非常快速地发现漏洞。

- 自动生成配置文件模板

- 自动检测使用 CIDR 设置的服务器,生成配置文件模板

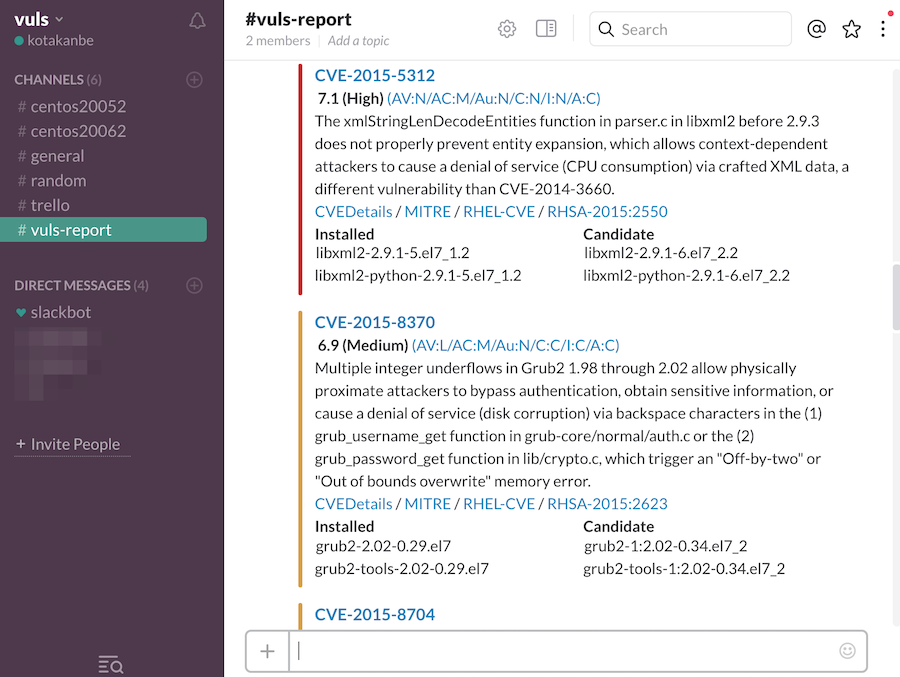

- 可以进行电子邮件和 Slack 通知(支持日语)

- 扫描结果可在附属软件、终端中的 TUI 查看器或 Web UI ([VulsRepo](https://github.com/ishiDACo/vulsrepo)) 中查看。

## Vuls 不做的事情

- Vuls 不会更新有漏洞的软件包。

## 文档

有关安装、教程、用法等更多信息,请访问 [vuls.io](https://vuls.io/)

[日本語翻訳ドキュメント](https://vuls.io/ja/)

## 赞助商

| | |

| ------------- | ------------- |

|  | Tines 是面向安全团队的无代码自动化。无需开发团队即可构建强大、可靠的工作流。 |

|

| Tines 是面向安全团队的无代码自动化。无需开发团队即可构建强大、可靠的工作流。 |

|  | SAKURA internet Inc. 是一家成立于 1996 年的互联网公司。我们提供“Sakura 共享服务器”、“Sakura VPS”和“Sakura 云”等云计算服务,利用其在日本自有的数据中心,满足从个人、企业到教育和公共部门等广泛客户的需求。基于“将你想做的变成你能做的”这一理念,我们为所有领域提供 DX 解决方案。 |

## 许可证

请参阅 [LICENSE](https://github.com/future-architect/vuls/blob/master/LICENSE)。

| SAKURA internet Inc. 是一家成立于 1996 年的互联网公司。我们提供“Sakura 共享服务器”、“Sakura VPS”和“Sakura 云”等云计算服务,利用其在日本自有的数据中心,满足从个人、企业到教育和公共部门等广泛客户的需求。基于“将你想做的变成你能做的”这一理念,我们为所有领域提供 DX 解决方案。 |

## 许可证

请参阅 [LICENSE](https://github.com/future-architect/vuls/blob/master/LICENSE)。

| Tines 是面向安全团队的无代码自动化。无需开发团队即可构建强大、可靠的工作流。 |

|

| Tines 是面向安全团队的无代码自动化。无需开发团队即可构建强大、可靠的工作流。 |

| 标签:AES-256, CVE, DevOps, EDR, EVTX分析, EVTX分析, FIM, Golang, Go语言, NVD, osquery, SQL, Web截图, WordPress安全, 主机安全, 内存分配, 合规性检查, 基础设施即代码, 安全分析, 安全编程, 容器安全, 开源安全工具, 插件系统, 操作系统监控, 数字签名, 文件完整性监控, 无线安全, 日志审计, 漏洞评估, 程序破解, 端点安全, 系统审计, 系统遥测, 结构化查询, 网络安全, 网络设备安全, 脆弱性评估, 自动化安全, 补丁管理, 请求拦截, 运维安全, 进程监控, 逆向工程平台, 隐私保护