freeload101/Java-Android-Magisk-Burp-Objection-Root-Emulator-Easy

GitHub: freeload101/Java-Android-Magisk-Burp-Objection-Root-Emulator-Easy

一个无需管理员权限即可在 Windows 上快速搭建完整 Android 安全测试环境及相关信息安全工具集的便携式 PowerShell 脚本。

Stars: 262 | Forks: 30

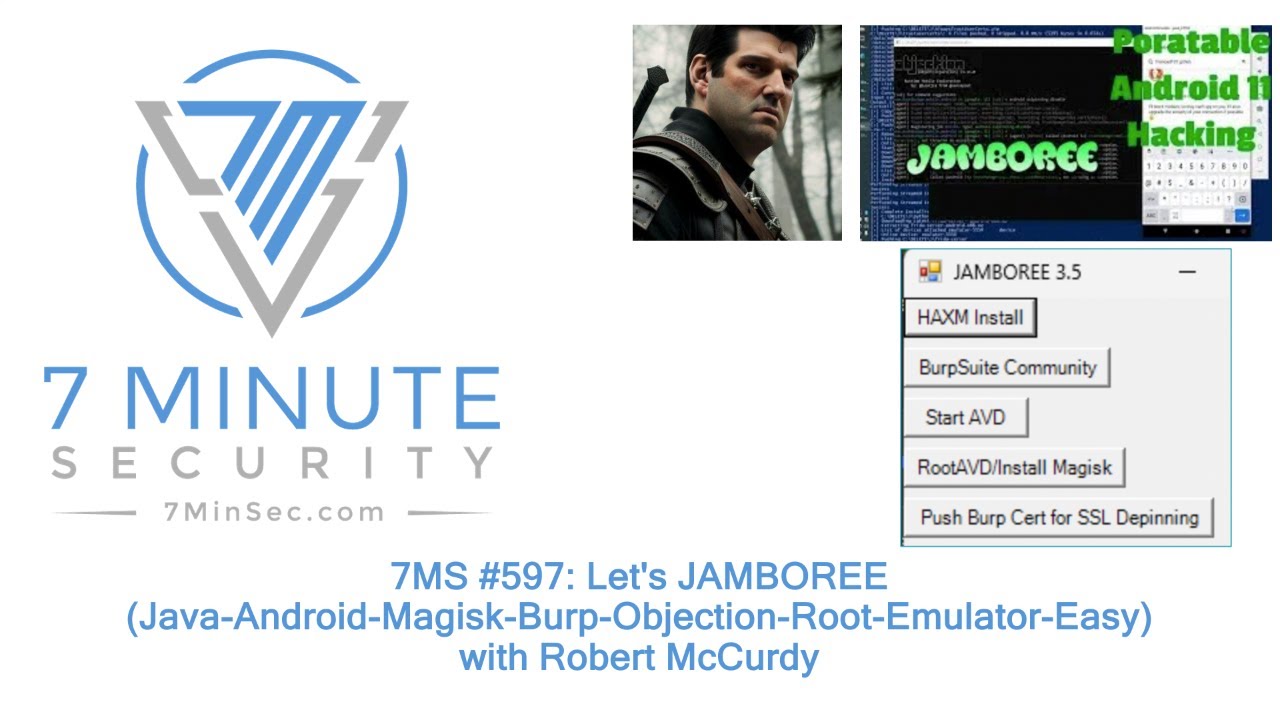

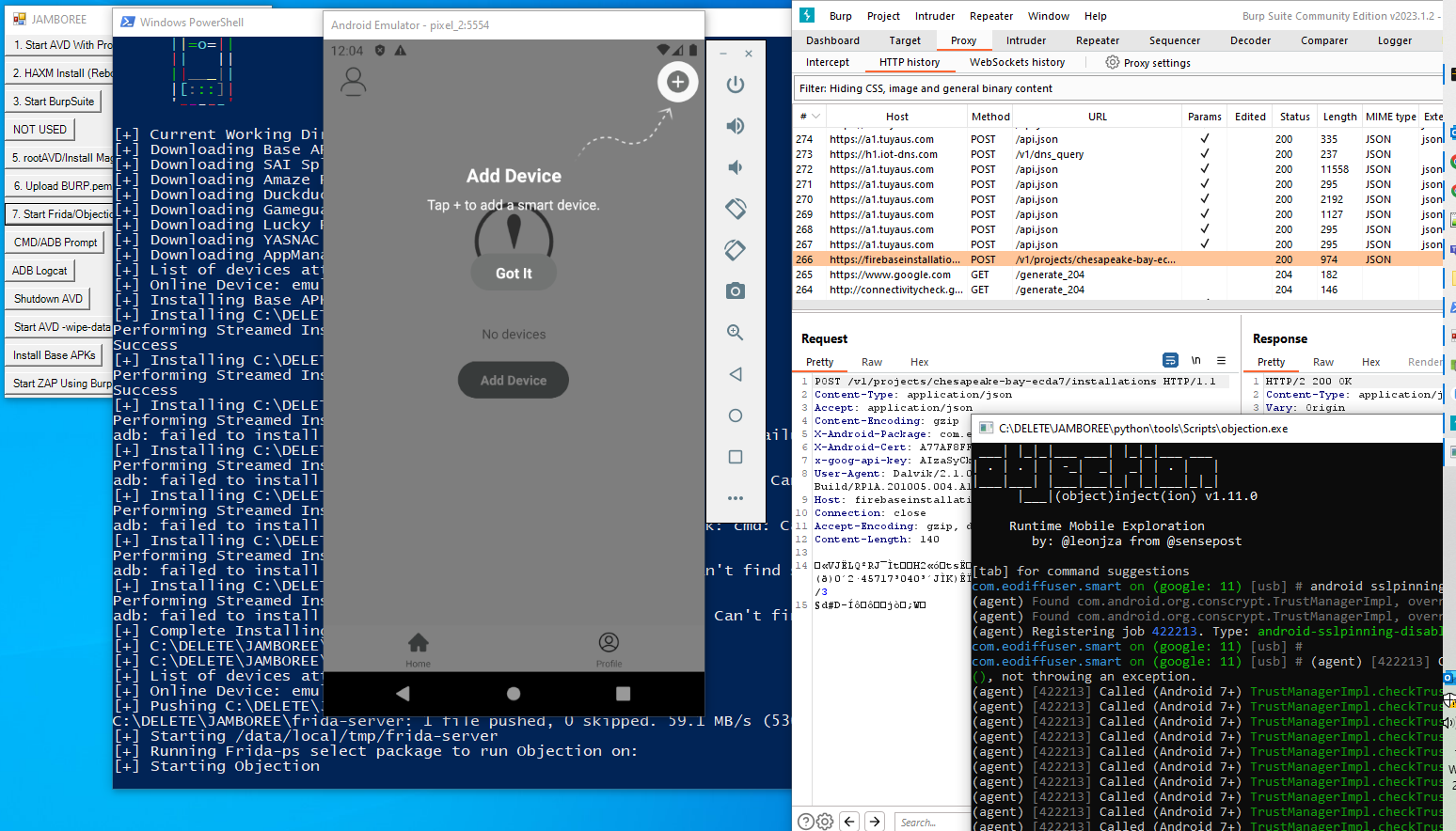

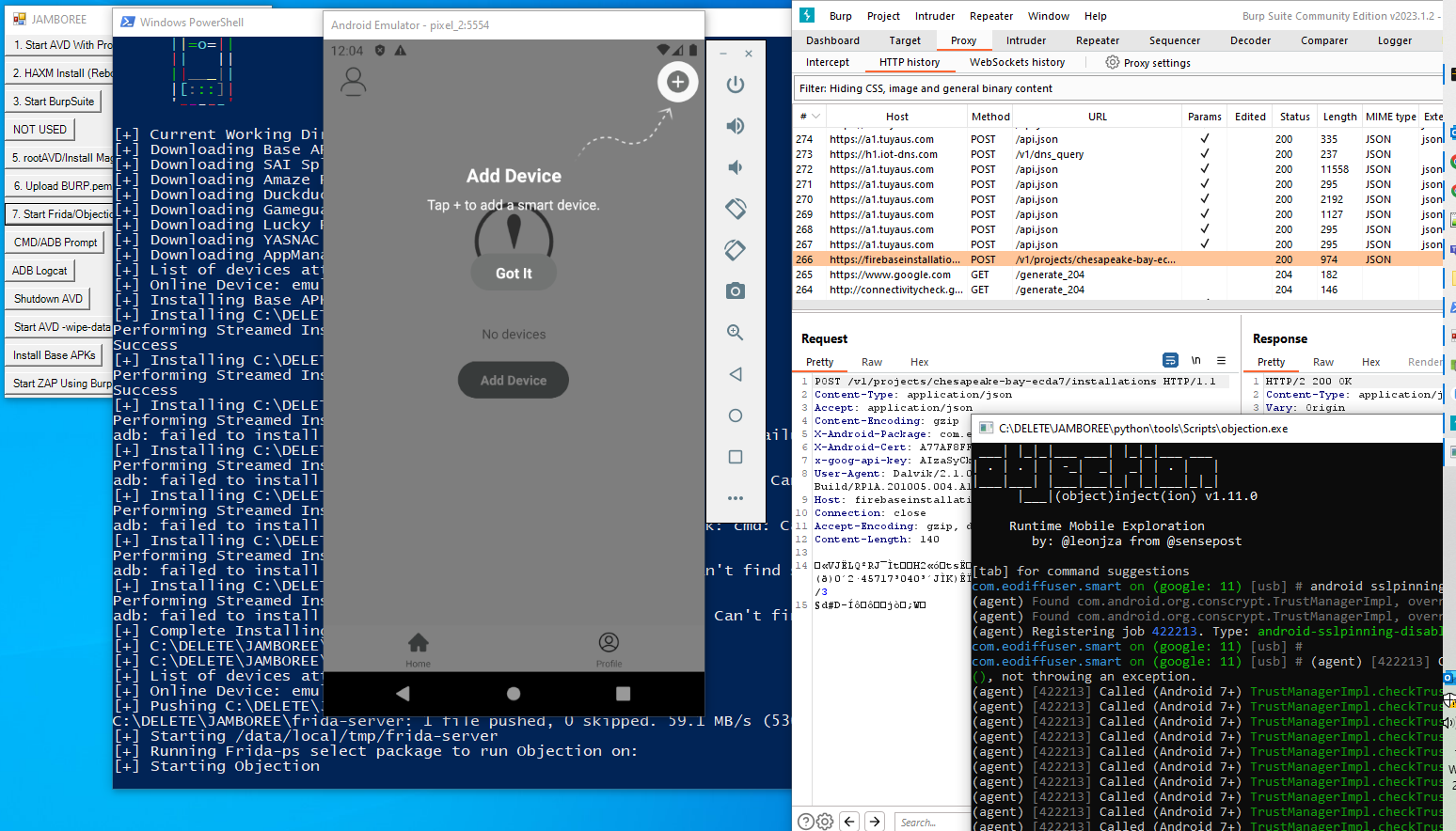

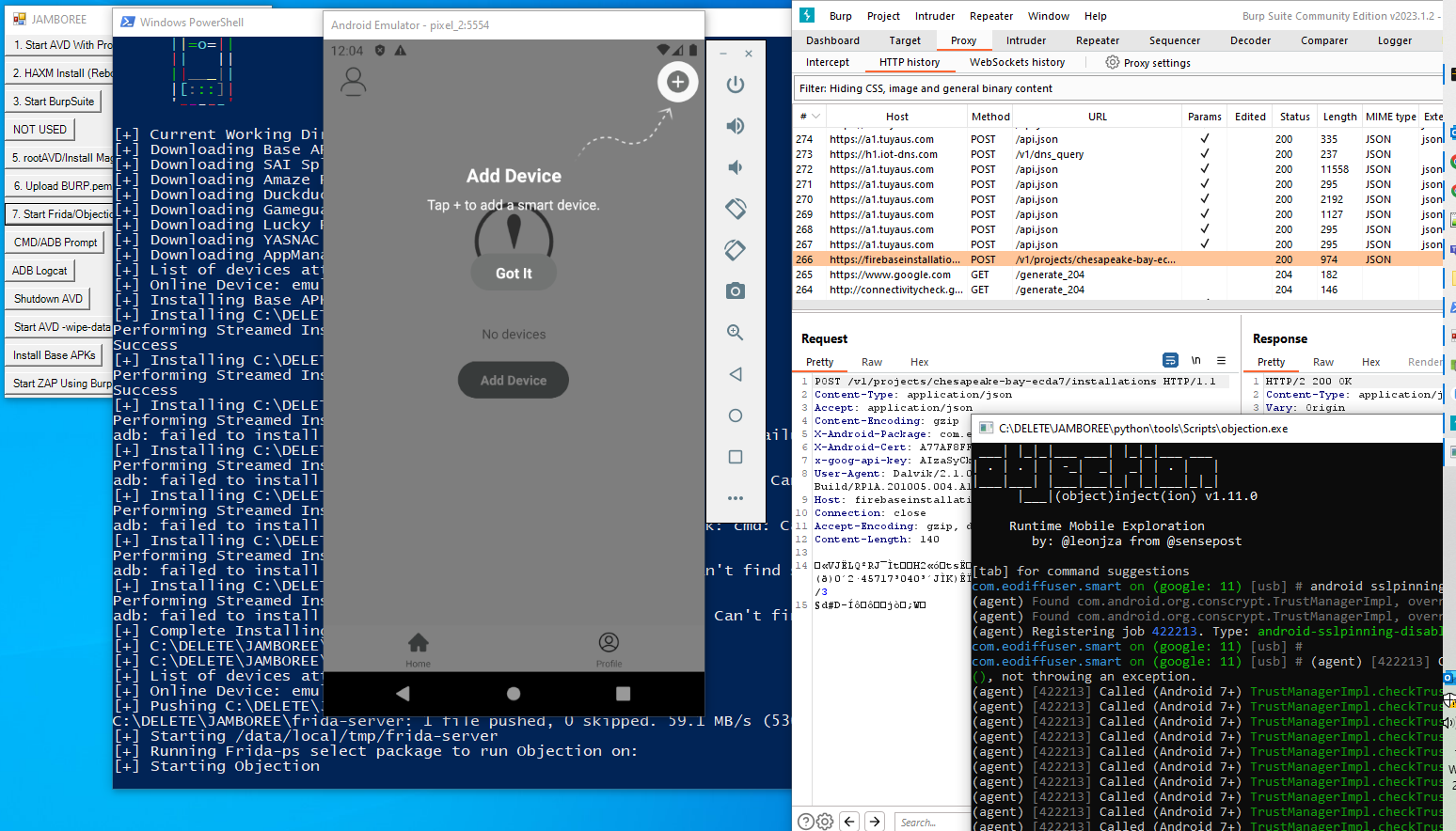

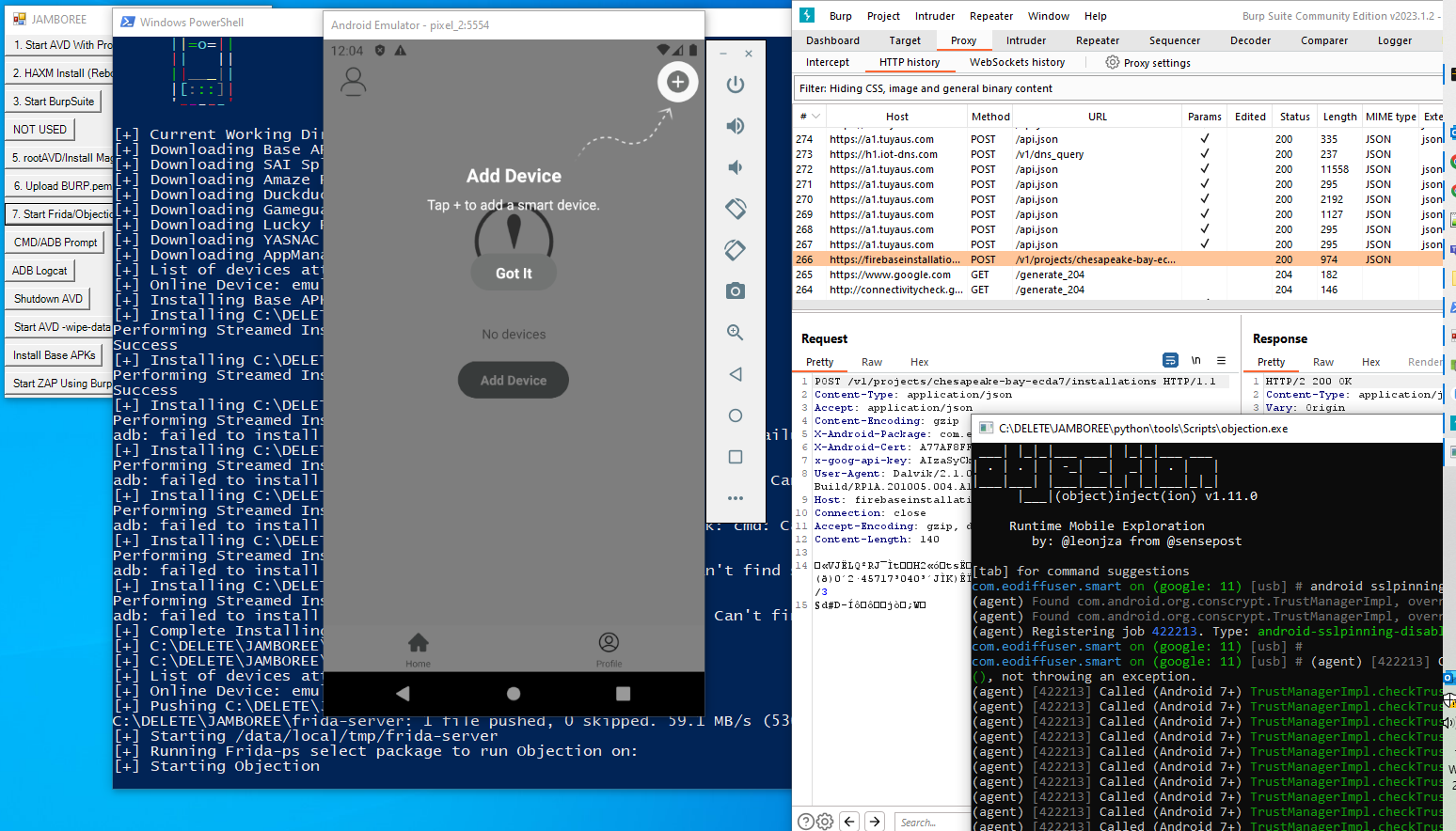

### Java Android Magisk Burp Objection Root Emulator Easy (JAMBOREE)

JAMBOREE 最初是一个 Android 测试套件,现在已经进行了扩展。这是一个面向日益增多的信息安全和管理工具的**完全便携式**安装程序,无需本地管理员权限。请查看下面的截图和支持表格!

只需**几秒钟**即可在 Windows 上获取一个可用的便携式 Python/Git/Java 环境,无需本地管理员权限,也不用管你损坏的 Python 或其他环境变量。我们的开源脚本直接从官方源下载,不包含任何二进制文件。虽然代码可能并不完美,但它包含了许多实用的 PowerShell 技巧。

* 运行 Android 应用并进行渗透测试,远离 BlueStacks 或 NOX 自带的广告软件和恶意软件。

这是一个便携式、无需管理员的安装程序,可为 Windows 环境配置 Android 应用测试(AVD + Magisk + Frida + Objection + Burp)以及日益丰富的相关安全/管理工具。JAMBOREE 能在几秒钟内构建一个可用的便携式 Python/Git/Java 环境,且无需本地管理员访问权限。

- 小巧、脚本驱动、开源的 PowerShell 设置

- 无捆绑二进制文件——从上游官方源下载

- 旨在即使系统 Python/Java 路径损坏也能正常工作

目录

- 功能特性

- 快速开始

- 示例(命令 + 截图)

- 环境要求

- 工作原理

- 使用说明

- 视频与演示

- 致谢

- 贡献与许可

功能特性

- 带有 Magisk 和 Root 权限的 Android AVD(Android 11 / API 30)

- 预配置用于应用运行时测试的 Frida / Objection

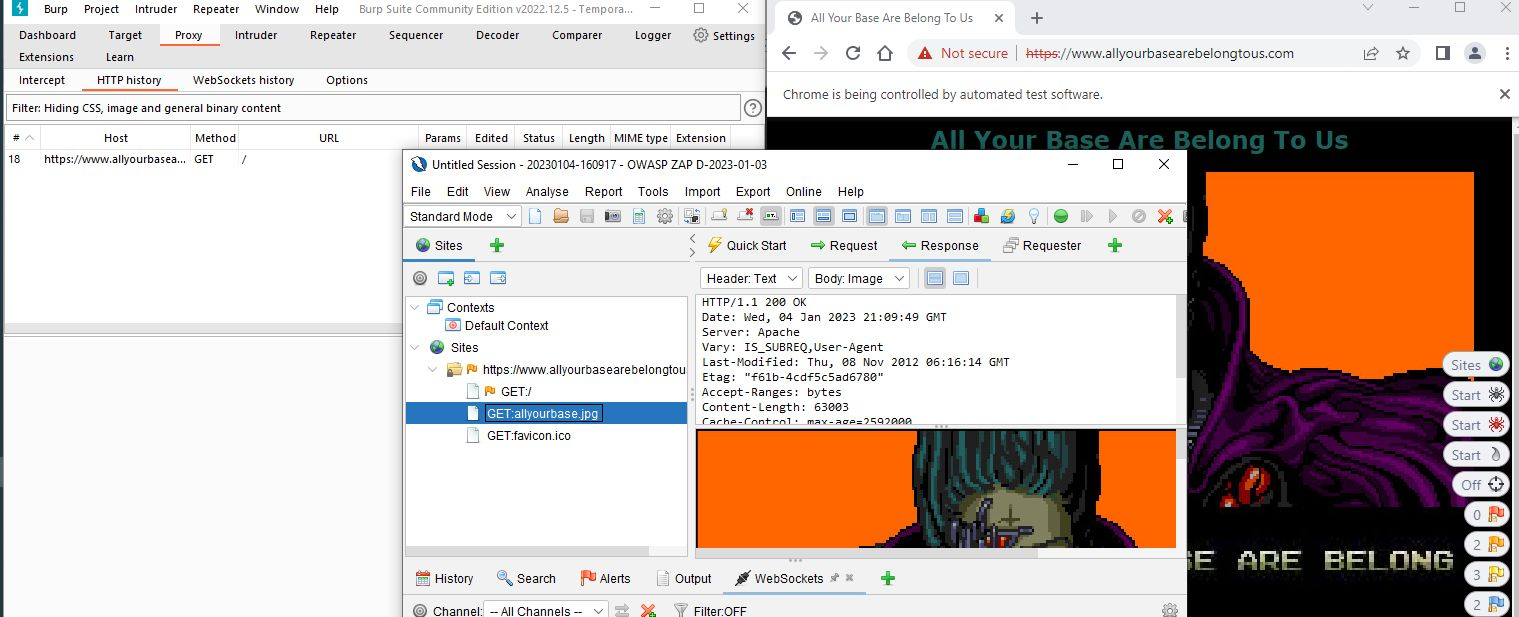

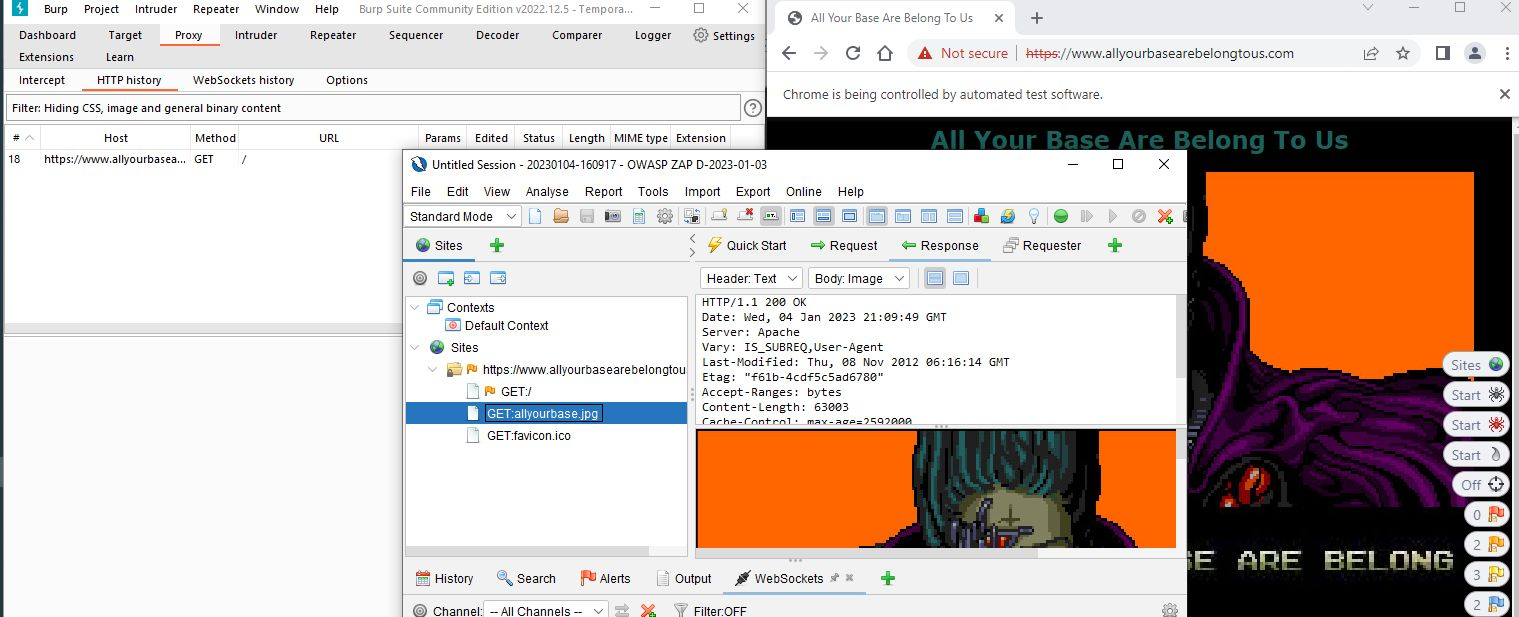

- Burp Suite / ZAP 集成和代理配置

- 便携式 Python (nuget)、PortableGit 和 Java 环境配置

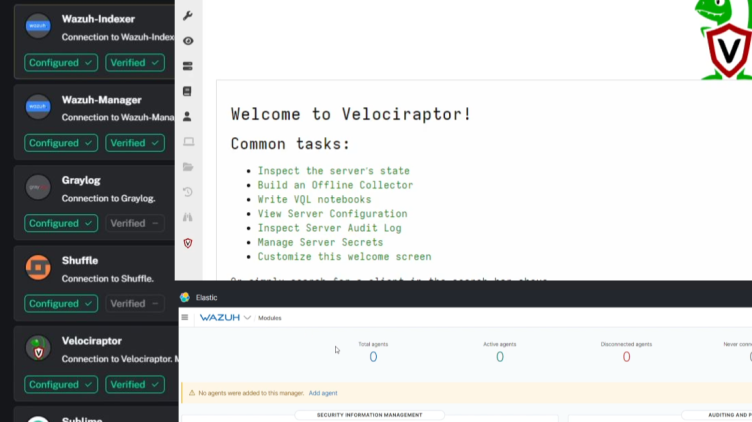

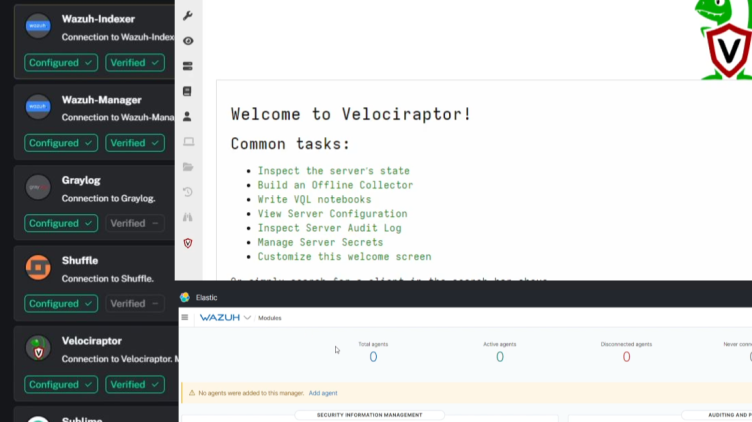

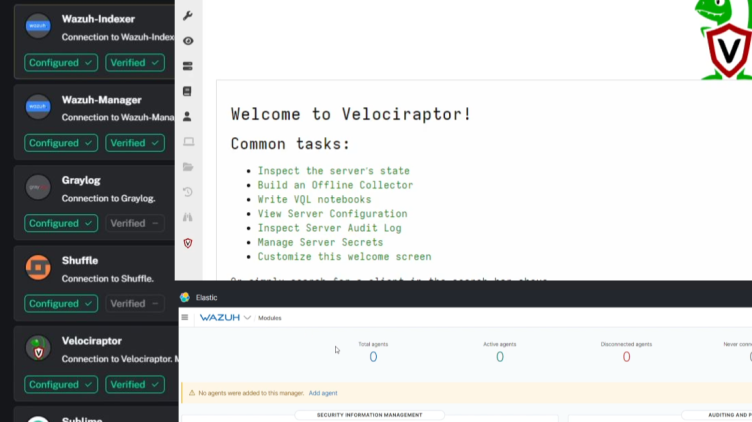

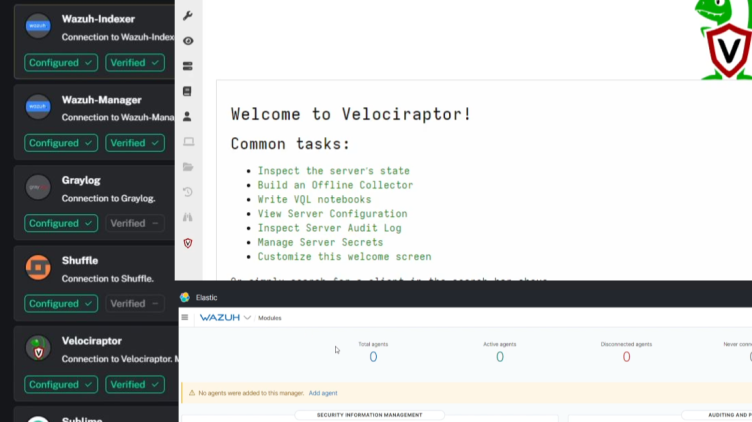

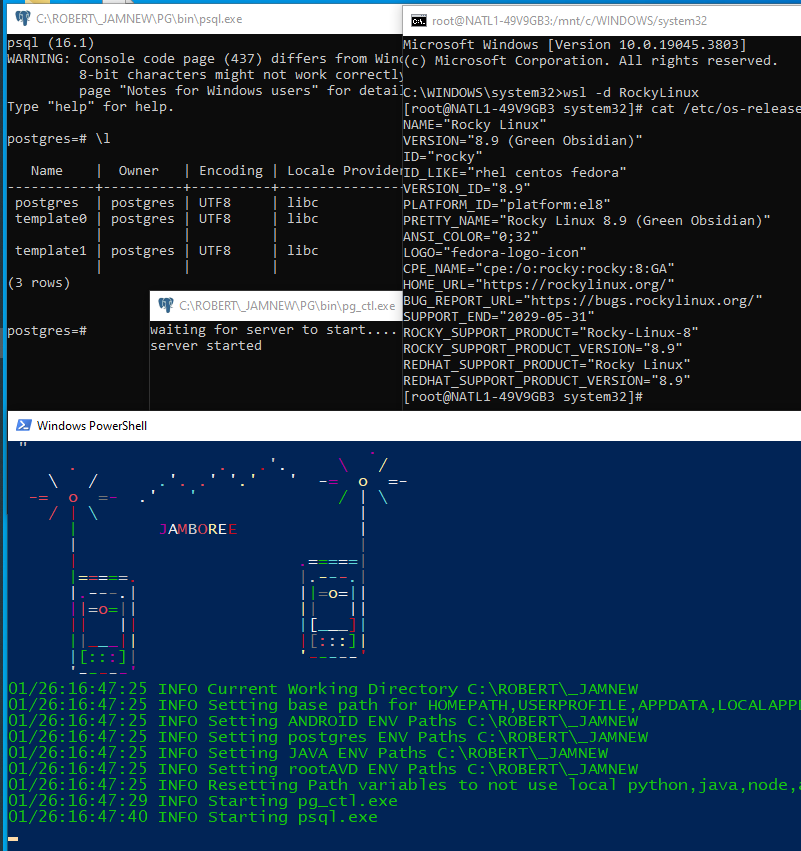

- 可选工具集:BloodHound(便携版)、PyCharm Portable、AUTOMATIC1111、AutoGPT、Volatility3、yt-dlp、Postgres(免管理员)、SOCFortress/Velociraptor/Wazuh (WSL)

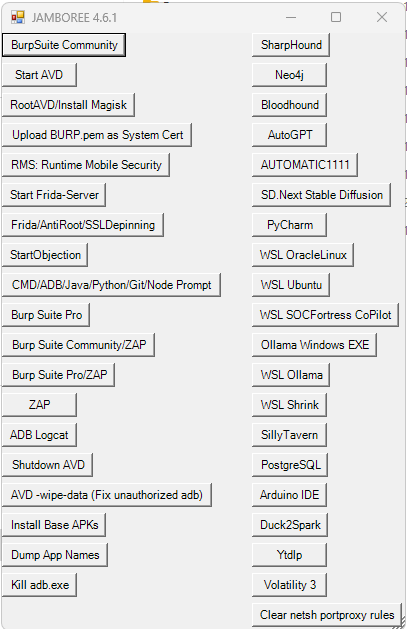

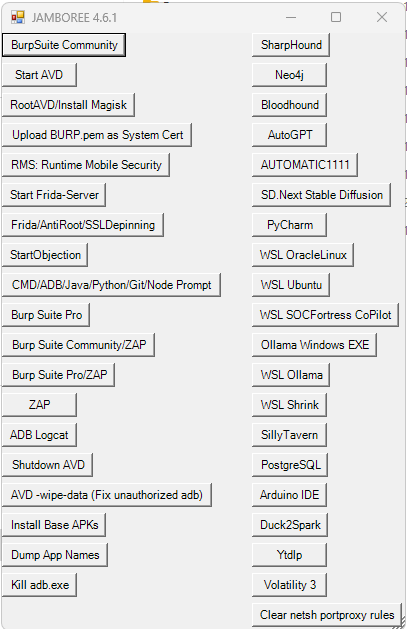

- 用于启动工具和 AVD 的简单 PowerShell UI

- 内置 Burp 抓取配置:`%USERPROFILE%\AppData\Roaming\BurpSuite\ConfigLibrary_JAMBOREE_Crawl_Level_01.json`

快速开始

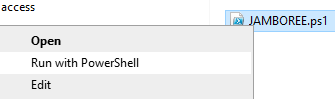

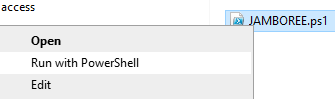

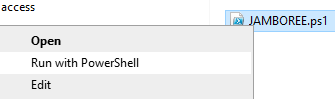

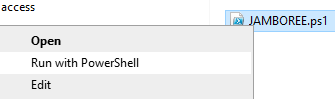

1. 将 `JAMBOREE.ps1` 下载到一个空文件夹中,或者直接从 shell 中运行。

2. 右键单击脚本并选择“使用 PowerShell 运行”——或者使用下方的单行安装命令从 CMD/PowerShell 运行。

3. 使用 JAMBOREE 的 PowerShell UI 启动 Burp 和 AVD,然后安装并测试目标应用。

[](https://youtu.be/XdXleap0BiM)

### 功能 / 请求

|Android 核心|状态|额外功能 |状态|

|--|--|--|--|

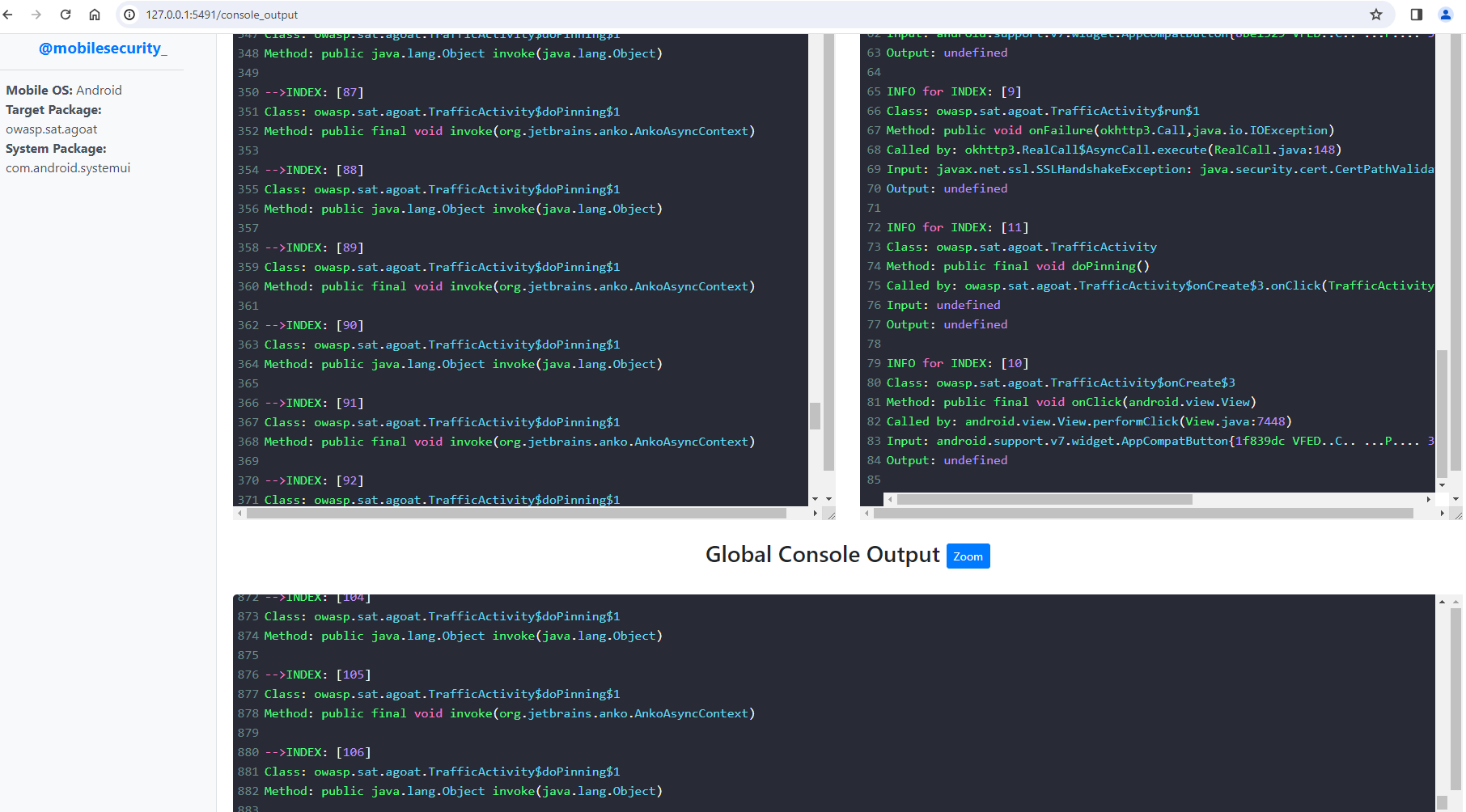

|[RMS:Runtime Mobile Security](https://github.com/m0bilesecurity/RMS-Runtime-Mobile-Security)|✔️| [MINDcraft](https://github.com/kolbytn/mindcraft) / Ollama [视频](https://youtu.be/TSskr_rjg4M) 已移动到 [MSC_MINDcraft_Single_Click](https://github.com/freeload101/MSC_MINDcraft_Single_Click) |✔️|

|[Brida, Burp 到 Frida 的桥接](https://www.youtube.com/watch?v=RawqXSslsQk) [开发中](https://github.com/freeload101/Java-Android-Magisk-Burp-Objection-Root-Emulator-Easy/issues/22) |❌|WSL [OpenWebUI](https://openwebui.com/models) NVIDIA|✔️|

|[🔥SafetyNetBypass DG VM 模拟🔥](https://github.com/freeload101/Java-Android-Magisk-Burp-Objection-Root-Emulator-Easy/issues/49) |❌|[AUTOMATIC1111](https://github.com/AUTOMATIC1111/stable-diffusion-webui)|✔️|

|Burp Suite Pro / CloudFlare UserAgent 变通方案|✔️|[SD.Next Stable Diffusion](https://github.com/vladmandic/automatic)|✔️|

|使用 Burp 的 ZAP|✔️|[AutoGPT](https://github.com/Significant-Gravitas/AutoGPT)|✔️|

|Google Play|✔️|[Bloodhound BloodHound-Legacy 4.3.1](https://github.com/SpecterOps) |✔️|

|Java|✔️|[PyCharm Portable](https://www.jetbrains.com/pycharm/)|✔️|

|Android 11 API 30|✔️|[OracleLinux WSL](https://apps.microsoft.com/detail/9mxq65hlmc27?hl=en-US&gl=US)|✔️|

|Magisk|✔️|[Ubuntu/Olamma WSL](https://ollama.com/library)|✔️|

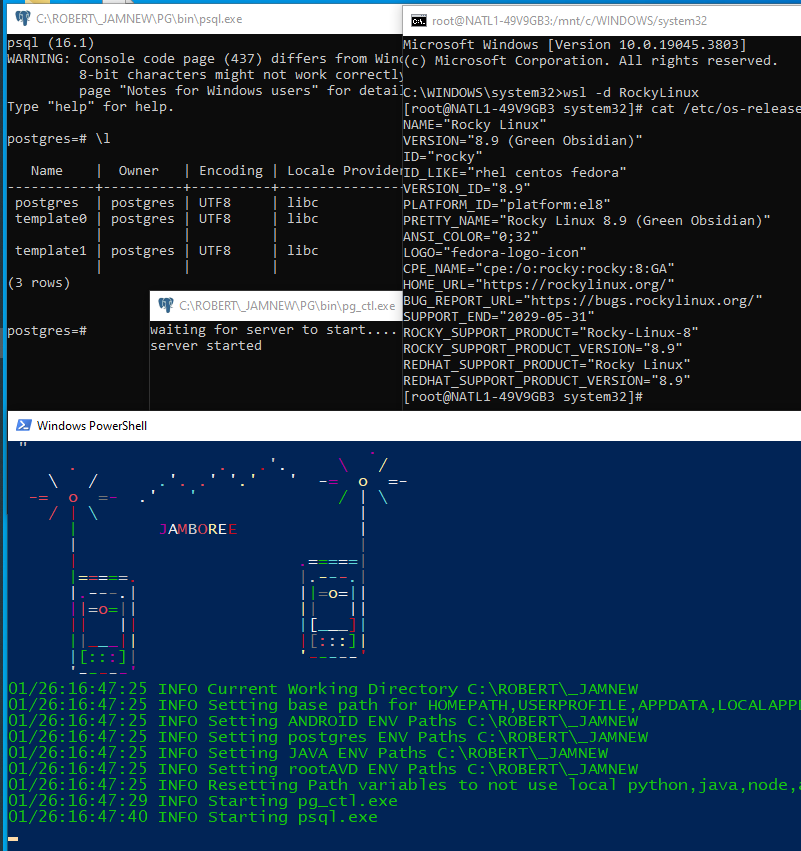

|Burp|✔️|[Postgres 便携版免管理员](https://www.enterprisedb.com/downloads/postgres-postgresql-downloads)|✔️|

|Objection|✔️|[SillyTavern](https://github.com/SillyTavern/SillyTavern)|✔️|

|Root|✔️|[Volatility 3](https://github.com/volatilityfoundation/volatility)|✔️|

|Python|✔️|[Arduino IDE](https://www.arduino.cc/en/software) / [Duck2Spark digiduck ](https://github.com/molatho/digiduck)|✔️|

|Frida|✔️|[Yt-dlp Youtube 下载器](https://github.com/yt-dlp/yt-dlp) |✔️|

|证书|✔️|[SOCFortress CoPilot](https://github.com/socfortress/OSSIEM) / Velociraptor / Wazuh WSL |✔️|

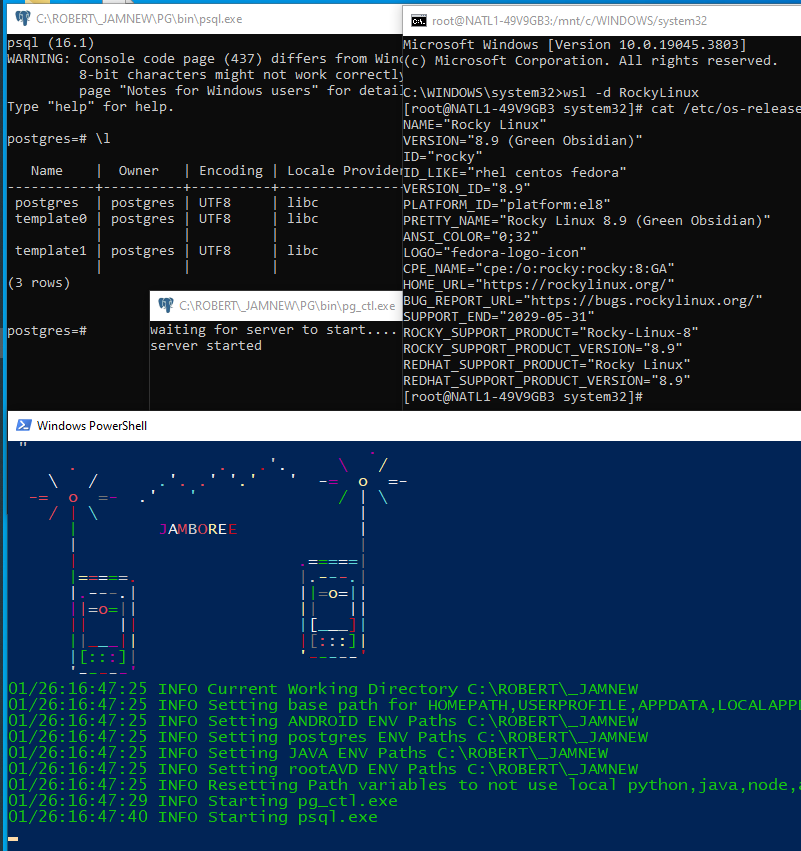

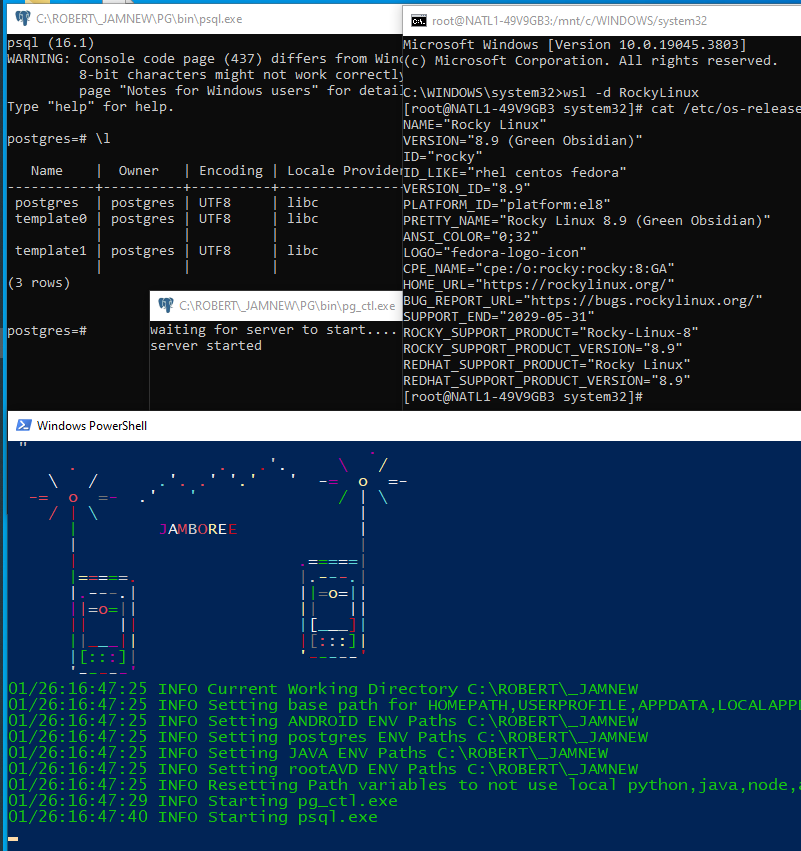

### 简单的 Powershell UI

### 工作原理:

* 临时重置 Windows 的 `$PATH` 环境变量,以修复现有 python/java 安装可能存在的任何问题

* 使用仅 16 MB 的 nuget.org Python 二进制文件和便携版的 PortableGit 在几秒钟内构建一个可用的 Python 环境。我们的解决方案不需要像 Anaconda 这样的包管理器。

我想让它变得更容易使用,但如果没有人打算用的话,我不想花更多时间去开发它!如果你喜欢它,请告诉我,并提交 bug、建议或功能请求等!你可以通过 https://rmccurdy.com 联系我!

# 安装/要求(针对 Android AVD 模拟器):

WSL 或者只需“虚拟机平台”

或

- 需要本地管理员权限仅为了安装 Android AVD 驱动 或者:

HAXM Intel 驱动程序 ( https://github.com/intel/haxm )

或

AMD ( https://github.com/google/android-emulator-hypervisor-driver-for-amd-processors )

### 使用说明:

将 JAMBOREE.ps1 文件放入一个文件夹中

右键单击并选择“使用 PowerShell 运行”

或

从命令提示符中运行

```

powershell -ExecutionPolicy Bypass -Command "iwr -UseBasicParsing https://raw.githubusercontent.com/freeload101/Java-Android-Magisk-Burp-Objection-Root-Emulator-Easy/refs/heads/main/JAMBOREE.ps1 | iex"

```

关于绕过 Root 检测和 SafeNet 的更多信息

https://www.droidwin.com/how-to-hide-root-from-apps-via-magisk-denylist/

(观看下方的视频教程,这是一个 3-5 分钟的过程。你只需设置一次。之后就是先启动 burp 然后启动 AVD)

## Burp/Android 模拟器(视频教程)

包含 7minsec Podcast 的更新视频!

[](https://youtu.be/XdXleap0BiM)

(视频教程)

[https://youtu.be/pYv4UwP3BaU](https://youtu.be/pYv4UwP3BaU)

USB Rubber Ducky 脚本与 Payloads Python 3 Arduino DigiSpark

[](https://youtu.be/e8tKhFS0Tow)

旧版 payloads: [https://github.com/hak5/usbrubberducky-payloads/tree/1d3e9be7ba3f80cdb008885fac49be2ba926649d/payloads](https://github.com/hak5/usbrubberducky-payloads/tree/1d3e9be7ba3f80cdb008885fac49be2ba926649d/payloads)

PhreakNIC 24: Java Android Magisk Burp Objection Root Emulator Easy (JAMBOREE)

[https://www.youtube.com/watch?v=R1eu2Ui1ZLU](https://www.youtube.com/watch?v=R1eu2Ui1ZLU)

[](https://www.youtube.com/watch?v=R1eu2Ui1ZLU)

### SOCFortress CoPilot / Velociraptor / Wazuh

[](https://youtu.be/6I8ZsIO9aDI)

### Postgres(免管理员)和 ~~RockyLinks~~ OracleLinux WSL !

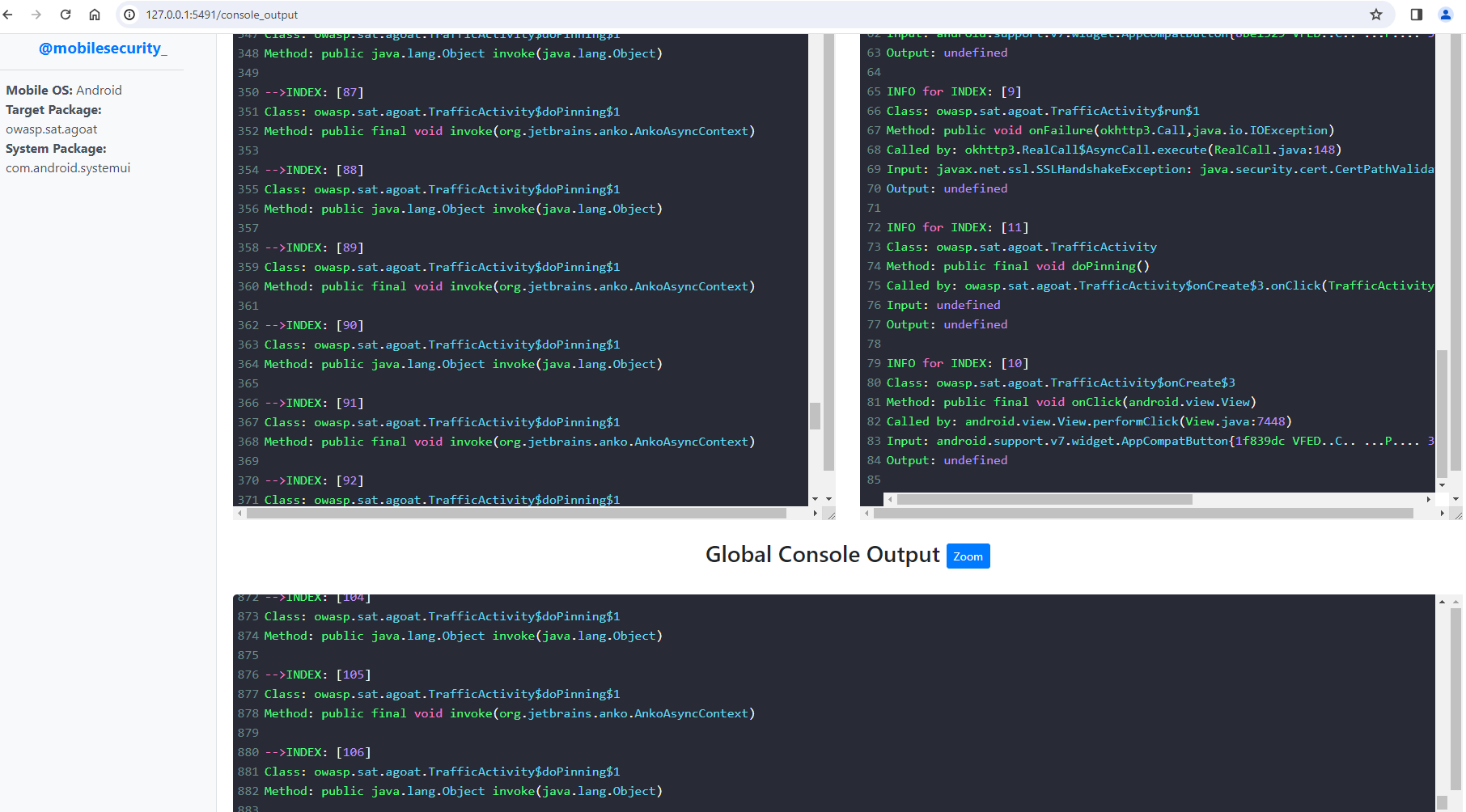

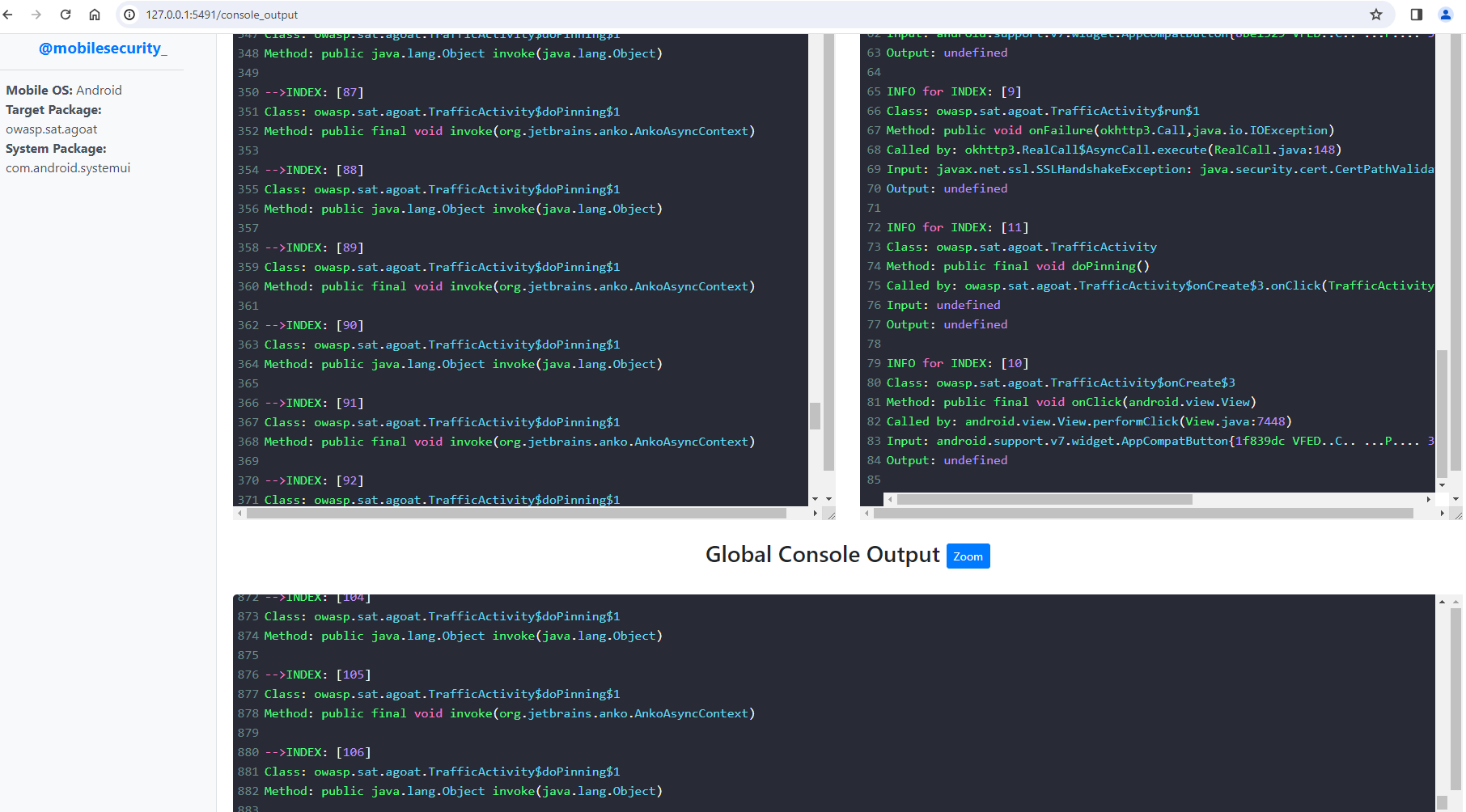

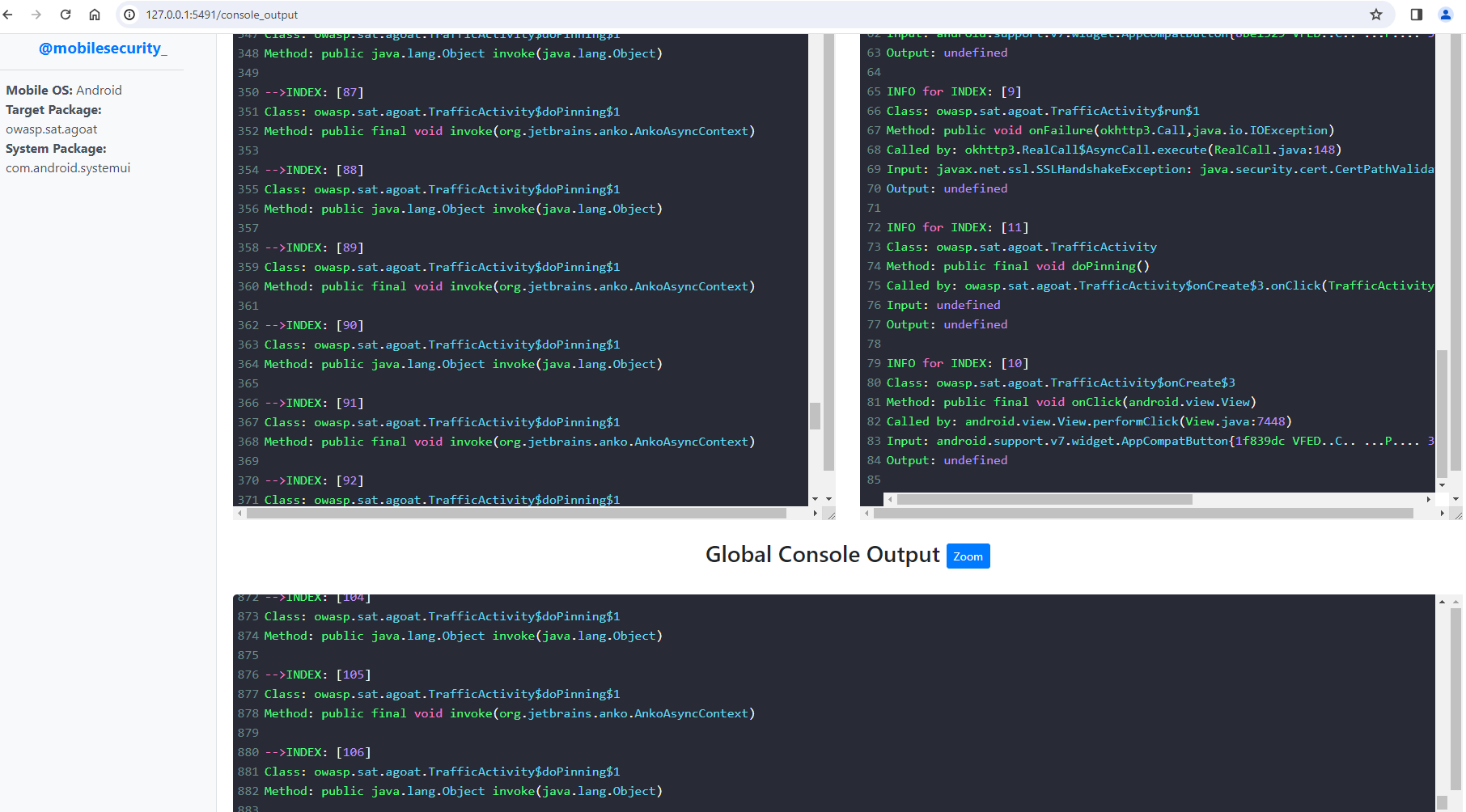

### RMS

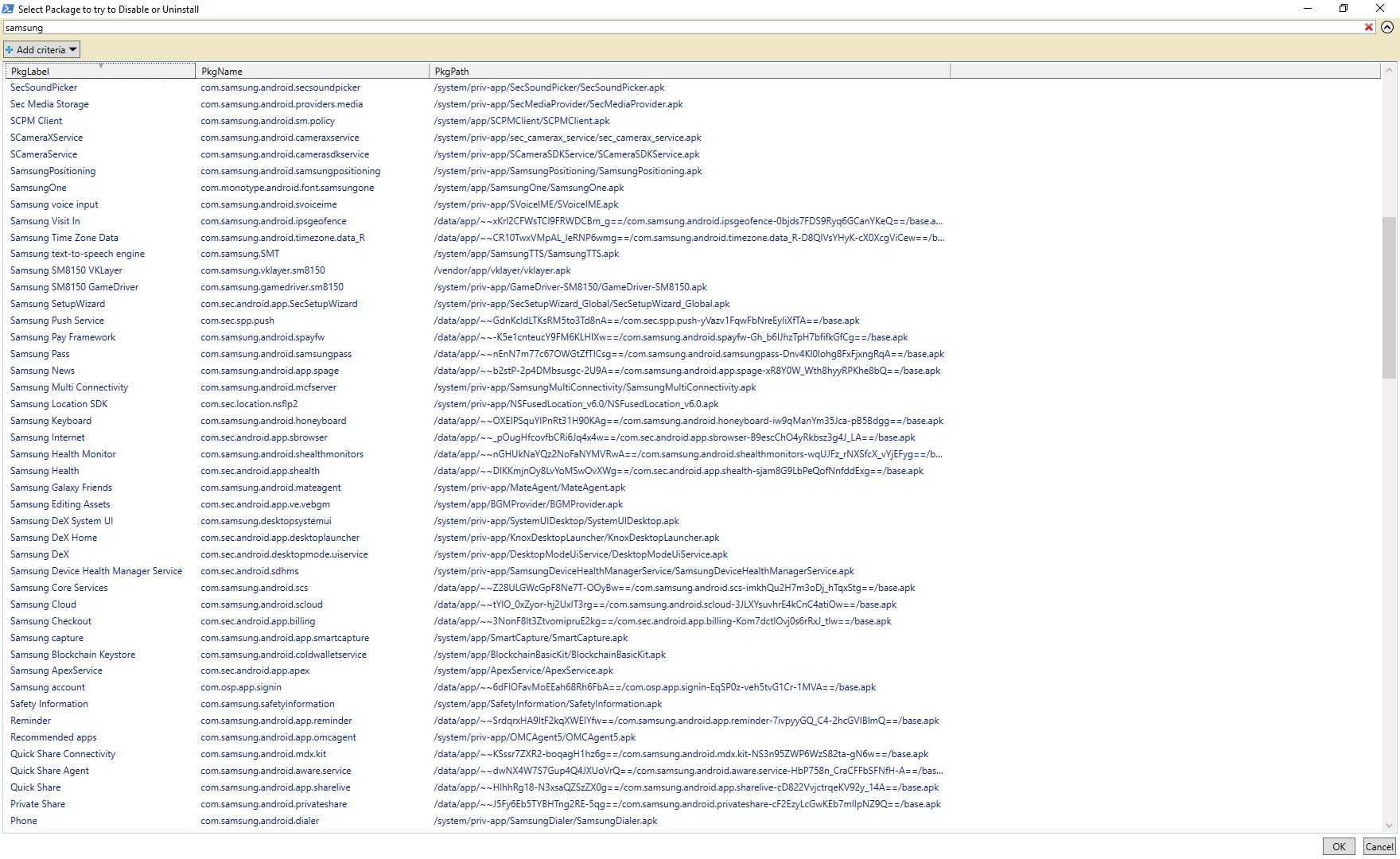

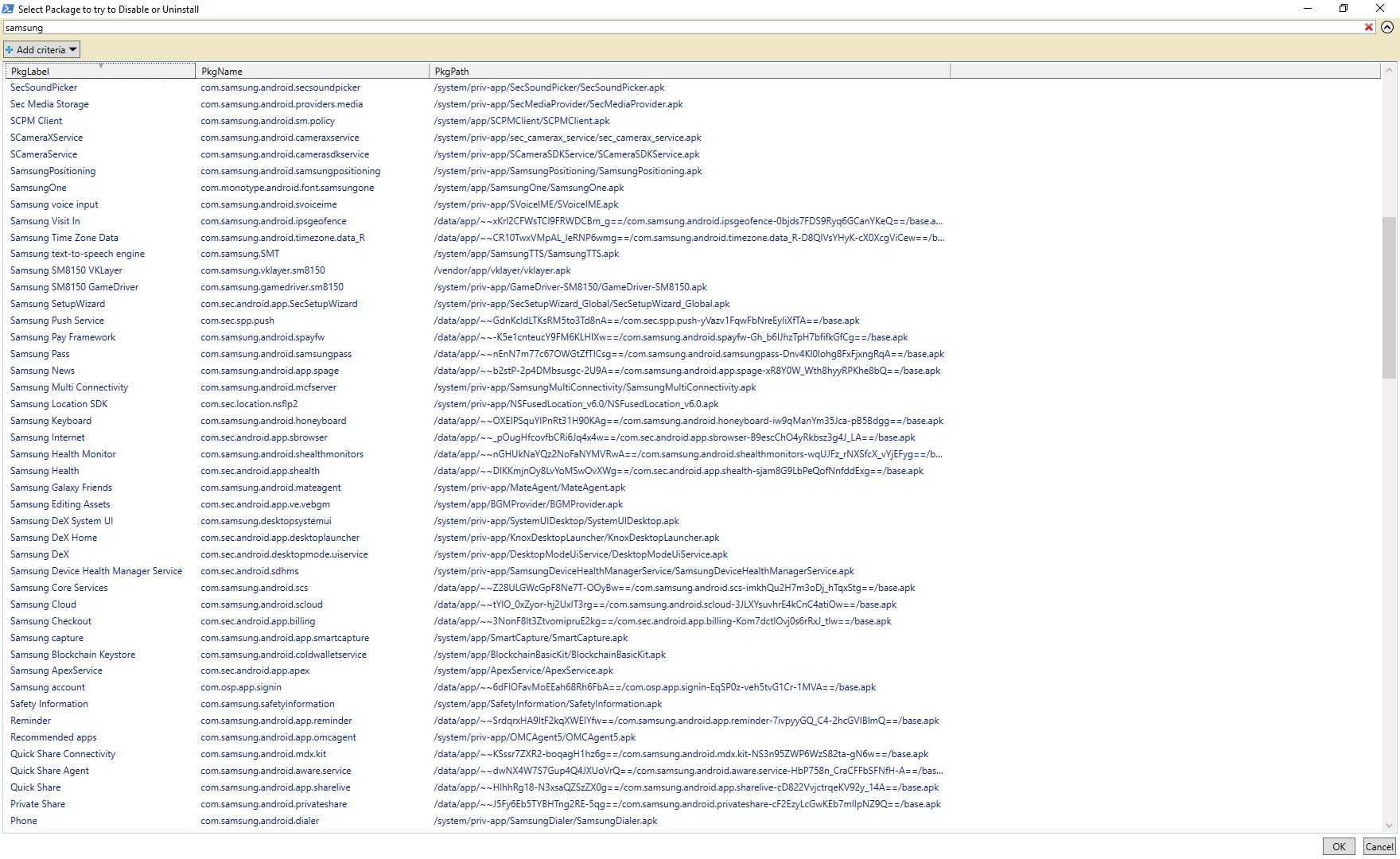

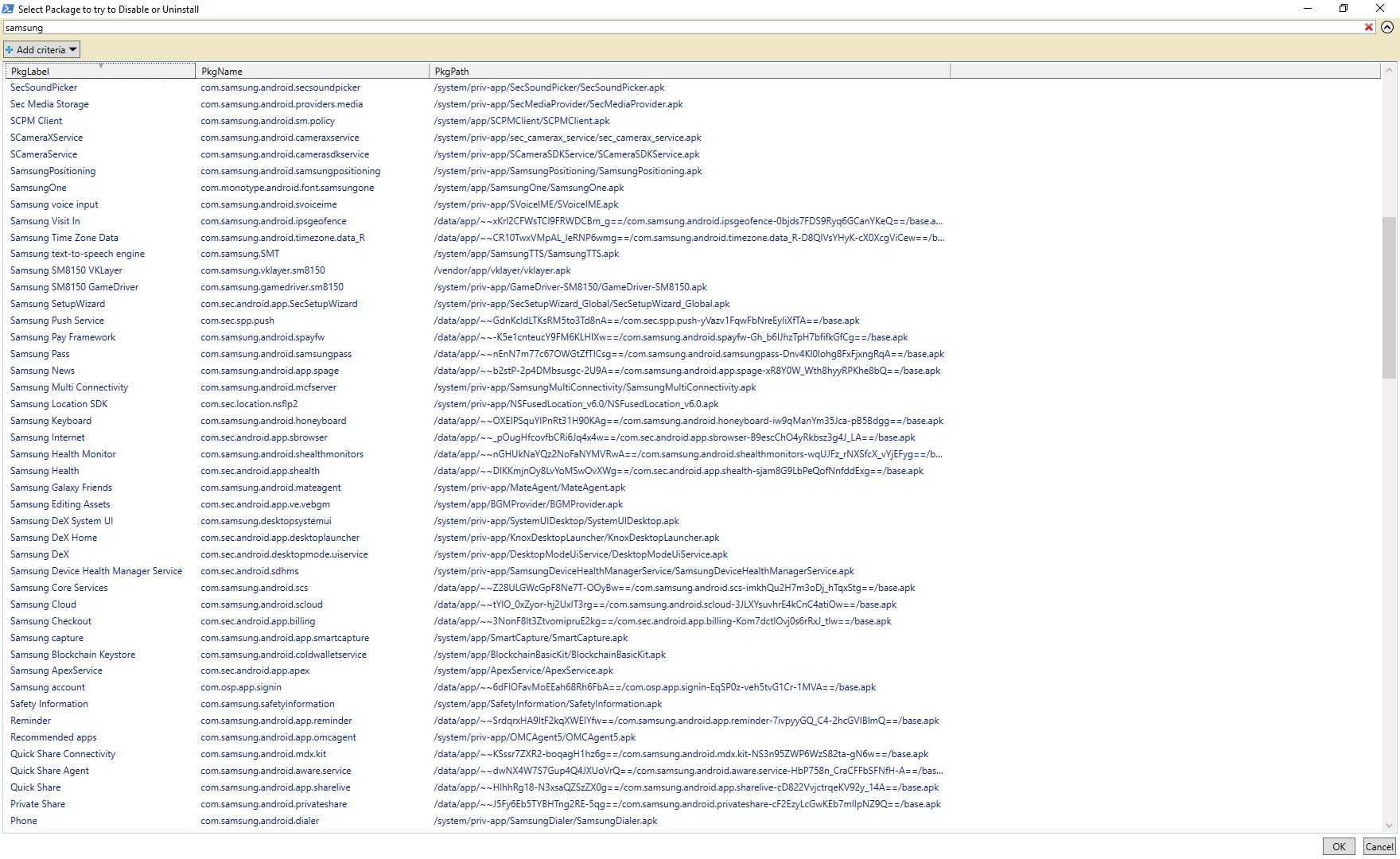

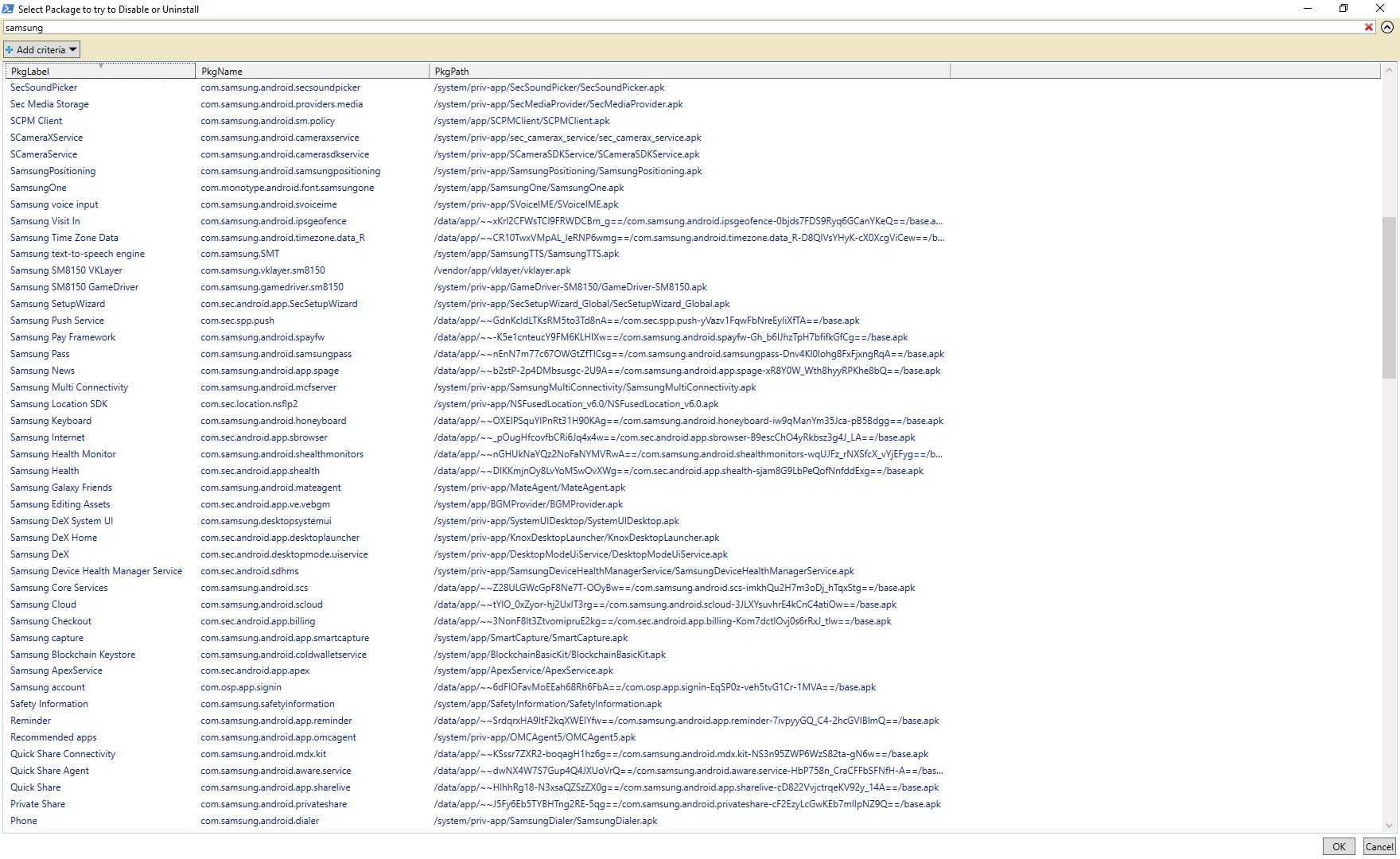

### 精简预装应用

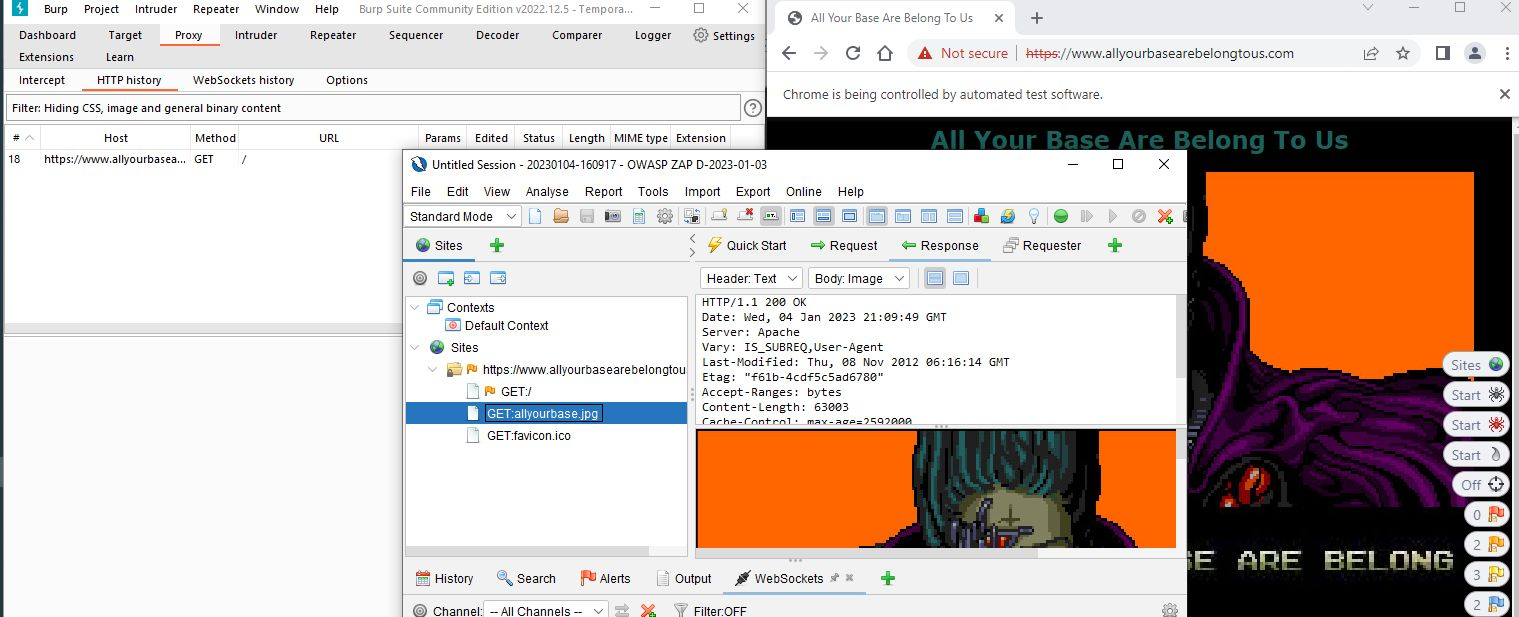

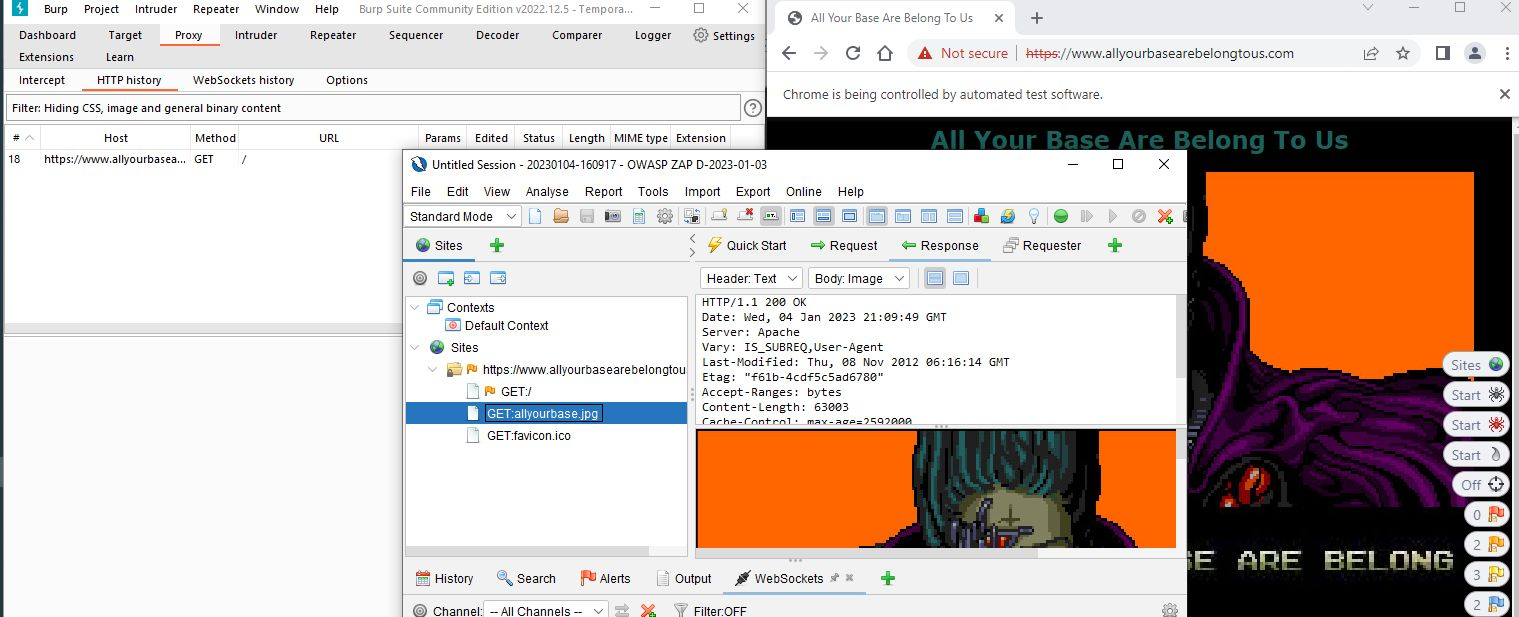

## Burp 代理/ZAP 代理

## Burp 抓取配置

内置 `%USERPROFILE%\AppData\Roaming\BurpSuite\ConfigLibrary_JAMBOREE_Crawl_Level_01.json`(不再支持“有头”浏览器)

## Objection / Frida 示例

## 致谢

https://github.com/Rogdham/python-xz/issues/4 提供了 Python 中的 xz 解压功能!!!

https://github.com/newbit1/rootAVD RootAVD

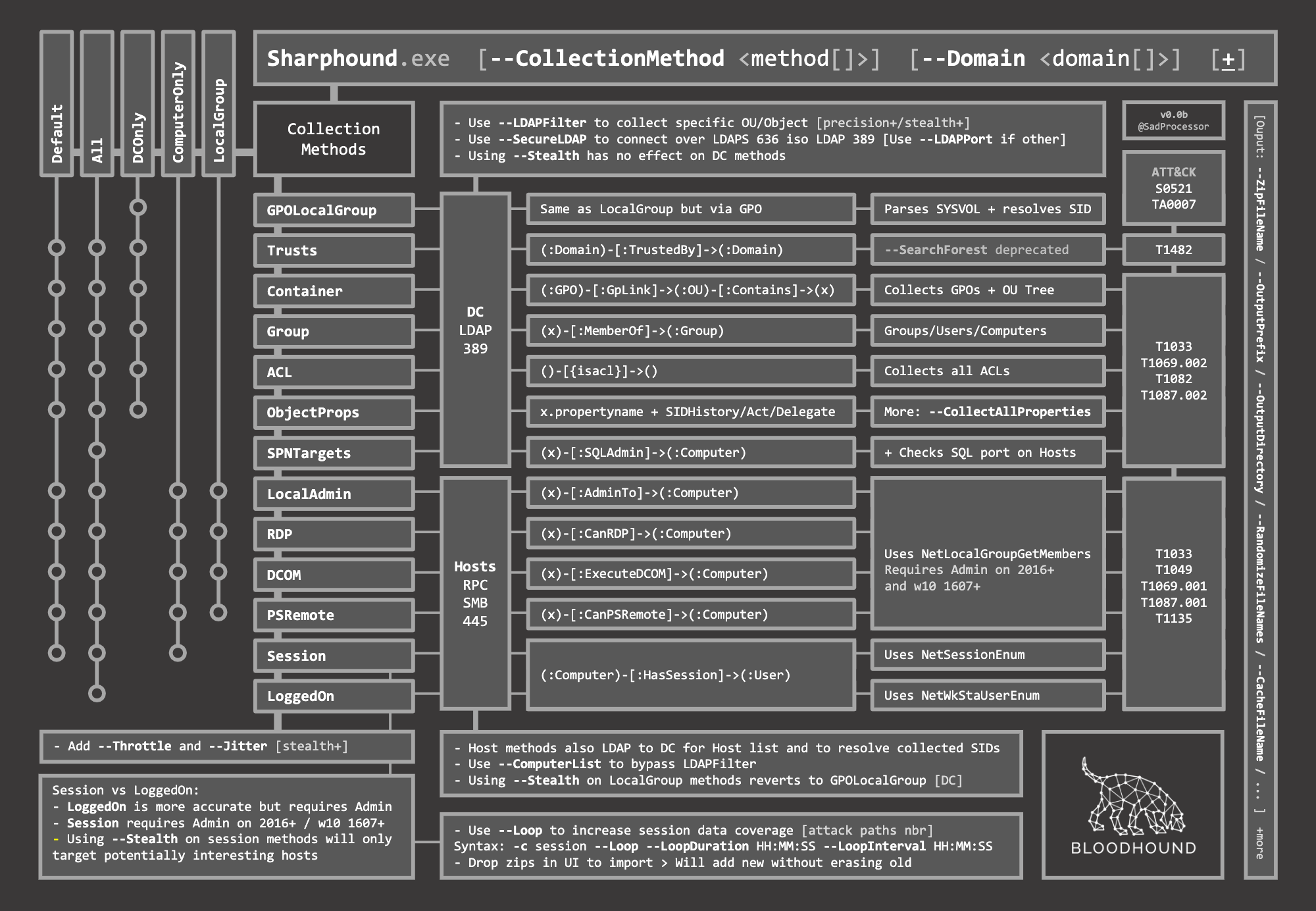

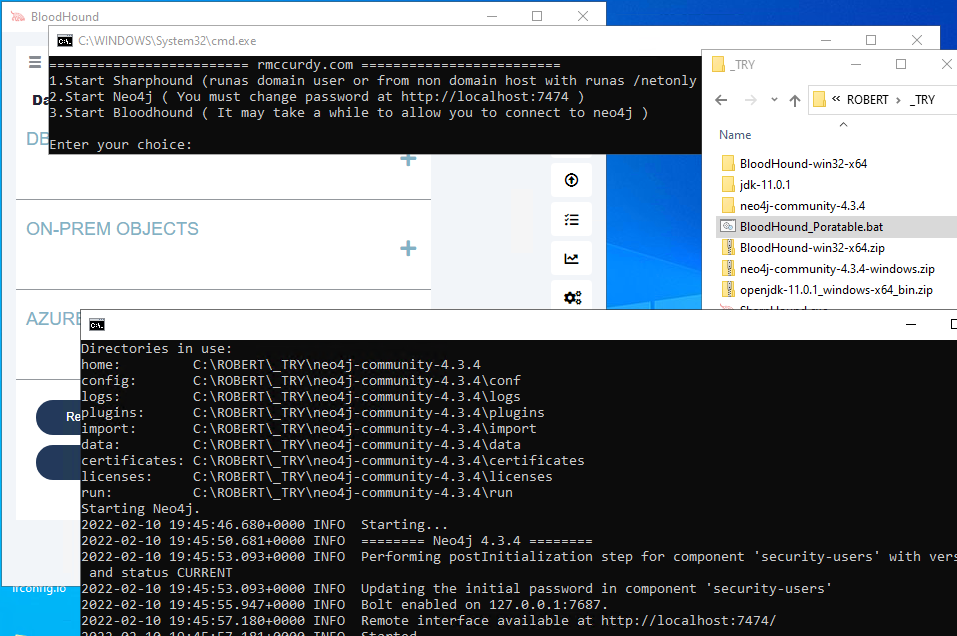

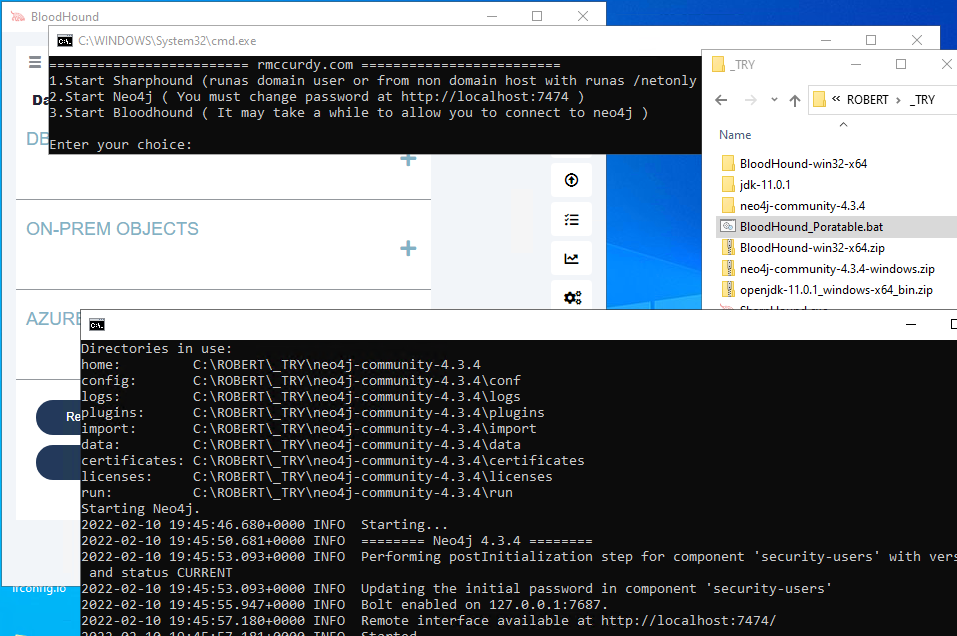

# Bloodhound-Portable Bloodhound 便携版

域管六度分隔理论

## 实用的 Cypher 查询和链接

https://www.youtube.com/@specterops/videos

https://posts.specterops.io/cypher-queries-in-bloodhound-enterprise-c7221a0d4bb3

[The BloodHound 4.3 Release Get Global Admin More Often.mp4](https://rmccurdy.com/.scripts/videos/The%20BloodHound%204.3%20Release%20Get%20Global%20Admin%20More%20Often.mp4) 20230418

https://www.google.com/search?q=%22shortestPath%22+%22bloodhound%22+site:github.com

https://github.com/drak3hft7/Cheat-Sheet---Active-Directory

https://gist.github.com/jeffmcjunkin/7b4a67bb7dd0cfbfbd83768f3aa6eb12

https://hausec.com/2019/09/09/bloodhound-cypher-cheatsheet/

https://github.com/BloodHoundAD/BloodHound/wiki/Cypher-Query-Gallery

https://risky.biz/soapbox74/

## Slack

https://bloodhoundhq.slack.com (不确定如何获取邀请)

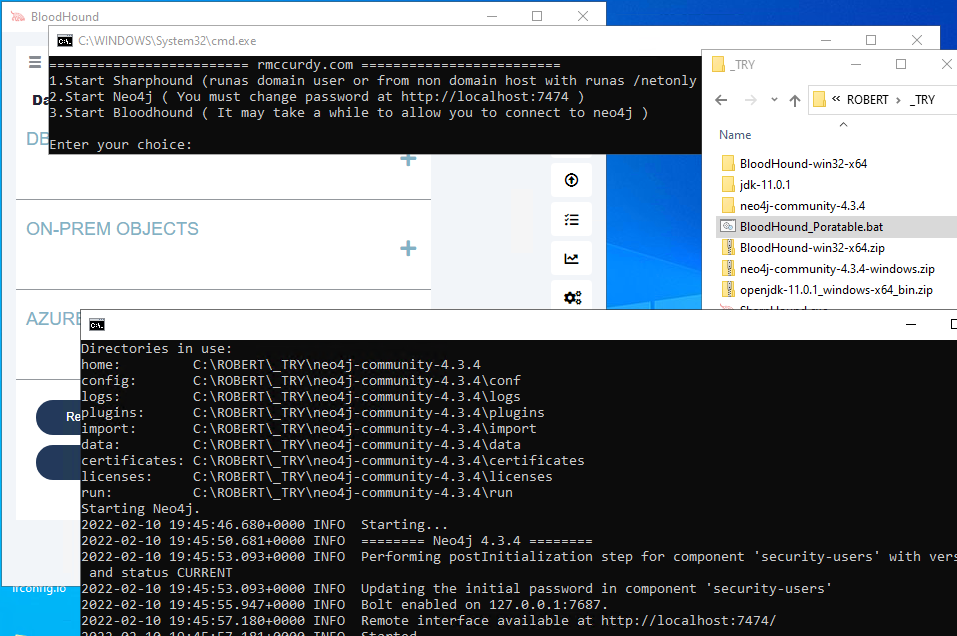

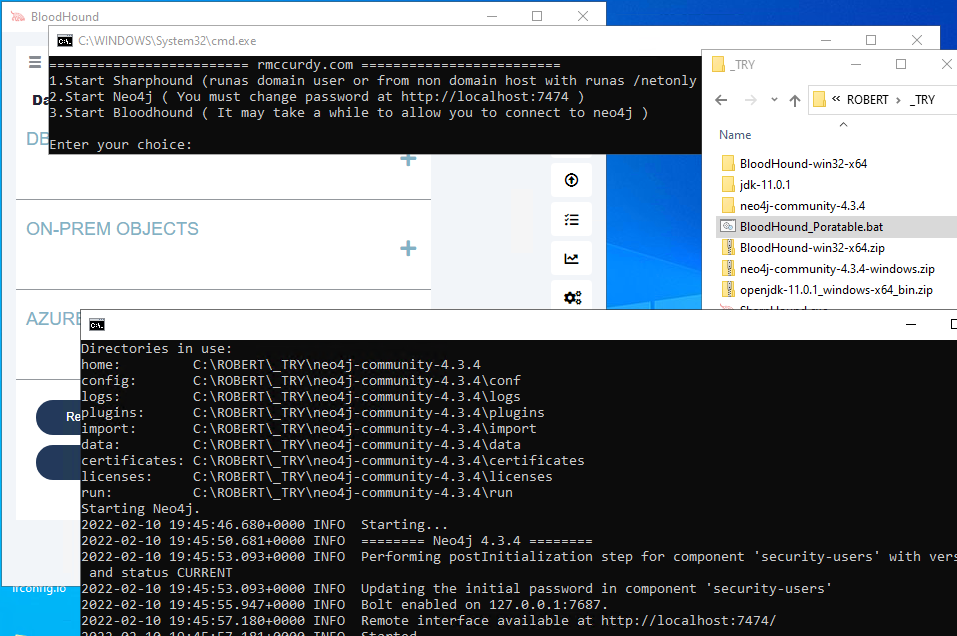

[BloodHound](https://github.com/BloodHoundAD/BloodHound) Windows 便携版(无需本地管理员即可运行。不需要管理员权限)

[ 演示文稿 ](https://docs.google.com/presentation/d/1aN7CgzeFko6hmkjJMQuQTXg6Ev-v-zsRUhXDd9z7R5Y)

## 使用说明

1. 下载 .ps1 脚本

2. 以普通域用户身份点击 SharpHound 按钮,或者你可以在虚拟机中使用 [Runas.exe](https://bloodhound.readthedocs.io/en/latest/data-collection/sharphound.html?highlight=netonly#running-sharphound-from-a-non-domain-joined-system) 以域用户上下文通过 ```runas /netonly /user:"US.COMPANY.DOMAIN.COM\UESERNAME@COMPANY.COM" cmd``` 运行,或者尝试使用 ```/user:"DOMAIN\USERNAME"``` 来运行 SharpHound.exe

3. 点击 Neo4j 启动数据库

4. 更改默认的 Neo4j 密码。等待 Neo4j 启动完成,你必须在 http://localhost:7474 更改密码

5. 点击 Bloodhound 按钮启动 bloodhound

6. 导入 ```SharpHound.exe -s --CollectionMethods All --prettyprint true``` 输出打包为 .zip 的 JSON 文件

解析 Sharphound 输出 [Pretty_Bloodhound.py](https://github.com/freeload101/Python/blob/master/Pretty_Bloodhound.py)(已不需要,他们已修复此问题)

** 你可能需要将 Bloodhound/Sharphound 加入白名单或在你的端点安全软件中禁用它(或者如果运气好的话,只需对其进行处理... 例如使用 Resource Hacker 或执行 `echo '' >> Sharphound.exe` 等 ... ) **

** 上次测试版本为 Bloodhound 4.1.0 **

致谢:

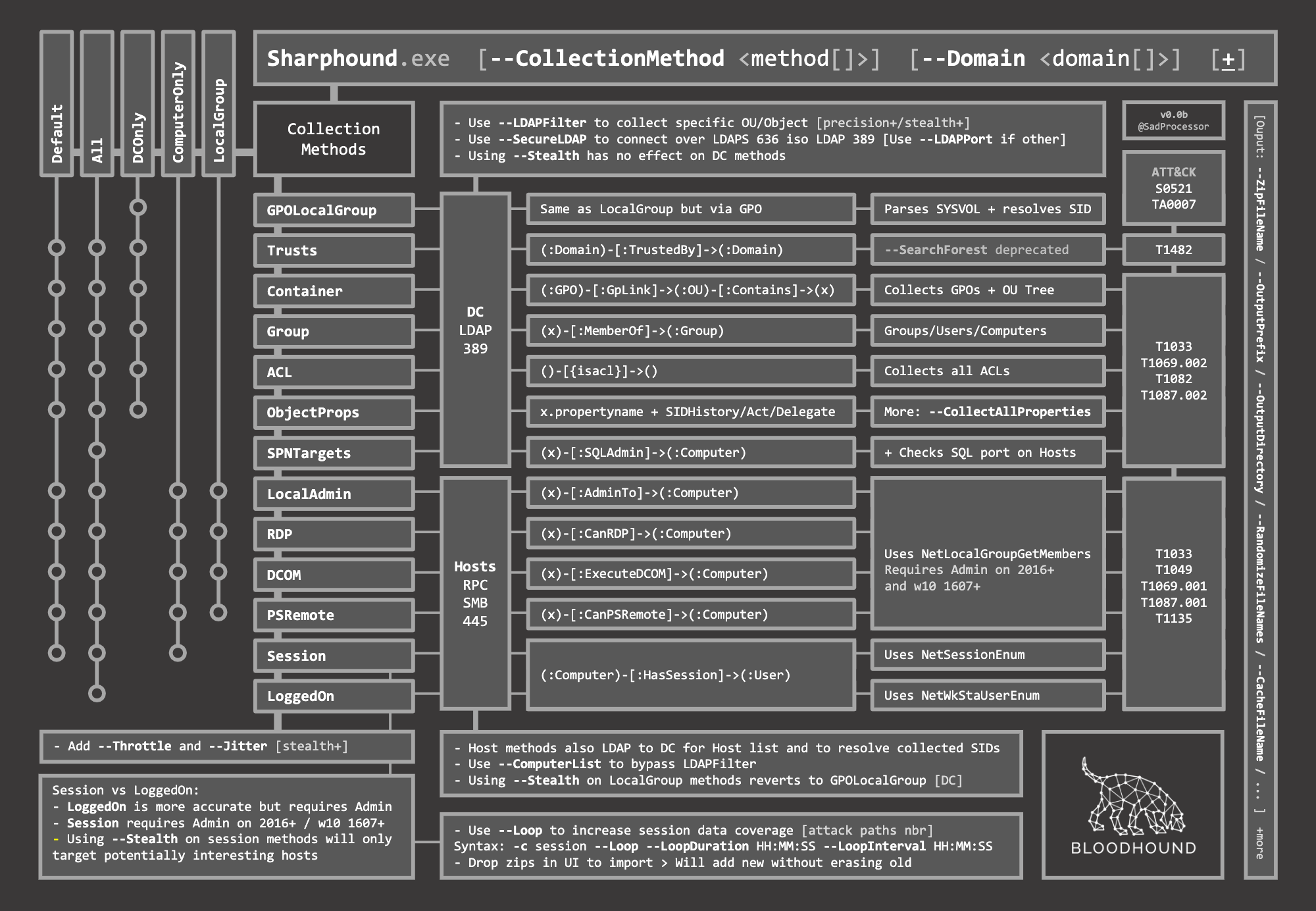

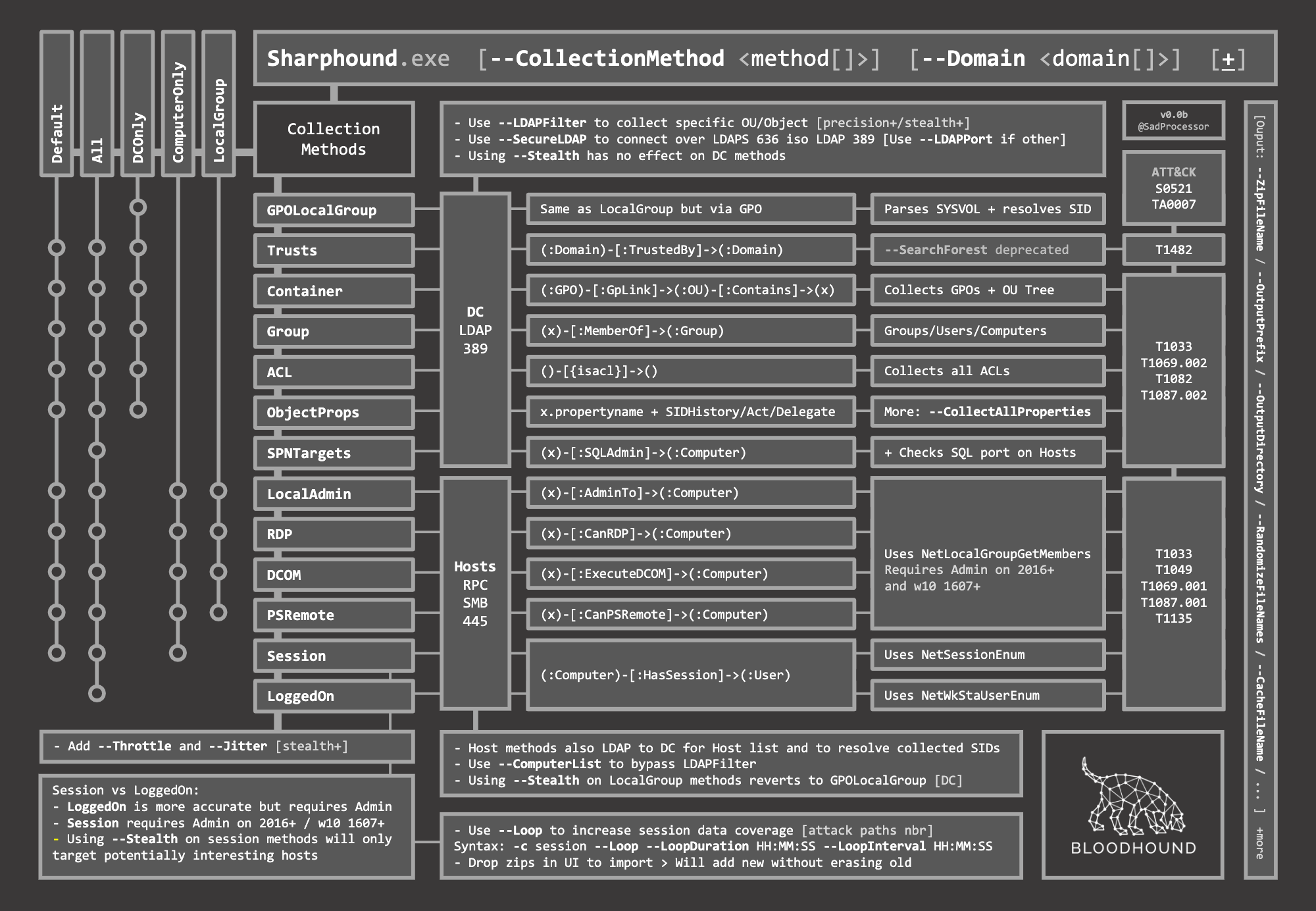

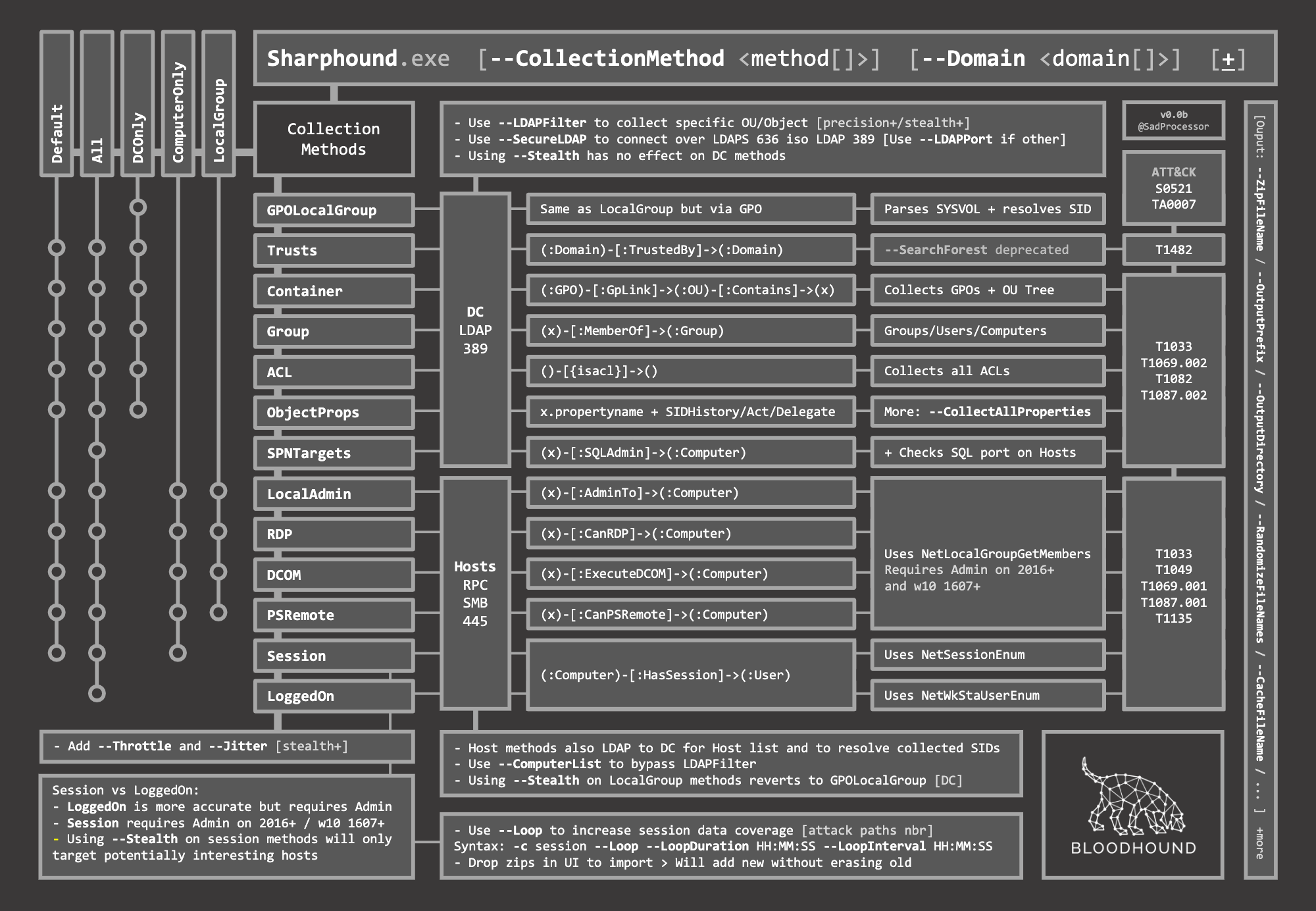

https://bloodhound.readthedocs.io/en/latest/_images/SharpHoundCheatSheet.png

### 工作原理:

* 临时重置 Windows 的 `$PATH` 环境变量,以修复现有 python/java 安装可能存在的任何问题

* 使用仅 16 MB 的 nuget.org Python 二进制文件和便携版的 PortableGit 在几秒钟内构建一个可用的 Python 环境。我们的解决方案不需要像 Anaconda 这样的包管理器。

我想让它变得更容易使用,但如果没有人打算用的话,我不想花更多时间去开发它!如果你喜欢它,请告诉我,并提交 bug、建议或功能请求等!你可以通过 https://rmccurdy.com 联系我!

# 安装/要求(针对 Android AVD 模拟器):

WSL 或者只需“虚拟机平台”

或

- 需要本地管理员权限仅为了安装 Android AVD 驱动 或者:

HAXM Intel 驱动程序 ( https://github.com/intel/haxm )

或

AMD ( https://github.com/google/android-emulator-hypervisor-driver-for-amd-processors )

### 使用说明:

将 JAMBOREE.ps1 文件放入一个文件夹中

右键单击并选择“使用 PowerShell 运行”

或

从命令提示符中运行

```

powershell -ExecutionPolicy Bypass -Command "iwr -UseBasicParsing https://raw.githubusercontent.com/freeload101/Java-Android-Magisk-Burp-Objection-Root-Emulator-Easy/refs/heads/main/JAMBOREE.ps1 | iex"

```

关于绕过 Root 检测和 SafeNet 的更多信息

https://www.droidwin.com/how-to-hide-root-from-apps-via-magisk-denylist/

(观看下方的视频教程,这是一个 3-5 分钟的过程。你只需设置一次。之后就是先启动 burp 然后启动 AVD)

## Burp/Android 模拟器(视频教程)

包含 7minsec Podcast 的更新视频!

[](https://youtu.be/XdXleap0BiM)

(视频教程)

[https://youtu.be/pYv4UwP3BaU](https://youtu.be/pYv4UwP3BaU)

USB Rubber Ducky 脚本与 Payloads Python 3 Arduino DigiSpark

[](https://youtu.be/e8tKhFS0Tow)

旧版 payloads: [https://github.com/hak5/usbrubberducky-payloads/tree/1d3e9be7ba3f80cdb008885fac49be2ba926649d/payloads](https://github.com/hak5/usbrubberducky-payloads/tree/1d3e9be7ba3f80cdb008885fac49be2ba926649d/payloads)

PhreakNIC 24: Java Android Magisk Burp Objection Root Emulator Easy (JAMBOREE)

[https://www.youtube.com/watch?v=R1eu2Ui1ZLU](https://www.youtube.com/watch?v=R1eu2Ui1ZLU)

[](https://www.youtube.com/watch?v=R1eu2Ui1ZLU)

### SOCFortress CoPilot / Velociraptor / Wazuh

[](https://youtu.be/6I8ZsIO9aDI)

### Postgres(免管理员)和 ~~RockyLinks~~ OracleLinux WSL !

### RMS

### 精简预装应用

## Burp 代理/ZAP 代理

## Burp 抓取配置

内置 `%USERPROFILE%\AppData\Roaming\BurpSuite\ConfigLibrary_JAMBOREE_Crawl_Level_01.json`(不再支持“有头”浏览器)

## Objection / Frida 示例

## 致谢

https://github.com/Rogdham/python-xz/issues/4 提供了 Python 中的 xz 解压功能!!!

https://github.com/newbit1/rootAVD RootAVD

# Bloodhound-Portable Bloodhound 便携版

域管六度分隔理论

## 实用的 Cypher 查询和链接

https://www.youtube.com/@specterops/videos

https://posts.specterops.io/cypher-queries-in-bloodhound-enterprise-c7221a0d4bb3

[The BloodHound 4.3 Release Get Global Admin More Often.mp4](https://rmccurdy.com/.scripts/videos/The%20BloodHound%204.3%20Release%20Get%20Global%20Admin%20More%20Often.mp4) 20230418

https://www.google.com/search?q=%22shortestPath%22+%22bloodhound%22+site:github.com

https://github.com/drak3hft7/Cheat-Sheet---Active-Directory

https://gist.github.com/jeffmcjunkin/7b4a67bb7dd0cfbfbd83768f3aa6eb12

https://hausec.com/2019/09/09/bloodhound-cypher-cheatsheet/

https://github.com/BloodHoundAD/BloodHound/wiki/Cypher-Query-Gallery

https://risky.biz/soapbox74/

## Slack

https://bloodhoundhq.slack.com (不确定如何获取邀请)

[BloodHound](https://github.com/BloodHoundAD/BloodHound) Windows 便携版(无需本地管理员即可运行。不需要管理员权限)

[ 演示文稿 ](https://docs.google.com/presentation/d/1aN7CgzeFko6hmkjJMQuQTXg6Ev-v-zsRUhXDd9z7R5Y)

## 使用说明

1. 下载 .ps1 脚本

2. 以普通域用户身份点击 SharpHound 按钮,或者你可以在虚拟机中使用 [Runas.exe](https://bloodhound.readthedocs.io/en/latest/data-collection/sharphound.html?highlight=netonly#running-sharphound-from-a-non-domain-joined-system) 以域用户上下文通过 ```runas /netonly /user:"US.COMPANY.DOMAIN.COM\UESERNAME@COMPANY.COM" cmd``` 运行,或者尝试使用 ```/user:"DOMAIN\USERNAME"``` 来运行 SharpHound.exe

3. 点击 Neo4j 启动数据库

4. 更改默认的 Neo4j 密码。等待 Neo4j 启动完成,你必须在 http://localhost:7474 更改密码

5. 点击 Bloodhound 按钮启动 bloodhound

6. 导入 ```SharpHound.exe -s --CollectionMethods All --prettyprint true``` 输出打包为 .zip 的 JSON 文件

解析 Sharphound 输出 [Pretty_Bloodhound.py](https://github.com/freeload101/Python/blob/master/Pretty_Bloodhound.py)(已不需要,他们已修复此问题)

** 你可能需要将 Bloodhound/Sharphound 加入白名单或在你的端点安全软件中禁用它(或者如果运气好的话,只需对其进行处理... 例如使用 Resource Hacker 或执行 `echo '' >> Sharphound.exe` 等 ... ) **

** 上次测试版本为 Bloodhound 4.1.0 **

致谢:

https://bloodhound.readthedocs.io/en/latest/_images/SharpHoundCheatSheet.png

### 工作原理:

* 临时重置 Windows 的 `$PATH` 环境变量,以修复现有 python/java 安装可能存在的任何问题

* 使用仅 16 MB 的 nuget.org Python 二进制文件和便携版的 PortableGit 在几秒钟内构建一个可用的 Python 环境。我们的解决方案不需要像 Anaconda 这样的包管理器。

我想让它变得更容易使用,但如果没有人打算用的话,我不想花更多时间去开发它!如果你喜欢它,请告诉我,并提交 bug、建议或功能请求等!你可以通过 https://rmccurdy.com 联系我!

# 安装/要求(针对 Android AVD 模拟器):

WSL 或者只需“虚拟机平台”

或

- 需要本地管理员权限仅为了安装 Android AVD 驱动 或者:

HAXM Intel 驱动程序 ( https://github.com/intel/haxm )

或

AMD ( https://github.com/google/android-emulator-hypervisor-driver-for-amd-processors )

### 使用说明:

将 JAMBOREE.ps1 文件放入一个文件夹中

右键单击并选择“使用 PowerShell 运行”

或

从命令提示符中运行

```

powershell -ExecutionPolicy Bypass -Command "iwr -UseBasicParsing https://raw.githubusercontent.com/freeload101/Java-Android-Magisk-Burp-Objection-Root-Emulator-Easy/refs/heads/main/JAMBOREE.ps1 | iex"

```

关于绕过 Root 检测和 SafeNet 的更多信息

https://www.droidwin.com/how-to-hide-root-from-apps-via-magisk-denylist/

(观看下方的视频教程,这是一个 3-5 分钟的过程。你只需设置一次。之后就是先启动 burp 然后启动 AVD)

## Burp/Android 模拟器(视频教程)

包含 7minsec Podcast 的更新视频!

[](https://youtu.be/XdXleap0BiM)

(视频教程)

[https://youtu.be/pYv4UwP3BaU](https://youtu.be/pYv4UwP3BaU)

USB Rubber Ducky 脚本与 Payloads Python 3 Arduino DigiSpark

[](https://youtu.be/e8tKhFS0Tow)

旧版 payloads: [https://github.com/hak5/usbrubberducky-payloads/tree/1d3e9be7ba3f80cdb008885fac49be2ba926649d/payloads](https://github.com/hak5/usbrubberducky-payloads/tree/1d3e9be7ba3f80cdb008885fac49be2ba926649d/payloads)

PhreakNIC 24: Java Android Magisk Burp Objection Root Emulator Easy (JAMBOREE)

[https://www.youtube.com/watch?v=R1eu2Ui1ZLU](https://www.youtube.com/watch?v=R1eu2Ui1ZLU)

[](https://www.youtube.com/watch?v=R1eu2Ui1ZLU)

### SOCFortress CoPilot / Velociraptor / Wazuh

[](https://youtu.be/6I8ZsIO9aDI)

### Postgres(免管理员)和 ~~RockyLinks~~ OracleLinux WSL !

### RMS

### 精简预装应用

## Burp 代理/ZAP 代理

## Burp 抓取配置

内置 `%USERPROFILE%\AppData\Roaming\BurpSuite\ConfigLibrary_JAMBOREE_Crawl_Level_01.json`(不再支持“有头”浏览器)

## Objection / Frida 示例

## 致谢

https://github.com/Rogdham/python-xz/issues/4 提供了 Python 中的 xz 解压功能!!!

https://github.com/newbit1/rootAVD RootAVD

# Bloodhound-Portable Bloodhound 便携版

域管六度分隔理论

## 实用的 Cypher 查询和链接

https://www.youtube.com/@specterops/videos

https://posts.specterops.io/cypher-queries-in-bloodhound-enterprise-c7221a0d4bb3

[The BloodHound 4.3 Release Get Global Admin More Often.mp4](https://rmccurdy.com/.scripts/videos/The%20BloodHound%204.3%20Release%20Get%20Global%20Admin%20More%20Often.mp4) 20230418

https://www.google.com/search?q=%22shortestPath%22+%22bloodhound%22+site:github.com

https://github.com/drak3hft7/Cheat-Sheet---Active-Directory

https://gist.github.com/jeffmcjunkin/7b4a67bb7dd0cfbfbd83768f3aa6eb12

https://hausec.com/2019/09/09/bloodhound-cypher-cheatsheet/

https://github.com/BloodHoundAD/BloodHound/wiki/Cypher-Query-Gallery

https://risky.biz/soapbox74/

## Slack

https://bloodhoundhq.slack.com (不确定如何获取邀请)

[BloodHound](https://github.com/BloodHoundAD/BloodHound) Windows 便携版(无需本地管理员即可运行。不需要管理员权限)

[ 演示文稿 ](https://docs.google.com/presentation/d/1aN7CgzeFko6hmkjJMQuQTXg6Ev-v-zsRUhXDd9z7R5Y)

## 使用说明

1. 下载 .ps1 脚本

2. 以普通域用户身份点击 SharpHound 按钮,或者你可以在虚拟机中使用 [Runas.exe](https://bloodhound.readthedocs.io/en/latest/data-collection/sharphound.html?highlight=netonly#running-sharphound-from-a-non-domain-joined-system) 以域用户上下文通过 ```runas /netonly /user:"US.COMPANY.DOMAIN.COM\UESERNAME@COMPANY.COM" cmd``` 运行,或者尝试使用 ```/user:"DOMAIN\USERNAME"``` 来运行 SharpHound.exe

3. 点击 Neo4j 启动数据库

4. 更改默认的 Neo4j 密码。等待 Neo4j 启动完成,你必须在 http://localhost:7474 更改密码

5. 点击 Bloodhound 按钮启动 bloodhound

6. 导入 ```SharpHound.exe -s --CollectionMethods All --prettyprint true``` 输出打包为 .zip 的 JSON 文件

解析 Sharphound 输出 [Pretty_Bloodhound.py](https://github.com/freeload101/Python/blob/master/Pretty_Bloodhound.py)(已不需要,他们已修复此问题)

** 你可能需要将 Bloodhound/Sharphound 加入白名单或在你的端点安全软件中禁用它(或者如果运气好的话,只需对其进行处理... 例如使用 Resource Hacker 或执行 `echo '' >> Sharphound.exe` 等 ... ) **

** 上次测试版本为 Bloodhound 4.1.0 **

致谢:

https://bloodhound.readthedocs.io/en/latest/_images/SharpHoundCheatSheet.png

### 工作原理:

* 临时重置 Windows 的 `$PATH` 环境变量,以修复现有 python/java 安装可能存在的任何问题

* 使用仅 16 MB 的 nuget.org Python 二进制文件和便携版的 PortableGit 在几秒钟内构建一个可用的 Python 环境。我们的解决方案不需要像 Anaconda 这样的包管理器。

我想让它变得更容易使用,但如果没有人打算用的话,我不想花更多时间去开发它!如果你喜欢它,请告诉我,并提交 bug、建议或功能请求等!你可以通过 https://rmccurdy.com 联系我!

# 安装/要求(针对 Android AVD 模拟器):

WSL 或者只需“虚拟机平台”

或

- 需要本地管理员权限仅为了安装 Android AVD 驱动 或者:

HAXM Intel 驱动程序 ( https://github.com/intel/haxm )

或

AMD ( https://github.com/google/android-emulator-hypervisor-driver-for-amd-processors )

### 使用说明:

将 JAMBOREE.ps1 文件放入一个文件夹中

右键单击并选择“使用 PowerShell 运行”

或

从命令提示符中运行

```

powershell -ExecutionPolicy Bypass -Command "iwr -UseBasicParsing https://raw.githubusercontent.com/freeload101/Java-Android-Magisk-Burp-Objection-Root-Emulator-Easy/refs/heads/main/JAMBOREE.ps1 | iex"

```

关于绕过 Root 检测和 SafeNet 的更多信息

https://www.droidwin.com/how-to-hide-root-from-apps-via-magisk-denylist/

(观看下方的视频教程,这是一个 3-5 分钟的过程。你只需设置一次。之后就是先启动 burp 然后启动 AVD)

## Burp/Android 模拟器(视频教程)

包含 7minsec Podcast 的更新视频!

[](https://youtu.be/XdXleap0BiM)

(视频教程)

[https://youtu.be/pYv4UwP3BaU](https://youtu.be/pYv4UwP3BaU)

USB Rubber Ducky 脚本与 Payloads Python 3 Arduino DigiSpark

[](https://youtu.be/e8tKhFS0Tow)

旧版 payloads: [https://github.com/hak5/usbrubberducky-payloads/tree/1d3e9be7ba3f80cdb008885fac49be2ba926649d/payloads](https://github.com/hak5/usbrubberducky-payloads/tree/1d3e9be7ba3f80cdb008885fac49be2ba926649d/payloads)

PhreakNIC 24: Java Android Magisk Burp Objection Root Emulator Easy (JAMBOREE)

[https://www.youtube.com/watch?v=R1eu2Ui1ZLU](https://www.youtube.com/watch?v=R1eu2Ui1ZLU)

[](https://www.youtube.com/watch?v=R1eu2Ui1ZLU)

### SOCFortress CoPilot / Velociraptor / Wazuh

[](https://youtu.be/6I8ZsIO9aDI)

### Postgres(免管理员)和 ~~RockyLinks~~ OracleLinux WSL !

### RMS

### 精简预装应用

## Burp 代理/ZAP 代理

## Burp 抓取配置

内置 `%USERPROFILE%\AppData\Roaming\BurpSuite\ConfigLibrary_JAMBOREE_Crawl_Level_01.json`(不再支持“有头”浏览器)

## Objection / Frida 示例

## 致谢

https://github.com/Rogdham/python-xz/issues/4 提供了 Python 中的 xz 解压功能!!!

https://github.com/newbit1/rootAVD RootAVD

# Bloodhound-Portable Bloodhound 便携版

域管六度分隔理论

## 实用的 Cypher 查询和链接

https://www.youtube.com/@specterops/videos

https://posts.specterops.io/cypher-queries-in-bloodhound-enterprise-c7221a0d4bb3

[The BloodHound 4.3 Release Get Global Admin More Often.mp4](https://rmccurdy.com/.scripts/videos/The%20BloodHound%204.3%20Release%20Get%20Global%20Admin%20More%20Often.mp4) 20230418

https://www.google.com/search?q=%22shortestPath%22+%22bloodhound%22+site:github.com

https://github.com/drak3hft7/Cheat-Sheet---Active-Directory

https://gist.github.com/jeffmcjunkin/7b4a67bb7dd0cfbfbd83768f3aa6eb12

https://hausec.com/2019/09/09/bloodhound-cypher-cheatsheet/

https://github.com/BloodHoundAD/BloodHound/wiki/Cypher-Query-Gallery

https://risky.biz/soapbox74/

## Slack

https://bloodhoundhq.slack.com (不确定如何获取邀请)

[BloodHound](https://github.com/BloodHoundAD/BloodHound) Windows 便携版(无需本地管理员即可运行。不需要管理员权限)

[ 演示文稿 ](https://docs.google.com/presentation/d/1aN7CgzeFko6hmkjJMQuQTXg6Ev-v-zsRUhXDd9z7R5Y)

## 使用说明

1. 下载 .ps1 脚本

2. 以普通域用户身份点击 SharpHound 按钮,或者你可以在虚拟机中使用 [Runas.exe](https://bloodhound.readthedocs.io/en/latest/data-collection/sharphound.html?highlight=netonly#running-sharphound-from-a-non-domain-joined-system) 以域用户上下文通过 ```runas /netonly /user:"US.COMPANY.DOMAIN.COM\UESERNAME@COMPANY.COM" cmd``` 运行,或者尝试使用 ```/user:"DOMAIN\USERNAME"``` 来运行 SharpHound.exe

3. 点击 Neo4j 启动数据库

4. 更改默认的 Neo4j 密码。等待 Neo4j 启动完成,你必须在 http://localhost:7474 更改密码

5. 点击 Bloodhound 按钮启动 bloodhound

6. 导入 ```SharpHound.exe -s --CollectionMethods All --prettyprint true``` 输出打包为 .zip 的 JSON 文件

解析 Sharphound 输出 [Pretty_Bloodhound.py](https://github.com/freeload101/Python/blob/master/Pretty_Bloodhound.py)(已不需要,他们已修复此问题)

** 你可能需要将 Bloodhound/Sharphound 加入白名单或在你的端点安全软件中禁用它(或者如果运气好的话,只需对其进行处理... 例如使用 Resource Hacker 或执行 `echo '' >> Sharphound.exe` 等 ... ) **

** 上次测试版本为 Bloodhound 4.1.0 **

致谢:

https://bloodhound.readthedocs.io/en/latest/_images/SharpHoundCheatSheet.png

标签:AD攻击面, AI合规, Android安全, Android模拟器, App测试, AutoGPT, AVD, BloodHound, Burp Suite, Docker支持, Frida, Git, IPv6, Java环境, JS文件枚举, Libemu, Magisk, Objection, OpenCanary, PowerShell, Python环境, Root, SOCFortress, Velociraptor, Volatility3, Wazuh, 云资产清单, 便携式环境, 免安装, 反取证, 安全工具集, 安全评估, 开发测试环境, 抓包代理, 数据展示, 无管理员权限, 测试用例, 特权提升, 用户态调试, 白盒测试, 移动端安全测试, 红队, 绕过检测, 网络安全研究, 自动化部署, 运行时插桩, 逆向工具, 逆向工程