Safe3/uusec-waf

GitHub: Safe3/uusec-waf

一款基于 AI 和语义分析技术的免费高性能 Web 应用防火墙与 API 安全网关,具备智能 0-day 防御、RASP 运行时保护、CDN 加速及灵活规则引擎。

Stars: 1607 | Forks: 159

# 介绍

## :dart: 技术优势

:ophiuchus: 智能 0-day 防御

UUSEC WAF 创新性地应用机器学习技术,使用异常检测算法来区分和识别 HTTP 正常流量和攻击流量,并对正常流量进行白名单威胁建模。通过使用机器学习算法自动学习正常流量的参数特征,并将其转换为相应的参数白名单规则库,在面对各种突发的 0-day 漏洞时无需添加规则即可拦截攻击,消除了网站管理员在漏洞出现时必须加班升级的痛苦。

:taurus: 极致 CDN 加速

UUSEC 自研的缓存清理功能超越了 nginx 商业版才具备的任意缓存清理功能 proxy_cache_purge。nginx 商业版仅支持 * 模式匹配清理缓存,而 UUSEC WAF 进一步支持正则表达式匹配 URL 路径缓存清理,相比 nginx 商业版具有更高的灵活性和实用性。用户在享受极致 CDN 加速的同时,更便捷地解决缓存过期问题。

:virgo: 强大的主动防御

UUSEC WAF 自研的“HIPS”和“RASP”功能可以在系统层和应用运行时层实现更强大的双层防御,有效防止 0-day 漏洞攻击。主机层主动防御可以在系统内核层拦截低级攻击,例如限制进程网络通信、进程创建、文件读写、系统提权、系统溢出攻击等。运行时应用自我保护 RASP 插入到 Java JVM 和 PHP Zend 等运行时引擎中,有效跟踪运行时上下文并拦截各种 web 0-day 漏洞攻击。

:libra: 先进的语义引擎

UUSEC WAF 采用 SQL、XSS、RCE 和 LFI 四大行业领先的基于语义分析的检测引擎。结合多种深度解码引擎,能够真实还原 base64、JSON 和表单数据等 HTTP 内容,有效对抗各种绕过 WAF 的攻击手段。与传统正则匹配相比,具有准确率高、误报率低、效率高的特点。管理员无需维护复杂的规则库即可拦截多种类型的攻击。

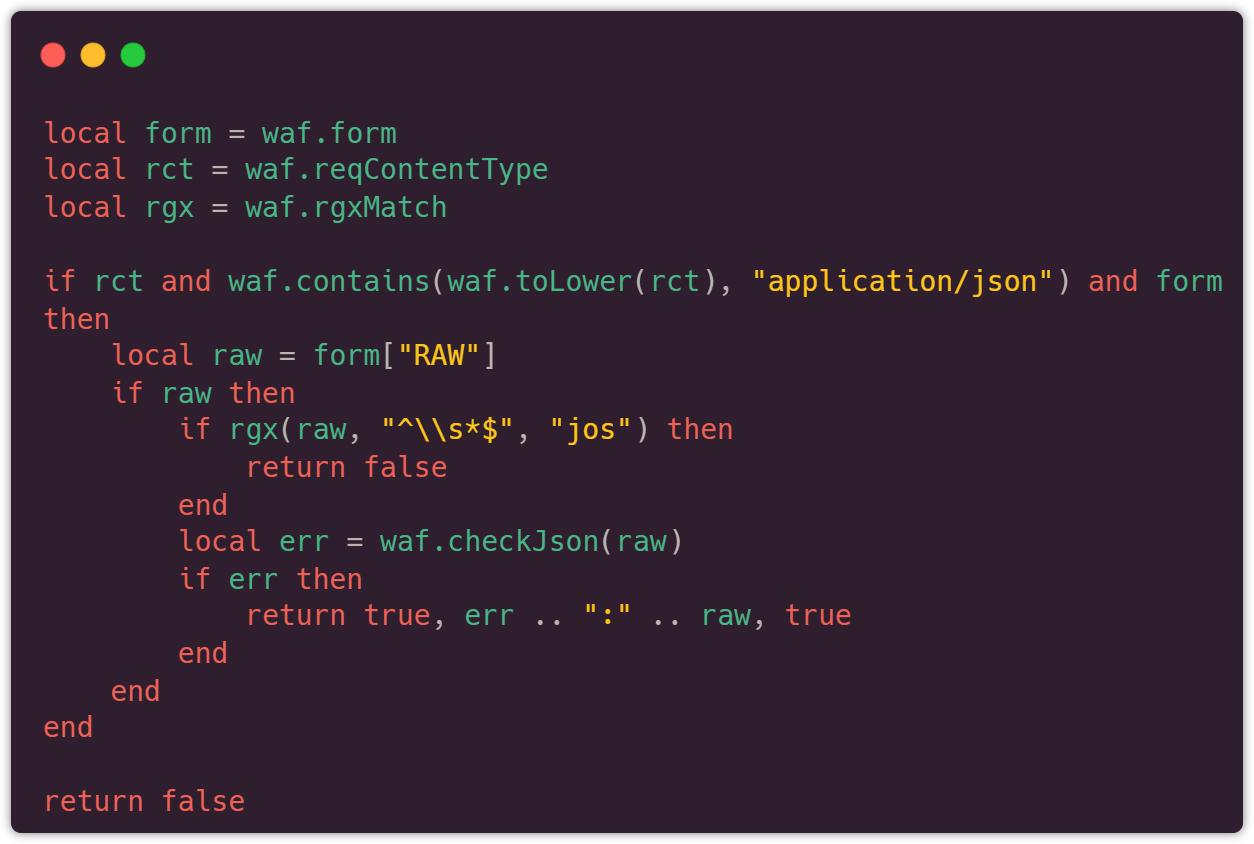

:gemini: 高级规则引擎

UUSEC WAF 积极利用 nginx 和 luajit 的高性能和高灵活性特性。除了提供对普通用户友好的传统规则创建模式外,还提供了高度可扩展和灵活的 Lua 脚本规则编写功能,允许具有一定编程基础的高级安全管理员创建一系列传统 WAF 无法实现的高级漏洞防护规则。用户可以编写一系列插件来扩展现有的 WAF 功能。这使得拦截复杂漏洞变得更加容易。

## :rocket: 一键安装

UUSEC WAF 为您提供了强大且灵活的 API,用于扩展和编写安全规则。在管理后台发布后,所有规则立即生效,无需重启,远超市场上大多数免费 WAF 产品(如 ModSecurity)。规则如下所示:

🏠请访问官网查看更多详情:https://waf.uusec.com/

UUSEC WAF 的安装非常简单,通常几分钟内即可完成,具体时间取决于网络下载情况。

注意:请尽量选择纯净的 Linux x86_64 环境服务器进行安装,因为 UUSEC WAF 采用云 WAF 反向代理模式,默认需要使用 80 和 443 端口。

### 安装说明

软件依赖:Docker CE 版本 20.10.14 或更高版本,Docker Compose 版本 2.0.0 或更高版本。

如果遇到无法自动安装 Docker Engine 的情况,请手动安装。

```

sudo bash -c "$(curl -fsSL https://waf.uusec.com/installer.sh)"

```

随后,使用 `bash /opt/waf/manager.sh` 来管理 UUSEC WAF 容器,包括启动、停止、更新、卸载等。

### 快速开始

1. 登录管理后台:访问 https://ip:4443,IP 地址是安装 UUSEC WAF 的服务器 IP 地址,默认用户名为 `admin`,默认密码为 `#Passw0rd`。

2. 添加站点:进入“站点”菜单,点击“添加站点”按钮,按照提示添加站点域名和网站服务器 IP。

3. 添加 SSL 证书:进入证书管理菜单,点击“添加证书”按钮,上传域名的 HTTPS 证书和私钥文件。如果没有 SSL 证书,也可以申请 Let's Encrypt 免费 SSL 证书,并在证书过期前自动续期。

4. 更改域名的 DNS 地址:进入域名服务商的管理后台,将域名 DNS A 记录中的 IP 地址更改为 UUSEC WAF 服务器的 IP 地址。

5. 测试连通性:访问站点域名,查看网站是否能打开,并检查返回的 HTTP 头 server 字段是否为 uuWAF。

有关使用过程中遇到的更多问题解决方案,请参阅 [常见问题](https://waf.uusec.com/#/guide/problems)。

## :sparkles: 效果评估

仅供参考

| 指标 | ModSecurity, Level 1 | CloudFlare, Free | UUSEC WAF, Free | UUSEC WAF, Pro |

| ------------------ | -------------------- | ---------------- | --------------- | -------------- |

| **总样本数** | 33669 | 33669 | 33669 | 33669 |

| **检出率** | 69.74% | 10.70% | 74.77% | **98.97%** |

| **误报率** | 17.58% | 0.07% | **0.09%** | **0.01%** |

| **准确率** | 82.20% | 98.40% | **99.42%** | **99.95%** |

## :kissing_heart: 参与讨论

欢迎通过以下渠道参与关于 UUSEC WAF 的各种 Bug、功能需求和使用问题的讨论:

- 问题提交:https://github.com/Safe3/uusec-waf/issues

- 讨论社区:https://github.com/Safe3/uusec-waf/discussions

标签:0-day漏洞防御, Apex, API安全网关, API网关, AppImage, CDN加速, CISA项目, HIPS, HTTP工具, Nginx, RASP, SQL注入防御, WAAP, WAF, Web应用防火墙, Web报告查看器, XSS防御, 主机入侵防御, 人工智能, 反向代理, 威胁建模, 异常检测, 机器学习, 权限提升防御, 深度学习, 用户模式Hook绕过, 白名单机制, 系统内核防护, 缓存清理, 网络安全, 网络安全审计, 请求拦截, 运行时应用自我保护, 隐私保护, 零日攻击