flashnuke/wifi-deauth

GitHub: flashnuke/wifi-deauth

一款无需密码即可强制断开设备连接的 WiFi 去认证攻击工具,支持双频段和 WPA3 网络。

Stars: 793 | Forks: 99

一种将所有设备从目标 WiFi 网络断开的 DoS 攻击。

* 不需要网络密码

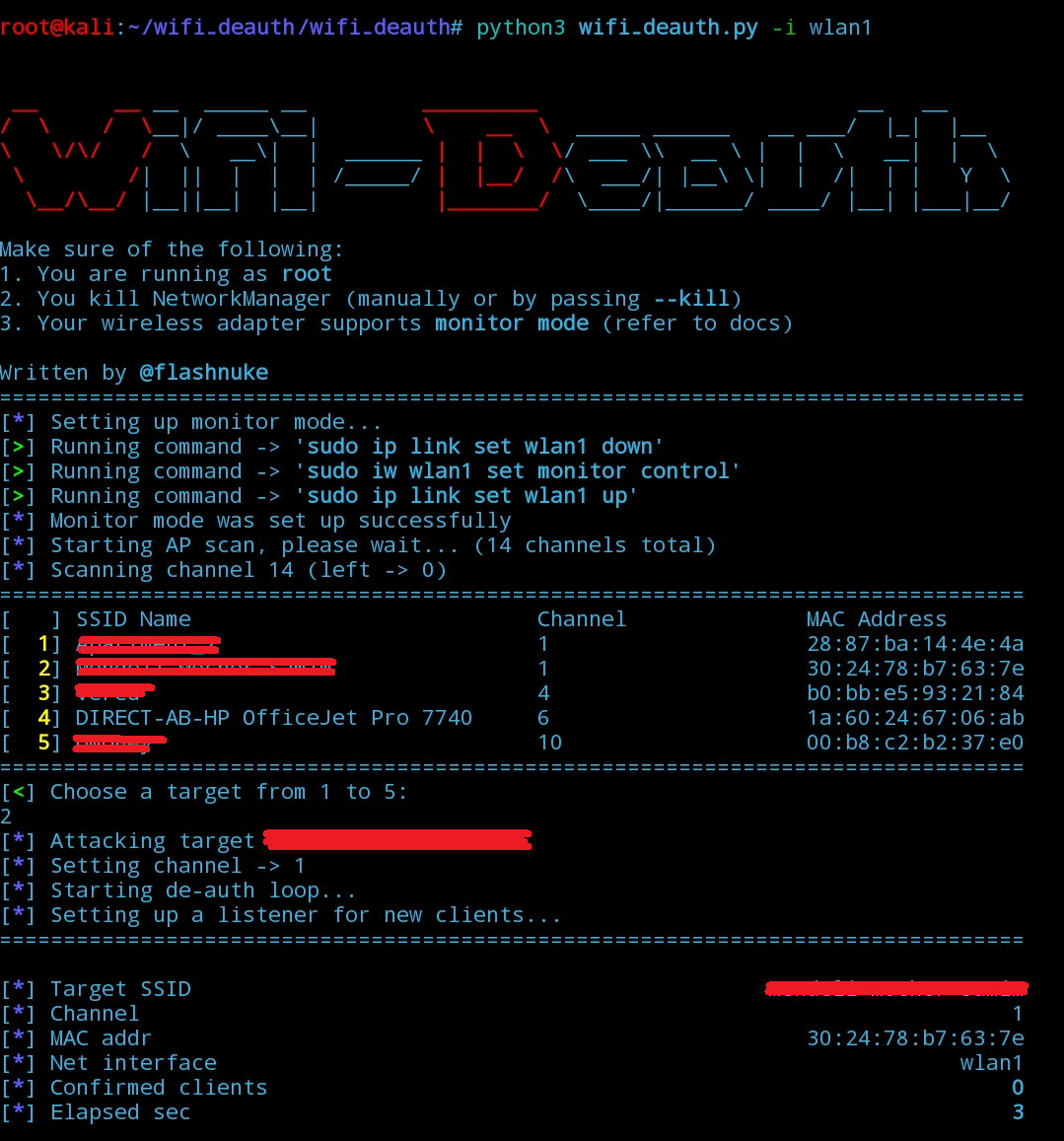

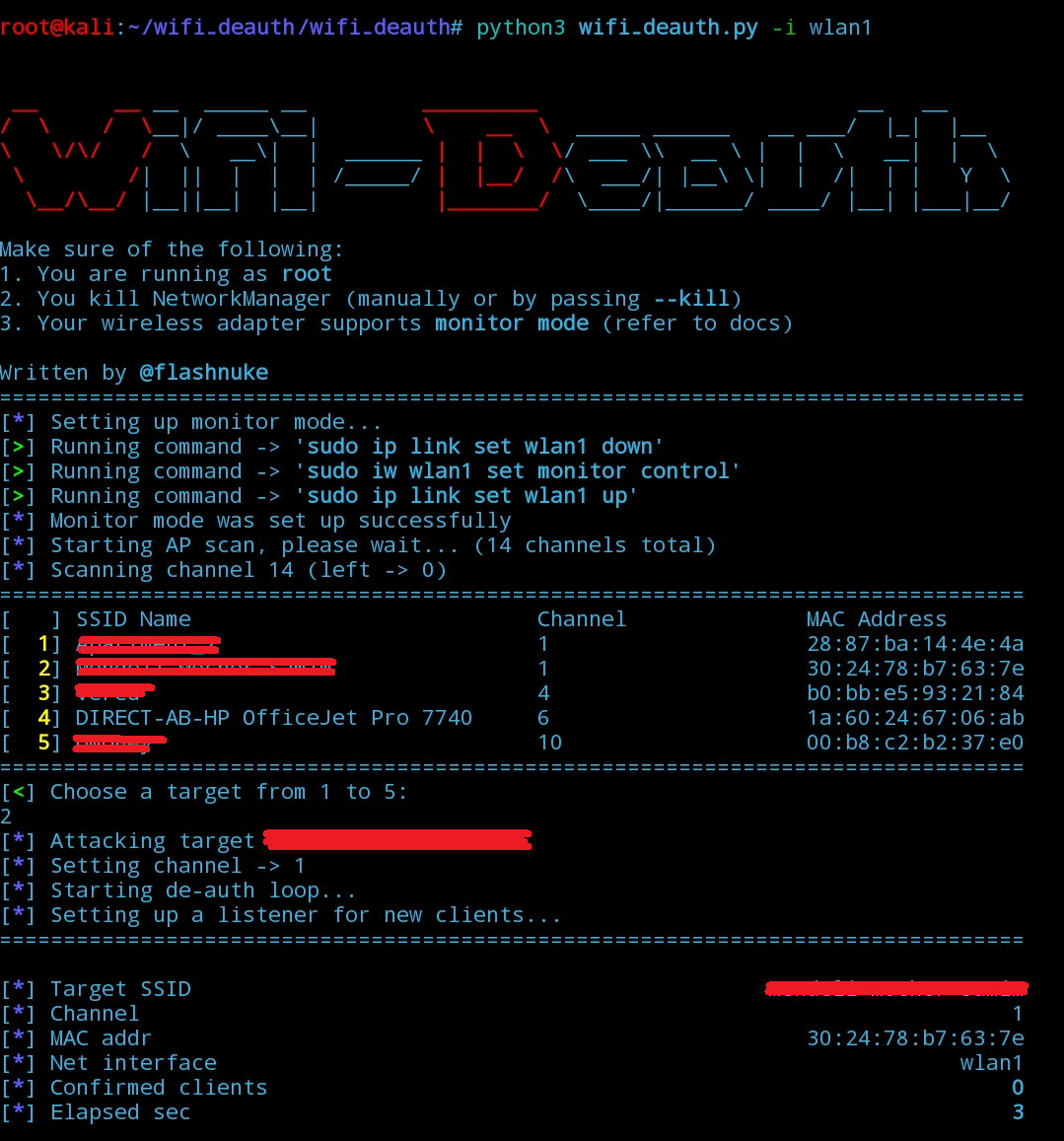

* 已在 Kali NetHunter 上测试(截图在下方)

**重要提示**

在某些情况下,网络 AP 可能会在相同的 BSSID/SSID 名称下同时在 5GHz 和 2.4GHz 上运行。

为了真正使 AP瘫痪,我通常使用 2 个网络接口同时运行两个反认证工具:一个用于 2.4GHz,一个用于 5GHz。 | 频段 | 信道范围 | |----------|---------------| | 2.4 GHz | 1 <--> 14 | | 5 GHz | 35 <--> 165 | ## 工作原理 该程序遍历所有可能的信道,并通过嗅探 `802.11` 数据包来确定哪些接入点可用。

在攻击者选择要攻击的目标接入点后,程序会:

1. 使用广播 MAC 地址作为目的地,持续发送伪造的解除认证数据包

2. 开始通过过滤特定的 802.11 数据包帧来嗅探连接到 AP 的客户端,并除了广播地址外,还向这些客户端发送伪造的解除认证数据包

# 用法

#### 在系统上安装 (需要 `pipx >= 1.6.0`)

```

git clone https://github.com/flashnuke/wifi-deauth.git

cd wifi-deauth

sudo pipx install . --global

sudo wifi-deauth -i

该程序遍历所有可能的信道,并通过嗅探 `802.11` 数据包来确定哪些接入点可用。

在攻击者选择要攻击的目标接入点后,程序会:

1. 使用广播 MAC 地址作为目的地,持续发送伪造的解除认证数据包

2. 开始通过过滤特定的 802.11 数据包帧来嗅探连接到 AP 的客户端,并除了广播地址外,还向这些客户端发送伪造的解除认证数据包

# 用法

#### 在系统上安装 (需要 `pipx >= 1.6.0`)

```

git clone https://github.com/flashnuke/wifi-deauth.git

cd wifi-deauth

sudo pipx install . --global

sudo wifi-deauth -i

```

#### 不安装直接运行 (使用 venv)

```

git clone https://github.com/flashnuke/wifi-deauth.git

cd wifi-deauth

python3 -m venv venv

source venv/bin/activate

pip3 install -r requirements.txt

cd wifi_deauth

sudo ../venv/bin/python wifi_deauth.py -i # sudo doesn't inherit the venv, so use the full path

```

#### 不安装直接运行 (无 venv - 不太推荐)

```

git clone https://github.com/flashnuke/wifi-deauth.git

cd wifi-deauth

sudo pip3 install -r requirements.txt --break-system-packages

cd wifi_deauth

sudo python3 wifi_deauth.py -i

```

### 使用说明

* `` 是支持数据包注入的网络接口的名称(即 `wlan0` 或 `eth0`)

* `--deauth-all-channels` - 如果攻击无效,请尝试此选项(详见 [可选参数](https://github.com/flashnuke/wifi-deauth/tree/main?tab=readme-ov-file#optional-arguments))

* `--autostart` 适合自动化操作 - 首先确保只找到 1 个接入点,您可以使用过滤器(bssid、ssid、channels 等)来确保这一点

* 初始遍历所有信道可能需要一两分钟(取决于接口支持多少个频段)

### 可选参数

* `--deauth-all-channels` - 在所有允许的信道上(如果设置了 `--channels`,则在所有自定义信道上)迭代发送解除认证数据包,有效对抗作为保护机制切换到不同信道的接入点

* `--ssid ` - 通过不区分大小写的子字符串过滤特定 SSID(这应缩短信道扫描持续时间),空格应使用转义字符传递(即 -> `new\ york`)

* `--bssid ` - 过滤特定 BSSID(接入点的 MAC 地址),不区分大小写

* `--autostart` - 自动开始解除认证循环,仅在发现一个接入点时有效

* `--channels ` - 仅扫描特定信道,否则将扫描所有支持的信道

* `--clients ` - 仅将从 AP 断开连接的目标指定为特定客户端,否则将针对所有连接的客户端(注意:使用此选项会禁用解除认证广播)

* `--debug` - 启用调试打印

* `--kill` (或运行 `sudo systemctl stop NetworkManager`) - 终止可能会干扰攻击的 NetworkManager 服务

* `--skip-monitormode` - 手动启用监听模式(否则程序会自动执行)

### 杂项说明

* 不建议设置自定义客户端 MAC 地址 (`--clients`),因为某些客户端可能会使用与设置的地址不同的随机 MAC 地址重新连接

* 检查 `ifconfig` 以查找接口昵称

* 适用于 2.4GHhz 和 5Ghz

### 系统要求

* Linux 操作系统

* 支持监听模式和数据包注入的网络适配器

* Scapy 库(在 `requirements.txt` 中列出)

# Deadnet 和其他项目

欢迎查看我的其他项目,最新的是 [mod-rootkit](https://github.com/flashnuke/mod-rootkit),这是一个 Linux 内核级 rootkit,旨在隐藏文件、进程和网络活动。

还有另一个项目 ([deadnet](https://github.com/flashnuke/deadnet)) 对网络执行 DoS 攻击,这需要凭据,但仍然相当有效。

# 免责声明

此工具仅用于测试,且只能在获得严格许可的情况下使用。请勿用于非法目的!最终用户有责任遵守所有适用的地方、州和联邦法律。我不承担任何责任,也不对由该工具和软件造成的任何误用或损害负责。

在 GNU 许可证下分发。

为了真正使 AP瘫痪,我通常使用 2 个网络接口同时运行两个反认证工具:一个用于 2.4GHz,一个用于 5GHz。 | 频段 | 信道范围 | |----------|---------------| | 2.4 GHz | 1 <--> 14 | | 5 GHz | 35 <--> 165 | ## 工作原理

该程序遍历所有可能的信道,并通过嗅探 `802.11` 数据包来确定哪些接入点可用。

在攻击者选择要攻击的目标接入点后,程序会:

1. 使用广播 MAC 地址作为目的地,持续发送伪造的解除认证数据包

2. 开始通过过滤特定的 802.11 数据包帧来嗅探连接到 AP 的客户端,并除了广播地址外,还向这些客户端发送伪造的解除认证数据包

# 用法

#### 在系统上安装 (需要 `pipx >= 1.6.0`)

```

git clone https://github.com/flashnuke/wifi-deauth.git

cd wifi-deauth

sudo pipx install . --global

sudo wifi-deauth -i

该程序遍历所有可能的信道,并通过嗅探 `802.11` 数据包来确定哪些接入点可用。

在攻击者选择要攻击的目标接入点后,程序会:

1. 使用广播 MAC 地址作为目的地,持续发送伪造的解除认证数据包

2. 开始通过过滤特定的 802.11 数据包帧来嗅探连接到 AP 的客户端,并除了广播地址外,还向这些客户端发送伪造的解除认证数据包

# 用法

#### 在系统上安装 (需要 `pipx >= 1.6.0`)

```

git clone https://github.com/flashnuke/wifi-deauth.git

cd wifi-deauth

sudo pipx install . --global

sudo wifi-deauth -i 标签:802.11, Deauthentication Frame, DNS枚举, DoS工具, Kali NetHunter, Python, WiFi Deauth, WiFi破解, WPA3, 拒绝服务攻击, 无后门, 无线渗透, 无线网络, 网络安全工具, 网络攻防, 逆向工具