C3n7ral051nt4g3ncy/WebOSINT

GitHub: C3n7ral051nt4g3ncy/WebOSINT

一款集成多个第三方 API 的 Python 被动域名情报收集工具,用于自动化完成域名侦察和资产发现全流程。

Stars: 332 | Forks: 52

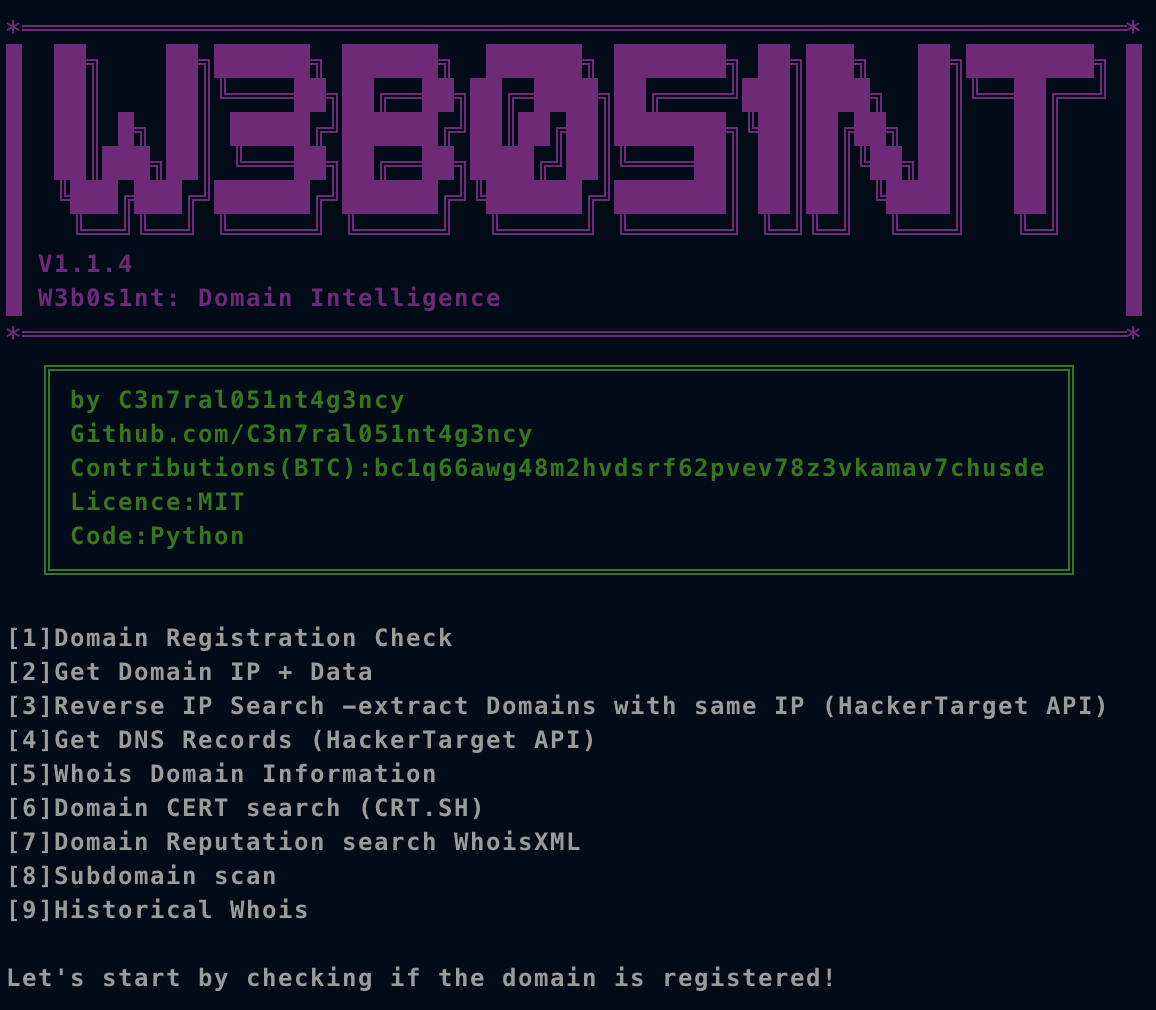

# WebOSINT 🌐 **WebOSINT** 是一个用于收集(被动)域名情报的 Python 脚本。

# 环境要求 🐍 - [Python 3](https://www.python.org/downloads/) - 别忘了安装 `requirements.txt` - 使用 Hacker Target 免费 API 会限制你的搜索请求次数,你可以在此购买 Hacker Target 会员和你的 API:(https://hackertarget.com/scan-membership/) - 对于 WhoisXML API;这个过程很简单且免费,只需创建一个账户并使用 `试用版 500 次免费 API 请求`(一旦你用完了这 500 次请求,你就需要付费购买了,如果你不想按年或按月订阅,可以进行一次性付款,`5000 次查询 100.00$ USD` 或 `1000 次查询 30.00$ USD`:(https://whois.whoisxmlapi.com)

# 使用 Docker 运行脚本 🐳 ``` docker run -it scorpix06/webosint ``` # 安装说明 ⚙️ ``` git clone https://github.com/C3n7ral051nt4g3ncy/webosint ``` ``` cd webosint ``` ``` pip3 install -r requirements.txt ``` ``` python3 webosint.py ```

脚本启动后,你不需要输入太多内容: ``` - Domain format example: google.com - To choose between yes and no: Type Y or y for Yes | N or n for No - Choose between a free search and search with your API Key: Type -F or f for the free search | Type -API or api for the search with your API keys ```

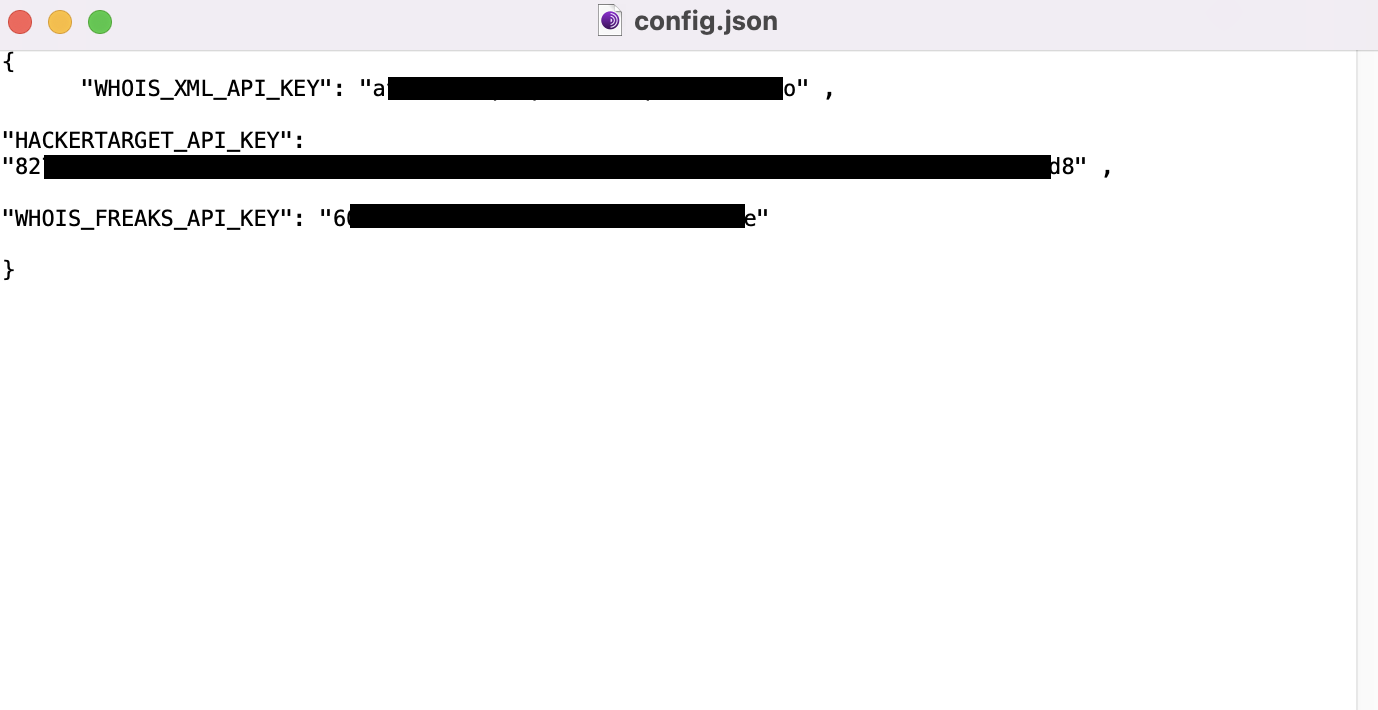

# API 密钥 🔑 在 `Config.json` 文件中,只需将你的 API 密钥粘贴到引号 `"API Key"` 内(见下图) - 购买 **Hacker Target** API 密钥**不是必须的**,你可以保持现状,只需在每次工具询问你是选择免费搜索还是使用 API 密钥搜索时,输入 `-F` 选择免费搜索即可。 - 获取 **WhoisXML** API 密钥是**必须的** ✅,这是免费的(`500 次免费搜索`),只需前往 WhoisXML 网站注册账户即可获取你的 API 密钥:(https://whois.whoisxmlapi.com) - 获取 **WhoisFreaks** API 密钥也是**必须的** ✅,这是免费的(`100 次免费搜索`),只需前往 WhoisFreaks 网站注册即可获取你的 API 密钥:(https://whoisfreaks.com),顺便说一句,一旦你用完了这 100 次免费搜索,你可以仅以 19.00$ USD 的价格购买 5000 次 API 调用

# 工具流程 ⛓️ ### [1] ``` Checking if the domain is registered ``` ### [2] ``` Get the domain ip address and location data, Version, ASN (Tool updated 16 July 2022, now with double IP verification) ``` ### [3] ``` Reverse ip search to extract all domains with the same ip (HackerTarget free and paid API) ``` ### [4] ``` DNS records with HackerTarget free and Paid API ``` ### [5] ``` Whois domain information ``` ### [6] ``` Domain CERT (Certificate) search using CRT.SH ``` ### [7] ``` Domain reputation scan with WhoisXML free API ``` ### [8] ``` Subdomain Scanner ``` ### [9] ``` Historical Whois Search with WhoisFreaks free API (100 Free API Calls) ```

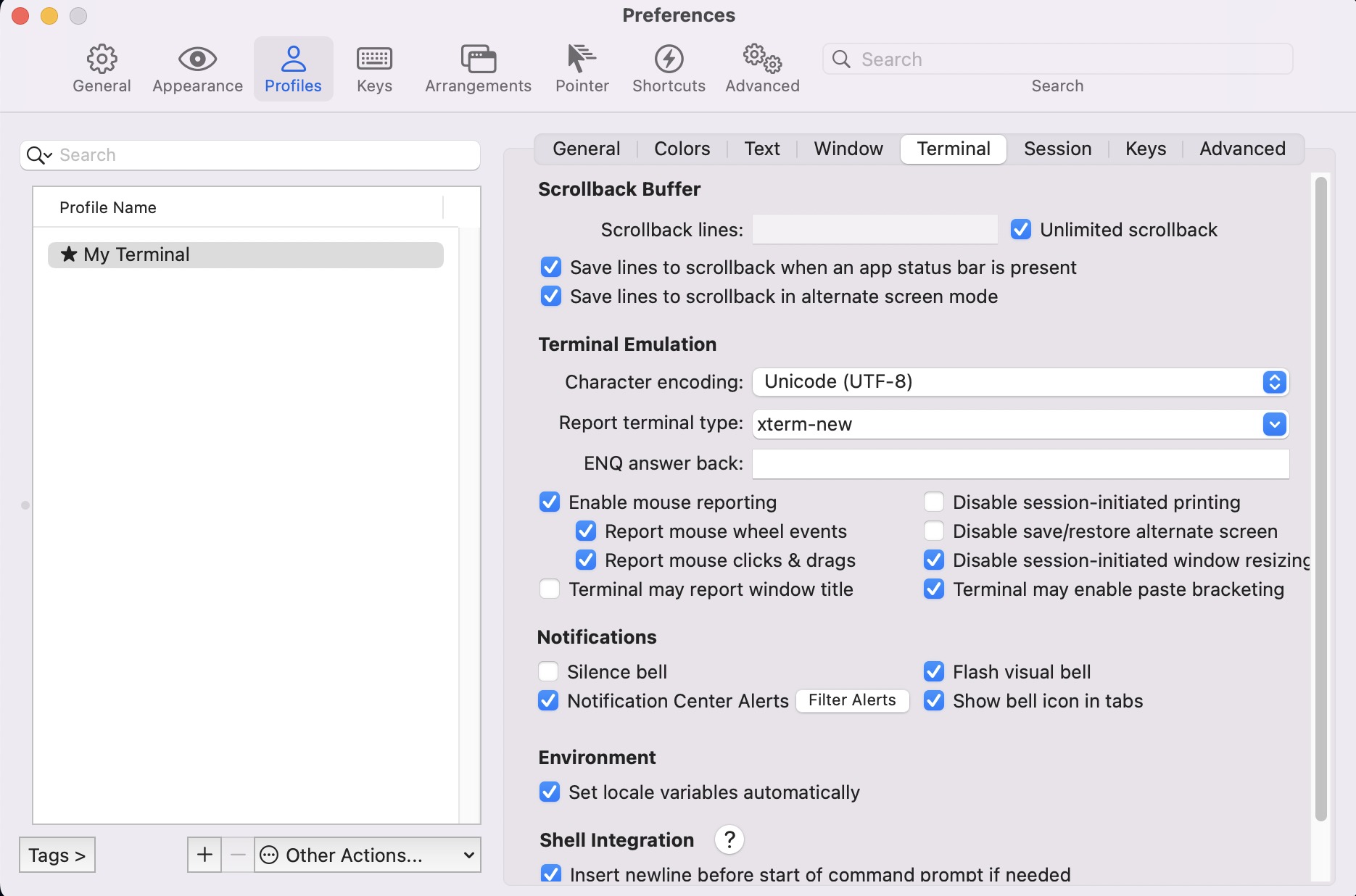

# 终端回滚缓冲区 🔣 请注意,对于使用 Hacker Target API 进行的反向 IP 搜索,某些网站可能会返回数百个结果,请确保你的终端回滚首选项设置为 `无限回滚 (unlimited scrollback)`,这样你就可以向上滚动查看所有结果!

# 潜在问题与错误 ❌ 在公开此仓库之前,我让几个人私下进行了访问,有些人在脚本刚开始运行时就遇到了错误,一些 `已注册` 的网站被显示为 `未注册`。找到了问题所在,有些人同时安装了 `whois` 和 `python-whois` 模块,它们之间发生了冲突。解决方法是: ``` pip3 uninstall whois ``` ``` pip3 uninstall python-whois ``` 进行全新安装: ``` pip 3 install python-whois ```

或者直接使用 `virtualenv` 🧠

# 免责声明 ⚠️ `本工具仅供 OSINT 和网络安全社区使用,请勿用于错误、不道德或非法的目的。`

# 工具改进 🔧 欢迎贡献和修改工具中的代码,提交 PR (Pull Request),或者在此 GitHub 上的 [Webosint discussions](https://github.com/C3n7ral051nt4g3ncy/webosint/discussions) 中提交你的想法

# 许可证 ⚖️ [MIT](https://choosealicense.com/licenses/mit/)

标签:API集成, C2日志可视化, Docker, ESC4, GitHub, OSINT, Python, Whois查询, 信息搜集, 动态插桩, 可观测性, 域名情报, 威胁情报, 子域名挖掘, 安全防御评估, 实时处理, 密码管理, 开发者工具, 情报搜集, 指纹识别, 攻击路径可视化, 数字取证, 无后门, 网络安全, 自动化脚本, 被动信息收集, 请求拦截, 隐私保护, 黑客工具