crytic/optik

GitHub: crytic/optik

Optik 是一套结合符号执行与模糊测试的智能合约安全分析工具,通过 Maat 符号执行器扩展 Echidna 的测试语料库以提升代码覆盖率。

Stars: 99 | Forks: 10

# Optik

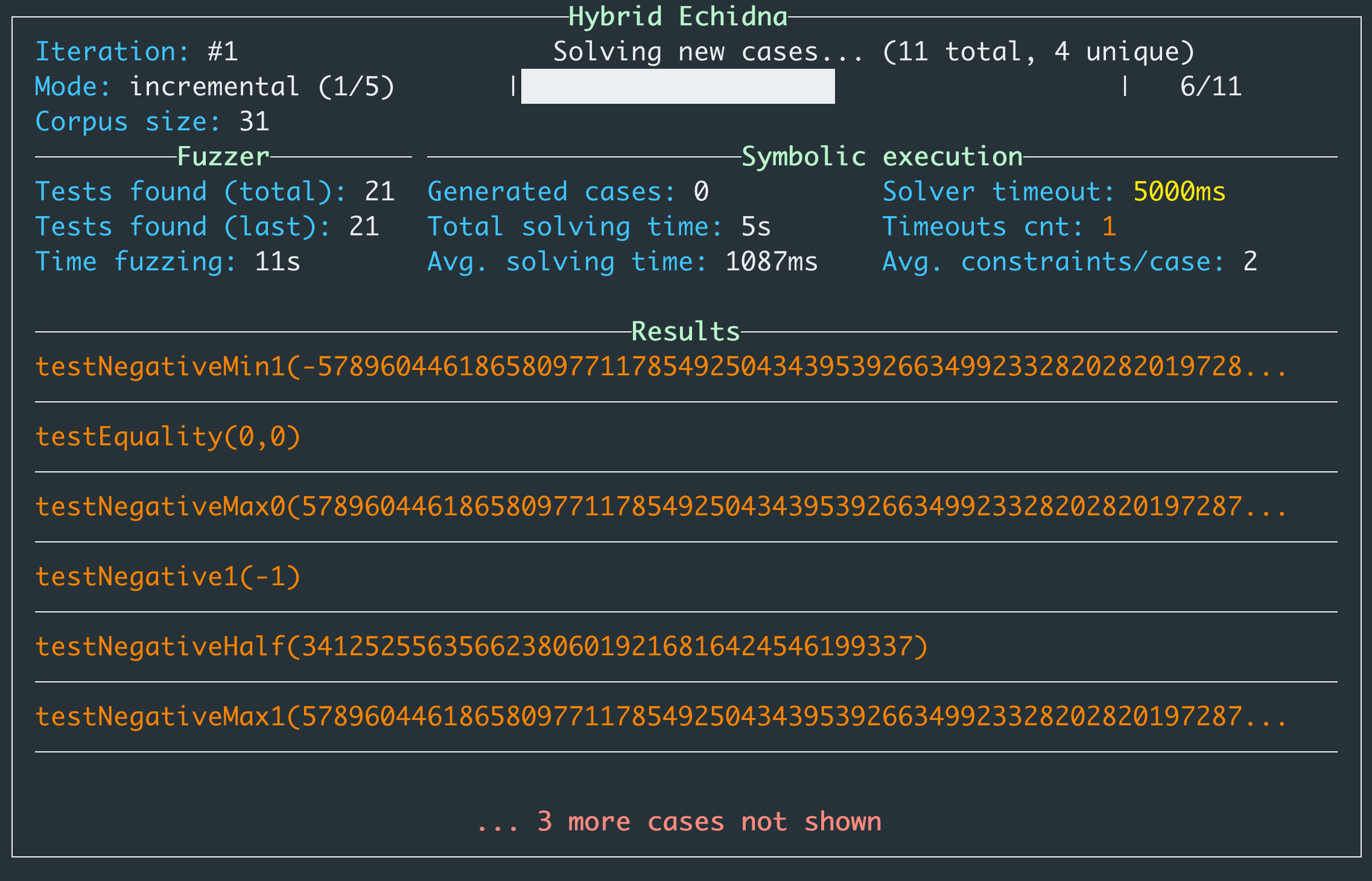

**Optik** 是一组符号执行工具,旨在辅助智能合约模糊测试器,使其能够在_混合_模式下运行。Optik 将我们的智能合约模糊测试器 [Echidna](https://github.com/crytic/echidna) 与 [Maat](https://github.com/trailofbits/maat) 符号执行器相结合,后者会重放模糊测试语料库,并通过增加覆盖率的新输入对其进行扩展。

#### 当前局限性

Optik 仍在开发中,暂不应用于实际审计。当前的局限性包括:

- 不支持符号 `KECCAK` 哈希

- 尚不支持 `CREATE2`、`CALLCODE` 和 `DELEGATECALL`

- 未考虑 Gas 消耗

- 部分 echidna 选项尚不支持(请参阅 `hybrid-echidna -h`)

## 混合模式 Echidna

标签:DNS重绑定攻击, Echidna, Maat, Slither, Solidity, Web3安全, 云安全监控, 代码覆盖率, 以太坊, 区块链, 智能合约安全, 混合分析, 混合模糊测试, 符号执行, 请求拦截, 逆向工具, 静态分析