sleeyax/burp-awesome-tls

GitHub: sleeyax/burp-awesome-tls

一款 Burp Suite 扩展,通过伪造 TLS 指纹绕过 WAF 的浏览器检测机制。

Stars: 1757 | Forks: 112

# Awesome TLS

此扩展劫持了 Burp 的 HTTP 和 TLS 堆栈,允许你伪造任何浏览器的 TLS 指纹 ([JA3](https://github.com/salesforce/ja3))。

它增强了 Burp Suite 的功能,同时降低了被 CloudFlare、PerimeterX、Akamai、DataDome 等各种 WAF 识别指纹的可能性。

此扩展无需借助丑陋的黑客手段、反射机制或 Burp Suite Community 的分叉代码即可正常工作。

## 展示

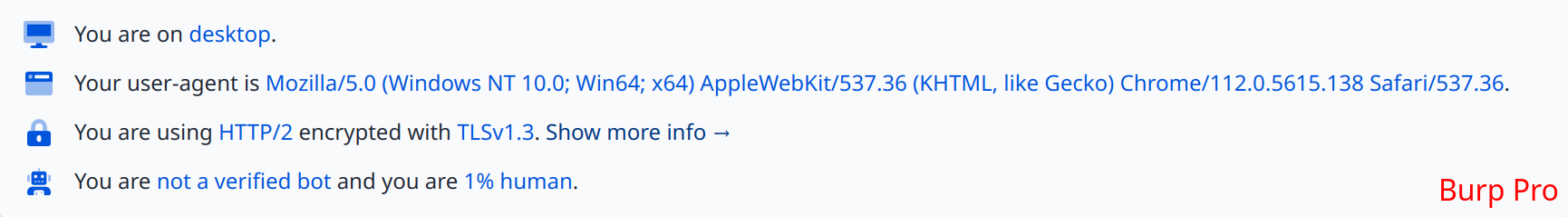

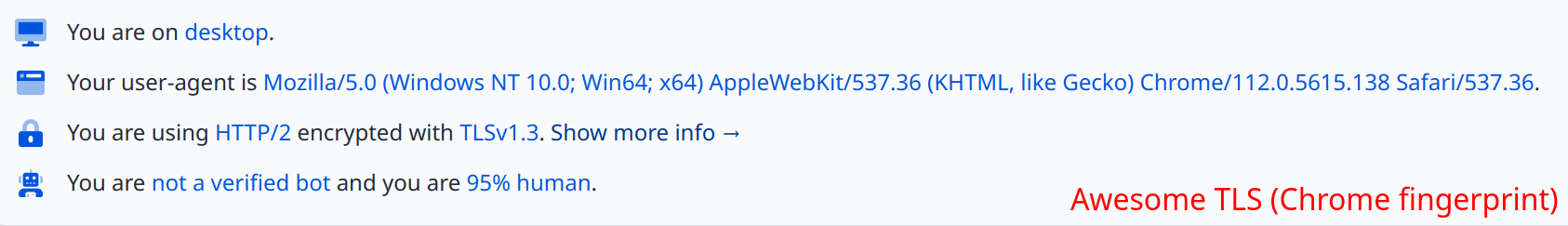

[CloudFlare 机器人分数](https://cloudflare.manfredi.io/en/tools/connection):

这只是一个例子。如果你在其他专门的机器人检测网站上进行了测试,请告诉我你的结果!

## 工作原理

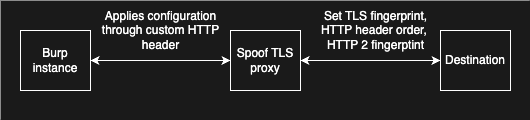

不幸的是,Burp 的 API 在此类高级用例中非常受限,因此我不得不通过一些技巧来实现这一功能。

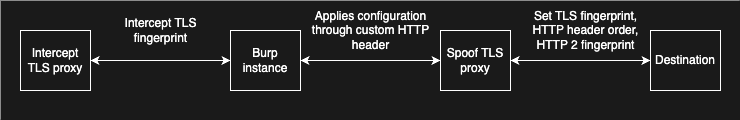

当请求传入时,扩展会拦截该请求,并将其转发到后台启动的本地 HTTPS 服务器(在扩展加载时启动)。

该服务器充当代理;它将请求转发到目标地址,同时保留原始的头部顺序并应用可自定义的 TLS 配置。

然后,本地服务器将响应转发回 Burp。

配置设置和其他必要信息(如目标服务器地址和协议)通过一个 magic header 按请求发送到本地服务器。

该 magic header 在转发到目标服务器之前会从请求中被移除。

## 安装

1. 从 [releases](https://github.com/sleeyax/burp-awesome-tls/releases) 下载适用于你操作系统的 jar 文件。你也可以下载一个 fat jar,它可以在 Awesome TLS 支持的所有平台上运行。这意味着它是可移植的,可以从 USB 加载以实现跨平台访问。

2. 打开 burp (pro 或 community),进入 Extender > Extensions 并点击 'Add'。然后,选择 `Java` 作为扩展类型并浏览到你刚刚下载的 jar 文件。点击底部的 'Next',它应该能正常加载扩展且没有任何错误。

3. 检查 Burp 中新的 'Awesome TLS' 选项卡以进行配置设置,然后开始你的黑客之旅!

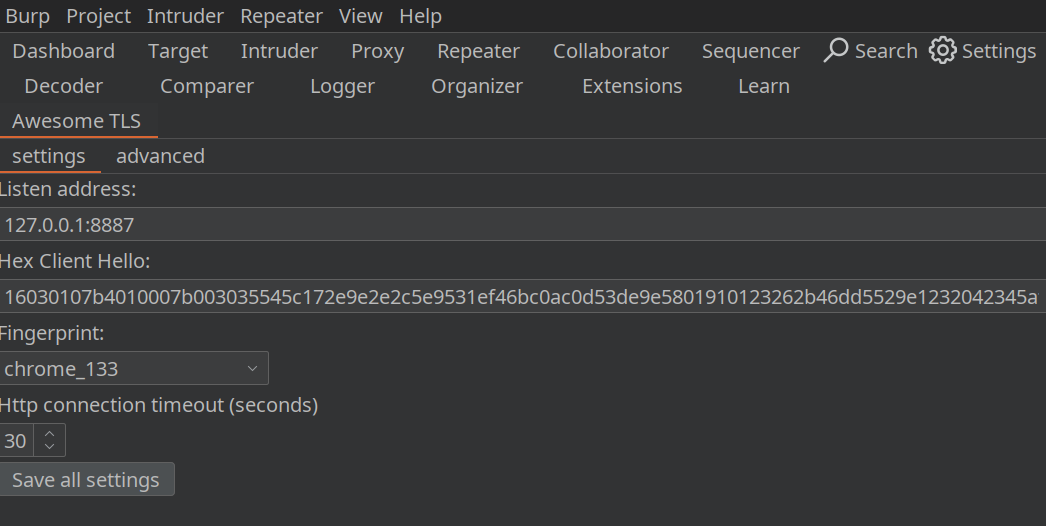

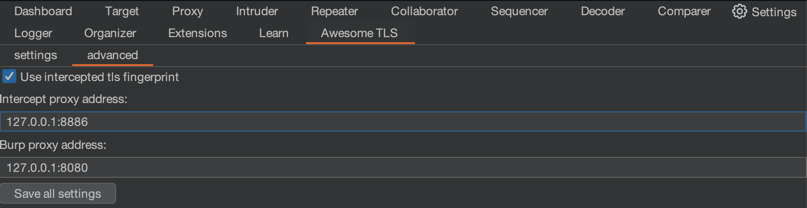

## 配置

此扩展是“即插即用”的,应该不言自明。你可以将鼠标悬停在 'Awesome TLS' 选项卡中的每个字段上,以获取有关每个字段的更多信息。

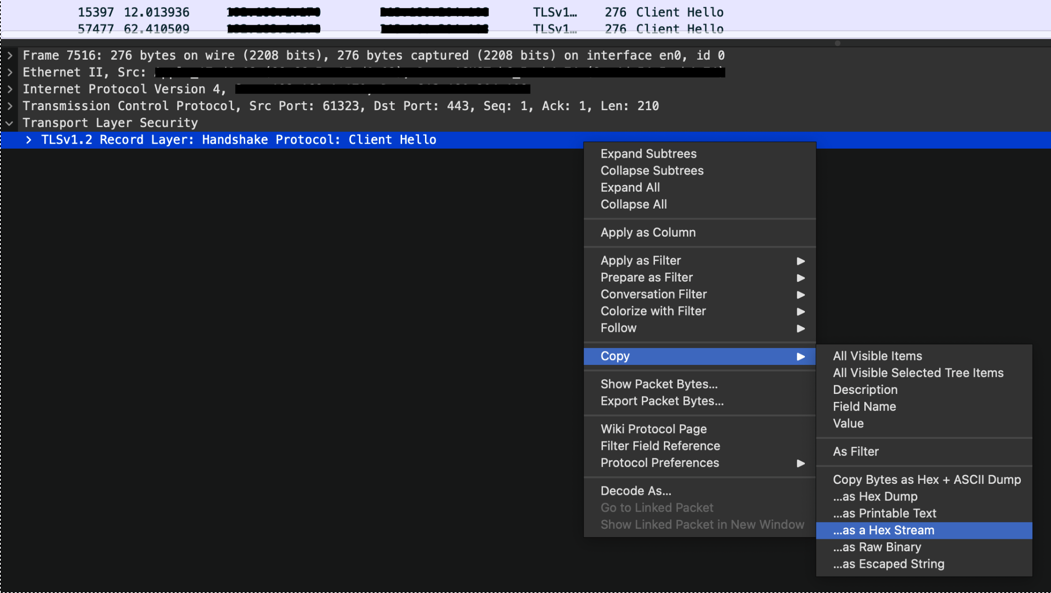

要从 WireShark 加载你的自定义 Client Hello,你可以将 client hello 记录作为 hex stream 复制并粘贴到 "Hex Client Hello" 字段中。

## 手动构建说明

此扩展是使用 JetBrains IntelliJ (和 GoLand) IDE 开发的。

下面的构建说明假设你使用相同的工具进行构建。

有关目标编程语言版本,请参阅 [workflows](.github/workflows)。

1. 编译 `./src-go/` 中的 go 包。运行

`cd ./src-go/server && go build -o ../../src/main/resources/{OS}-{ARCH}/server.{EXT} -buildmode=c-shared ./cmd/main.go`,

将 `{OS}-{ARCH}` 替换为你的操作系统和 CPU 架构,并将 `{EXT}` 替换为你平台首选的动态 C 库扩展名。例如:`linux-x86-64/server.so`。有关支持的平台的更多信息,请参阅 [JNA 文档](https://github.com/java-native-access/jna/blob/master/www/GettingStarted.md)。

2. 通过 `Build > Build project` 将 GUI 表单 `SettingsTab.form` 编译为 Java 代码。

3. 使用 Gradle 构建 jar:`gradle buildJar`。

你现在应该拥有一个 jar 文件(通常位于 `./build/libs`),可以在你的操作系统上与 Burp 一起使用。

## 鸣谢

特别感谢以下仓库的维护者:

- [refraction-networking/utls](https://github.com/refraction-networking/utls)

- [bogdanfinn/tls-client](https://github.com/bogdanfinn/tls-client)

以及以下网站的创建者:

- https://tlsfingerprint.io/

- https://kawayiyi.com/tls

- https://tls.peet.ws/

- https://cloudflare.manfredi.io/en/tools/connection

- https://scrapfly.io/web-scraping-tools/http2-fingerprint

## 许可证

[GPL V3](./LICENSE)

高级用法

在 'advanced' 选项卡中,你可以启用一个额外的代理侦听器,它将自动应用请求中的当前指纹:  启用后,示意图变更为: 标签:Bot 检测, Burp Suite, Cloudflare, HTTPS, HTTP 协议, JA3, JS文件枚举, MITRE ATT&CK, Spoofing, SSL/TLS, TLS 指纹, Web 安全, 代理, 反爬虫, 后台面板检测, 域名枚举, 多架构支持, 安全测试, 指纹欺骗, 插件, 攻击性安全, 数据展示, 无文件攻击, 日志审计, 流量伪装, 红队, 绕过 WAF, 网络安全, 隐私保护