wazuh/wazuh

GitHub: wazuh/wazuh

开源统一安全平台,融合 XDR 与 SIEM 能力,提供端点与云工作负载的威胁检测、日志分析、漏洞扫描及合规审计。

Stars: 15454 | Forks: 2285

# Wazuh

[](https://wazuh.com/community/join-us-on-slack/)

[](https://groups.google.com/forum/#!forum/wazuh)

[](https://documentation.wazuh.com)

[](https://wazuh.com)

[](https://scan.coverity.com/projects/wazuh-wazuh)

[](https://twitter.com/wazuh)

[](https://www.youtube.com/watch?v=peTSzcAueEc)

Wazuh 是一个免费的开源平台,用于威胁预防、检测和响应。它能够保护本地、虚拟化、容器化和云环境中的工作负载。

Wazuh 解决方案由端点安全代理和管理服务器组成,代理部署在被监控的系统上,管理服务器则收集并分析代理收集的数据。此外,Wazuh 已与 Elastic Stack 完全集成,提供了一个搜索引擎和数据可视化工具,允许用户浏览其安全警报。

## Wazuh 功能

简要介绍 Wazuh 解决方案的一些常见用例。

**入侵检测**

Wazuh 代理扫描受监控系统,查找恶意软件、Rootkit 和可疑异常。它们可以检测隐藏文件、伪装进程或未注册的网络监听器,以及系统调用响应中的不一致性。

除了代理功能外,服务器组件使用基于特征码的方法进行入侵检测,利用其正则表达式引擎分析收集的日志数据并查找入侵指标。

**日志数据分析**

Wazuh 代理读取操作系统和应用程序日志,并将其安全地转发到中央管理器进行基于规则的分析和存储。当未部署代理时,服务器也可以通过 syslog 从网络设备或应用程序接收数据。

Wazuh 规则可帮助您了解应用程序或系统错误、配置错误、尝试和/或成功的恶意活动、策略违规以及各种其他安全和运营问题。

**文件完整性监控**

Wazuh 监控文件系统,识别您需要关注的文件内容、权限、所有权和属性的更改。此外,它还能原生识别用于创建或修改文件的用户和应用程序。

文件完整性监控功能可与威胁情报结合使用,以识别威胁或受损主机。此外,若干法规合规标准(如 PCI DSS)对此有要求。

**漏洞检测**

Wazuh 代理提取软件清单数据并将此信息发送到服务器,服务器将其与持续更新的 CVE(通用漏洞披露)数据库进行关联,以识别已知的易受攻击软件。

自动化漏洞评估可帮助您发现关键资产中的薄弱环节,并在攻击者利用它们破坏您的业务或窃取机密数据之前采取纠正措施。

**配置评估**

Wazuh 监控系统和应用程序配置设置,以确保它们符合您的安全策略、标准和/或加固指南。代理执行定期扫描,以检测已知易受攻击、未修补或配置不安全的应用程序。

此外,配置检查可以进行自定义,使其正确适应您的组织。警报包含更好配置的建议、参考以及与法规合规性的映射。

**事件响应**

Wazuh 提供开箱即用的主动响应,采取各种对策来解决主动威胁,例如在满足特定条件时阻止威胁源对系统的访问。

此外,Wazuh 可用于远程运行命令或系统查询,识别入侵指标 (IOC) 并帮助执行其他实时取证或事件响应任务。

**法规合规**

Wazuh 提供了一些必要的安全控制措施,以符合行业标准和法规。这些功能结合其可扩展性和多平台支持,可帮助组织满足技术合规性要求。

Wazuh 被支付处理公司和金融机构广泛使用,以满足 PCI DSS(支付卡行业数据安全标准)要求。其 Web 用户界面提供的报告和仪表板可帮助满足此法规及其他法规(例如 GPG13 或 GDPR)的要求。

**云安全**

Wazuh 通过集成模块在 API 级别帮助监控云基础设施,这些模块能够从知名云提供商(如 Amazon AWS、Azure 或 Google Cloud)提取安全数据。此外,Wazuh 提供规则来评估您的云环境配置,轻松发现弱点。

此外,Wazuh 轻量级和多平台代理通常用于在实例级别监控云环境。

**容器安全**

Wazuh 为您的 Docker 主机和容器提供安全可见性,监控其行为并检测威胁、漏洞和异常。Wazuh 代理与 Docker 引擎原生集成,允许用户监控镜像、卷、网络设置和运行中的容器。

Wazuh 持续收集和分析详细的运行时信息。例如,针对以特权模式运行的容器、易受攻击的应用程序、容器中运行的 Shell、持久卷或镜像的更改以及其他潜在威胁发出警报。

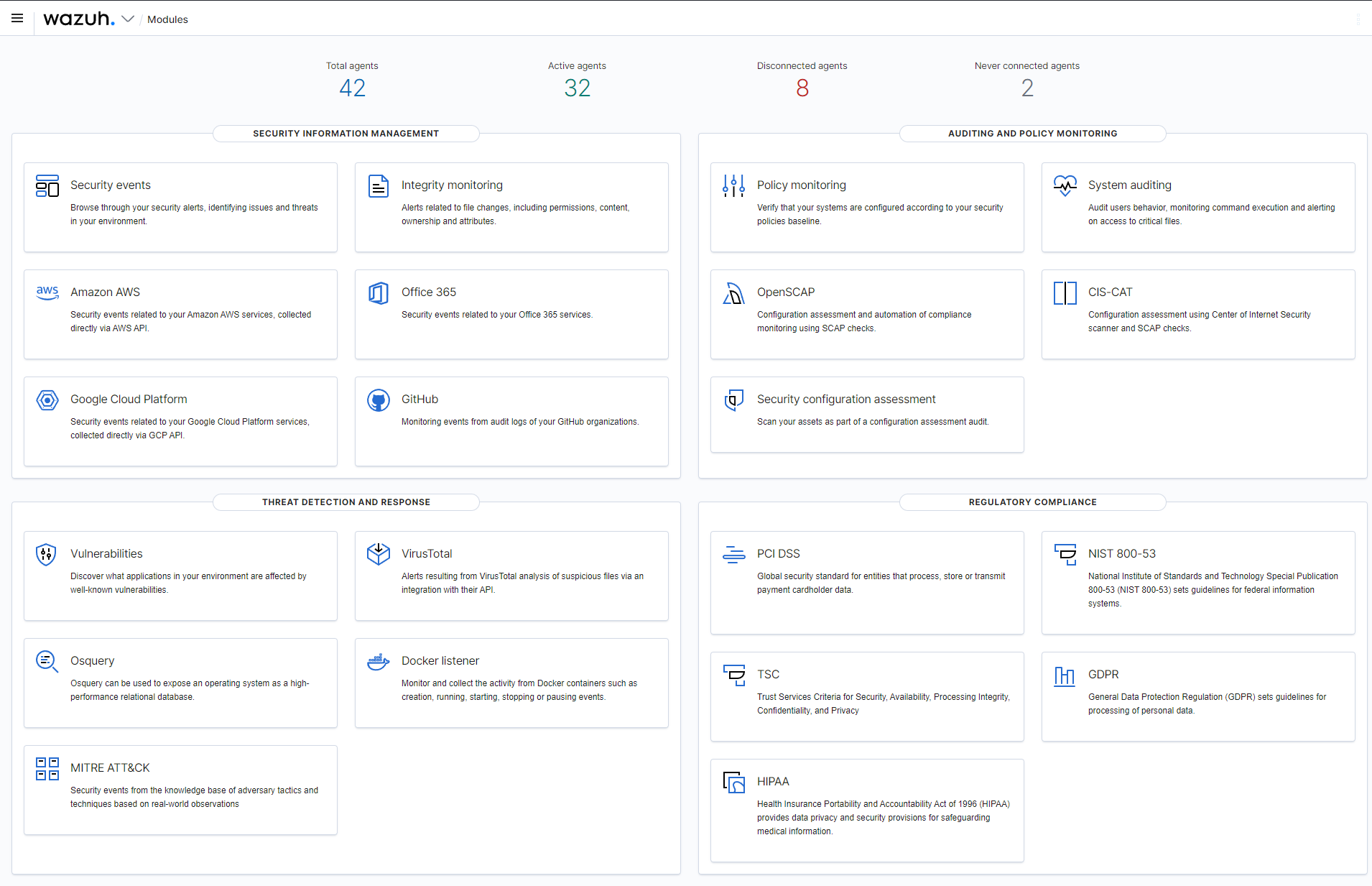

## WUI

Wazuh WUI 提供了强大的用户界面用于数据可视化和分析。该界面还可用于管理 Wazuh 配置和监控其状态。

**模块概览**

**安全事件**

**完整性监控**

**漏洞检测**

**法规合规**

**代理概览**

**代理摘要**

## 编排

您可以在这里找到由 Wazuh 团队维护的所有自动化工具。

## 分支

## 使用的软件和库

|软件|版本|作者|许可证|

|---|---|---|---|

|[bpftool](https://github.com/libbpf/bpftool)|7.5.0|libbpf|GNU Public License version 2|

|[bzip2](https://github.com/libarchive/bzip2)|1.0.8|Julian Seward|BSD License|

|[cJSON](https://github.com/DaveGamble/cJSON)|1.7.18|Dave Gamble|MIT License|

|[cpp-httplib](https://github.com/yhirose/cpp-httplib)|0.25.0|yhirose|MIT License|

|[cPython](https://github.com/python/cpython)|3.10.19|Guido van Rossum|Python Software Foundation License version 2|

|[cURL](https://github.com/curl/curl)|8.12.1|Daniel Stenberg|MIT License|

|[dbus](https://gitlab.freedesktop.org/dbus/dbus)|1.14.10|freedesktop.org|GNU Public License version 2|

|[Flatbuffers](https://github.com/google/flatbuffers/)|23.5.26|Google Inc.|Apache 2.0 License|

|[Google Benchmark](https://github.com/google/benchmark1.6.1|Google Inc.|Apache 2.0 License||

|[GoogleTest](https://github.com/google/googletest)|1.11.0|Google Inc.|3-Clause "New" BSD License|

|[jemalloc](https://github.com/jemalloc/jemalloc)|5.2.1|Jason Evans|2-Clause "Simplified" BSD License|

|[libarchive](https://github.com/libarchive/libarchive)|3.8.1|Tim Kientzle|3-Clause "New" BSD License|

|[libbpf](https://github.com/libbpf/libbpf)|1.5.0|libbpf|GNU Lesser General Public License version 2.1|

|[libdb](https://github.com/yasuhirokimura/db18)|18.1.40|Oracle Corporation|Affero GPL v3|

|[libffi](https://github.com/libffi/libffi)|3.2.1|Anthony Green|MIT License|

|[libpcre2](https://github.com/PCRE2Project/pcre2)|10.42.0|Philip Hazel|BSD License|

|[libplist](https://github.com/libimobiledevice/libplist)|2.2.0|Aaron Burghardt et al.|GNU Lesser General Public License version 2.1|

|[libYAML](https://github.com/yaml/libyaml)|0.1.7|Kirill Simonov|MIT License|

|[liblzma](https://github.com/tukaani-project/xz)|5.4.2|Lasse Collin, Jia Tan et al.|GNU Public License version 3|

|[Linux Audit userspace](https://github.com/linux-audit/audit-userspace)|2.8.4|Rik Faith|GNU Lesser General Public License|

|[Lua](https://github.com/lua/lua)|5.4.8|PUC-Rio|MIT License|

|[msgpack](https://github.com/msgpack/msgpack-c)|3.1.1|Sadayuki Furuhashi|Boost Software License version 1.0|

|[nlohmann](https://github.com/nlohmann/json)|3.11.2|Niels Lohmann|MIT License|

|[OpenSSL](https://github.com/openssl/openssl)|3.5.1|OpenSSL Software Foundation|Apache 2.0 License|

|[pacman](https://gitlab.archlinux.org/pacman/pacman)|5.2.2|Judd Vinet|GNU Public License version 2|

|[popt](https://github.com/rpm-software-management/popt)|1.16|Jeff Johnson & Erik Troan|MIT License|

|[procps](https://gitlab.com/procps-ng/procps)|2.8.3|Brian Edmonds et al.|GNU Lesser General Public License|

|[RocksDB](https://github.com/facebook/rocksdb/)|8.3.2|Facebook Inc.|Apache 2.0 License|

|[rpm](https://github.com/rpm-software-management/rpm)|4.20.1|Marc Ewing & Erik Troan|GNU Public License version 2|

|[simdjson](https://github.com/simdjson/simdjson)|3.13.0|Daniel Lemire|Apache License 2.0|

|[sqlite](https://github.com/sqlite/sqlite)|3.50.4|D. Richard Hipp|Public Domain (no restrictions)|

|[zlib](https://github.com/madler/zlib)|1.3.1|Jean-loup Gailly & Mark Adler|zlib/libpng License|

## 文档

## 参与其中

加入 [Wazuh 社区](https://wazuh.com/community/),向其他用户学习,参与讨论,与我们的开发人员交流并为项目做出贡献。

如果您想为我们的项目做出贡献,请不要犹豫,提交 Pull Request、Issue 或发送 Commit,我们会审查您的所有问题。

您还可以加入我们的 [Slack 社区频道](https://wazuh.com/community/join-us-on-slack/) 和 [邮件列表](https://groups.google.com/d/forum/wazuh),发送电子邮件至 [wazuh+subscribe@googlegroups.com](mailto:wazuh+subscribe@googlegroups.com) 进行订阅,以提出问题并参与讨论。

随时了解新闻、版本发布、工程文章等。

## 作者

Wazuh 版权所有 (C) 2015-2023 Wazuh Inc. (许可证 GPLv2)

基于 Daniel Cid 发起的 OSSEC 项目。

标签:AMSI绕过, BurpSuite集成, DevSecOps, Docker‑Compose, Docker镜像, DSL脚本, Elastic Stack, GUI应用, HTTP/HTTPS抓包, IT运维, MIT许可证, Process Hacker, rizin, Rootkit检测, Rust语言, SIEM, Socks5代理, Web界面, x64dbg, XDR, 上游代理, 主机安全, 事件响应, 云安全, 便携式工具, 入侵检测, 动态调试, 威胁情报, 威胁检测, 安全代理, 安全仪表盘, 安全合规, 安全平台, 安全测试工具, 客户端加密, 客户端加密, 客户端加密, 客户端加密, 带宽管理, 开发者工具, 开源安全, 态势感知, 恶意软件检测, 文件完整性监控, 日志分析, 流量重放, 漏洞检测, 用户界面自定义, 端点安全, 系统优化, 网络代理, 网络安全的防御, 补丁管理, 请求响应过滤, 请求拦截, 逆向工具