cocomelonc/peekaboo

GitHub: cocomelonc/peekaboo

一个模块化的恶意软件行为模拟框架,用于安全地复现 C2 通信、持久化和横向移动等威胁场景,助力检测工程和安全培训。

Stars: 285 | Forks: 45

# Peekaboo

Peekaboo 是一个模块化框架,旨在安全地模拟恶意软件行为。它允许安全研究人员、红队和蓝队复现复杂的威胁场景——包括命令与控制 (C2) 通信、持久化机制和横向移动——而无需使用破坏性载荷。

**Peekaboo 的目标是通过提供可预测、可复现且安全的威胁工件,来加速检测工程和操作员培训。**

## 关键特性(工作原理?)

- 恶意软件 **源代码模板** - 从模板构建载荷/窃取器(选择 C2 通道和数据收集模块)。

- **载荷生成器** - 自动生成基于 C/C++ 的载荷,内置混淆(API 哈希、字符串加密)。

- **AV/EDR 绕过** - 加密/编码(syscalls)

- **多通道 C2** - 支持各种隐蔽通道:

- 标准 HTTP/S

- GitHub(滥用 Issues/Commits)

- Telegram & Discord Webhooks

- TODO: 添加来自[我最近的一项研究](https://www.youtube.com/watch?v=l2G2TZvzj0E)中的所有通道

- **数据窃取** - 分阶段窃取到受控端点(Github/Discord/Slack/VirusTotal 消息)。

- **规避性持久化** - Windows(Linux, MacOS)持久化的模块化实现(LaunchAgents, Registry Run Keys 等)。

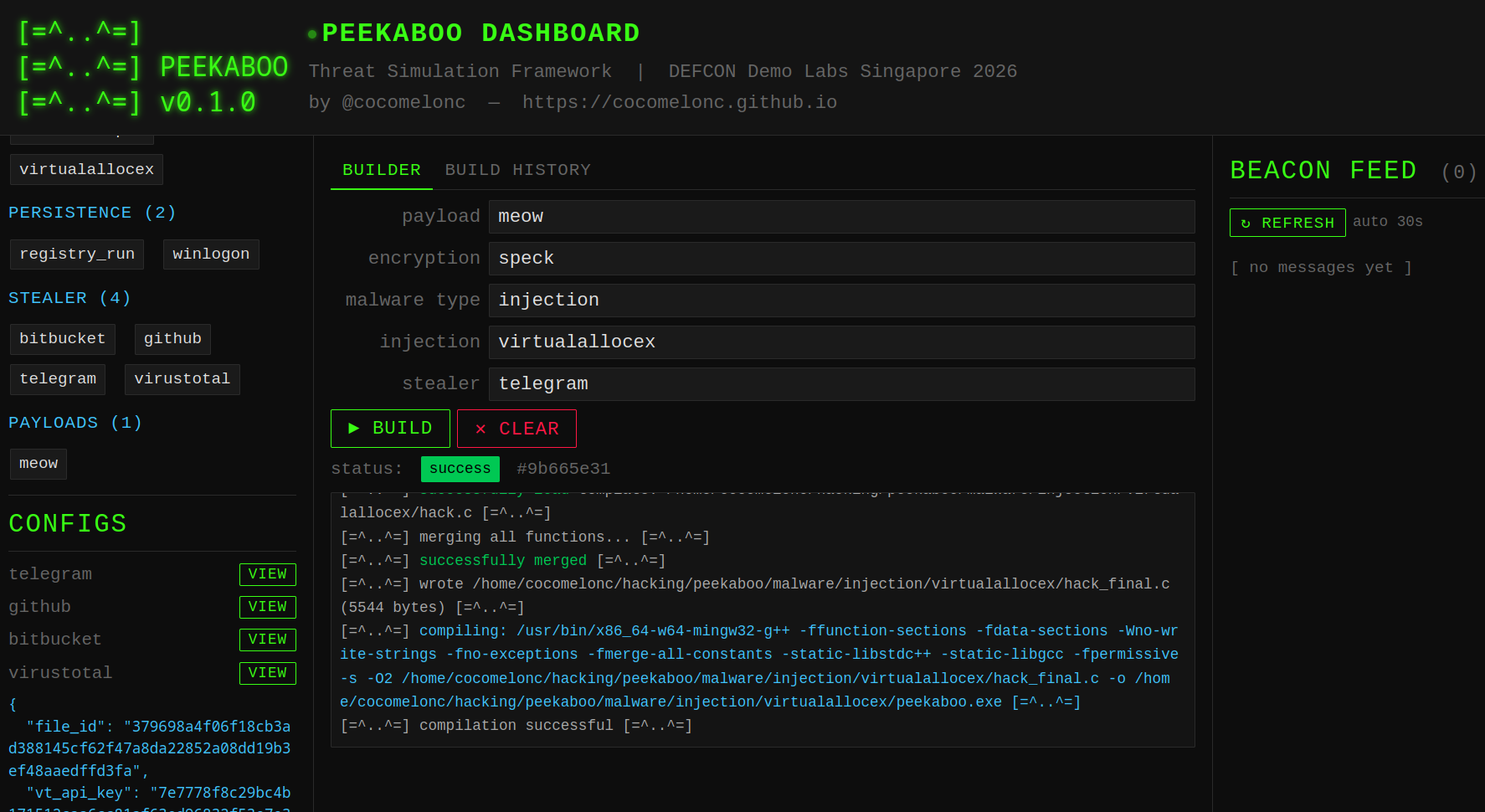

- **轻量级仪表板** - 基于 Python 的 C2 后端和仪表板,用于实时监控活动的 "beacons"。

- **设计安全:** 专注于生成遥测数据(进程创建、网络连接),而不是实际的系统破坏。

## 架构

Peekaboo 由 5 个主要组件组成:

首先 **malware** 模块 - 高度可移植的 C/C++ 代码,旨在目标系统上构建特定的“行为”(用于最终 agent 二进制文件)。

1. **crypto (malware, agent)** - 用于 agent 的内置载荷加密/解密逻辑构造器。

2. **injection (malware, agent)** - 用于 agent 的内置注入逻辑构造器。

3. **persistence (malware, agent)** - 用于 agent 的内置持久化逻辑构造器。

4. **stealer (malware, agent)** - 窃取器逻辑。

其次,**payloads** 模块 - 内置载荷。

1. **payloads** - 为简单起见,仅包含消息框和反向 shell。

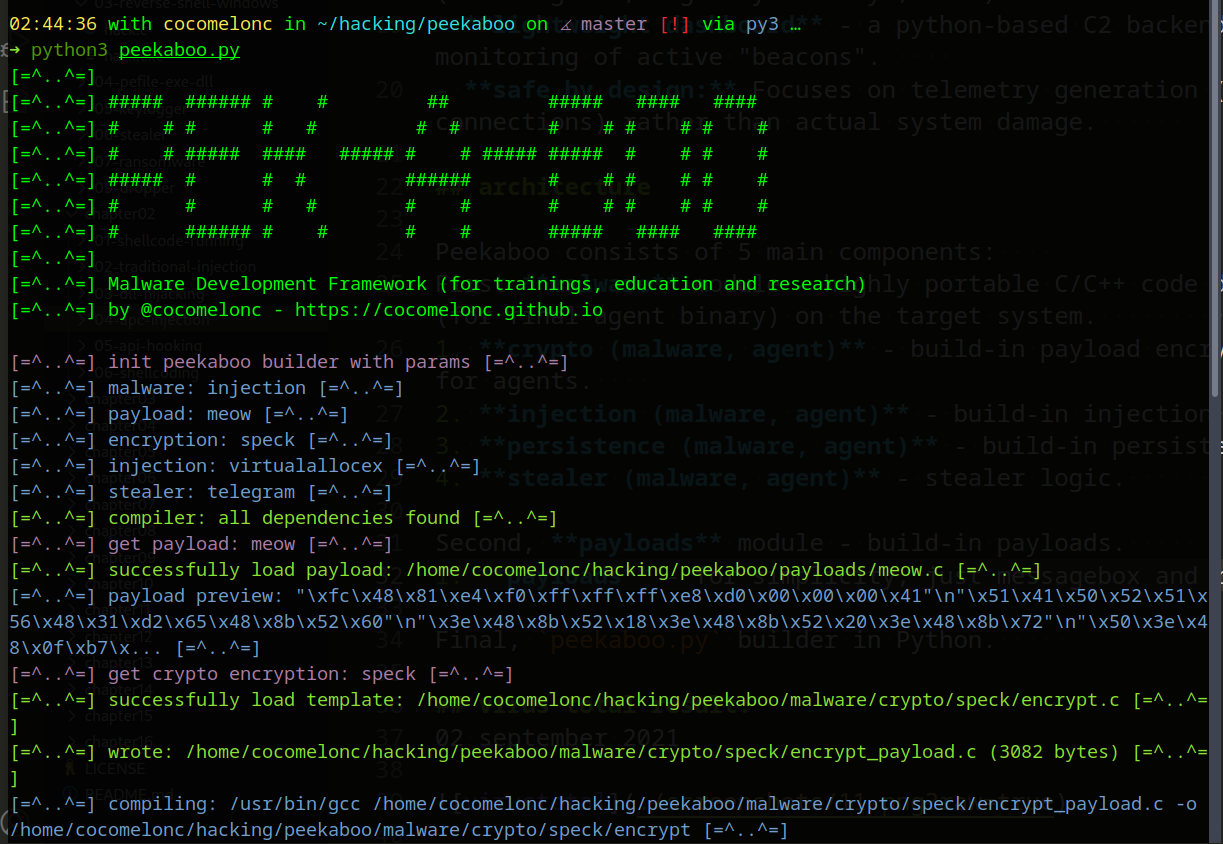

最后,Python 编写的 `peekaboo.py` 构建器。

### 演示

运行:

```

python3 peekaboo.py

```

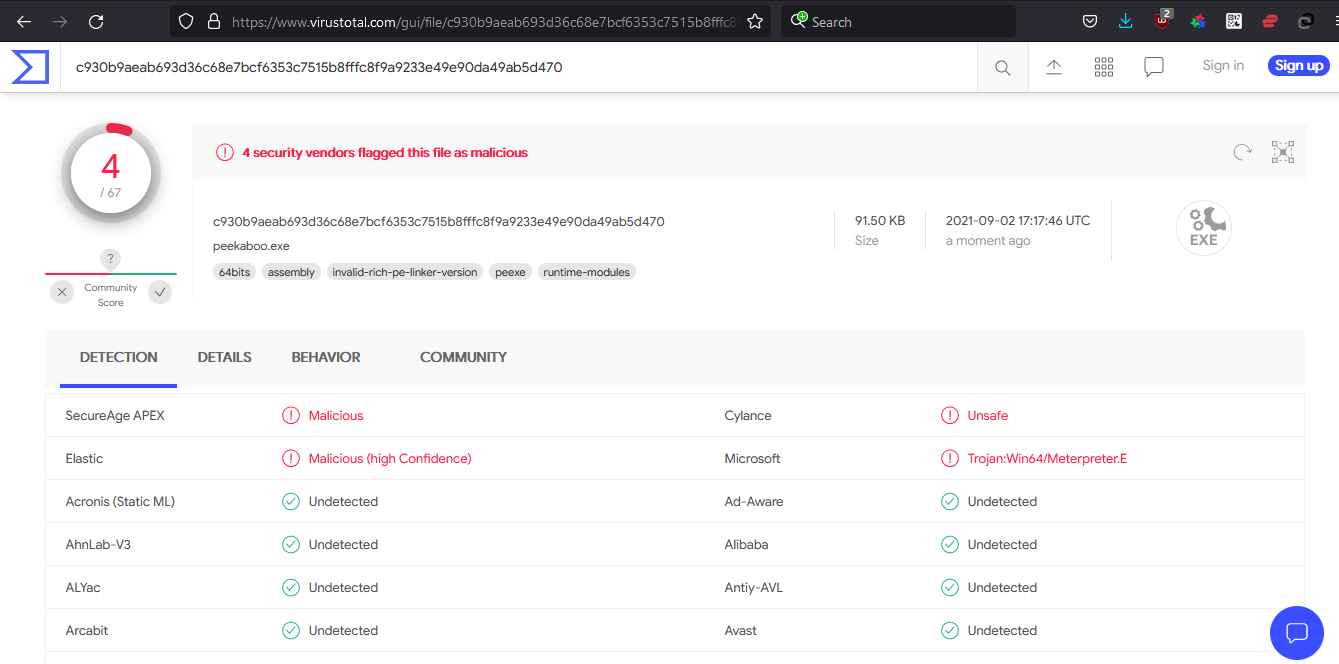

## Virus Total 结果:

2021 年 9 月 2 日

[https://www.virustotal.com/gui/file/c930b9aeab693d36c68e7bcf6353c7515b8fffc8f9a9233e49e90da49ab5d470/detection](https://www.virustotal.com/gui/file/c930b9aeab693d36c68e7bcf6353c7515b8fffc8f9a9233e49e90da49ab5d470/detection)

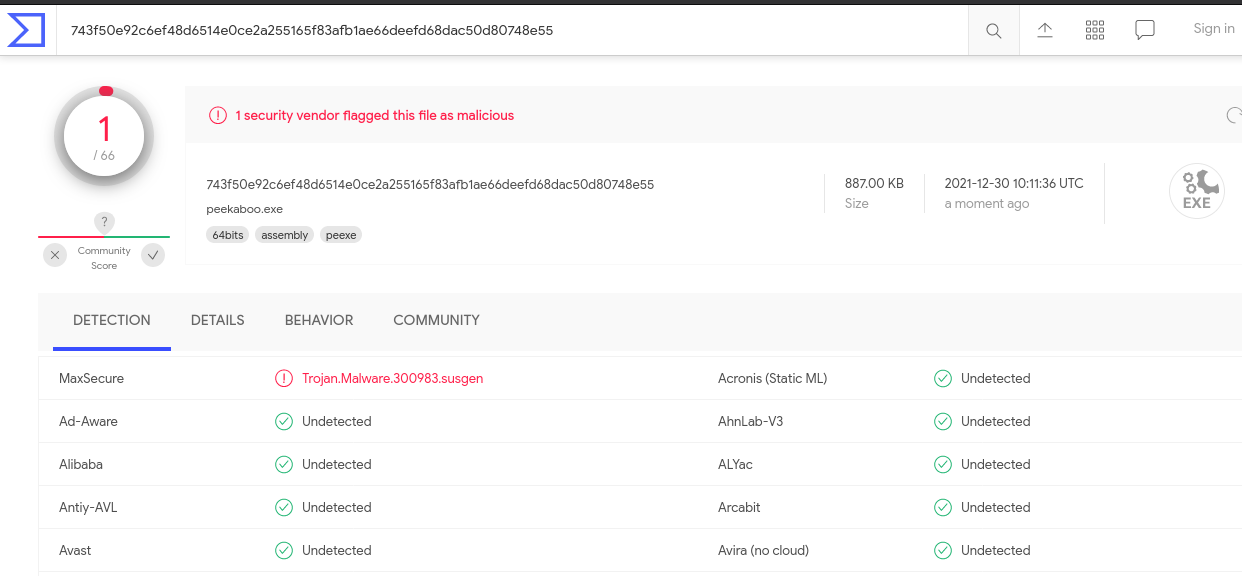

2021 年 12 月 30 日 (NT API injector)

[https://www.virustotal.com/gui/file/743f50e92c6ef48d6514e0ce2a255165f83afb1ae66deefd68dac50d80748e55/detection](https://www.virustotal.com/gui/file/743f50e92c6ef48d6514e0ce2a255165f83afb1ae66deefd68dac50d80748e55/detection)

## antiscan.me 结果:

2022 年 1 月 11 日 (NT API injector)

[https://antiscan.me/scan/new/result?id=rQVfQhoFYgH9](https://antiscan.me/scan/new/result?id=rQVfQhoFYgH9)

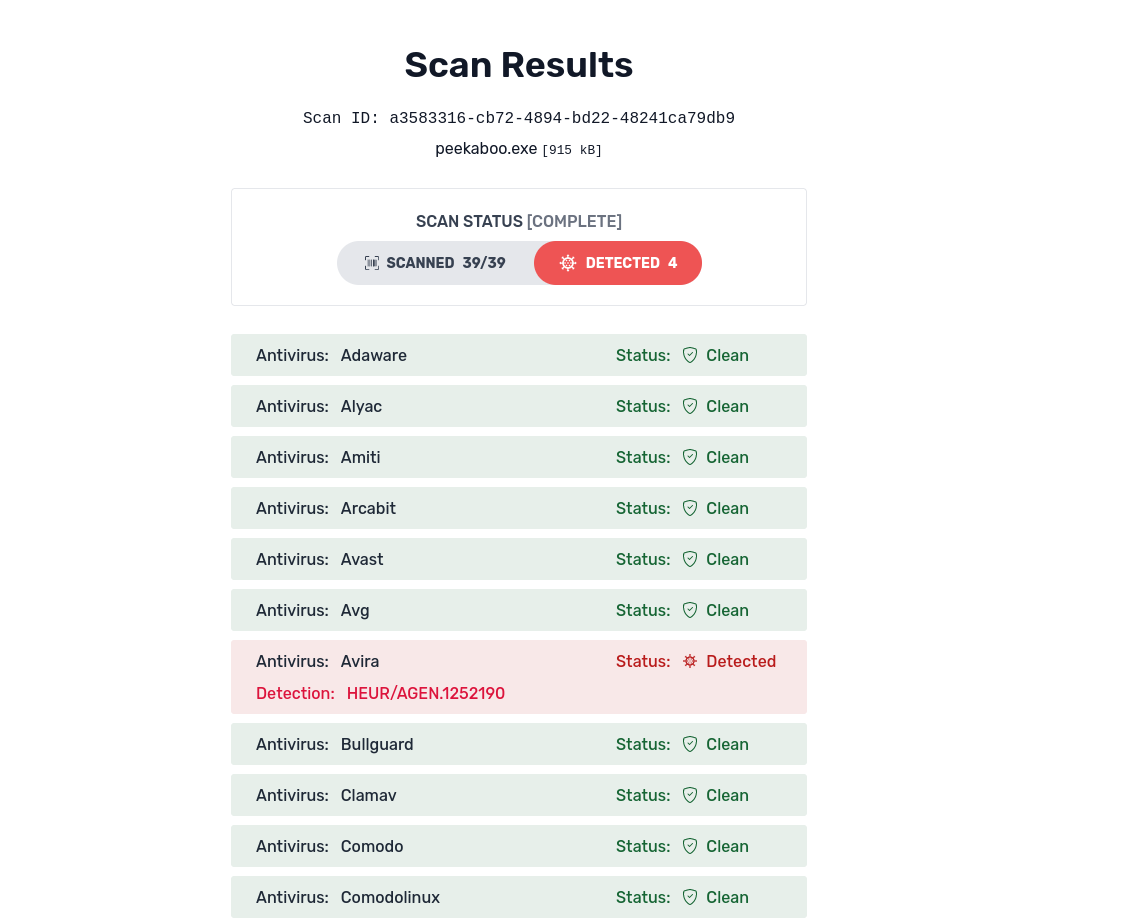

## websec.nl 扫描结果:

2024 年 10 月 10 日

[https://websec.net/scanner/result/a3583316-cb72-4894-bd22-48241ca79db9](https://websec.net/scanner/result/a3583316-cb72-4894-bd22-48241ca79db9)

## 注意

此工具为概念验证 (PoC),仅供教育目的!!!作者不对您造成的任何损害承担责任

## 许可证

[MIT](https://choosealicense.com/licenses/mit/)

标签:API Hashing, C2框架, C/C++ Payload, DNS 反向解析, EDR绕过, Github C2, IP 地址批量处理, Syscall, Telegram C2, Web开发, 代码生成, 免杀技术, 命令控制, 安全学习资源, 开源安全工具, 恶意软件模拟, 攻击模拟, 数据窃取, 数据采集, 暴力破解检测, 横向移动, 流量混淆, 渗透测试工具, 红队框架, 编程规范, 网络信息收集, 蓝队演练, 逆向工具, 逆向工程平台, 驱动签名利用, 高交互蜜罐