vp777/Windows-Non-Paged-Pool-Overflow-Exploitation

GitHub: vp777/Windows-Non-Paged-Pool-Overflow-Exploitation

针对Windows非分页池溢出的利用技术研究,利用命名管道将各类堆溢出转化为任意读写原语以实现提权。

Stars: 262 | Forks: 58

# 目录

- [目录](#table-of-contents)

- [简介](#introduction)

- [命名管道简介](#named-pipes-introduction)

- [漏洞利用](#exploitation)

- [喷射非分页池](#spraying-the-non-paged-pool)

- [内存泄露/任意读取](#memory-disclosurearbitrary-read)

- [完全控制溢出数据](#complete-control-over-the-overflow-data)

- [有限控制溢出数据](#limited-control-over-the-overflow-data)

- [任意写入](#arbitrary-write)

- [任意释放 SECURITY_CLIENT_CONTEXT 对象](#arbitrary-freeing-of-security_client_context-objects)

- [应对不同的池溢出类别](#approaching-different-pool-overflow-categories)

- [识别受损管道](#identifying-corrupted-pipes)

- [泄露溢出数据的内容](#leaking-the-contents-of-the-overflown-data)

- [未来工作](#future-work)

- [参考资料](#references)

# 简介

在本文档中,我们提供了一系列技术,可用于利用 Windows 非分页池中的溢出。这些技术(滥)用命名管道文件系统 (npfs) 提供的功能,将溢出转化为任意读/写并提升权限。

下表展示了本文档针对不同溢出类别提供的可利用性覆盖范围,这是基于对以下内容的控制级别:

1. 溢出数据。换句话说,溢出是由用户数据还是“随机”数据组成?例如 `memcpy(vulnerable_chunk, user_controlled_data, overflow_size)` 对比 `memset(vulnerable_chunk, 0, overflow_size)`

2. 溢出大小。`memcpy(vulnerable_chunk, input_buffer, user_controlled_size)` 对比 `memcpy(vulnerable_chunk, input_buffer, random_size)`

| | 溢出大小可控 | 溢出大小不可控 |

|-----------------|:--------------:|:-------------:|

| **溢出数据可控** | ✔ | ✔ |

| **溢出数据不可控** | ✔ | ✓ |

先前关于该主题的文档化技术主要属于“溢出数据可控 && 溢出大小可控”类别,而本研究的目的是扩大这一覆盖范围。这项研究是在看到 Project Zero 关于 [CVE-2020-17087 的分析](https://googleprojectzero.github.io/0days-in-the-wild/0day-RCAs/2020/CVE-2020-17087.html) 后触发的,该分析提到了使用命名管道来建立任意写入,这是一种(当时)未文档化的原语。

关于上表的进一步讨论,请参阅“应对不同的池溢出类别”一章。

现在我们将进入与命名管道相关的概念,这些概念将允许我们构建漏洞利用原语。

# 命名管道简介

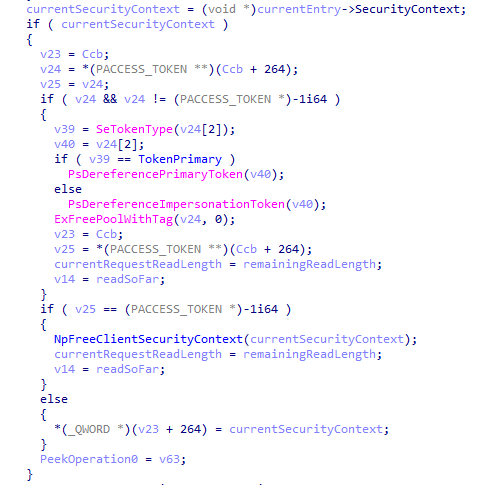

命名管道是一种进程间通信机制,允许两个可能属于不同计算机的进程共享数据。对其操作的简要描述(更多信息见 [1]),一个命名管道连接具有服务器端和客户端,服务器端创建管道,客户端连接到该管道。当建立命名管道连接时,底层驱动会在上下文控制块 (CCB) 内创建两个队列,每个端一个。在 npfs 上下文中,CCB 是一个未文档化的结构,用于保存有关特定服务器/客户端连接的信息。在 CCB 中发现的那些队列存储的条目主要与“另一”端写入的数据或当前端的待处理读取操作有关。用于队列条目的结构如下:

```

struct DATA_QUEUE_ENTRY {

LIST_ENTRY NextEntry;

_IRP* Irp;

_SECURITY_CLIENT_CONTEXT* SecurityContext;

uint32_t EntryType;

uint32_t QuotaInEntry;

uint32_t DataSize;

uint32_t x;

char Data[];

}

```

注意:这是一个未文档化的结构,部分信息是通过 [ReactOS](https://reactos.org/) 获得的

上述字段的概述以及 npfs 实现的一些机制:

**NextEntry**:用于创建包含所有排队数据条目的双向链表。条目主要与读取和写入操作有关。创建写入操作条目的一种方法是通过 WriteFile API 调用,当客户端读出其所有数据时(例如使用 ReadFile),这些条目会从列表中移除。该列表包含一个哨兵节点,存储在命名管道的 CCB 内。

由于我们无法控制溢出数据,我们可以尝试插入“有限控制溢出数据”中描述的技术。现在的目标是将一个 DATA_QUEUE_ENTRY 放置在溢出区域的末尾附近,并尝试使其 Flink 被部分溢出(理想情况下为 1-2 个字节)

此方法如下图所示:

由于我们无法控制溢出数据,我们可以尝试插入“有限控制溢出数据”中描述的技术。现在的目标是将一个 DATA_QUEUE_ENTRY 放置在溢出区域的末尾附近,并尝试使其 Flink 被部分溢出(理想情况下为 1-2 个字节)

此方法如下图所示:

由于我们无法控制溢出数据,我们可以尝试插入“有限控制溢出数据”中描述的技术。现在的目标是将一个 DATA_QUEUE_ENTRY 放置在溢出区域的末尾附近,并尝试使其 Flink 被部分溢出(理想情况下为 1-2 个字节)

此方法如下图所示:

由于我们无法控制溢出数据,我们可以尝试插入“有限控制溢出数据”中描述的技术。现在的目标是将一个 DATA_QUEUE_ENTRY 放置在溢出区域的末尾附近,并尝试使其 Flink 被部分溢出(理想情况下为 1-2 个字节)

此方法如下图所示:

标签:CVE-2020-17087, EDR 绕过, exploit-dev, Off-by-one, Shell模拟, SIP, UML, Web报告查看器, Windows 内核安全, Windows 驱动, 二进制利用, 云资产清单, 任意读写, 内存泄露, 内存破坏漏洞, 内核池喷射, 协议分析, 命名管道, 子域名枚举, 权限提升, 池溢出, 系统安全, 红队技术, 缓冲区溢出, 逆向工程, 非分页池