cerbos/cerbos

GitHub: cerbos/cerbos

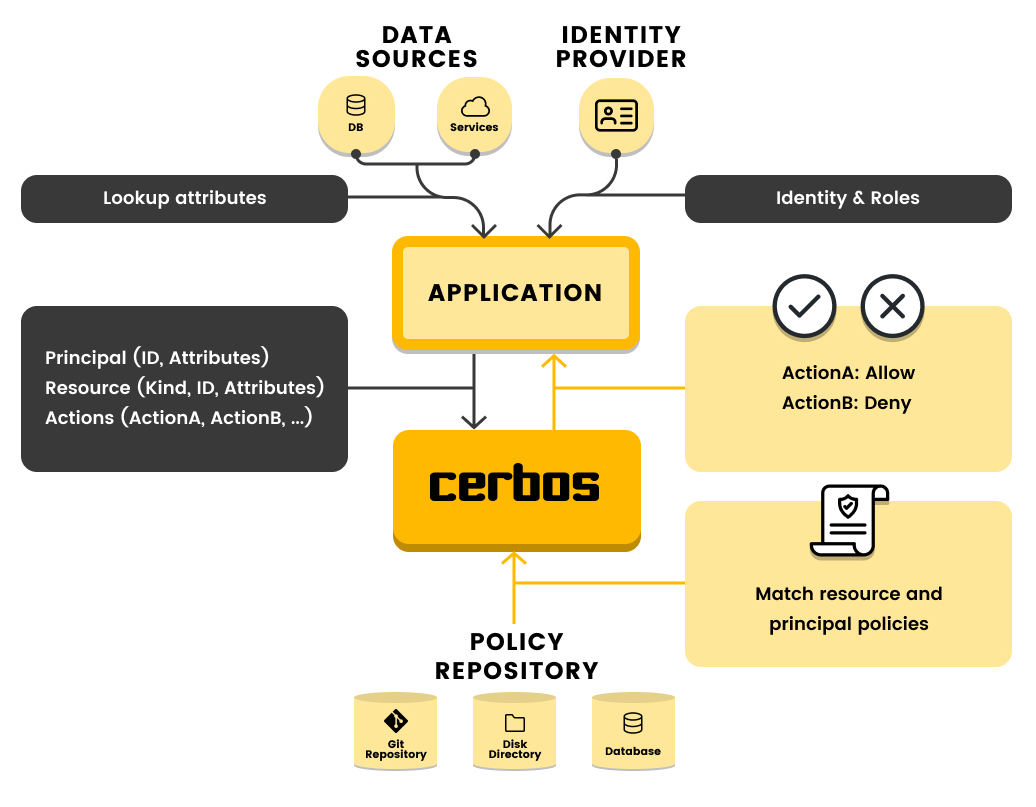

Cerbos 是一个以代码驱动的动态授权解决方案,解决跨环境、细粒度权限策略的管理与评估问题。

Stars: 4355 | Forks: 176

[](https://github.com/cerbos/cerbos/actions/workflows/snapshot.yaml) [](https://goreportcard.com/report/github.com/cerbos/cerbos) [](CODE_OF_CONDUCT.md)

标签:ABAC, EVTX分析, GitHub Actions, GitOps, Go Report Card, Go语言, gRPC, PDP, RBAC, REST API, Serverless, Streamlit, YAML策略, 上下文感知, 动态授权, 可扩展授权, 合规, 子域名突变, 安全, 审计日志, 属性基访问控制, 开发者友好, 开源授权, 徽章, 授权, 提示词工程, 日志审计, 服务端授权, 权限管理, 模型越狱, 浏览器端授权, 程序破解, 策略共享, 策略决策点, 策略协作, 策略即代码, 策略存储, 细粒度权限, 网络安全研究, 聊天机器人安全, 自动笔记, 自托管, 角色基访问控制, 访问控制, 语言无关, 资源级授权, 超时处理, 边缘计算, 集中式授权