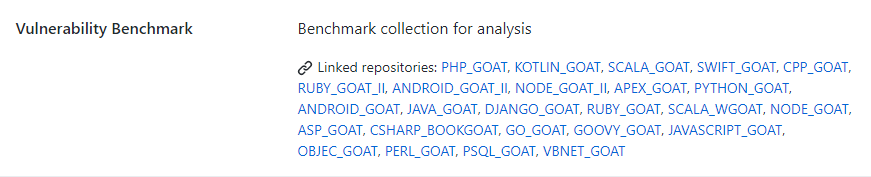

mikusher/vulnerability-benchmark

GitHub: mikusher/vulnerability-benchmark

Stars: 12 | Forks: 5

## 描述:

旨在通过此项目验证多种静态代码分析软件 SAST,以创建一套基准测试。最终目标是拥有大量通用语言和持续更新的代码集合,旨在始终保持包含新的或改进的漏洞。

### 语言列表

待验证的语言

| 状态 | 图标 | 描述 |

| ------------- |:-------------:| ---------------------------------------------------------------------------------------------------:|

| 已弃用 | 🙅 | 将不再继续对该语言或项目进行结果评估。 |

| 待办 | 😥 | 此列表尚待在建议或初步提案范围内进行结果评估。 |

| 进行中 | ✍ | 目前正处于分析和开发过程中,可能会发生意外变更。 |

| 已完成 | 🙌 | 结果的分析与评估已成功完成。 |

**注意:** 您可以随时建议添加语言、项目或修改。为此,建议您提交一个 issue。

|语言 |ASP |Apex |CPP |CSharp |Cobol |Go |Groovy |Java |JavaScript |Kotlin |Objc |PHP |PLSQL |Perl |Python |Ruby |Scala |Swift |Typescript |VB6 |VbNet |VbScript |

|:--------------|----------|---------|----------|---------|---------|---------|---------|---------|-----------|---------|---------|---------|---------|---------|---------|---------|---------|---------|-----------|---------|---------|---------|

|状态 |😥 |✍ |✍ |😥|🙅|😥|😥|✍ |😥 |✍ |😥|✍ |😥|😥 |✍ |✍|✍ |✍ |✍ |🙅|😥|🙅|

|使用的 SAST 工具 |CheckMarx |CheckMarx|CheckMarx |CheckMarx|CheckMarx|CheckMarx|CheckMarx|CheckMarx|CheckMarx |CheckMarx|CheckMarx|CheckMarx|CheckMarx|CheckMarx|CheckMarx|CheckMarx|CheckMarx|CheckMarx|CheckMarx |CheckMarx|CheckMarx|CheckMarx|

上述所有语言将通过开源项目进行映射,我们将对这些项目的结果进行验证和分析。

### **语言与项目**

🕵🏿 结果与项目

ASP

* ASPGoat

Apex

* ApexGoat

CPP

* CPPGoat

CSharp

* CSHARPBookGoat

Cobol

* CobolGoat

Go

* GoGoat

Groovy

* GroovyGoat

JavaScript

* JavascriptGoat

Kotlin

* KotlinGoat

Objc

* ObjCGoat

PHP

* PHPGoat

PLSQL

* PLSQLGoat

Perl

* PerlGoat

Swift

* SwiftGoat

Typescript and FrameWorks

- **TypeScript**

- **Node**

* NodeGoat

* NodeGoat2

- **Angular**

- **React**

VB6

* ...

VbNet

* VBNetGoat

VbScript

* ...

**注意:** 某些语言被归类在一起,因为它们之间有百分之一的关联。例如,TypeScript 项目与 Node、Angular、React 等项目归为一类。 ## 扫描工具 / 应用程序 |应用程序/工具 |语言 / 框架 |实用链接 |备注 | |-----------------------------|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|-------------------------------------------------------------------------------------------------------------------------------------|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------| |.NET Security Guard |.NET, CSharp, VB.net |[.NET Security Guard](https://security-code-scan.github.io/) |

检测各种安全漏洞模式:SQL 注入、跨站脚本攻击 (XSS)、跨站请求伪造 (CSRF)、XML 外部实体注入 (XXE) 等。针对输入数据的基本过程内污点分析。在后台 (IntelliSense) 或构建期间分析 .NET 和NET Core 项目。

| |Agnitio |ASP, ASP.NET, CSharp, Java, Javascript, Perl, PHP, Python, Ruby, VB.NET, XML |[Agnitio](https://sourceforge.net/projects/agnitiotool/) |一款帮助开发人员和安全专业人员以一致且可重复的方式进行手动安全代码审查的工具。Agnitio 旨在取代手动安全代码审查文档的临时性质,创建审计跟踪和报告。

功能

安全代码审查;安全代码审查指标和报告 | |Anchore Engine |All (to Validat in Docker) |[anchore-engine](https://github.com/anchore/anchore-engine) |Anchore Engine 是一个开源项目,提供用于容器镜像检查、分析和认证的集中服务。Anchore Engine 作为 Docker 容器镜像提供,可以独立运行,也可以在 Kubernetes、Docker Swarm、Rancher、Amazon ECS 等容器编排平台中运行。

| |APIsecurity.io Security Audit|API |[APIsecurity.io Security Audit](https://apisecurity.io/tools/audit/) |用于 OpenAPI / Swagger 文件静态安全分析的在线工具。

| |Bandit |Python |[bandit](https://github.com/PyCQA/bandit) |Bandit 是一个全面的 Python 源代码漏洞扫描器。

| |Brakeman |Ruby on Rails |[brakeman](https://brakemanscanner.org/) |Brakeman 是一个专门为 Ruby on Rails 应用程序设计的开源漏洞扫描器

| |Checkov |All (to Validat) |[checkov](https://github.com/bridgecrewio/checkov/) |使用 Bridgecrew 的 Checkov,在构建时防止 Terraform、Cloudformation、Kubernetes、Serverless framework 和其他基础设施即代码语言的云配置错误。

| |Clair |Container / Docker |[clair](https://github.com/quay/clair) |Clair 是一个用于静态分析应用容器(目前包括 OCI 和 docker)中漏洞的开源项目

| |Codesake Dawn |Ruby |[codesake-dawn](https://rubygems.org/gems/codesake-dawn) |Dawn 是一个用于 Ruby 驱动代码的安全源代码扫描器。自 2015 年 1 月 7 日起,此 gem 已重命名为 dawnscanner,此版本不再受支持。请更新您的 Gemfile。

| |CodeSec |C, C++, CSharp, Java, JavaScript, PHP, Kotlin, Lua, Scala, TypeScript, Android |[CodeSec](http://www.seczone.cn/2018/06/27/codesec%E6%BA%90%E4%BB%A3%E7%A0%81%E5%AE%89%E5%85%A8%E6%A3%80%E6%B5%8B%E5%B9%B3%E5%8F%B0/)|开源网络安全代码审计平台 主要用于代码安全审计和质量分析,支持主流编码规范、后门代码检测、分布式引擎部署。CodeSec 的研发团队经过多年对 AST 技术的深入分析和需求研究,专注于结果的准确性和工具的易用性,更适用于 DevSecOps 场景以提高代码安全性。

| |CodeSonar |C, C++, Java |[CodeSonar](https://www.grammatech.com/) |CodeSonar 是 GrammaTech 推出的静态代码分析工具。CodeSonar 用于查找并修复源代码和二进制代码中的错误和安全漏洞。它对 C、C++、C#、Java 以及 x86 和 ARM 二进制可执行文件和库执行带有抽象解释的全程序、过程间分析。

| |Coverity |Android, CSharp, C, C++, Java, JavaScript, Node.js, Objective-C, PHP, Python, Ruby, Scala, Swift, VB.NET |[Coverity](https://www.synopsys.com/software-integrity/security-testing/static-analysis-sast.html) |CodeSonar 支持多种流行语言,包括 C/C++、Java、C# 和 Android,并支持 Intel、Arm 和 PowerPC 指令集架构的原生二进制文件。CodeSonar 还支持 OASIS SARIF,以便与 DevSecOps 环境中的其他工具交换信息。[文档](https://content.cdntwrk.com/pdf_viewer/web/viewer.html?file=https://content.cdntwrk.com/files/aT04NjA3Mzcmdj02Jmlzc3VlTmFtZT1jb2Rlc29uYXItYy1jLWRhdGFzaGVldCZjbWQ9ZCZzaWc9ZTM5YjBjYjljMjdiOThiZjdkZDVkYzgzZDBlZjcyZWQ%25253D)

| |Dawnscanner |Ruby |[Dawnscanner](https://rubygems.org/gems/dawnscanner) |Dawnscanner 是一个开源的 Ruby 安全源代码分析器,支持主要的 MVC 框架,如 Ruby on Rails、Padrino 和 Sinatra。它也适用于用 Ruby 编写的非 Web 应用程序。

| |Deep Dive |Jar, War, other |[Deep Dive](https://discotek.ca/deepdive.xhtml) |用于发现 Java 部署(EAR、WAR、JAR)中漏洞的字节码分析工具。

| |DevBug |PHP |[DevBug](http://www.devbug.co.uk/) |DevBug 是一个主要用 JavaScript 编写的基础 PHP 静态代码分析 (SCA) 工具。DevBug 背后的理念是让基础的 PHP 静态代码分析在线可用,以提高安全意识并将 SCA 集成到开发过程中。DevBug 可用于快速测试您认为可能存在某些潜在漏洞的 PHP 页面,运行您在 Google 上找到的不确定的代码片段,或直接在其中编写您自己的代码。

| |ESLint react plugin |React |[ESLint react plugin](https://github.com/yannickcr/eslint-plugin-react) |针对 React 的特定 ESLint 规则

| |ESLint security plugin |JavaScript, TypeScript |[ESLint security plugin](https://github.com/nodesecurity/eslint-plugin-security) |用于 Node 安全的 ESLint 规则。该项目有助于识别潜在的安全热点,但会发现许多需要人工筛选的误报。

| |FindSecBugs |Java, Scala, Groovy |[Find Security Bugs](https://find-sec-bugs.github.io/) |一个针对 SpotBugs 的安全专用插件,显著提高了 SpotBugs 发现 Java 程序中安全漏洞的能力。也适用于旧版 FindBugs。

| |Flawfinder |C/C++ |[Flawfinder](https://github.com/david-a-wheeler/flawfinder) |Flawfinder 是一个简单的程序,用于扫描 C/C++ 源代码并报告潜在的安全缺陷。它是检查软件漏洞的有用工具,也可作为对静态源代码分析工具的简单介绍。它旨在易于安装和使用。Flawfinder 支持通用缺陷枚举 (CWE) 并正式兼容 CWE。

| |Fortify |ABAP/BSP, ActionScript/MXML (Flex), ASP.NET, VB.NET, CSharp (.NET), C/C++, Classic ASP (w/VBScript), COBOL, ColdFusion CFML, HTML, Java (including Android), JavaScript/AJAX, JSP, Objective-C, PHP, PL/SQL, Python, T-SQL, Ruby, Swift, Visual Basic, VBScript, XML|[Fortify](https://www.microfocus.com/en-us/products/static-code-analysis-sast/overview) |自动化静态代码分析帮助开发人员消除漏洞并构建安全的软件。

| |Git Hound |All (to Validat) |[git-hound](https://github.com/ezekg/git-hound) |防止提交敏感数据的 Git 插件。

| |Git-Secrets |All (to Validat) |[git-secrets](https://github.com/awslabs/git-secrets) |防止您将机密和凭证提交到 git 仓库中。

| |GolangCI-Lint |Go |[GolangCI-Lint](https://golangci-lint.run/) |一个 Go Linters 聚合器 - 其中一个 Linter 是 [(Go Security)](https://github.com/securego/gosec),默认情况下是关闭的,但可以轻松启用。

| |Google CodeSearchDiggity |All (to Validat) |[Google CodeSearchDiggity](https://www.bishopfox.com/resources/tools/google-hacking-diggity/attack-tools/) |使用 Google Code Search 识别托管在 Google Code、MS CodePlex、SourceForge、Github 等平台上的开源代码项目中的漏洞。该工具附带 130 多个默认搜索,用于识别 SQL 注入、跨站脚本攻击 (XSS)、不安全的远程和本地文件包含、硬编码密码等。*基本上,Google CodeSearchDiggity 可以同时对几乎现有的每一个开源代码项目进行源代码安全分析。*

| |Gosec |Go |[Gosec](https://github.com/securego/gosec) |通过扫描 Go AST 来检查源代码中的安全问题。

| |Graudit |All (to Validat) |[graudit](https://github.com/wireghoul/graudit/) |扫描多种语言的各种安全缺陷。基本上是安全增强的代码 Grep。

| |HCL AppScan CodeSweep |Python, Ruby, JS (Node, Angular, JQuery, etc) , PHP, Perl, COBOL, APEX |[HCL AppScan CodeSweep](https://hclsw.co/codesweep) |这是 AppScan 的首个社区版。它作为 VS Code 插件提供,并在保存文件时对其进行扫描。结果显示发现的位置、类型和修复建议。该工具目前支持 Python、Ruby、JS (Node、Angular、JQuery 等)、PHP、Perl、COBOL、APEX 以及其他一些语言。

| |HCL AppScan Source |Android, Apex, ASP, C, C++, COBOL, ColdFusion, Go, Java, JavaScript(Client-side JavaScript, NodeJS, and AngularJS), .NET (CSharp, ASP.NET, VB.NET), .NET Core, Perl, PHP, PL/SQL, Python, Ruby, T-SQL, Visual Basic 6 |[HCL AppScan Source](https://www.hcltechsw.com/wps/portal/products/appscan/offerings/source) |静态应用程序安全测试 (SAST) 解决方案,有助于在开发生命周期早期识别漏洞,了解其起源和潜在影响并修复问题。

| |Horusec |Python(3.x), Ruby, Javascript, GoLang, .NetCore(3.x), Java, Kotlin, Terraform |[Horusec](https://github.com/ZupIT/horusec) |Horusec 是一个开源工具,只需一条命令即可提高项目中漏洞的识别能力。

| |HuskyCI |Python, Ruby, JavaScript, Golang, and Java |[HuskyCI](https://huskyci.opensource.globo.com/) |HuskyCI 是一个开源工具,可在多个项目的 CI 管道中协调安全测试,并将所有结果集中到数据库中以进行进一步分析和指标统计。HuskyCI 可以在 Python(Bandit 和 Safety)、Ruby(Brakeman)、JavaScript(Npm Audit 和 Yarn Audit)、Golang(Gosec)和 Java(SpotBugs 加 Find Sec Bugs)中执行静态安全分析

| |Insider CLI |Java Maven and Android), Kotlin (Android), Swift (iOS), .NET Full Framework, CSharp, and Javascript (Node.js) |[Insider CLI](https://github.com/insidersec/insider) |一个用 GoLang 编写的开源静态应用程序安全测试工具 (SAST),适用于 Java Maven 和 Android)、Kotlin (Android)、Swift (iOS)、.NET Full Framework、C# 和 Javascript (Node.js)。

| |Klocwork |C, C++, CSharp, Java |[Klocwork](https://www.roguewave.com/products-services/klocwork/static-code-analysis) |针对 C、C++、C# 和 Java 的 Klocwork 静态应用程序安全测试 (SAST) 可识别软件安全性、质量和可靠性问题,有助于强制执行标准合规性。

| |Kubesec |Kubernetes manifests, Helm Charts |[Kubesec](https://github.com/controlplaneio/kubesec) |Kubernetes 资源的安全风险分析

| |LGTM |C/C++, CSharp, Go, Java, JavaScript/TypeScript, Python |[LGTM](https://lgtm.com/help/lgtm/about-lgtm) |一项针对开源的免费静态分析服务,可自动监控 Bitbucket Cloud、GitHub 或 GitLab 中公开代码的提交。支持 C/C++、C#、Go、Java、JavaScript/TypeScript、Python。

| |Microsoft FxCop |.NET |[Microsoft FxCop](https://docs.microsoft.com/en-us/previous-versions/dotnet/netframework-3.0/bb429476%28v=vs.80%29) |FxCop 是一个分析托管代码程序集(针对 .NET Framework 公共语言运行时的代码)并报告有关程序集信息的应用程序,例如可能的设计、本地化、性能和安全改进。

| |Microsoft PREFast |C, C++ |[Microsoft PREFast](https://docs.microsoft.com/en-us/previous-versions/windows/embedded/ms933794%28v=msdn.10%29) |PREfast 是一个静态分析工具,用于识别 C/C++ 程序中的缺陷。PREfast 使您能够在小型代码库上执行快速的桌面错误检测。

| |MobSF |Java (Android), Kotlin (Android), Objective C, Swift, |[MobSF (beta)](https://github.com/MobSF/Mobile-Security-Framework-MobSF) |移动安全框架 是一个自动化、一体化的移动应用程序 链渗透测试、恶意软件分析和安全评估框架,能够执行静态和动态分析。

| |NextGen Static Analysis |CSharp, Go, Java, JavaScript, Python, Scala |[NextGen Static Analysis](https://www.shiftleft.io/nextgen-static-analysis/) |NextGen Static Analysis (NG SAST) 是一种现代代码分析解决方案,专为支持开发人员工作流程而构建。NG SAST 具备消除手动瓶颈并拥抱自动化所需的快速、准确和全面性,从而自信地将代码分析左移。

| |NodeJsScan |Node.js |[NodeJsScan](https://github.com/ajinabraham/NodeJsScan) |Nodejsscan 是一个针对 Node.js 应用程序的静态安全代码扫描器。

| |OWASP ASST |JavaScript (Node.js framework), PHP, MySQL |[OWASP ASST](https://github.com/OWASP/ASST) |一个开源的源代码扫描工具,使用 JavaScript (Node.js 框架) 开发,根据 OWASP Top 10 和其他一些著名的 OWASP 漏洞扫描 PHP 和 MySQL 安全漏洞,并在扫描后教导开发人员如何保护其代码。

| |OWASP Code Crawler |.NET / Java |[OWASP Code Crawler](https://wiki.owasp.org/index.php/Category:OWASP_Code_Crawler) |一款旨在协助代码审查从业人员的工具。它是一个静态代码审查工具,用于搜索 .NET 和 J2EE/JAVA 代码中的关键主题。它是一个支持 OWASP 代码审查项目的 Microsoft .NET 3.5 Windows 窗体应用程序。它提供自动 STRIDE 分类、一个非常简单的 DREAD 计算器和一些次要实用程序。

| |OWASP LAPSE Project |Java |[OWASP LAPSE Project](https://wiki.owasp.org/index.php/OWASP_LAPSE_Project) |OWASP Lapse 项目是 LAPSE+:Java EE 应用程序安全扫描器。OWASP LAPSE 项目是一项旨在向开发人员和审计人员提供检测 Java EE 应用程序漏洞工具的倡议。

| |OWASP Orizon Project |Java |[OWASP Orizon Project](https://wiki.owasp.org/index.php/Category:OWASP_Orizon_Project) |OWASP Orizon 是一个源代码安全扫描器,旨在发现 J2EE Web 应用程序、Android 代码以及通常用 Java 编写的源代码中的漏洞。

| |OWASP WAP |PHP |[OWASP WAP](https://wiki.owasp.org/index.php/OWASP_WAP-Web_Application_Protection) |WAP 是一个用于检测和修复用 PHP 编写的 Web 应用程序中的输入验证漏洞并预测误报的工具。该工具结合了源代码静态分析和数据挖掘来检测漏洞并预测误报。

| |ParaSoft |C, C++, Java, .NET |[ParaSoft](https://www.parasoft.com/) |部署 Parasoft 静态分析、动态分析、单元测试和代码覆盖率,用于嵌入式系统的软件测试,以确保其安全、可靠。

| |Phpcs Security Audit |PHP |[phpcs-security-audit](https://github.com/FloeDesignTechnologies/phpcs-security-audit) |一组 PHP_CodeSniffer 规则,用于发现 PHP 及其流行的 CMS 或框架中与安全相关的缺陷或弱点。目前包含核心 PHP 规则以及 Drupal 7 特定规则。

| |PMD |Apex (Salesforce) |[PMD](https://pmd.github.io/pmd/index.html) |PMD 扫描 Java 源代码并查找潜在的代码问题(这是一个不关注安全问题的代码质量工具)。

| |Polyspace Static Analysis |C, C++, Ada |[Polyspace Static Analysis](https://www.mathworks.com/products/polyspace.html) |静态代码分析产品使用形式化方法来证明在所有可能的控制流和数据流下都不存在关键的运行时错误。它们包括编码规则检查器、安全漏洞、代码指标以及数百种其他类型的错误检查器。

| |PreFast |C, C++ |[PreFast](https://docs.microsoft.com/en-us/previous-versions/windows/embedded/ms933794(v=msdn.10)?redirectedfrom=MSDN) |PREfast 是一个静态分析工具,用于识别 C/C++ 程序中的缺陷。最后更新于 2006 年。

| |Progpilot |PHP |[progpilot](https://github.com/designsecurity/progpilot) |Progpilot 是一个 PHP 静态分析器工具,用于检测 XSS 和 SQL 注入等安全漏洞。

| |Puma Scan Professional |.NET, CSharp |[Puma Scan Professional](https://pumascan.com/pricing/) |Puma Scan 开源项目是一切的起点。

| |PVS-Studio |C, C++, CSharp |[PVS-Studio](https://www.viva64.com/en/pvs-studio/) |PVS-Studio 是一个用于检测用 C、C++、C# 和 Java 编写的程序源代码中错误和安全漏洞的工具。

| |Pyre |Python |[Pyre](https://pyre-check.org/) |一个高性能的 Python 3 类型检查器,同时具备[数据流分析](https://pyre-check.org/docs/pysa-basics.html)能力。

| |Security Checker |PHP |[security-checker](https://github.com/sensiolabs/security-checker) |SensioLabs Security Checker 是一个命令行工具,用于检查您的应用程序是否使用了已知存在安全漏洞的依赖项。它使用 Security Check Web 服务和 Security Advisories 数据库。

| |Security Code Scan |.NET Core, CSharp VB.NET, .NET Framework |[Security Code Scan](https://security-code-scan.github.io/) |.NET 的静态代码分析器。它将发现 SQL 注入、LDAP 注入、XXE、加密弱点、XSS 等问题。

| |Semgrep |C, C++, CSharp |[Semgrep](https://github.com/returntocorp/semgrep) |像 Grep 一样,但用于代码。一种轻量级静态分析工具,具有用于搜索代码的直观规则语法。扫描源代码。无需编译。支持 Python, JavaScript, Go, Java, C。

| |Semmle |All (to Validat) |[Semmle](https://semmle.com/) |一个用于发现零日漏洞并自动化变体分析的代码分析平台。

| |ShiftLeft Scan |All (to Validat) |[ShiftLeft Scan](https://github.com/ShiftLeftSecurity/sast-scan) |一个免费的开源 DevSecOps 平台,用于检测源代码和依赖项中的安全问题。它通过将各种开源扫描器捆绑到流水线中,支持广泛的语言和 CI/CD 流水线。

| |Sink Tank |Java |[Sink Tank](https://discotek.ca/sinktank.xhtml) |Java 字节码静态代码分析器,用于执行源/汇(污点)分析。

| |Snyk |All (to Validat) |[snyk](https://github.com/snyk/snyk) |CLI 和构建时工具,用于查找并修复开源依赖项中的已知漏洞。

| |Sobelow |Elixir (Phoenix) |[Sobelow](https://github.com/nccgroup/sobelow) |Sobelow 是一个针对 Phoenix 框架的安全聚焦静态分析工具。对于安全研究人员,它是快速查看关注点的有用工具。对于项目维护者,它可以用来防止引入许多常见的漏洞。

| |SonarCloud |ABAP, C, C++, Objective-C, COBOL, CSharp, CSS, Flex, Go, HTML, Java, Javascript, Kotlin, PHP, PL/I, PL/SQL, Python, RPG, Ruby, Swift, T-SQL, TypeScript, VB6, VB, XML |[SonarCloud](https://sonarcloud.io/about) |消除 Bug 和漏洞。在您的项目中捍卫代码质量。

| |SonarQube |Java, JavaScript, CSharp, TypeScript, Kotlin, Ruby, Go, Scala, Flex, Python, PHP, HTML, CSS, XML and VB.NET |[SonarQube](https://www.sonarqube.org/downloads/) |扫描 15 种语言的源代码,查找 Bug、漏洞和代码异味。由 [SonarLint](https://www.sonarlint.org/) 提供用于 Eclipse, Visual Studio 和 IntelliJ 的 SonarQube IDE 插件。

| |Splint |C |[Splint](https://www.splint.org/) |Splint 是一个用于静态检查 C 程序安全漏洞和编码错误的工具。只需极少的努力,Splint 就可以用作更好的 lint。如果投入额外的精力为程序添加注解,Splint 可以执行比任何标准 lint 更强的检查。

| |SpotBugs |Groovy, Java, Scala |[SpotBugs](https://spotbugs.github.io/) |SpotBugs 是一个使用静态分析来查找 Java 代码中 Bug 的程序。它是免费软件,根据 GNU Lesser General Public License 条款分发。

| |Sqlmap |All (to Validat) |[sqlmap](https://github.com/sqlmapproject/sqlmap) |sqlmap 是一个开源渗透测试工具,可自动化检测和利用 SQL 注入漏洞以及接管数据库服务器的过程。

| |Sslyze |SSL/TLS |[sslyze](https://github.com/nabla-c0d3/sslyze) |SSLyze 是一个快速且强大的 SSL/TLS 扫描库。它允许您通过连接到服务器来分析其 SSL/TLS 配置,以便检测各种问题(证书错误、弱密码套件、Heartbleed、ROBOT、TLS 1.3 支持等)。

| |TFSec |Terraform code |[tfsec](https://github.com/tfsec/tfsec) |tfsec 使用静态分析检查您的 Terraform 模板,以发现潜在的安全问题。现已支持 Terraform v0.12+。

| |Trivy |All (to Validat to Container) |[trivy](https://github.com/aquasecurity/trivy) |一个简单且全面的容器漏洞扫描器,适用于 CI。

| |TruffleHog |All (to Validat) |[truffleHog](https://github.com/dxa4481/truffleHog) |搜索 Git 仓库中的秘密信息,深入挖掘提交历史和分支。这对于查找意外提交的秘密信息非常有效。

| |Veracode |Android, ASP.NET, CSharp, C, C++, Classic ASP, COBOL, ColdFusion/Java, Go, Groovy, iOS, Java, JavaScript, Perl, PhoneGap/Cordova, PHP, Python, React Native, RPG, Ruby on Rails, Scala, Titanium, TypeScript, VB.NET, Visual Basic 6, Xamarin |[Veracode](https://www.veracode.com/) |Veracode 提供了一种跨整个应用程序组合管理安全风险的整体、可扩展的方法。我们在单一视图中提供跨所有常见测试类型的应用程序状态可见性。

| |VisualCodeGrepper |C/C++, CSharp, VB, PHP, Java, PL/SQL, and COBOL |[VisualCodeGrepper](https://sourceforge.net/projects/visualcodegrepp/) |VCG 是一个用于 C++, C#, VB, PHP, Java, PL/SQL 和 COBOL 的自动化代码安全审查工具,旨在通过识别不良/不安全的代码来加快代码审查过程。

| |VisualCodeGrepper (VCG) |C/C++, CSharp, VB, PHP, Java, PL/SQL |[VisualCodeGrepper (VCG)](https://sourceforge.net/projects/visualcodegrepp/) |扫描 C/C++, C\#, VB, PHP, Java, PL/SQL, 和 COBOL 的安全问题以及可能指示缺陷代码的注释。配置文件可用于对禁用函数或通常会导致安全问题的函数执行额外检查。

|