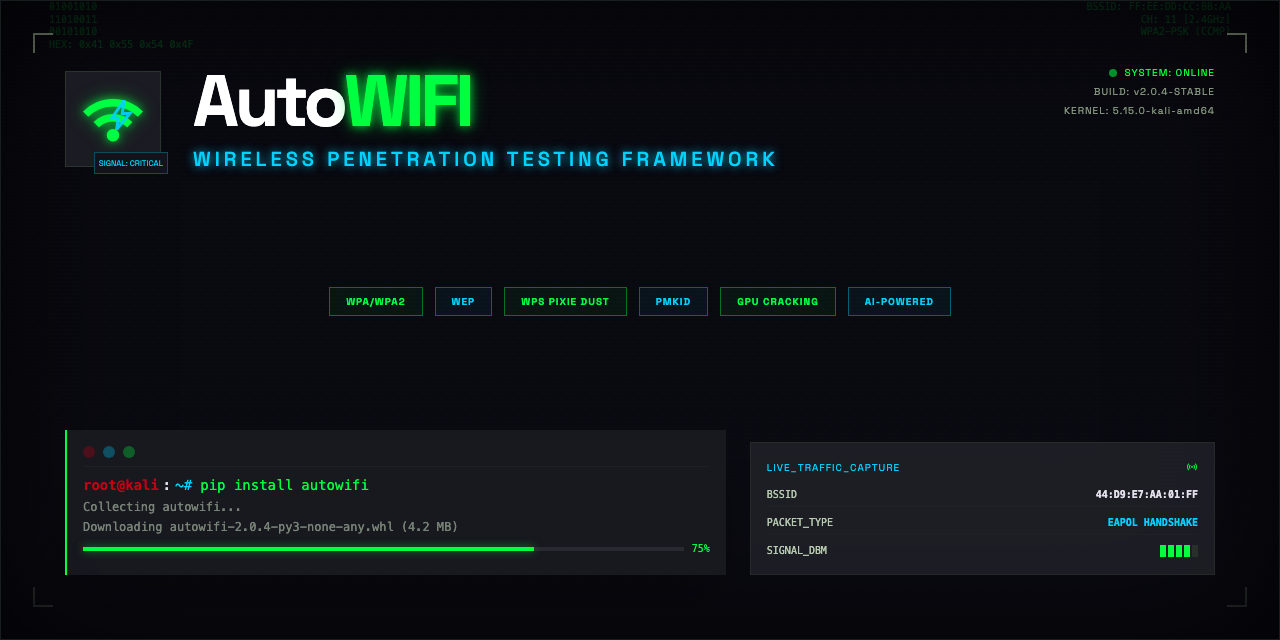

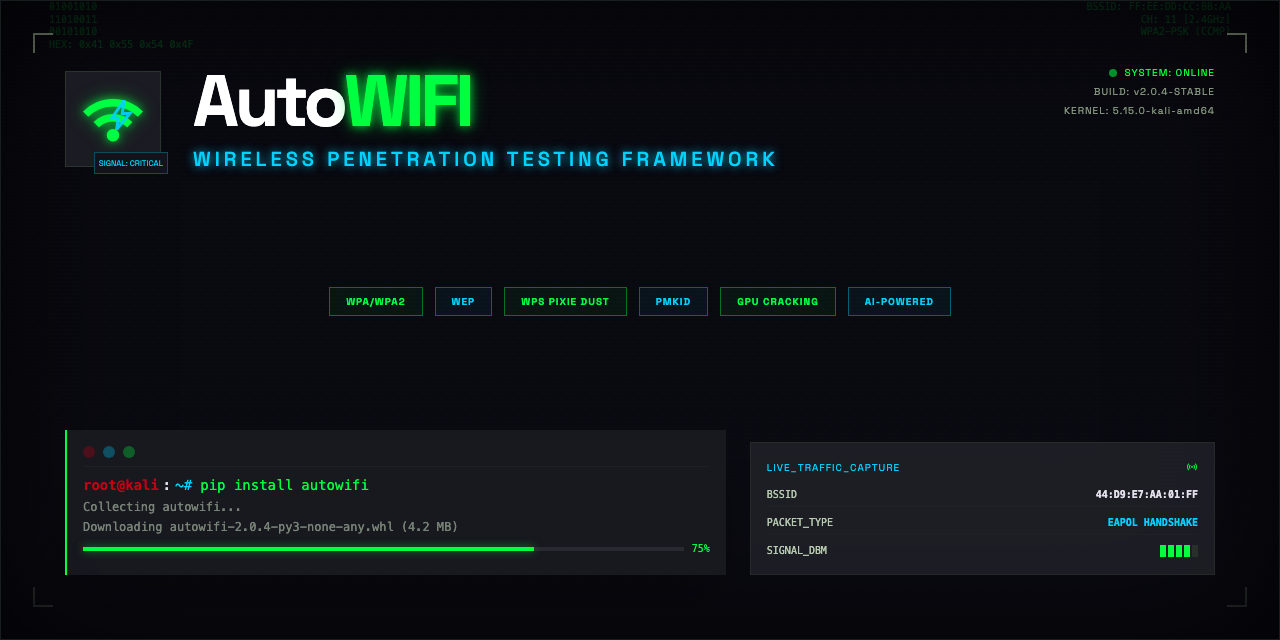

momenbasel/AutoWIFI

GitHub: momenbasel/AutoWIFI

这是一个基于 Python 的无线渗透测试框架,集成了多种底层工具并支持 AI 代理集成,可自动化执行从侦察到破解的完整 WiFi 攻击链。

Stars: 22 | Forks: 2

无线渗透测试框架。

通过简洁的终端界面自动化完整的攻击链 —— 从侦察到利用。

## 功能

- **多向量攻击** - WEP (ARP replay, fragmentation, chopchop), WPA/WPA2 (握手捕获, PMKID), WPS (pixie dust, PIN 暴力破解)

- **智能目标选择** - 根据目标加密方式和配置自动推荐攻击向量

- **实时扫描** - 实时网络发现,具有信号强度可视化和客户端跟踪功能

- **多种破解后端** - aircrack-ng, hashcat (GPU), John the Ripper

- **会话管理** - 保存、恢复和继续中断的操作

- **报告生成** - 将发现结果导出为 HTML、JSON 和文本格式

- **接口管理** - 自动 monitor 模式、MAC 随机化、信道控制

- **握手验证** - 对捕获的握手进行多方法验证

- **字典发现** - 自动检测已安装的字典 (rockyou, seclists 等)

## 要求

- 安装了支持 monitor 模式的无线网卡的 Linux

- Python 3.9+

- aircrack-ng 套件 (必需)

- 可选:hashcat, reaver, bully, hcxdumptool, mdk4, macchanger

## 安装

### 从 PyPI 安装 (推荐)

```

pip install autowifi

```

### 安装系统依赖项

该框架封装了 aircrack-ng 套件和相关工具。请为您的发行版安装它们:

**Debian / Ubuntu / Kali:**

```

sudo apt update

sudo apt install -y aircrack-ng reaver bully hcxdumptool hcxtools hashcat macchanger mdk4 tshark

```

**Arch Linux:**

```

sudo pacman -S aircrack-ng reaver hashcat hcxdumptool hcxtools macchanger wireshark-cli

```

**Fedora:**

```

sudo dnf install aircrack-ng reaver hashcat hcxdumptool hcxtools macchanger wireshark-cli

```

只有 `aircrack-ng` 是严格必需的。其余工具解锁额外的攻击向量 (WPS, PMKID, GPU 破解等)。

### 从源码安装

```

git clone https://github.com/momenbasel/AutoWIFI.git

cd AutoWIFI

pip install .

```

### 开发

```

git clone https://github.com/momenbasel/AutoWIFI.git

cd AutoWIFI

pip install -e .

```

### 验证安装

```

sudo autowifi --version

```

## MCP 服务器 (AI 代理集成)

AutoWIFI 包含一个 MCP (Model Context Protocol) 服务器,使所有无线渗透测试工具可供 **Claude Code**、**Codex**、**Gemini** 和 **Cursor** 等 AI 编码助手使用。

### 安装并支持 MCP

```

pip install autowifi[mcp]

```

### 为 Claude Code 配置

添加到 `~/.claude/settings.json`:

```

{

"mcpServers": {

"autowifi": {

"command": "autowifi-mcp"

}

}

}

```

### 为 Cursor 配置

添加到 `.cursor/mcp.json`:

```

{

"mcpServers": {

"autowifi": {

"command": "autowifi-mcp"

}

}

}

```

### 可用的 MCP 工具

| 工具 | 描述 |

|------|-------------|

| `list_interfaces` | 列出无线接口及其模式/驱动/芯片组 |

| `enable_monitor` | 在接口上启用 monitor 模式 |

| `disable_monitor` | 将接口恢复为 managed 模式 |

| `scan_networks` | 发现 WiFi 网络,包括加密、信号、WPS、客户端 |

| `get_recommended_attacks` | 根据加密方式获取目标的攻击向量 |

| `capture_handshake` | 捕获 WPA/WPA2 4-way 握手 |

| `capture_pmkid` | 捕获 PMKID 哈希 (无客户端) |

| `wps_pixie_dust` | 运行 WPS Pixie Dust 离线攻击 |

| `deauth` | 发送 deauthentication 帧 |

| `crack_handshake` | 使用 aircrack/hashcat/john 破解握手/PMKID |

| `verify_handshake` | 验证捕获文件 |

| `find_wordlists` | 发现已安装的字典 |

| `check_dependencies` | 检查已安装的工具 |

现在您的 AI 代理可以自主运行无线渗透测试。

## 使用方法

### 交互模式

```

sudo autowifi

```

启动完整的 TUI,提供菜单驱动的流程 —— 扫描、选择目标、攻击、破解。

### CLI 模式

扫描网络:

```

sudo autowifi scan -i wlan0mon -d 30

```

捕获 WPA 握手:

```

sudo autowifi capture -i wlan0mon -b AA:BB:CC:DD:EE:FF -c 6 -t 120

```

破解捕获文件:

```

sudo autowifi crack handshake.cap -w /usr/share/wordlists/rockyou.txt

```

使用 hashcat 后端:

```

sudo autowifi crack handshake.cap -w rockyou.txt --backend hashcat

```

## 攻击向量

| 攻击 | 加密方式 | 方法 |

|--------|-----------|--------|

| ARP Replay | WEP | 通过 ARP 请求重放收集 IV |

| Fragmentation | WEP | 通过分片数据包恢复密钥流 |

| ChopChop | WEP | KoreK chopchop 密钥流提取 |

| Handshake Capture | WPA/WPA2 | Deauth + 4-way 握手捕获 |

| PMKID | WPA/WPA2 | 从第一个 EAPOL 帧中无客户端提取密钥 |

| Pixie Dust | WPS | 通过 Raghav Bisht / Dominique Bongard 进行离线 WPS PIN 恢复 |

| PIN Brute Force | WPS | 在线 WPS PIN 枚举 |

## 配置

设置存储在 `~/.autowifi/config.json` 中。通过交互菜单或直接编辑:

```

{

"interface": "wlan0",

"scan_duration": 30,

"deauth_count": 15,

"handshake_timeout": 180,

"default_wordlist": "/usr/share/wordlists/rockyou.txt",

"crack_backend": "aircrack",

"mac_randomize": false,

"auto_crack": true

}

```

## 项目结构

```

autowifi/

cli.py - Entry point, interactive mode, CLI commands

ui.py - Terminal UI components (Rich-based)

scanner.py - Network discovery and client tracking

attacks.py - WEP, WPA, WPS, PMKID attack implementations

handshake.py - Handshake capture and verification

cracker.py - Multi-backend password cracking

interface.py - Wireless interface management

session.py - Session persistence

report.py - HTML/JSON/text report generation

config.py - Configuration management

deps.py - Dependency checking

```

## 法律声明

此工具仅用于授权的安全测试和教育目的。未经授权访问计算机网络是非法的。测试前请务必获得适当的书面授权。

## 许可证

GPL-3.0

标签:aircrack-ng, DOS头擦除, hashcat, Pixie Dust, PMKID, WEP, WIFI破解, WPA, WPA2, WPS, 密码破解, 握手包捕获, 攻击路径可视化, 无线网络扫描, 监控模式, 网络安全, 逆向工具, 隐私保护, 黑客工具