R0X4R/Garud

GitHub: R0X4R/Garud

一款 Bash 编写的 Bug Bounty 自动化侦察套件,整合多个开源工具实现从子域名发现到漏洞扫描的全流程覆盖。

Stars: 802 | Forks: 179

一款自动化工具,用于扫描子域名、子域名接管,并筛选出 xss、ssti、ssrf 等更多注入点参数。

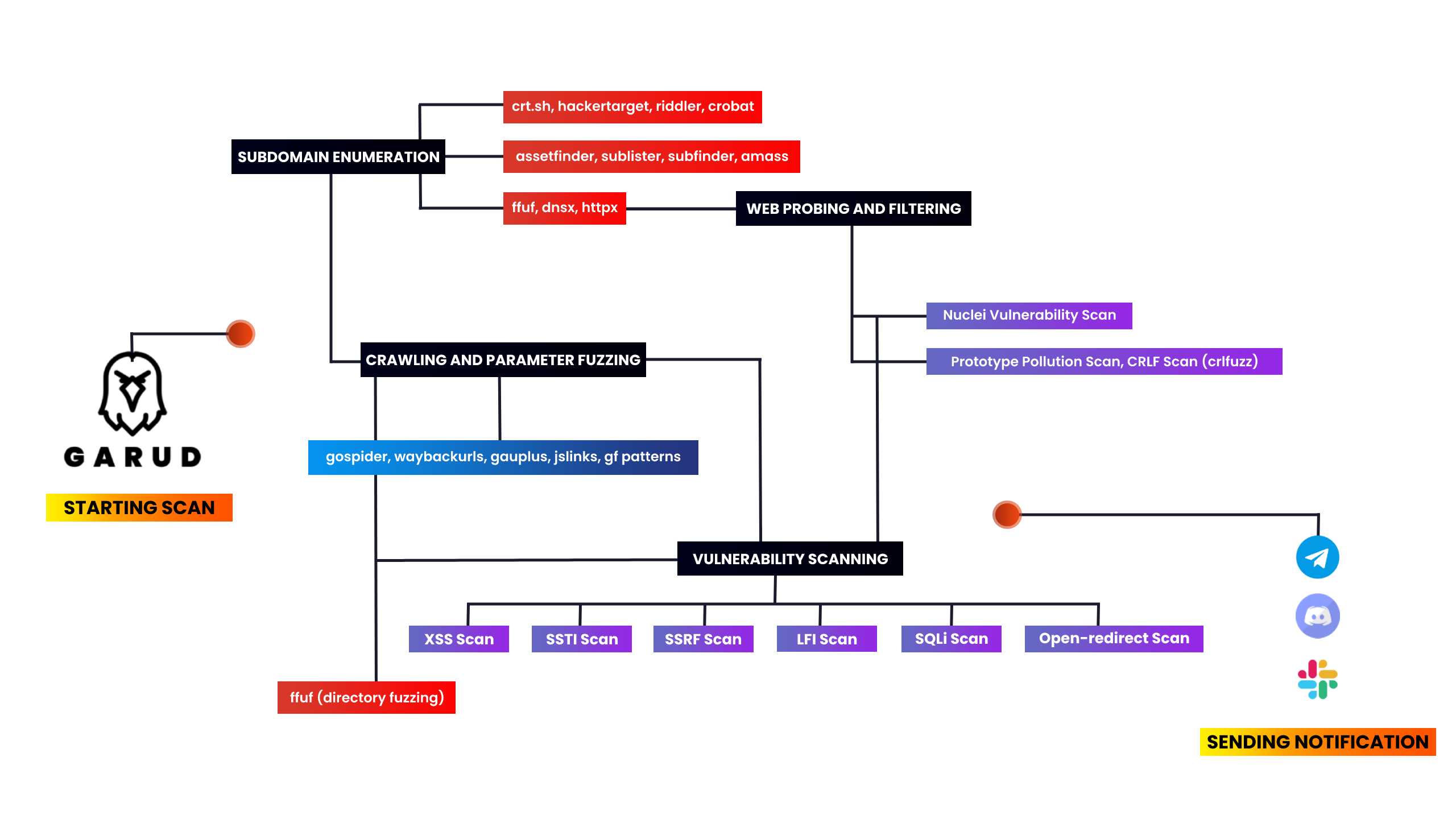

我制作这个工具是为了自动化我的侦察工作并节省时间。总是输入这样的命令,然后等待一个命令完成再输入下一个命令,这真的让我很头疼。所以我收集了一些在 Bug Bounty 领域广泛使用的工具。在这个脚本中,我使用了 Assetfinder、subfinder、amass、httpx、sublister、gauplus 和 gf 模式,然后它使用 dirsearch、dalfox、nuclei 和 kxss 来查找一些低垂的果实(low-hanging fruits)。该脚本首先使用 assetfinder、sublister、subfinder 和 amass 枚举给定目标域名的所有子域名,然后从整个子域名列表中筛选出所有存活域名,接着使用 httpx 提取子域名的标题,然后使用 nuclei 扫描子域名接管。接着它使用 gauplus 提取给定子域名的参数,然后使用 gf 模式从这些子域名中筛选 xss、ssti、ssrf、sqli 参数,随后扫描低垂的果实。最后它会将所有输出保存在一个文本文件中,例如 target-xss.txt。然后它会使用 notify 发送关于扫描的通知。

``` What's new in v4.0: fixed some previous issues and filter out time waste vulns(you need to find them manually) and added dorking. ```

How garud works

安装

**要求:** ``Go Language`` 和 ``Python 3``。**系统要求:** 建议在配置为 ``1VCPU`` 和 ``2GB RAM`` 的 VPS 上运行。

**使用的工具 - 你必须安装这些工具才能使用此脚本**

`subfinder` • `sublist3r` • `gf patterns` • `dnsx` • `assetfinder` • `httpx` • `kxss` • `nuclei` • `dalfox` • `anew` • `notify` • `aquatone` • `amass` • `gau` • `crlfuzz` • `uro` • `ffuf` • `naabu` • `crobat` • `gobuster` • `gospider` • `waybackurls`

``` #Make sure you're root before installing the tool garud:~ sudo su garud:~ apt install git garud:~ git clone https://github.com/R0X4R/Garud.git && cd Garud/ && chmod +x garud install.sh && mv garud /usr/bin/ && ./install.sh ```

用法

``` █▀▀▀ █▀▀█ █▀▀█ █░░█ █▀▀▄ █░▀█ █▄▄█ █▄▄▀ █░░█ █░░█ ▀▀▀▀ ▀░░▀ ▀░▀▀ ░▀▀▀ ▀▀▀░ [GARUD] == A RECONNAISSANCE SUITE FOR BUG BOUNTY (@R0X4R) Example Usage: garud [-d target.tld] [-x exclude domains] [--json] [-s] Flags: -d, --domain string Add your target -d target.tld -x, --exclude string Exclude out of scope domains -x /home/dommains.list Optional Flags: -s, --silent Hide output in the terminal Default: False -j, --json Store output in a single json file Default: False -v, --version Print current version of Garud ``` **修复使用或安装 Garud 时的错误** ``` garud:~ chmod +x install.sh && ./install.sh Error: ./install.sh : /bin/bash^M : bad interpretor: No such file or directory # 修复 garud:~ sed -i -e 's/\r$//' install.sh ``` 你也可以复制错误并在 Google 上搜索,这将提升你的调试技能 ;) **使用示例** ``` # garud -d hackerone.com ``` 排除范围外的域名 ``` # echo test.hackerone.com > ossdomain.txt # garud -d hackerone.com -x ~/ossdomain.txt ``` 使用所有标志 ``` # garud -d hackerone.com -j -s -x /home/oss.txt ``` 隐藏终端输出 ``` # garud -d hackerone.com -s ``` 将输出存储在单个 `json` 文件中 ``` # garud -d hackerone.com -s -j # cd hackerone # cat output.json | jq { "nuclei_critical": [], "vuln_crlf": [], "dalfox": [ "[POC][V][GET][inATTR-double(3)-URL] http://subdomain.target.tld/hpp?pp=FUZZ%22onpointerout%3Dconfirm.call%28null%2C1%29+class%3Ddalfox+", ----------------------snip---------------------- "subdomains": [ "sub.target.tld", "tub.target.tld", "subdomain.target.tld" ], "vuln_xss": [ "[POTENTIAL XSS] - http://subdomain.target.tld/hpp/?pp=%22%3E%2F%3E%3Csvg%2Fonload%3Dconfirm%28document.domain%29%3E ", "[POTENTIAL XSS] - http://subdomain.target.tld:80/hpp/?pp=%22%3E%2F%3E%3Csvg%2Fonload%3Dconfirm%28document.domain%29%3E ", "[POTENTIAL XSS] - http://subdomain.target.tld:80/hpp/index.php?pp=%22%3E%2F%3E%3Csvg%2Fonload%3Dconfirm%28document.domain%29%3E " ] } ``` **Docker** 由 [`@frost19k`](https://github.com/frost19k) 贡献 此镜像需要使用 [`Buildkit`](https://docs.docker.com/develop/develop-images/build_enhancements/) 构建 ``` garud:~ git clone https://github.com/R0X4R/Garud.git garud:~ cd Garud garud:~ docker buildx build -t garud -f Dockerfile . ``` 运行容器 ``` garud:~ docker run -t --rm \ -v "/path/on/host":"/output" \ # Mount the Host Output Folder to "/output" -v "/path/to/configs":"/Garud/.config/notify" \ # Mount your Notify Config files to "/Garud/.config/notify" garud -d hackerone.com ``` Garud 在容器内以 root 身份运行,因此建议配置 Linux Namespaces 1. [使用 user namespace 隔离容器](https://docs.docker.com/engine/security/userns-remap/) 2. [使用 Linux user namespaces 修复 docker volumes 中的权限问题](https://www.jujens.eu/posts/en/2017/Jul/02/docker-userns-remap/)通知

[`@slack`](https://slack.com/intl/en-it/help/articles/115005265063-Incoming-webhooks-for-Slack) • [`@discord`](https://support.discord.com/hc/en-us/articles/228383668-Intro-to-Webhooks) • [`@telegram`](https://core.telegram.org/bots#3-how-do-i-create-a-bot) • [`配置 notify`](https://github.com/projectdiscovery/notify#config-file)

捐赠

|[`buymeacoffee.com/R0X4R`](https://www.buymeacoffee.com/R0X4R)|[`payU India`](https://pmny.in/bIKNZngt4ys1)|[`kofi.com/R0X4R`](https://ko-fi.com/i/IK3K34SJSA)| |--------|--------|------| ### 感谢此脚本中所用工具的作者。 [`@aboul3la`](https://github.com/aboul3la) [`@tomnomnom`](https://github.com/tomnomnom) [`@lc`](https://github.com/lc) [`@hahwul`](https://github.com/hahwul) [`@projectdiscovery`](https://github.com/projectdiscovery) [`@maurosoria`](https://github.com/maurosoria) [`@shelld3v`](https://github.com/shelld3v) [`@devanshbatham`](https://github.com/devanshbatham) [`@michenriksen`](https://github.com/michenriksen) [`@defparam`](https://github.com/defparam/) [`@projectdiscovery`](https://github.com/projectdiscovery) [`@bp0lr`](https://github.com/bp0lr/) [`@ameenmaali`](https://github.com/ameenmaali) [`@dwisiswant0`](https://github.com/dwisiswant0) [`@OWASP`](https://github.com/OWASP/) [`@1ndianl33t`](https://github.com/1ndianl33t) [`@sqlmapproject`](https://github.com/sqlmapproject) [`@w9w`](https://github.com/w9w) [`@OJ`](https://github.com/OJ) [`@jaeles-project`](https://github.com/jaeles-project) [`@s0md3v`](https://github.com/s0md3v) [`@ffuf`](https://github.com/ffuf) 感谢所有的贡献者 [`contributors.md`](.github/contributors.md) **警告:** 此代码最初是为个人使用而创建的,它会产生大量流量,请谨慎使用。标签:Bug Bounty, Dalfox, GF Patterns, Google, Nuclei, SSRF漏洞, SSTI注入, XSS检测, 低危漏洞, 可自定义解析器, 子域名挖掘, 子域名接管, 安全测试, 密码管理, 应用安全, 攻击性安全, 日志审计, 病毒分析, 请求拦截, 逆向工具