ElectronicCats/CatSniffer

GitHub: ElectronicCats/CatSniffer

一款多协议多频段的物联网无线安全测试 USB 设备,支持嗅探、通信和攻击 Zigbee、BLE、LoRa 等主流 IoT 协议。

Stars: 826 | Forks: 95

# CatSniffer

## 版本

CatSniffer 自首次发布以来一直在不断演进:

- CatSniffer v1.2

- CatSniffer v1.3

- CatSniffer v2.0

- CatSniffer v2.1

- CatSniffer v3.1

作为一家支持开源的公司,我们决定保留对每个版本的支持,但请记住,较新的版本将比早期版本拥有更多功能。

不同的固件位于仓库中,而不是在发布(release)部分,以便正确跟踪编译文件和源文件。

## 协议

- Thread

- Zigbee

- Bluetooth 5 Low Energy (BLE)

- IEEE 802.15.4g

- 6LoWPAN (IPv6 over Low power Wireless Personal Area Networks)

- Sub 1Ghz 和专利系统

- LoRa/LoRaWAN

- Wi-SUN

- Amazon Sidewalk

- mioty®

## 功能特性

- “SimpleLink™ [CC1352P1F3RGZ](https://www.ti.com/lit/ds/symlink/cc1352p.pdf?ts=1631314674885) 器件是一款多协议和多频段 Sub-1 GHz 及 2.4-GHz 无线微控制器 (MCU),支持 Thread、Zigbee®、Bluetooth® 5.2 Low Energy、IEEE 802.15.4g、支持 IPv6 的智能对象 (6LoWPAN)、MIOTY®、Wi-SUN®、专有系统”。

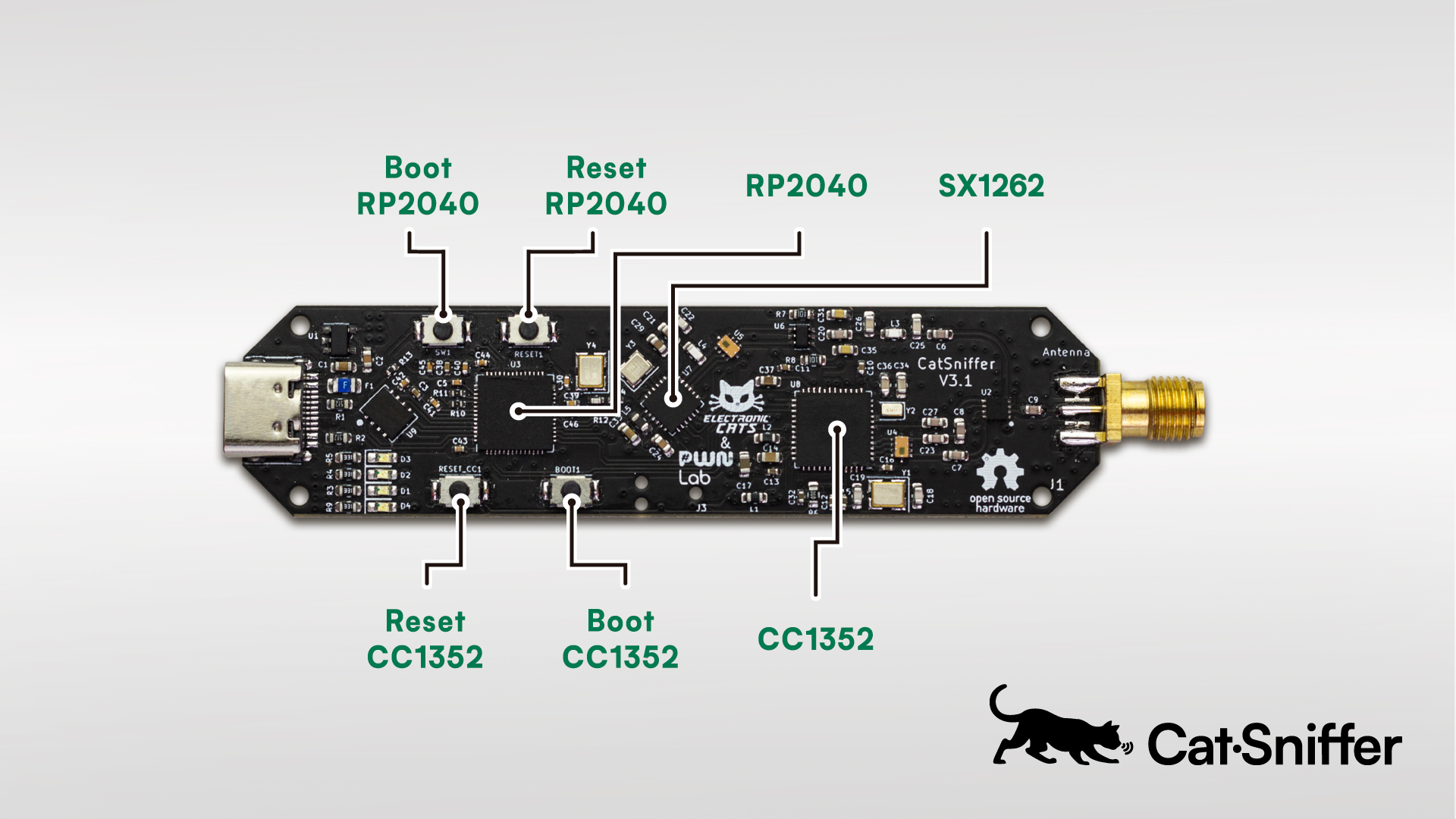

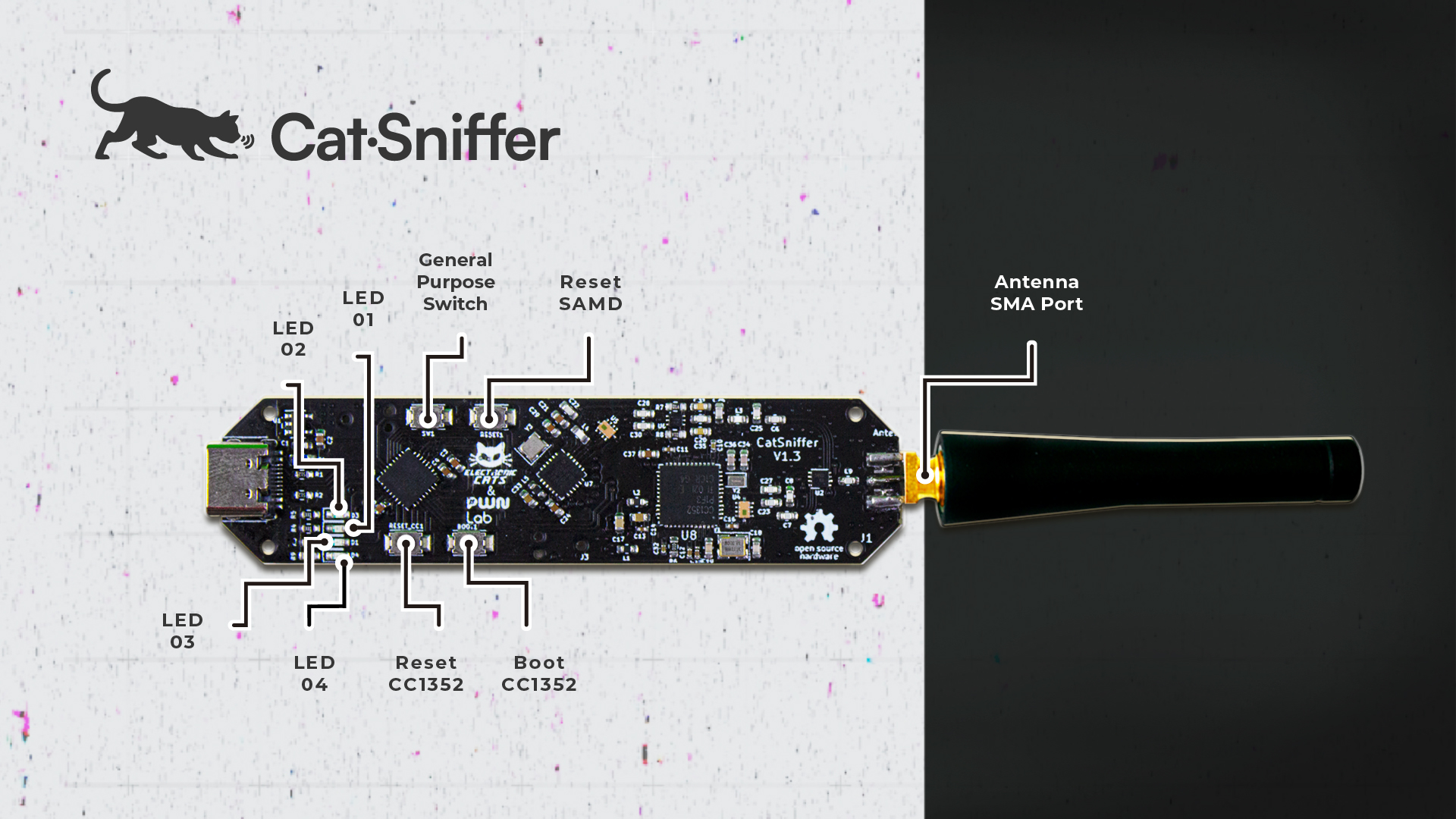

- CatSniffer 使用 Microchip SAMD21E17(V2 或更早版本)和 RP2040(V3 或更高版本)作为 USB-UART 桥接器与 CC1352 芯片通信;通常无需手动安装驱动程序(可能存在例外)。

- 兼容的操作系统:Windows 和 Linux。

- 通过 TI CC 的引导程序自动编程(只要代码中未禁用)。无需外部编程器,并且可以通过默认引脚使用 cJTAG 进行调试。

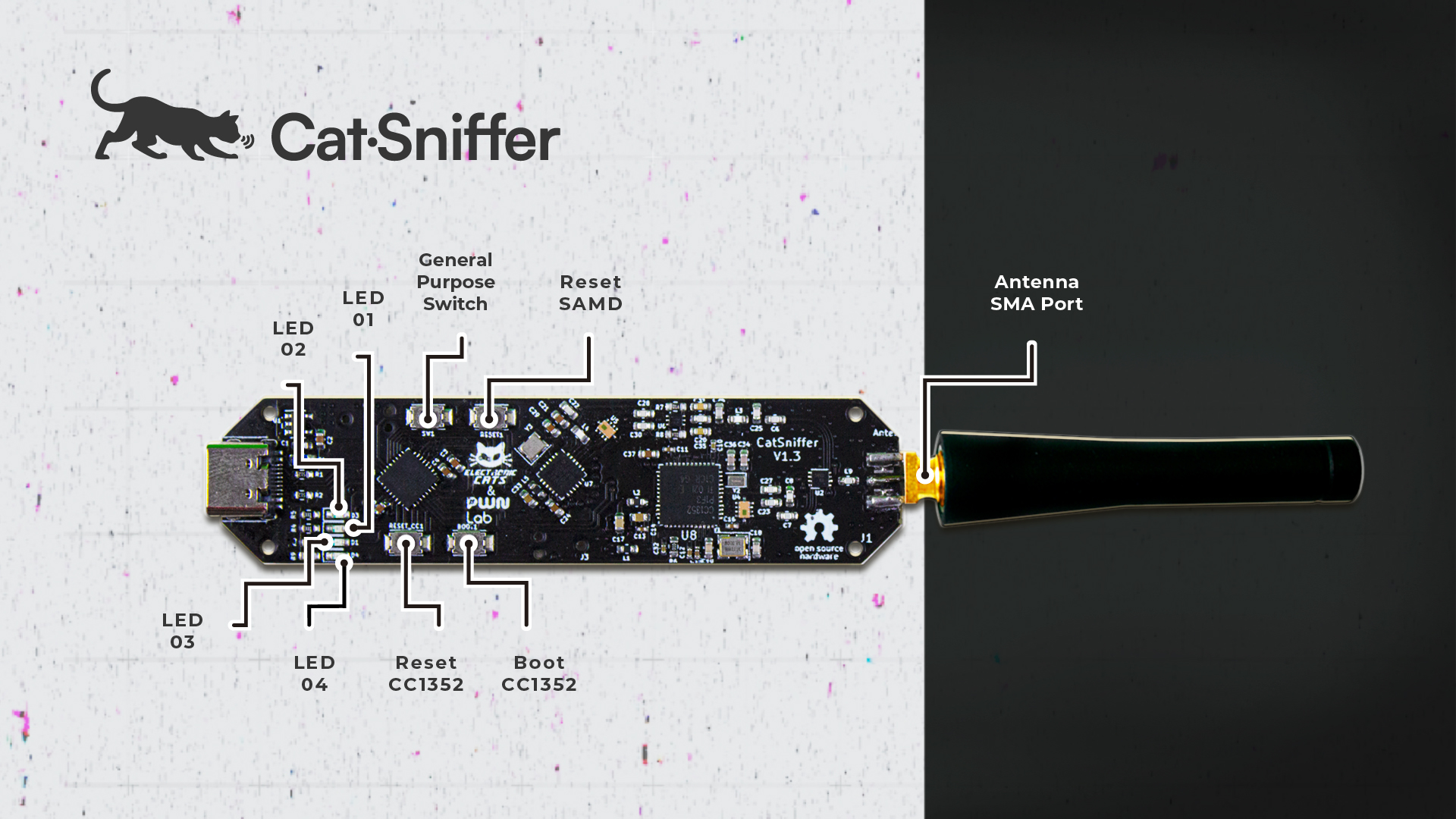

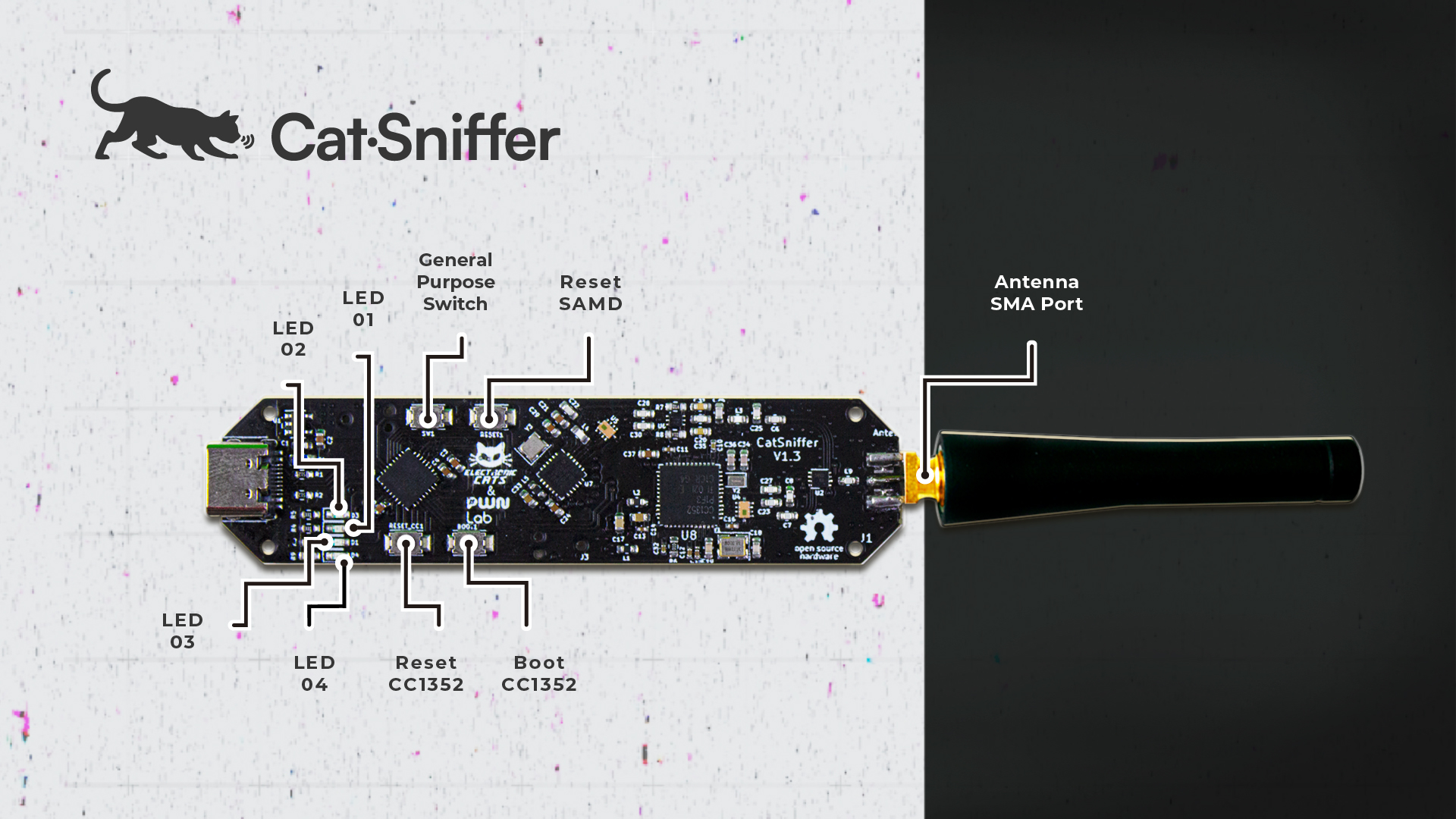

- SMA 天线接口,用于连接您选择的天线。

- 通用 LED 指示灯。

- 用于 RP2040、SAMD21 和 CC1352 的复位按钮,CC1352 的启动按钮,以及另一个通用按钮。

## 维基 (Wiki) 与入门指南

[在我们的 Wiki 中开始使用](https://github.com/ElectronicCats/CatSniffer/wiki)

[](https://github.com/ElectronicCats/CatSniffer/wiki)

## 固件仓库

所有 CatSniffer 固件已移至不同的仓库,以便进行更好的版本控制和问题跟踪,您可以在这里找到:

https://github.com/ElectronicCats/CatSniffer-Firmware

该仓库支持所有 CatSniffer 版本,您需要检查您拥有的版本,并选择适当的分支进行开发,或者仅为了刷写您的开发板。

## 软件仓库

所有 CatSniffer 软件已移至不同的仓库,以便进行更好的版本控制和问题跟踪,您可以在这里找到:

https://github.com/ElectronicCats/CatSniffer-Tools

## 兼容软件

* [Smart RF Packet Sniffer 2](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#smart-rf-packet-sniffer-2)

* [Wireshark](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#wireshark)

* [pycatsniffer tool (BETA)](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#pycatsniffer-tool)

* [Sniffle](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#sniffle)

* [Ubiqua Protocol Analyzer](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#ubiqua-protocol-analyzer)

* [zigbee2mqtt](https://github.com/Koenkk/zigbee2mqtt)

* [Z-Stack-firmware](https://github.com/Koenkk/Z-Stack-firmware)

## 构建固件的先决条件

* 用于 RP2040 或 SAMD21E17 的 Arduino IDE

* CCS 版本:Packet Sniffer 固件已使用 CCS 10.2 进行测试

* SimpleLink CC13x2 和 CC26x2 SDK

* Python 3

## 注意

本套件旨在让产品开发者评估与该套件相关的电子元件、电路或软件,以决定是否将这些项目整合到成品中,并让软件开发者编写用于最终产品的软件应用程序。本套件属于开发者产品,组装后不得转售或以其他方式营销,除非首先获得所有必需的 FCC(或任何其他当地监管机构)设备授权。操作的前提条件是本产品不会对持牌无线电台造成有害干扰,并且本产品接受有害干扰。

## 研讨会

我们一直在不同的安全相关活动中举办研讨会,可用的材料是公开的,可以在[这里](https://drive.google.com/drive/folders/1SxkF2-uWVFw2BZa5lym5f42ivyW23bVV)找到。

## 许可证

Electronic Cats 投入了时间和资源来提供这个开源设计,请通过购买 Electronic Cats 的产品来支持 Electronic Cats 和开源硬件!

由 Electronic Cats 设计。

固件根据 GNU AGPL v3.0 许可证发布。有关更多信息,请参阅 LICENSE 文件。

硬件根据 CERN Open Hardware [Licence v1.2](https://github.com/ElectronicCats/CatSniffer/blob/master/LICENSE.md) 发布。有关更多信息,请参阅 LICENSE_HARDWARE 文件。

Electronic Cats 是注册商标,如果您销售这些 PCB,请勿使用。

2021年4月3日

## 版本

CatSniffer 自首次发布以来一直在不断演进:

- CatSniffer v1.2

- CatSniffer v1.3

- CatSniffer v2.0

- CatSniffer v2.1

- CatSniffer v3.1

作为一家支持开源的公司,我们决定保留对每个版本的支持,但请记住,较新的版本将比早期版本拥有更多功能。

不同的固件位于仓库中,而不是在发布(release)部分,以便正确跟踪编译文件和源文件。

## 协议

- Thread

- Zigbee

- Bluetooth 5 Low Energy (BLE)

- IEEE 802.15.4g

- 6LoWPAN (IPv6 over Low power Wireless Personal Area Networks)

- Sub 1Ghz 和专利系统

- LoRa/LoRaWAN

- Wi-SUN

- Amazon Sidewalk

- mioty®

## 功能特性

- “SimpleLink™ [CC1352P1F3RGZ](https://www.ti.com/lit/ds/symlink/cc1352p.pdf?ts=1631314674885) 器件是一款多协议和多频段 Sub-1 GHz 及 2.4-GHz 无线微控制器 (MCU),支持 Thread、Zigbee®、Bluetooth® 5.2 Low Energy、IEEE 802.15.4g、支持 IPv6 的智能对象 (6LoWPAN)、MIOTY®、Wi-SUN®、专有系统”。

- CatSniffer 使用 Microchip SAMD21E17(V2 或更早版本)和 RP2040(V3 或更高版本)作为 USB-UART 桥接器与 CC1352 芯片通信;通常无需手动安装驱动程序(可能存在例外)。

- 兼容的操作系统:Windows 和 Linux。

- 通过 TI CC 的引导程序自动编程(只要代码中未禁用)。无需外部编程器,并且可以通过默认引脚使用 cJTAG 进行调试。

- SMA 天线接口,用于连接您选择的天线。

- 通用 LED 指示灯。

- 用于 RP2040、SAMD21 和 CC1352 的复位按钮,CC1352 的启动按钮,以及另一个通用按钮。

## 维基 (Wiki) 与入门指南

[在我们的 Wiki 中开始使用](https://github.com/ElectronicCats/CatSniffer/wiki)

[](https://github.com/ElectronicCats/CatSniffer/wiki)

## 固件仓库

所有 CatSniffer 固件已移至不同的仓库,以便进行更好的版本控制和问题跟踪,您可以在这里找到:

https://github.com/ElectronicCats/CatSniffer-Firmware

该仓库支持所有 CatSniffer 版本,您需要检查您拥有的版本,并选择适当的分支进行开发,或者仅为了刷写您的开发板。

## 软件仓库

所有 CatSniffer 软件已移至不同的仓库,以便进行更好的版本控制和问题跟踪,您可以在这里找到:

https://github.com/ElectronicCats/CatSniffer-Tools

## 兼容软件

* [Smart RF Packet Sniffer 2](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#smart-rf-packet-sniffer-2)

* [Wireshark](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#wireshark)

* [pycatsniffer tool (BETA)](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#pycatsniffer-tool)

* [Sniffle](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#sniffle)

* [Ubiqua Protocol Analyzer](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#ubiqua-protocol-analyzer)

* [zigbee2mqtt](https://github.com/Koenkk/zigbee2mqtt)

* [Z-Stack-firmware](https://github.com/Koenkk/Z-Stack-firmware)

## 构建固件的先决条件

* 用于 RP2040 或 SAMD21E17 的 Arduino IDE

* CCS 版本:Packet Sniffer 固件已使用 CCS 10.2 进行测试

* SimpleLink CC13x2 和 CC26x2 SDK

* Python 3

## 注意

本套件旨在让产品开发者评估与该套件相关的电子元件、电路或软件,以决定是否将这些项目整合到成品中,并让软件开发者编写用于最终产品的软件应用程序。本套件属于开发者产品,组装后不得转售或以其他方式营销,除非首先获得所有必需的 FCC(或任何其他当地监管机构)设备授权。操作的前提条件是本产品不会对持牌无线电台造成有害干扰,并且本产品接受有害干扰。

## 研讨会

我们一直在不同的安全相关活动中举办研讨会,可用的材料是公开的,可以在[这里](https://drive.google.com/drive/folders/1SxkF2-uWVFw2BZa5lym5f42ivyW23bVV)找到。

## 许可证

Electronic Cats 投入了时间和资源来提供这个开源设计,请通过购买 Electronic Cats 的产品来支持 Electronic Cats 和开源硬件!

由 Electronic Cats 设计。

固件根据 GNU AGPL v3.0 许可证发布。有关更多信息,请参阅 LICENSE 文件。

硬件根据 CERN Open Hardware [Licence v1.2](https://github.com/ElectronicCats/CatSniffer/blob/master/LICENSE.md) 发布。有关更多信息,请参阅 LICENSE_HARDWARE 文件。

Electronic Cats 是注册商标,如果您销售这些 PCB,请勿使用。

2021年4月3日

Also available at distributors:

CatSniffer :smirk_cat: 是一款原创的多协议、多频段开发板,专为嗅探、通信和攻击 IoT(物联网)设备而设计。它被设计为一个高度便携的 USB 棒,集成了新款 TI CC1352 芯片、Semtech SX1262 芯片,以及用于 V3 版本的 RP2040 或用于 V2 版本的 Microchip SAMD21E17。 这款开发板是 IoT 安全研究人员、开发者和爱好者的“瑞士军刀”。它可以与不同类型的软件配合使用,包括第三方嗅探器,例如 [SmartRF Packet Sniffer](https://www.ti.com/tool/PACKET-SNIFFER)、[Sniffle](https://github.com/ElectronicCats/Sniffle)、[zigbee2mqtt](https://github.com/Koenkk/zigbee2mqtt)、[Z-Stack-firmware](https://github.com/Koenkk/Z-Stack-firmware)、[Ubiqua Protocol Analyzer](https://www.ubilogix.com/ubiqua/)、[我们的自定义软件](https://github.com/ElectronicCats/CatSniffer-Tools),或者您甚至可以根据特定需求编写自己的软件。 CatSniffer 可以在 3 种不同的技术下运行: * LoRa * Sub 1 GHz * 2.4 GHz 这项工作受到了我们的朋友 [Michael Ossmann](https://twitter.com/michaelossmann) 的启发,以此致敬他在 [Greatscott Gadgets](https://greatscottgadgets.com/) 的杰出工作,制造了诸如 YardStick、GreatFET、HackRF 和 Ubertooth 等设备。 ## 版本

CatSniffer 自首次发布以来一直在不断演进:

- CatSniffer v1.2

- CatSniffer v1.3

- CatSniffer v2.0

- CatSniffer v2.1

- CatSniffer v3.1

作为一家支持开源的公司,我们决定保留对每个版本的支持,但请记住,较新的版本将比早期版本拥有更多功能。

不同的固件位于仓库中,而不是在发布(release)部分,以便正确跟踪编译文件和源文件。

## 协议

- Thread

- Zigbee

- Bluetooth 5 Low Energy (BLE)

- IEEE 802.15.4g

- 6LoWPAN (IPv6 over Low power Wireless Personal Area Networks)

- Sub 1Ghz 和专利系统

- LoRa/LoRaWAN

- Wi-SUN

- Amazon Sidewalk

- mioty®

## 功能特性

- “SimpleLink™ [CC1352P1F3RGZ](https://www.ti.com/lit/ds/symlink/cc1352p.pdf?ts=1631314674885) 器件是一款多协议和多频段 Sub-1 GHz 及 2.4-GHz 无线微控制器 (MCU),支持 Thread、Zigbee®、Bluetooth® 5.2 Low Energy、IEEE 802.15.4g、支持 IPv6 的智能对象 (6LoWPAN)、MIOTY®、Wi-SUN®、专有系统”。

- CatSniffer 使用 Microchip SAMD21E17(V2 或更早版本)和 RP2040(V3 或更高版本)作为 USB-UART 桥接器与 CC1352 芯片通信;通常无需手动安装驱动程序(可能存在例外)。

- 兼容的操作系统:Windows 和 Linux。

- 通过 TI CC 的引导程序自动编程(只要代码中未禁用)。无需外部编程器,并且可以通过默认引脚使用 cJTAG 进行调试。

- SMA 天线接口,用于连接您选择的天线。

- 通用 LED 指示灯。

- 用于 RP2040、SAMD21 和 CC1352 的复位按钮,CC1352 的启动按钮,以及另一个通用按钮。

## 维基 (Wiki) 与入门指南

[在我们的 Wiki 中开始使用](https://github.com/ElectronicCats/CatSniffer/wiki)

[](https://github.com/ElectronicCats/CatSniffer/wiki)

## 固件仓库

所有 CatSniffer 固件已移至不同的仓库,以便进行更好的版本控制和问题跟踪,您可以在这里找到:

https://github.com/ElectronicCats/CatSniffer-Firmware

该仓库支持所有 CatSniffer 版本,您需要检查您拥有的版本,并选择适当的分支进行开发,或者仅为了刷写您的开发板。

## 软件仓库

所有 CatSniffer 软件已移至不同的仓库,以便进行更好的版本控制和问题跟踪,您可以在这里找到:

https://github.com/ElectronicCats/CatSniffer-Tools

## 兼容软件

* [Smart RF Packet Sniffer 2](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#smart-rf-packet-sniffer-2)

* [Wireshark](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#wireshark)

* [pycatsniffer tool (BETA)](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#pycatsniffer-tool)

* [Sniffle](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#sniffle)

* [Ubiqua Protocol Analyzer](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#ubiqua-protocol-analyzer)

* [zigbee2mqtt](https://github.com/Koenkk/zigbee2mqtt)

* [Z-Stack-firmware](https://github.com/Koenkk/Z-Stack-firmware)

## 构建固件的先决条件

* 用于 RP2040 或 SAMD21E17 的 Arduino IDE

* CCS 版本:Packet Sniffer 固件已使用 CCS 10.2 进行测试

* SimpleLink CC13x2 和 CC26x2 SDK

* Python 3

## 注意

本套件旨在让产品开发者评估与该套件相关的电子元件、电路或软件,以决定是否将这些项目整合到成品中,并让软件开发者编写用于最终产品的软件应用程序。本套件属于开发者产品,组装后不得转售或以其他方式营销,除非首先获得所有必需的 FCC(或任何其他当地监管机构)设备授权。操作的前提条件是本产品不会对持牌无线电台造成有害干扰,并且本产品接受有害干扰。

## 研讨会

我们一直在不同的安全相关活动中举办研讨会,可用的材料是公开的,可以在[这里](https://drive.google.com/drive/folders/1SxkF2-uWVFw2BZa5lym5f42ivyW23bVV)找到。

## 许可证

Electronic Cats 投入了时间和资源来提供这个开源设计,请通过购买 Electronic Cats 的产品来支持 Electronic Cats 和开源硬件!

由 Electronic Cats 设计。

固件根据 GNU AGPL v3.0 许可证发布。有关更多信息,请参阅 LICENSE 文件。

硬件根据 CERN Open Hardware [Licence v1.2](https://github.com/ElectronicCats/CatSniffer/blob/master/LICENSE.md) 发布。有关更多信息,请参阅 LICENSE_HARDWARE 文件。

Electronic Cats 是注册商标,如果您销售这些 PCB,请勿使用。

2021年4月3日

## 版本

CatSniffer 自首次发布以来一直在不断演进:

- CatSniffer v1.2

- CatSniffer v1.3

- CatSniffer v2.0

- CatSniffer v2.1

- CatSniffer v3.1

作为一家支持开源的公司,我们决定保留对每个版本的支持,但请记住,较新的版本将比早期版本拥有更多功能。

不同的固件位于仓库中,而不是在发布(release)部分,以便正确跟踪编译文件和源文件。

## 协议

- Thread

- Zigbee

- Bluetooth 5 Low Energy (BLE)

- IEEE 802.15.4g

- 6LoWPAN (IPv6 over Low power Wireless Personal Area Networks)

- Sub 1Ghz 和专利系统

- LoRa/LoRaWAN

- Wi-SUN

- Amazon Sidewalk

- mioty®

## 功能特性

- “SimpleLink™ [CC1352P1F3RGZ](https://www.ti.com/lit/ds/symlink/cc1352p.pdf?ts=1631314674885) 器件是一款多协议和多频段 Sub-1 GHz 及 2.4-GHz 无线微控制器 (MCU),支持 Thread、Zigbee®、Bluetooth® 5.2 Low Energy、IEEE 802.15.4g、支持 IPv6 的智能对象 (6LoWPAN)、MIOTY®、Wi-SUN®、专有系统”。

- CatSniffer 使用 Microchip SAMD21E17(V2 或更早版本)和 RP2040(V3 或更高版本)作为 USB-UART 桥接器与 CC1352 芯片通信;通常无需手动安装驱动程序(可能存在例外)。

- 兼容的操作系统:Windows 和 Linux。

- 通过 TI CC 的引导程序自动编程(只要代码中未禁用)。无需外部编程器,并且可以通过默认引脚使用 cJTAG 进行调试。

- SMA 天线接口,用于连接您选择的天线。

- 通用 LED 指示灯。

- 用于 RP2040、SAMD21 和 CC1352 的复位按钮,CC1352 的启动按钮,以及另一个通用按钮。

## 维基 (Wiki) 与入门指南

[在我们的 Wiki 中开始使用](https://github.com/ElectronicCats/CatSniffer/wiki)

[](https://github.com/ElectronicCats/CatSniffer/wiki)

## 固件仓库

所有 CatSniffer 固件已移至不同的仓库,以便进行更好的版本控制和问题跟踪,您可以在这里找到:

https://github.com/ElectronicCats/CatSniffer-Firmware

该仓库支持所有 CatSniffer 版本,您需要检查您拥有的版本,并选择适当的分支进行开发,或者仅为了刷写您的开发板。

## 软件仓库

所有 CatSniffer 软件已移至不同的仓库,以便进行更好的版本控制和问题跟踪,您可以在这里找到:

https://github.com/ElectronicCats/CatSniffer-Tools

## 兼容软件

* [Smart RF Packet Sniffer 2](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#smart-rf-packet-sniffer-2)

* [Wireshark](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#wireshark)

* [pycatsniffer tool (BETA)](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#pycatsniffer-tool)

* [Sniffle](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#sniffle)

* [Ubiqua Protocol Analyzer](https://github.com/ElectronicCats/CatSniffer/wiki/06.-Supported-Software#ubiqua-protocol-analyzer)

* [zigbee2mqtt](https://github.com/Koenkk/zigbee2mqtt)

* [Z-Stack-firmware](https://github.com/Koenkk/Z-Stack-firmware)

## 构建固件的先决条件

* 用于 RP2040 或 SAMD21E17 的 Arduino IDE

* CCS 版本:Packet Sniffer 固件已使用 CCS 10.2 进行测试

* SimpleLink CC13x2 和 CC26x2 SDK

* Python 3

## 注意

本套件旨在让产品开发者评估与该套件相关的电子元件、电路或软件,以决定是否将这些项目整合到成品中,并让软件开发者编写用于最终产品的软件应用程序。本套件属于开发者产品,组装后不得转售或以其他方式营销,除非首先获得所有必需的 FCC(或任何其他当地监管机构)设备授权。操作的前提条件是本产品不会对持牌无线电台造成有害干扰,并且本产品接受有害干扰。

## 研讨会

我们一直在不同的安全相关活动中举办研讨会,可用的材料是公开的,可以在[这里](https://drive.google.com/drive/folders/1SxkF2-uWVFw2BZa5lym5f42ivyW23bVV)找到。

## 许可证

Electronic Cats 投入了时间和资源来提供这个开源设计,请通过购买 Electronic Cats 的产品来支持 Electronic Cats 和开源硬件!

由 Electronic Cats 设计。

固件根据 GNU AGPL v3.0 许可证发布。有关更多信息,请参阅 LICENSE 文件。

硬件根据 CERN Open Hardware [Licence v1.2](https://github.com/ElectronicCats/CatSniffer/blob/master/LICENSE.md) 发布。有关更多信息,请参阅 LICENSE_HARDWARE 文件。

Electronic Cats 是注册商标,如果您销售这些 PCB,请勿使用。

2021年4月3日标签:2.4 GHz, CatSniffer, IEEE 802.15.4, IoT攻击, LoRa, RP2040, SAMD21, Semtech SX1262, Sub-1 GHz, TI CC1352, USB设备, Wildcard支持, Zigbee, 事件响应, 多协议, 多频段, 射频安全, 嵌入式系统, 开源硬件, 无线嗅探, 物联网安全, 硬件黑客, 蓝牙, 防御绕过