soxoj/maigret

GitHub: soxoj/maigret

一款强大的用户名交叉检索与身份画像生成工具,是 Sherlock 的功能增强分支。

Stars: 19243 | Forks: 1337

# Maigret

## 主要功能

* 个人资料页面解析,个人信息的[提取](https://github.com/soxoj/socid_extractor),指向其他个人资料的链接等。

* 根据发现的新用户名和其他 ID 进行递归搜索

* 按标签搜索(网站类别、国家)

* 审查和验证码检测

* 请求重试

请参阅[文档](https://maigret.readthedocs.io/en/latest/features.html)中关于 Maigret 功能的完整说明。

## 安装

‼️ Maigret 可通过[官方 Telegram 机器人](https://t.me/osint_maigret_bot)在线使用。如果您不想安装任何东西,请考虑使用它。

### Windows

Windows 的独立 EXE 二进制文件位于 GitHub 仓库的 [Releases 部分](https://github.com/soxoj/maigret/releases)。

关于如何运行它的视频指南:https://youtu.be/qIgwTZOmMmM。

### 在 Cloud Shell 中安装

您可以使用 Cloud Shell 和 Jupyter Notebook 启动 Maigret。按下下面的按钮之一并按照说明在浏览器中启动它。

[](https://console.cloud.google.com/cloudshell/open?git_repo=https://github.com/soxoj/maigret&tutorial=README.md)

## 主要功能

* 个人资料页面解析,个人信息的[提取](https://github.com/soxoj/socid_extractor),指向其他个人资料的链接等。

* 根据发现的新用户名和其他 ID 进行递归搜索

* 按标签搜索(网站类别、国家)

* 审查和验证码检测

* 请求重试

请参阅[文档](https://maigret.readthedocs.io/en/latest/features.html)中关于 Maigret 功能的完整说明。

## 安装

‼️ Maigret 可通过[官方 Telegram 机器人](https://t.me/osint_maigret_bot)在线使用。如果您不想安装任何东西,请考虑使用它。

### Windows

Windows 的独立 EXE 二进制文件位于 GitHub 仓库的 [Releases 部分](https://github.com/soxoj/maigret/releases)。

关于如何运行它的视频指南:https://youtu.be/qIgwTZOmMmM。

### 在 Cloud Shell 中安装

您可以使用 Cloud Shell 和 Jupyter Notebook 启动 Maigret。按下下面的按钮之一并按照说明在浏览器中启动它。

[](https://console.cloud.google.com/cloudshell/open?git_repo=https://github.com/soxoj/maigret&tutorial=README.md)

### 本地安装

Maigret 可以使用 pip、Docker 安装,或者直接从克隆的仓库启动。

**注意**:需要 Python 3.10 或更高版本以及 pip,**推荐使用 Python 3.11**。

```

# 从 pypi 安装

pip3 install maigret

# 用法

maigret username

```

### 克隆仓库

```

# 或克隆并手动安装

git clone https://github.com/soxoj/maigret && cd maigret

# 构建并安装

pip3 install .

# 用法

maigret username

```

### Docker

```

# 官方镜像

docker pull soxoj/maigret

# 用法

docker run -v /mydir:/app/reports soxoj/maigret:latest username --html

# 手动构建

docker build -t maigret .

```

## 使用示例

```

# 生成 HTML、PDF 和 Xmind8 报告

maigret user --html

maigret user --pdf

maigret user --xmind #Output not compatible with xmind 2022+

# 在标记为 photo & dating 标签的网站上搜索

maigret user --tags photo,dating

# 在标记为 us 标签的网站上搜索

maigret user --tags us

# 在所有可用网站上搜索三个用户名

maigret user1 user2 user3 -a

```

使用 `maigret --help` 获取完整的选项说明。选项也[记录在文档中](https://maigret.readthedocs.io/en/latest/command-line-options.html)。

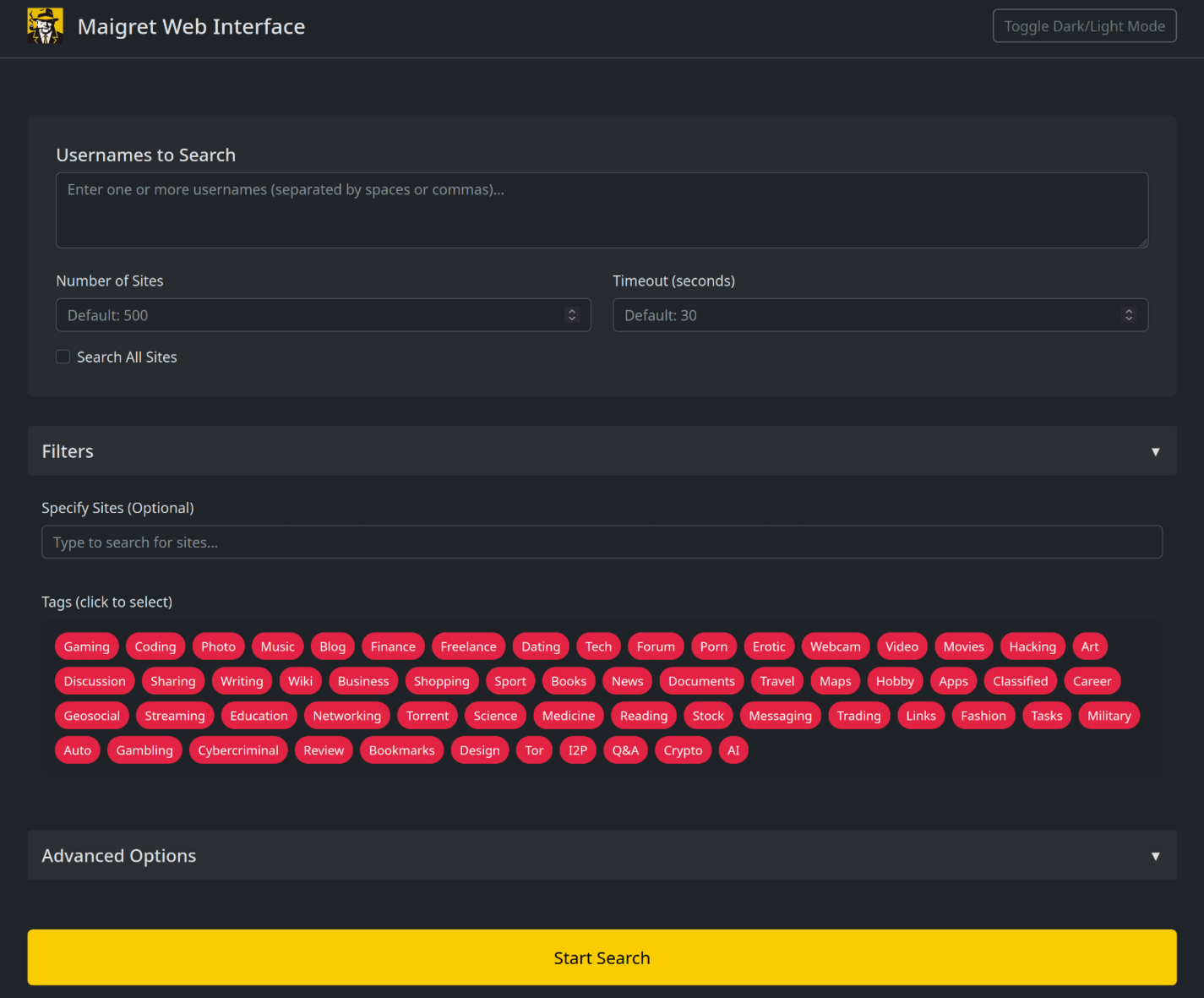

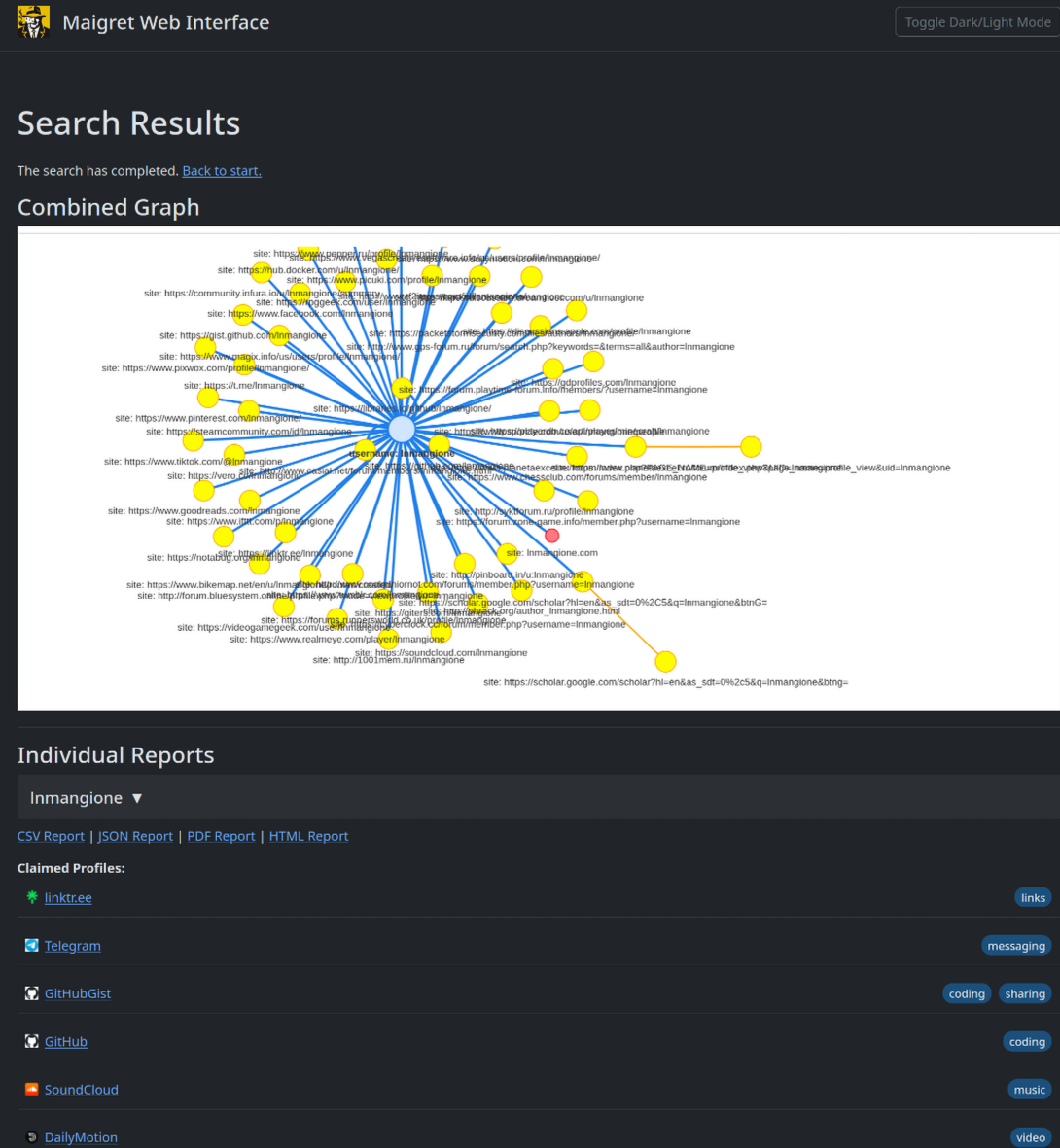

### Web 界面

您可以在 Web 界面下运行 Maigret,您可以在其中查看结果图表并在单个页面下载所有格式的报告。

说明:

1. 使用 ``--web`` 标志运行 Maigret 并指定端口号。

```

maigret --web 5000

```

2. 在浏览器中打开 http://127.0.0.1:5000 并输入一个或多个用户名进行搜索。

3. 稍等片刻以完成搜索,查看结果图表、包含所有已发现账户的表格,并下载所有格式的报告。

## 贡献

Maigret 是开源代码,因此您可以通过将您自己的网站添加到 `data.json` 文件来做出贡献,或者对其代码进行更改!

有关开发和贡献的更多信息,请阅读[开发文档](https://maigret.readthedocs.io/en/latest/development.html)。

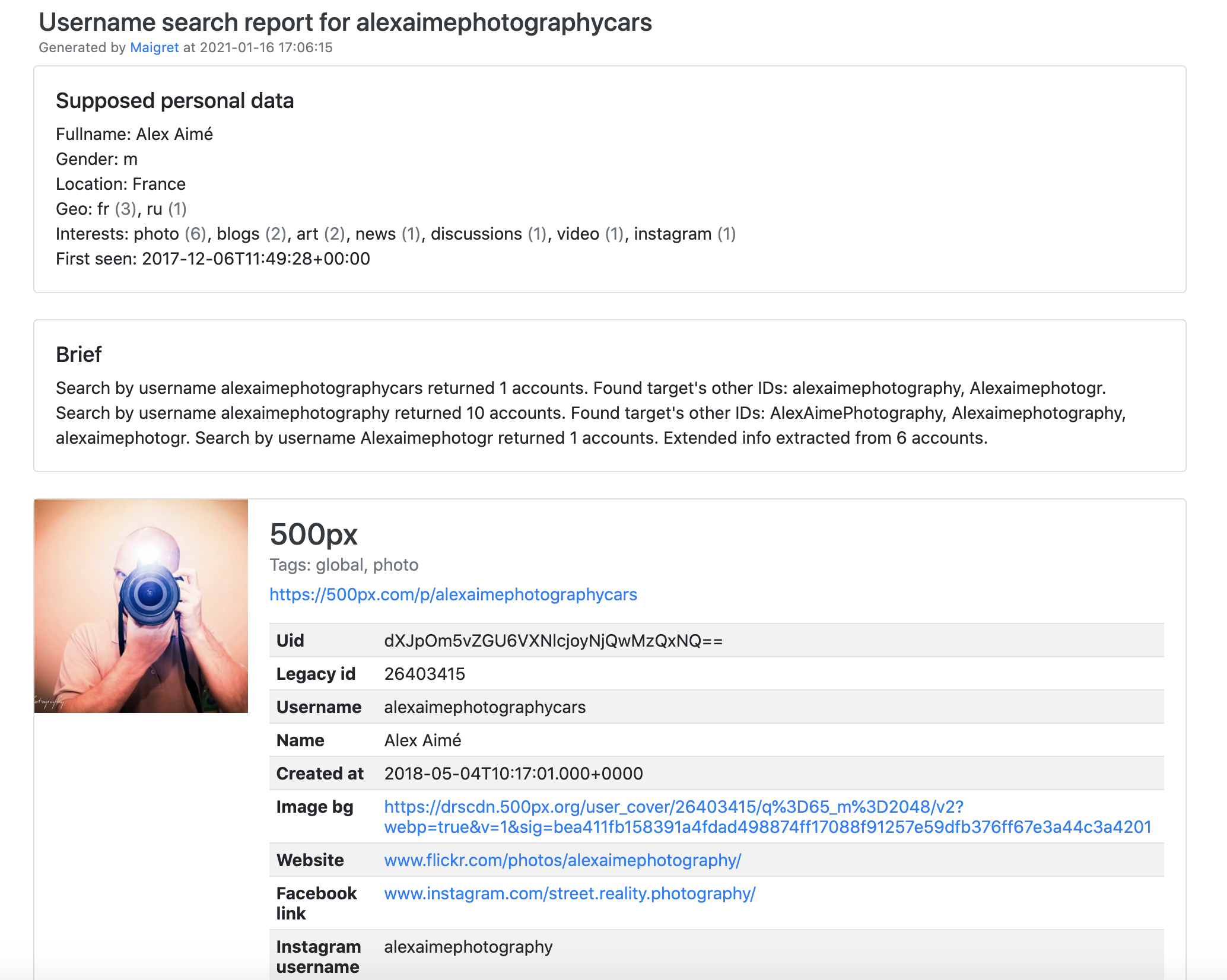

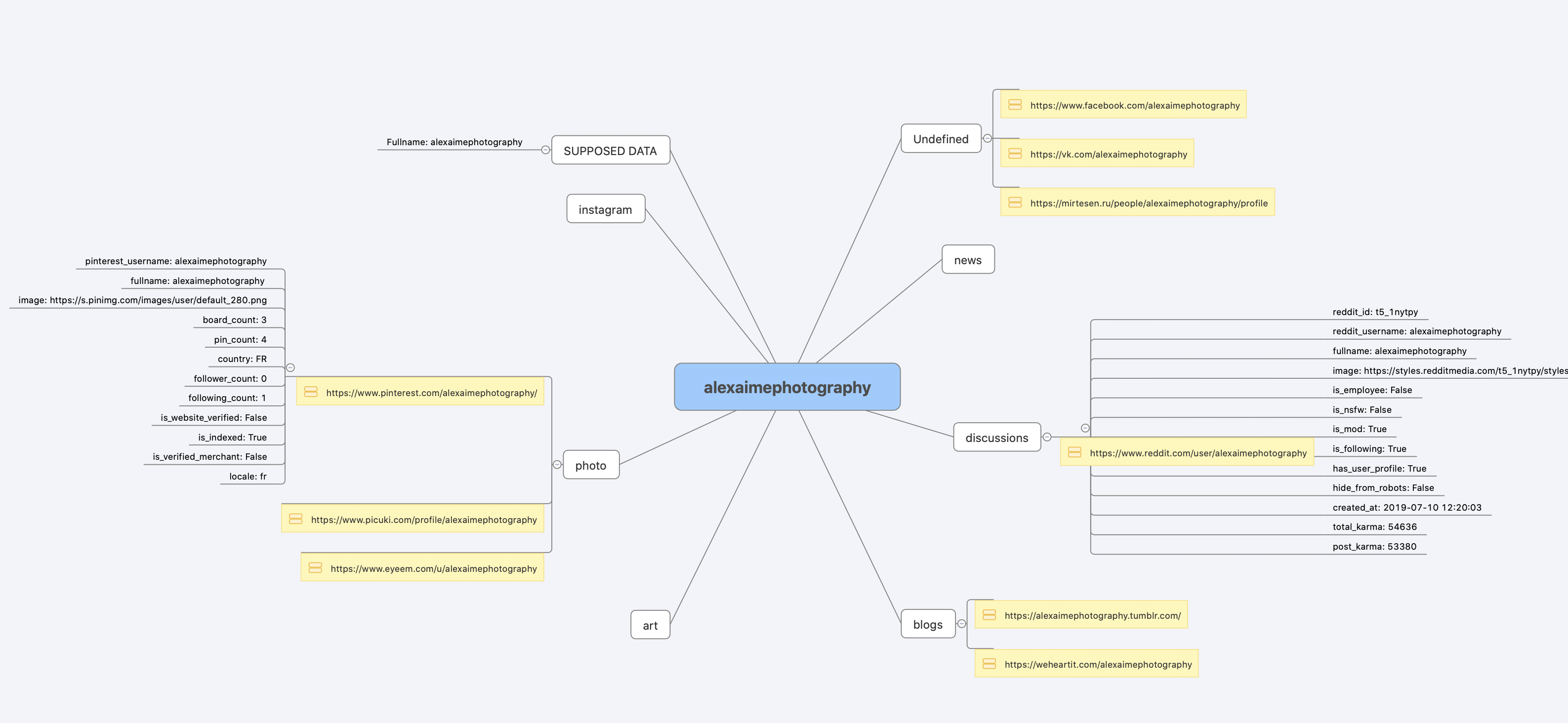

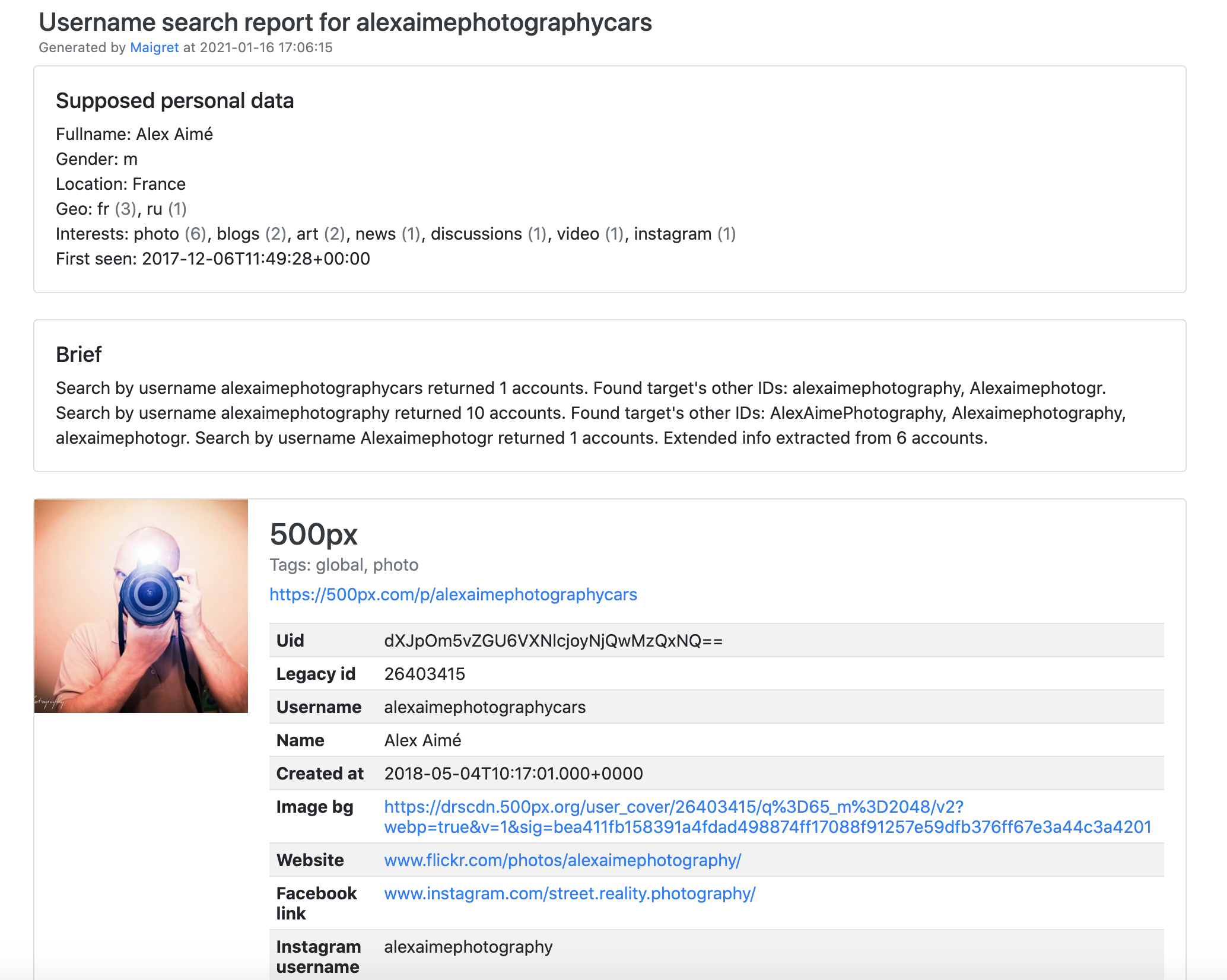

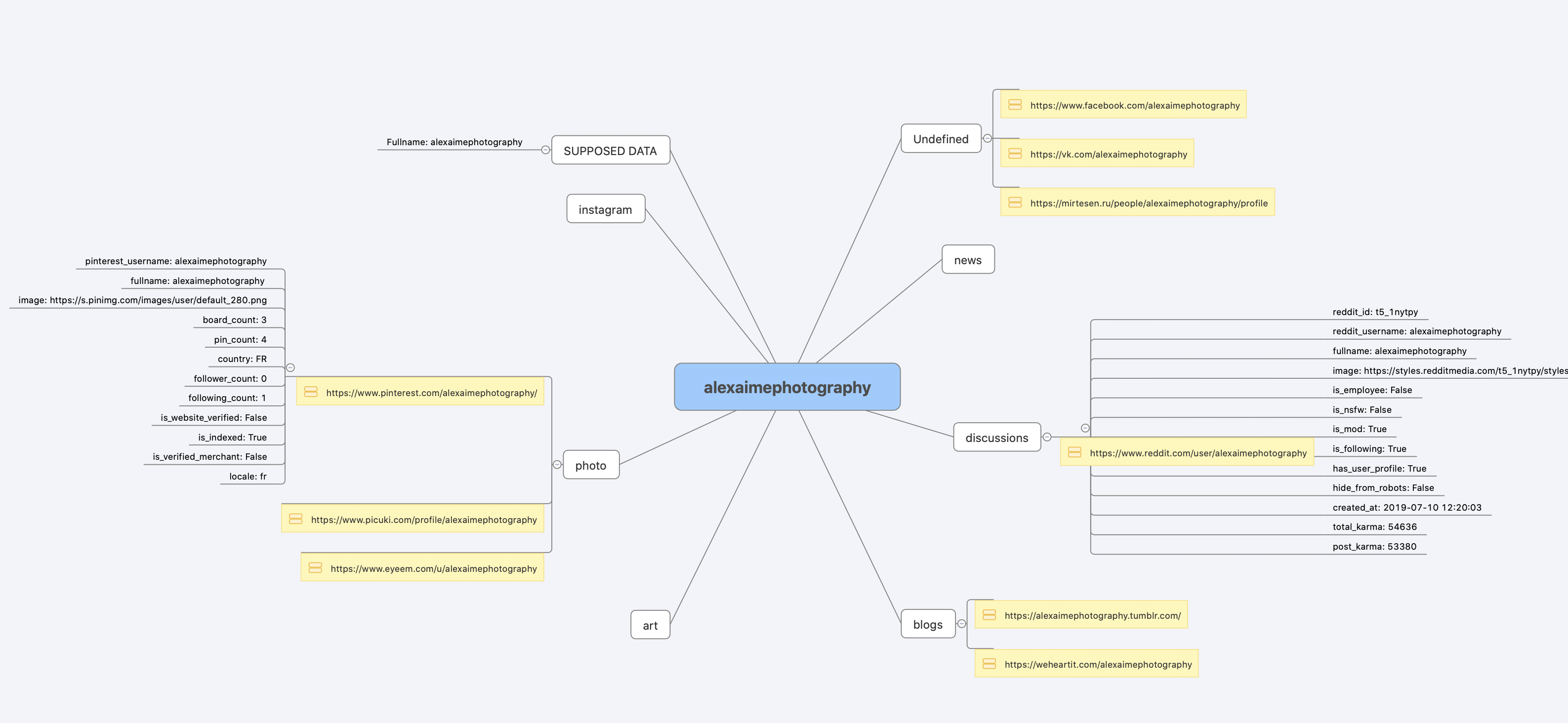

## 页面解析和递归用户名搜索演示

### 视频 (asciinema)

### 本地安装

Maigret 可以使用 pip、Docker 安装,或者直接从克隆的仓库启动。

**注意**:需要 Python 3.10 或更高版本以及 pip,**推荐使用 Python 3.11**。

```

# 从 pypi 安装

pip3 install maigret

# 用法

maigret username

```

### 克隆仓库

```

# 或克隆并手动安装

git clone https://github.com/soxoj/maigret && cd maigret

# 构建并安装

pip3 install .

# 用法

maigret username

```

### Docker

```

# 官方镜像

docker pull soxoj/maigret

# 用法

docker run -v /mydir:/app/reports soxoj/maigret:latest username --html

# 手动构建

docker build -t maigret .

```

## 使用示例

```

# 生成 HTML、PDF 和 Xmind8 报告

maigret user --html

maigret user --pdf

maigret user --xmind #Output not compatible with xmind 2022+

# 在标记为 photo & dating 标签的网站上搜索

maigret user --tags photo,dating

# 在标记为 us 标签的网站上搜索

maigret user --tags us

# 在所有可用网站上搜索三个用户名

maigret user1 user2 user3 -a

```

使用 `maigret --help` 获取完整的选项说明。选项也[记录在文档中](https://maigret.readthedocs.io/en/latest/command-line-options.html)。

### Web 界面

您可以在 Web 界面下运行 Maigret,您可以在其中查看结果图表并在单个页面下载所有格式的报告。

说明:

1. 使用 ``--web`` 标志运行 Maigret 并指定端口号。

```

maigret --web 5000

```

2. 在浏览器中打开 http://127.0.0.1:5000 并输入一个或多个用户名进行搜索。

3. 稍等片刻以完成搜索,查看结果图表、包含所有已发现账户的表格,并下载所有格式的报告。

## 贡献

Maigret 是开源代码,因此您可以通过将您自己的网站添加到 `data.json` 文件来做出贡献,或者对其代码进行更改!

有关开发和贡献的更多信息,请阅读[开发文档](https://maigret.readthedocs.io/en/latest/development.html)。

## 页面解析和递归用户名搜索演示

### 视频 (asciinema)

### 报告

[PDF 报告](https://raw.githubusercontent.com/soxoj/maigret/main/static/report_alexaimephotographycars.pdf),[HTML 报告](https://htmlpreview.github.io/?https://raw.githubusercontent.com/soxoj/maigret/main/static/report_alexaimephotographycars.html)

[完整控制台输出](https://raw.githubusercontent.com/soxoj/maigret/main/static/recursive_search.md)

## 免责声明

**本工具仅供教育和合法目的使用。** 开发者不认可或鼓励任何非法活动或滥用本工具。关于收集和使用个人数据的规定因国家和地区而异,包括但不限于欧盟的 GDPR、美国的 CCPA 以及全球范围内的类似法律。

确保您对本工具的使用符合您所在司法管辖区所有适用法律和法规是您的唯一责任。严禁任何非法使用本工具的行为,您需对您的行为承担全部责任。

本工具的作者和开发者对用户的任何滥用或非法活动不承担任何责任。

## 反馈

如果您有任何问题、建议或反馈,请随时[提交 issue](https://github.com/soxoj/maigret/issues),创建一个 [GitHub 讨论](https://github.com/soxoj/maigret/discussions),或通过 [Telegram](https://t.me/soxoj) 直接联系作者。

## SOWEL 分类

本工具使用以下 OSINT 技术:

- [SOTL-2.2. 在其他平台上搜索账户](https://sowel.soxoj.com/other-platform-accounts)

- [SOTL-6.1. 检查登录名复用以查找另一个账户](https://sowel.soxoj.com/logins-reuse)

- [SOTL-6.2. 检查昵称复用以查找另一个账户](https://sowel.soxoj.com/nicknames-reuse)

## 许可证

MIT © [Maigret](https://github.com/soxoj/maigret)

### 报告

[PDF 报告](https://raw.githubusercontent.com/soxoj/maigret/main/static/report_alexaimephotographycars.pdf),[HTML 报告](https://htmlpreview.github.io/?https://raw.githubusercontent.com/soxoj/maigret/main/static/report_alexaimephotographycars.html)

[完整控制台输出](https://raw.githubusercontent.com/soxoj/maigret/main/static/recursive_search.md)

## 免责声明

**本工具仅供教育和合法目的使用。** 开发者不认可或鼓励任何非法活动或滥用本工具。关于收集和使用个人数据的规定因国家和地区而异,包括但不限于欧盟的 GDPR、美国的 CCPA 以及全球范围内的类似法律。

确保您对本工具的使用符合您所在司法管辖区所有适用法律和法规是您的唯一责任。严禁任何非法使用本工具的行为,您需对您的行为承担全部责任。

本工具的作者和开发者对用户的任何滥用或非法活动不承担任何责任。

## 反馈

如果您有任何问题、建议或反馈,请随时[提交 issue](https://github.com/soxoj/maigret/issues),创建一个 [GitHub 讨论](https://github.com/soxoj/maigret/discussions),或通过 [Telegram](https://t.me/soxoj) 直接联系作者。

## SOWEL 分类

本工具使用以下 OSINT 技术:

- [SOTL-2.2. 在其他平台上搜索账户](https://sowel.soxoj.com/other-platform-accounts)

- [SOTL-6.1. 检查登录名复用以查找另一个账户](https://sowel.soxoj.com/logins-reuse)

- [SOTL-6.2. 检查昵称复用以查找另一个账户](https://sowel.soxoj.com/nicknames-reuse)

## 许可证

MIT © [Maigret](https://github.com/soxoj/maigret)

MIT © [Sherlock Project](https://github.com/sherlock-project/)

Sherlock Project 的原作者 - [Siddharth Dushantha](https://github.com/sdushantha)

## 主要功能

* 个人资料页面解析,个人信息的[提取](https://github.com/soxoj/socid_extractor),指向其他个人资料的链接等。

* 根据发现的新用户名和其他 ID 进行递归搜索

* 按标签搜索(网站类别、国家)

* 审查和验证码检测

* 请求重试

请参阅[文档](https://maigret.readthedocs.io/en/latest/features.html)中关于 Maigret 功能的完整说明。

## 安装

‼️ Maigret 可通过[官方 Telegram 机器人](https://t.me/osint_maigret_bot)在线使用。如果您不想安装任何东西,请考虑使用它。

### Windows

Windows 的独立 EXE 二进制文件位于 GitHub 仓库的 [Releases 部分](https://github.com/soxoj/maigret/releases)。

关于如何运行它的视频指南:https://youtu.be/qIgwTZOmMmM。

### 在 Cloud Shell 中安装

您可以使用 Cloud Shell 和 Jupyter Notebook 启动 Maigret。按下下面的按钮之一并按照说明在浏览器中启动它。

[](https://console.cloud.google.com/cloudshell/open?git_repo=https://github.com/soxoj/maigret&tutorial=README.md)

## 主要功能

* 个人资料页面解析,个人信息的[提取](https://github.com/soxoj/socid_extractor),指向其他个人资料的链接等。

* 根据发现的新用户名和其他 ID 进行递归搜索

* 按标签搜索(网站类别、国家)

* 审查和验证码检测

* 请求重试

请参阅[文档](https://maigret.readthedocs.io/en/latest/features.html)中关于 Maigret 功能的完整说明。

## 安装

‼️ Maigret 可通过[官方 Telegram 机器人](https://t.me/osint_maigret_bot)在线使用。如果您不想安装任何东西,请考虑使用它。

### Windows

Windows 的独立 EXE 二进制文件位于 GitHub 仓库的 [Releases 部分](https://github.com/soxoj/maigret/releases)。

关于如何运行它的视频指南:https://youtu.be/qIgwTZOmMmM。

### 在 Cloud Shell 中安装

您可以使用 Cloud Shell 和 Jupyter Notebook 启动 Maigret。按下下面的按钮之一并按照说明在浏览器中启动它。

[](https://console.cloud.google.com/cloudshell/open?git_repo=https://github.com/soxoj/maigret&tutorial=README.md)

Web 界面截图

MIT © [Sherlock Project](https://github.com/sherlock-project/)

Sherlock Project 的原作者 - [Siddharth Dushantha](https://github.com/sdushantha)

标签:ESC4, ESC8, OSINT, Python, Sherlock分支, T1589, T1591, Telegram机器人, URL抓取, 二进制模式, 人员画像, 信息泄露, 攻击路径可视化, 数据抓取, 数据泄露, 无后门, 用户名枚举, 社会工程学, 网络侦查, 网络安全, 自动化侦察, 请求拦截, 跨平台搜索, 逆向工具, 隐私保护, 隐私检测, 黑客工具