Ch0pin/medusa

GitHub: Ch0pin/medusa

基于 Frida 的模块化移动应用(Android/iOS)运行时安全分析与渗透测试框架。

Stars: 2195 | Forks: 296

# MEDUSA

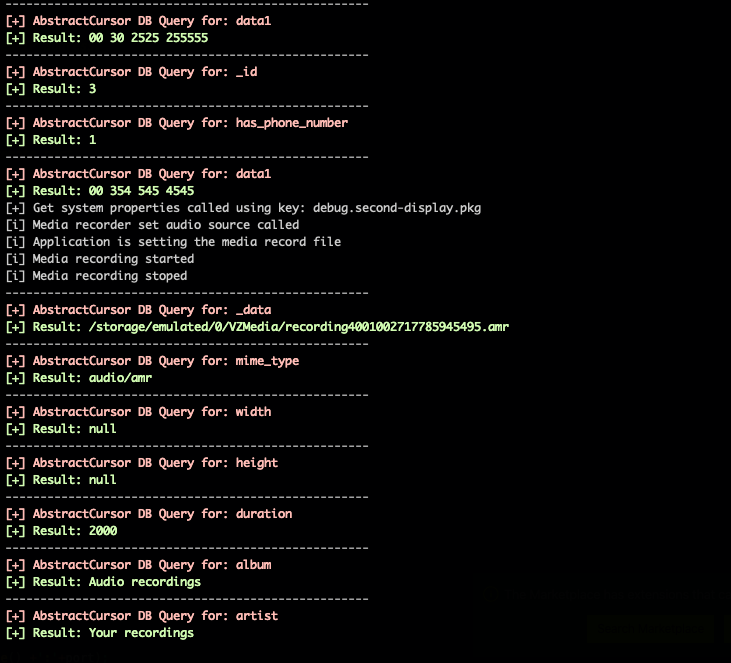

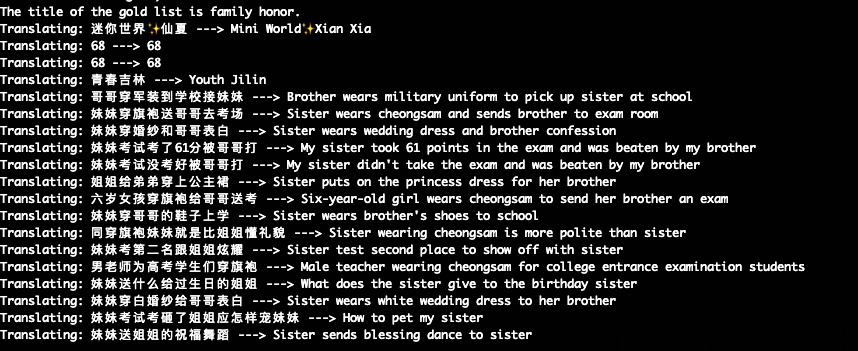

一个用于 Android 和 iOS 应用程序运行时测试与调查的模块化自动化框架及脚本仓库,专为渗透测试人员和恶意软件分析师设计。它允许你插入模块来绕过保护机制(如 SSL pinning)、检查网络/WebView 活动、追踪 API 调用、检查内存/加密操作以及监控恶意软件行为——所有这些都可以通过一个统一的协调脚本来完成。它在底层运行于 FRIDA 之上,并附带 90 多个可复用模块,使得测试工作易于扩展和重复。

# 安装

**系统要求:**

- Linux 或 macOS(Windows 上功能有限)

- Python 3

- 已 root 的设备或模拟器

- adb

- FRIDA server(运行在移动设备上)

**从 GitHub 安装:**

1. 克隆此仓库。

2. 进入 medusa 目录。

3. 安装依赖:

```

# 使用系统 python3/pip

pip3 install -r requirements.txt

# 或在虚拟环境中(推荐)

python3 -m venv .venv

source .venv/bin/activate

pip install -r requirements.txt

```

或者从[此处](https://github.com/Ch0pin/medusa/releases)下载最新的稳定版本

**使用 Docker:**

medusa/ 目录中提供了一个预配置的 Dockerfile。

1. 构建镜像:`docker build -t medusa:latest ./`

2. 运行容器:`docker run --name medusa --net=host --rm -it medusa:latest`

3. 在你的物理设备或模拟器上启用 ADB over TCP/IP:`adb tcpip 5555`

4. 从容器内部连接到设备:`root@docker# adb connect

# MEDUSA

一个用于 Android 和 iOS 应用程序运行时测试与调查的模块化自动化框架及脚本仓库,专为渗透测试人员和恶意软件分析师设计。它允许你插入模块来绕过保护机制(如 SSL pinning)、检查网络/WebView 活动、追踪 API 调用、检查内存/加密操作以及监控恶意软件行为——所有这些都可以通过一个统一的协调脚本来完成。它在底层运行于 FRIDA 之上,并附带 90 多个可复用模块,使得测试工作易于扩展和重复。

# 安装

**系统要求:**

- Linux 或 macOS(Windows 上功能有限)

- Python 3

- 已 root 的设备或模拟器

- adb

- FRIDA server(运行在移动设备上)

**从 GitHub 安装:**

1. 克隆此仓库。

2. 进入 medusa 目录。

3. 安装依赖:

```

# 使用系统 python3/pip

pip3 install -r requirements.txt

# 或在虚拟环境中(推荐)

python3 -m venv .venv

source .venv/bin/activate

pip install -r requirements.txt

```

或者从[此处](https://github.com/Ch0pin/medusa/releases)下载最新的稳定版本

**使用 Docker:**

medusa/ 目录中提供了一个预配置的 Dockerfile。

1. 构建镜像:`docker build -t medusa:latest ./`

2. 运行容器:`docker run --name medusa --net=host --rm -it medusa:latest`

3. 在你的物理设备或模拟器上启用 ADB over TCP/IP:`adb tcpip 5555`

4. 从容器内部连接到设备:`root@docker# adb connect

- 翻译

- 翻译

# 致谢:

- 特别感谢 [@rscloura](https://github.com/rscloura) 所做的贡献

- Logo 致谢:https://www.linkedin.com/in/rafael-c-ferreira

- https://github.com/frida/frida

- https://github.com/dpnishant/appmon

- https://github.com/brompwnie/uitkyk

- https://github.com/shivsahni/APKEnum

- https://github.com/0xdea/frida-scripts

- https://github.com/Areizen/JNI-Frida-Hook

# 致谢:

- 特别感谢 [@rscloura](https://github.com/rscloura) 所做的贡献

- Logo 致谢:https://www.linkedin.com/in/rafael-c-ferreira

- https://github.com/frida/frida

- https://github.com/dpnishant/appmon

- https://github.com/brompwnie/uitkyk

- https://github.com/shivsahni/APKEnum

- https://github.com/0xdea/frida-scripts

- https://github.com/Areizen/JNI-Frida-Hook标签:Android安全, API监控, DAST, Docker, Docker支持, Frida, iOS安全, Python, SecList, SSL Pinning绕过, 云资产清单, 内存取证, 安全防御评估, 恶意软件分析, 抓包分析, 数据可视化, 无后门, 目录枚举, 移动安全, 移动应用测试, 网络安全, 自动化框架, 自定义脚本, 请求拦截, 运行时检测, 逆向工具, 逆向工程, 隐私保护, 隐私合规