ashirt-ops/ashirt-server

GitHub: ashirt-ops/ashirt-server

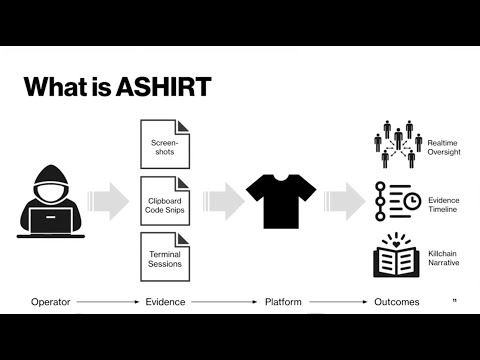

一款面向红队和渗透测试的行动证据自动化收集、索引与报告生成平台。

Stars: 168 | Forks: 16

# ASHIRT

对手模拟器高保真情报与报告工具包。本仓库仅包含 ASHIRT 的服务端和前端代码。您可以在[这里](https://www.github.com/ashirt-ops/ashirt)找到 ASHIRT 客户端,在[这里](https://www.github.com/ashirt-ops/aterm)找到 aterm。

## 目录

- [背景](#background)

- [安装](#install)

- [配置](#configuration)

- [使用](#usage)

- [贡献](#contribute)

- [许可证](#license)

## 背景

文档编写和报告是我们工作的关键部分,通常也是我们最不期待的部分。与我们要做的其余工作相比,这并不是最有趣的,而且当我们开始着手做时,并不总是清楚地知道到底发生了什么,或者我们没有证据来证明它。团队通常通过临时的解决方案来解决这个问题,例如做笔记、录制和共享截图以及收集其他证据,但这些解决方案很难扩展,并不总是容易共享,并且通常需要手动步骤来管理。在行动结束后,在一堆证据中翻找你需要的那张截图(如果你有的话),可能会很麻烦,尤其是当证据开始涉及多个操作员和计算机时。ASHIRT 试图通过作为一种非侵入性的、尽可能自动化的方式来解决这个问题,以在行动期间从所有证据源捕获、索引高保真数据,并提供对集中同步点的搜索。您可以在下面链接的 2020 年演示文稿中了解更多信息。

[](https://youtu.be/NNPsfTbDPG0)

## 安装

如果您只想在本地试用 ashirt,请查看[快速入门文档](https://github.com/ashirt-ops/ashirt-server/wiki/quickstart)。如果您正在寻找可用于生产环境的部署参考,请查看 [ashirt-deployments](https://github.com/ashirt-ops/ashirt-deployments/tree/main/ecs)。

[前端](frontend/Readme.md)和[后端](backend/Readme.md)的详细构建和安装说明均可获取。

## 配置

后端的所有配置选项在[此处](backend/Readme.md)进行了描述。这些内容涵盖了部署所需的各种组件和配置选项,并概述了组件之间的交互方式。

## 贡献

请参阅 [contributing.md 文件](Contributing.md)了解如何参与其中。我们欢迎提出问题(issues)、疑问和 Pull Requests。

## 维护者

- John Kennedy: john.kennedy@yahooinc.com

- Joe Rozner: joe.rozner@yahooinc.com

## 许可证

本项目根据 [MIT](LICENSE-MIT) 开源许可证的条款授权。有关完整条款,请参阅 [LICENSE](LICENSE)。

标签:Cloudflare, EVTX分析, MITRE ATT&CK, 前端, 取证工具, 团队协作, 安全工具集合, 对手模拟, 情报收集, 操作记录, 数据索引, 日志审计, 服务器, 测试用例, 漏洞研究, 网络安全, 自动化文档, 证据管理, 请求拦截, 隐私保护