yogeshojha/rengine

GitHub: yogeshojha/rengine

一款面向 Web 应用的全流程自动化侦察框架,通过数据库驱动的数据关联和可视化平台整合从子域名发现到漏洞扫描的完整信息收集链路。

Stars: 8566 | Forks: 1309

reNgine:终极 Web 侦察与漏洞扫描器 🚀

reNgine 2.2.0 is released!

reNgine 2.2.0 comes with bounty hub where you can sync and import your hackerone programs, in app notifications, chaos as subdomain enumeration tool, ability to upload multiple nuclei and gf patterns, support for regex in out of scope subdomain config, additional pdf report template and many more. Check out What's new in reNgine 2.2.0!

什么是 reNgine?

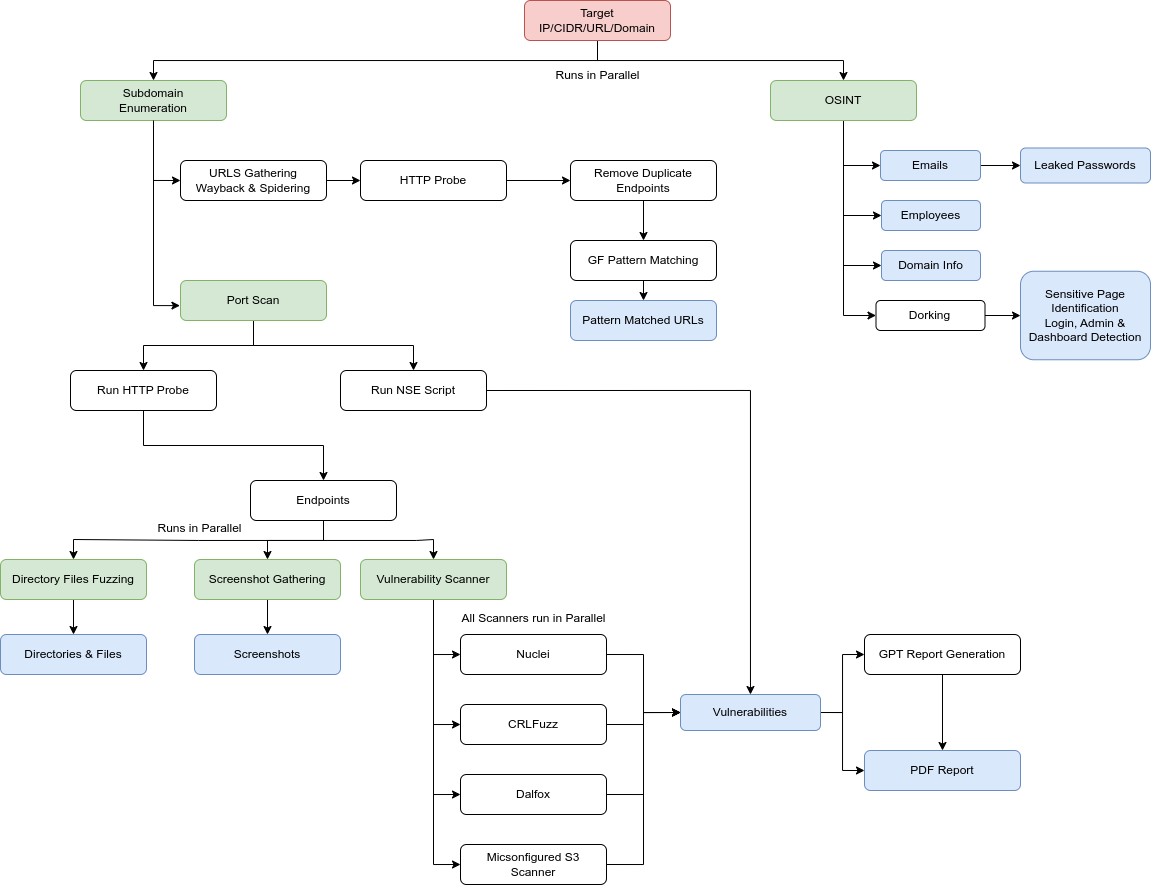

reNgine 是您的终极 Web 应用程序侦察套件,旨在为安全专家、渗透测试人员和漏洞赏金猎人提供强大的侦察加速能力。它是一款专为满足安全专业人士、渗透测试人员和漏洞赏金猎人的各项需求而设计的 Web 应用程序侦察套件,旨在简化和优化侦察流程。凭借其高度可配置的引擎、数据关联能力、持续监控、数据库支持的侦察数据以及直观的用户界面,reNgine 重新定义了您收集目标 Web 应用程序关键信息的方式。 传统的侦察工具在可配置性和效率方面往往有所欠缺。reNgine 解决了这些不足,并成为现有商业工具的优秀替代品。 创建 reNgine 是为了解决传统侦察工具的局限性并提供更好的替代方案,甚至超越了一些商业产品。无论您是漏洞赏金猎人、渗透测试人员还是企业安全团队,reNgine 都是您自动化和增强信息收集工作的首选解决方案。 [在此观看 reNgine 2.0-jasper 发布预告片!](https://youtu.be/VwkOWqiWW5g)  ## 文档 详细文档请访问 [https://rengine.wiki](https://rengine.wiki)  ## 目录 * [关于 reNgine](#about-rengine) * [工作流程](#workflow) * [功能特性](#features) * [企业支持](#enterprise-support) * [快速安装](#quick-installation) * [安装视频](#installation-video-tutorial) * [社区精选视频](#community-curated-videos) * [截图](#screenshots) * [reNgine 最新动态](https://github.com/yogeshojha/rengine/releases) * [贡献](#contributing) * [reNgine 支持](#rengine-support) * [支持与赞助](#support-and-sponsoring) * [报告安全漏洞](#reporting-security-vulnerabilities) * [许可证](#license)  ## 关于 reNgine reNgine 不是一款普通的侦察套件;它是一个改变游戏规则的利器!我们通过开创性的功能对传统工作流程进行了强力升级,这必将让您的侦察工作变得轻松自如。reNgine 凭借高度可配置的扫描引擎、侦察数据关联、持续监控、GPT 驱动的漏洞报告、项目管理和基于角色的访问控制等特性,重新定义了侦察的艺术。 🦾 reNgine 具备高级侦察能力,利用一系列开源工具提供全面的 Web 应用程序侦察体验。凭借其直观的用户界面,它在子域名发现、精准定位 IP 地址和开放端口、收集端点、执行目录和文件模糊测试、截取屏幕截图以及执行漏洞扫描方面表现出色。总而言之,它提供的是端到端的侦察。通过 WHOIS 识别和 WAF 检测,它能深入了解目标域。此外,reNgine 还能识别配置错误的 S3 存储桶,并根据特定关键字找到感兴趣的子域名和 URL,以帮助您确定下一个目标,使其成为高效侦察的首选工具。 🗃️ 告别侦察数据混乱吧!reNgine 与数据库无缝集成,为您提供无与伦比的数据关联和组织能力。忘掉在 json、txt 或 csv 文件中费力 grep 的繁琐吧。此外,我们的自定义查询语言允许您使用类似自然语言的操作符轻松过滤侦察数据,例如过滤所有 `http_status=200` 的存活子域名,以及过滤所有存活且名称中包含 admin 的子域名 `http_status=200&name=admin`。 🔧 reNgine 通过其基于 YAML 配置的高度可配置扫描引擎,提供了无与伦比的灵活性。它提供了根据任何类型的需求创建和自定义侦察扫描引擎的自由,用户可以根据其特定目标和偏好对其进行定制,从线程管理到超时设置和速率限制配置,一切皆可自定义。此外,reNgine 还提供了一系列开箱即用的预配置扫描引擎,包括 Full Scan(全面扫描)、Passive Scan(被动扫描)、Screenshot Gathering(屏幕截图收集)和 OSINT Scan Engine(开源情报扫描引擎)。这些现成的引擎省去了大量手动设置的麻烦,完美契合了 reNgine 简化侦察流程的核心使命,让用户能够以最少的工作量轻松访问正确的侦察数据。 💎 子扫描(Subscans):子扫描是 reNgine 中的一项突破性功能,使其成为同类开源工具中唯一提供此功能的利器。有了子扫描,等待整个流水线完成已成为过去。现在,用户可以在侦察过程中对新的发现做出快速响应。无论您是偶然发现了一个有趣的子域名并希望进行有针对性的端口扫描,还是想通过漏洞评估进行更深入的探究,reNgine 都能为您提供支持。 📃 PDF 报告:除了强大的侦察能力外,reNgine 还进一步简化了报告生成过程,充分认识到 PDF 报告在端到端侦察领域中所扮演的关键角色。用户可以毫不费力地生成和自定义 PDF 报告,以满足其确切需求。无论是 Full Scan Report(全面扫描报告)、Vulnerability Report(漏洞报告),还是简明的侦察报告,reNgine 都提供了灵活性,让您可以选择最能传达您发现结果的报告类型。此外,其自定义水平也是无与伦比的,允许用户选择报告颜色、微调执行摘要,甚至添加公司名称和页脚等个性化内容。借助 GPT 集成,您的报告将不再只是一份简单的报告,通过补救步骤和影响评估,您可以 360 度全方位了解所发现的漏洞。 🔖 向项目功能问好!reNgine 2.0 引入了一项强大的新增功能,使您能够高效地组织您的 Web 应用程序侦察工作。使用此功能,您可以创建独立的项目空间,每个空间都针对特定目的量身定制,例如个人漏洞赏金猎杀、客户项目或任何其他专门的侦察任务。每个项目都将拥有独立的仪表板,所有扫描结果将按项目分隔开,而扫描引擎和配置将在所有项目之间共享。 ⚙️ 角色和权限!在 reNgine 2.0 中,我们将您的 Web 应用程序侦察提升到了一个全新的控制和安全级别。现在,您可以为您的团队成员分配不同的角色——系统管理员、渗透测试员和审计员——每个角色都有明确定义的权限,以量身定制他们在 reNgine 生态系统中的访问权限和操作。 - 🔐 系统管理员:系统管理员是超级用户,拥有修改系统和扫描相关配置、扫描引擎、创建新用户、添加新工具等的权限。超级用户可以轻松发起扫描和子扫描。 - 🔍 渗透测试员:渗透测试员将被允许修改并发起扫描和子扫描、添加或更新目标等。渗透测试员将不被允许修改系统配置。 - 📊 审计员:审计员只能查看和下载报告。审计员不能更改任何系统或扫描相关的配置,也不能发起任何扫描或子扫描。 🚀 GPT 漏洞报告生成:通过 reNgine 的突破性功能:“GPT 驱动的报告生成”,为渗透测试报告的未来做好准备!借助 OpenAI GPT 的力量,reNgine 现在为您提供详细的漏洞描述、补救策略和影响评估,读起来就像是由人类安全专家撰写的一样!**但这还不是全部!** 我们的 GPT 驱动报告通过网络搜索相关的新闻文章、博客和参考资料,为您深入分析了所发现漏洞的全方位视角。借助 reNgine 2.0 彻底改变您的渗透测试游戏,以详细的影响评估和补救策略分析,为客户提供不仅信息丰富而且引人入胜、内容全面的报告,从而惊艳您的客户。 🥷 GPT 驱动的攻击面生成:借助 reNgine 2.0,reNgine 与 GPT 无缝集成,以识别您可能对子域名执行的攻击。通过利用页面标题、开放端口、子域名名称等侦察数据,reNgine 可以为您提供有关目标可执行攻击的建议。reNgine 还将为您提供有关特定攻击为何可能成功的基本原理分析。 🧭 持续监控:持续监控是 reNgine 的核心使命,其强大的持续监控功能确保目标始终处于严密的监视之下。凭借灵活的定期扫描计划安排,渗透测试人员可以毫不费力地随时了解其目标的最新动态。reNgine 的与众不同之处在于它与 Discord、Slack 和 Telegram 等流行通知渠道的无缝集成,为新发现的子域名、漏洞或侦察数据中的任何变化提供实时告警。  ## 工作流程

## 功能特性

* 侦察:

* 子域名发现

* IP 和开放端口识别

* 端点发现

* 目录/文件模糊测试

* 屏幕截图收集

* 漏洞扫描

* Nuclei

* Dalfox XSS Scanner

* CRLFuzzer

* 配置错误的 S3 Scanner

* WHOIS 识别

* WAF 检测

* OSINT 能力

* Meta 信息收集

* 员工信息收集

* 电子邮件地址收集

* 针对敏感信息和 URL 的 Google Dorking

* 项目管理,创建独立的项目空间,每个空间都针对特定目的量身定制,例如个人漏洞赏金猎杀、客户项目或任何其他专门的侦察任务。

* 使用类似自然语言的 and、or、not 操作执行高级查询查找

* 高度可配置的基于 YAML 的扫描引擎

* 支持并行扫描

* 支持子扫描

* 侦察数据可视化

* GPT 漏洞描述、影响和补救措施生成

* GPT 攻击面生成器

* 满足团队需求的多角色和权限管理

* 在 Slack、Discord 和 Telegram 上可自定义的告警/通知

* 自动向 HackerOne 报告漏洞

* 侦察笔记和待办事项

* 定时扫描(在 X 小时 Y 分钟准确运行侦察)和周期性扫描(每 X 分钟/小时/天/周运行侦察)

* 代理支持

* 带过滤器的截图库

* 具有自动建议功能的强大侦察数据过滤

* 侦察数据变更,查找新增/移除的子域名/端点

* 将目标标记到组织中

* 基于页面标题和内容长度的智能重复端点移除,以清理侦察数据

* 识别感兴趣的子域名

* 自定义 GF 模式和自定义 Nuclei 模板

* 编辑与工具相关的配置文件(Nuclei、Subfinder、Naabu、amass)

* 从 GitHub/Go 添加外部工具

* 与其他工具互操作,导入/导出子域名/端点

* 通过 IP 和/或 CIDR 导入目标

* 报告生成

工具箱:捆绑了渗透测试期间最常用的工具,如 whois 查询、CMS 检测器、CVE 查询等。

* 识别目标的相关域和相关 TLD

* 查找可操作的洞察,例如最常见的漏洞、最常见的 CVE ID、最脆弱的目标/子域名等。

* 您现在可以使用本地 LLM 进行攻击面识别和漏洞描述(新增:reNgine 2.1.0)

* BountyHub,一个管理您的 HackerOne 目标的中央枢纽

## 功能特性

* 侦察:

* 子域名发现

* IP 和开放端口识别

* 端点发现

* 目录/文件模糊测试

* 屏幕截图收集

* 漏洞扫描

* Nuclei

* Dalfox XSS Scanner

* CRLFuzzer

* 配置错误的 S3 Scanner

* WHOIS 识别

* WAF 检测

* OSINT 能力

* Meta 信息收集

* 员工信息收集

* 电子邮件地址收集

* 针对敏感信息和 URL 的 Google Dorking

* 项目管理,创建独立的项目空间,每个空间都针对特定目的量身定制,例如个人漏洞赏金猎杀、客户项目或任何其他专门的侦察任务。

* 使用类似自然语言的 and、or、not 操作执行高级查询查找

* 高度可配置的基于 YAML 的扫描引擎

* 支持并行扫描

* 支持子扫描

* 侦察数据可视化

* GPT 漏洞描述、影响和补救措施生成

* GPT 攻击面生成器

* 满足团队需求的多角色和权限管理

* 在 Slack、Discord 和 Telegram 上可自定义的告警/通知

* 自动向 HackerOne 报告漏洞

* 侦察笔记和待办事项

* 定时扫描(在 X 小时 Y 分钟准确运行侦察)和周期性扫描(每 X 分钟/小时/天/周运行侦察)

* 代理支持

* 带过滤器的截图库

* 具有自动建议功能的强大侦察数据过滤

* 侦察数据变更,查找新增/移除的子域名/端点

* 将目标标记到组织中

* 基于页面标题和内容长度的智能重复端点移除,以清理侦察数据

* 识别感兴趣的子域名

* 自定义 GF 模式和自定义 Nuclei 模板

* 编辑与工具相关的配置文件(Nuclei、Subfinder、Naabu、amass)

* 从 GitHub/Go 添加外部工具

* 与其他工具互操作,导入/导出子域名/端点

* 通过 IP 和/或 CIDR 导入目标

* 报告生成

工具箱:捆绑了渗透测试期间最常用的工具,如 whois 查询、CMS 检测器、CVE 查询等。

* 识别目标的相关域和相关 TLD

* 查找可操作的洞察,例如最常见的漏洞、最常见的 CVE ID、最脆弱的目标/子域名等。

* 您现在可以使用本地 LLM 进行攻击面识别和漏洞描述(新增:reNgine 2.1.0)

* BountyHub,一个管理您的 HackerOne 目标的中央枢纽

企业支持

reNgine 的官方企业级支持、部署和维护服务由 HailBytes 提供。

您也可以在这里找到关于如何使用和安装 reNgine 的深度解析视频 reNgine Deep Dive by HailBytes

## 快速安装 ### Ubuntu/VPS 的快速设置 1. 克隆代码库 git clone https://github.com/yogeshojha/rengine && cd rengine 2. 配置环境 nano .env **请务必更改 `POSTGRES_PASSWORD` 以确保安全。** 3. (可选)对于非交互式安装,请在 `.env` 中设置管理员凭据 DJANGO_SUPERUSER_USERNAME=yourUsername DJANGO_SUPERUSER_EMAIL=YourMail@example.com DJANGO_SUPERUSER_PASSWORD=yourStrongPassword 如果您需要进行非交互式安装,可以直接在 .env 文件中设置 Web 界面员的登录名、邮箱和密码(而不是在安装过程中通过提示手动设置)。此选项对于自动化安装(通过 ansible、vagrant 等)非常有用。 * `DJANGO_SUPERUSER_USERNAME`:Web 界面管理员用户名(用于登录 Web 界面)。 * `DJANGO_SUPERUSER_EMAIL`:Web 界面管理员邮箱。 * `DJANGO_SUPERUSER_PASSWORD`:Web 界面管理员密码(用于登录 Web 界面)。 4. 在 `.env` 中调整 Celery worker 扩展 MAX_CONCURRENCY=80 MIN_CONCURRENCY=10 `MAX_CONCURRENCY`:此参数指定可以生成的 reNgine 并发 Celery worker 进程的最大数量。在这种情况下,它被设置为 80,这意味着应用程序最多可以利用 80 个并发工作进程来同时执行任务。这对于处理大量扫描或在需求高峰期想要扩展处理能力时非常有用。如果您有更多的 CPU 核心,则需要增加此值以实现最大化性能。 `MIN_CONCURRENCY`:另一方面,MIN_CONCURRENCY 指定即使在需求较低的时期也应保持的并发工作进程的最小数量。在此示例中,它被设置为 10,这意味着即使待处理的任务较少,也至少会保持 10 个工作进程运行。这有助于确保应用程序能够及时响应传入的任务,而无需承担反复启动和停止工作进程的开销。 这些设置允许对 Celery worker 进行动态扩展,确保应用程序通过根据工作负载的大小和复杂性调整并发 worker 的数量来高效管理其工作负载。 以下是根据您机器的 RAM 容量确定的 `MIN_CONCURRENCY` 和 `MAX_CONCURRENCY` 的理想值: * 4GB:`MAX_CONCURRENCY=10` * 8GB:`MAX_CONCURRENCY=30` * 16GB:`MAX_CONCURRENCY=50` 这只是一个开发人员测试和尝试过并且有效的理想值!但您可以随意尝试调整这些值。 最大扫描数由多种因素决定,包括您的网络带宽、RAM、可用的 CPU 数量等。 5. 运行安装脚本: sudo ./install.sh 对于非交互式安装:`sudo ./install.sh -n` *注意:如果需要,请运行 `chmod +x install.sh` 以授予执行权限。* **现在可以通过 ### 发起子扫描

### 发起子扫描

### 侦察数据过滤

### 侦察数据过滤

### 报告生成

### 报告生成

### 工具箱

### 工具箱

### 在工具库中添加自定义工具

### 在工具库中添加自定义工具

## 提交问题

提交问题时,请尽可能提供有价值的信息,以帮助开发人员快速解决问题。按照以下步骤收集详细的调试信息:

1. 开启调试模式:

- 编辑项目根目录中的 `web/entrypoint.sh`

- 在文件顶部添加 `export DEBUG=1`:

#!/bin/bash

export DEBUG=1

python3 manage.py migrate

python3 manage.py runserver 0.0.0.0:8000

exec "$@"

- 重启 Web 容器:`docker-compose restart web`

2. 查看调试输出:

- 运行 `make logs` 以查看完整的堆栈跟踪

- 检查浏览器的开发者控制台中是否有带有 500 错误的 XHR 请求

3. 调试输出示例:

web_1 | File "/usr/local/lib/python3.10/dist-packages/celery/app/task.py", line 411, in __call__

web_1 | return self.run(*args, **kwargs)

web_1 | TypeError: run_command() got an unexpected keyword argument 'echo'

4. 提交您的问题:

- 在您的 GitHub 问题中包含完整的堆栈跟踪

- 描述重现问题的步骤

- 提及任何相关的系统信息

5. 关闭调试模式:

- 在 `web/entrypoint.sh` 中设置 `DEBUG=0`

- 重启 Web 容器

通过提供这些详细信息,您可以极大地帮助开发人员更有效地识别和修复问题。

## reNgine 支持

在寻求支持之前:

* 请仔细阅读 [rengine.wiki](https://rengine.wiki) 上的 README 和文档。

* 最常见的问题和疑问都已在那里得到解答。

如果您仍需帮助:

* 请勿使用 GitHub issues 提交支持请求。

* 加入我们的[社区维护的 Discord 频道](https://discord.gg/azv6fzhNCE)。

请注意:

* Discord 频道由社区维护。

* 尽管我们尽力提供帮助,但无法保证提供支持或响应时间。

* 对于已确认的错误或功能请求,请考虑开启 GitHub issue。

## 支持与赞助

reNgine 是我在业余时间结合日常全职工作开发的热情项目。您的支持有助于保持这个项目的存活和发展。您可以通过以下方式做出贡献:

* 为项目添加一个 [GitHub Star](https://github.com/yogeshojha/rengine)。

* 在社交媒体或博客文章上分享 reNgine

* 提名我为 [GitHub Stars?](https://stars.github.com/nominate/)

* 使用我的 [DigitalOcean 推荐链接](https://m.do.co/c/e353502d19fc) 获取 100 美元信用额度(我将获得 25 美元)

您的支持,无论是通过捐赠还是仅仅给一个 star,都告诉我 reNgine 对您是有价值的。这激励我继续改进和添加功能,使 reNgine 成为侦察的首选工具。

感谢您的支持!

## 报告安全漏洞

我们感谢您负责任地披露您的发现,并将尽一切努力确认您的贡献。

要报告安全漏洞,请遵循以下步骤:

1. **不要**在 GitHub issues 或任何其他公共论坛上公开披露该漏洞。

2. 转到 reNgine 代码库的 [Security 选项卡](https://github.com/yogeshojha/rengine/security)。

3. 点击 “Report a vulnerability” 以打开 GitHub 的私密漏洞报告表单。

4. 提供漏洞的详细描述,包括:

- 重现步骤

- 潜在影响

- 任何建议的修复或缓解措施(如果您有的话)

5. 我将审查您的报告并尽快回复,通常在 48-72 小时内。

6. 在向他人披露漏洞之前,请留出一些时间进行调查和解决。

我们致力于与安全研究人员合作,验证并解决向我们报告的任何潜在漏洞。修复问题后,我们将公开致谢您的负责任披露,除非您希望保持匿名。

感谢您帮助保护 reNgine 及其用户的安全!

## 许可证

在 GNU GPL v3 许可证下分发。更多信息请参见 [LICENSE](LICENSE)。

## 提交问题

提交问题时,请尽可能提供有价值的信息,以帮助开发人员快速解决问题。按照以下步骤收集详细的调试信息:

1. 开启调试模式:

- 编辑项目根目录中的 `web/entrypoint.sh`

- 在文件顶部添加 `export DEBUG=1`:

#!/bin/bash

export DEBUG=1

python3 manage.py migrate

python3 manage.py runserver 0.0.0.0:8000

exec "$@"

- 重启 Web 容器:`docker-compose restart web`

2. 查看调试输出:

- 运行 `make logs` 以查看完整的堆栈跟踪

- 检查浏览器的开发者控制台中是否有带有 500 错误的 XHR 请求

3. 调试输出示例:

web_1 | File "/usr/local/lib/python3.10/dist-packages/celery/app/task.py", line 411, in __call__

web_1 | return self.run(*args, **kwargs)

web_1 | TypeError: run_command() got an unexpected keyword argument 'echo'

4. 提交您的问题:

- 在您的 GitHub 问题中包含完整的堆栈跟踪

- 描述重现问题的步骤

- 提及任何相关的系统信息

5. 关闭调试模式:

- 在 `web/entrypoint.sh` 中设置 `DEBUG=0`

- 重启 Web 容器

通过提供这些详细信息,您可以极大地帮助开发人员更有效地识别和修复问题。

## reNgine 支持

在寻求支持之前:

* 请仔细阅读 [rengine.wiki](https://rengine.wiki) 上的 README 和文档。

* 最常见的问题和疑问都已在那里得到解答。

如果您仍需帮助:

* 请勿使用 GitHub issues 提交支持请求。

* 加入我们的[社区维护的 Discord 频道](https://discord.gg/azv6fzhNCE)。

请注意:

* Discord 频道由社区维护。

* 尽管我们尽力提供帮助,但无法保证提供支持或响应时间。

* 对于已确认的错误或功能请求,请考虑开启 GitHub issue。

## 支持与赞助

reNgine 是我在业余时间结合日常全职工作开发的热情项目。您的支持有助于保持这个项目的存活和发展。您可以通过以下方式做出贡献:

* 为项目添加一个 [GitHub Star](https://github.com/yogeshojha/rengine)。

* 在社交媒体或博客文章上分享 reNgine

* 提名我为 [GitHub Stars?](https://stars.github.com/nominate/)

* 使用我的 [DigitalOcean 推荐链接](https://m.do.co/c/e353502d19fc) 获取 100 美元信用额度(我将获得 25 美元)

您的支持,无论是通过捐赠还是仅仅给一个 star,都告诉我 reNgine 对您是有价值的。这激励我继续改进和添加功能,使 reNgine 成为侦察的首选工具。

感谢您的支持!

## 报告安全漏洞

我们感谢您负责任地披露您的发现,并将尽一切努力确认您的贡献。

要报告安全漏洞,请遵循以下步骤:

1. **不要**在 GitHub issues 或任何其他公共论坛上公开披露该漏洞。

2. 转到 reNgine 代码库的 [Security 选项卡](https://github.com/yogeshojha/rengine/security)。

3. 点击 “Report a vulnerability” 以打开 GitHub 的私密漏洞报告表单。

4. 提供漏洞的详细描述,包括:

- 重现步骤

- 潜在影响

- 任何建议的修复或缓解措施(如果您有的话)

5. 我将审查您的报告并尽快回复,通常在 48-72 小时内。

6. 在向他人披露漏洞之前,请留出一些时间进行调查和解决。

我们致力于与安全研究人员合作,验证并解决向我们报告的任何潜在漏洞。修复问题后,我们将公开致谢您的负责任披露,除非您希望保持匿名。

感谢您帮助保护 reNgine 及其用户的安全!

## 许可证

在 GNU GPL v3 许可证下分发。更多信息请参见 [LICENSE](LICENSE)。

注意:本 README 的部分内容是使用 AI 语言模型编写或润色的。

标签:BlackHat Arsenal, Bug Bounty, Django, Docker, ESC6, PPID欺骗, Python, 侦察框架, 动态插桩, 反取证, 可自定义解析器, 后端开发, 子域名枚举, 安全评估, 安全防御评估, 密码管理, 开源安全工具, 插件系统, 搜索引擎查询, 无后门, 测试用例, 版权保护, 系统安全, 网络安全, 网络安全审计, 自动化侦察, 请求拦截, 逆向工具, 逆向工程平台, 隐私保护