R3dy/capsulecorp-pentest

GitHub: R3dy/capsulecorp-pentest

基于 Vagrant 和 Ansible 一键编排的内网渗透测试虚拟靶场,包含完整 Active Directory 域环境和多种预配置漏洞服务,用于系统学习内网渗透技术。

Stars: 977 | Forks: 177

**博客** [](https://blog.roycedavis.net/)

**Twitter:** [](https://twitter.com/@r3dy__)

**Discord:** [](https://discord.gg/D5QTtWEwxZ)

**书籍:** [](https://amzn.to/43wQOYk)

# Capsulecorp Pentest

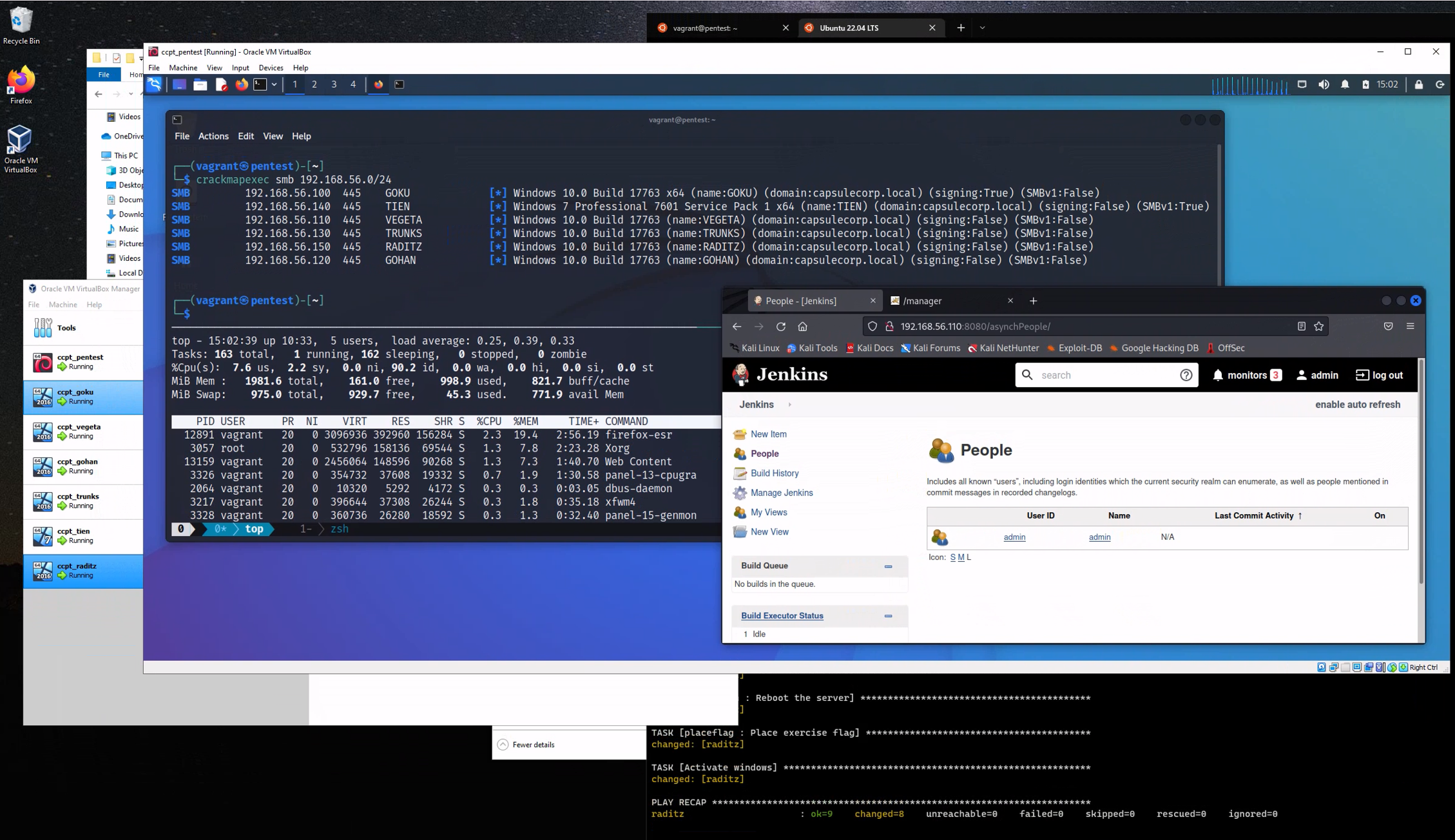

Capsulecorp Pentest 是一个由 Vagrant 和 Ansible 管理的小型虚拟网络。它包含五台虚拟机,其中包括一台运行 Xubuntu 的 Linux 攻击系统和四台配置了各种漏洞服务的 Windows 2019 服务器。该项目可以作为独立环境用于学习网络渗透测试,但其最终目的是为了补充我的书籍 [The Art of Network Penetration Testing](https://bit.ly/38N9S9e)。

## 为什么这个项目很酷?

搭建一个用于学习渗透测试的虚拟网络可能会很繁琐,而且非常消耗时间和资源。在 capsulecorp 环境中,几乎所有事情都已经为你准备好了。一旦你在机器上安装好 Vagrant、Ansible 和 VirtualBox,你只需运行几个 `vagrant` 命令,就能拥有一个功能齐全的 Active Directory 域,你可以用它来进行黑客攻击/学习/渗透测试等。

## 1.1. 环境要求

为了使用 Capsulecorp Pentest 网络,你必须具备以下条件:

* VirtualBox

* [https://www.virtualbox.org/wiki/Downloads](https://www.virtualbox.org/wiki/Downloads)

* Vagrant

* [https://www.vagrantup.com/downloads.html](https://www.vagrantup.com/downloads.html)

* Ansible

* [https://docs.ansible.com/ansible/latest/installation_guide/index.html](https://docs.ansible.com/ansible/latest/installation_guide/index.html)

* 推荐使用四核 CPU 和 16GB 内存。

* 如果内存为 8GB 或更少,你仍然可以使用该项目,但***一次只能运行 2 或 3 台虚拟机***。

* 若要同时运行所有虚拟机,则需要 16GB 内存。

## 1.2. 当前功能

* 包含一台域控制器和 3 台成员服务器的 Active Directory 域。所有 Windows 服务器均使用评估版许可证,并在安装时自动激活(有效期为 180 天)

* 域控制器:`goku.capsulecorp.local`

* 服务器 01:`vegeta.capsulecorp.local`

* 服务器 02:`gohan.capsulecorp.local`

* 服务器 03:`trunks.capsulecorp.local`

* 工作站 01:`tien.capsulecorp.local`

* `vegeta` 上的易受攻击 Jenkins 服务器

* `trunks` 上的易受攻击 Apache Tomcat 服务器

* `gohan` 上的易受攻击 MSSQL 服务器

* `tien` 上的易受攻击 MS17-010

* 运行 XRDP 的 Xubuntu 渗透测试系统。

* Metasploit

* CrackMapExec

* Nmap

* Remmina RDP 客户端

* RVM

* Python/Pip/Pipenv

* Impacket

## 1.3. OSX 配置

为了管理 Windows 主机,你需要在 Ansible 虚拟环境中使用 pip 安装 `pywinrm`

```

source ~/ansible/bin/activate

pip install pywinrm

deactivate

```

# 2. 安装

**YouTube 设置教程**

[](https://m.youtube.com/watch?v=An4QvztvDaE&t=0s)

如需详细的安装演练,请查看

* [MacOS 设置指南](https://github.com/R3dy/capsulecorp-pentest/wiki/MacOS-Setup-Guide)

* [Windows 设置指南](https://github.com/R3dy/capsulecorp-pentest/wiki/Windows-Setup-Guide)

## 2.1. 配置 Windows 主机

你应该做的第一件事是启动并配置域控制器 Goku。这个系统启动所需的时间可能最长,因为 dcpromo 相关操作需要花费一些时间。

***注意***:如果你使用 sudo 运行 vagrant。请使用 ```sudo -E vagrant``` 选项来运行 vagrant

启动虚拟机

```

vagrant up goku

```

配置虚拟机

```

vagrant provision goku

```

对 gohan、vegeta 和 trunks 重复上述两个命令。

***...警告...***

配置的这一部分预计需要较长时间,因为在执行 dcpromo 之后,系统需要很长时间才能重新启动。

```

TASK [promotedc : Set a static address to 172.28.128.100] **********************

changed: [goku]

TASK [promotedc : Change hostname to goku] *************************************

ok: [goku]

TASK [promotedc : Install Active Directory Services] ***************************

ok: [goku]

TASK [promotedc : Promote goku to domain controller] ***************************

changed: [goku]

TASK [promotedc : Reboot after promotion] **************************************

```

## 2.2. 配置你的渗透测试平台

使用 Vagrant 启动虚拟机。首先 cd 进入项目目录,例如:`cd ~/capsulecorp-pentest`。请注意转发到 localhost 的 RDP 端口。

```

vagrant up pentest

```

配置渗透测试机。

```

vagrant provision pentest

```

你可以使用你首选的 RDP 客户端连接到 xrdp 监听器来访问你的渗透测试机,或者通过 SSH 进行访问:

```

vagrant ssh pentest

```

标签:Active Directory, AI合规, Ansible, CTF学习, hacking, Plaso, Vagrant, VirtualBox, Web报告查看器, Windows Server 2019, Xubuntu, 内网渗透, 安全培训, 数据展示, 特权提升, 系统提示词, 红队, 网络安全, 网络攻防, 自动化部署, 逆向工具, 配置修复, 隐私保护, 靶场环境