marin-m/vmlinux-to-elf

GitHub: marin-m/vmlinux-to-elf

一个能从原始或压缩的 Linux 内核镜像中提取 kallsyms 符号表,并将其转换为可被 IDA 和 Ghidra 分析的 ELF 文件的工具。

Stars: 1696 | Forks: 180

# vmlinux-to-elf

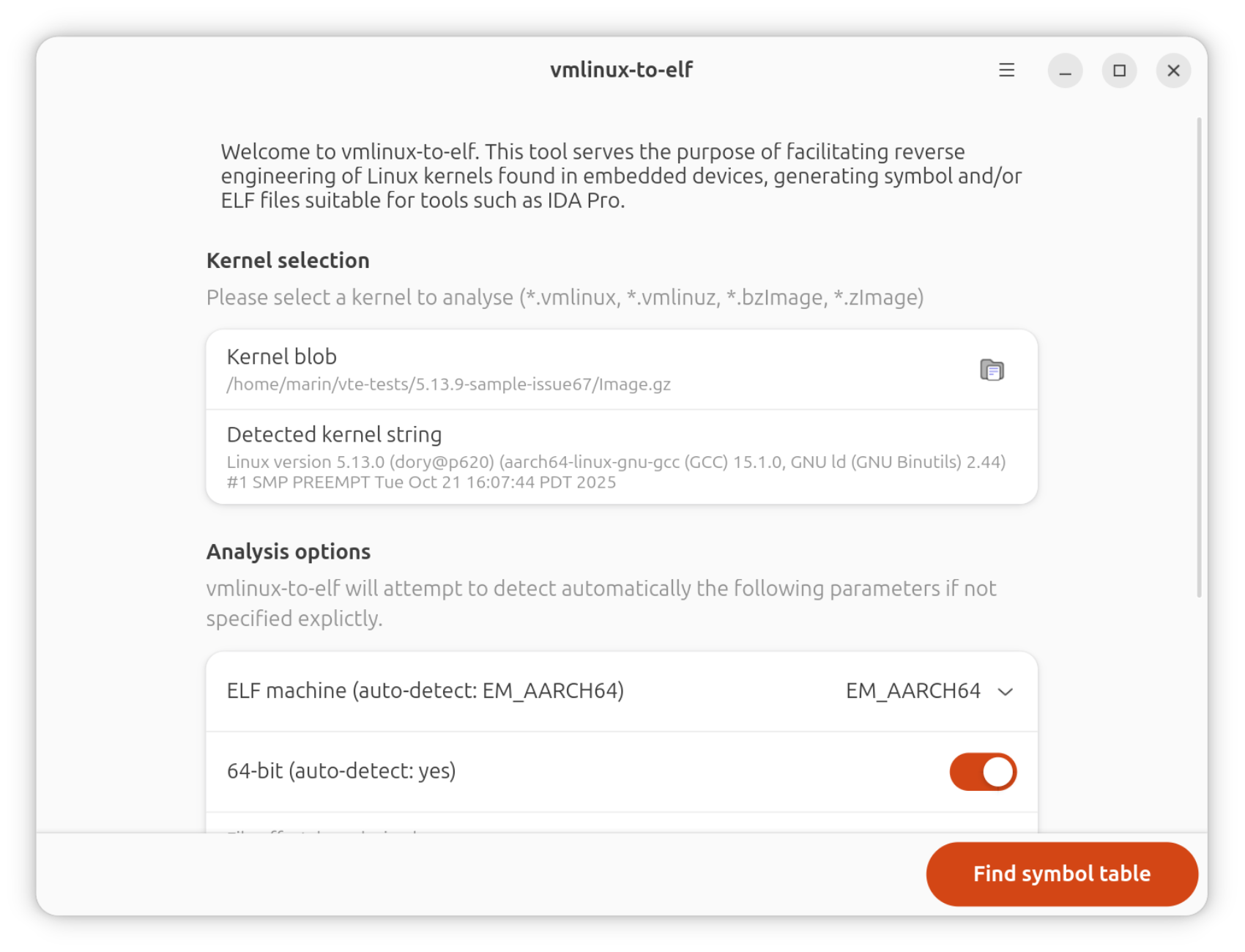

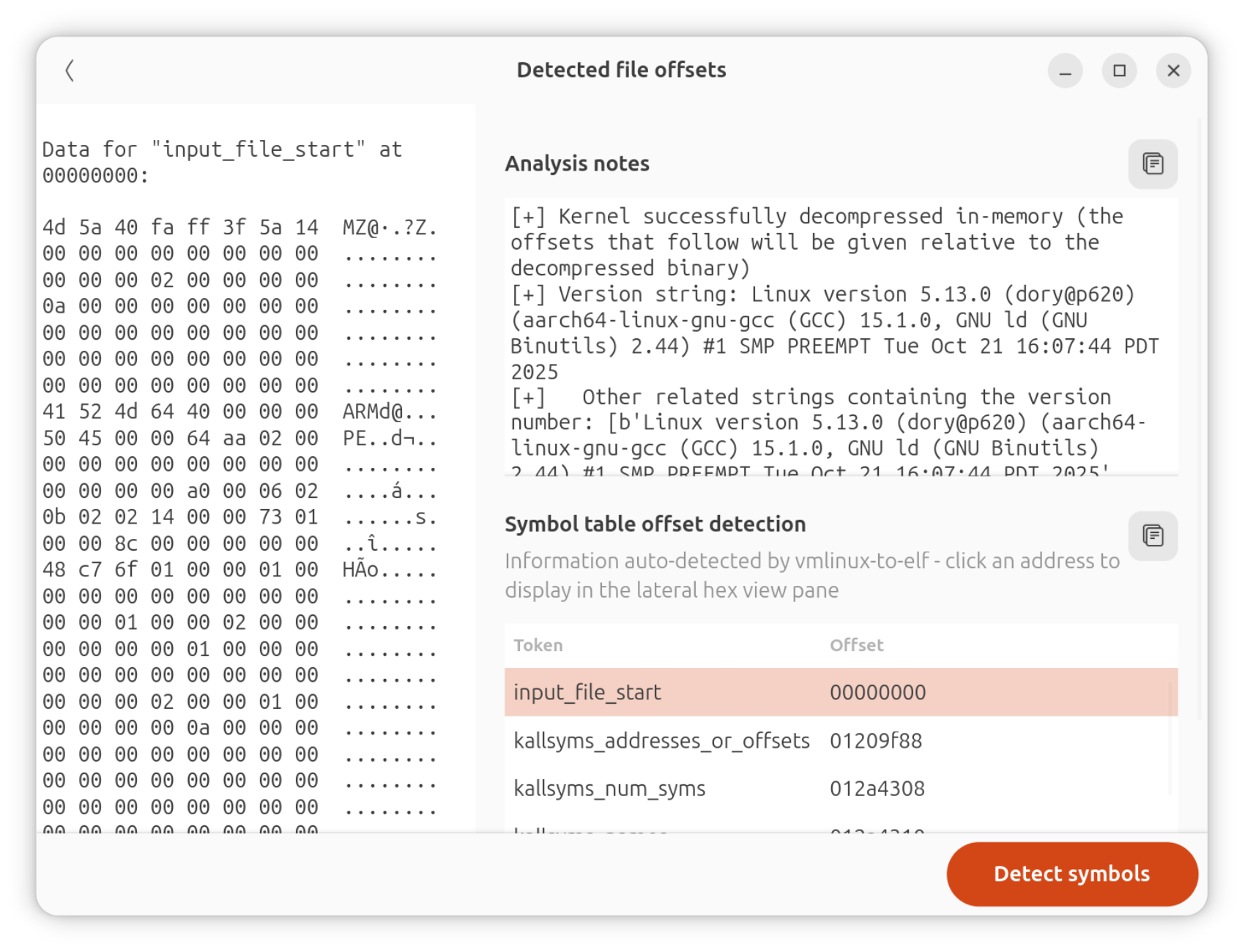

该工具允许从 vmlinux/vmlinuz/bzImage/zImage 内核镜像(可以是原始二进制 blob 或已存在但被剥离符号的 .ELF 文件)中获取一个完全可分析的 .ELF 文件,并恢复函数和变量符号。

# 命令行,仅列出符号地址:

kallsyms-finder # If installed with uv

vmlinux-to-elf.kallsyms-finder # If installed with snap

# 图形界面:

vmlinux-to-elf-gui # If installed with uv

vmlinux-to-elf.gui # If installed with snap

flatpak run re.fossplant.vmlinux-to-elf # If installed with flatpak

```

标签:ELF文件, Ghidra, IDA Pro, kallsyms, Linux内核, Python, vmlinux, 二进制分析, 云安全运维, 云资产清单, 固件分析, 安全渗透, 嵌入式安全, 文件格式转换, 无后门, 符号表提取, 逆向工具, 逆向工程