MindPatch/scant3r

GitHub: MindPatch/scant3r

一款模块化的 Web 安全自动化扫描工具,帮助安全人员快速编写和运行漏洞检测脚本,无需关注底层工程细节。

Stars: 685 | Forks: 151

ScanT3r

节省你的脚本编写时间

### :warning: 此项目已不再维护

你应该使用 Lotus 项目 (https://github.com/rusty-sec/lotus/) 来代替 scant3r,因为 scant3r 在开发过程中存在许多错误,修复它们需要更多时间,而且与 Lotus 相比,scant3r 非常慢。

### 这是什么?

这是一个基于模块的 Web 自动化工具,我制作它是为了通过提供每个 Web 渗透测试人员在自动化脚本中所需的一些实用工具来节省我的脚本编写时间,无需关注(日志记录、解析器、输出函数、命令行参数、多线程),只需使用 scant3r 工具编写你扫描逻辑的想法,而无需关心这些事情,你可以找到回调/解析/日志记录工具和输出函数,此外我们很快会添加 Restful API 如果你需要为你的脚本向 scant3r 添加新的命令选项怎么办?

很简单,无需编写任何代码,只需打开 `conf/opts.YAML` 文件,你会发现 scant3r 的所有选项,这样你就可以更改和添加你想要的内容;D ### 为什么我应该使用它? 简短的回答是为了节省你的时间,作为一名安全人员,你不需要学习更多关于“如何编写完美的 CLI 脚本”的知识,你只需要了解脚本的逻辑

如果你需要编写类似 SSRF CVE 扫描器的东西,而不是去搜索“如何调用 interact.sh”、“如何修复此代码问题”、“如何解析这个”

而在得到答案后,你的代码中会出现一些很酷的错误,你会发现你需要更多的时间来搜索和修复这些 bug

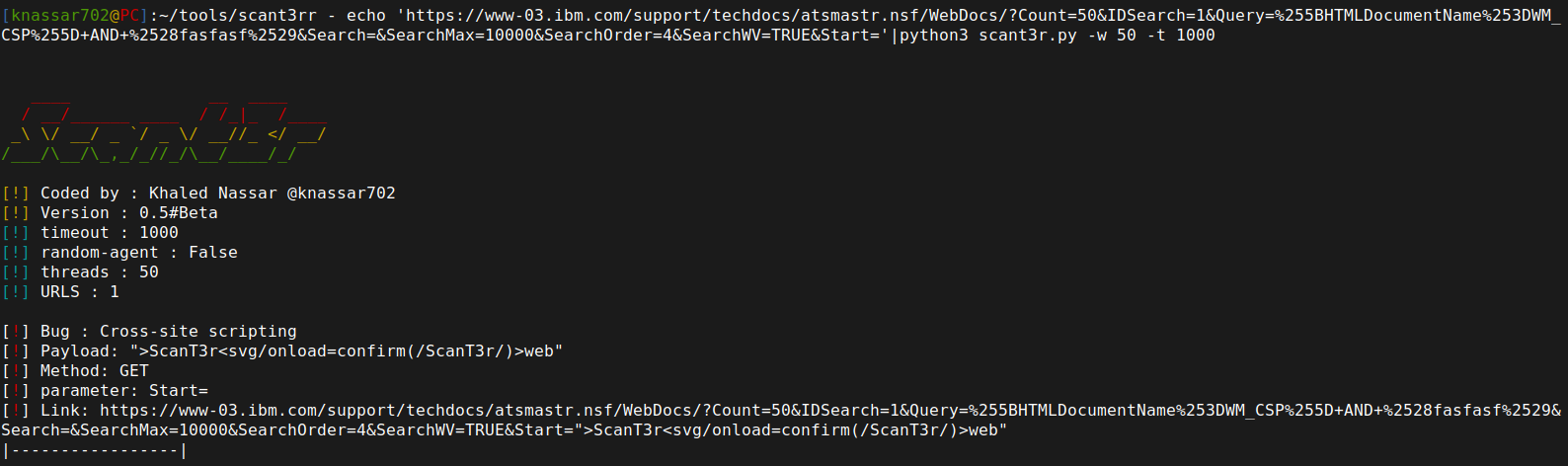

这对你来说是浪费时间,所以这个项目将帮助你节省更多时间,只需查看示例模块并阅读官方文档(尚未提供),或者直接打开一个带有功能请求的 issue,我们将亲手为你编写脚本 ### 模块 这是我们为社区提供的模块,如果你需要新模块,请使用 `Feature request ` 模板打开一个 issue | 模块 | 简短描述 | | :------------- | :------------- | | **xss** | 用于 ( ATTR_NAME, ATTR_VALUE , Comments, TAG_NAME ) 的 xss 扫描器 | | **req_callback** | 查找带外资源参数 | | **ssti** | 查找服务端模板注入 | | **firebase** | 检查公共 firebase 数据库(写/读)权限 | 官方文档:https://scant3r.knas.me #### 环境要求 * python >= 3.10 * pip * Git #### 安装 * Unix & MS-DOS ``` $ pip3 install git+https://github.com/knassar702/scant3r $ scant3r --help usage: scant3r [-h] [-e EXIT_AFTER] [-ct CALLBACK_TIME] [-c] [-o OUTPUT_FILE] [-H HEADERS] [-C COOKIES] [-v LOG_MODE] [-s DELAY] [-M METHODS] [-m MODULES] [-O] [-P LORSRF_PARAMETERS] [-l TARGETLIST] [-g] [-j] [-p PROXY] [-r] [-b BLINDXSS] [-x HOST] [-R] [-w THREADS] [-t TIMEOUT] options: -h, --help show this help message and exit -e EXIT_AFTER, --exit-after EXIT_AFTER Exit after get this number of errors -ct CALLBACK_TIME, --callback-time CALLBACK_TIME Callback timeout -c, --convert-body Change the url parameters into request body ( in non-GET methods ) -o OUTPUT_FILE, --output OUTPUT_FILE The output json file location -H HEADERS, --header HEADERS add custom header (ex:-H='Cookie: test=1; PHPSESSID=test') -C COOKIES, --cookie COOKIES add cookie to the header (ex: 'cookie1=1; cookie2=2') -v LOG_MODE, --logger-mode LOG_MODE change debug messages mode (1: info 2: debug 3: warning 4: error) -s DELAY, --sleep DELAY number of seconds to hold between each HTTP(S) requests. -M METHODS, --method METHODS Methods Allowed on your target -m MODULES, --module MODULES run scant3r module (ex: -m=example) -O, --more-scan scanning with the current module with import another modules (eg: lorsrf xss/ssti scanner) -P LORSRF_PARAMETERS, --lorsrf-parameters LORSRF_PARAMETERS how many parameters in one request for lorsrf module -l TARGETLIST, --list TARGETLIST add targets list -g, --add-parameters Generate Famouse Parameters if your url dosen't have parameters -j, --json JSON Request Body -p PROXY, --proxy PROXY Forward all requests to proxy -r, --follow-redirects Follow redirects -b BLINDXSS, --blind-host BLINDXSS add your xsshunter host (or any xss host) -x HOST, --host HOST add your host (burpcall,etc..) -R, --random-agents use random user agent -w THREADS, --workers THREADS Number of workers (default: 50) -t TIMEOUT, --timeout TIMEOUT set connection timeout (default: 10) for Questions/suggestions/Bugs : https://github.com/knassar702/scant3r/issues wiki: https://github.com/knassar702/scant3r/wiki ``` ### 开始 ``` $ echo "http://testphp.vulnweb.com/listproducts.php?cat=1" | scant3r -m all ``` ## 待办功能 * [ ] Restful API * [ ] 使用 pyo3 在 Rust 中重写核心工具 * [ ] 命令行模块(使用 yaml 文件) * [ ] 自定义扫描图 * [ ] Selenium 模块 #### 加入我们 * https://docs.google.com/forms/d/e/1FAIpQLSfb7-67XG5d1CU-zwqux6Kfx8nCHsM0SiFlZLj8VmXZL-vSwg/viewform ## 许可证 * [GPL 3v](https://github.com/knassar702/scant3r/blob/master/LICENSE) ## 媒体 一些来自旧版本的演示 gif * LorSrf  #### 版本:[0.6](https://github.com/knassar702/scant3r/releases/tag/0.6)  **Nokia** https://www.nokia.com/responsible-disclosure/  **IBM** https://hackerone.com/ibm

标签:Bug Bounty, CISA项目, Python安全工具, Web安全, 内存取证对抗, 可自定义解析器, 安全测试, 密码管理, 批量查询, 攻击性安全, 模块化框架, 网络安全, 蓝队分析, 资产探测, 逆向工具, 隐私保护