ucsb-seclab/karonte

GitHub: ucsb-seclab/karonte

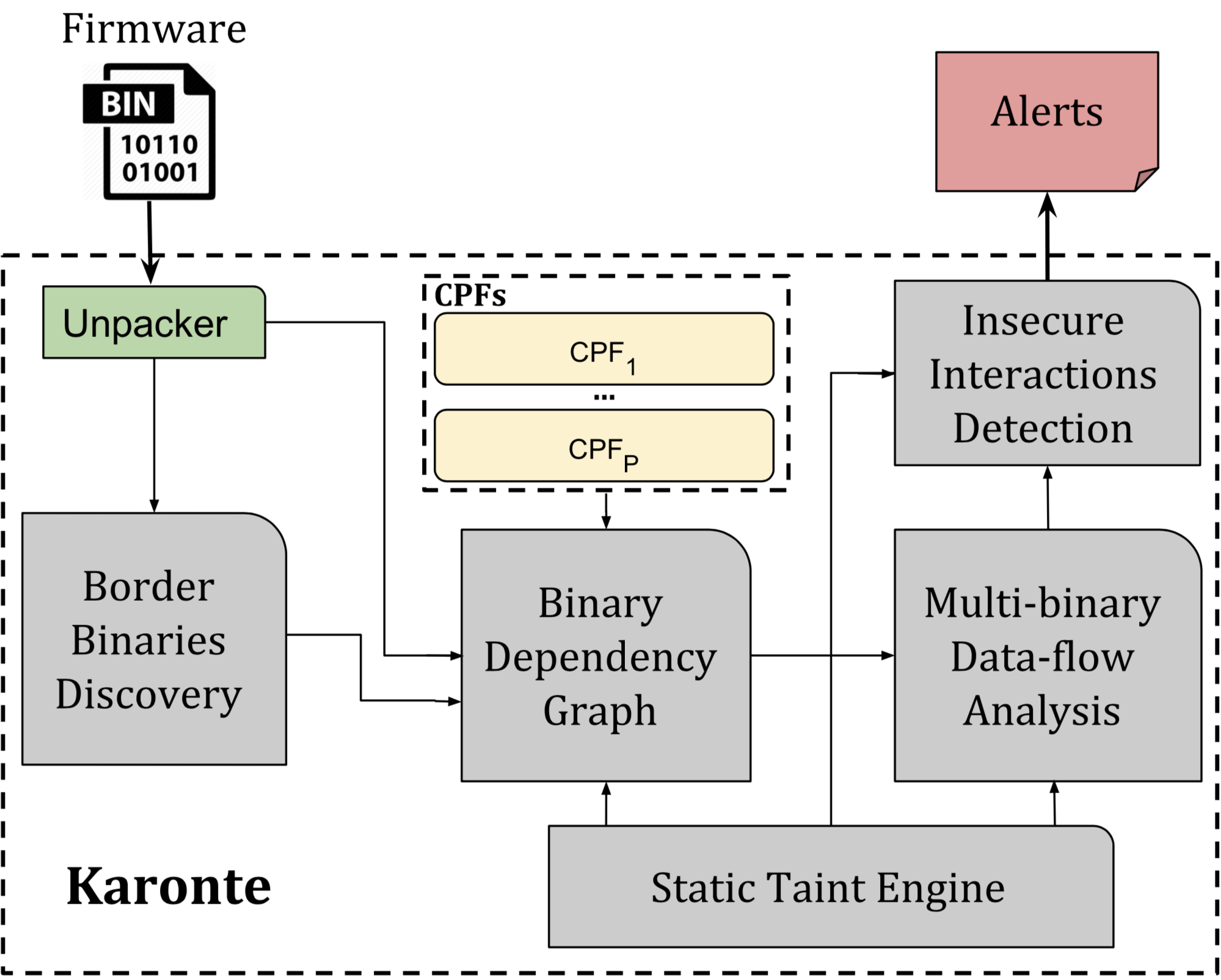

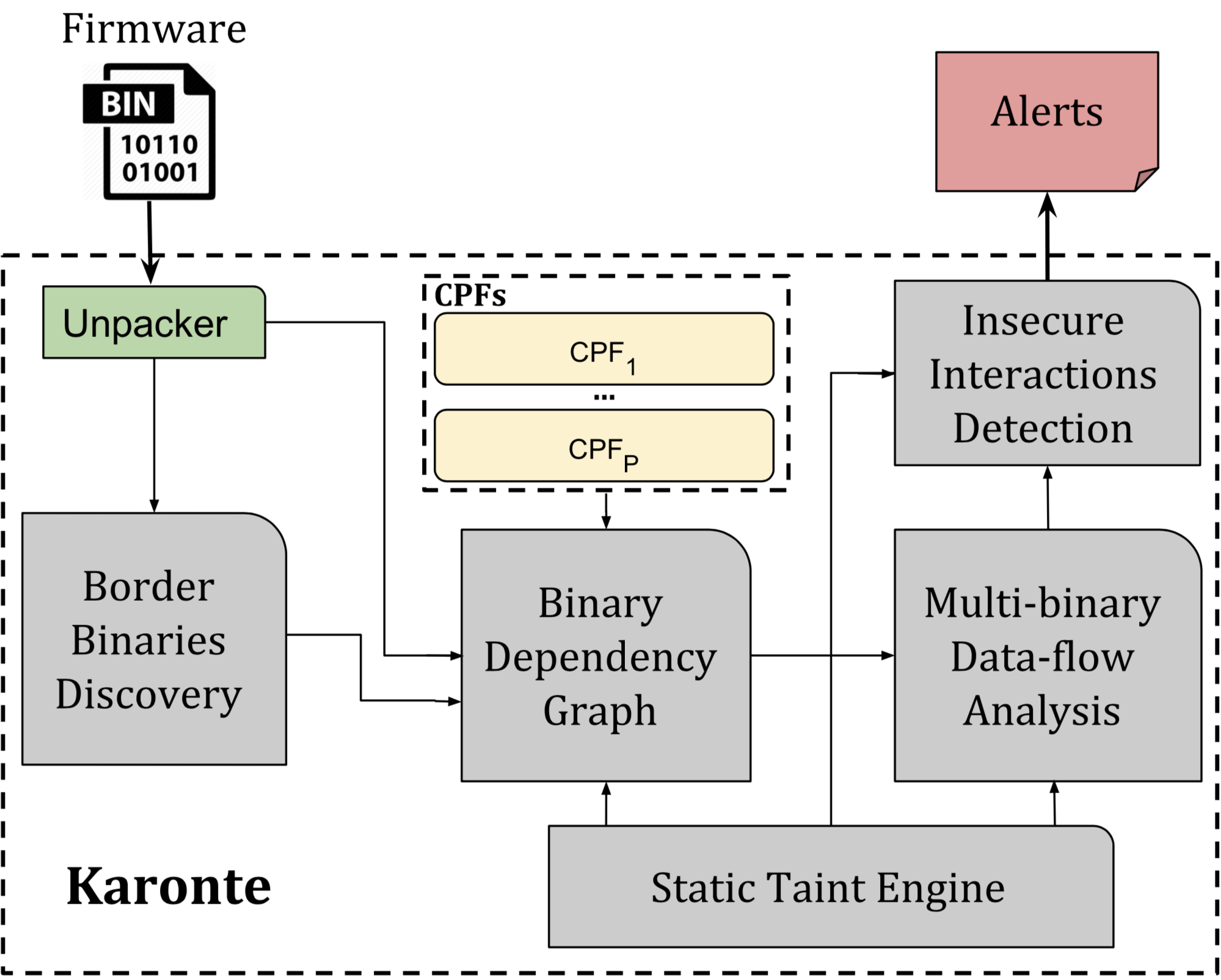

一款专注于检测嵌入式固件中多二进制交互漏洞的静态分析工具

Stars: 422 | Forks: 63

# Karonte

[](https://github.com/angr/angr/blob/master/LICENSE)

Karonte 是一款用于检测嵌入式固件中多二进制漏洞的静态分析工具。

`master` 分支提供了移植到 Python3 的 Karonte 最新版本。关于我们论文中提出的原始实现和实验,请检出 `IEEE-SP-20` 分支并查看我们的 [docker container](https://hub.docker.com/r/badnack/karonte)。

## 概述

## 研究论文

我们在以下研究论文中介绍了我们的方法以及这项工作的发现:

**KARONTE: Detecting Insecure Multi-binary Interactions in Embedded Firmware**

[[PDF]](https://www.badnack.it/static/papers/University/karonte.pdf)

Nilo Redini, Aravind Machiry, Ruoyu Wang, Chad Spensky, Andrea Continella, Yan Shoshitaishvili, Christopher Kruegel, Giovanni Vigna.

*收录于 IEEE Symposium on Security & Privacy (S&P) 论文集,2020 年 5 月*

如果您在科学出版物中使用 *Karonte*,我们将感谢您使用此 **Bibtex** 条目进行引用:

```

@inproceedings{redini_karonte_20,

author = {Nilo Redini and Aravind Machiry and Ruoyu Wang and Chad Spensky and Andrea Continella and Yan Shoshitaishvili and Christopher Kruegel and Giovanni Vigna},

booktitle = {In Proceedings of the IEEE Symposium on Security & Privacy (S&P)},

month = {May},

title = {KARONTE: Detecting Insecure Multi-binary Interactions in Embedded Firmware},

year = {2020}

}

```

## 仓库结构

包含四个主要目录:

- **tool**: Karonte python 文件

- **firmware**: Karonte 固件数据集

- **configs**: 用于分析数据集中固件样本的配置文件

- **eval**: 在 Karonte 上运行各种评估的脚本

- **karonte-viz**: 可视化 Karonte 生成结果的脚本

## 运行 Karonte

要运行 karonte,只需在根目录下运行:

## 研究论文

我们在以下研究论文中介绍了我们的方法以及这项工作的发现:

**KARONTE: Detecting Insecure Multi-binary Interactions in Embedded Firmware**

[[PDF]](https://www.badnack.it/static/papers/University/karonte.pdf)

Nilo Redini, Aravind Machiry, Ruoyu Wang, Chad Spensky, Andrea Continella, Yan Shoshitaishvili, Christopher Kruegel, Giovanni Vigna.

*收录于 IEEE Symposium on Security & Privacy (S&P) 论文集,2020 年 5 月*

如果您在科学出版物中使用 *Karonte*,我们将感谢您使用此 **Bibtex** 条目进行引用:

```

@inproceedings{redini_karonte_20,

author = {Nilo Redini and Aravind Machiry and Ruoyu Wang and Chad Spensky and Andrea Continella and Yan Shoshitaishvili and Christopher Kruegel and Giovanni Vigna},

booktitle = {In Proceedings of the IEEE Symposium on Security & Privacy (S&P)},

month = {May},

title = {KARONTE: Detecting Insecure Multi-binary Interactions in Embedded Firmware},

year = {2020}

}

```

## 仓库结构

包含四个主要目录:

- **tool**: Karonte python 文件

- **firmware**: Karonte 固件数据集

- **configs**: 用于分析数据集中固件样本的配置文件

- **eval**: 在 Karonte 上运行各种评估的脚本

- **karonte-viz**: 可视化 Karonte 生成结果的脚本

## 运行 Karonte

要运行 karonte,只需在根目录下运行:

## 研究论文

我们在以下研究论文中介绍了我们的方法以及这项工作的发现:

**KARONTE: Detecting Insecure Multi-binary Interactions in Embedded Firmware**

[[PDF]](https://www.badnack.it/static/papers/University/karonte.pdf)

Nilo Redini, Aravind Machiry, Ruoyu Wang, Chad Spensky, Andrea Continella, Yan Shoshitaishvili, Christopher Kruegel, Giovanni Vigna.

*收录于 IEEE Symposium on Security & Privacy (S&P) 论文集,2020 年 5 月*

如果您在科学出版物中使用 *Karonte*,我们将感谢您使用此 **Bibtex** 条目进行引用:

```

@inproceedings{redini_karonte_20,

author = {Nilo Redini and Aravind Machiry and Ruoyu Wang and Chad Spensky and Andrea Continella and Yan Shoshitaishvili and Christopher Kruegel and Giovanni Vigna},

booktitle = {In Proceedings of the IEEE Symposium on Security & Privacy (S&P)},

month = {May},

title = {KARONTE: Detecting Insecure Multi-binary Interactions in Embedded Firmware},

year = {2020}

}

```

## 仓库结构

包含四个主要目录:

- **tool**: Karonte python 文件

- **firmware**: Karonte 固件数据集

- **configs**: 用于分析数据集中固件样本的配置文件

- **eval**: 在 Karonte 上运行各种评估的脚本

- **karonte-viz**: 可视化 Karonte 生成结果的脚本

## 运行 Karonte

要运行 karonte,只需在根目录下运行:

## 研究论文

我们在以下研究论文中介绍了我们的方法以及这项工作的发现:

**KARONTE: Detecting Insecure Multi-binary Interactions in Embedded Firmware**

[[PDF]](https://www.badnack.it/static/papers/University/karonte.pdf)

Nilo Redini, Aravind Machiry, Ruoyu Wang, Chad Spensky, Andrea Continella, Yan Shoshitaishvili, Christopher Kruegel, Giovanni Vigna.

*收录于 IEEE Symposium on Security & Privacy (S&P) 论文集,2020 年 5 月*

如果您在科学出版物中使用 *Karonte*,我们将感谢您使用此 **Bibtex** 条目进行引用:

```

@inproceedings{redini_karonte_20,

author = {Nilo Redini and Aravind Machiry and Ruoyu Wang and Chad Spensky and Andrea Continella and Yan Shoshitaishvili and Christopher Kruegel and Giovanni Vigna},

booktitle = {In Proceedings of the IEEE Symposium on Security & Privacy (S&P)},

month = {May},

title = {KARONTE: Detecting Insecure Multi-binary Interactions in Embedded Firmware},

year = {2020}

}

```

## 仓库结构

包含四个主要目录:

- **tool**: Karonte python 文件

- **firmware**: Karonte 固件数据集

- **configs**: 用于分析数据集中固件样本的配置文件

- **eval**: 在 Karonte 上运行各种评估的脚本

- **karonte-viz**: 可视化 Karonte 生成结果的脚本

## 运行 Karonte

要运行 karonte,只需在根目录下运行:

标签:angr, DNS枚举, IEEE S&P, IoT安全, Python, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 固件分析, 固件安全, 多二进制交互, 嵌入式系统, 无后门, 符号执行, 网络安全工具, 脆弱性挖掘, 请求拦截, 逆向工程, 静态分析