ION28/BLUESPAWN

GitHub: ION28/BLUESPAWN

BLUESPAWN 是一款开源的 Windows 端主动防御与 EDR 工具,帮助蓝队快速检测、识别和消除系统中的恶意活动。

Stars: 1316 | Forks: 174

# BLUESPAWN

[](https://discord.gg/JMxPPfZ)

#### 代码状态

[](https://github.com/ION28/BLUESPAWN/actions) [](https://www.codacy.com/manual/ION28/BLUESPAWN?utm_source=github.com&utm_medium=referral&utm_content=ION28/BLUESPAWN&utm_campaign=Badge_Grade)

## 我们的使命

BLUESPAWN 通过检测异常活动,帮助蓝队实时监控系统以防御活跃的攻击者

## 什么是 BLUESPAWN

BLUESPAWN 是一款**主动防御**和**端点检测与响应工具**,这意味着防御者可以使用它在整个网络中快速**检测**、**识别**和**消除**恶意活动与恶意软件。

## 参与其中 & 为项目做贡献

想帮助 BLUESPAWN 更有效地定位和拦截恶意软件吗?加入我们的 [BLUESPAWN Discord 服务器](https://discord.gg/JMxPPfZ),协助开发,或者哪怕是提出功能建议、报告 Bug 也可以。无需任何经验——没有比直接上手更好的方式来学习开发或安全知识了!

如果您愿意协助贡献代码,可以通过查阅我们关于[搭建开发环境](https://github.com/ION28/BLUESPAWN/wiki/Setting-up-your-Development-Environment)的 Wiki 页面来入门。如果在搭建过程中遇到任何问题,请随时在 Discord 中联系我们!我们通常通过 Issues 来追踪 Bug 和新功能,并在进行任何开发工作时在聊天群组中进行协调。

## 为什么我们要开发 BLUESPAWN

出于以下几个原因,我们创建并将其开源:

* **更快的响应**:我们需要专门设计用于快速识别系统上恶意活动的工具

* **了解我们的覆盖范围**:我们希望确切了解我们的工具能检测到什么,而不是尽可能依赖黑盒软件(即 AV 程序)。这种方法将有助于我们更好地将精力集中在特定的工作线上,并对其他工作的状态充满信心。

* **更深入的理解**:我们希望更好地理解 Windows 的攻击面,从而更好地进行防御

* **更多开源蓝队软件**:虽然市面上有许多开源的红队工具,但绝大多数优秀的蓝队工具都是闭源的(例如,AVs、EDRs、SysInternals 等)。我们不应该依赖隐蔽式安全来阻止恶意行为者(虽然这非常困难,但这是值得奋斗的目标!)

* **展示操作系统 API 的特性**:我们梳理了大量的微软文档、StackOverflow 问答等来创建这个项目。希望其他人也能发现其中一些代码的用处。

## MITRE ATT&CK 覆盖范围

访问[此映射图](https://bluespawn.cloud/coverage/)查看当前的覆盖能力

## 试用 BLUESPAWN

0. 查看 [Wiki 页面](https://github.com/ION28/BLUESPAWN/wiki),了解更多关于可用的[命令行选项](https://github.com/ION28/BLUESPAWN/wiki/Getting-Started)、[示例](https://github.com/ION28/BLUESPAWN/wiki/Examples)等内容。

1. 从[此页面](https://github.com/ION28/BLUESPAWN/releases)下载最新版本

2. 打开管理员命令提示符

3. 运行以下命令以查看可用选项

```

.\BLUESPAWN-client-x64.exe --help

```

### 缓解模式

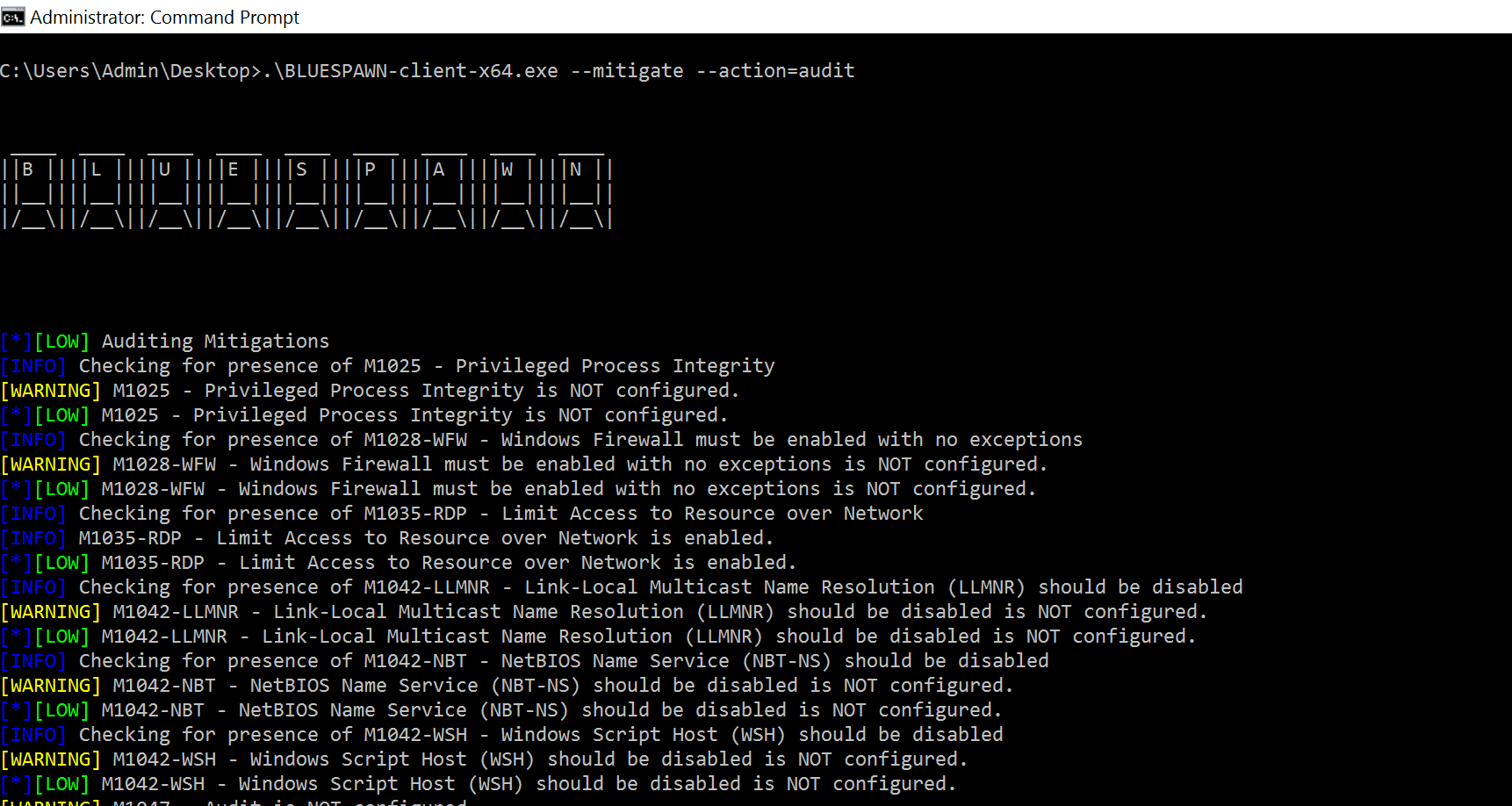

4. 在管理员命令提示符中运行以下命令,以审计系统中存在的多项安全设置

```

.\BLUESPAWN-client-x64.exe --mitigate --action=audit

```

### 搜寻模式

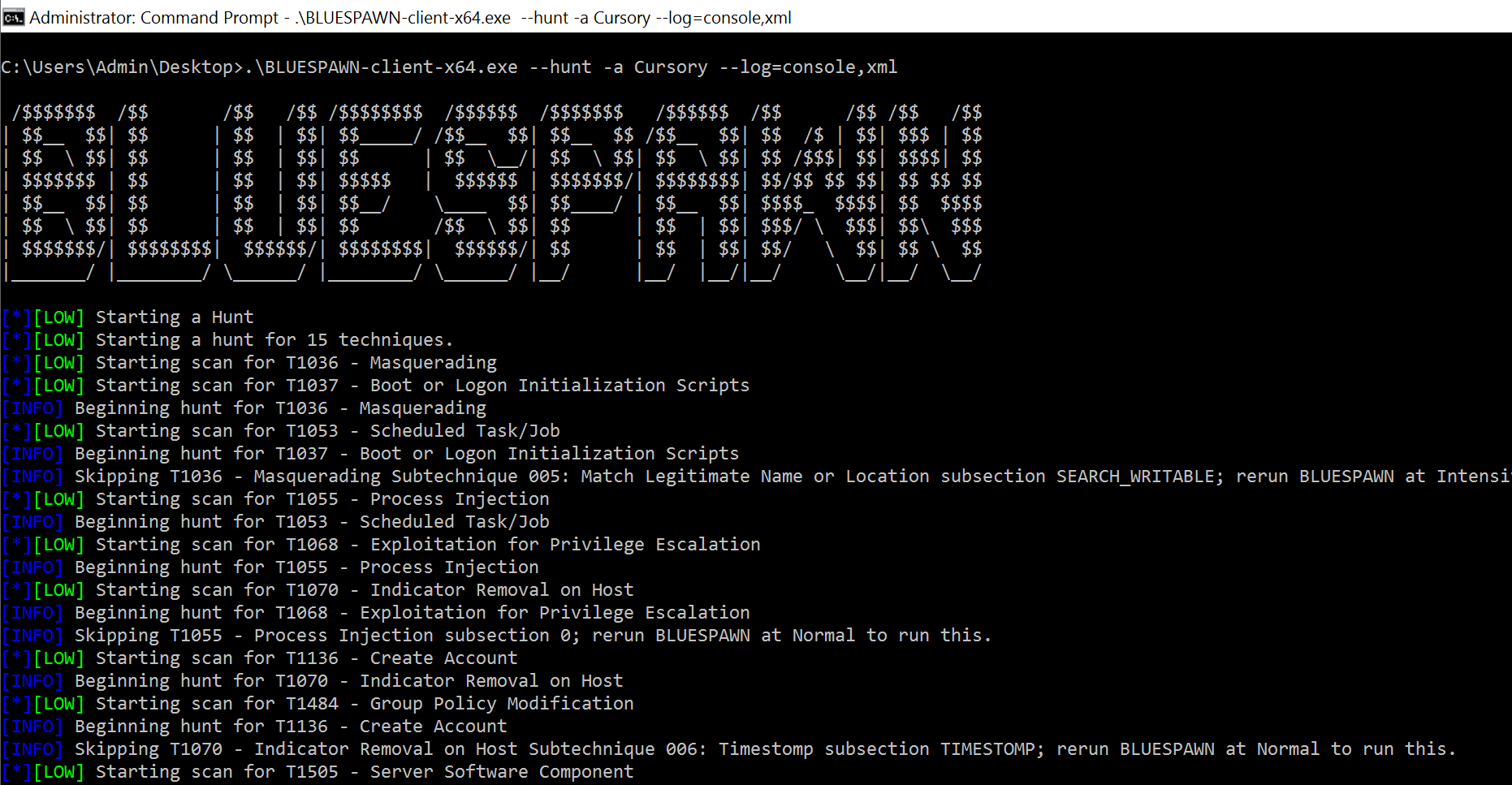

5. 在管理员命令提示符中运行 BLUESPAWN,以搜寻系统中的恶意活动

```

.\BLUESPAWN-client-x64.exe --hunt -a Cursory --log=console,xml

```

### 监控模式

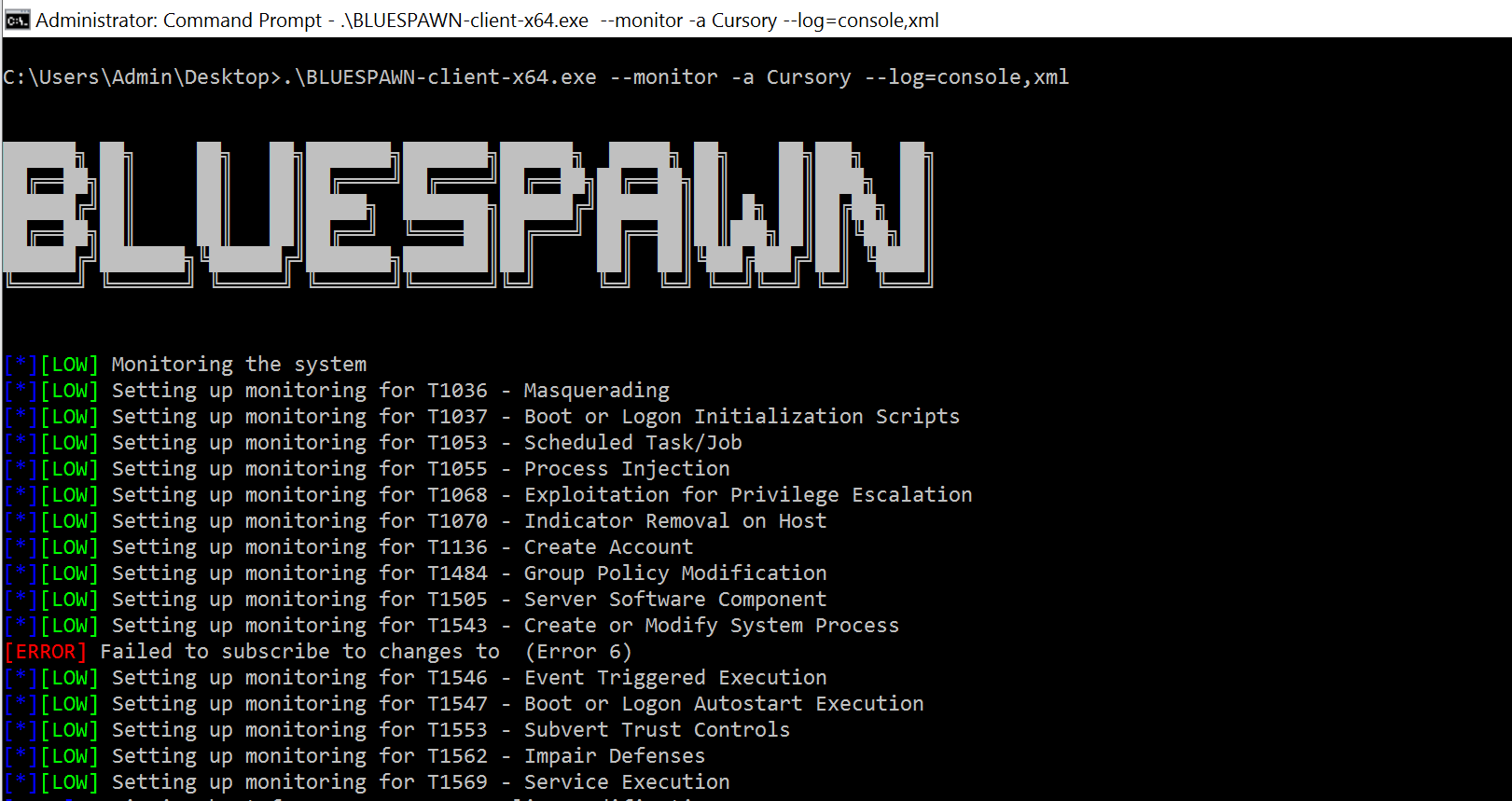

6. 在管理员命令提示符中运行 BLUESPAWN,以监控系统中潜在的恶意活动

```

.\BLUESPAWN-client-x64.exe --monitor -a Cursory --log=console,xml

```

## 工作主线

BLUESPAWN 由以下列出的 3 个主要模式组成。其中几个模块具有子模块(可能尚未在代码库中创建),如下所示,所有模块都处于规划、研究和开发的不同阶段。此外,它们还由许多其他模块提供支持。

* **Hunt**(搜寻恶意行为的证据)

* **Mitigate**(通过应用安全设置来缓解漏洞)

* **Monitor**(持续监控系统以发现潜在的恶意行为)

* **Scan**(用于评估由 Hunts 识别出的项目,并决定其是否可疑/为恶意软件)

* **User**(包含程序 main 函数、IOBase 以及其他类似功能)

* **Util**(包含支持核心操作的模块集合)

* Configurations

* Event Logs

* File System

* Log

* PEs

* Processes

## 演讲、出版物及其他提及

以下是一些您可能听说过本项目的地方 :)

[](https://github.com/ION28/BLUESPAWN/blob/master/docs/media/Defcon28-BlueTeamVillage-BLUESPAWN-Presentation.pdf)

DEFCON 28 蓝队村 - [概述](https://cfc.blueteamvillage.org/call-for-content-2020/talk/NCWJFG/),[幻灯片](https://github.com/ION28/BLUESPAWN/blob/master/docs/media/Defcon28-BlueTeamVillage-BLUESPAWN-Presentation.pdf)

全国大学网络防御竞赛,2020 年红队复盘 - [Youtube](https://youtu.be/UsZhMRMGLMA?t=3582)

UVA 的 BLUESPAWN 研究论文 - [论文](https://libraetd.lib.virginia.edu/downloads/1j92g810n?filename=Smith_Jacob_Technical_Report.pdf),DOI 10.18130/v3-b1n6-ef83

## 联系我们

如果您有任何问题、评论或建议,请随时发送电子邮件至 或在 [BLUESPAWN Discord 服务器](https://discord.gg/JMxPPfZ)中给我们留言。

## 许可证与合规

BLUESPAWN 的核心代码基于 [GNU General Public License (GPL) v3.0](https://github.com/ION28/BLUESPAWN/blob/master/LICENSE) 授权。

请注意,该项目集成了其他几个库以提供额外的功能/检测。其中之一是 Florian Roth 的 [signature-base](https://github.com/Neo23x0/signature-base),它基于 [Creative Commons Attribution-NonCommercial 4.0 International License](http://creativecommons.org/licenses/by-nc/4.0/) 授权。来自该项目的 YARA 规则未作任何更改地集成到了标准构建中。如果要将 BLUESPAWN 用于任何商业目的,您必须移除[此文件](https://github.com/ION28/BLUESPAWN/blob/master/BLUESPAWN-win-client/resources/severe2.yar)中“仅限非商业用途”行下的所有内容并重新编译项目。

## 项目作者

由 UVA 网络防御团队以及下面列出的核心开发团队中的其他杰出成员用 :heart: 打造

* Jake Smith ([Github](https://github.com/ION28),[Twitter](https://twitter.com/jtsmith282))

* Jack McDowell ([Github](https://github.com/Jack-McDowell))

* Calvin Krist ([Github](https://github.com/CalvinKrist),[Twitter](https://twitter.com/CalvinKrist))

* Will Mayes ([Github](https://github.com/wtm99),[Twitter](https://twitter.com/will_mayes99))

* David Smith ([Github](https://github.com/DavidSmith166))

* Aaron Gdanski ([Github](https://github.com/agski331))

* Grant Matteo ([Github](https://github.com/GrantMatteo))

## 特别感谢

我们要向以下帮助我们构建 BLUESPAWN 的项目致以特别的感谢:

* Github 对开源项目的支持,特别是提供无限制使用 Github Actions 的能力

* 微软关于 Windows API 的文档和示例

* 国防部国防信息系统局 (DISA) 在发布 STIGs 及其他各种 Windows 技术安全指南方面的出色工作

* [@hasherezade](https://github.com/hasherezade) 的 [PE Sieve](https://github.com/hasherezade/pe-sieve),目前负责管理我们的进程分析

* VirusTotal 的 [YARA](https://github.com/VirusTotal/yara) 项目,我们用它来扫描数据中的恶意标识符

* [Yara Rules 项目](https://twitter.com/yararules)的 [Rules](https://github.com/Yara-Rules/rules) 仓库,其中包含大量开源 YARA 规则

* [@Neo23x0](https://github.com/Neo23x0) 的开源 [signature-base](https://github.com/Neo23x0/signature-base) 项目,其中包含大量 YARA 规则

* [MITRE 的 ATT&CK 项目](https://attack.mitre.org/),他们建立了一个令人惊叹的框架,用于思考、记录和分类攻击者的攻击手法

* Red Canary 的 [Atomic Red Team](https://github.com/redcanaryco/atomic-red-team) 和 [Invoke-AtomicRedTeam](https://github.com/redcanaryco/invoke-atomicredteam) 项目,在帮助我们测试正在构建的检测功能方面发挥了极其重要的作用

* Amazon 的 [AWS 开源计划](https://aws.amazon.com/opensource/),他们为我们的团队提供了一些 AWS 促销抵扣额,以帮助我们更好地研究和测试 BLUESPAWN

* [NSA 网络安全局](https://github.com/nsacyber)的 Windows [事件转发指南](https://github.com/nsacyber/Event-Forwarding-Guidance)

* [Sean Metcalf](https://twitter.com/PyroTek3) 的 Active Directory 安全博客 [ADSecurity](https://adsecurity.org/)

* Geoff Chappell 的[关于 Windows 组件的网站](https://www.geoffchappell.com/index.htm)

* [Matt Graeber](https://twitter.com/mattifestation) 令人惊叹的 Windows 安全研究,包括他的[颠覆 Windows 信任论文](https://www.specterops.io/assets/resources/SpecterOps_Subverting_Trust_in_Windows.pdf)

* [@op7ic](https://github.com/op7ic) 的 [EDR-Testing-Script](https://github.com/op7ic/EDR-Testing-Script) 项目

* 日本计算机应急响应小组 (JPCERT) 的[工具分析结果表](https://jpcertcc.github.io/ToolAnalysisResultSheet/),用于记录攻击者行为并与检测机会进行关联

* [@jarro2783](https://github.com/jarro2783) 的 [cxxopts](https://github.com/jarro2783/cxxopts),我们用它来解析命令行参数

* [@leethomason](https://github.com/leethomason) 的 [tinyxml2](https://github.com/leethomason/tinyxml2) 库,我们用它将扫描信息输出为 XML

标签:C++, Conpot, EDR, Windows 7及以上, Windows安全, WSL, 安全工具开发, 安全防御系统, 库, 应急响应, 开源安全工具, 异常监控, 数据擦除, 端点可见性, 端点安全, 网络安全, 脆弱性评估, 蓝军对抗, 补丁管理, 逆向工程平台, 防御与响应, 隐私保护