rubaljain/frida-jb-bypass

GitHub: rubaljain/frida-jb-bypass

基于Frida动态插桩框架的iOS越狱检测绕过脚本集,通过枚举目标类和方法并篡改返回值,帮助安全研究者在越狱设备上正常运行和分析受保护的应用。

Stars: 80 | Forks: 17

# frida-jb-bypass

用于绕过 iOS 应用越狱检测的 Frida 脚本

# 前置条件

1. 使用 Cydia 在 iPhone 上安装 frida 客户端。

2. 在系统上安装 frida 服务端。

# 使用方法

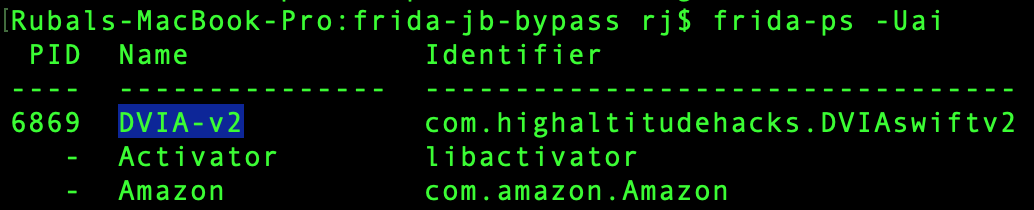

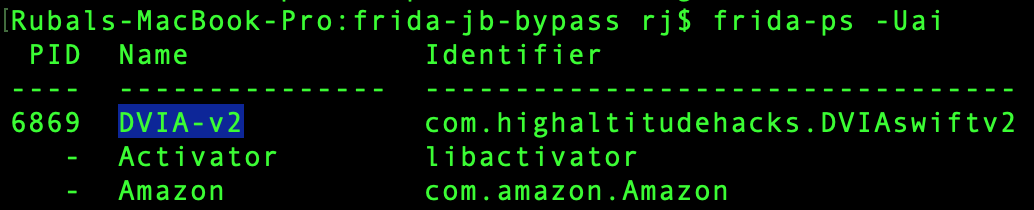

1. 使用以下命令查找应用程序的进程名称。

命令:frida-ps -Uai

如下图所示,我们应用程序的进程名称是 'DVIA-v2'

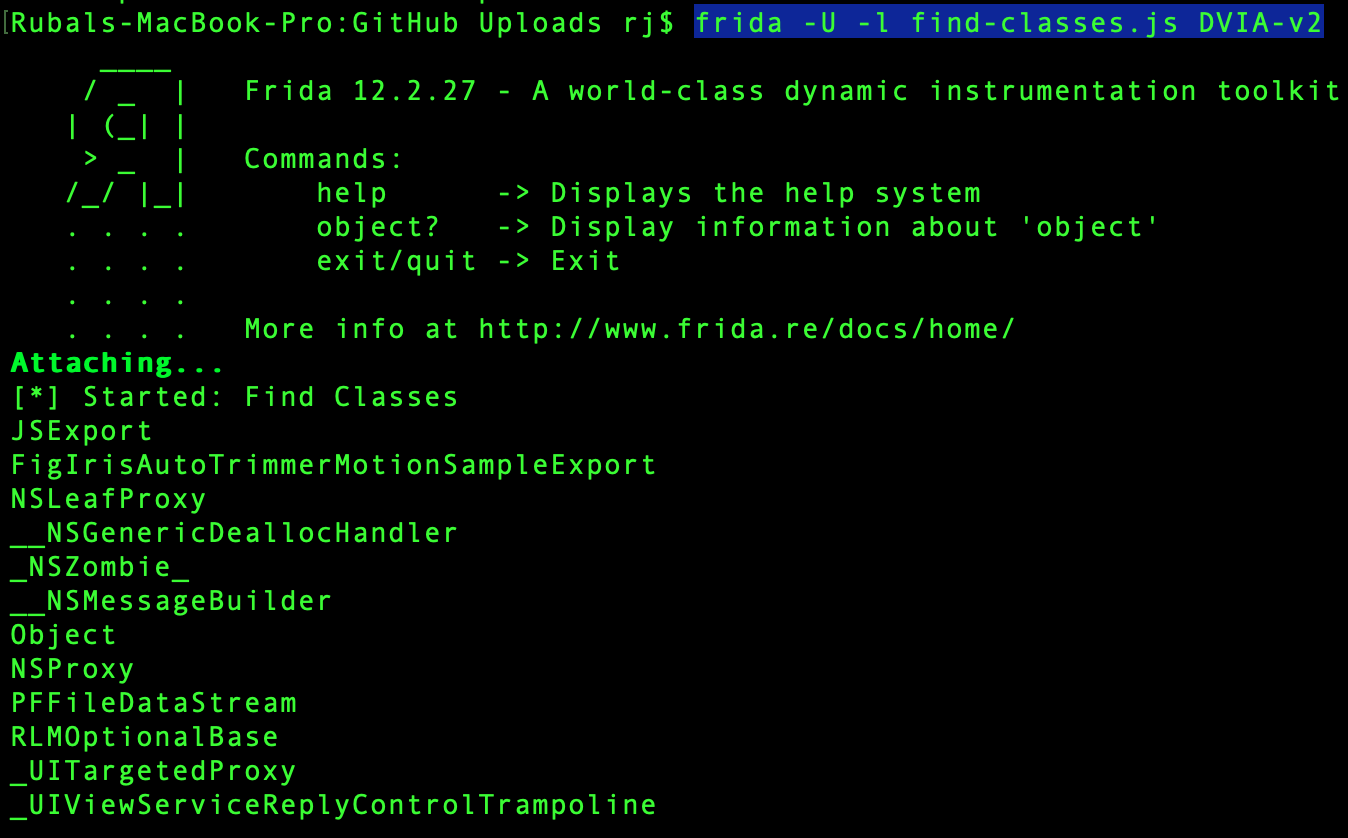

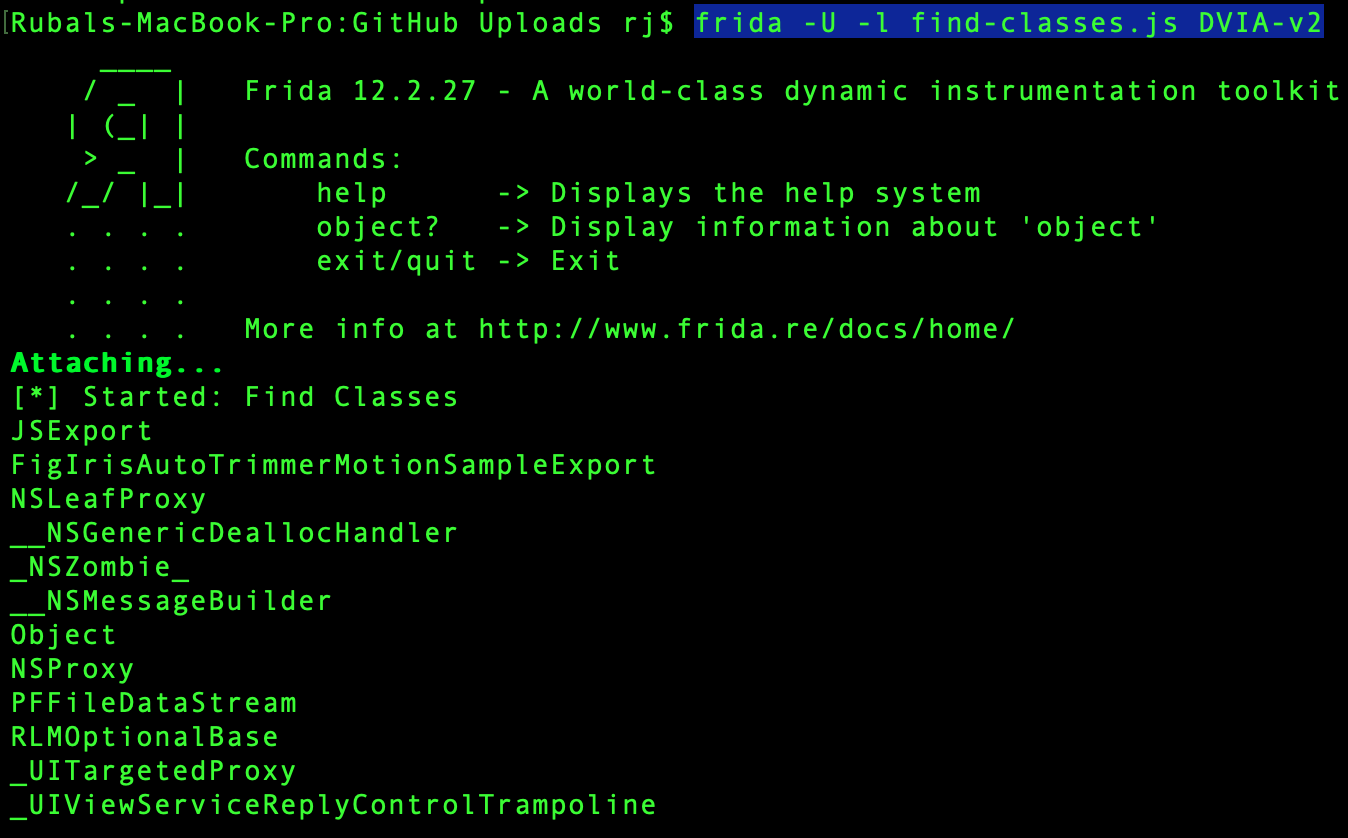

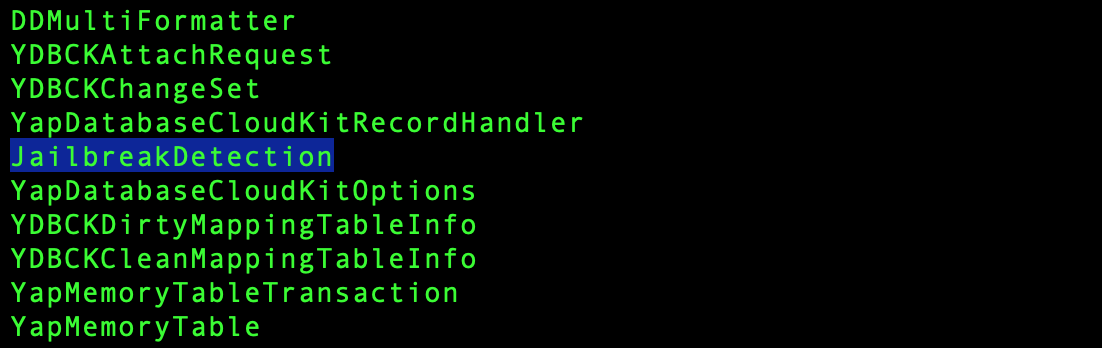

2. 下一步是找到实现了越狱检测方法的类名。

命令:frida -U -l find-classes.js DVIA-v2

2. 下一步是找到实现了越狱检测方法的类名。

命令:frida -U -l find-classes.js DVIA-v2

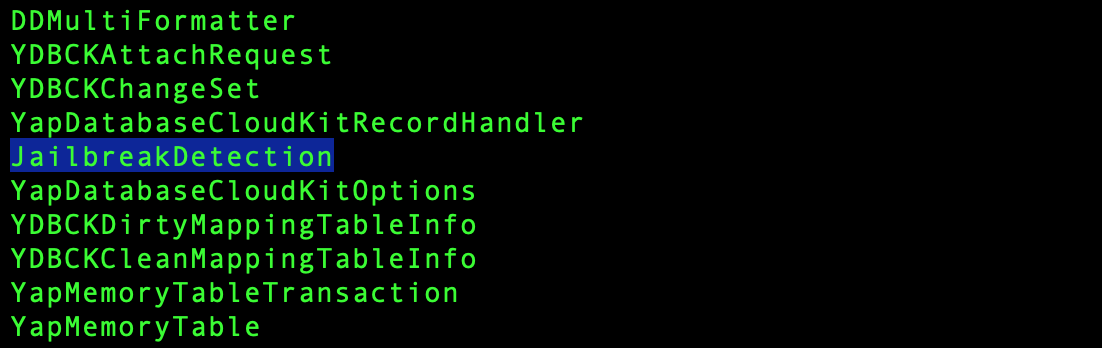

我们找到的类名是 'JailbreakDetection'

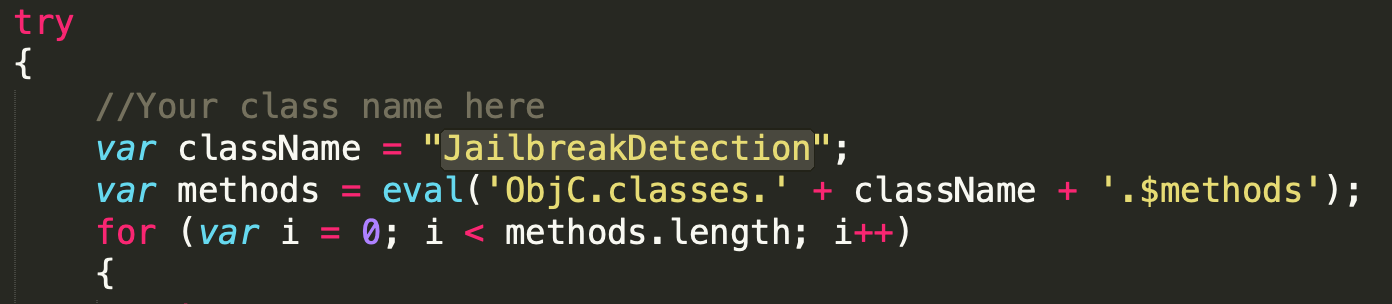

3. 下一步是找到检测越狱的方法名。

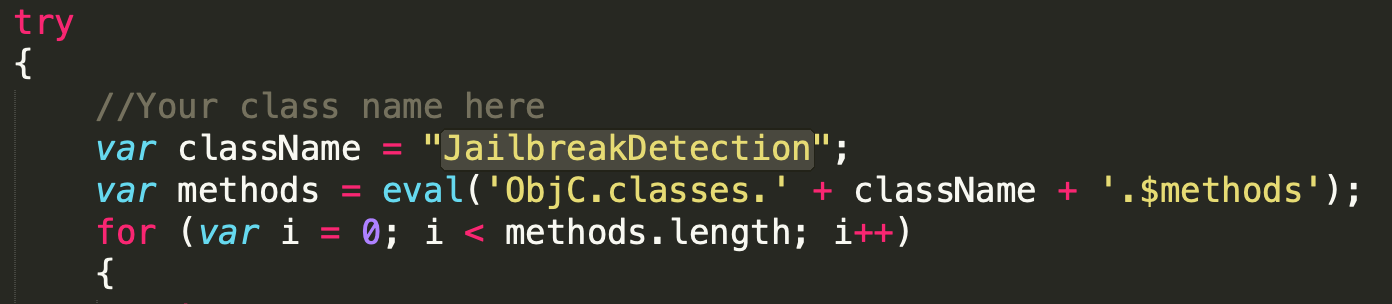

注意:修改 "show-all-methods-of-specific-class.js" 中的类名,如下所示以查找所有方法。

我们找到的类名是 'JailbreakDetection'

3. 下一步是找到检测越狱的方法名。

注意:修改 "show-all-methods-of-specific-class.js" 中的类名,如下所示以查找所有方法。

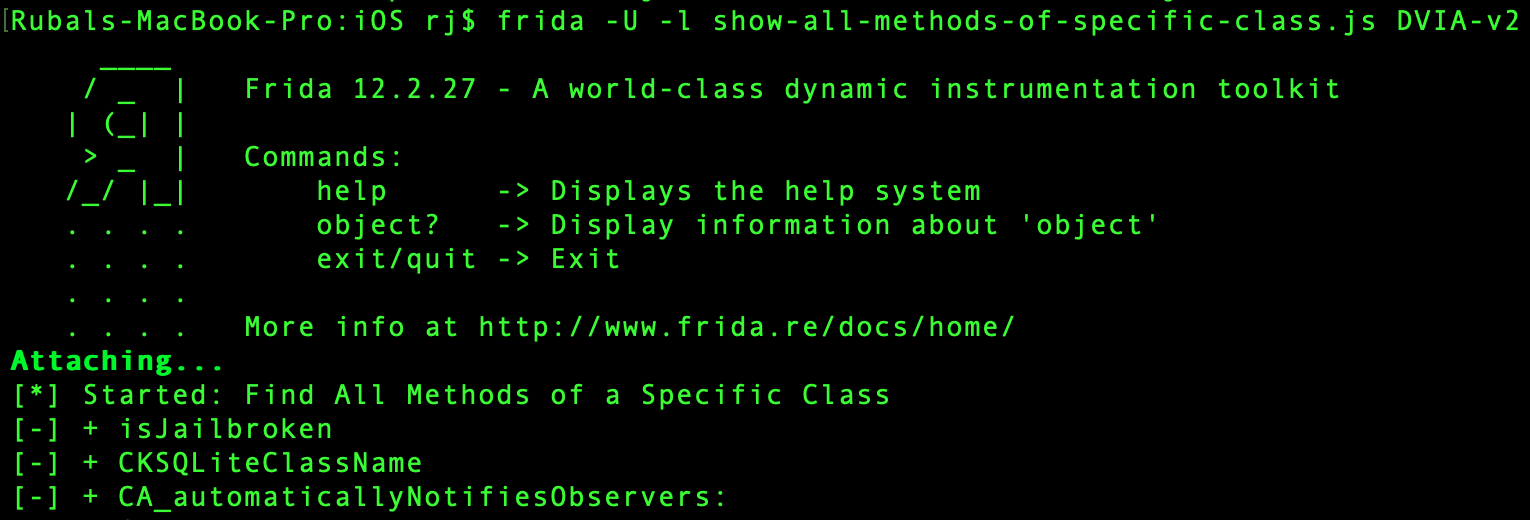

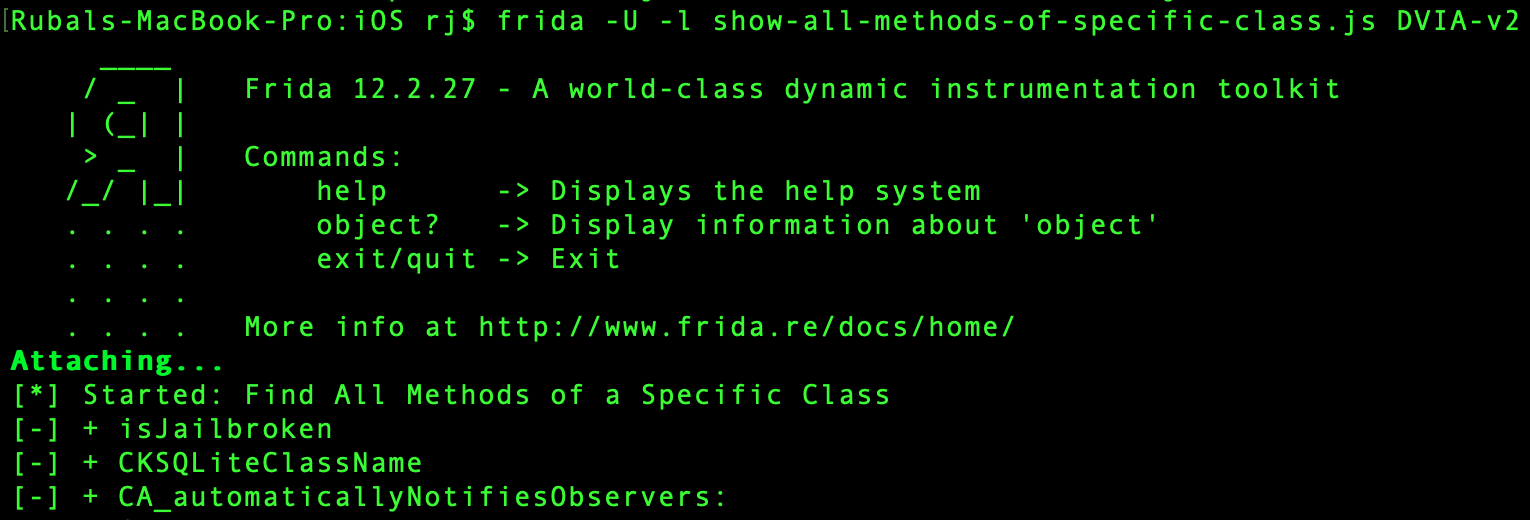

命令:frida -U -l show-all-methods-of-specific-class.js DVIA-v2

命令:frida -U -l show-all-methods-of-specific-class.js DVIA-v2

我们找到的方法名是 'isJailbroken'

4. 我们已经找到了检测越狱设备的类名和方法名。我们现在将注入脚本,该脚本将篡改 'isJailbroken' 方法的返回值。

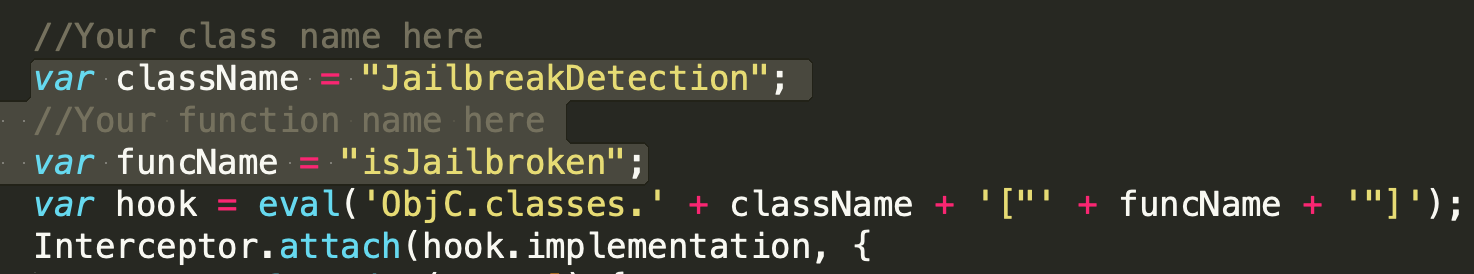

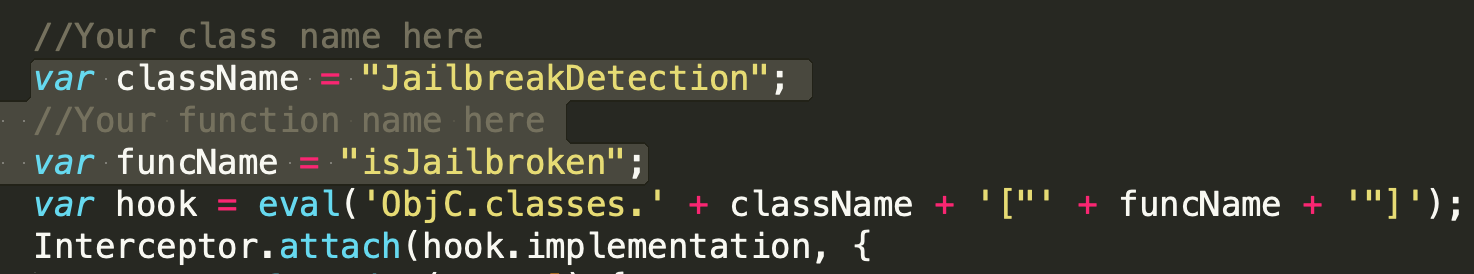

修改 'bypass-jailbreak-detection.js' 文件中的类名和方法名,如下所示。

我们找到的方法名是 'isJailbroken'

4. 我们已经找到了检测越狱设备的类名和方法名。我们现在将注入脚本,该脚本将篡改 'isJailbroken' 方法的返回值。

修改 'bypass-jailbreak-detection.js' 文件中的类名和方法名,如下所示。

运行脚本以绕过 iOS 应用上的越狱检测

命令:frida -U -l bypass-jailbreak-detection.js DVIA-v2

运行脚本以绕过 iOS 应用上的越狱检测

命令:frida -U -l bypass-jailbreak-detection.js DVIA-v2

2. 下一步是找到实现了越狱检测方法的类名。

命令:frida -U -l find-classes.js DVIA-v2

2. 下一步是找到实现了越狱检测方法的类名。

命令:frida -U -l find-classes.js DVIA-v2

我们找到的类名是 'JailbreakDetection'

3. 下一步是找到检测越狱的方法名。

注意:修改 "show-all-methods-of-specific-class.js" 中的类名,如下所示以查找所有方法。

我们找到的类名是 'JailbreakDetection'

3. 下一步是找到检测越狱的方法名。

注意:修改 "show-all-methods-of-specific-class.js" 中的类名,如下所示以查找所有方法。

命令:frida -U -l show-all-methods-of-specific-class.js DVIA-v2

命令:frida -U -l show-all-methods-of-specific-class.js DVIA-v2

我们找到的方法名是 'isJailbroken'

4. 我们已经找到了检测越狱设备的类名和方法名。我们现在将注入脚本,该脚本将篡改 'isJailbroken' 方法的返回值。

修改 'bypass-jailbreak-detection.js' 文件中的类名和方法名,如下所示。

我们找到的方法名是 'isJailbroken'

4. 我们已经找到了检测越狱设备的类名和方法名。我们现在将注入脚本,该脚本将篡改 'isJailbroken' 方法的返回值。

修改 'bypass-jailbreak-detection.js' 文件中的类名和方法名,如下所示。

运行脚本以绕过 iOS 应用上的越狱检测

命令:frida -U -l bypass-jailbreak-detection.js DVIA-v2

运行脚本以绕过 iOS 应用上的越狱检测

命令:frida -U -l bypass-jailbreak-detection.js DVIA-v2标签:CVE监控, Cydia, DVIA, Frida脚本, Hook技术, iOS安全, Objective-C, 云资产清单, 反调试绕过, 应用安全测试, 数据可视化, 目录枚举, 移动安全, 自定义脚本, 自定义脚本, 越狱检测绕过, 逆向工程