google/clusterfuzz

GitHub: google/clusterfuzz

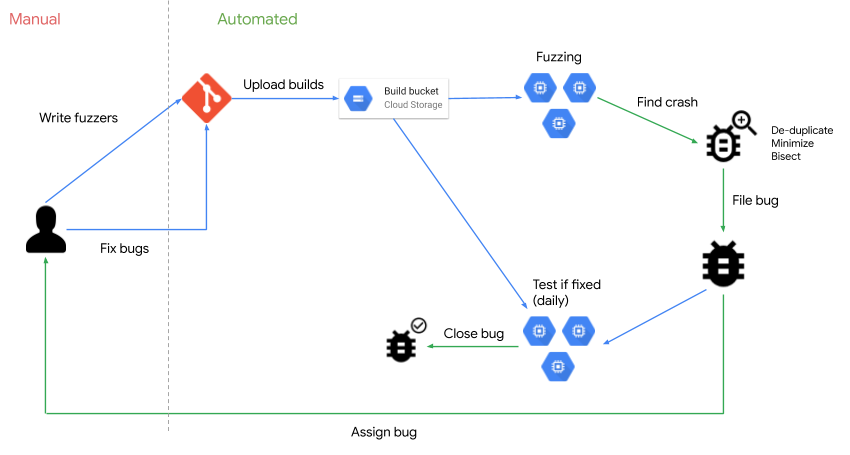

Google 出品的大规模分布式 Fuzzing 基础设施,支持自动化崩溃分析、Bug 生命周期管理和多引擎协同测试。

Stars: 5526 | Forks: 602

# ClusterFuzz

标签:AFL, Bug Triage, ClusterFuzz, DevSecOps, DNS 反向解析, Fuzzing, Google, Honggfuzz, LibFuzzer, Nuclei, 上游代理, 可扩展性, 回归测试, 安全基础设施, 崩溃分析, 持续测试, 智能代码审计, 测试用例最小化, 覆盖率引导, 请求拦截, 逆向工具, 集群模糊测试, 黑盒测试