FiloSottile/mkcert

GitHub: FiloSottile/mkcert

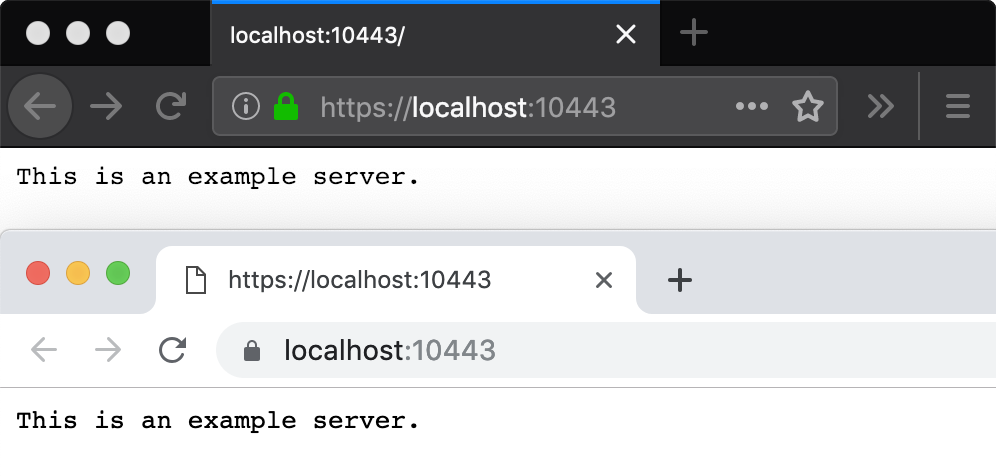

一款零配置的本地 HTTPS 开发证书生成工具,通过自动创建并安装本地 CA,彻底解决了自签名证书导致的浏览器信任警告问题。

Stars: 58399 | Forks: 3055

# mkcert

mkcert 是一个用于制作本地受信任开发证书的简单工具。它无需任何配置。

```

$ mkcert -install

Created a new local CA 💥

The local CA is now installed in the system trust store! ⚡️

The local CA is now installed in the Firefox trust store (requires browser restart)! 🦊

$ mkcert example.com "*.example.com" example.test localhost 127.0.0.1 ::1

Created a new certificate valid for the following names 📜

- "example.com"

- "*.example.com"

- "example.test"

- "localhost"

- "127.0.0.1"

- "::1"

The certificate is at "./example.com+5.pem" and the key at "./example.com+5-key.pem" ✅

```

标签:CA证书, HTTPS, meg, mkcert, SamuraiWTF, SOC Prime, SSL/TLS, Syscall, Web开发, 信息安全, 公钥基础设施, 内核驱动, 加密, 后端开发, 开发工具, 开发环境, 日志审计, 本地主机, 本地证书, 漏洞扫描器, 网络协议, 网络安全, 自签名证书, 证书颁发机构, 隐私保护, 零配置