aaaddress1/RunPE-In-Memory

GitHub: aaaddress1/RunPE-In-Memory

一个轻量级内存 PE 加载器,允许直接在内存中执行 Windows 可执行文件而无需写入磁盘。

Stars: 940 | Forks: 176

# 内存中运行 RunPE

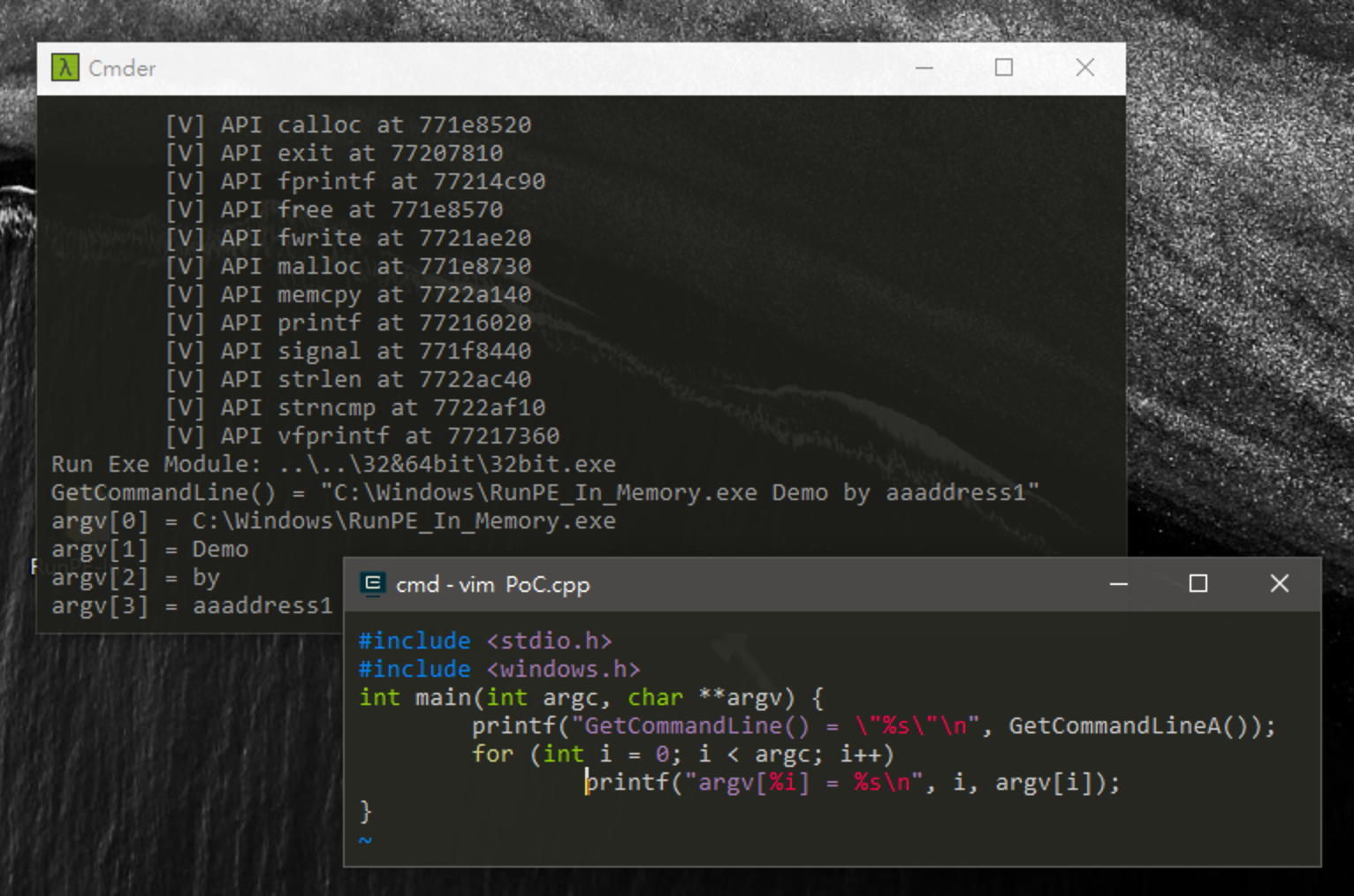

像 Application Loader 一样在内存中运行 32 位/64 位 Exe 文件副本。

用法:`peLoader("path/to/exe/file", "arg1, arg2, arg3, ...")`

## 视频演示

[](https://www.youtube.com/watch?v=PESJoHjMbHM)

标签:C++, PE加载器, Raspberry Pi, RunPE, Shellcode, SSH蜜罐, T1055, UML, Windows内核, 中高交互蜜罐, 免杀技术, 内存执行, 内存映射, 动态加载, 反射式注入, 可执行文件, 恶意软件开发, 技术调研, 数据擦除, 文件系统模拟, 暴力破解检测, 白帽子, 端点可见性, 进程注入