jovibor/Pepper

GitHub: jovibor/Pepper

一款开源的Windows PE32/PE32+二进制文件结构分析工具,支持完整的头部和数据目录查看、资源提取及十六进制编辑。

Stars: 177 | Forks: 38

## Pepper

## 安装

`git clone https://github.com/jovibor/Pepper.git --recurse-submodules`

## 功能

#### [PE32/PE32+](https://docs.microsoft.com/en-us/windows/win32/debug/pe-format) 二进制文件查看器,基于 [libpe](https://github.com/jovibor/libpe) 构建。

* 支持任意大小的 PE32(x86) 和 PE32+(x64) 二进制文件

* 所有内部 PE32/PE32+ 数据结构、头部和布局

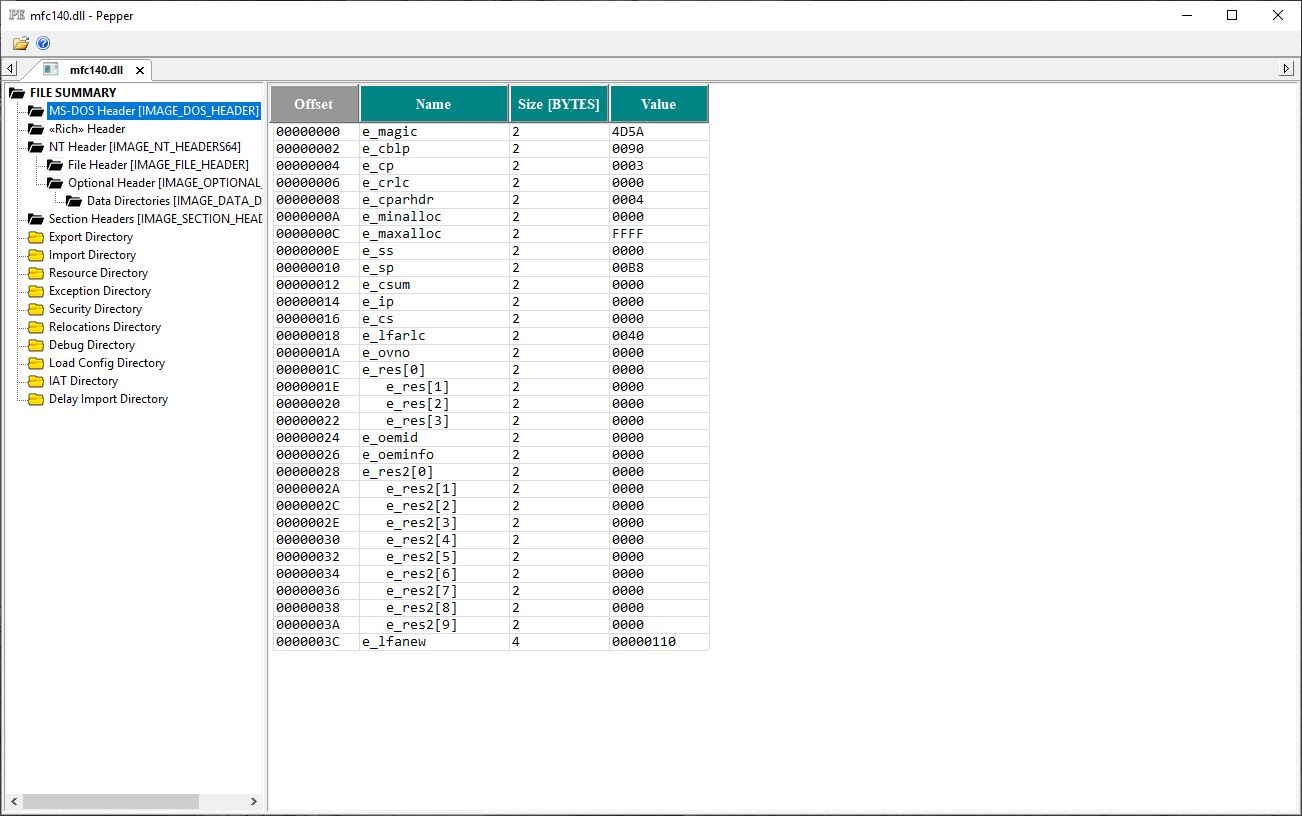

* MSDOS Header

* «Rich» Header

* NT/File/Optional Headers

* Data Directories

* Sections

* Export Table

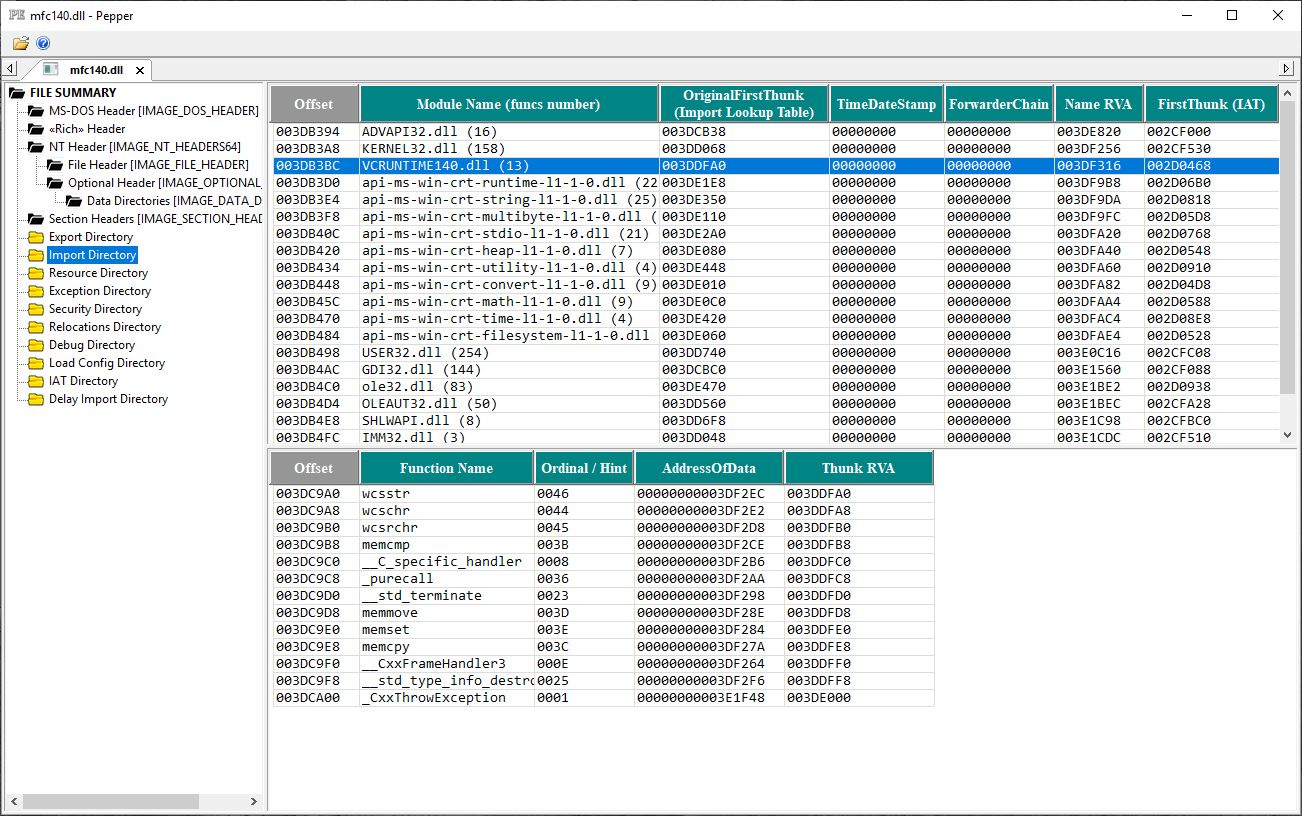

* Import Table

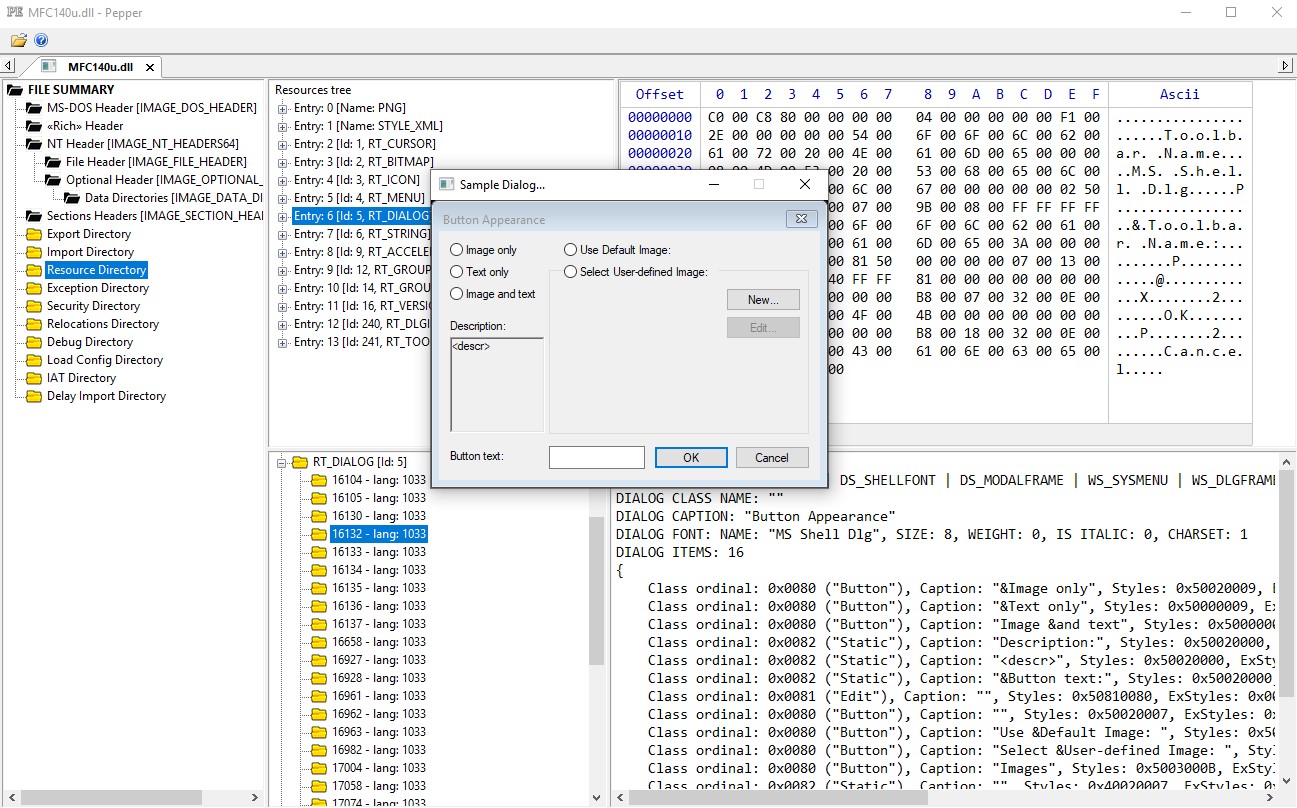

* Resource Table

* Exceptions Table

* Security Table

* Relocations Table

* Debug Table

* TLS Table

* Load Config Directory

* Bound Import Table

* Delay Import Table

* COM Table

* 资源查看器

* 提取多种已知资源类型(光标、图标、位图...)

* 可同时浏览多个二进制文件

* 能够通过十六进制编辑器编辑内部结构

标签:C++, DAST, ImHex替代, PE文件解析, PE查看器, SNI设置, Windows executable, x64, x86, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 恶意软件分析, 数据擦除, 文件格式分析, 网络信息收集, 资源提取, 资源查看器, 逆向工程, 静态分析