Zawwarsami16/htb-progress

GitHub: Zawwarsami16/htb-progress

一份以「记录失败尝试」为特色的 Hack The Box 个人学习笔记,涵盖退役靶机 Writeup、跨靶机攻击模式总结和渗透方法论文档。

Stars: 1 | Forks: 0

# Hack The Box — 进度

[](https://app.hackthebox.com/public/users/2469522)

[](https://zawwarsami.com)

这是我的 Hack The Box 笔记的公开部分。当靶机退役或挑战来自公开的 CTF 赛事时,相关 Writeup 会发布在这里。活跃的靶机在退役前将保持私密。重点不在于积分,而在于模式,这就是为什么这个仓库的 `patterns/` 文件夹增长得比 `challenges/` 文件夹还要快。

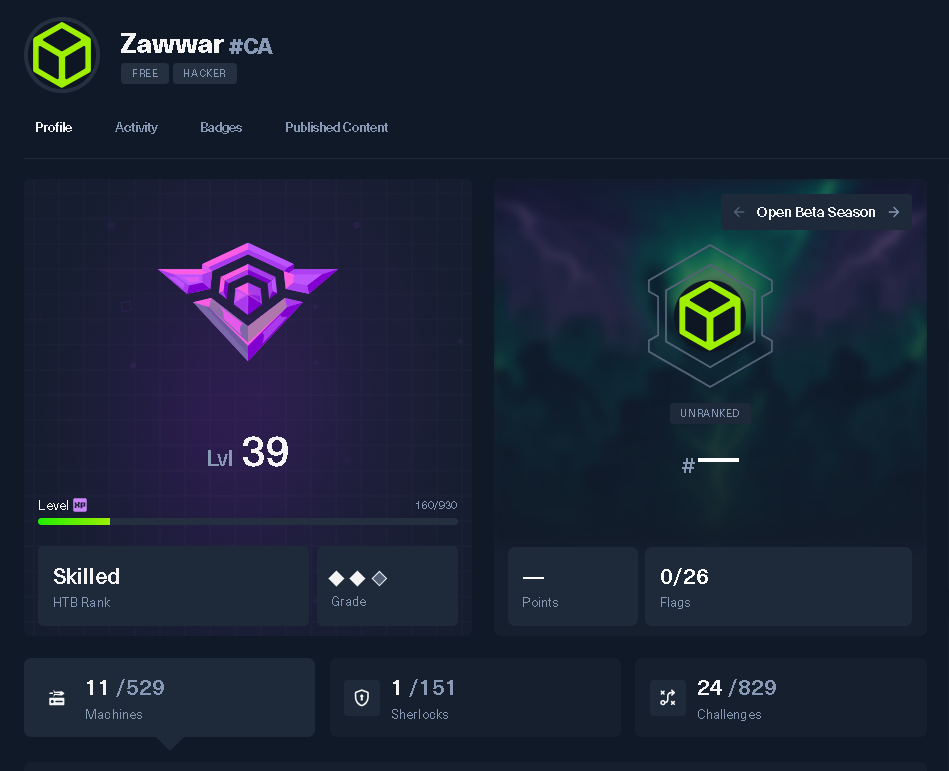

我是 **Zawwar Sami**,一名位于加拿大密西沙加的独立工程师和研究员。我在 [zawwarsami.com](https://zawwarsami.com) 上撰写关于工程和 AI 的文章。我的 HTB 主页位于 [app.hackthebox.com/public/users/2469522](https://app.hackthebox.com/public/users/2469522)。

## 这里的内容

| 文件夹 | 包含的内容 |

|---|---|

| [`challenges/`](challenges/) | 来自公开赛事(主要是 2026 MCP TryOut)的 HTB CTF 挑战的 Writeup。每个挑战一个文件,按类别分组。 |

| [`machines/`](machines/) | HTB 靶机的 Writeup,仅限于已退役或 Starting Point 的靶机。每个靶机都有自己的文件夹。 |

| [`patterns/`](patterns/) | 跨靶机经验教训。关于某个在特定场景奏效且能在其他地方复用的单一技巧的简短笔记。 |

| [`methodology/`](methodology/) | 我针对各类挑战的方法论,以平实的语言记录。我会首先检查什么、在备忘单里保留什么,以及如何避免白白浪费 30 分钟的时间。 |

## Writeup 索引

### 挑战 — MCP TryOut 2026

| 挑战 | 类别 | 分数 | 难度 |

|---|---|---|---|

| [Flag Command](challenges/web/flag-command.md) | web | 300 | 非常简单 |

| [Hidden Path](challenges/web/hidden-path.md) | web | 1000 | 非常简单 |

| [Labyrinth Linguist](challenges/web/labyrinth-linguist.md) | web | 1000 | 非常简单 |

| [OmniWatch](challenges/web/omniwatch.md) | web | 1000 | 非常简单 |

| [TimeKORP](challenges/web/timekorp.md) | web | 1000 | 非常简单 |

| [Jailbreak](challenges/web/jailbreak.md) | web | 1000 | 非常简单 |

| [Chrono Mind](challenges/misc/chrono-mind.md) | misc | 1000 | 非常简单 |

| [Hidden Path (misc cousin)](challenges/misc/hidden-path-express.md) | misc | 1000 | 非常简单 |

| [Prison Pipeline](challenges/misc/prison-pipeline.md) | misc | 1000 | 非常简单 |

| [Locked Away](challenges/misc/locked-away.md) | misc | 1000 | 非常简单 |

| [Stop Drop and Roll](challenges/misc/stop-drop-and-roll.md) | misc | 825 | 非常简单 |

| [Character](challenges/misc/character.md) | misc | 825 | 非常简单 |

| [Getting Started](challenges/pwn/getting-started.md) | pwn | 300 | 非常简单 |

| [Regularity](challenges/pwn/regularity.md) | pwn | 300 | 非常简单 |

| [Don't Panic](challenges/rev/dont-panic.md) | rev | 875 | 非常简单 |

| [LootStash](challenges/rev/lootstash.md) | rev | 300 | 非常简单 |

| [Satellite Hijack](challenges/rev/satellite-hijack.md) | rev | 900 | 非常简单 |

| [Tunnel Madness](challenges/rev/tunnel-madness.md) | rev | 1000 | 非常简单 |

| [FlagCasino](challenges/rev/flag-casino.md) | rev | 800 | 非常简单 |

| [Dynastic](challenges/crypto/dynastic.md) | crypto | 725 | 非常简单 |

| [Phreaky](challenges/forensics/phreaky.md) | forensics | 900 | 非常简单 |

| [Silicon Data Sleuthing](challenges/forensics/silicon-data-sleuthing.md) | forensics | 1000 | 非常简单 |

| [An Unusual Sighting](challenges/forensics/unusual-sighting.md) | forensics | 825 | 非常简单 |

| [Critical Flight](challenges/hardware/critical-flight.md) | hardware | 1000 | 非常简单 |

| [Shush Protocol](challenges/hardware/shush-protocol.md) | ics | 800 | 非常简单 |

### 靶机 — Starting Point

| 靶机 | 层级 | 操作系统 | 难度 |

|---|---|---|---|

| [Meow](machines/starting-point/meow.md) | 0 | Linux | 非常简单 |

| [Fawn](machines/starting-point/fawn.md) | 0 | Linux | 非常简单 |

随着靶机退役,这里将发布更多的靶机 Writeup。活跃的靶机记录在我的私人笔记中。

## 如何阅读 Writeup

每个文件都使用相同的五个部分。我最初采用标准的“侦察 → 初始 foothold → 提权”格式,后来放弃了它,因为没有人能从别人的侦察中学到东西。人们是从别人的错误中学习的。因此模板如下:

1. **TL;DR** — 一段话,说明破解的关键。

2. **我首先看到的内容** — 入口点,引人注目的东西。

3. **我尝试过但失败的方法** — 死胡同,按顺序排列。

4. **奏效的方法** — 漏洞利用,用平实的语言描述。

5. **这教会了我什么** — 模式,可举一反三。

死胡同部分正是这个仓库存在的价值所在。互联网上有太多的 Writeup,它们从侦察直奔 flag,却不承认走过任何弯路。这些 Writeup 让我学到的东西还不如我自己的错误多,所以我正在编写我希望自己当初能读到的 Writeup。

## 关于安全性的说明

HTB 对于可以发布的关于活跃靶机的内容有明确的规定。本仓库严格遵守这些规定。如果你想查找的靶机缺失了,那它要么是活跃状态,要么是我还没解开,或者两者皆有。当 HTB 退役该靶机时,第一种情况会自动解决。第二种情况则是我自己的问题。

## 许可证

本仓库中的代码片段(漏洞利用脚本、辅助单行命令)采用 MIT 许可证。Writeup 本身采用 CC BY 4.0 许可证。随你怎么用,只需在适当的地方注明出处即可。

*由 [Zawwar Sami](https://zawwarsami.com) 维护。最后更新:2026-04。欢迎提交 Issues 和修正。*

标签:CISA项目, CTF解题思路, Hack The Box, MCP TryOut, Web安全, Writeup, 子域名变形, 安全攻防, 安全方法论, 安全知识库, 插件系统, 模式识别, 独立安全研究员, 经验总结, 网络安全, 网络安全学习, 蓝队分析, 防御加固, 隐私保护