Dhanushroot/Malware-Static-Analysis-Report

GitHub: Dhanushroot/Malware-Static-Analysis-Report

一份针对ARM架构ELF恶意软件样本的静态分析报告,详细记录了从样本获取、哈希校验到字符串提取的完整分析流程与发现。

Stars: 0 | Forks: 0

# 恶意软件静态分析报告

## 概述

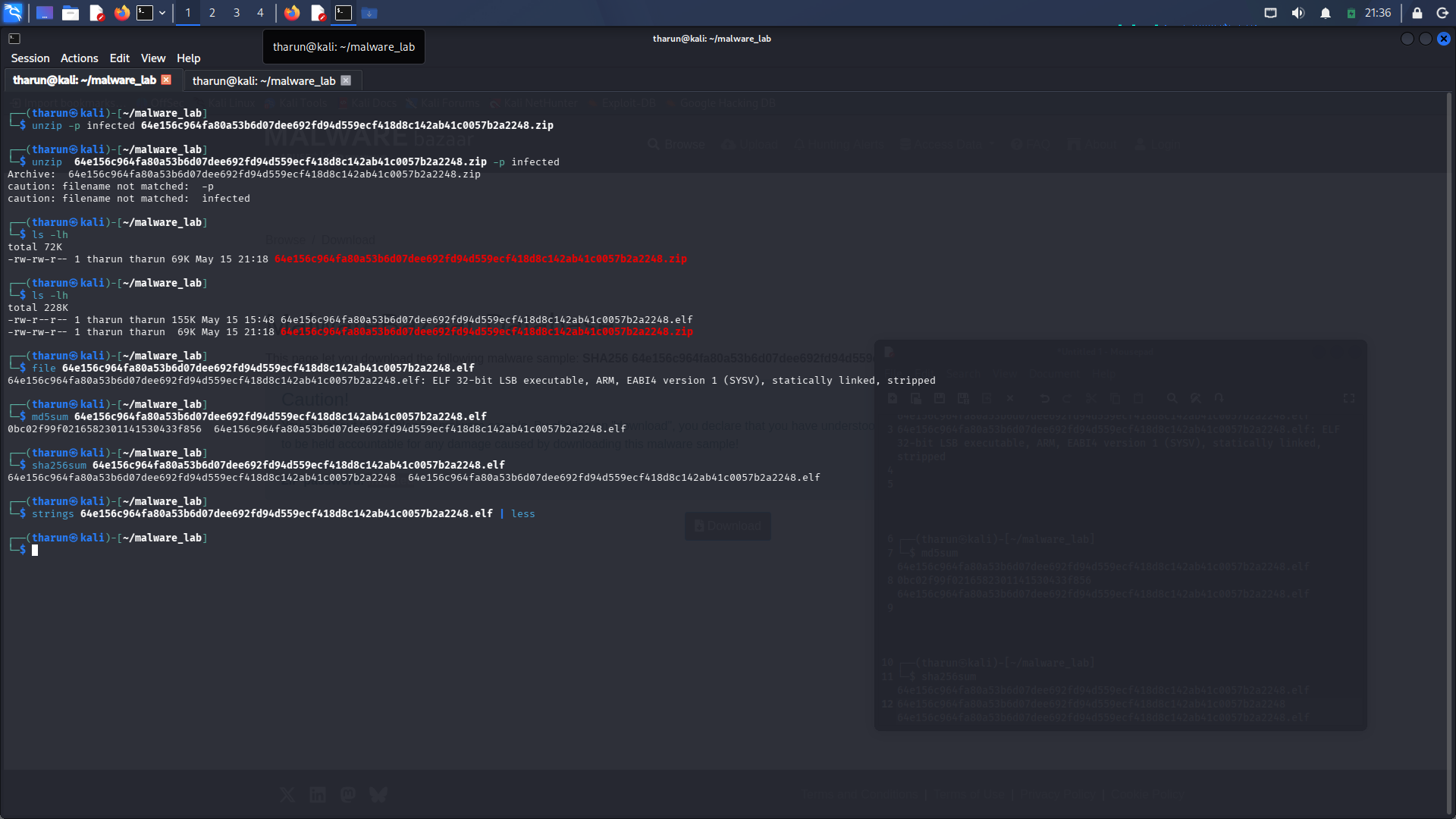

本报告记录了对从 MalwareBazaar 下载并在 Kali Linux 虚拟机中分析的恶意软件样本执行的静态分析。

# 1. 实验环境

## 操作系统

- Kali Linux

- 运行在 Oracle VirtualBox 中

## 分析类型

- 恶意软件静态分析

## 使用的工具

- `file`

- `md5sum`

- `sha256sum`

- `strings`

- `ls`

- `unzip`

# 2. 恶意软件样本信息

## 来源

- MalwareBazaar

## 样本名称

```

64e156c964fa80a53b6d07dee692fd94d559ecf418d8c142ab41c0057b2a2248.elf

```

## 归档文件

```

64e156c964fa80a53b6d07dee692fd94d559ecf418d8c142ab41c0057b2a2248.zip

```

## 文件类型

```

ELF 32-bit LSB executable, ARM, EABI4 version 1 (SYSV), statically linked, stripped

```

## 架构

- ARM

## 二进制类型

- ELF 可执行文件

## 二进制属性

- 32位

- 静态链接

- 已剥离符号表的二进制文件

# 3. 哈希校验

## MD5 哈希

```

0bc02f99f0216582301141530433f856

```

## SHA256 哈希

```

64e156c964fa80a53b6d07dee692fd94d559ecf418d8c142ab41c0057b2a2248

```

# 4. ZIP 解压

## 使用的命令

```

unzip -P infected 64e156c964fa80a53b6d07dee692fd94d559ecf418d8c142ab41c0057b2a2248.zip

```

## 密码

```

infected

```

# 5. 静态字符串分析

`strings` 实用程序用于识别嵌入在恶意软件二进制文件中的可读字符串。

## 使用的命令

```

strings 64e156c964fa80a53b6d07dee692fd94d559ecf418d8c142ab41c0057b2a2248.elf | less

```

## 观察到的指标

### 系统路径

```

/proc/self/exe

/proc/stat

/proc/cpuinfo

/etc/resolv.conf

/etc/hosts

```

### Linux 目录

```

/usr/bin

/usr/sbin

/system

/lib

/bin/sh

```

### 网络指标

```

socket

RPC

Connection refused

No route to host

Connection timed out

```

### 下载工具

```

wget

curl

ftp

tftp

```

### 守护进程和服务引用

```

telnetd

udhcpc

watchdog

syslogd

klogd

lighttpd

pppd

```

### 编译信息

```

GCC: (GNU) 4.2.1

GCC: (GNU) 3.3.2 20031005 (Debian prerelease)

```

### ELF 节

```

.text

.data

.bss

.rodata

.init

.fini

```

# 6. 静态分析中的行为指标

根据提取的字符串和二进制属性,该恶意软件似乎能够:

- 访问 Linux 系统信息

- 读取进程和 CPU 详情

- 使用网络通信功能

- 使用 `wget`、`curl`、`ftp` 和 `tftp` 等工具下载额外的 payload

- 在基于 ARM 的 Linux 系统或 IoT 设备上运行

- 与看门狗和网络服务进行交互

网络实用程序和嵌入式 Linux 路径的存在表明了可能的 IoT 恶意软件行为。

# 7. 妥协指标 (IOCs)

## SHA256

```

64e156c964fa80a53b6d07dee692fd94d559ecf418d8c142ab41c0057b2a2248

```

## MD5

```

0bc02f99f0216582301141530433f856

```

## 可疑字符串

```

wget

curl

tftp

socket

watchdog

lighttpd

/proc/self/exe

```

# 8. 结论

分析的样本是一个已剥离符号表的 ARM ELF 可执行文件,可能针对 Linux 或 IoT 环境。静态分析揭示了多个与恶意软件行为相关的指标,包括网络功能、payload 下载能力以及对系统级信息的访问。

该二进制文件似乎专为基于 ARM 的系统设计,可能是 IoT 僵尸网络或下载器恶意软件家族的一部分。

建议在沙箱环境中进行进一步的动态分析,以观察:

- 网络通信

- 命令与控制 (C2) 行为

- 持久化机制

- 进程派生

- Payload 投递

# 9. 安全预防措施

在分析期间:

- 恶意软件仅在隔离的虚拟机内执行

- 网络暴露应保持受限状态

- 在执行期间应禁用共享文件夹和剪贴板共享

- 样本在传输时应保持密码保护

# 10. 收集的截图

在分析过程中捕获了以下截图:

1. ZIP 解压

2. 使用 `file` 进行文件识别

3. 使用 `md5sum` 和 `sha256sum` 生成哈希

4. 使用 `strings` 提取字符串

# 分析师

- **姓名:** Dhanush

- **环境:** Kali Linux 虚拟机

- **分析类型:** 恶意软件静态分析

标签:ARM架构恶意软件, DAST, DNS 反向解析, DNS通配符暴力破解, ELF分析, IP 地址批量处理, Linux恶意软件, MalwareBazaar, MD5校验, SHA256校验, 云安全监控, 云资产清单, 威胁情报, 字符串提取分析, 安全研究报告, 安全运营, 开发者工具, 恶意样本哈希, 恶意样本静态分析, 恶意软件分析, 扫描框架, 物联网恶意软件, 网络信息收集, 网络安全, 逆向工程, 隐私保护, 静态分析