0xBlackash/CVE-2026-46300

GitHub: 0xBlackash/CVE-2026-46300

CVE-2026-46300 是 Linux 内核 espintcp 子系统中一个无需竞态条件的高危本地提权漏洞,允许无特权攻击者通过覆写页缓存实现任意文件字节篡改并获取 root 权限。

Stars: 0 | Forks: 0

# 🛡️ CVE-2026-46300 - **Fragnesia**

**一种干净且致命的页缓存攻击**

*"Dirty Frag" 家族的变种*

## 📌 概述

**CVE-2026-46300** (Fragnesia) 是 Linux 内核 **XFRM/ESP-in-TCP** 子系统(`espintcp` ULP)中 socket 缓冲区处理(`skb_try_coalesce()`)的一个**高危逻辑缺陷**。

**无特权的本地攻击者**可以对任何*可读*文件的内核页缓存实现**任意字节写入**——包括 `/usr/bin/su` 等系统二进制文件——从而导致可靠的**本地 root 权限提升**。

## ✨ 核心亮点

- ✅ **无需竞态条件**

- ✅ 完全在**页缓存**中运行(磁盘文件不受影响)

- ✅ 使用 `splice()` / `sendfile()` + 受控的 AES-GCM 解密

- ✅ 公开的**概念验证**可用

- ✅ 影响**大多数主流 Linux 发行版**

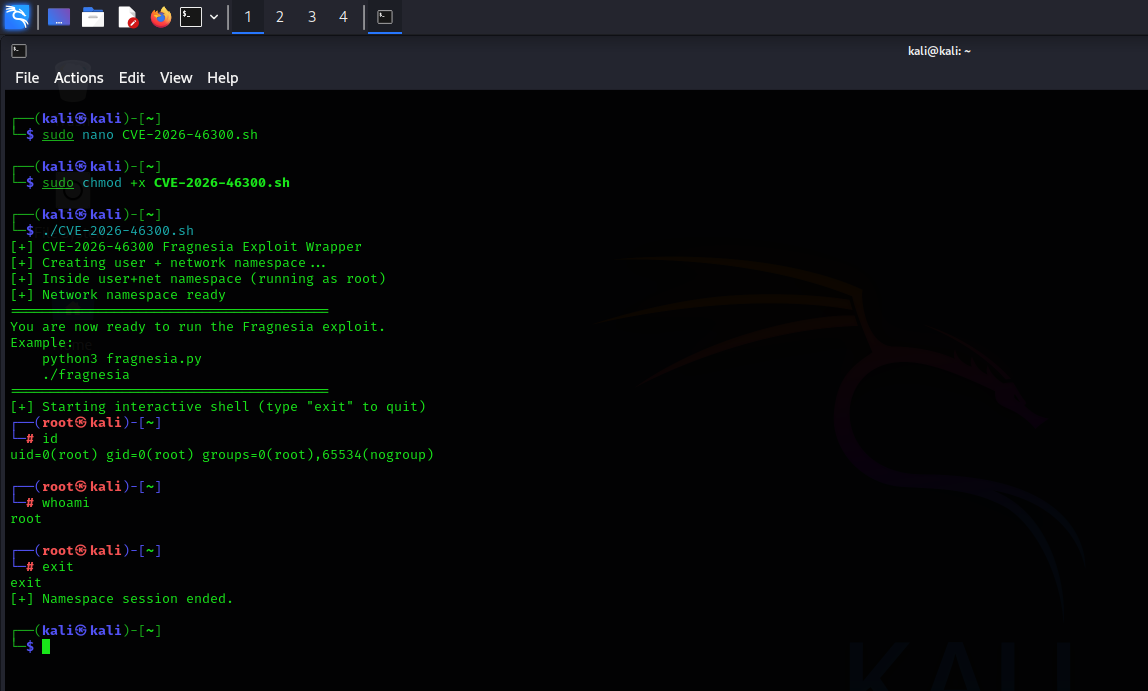

## 🛠 演示

**根本原因**:在合并 socket 缓冲区时,`SKBFL_SHARED_FRAG` 标志符未被正确传递,导致受攻击者控制的解密过程破坏页缓存页。

## 🎯 影响

| 目标 | 影响 | 严重性 |

|-------------------------|----------------------------------|----------|

| `/usr/bin/su`, `/bin/sudo` | 以 root 身份执行代码 | 严重 |

| 任何可读文件 | 页缓存中的静默损坏 | 高 |

| 容器环境 | 可能实现宿主机逃逸 | 高 |

## 🛡️ 缓解措施

### 1. 更新(推荐)

更新至您所用发行版提供的最新已修补内核。

### 2. 临时解决方案

```

sudo sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/fragnesia.conf"

sudo rmmod esp4 esp6 rxrpc 2>/dev/null || true

```

### 3. 丢弃页缓存(如有可疑情况)

```

sudo sh -c 'echo 3 > /proc/sys/vm/drop_caches'

```

## 📥 概念验证

**代码库**:[v12-security/pocs - Fragnesia](https://github.com/v12-security/pocs/tree/main/fragnesia)

## 📚 参考

- [AlmaLinux 安全博客](https://almalinux.org/blog/)

- [Ubuntu 安全公告](https://ubuntu.com/security)

- [Red Hat 安全通告](https://access.redhat.com/)

- Linux netdev 邮件列表补丁讨论

**根本原因**:在合并 socket 缓冲区时,`SKBFL_SHARED_FRAG` 标志符未被正确传递,导致受攻击者控制的解密过程破坏页缓存页。

## 🎯 影响

| 目标 | 影响 | 严重性 |

|-------------------------|----------------------------------|----------|

| `/usr/bin/su`, `/bin/sudo` | 以 root 身份执行代码 | 严重 |

| 任何可读文件 | 页缓存中的静默损坏 | 高 |

| 容器环境 | 可能实现宿主机逃逸 | 高 |

## 🛡️ 缓解措施

### 1. 更新(推荐)

更新至您所用发行版提供的最新已修补内核。

### 2. 临时解决方案

```

sudo sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/fragnesia.conf"

sudo rmmod esp4 esp6 rxrpc 2>/dev/null || true

```

### 3. 丢弃页缓存(如有可疑情况)

```

sudo sh -c 'echo 3 > /proc/sys/vm/drop_caches'

```

## 📥 概念验证

**代码库**:[v12-security/pocs - Fragnesia](https://github.com/v12-security/pocs/tree/main/fragnesia)

## 📚 参考

- [AlmaLinux 安全博客](https://almalinux.org/blog/)

- [Ubuntu 安全公告](https://ubuntu.com/security)

- [Red Hat 安全通告](https://access.redhat.com/)

- Linux netdev 邮件列表补丁讨论

**用 ❤️ 献给安全社区**

*保持安全。尽快修补。*

**CVE-2026-46300** • *2026 年 5 月*

标签:AES-GCM, CVE-2026-46300, Dirty Frag, espintcp, ESP-in-TCP, Exploit, Fragnesia, Linux内核漏洞, PoC, Root提权, sendfile, SKBFL_SHARED_FRAG, skb_try_coalesce, Socket缓冲区, splice, Web报告查看器, XFRM, 二进制文件损坏, 任意字节写入, 协议分析, 子域名枚举, 安全渗透, 容器逃逸, 暴力破解, 本地提权, 权限提升, 系统安全, 网络安全, 隐私保护, 零日漏洞, 页缓存攻击, 高危漏洞