AurelioAvila/network-traffic-analysis

GitHub: AurelioAvila/network-traffic-analysis

面向 SOC 一线分析师的网络流量分析脚本,自动从 PCAP 中检测端口扫描、可疑 C2 连接和洪泛攻击,并输出映射 MITRE ATT&CK 的结构化报告。

Stars: 0 | Forks: 0

# 网络流量分析 — SOC 家庭实验室

一级 SOC 分析师分析网络数据包捕获 (PCAP)、检测可疑流量模式并生成结构化事件报告的工作流。

## 场景

网络上出现了可疑流量警报。分析人员执行完整的数据包捕获分析以识别:

- 针对内部主机的活动端口扫描

- 与已知恶意或可疑端口的连接 (C2 通道)

- 指示潜在 DoS 攻击的大量 UDP 洪泛

## 工作流

1. 生成或加载包含网络流量的 PCAP 文件

2. 解析所有数据包并提取源/目标 IP、端口和协议

3. 应用检测逻辑:端口扫描、可疑端口、大量洪泛

4. 通过 MITRE ATT&CK 技术映射来丰富调查结果

5. 生成结构化的结论报告

## 🎯 MITRE ATT&CK 映射

| 技术 | ID | 战术 |

|-----------|-----|--------|

| 网络服务扫描 | [T1046](https://attack.mitre.org/techniques/T1046/) | 侦察 (TA0007) |

| 应用层协议 (C2) | [T1071](https://attack.mitre.org/techniques/T1071/) | 命令与控制 (TA0011) |

| 网络拒绝服务 | [T1498](https://attack.mitre.org/techniques/T1498/) | 影响 (TA0040) |

## 工具

- **Python 3** — 数据包解析和检测逻辑

- **Scapy** — PCAP 生成和分析

- **argparse** — CLI 界面

## 检测逻辑

**端口扫描检测:**

- 标记访问 10 个以上唯一目标端口的任何源 IP

- 映射至 T1046 — 网络服务扫描

**可疑端口检测:**

- 监控与已知恶意端口的连接:

`4444` (Metasploit), `1337` (后门), `6667` (IRC/僵尸网络),

`6666`, `31337`, `9001` (Tor), `9050` (Tor SOCKS), `8888` (C2)

- 映射至 T1071 — 应用层协议

**高流量 / 洪泛检测:**

- 标记发送 50 个以上数据包的任何源 IP

- 映射至 T1498 — 网络拒绝服务

## 仓库结构

```

network-traffic-analysis/

├── pcap_analyzer.py # main analysis and detection script

├── sample_capture.pcap # synthetically generated suspicious traffic

├── report_output.txt # sample report output

├── requirements.txt # Python dependencies

├── .gitignore

└── README.md

```

## 设置

### 1. 克隆仓库

```

git clone https://github.com/AurelioAvila/network-traffic-analysis.git

cd network-traffic-analysis

```

### 2. 安装依赖

```

python -m pip install scapy

```

### 3. 生成样本 PCAP 并进行分析

```

python pcap_analyzer.py --generate

```

### 4. 分析现有 PCAP

```

python pcap_analyzer.py your_capture.pcap

```

### 5. 自定义输出文件

```

python pcap_analyzer.py --generate --output my_report.txt

```

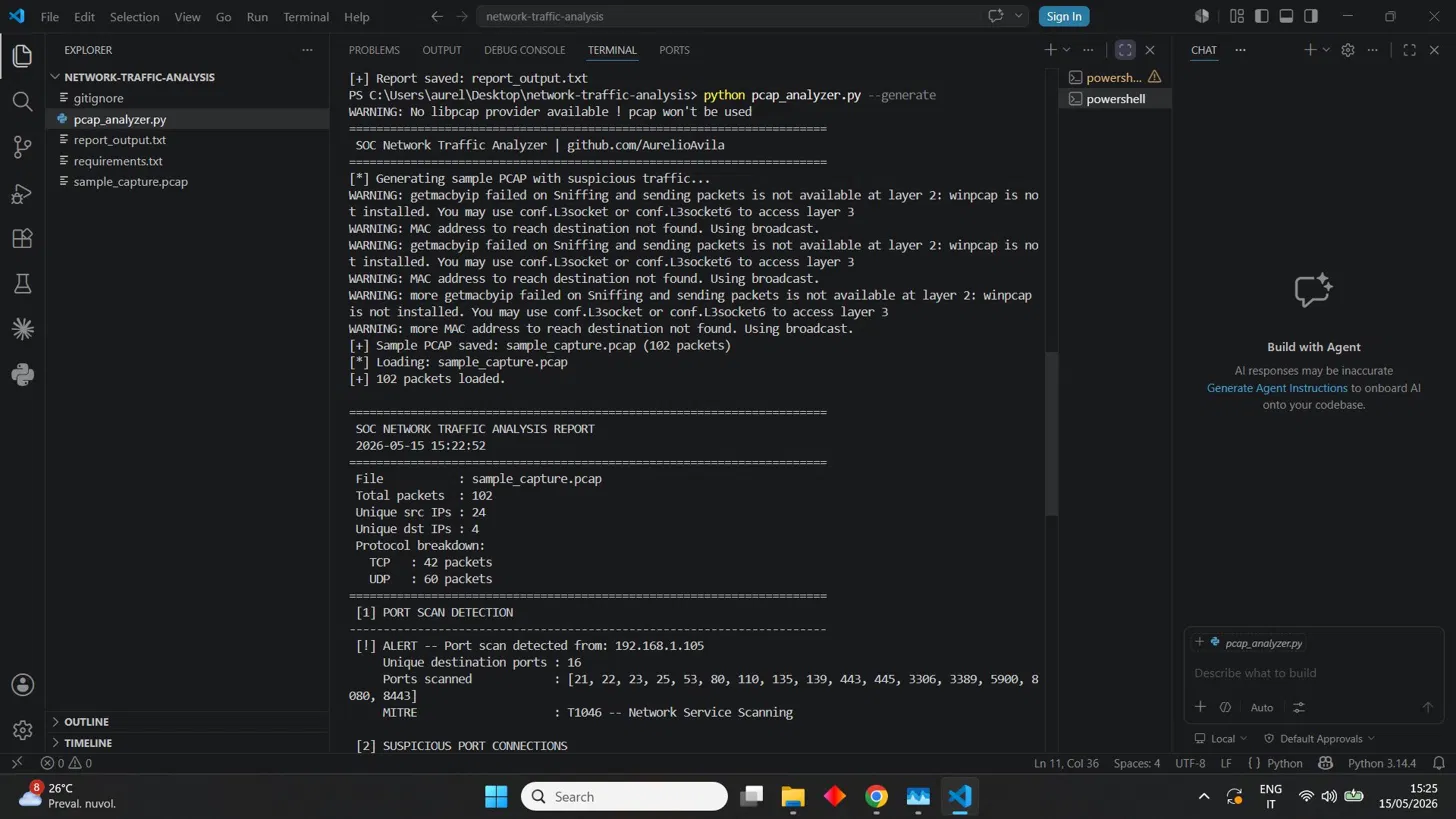

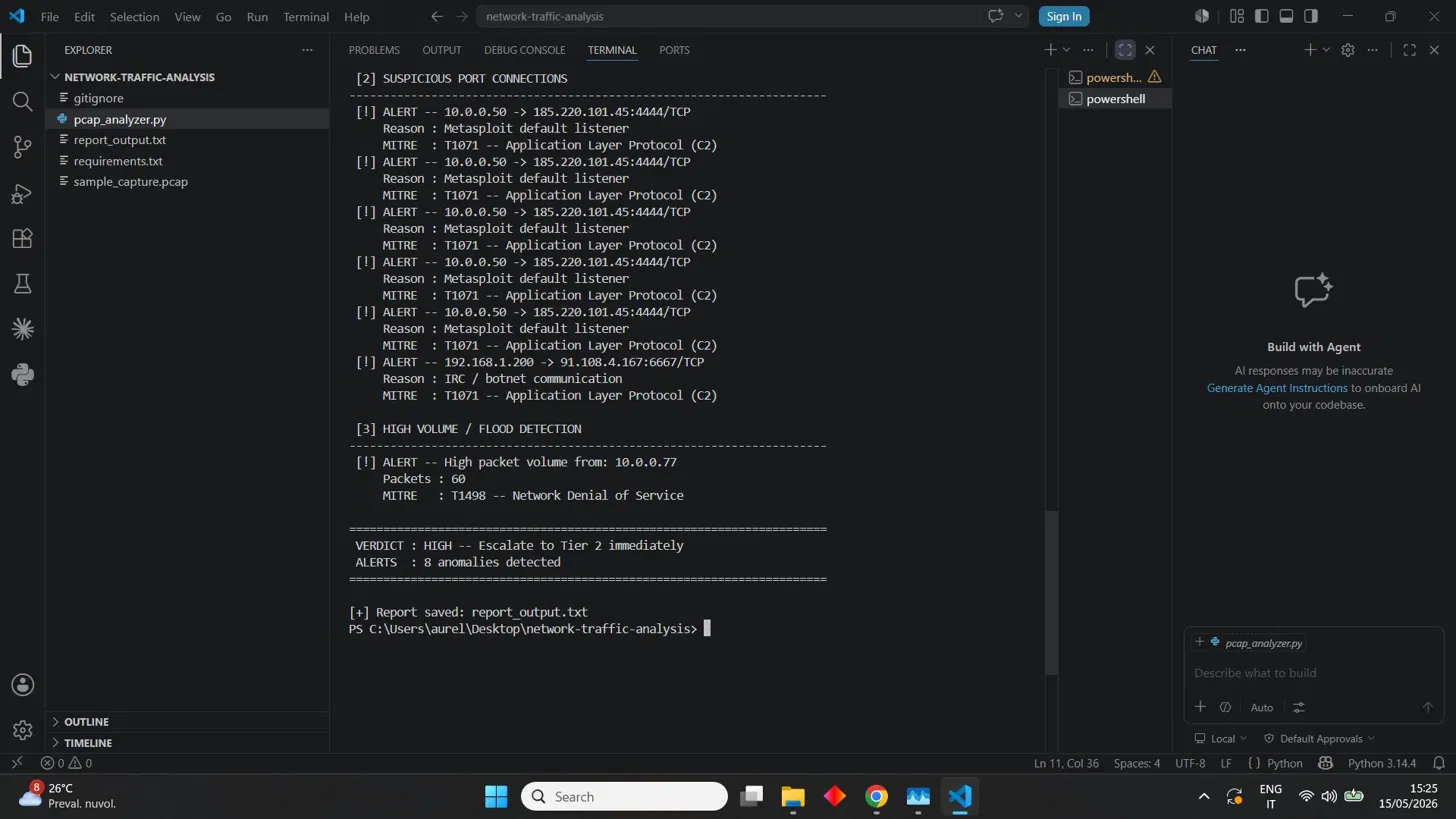

## 📸 屏幕截图

**第一部分 — 流量摘要和端口扫描检测:**

**第二部分 — C2 连接、洪泛检测和结论:**

## 样本输出

```

======================================================================

SOC NETWORK TRAFFIC ANALYSIS REPORT

2026-05-15 15:22:52

======================================================================

File : sample_capture.pcap

Total packets : 102

Unique src IPs : 24

Unique dst IPs : 4

Protocol breakdown:

TCP : 42 packets

UDP : 60 packets

======================================================================

[1] PORT SCAN DETECTION

----------------------------------------------------------------------

[!] ALERT -- Port scan detected from: 192.168.1.105

Unique destination ports : 16

Ports scanned : [21, 22, 23, 25, 53, 80, 110, 135, 139, 443, 445, 3306, 3389, 5900, 8080, 8443]

MITRE : T1046 -- Network Service Scanning

[2] SUSPICIOUS PORT CONNECTIONS

----------------------------------------------------------------------

[!] ALERT -- 10.0.0.50 -> 185.220.101.45:4444/TCP

Reason : Metasploit default listener

MITRE : T1071 -- Application Layer Protocol (C2)

[!] ALERT -- 192.168.1.200 -> 91.108.4.167:6667/TCP

Reason : IRC / botnet communication

MITRE : T1071 -- Application Layer Protocol (C2)

[3] HIGH VOLUME / FLOOD DETECTION

----------------------------------------------------------------------

[!] ALERT -- High packet volume from: 10.0.0.77

Packets : 60

MITRE : T1498 -- Network Denial of Service

======================================================================

VERDICT : HIGH -- Escalate to Tier 2 immediately

ALERTS : 8 anomalies detected

======================================================================

```

## 免责声明

本项目仅用于教育和作品集展示目的。

样本 PCAP 为合成生成。绝不允许将此工具用于未经明确授权的网络或系统。

## 🔗 相关项目

| 项目 | 描述 |

|---------|-------------|

| [soc-home-lab](https://github.com/AurelioAvila/soc-home-lab) | 使用 Microsoft Sentinel 和 Wazuh 的端到端 SOC 实验室 |

| [malware-triage-hash](https://github.com/AurelioAvila/malware-triage-hash) | 通过 VirusTotal API 进行恶意软件分流的 Python 工具 |

| [phishing-email-analysis](https://github.com/AurelioAvila/phishing-email-analysis) | 电子邮件头部解析器和 IOC 提取器 |

| [splunk-brute-force-detection](https://github.com/AurelioAvila/splunk-brute-force-detection) | 使用 Splunk SPL 进行暴力破解检测 |

标签:C2通道检测, IP 地址批量处理, MITRE ATT&CK映射, PCAP分析, Python3, Scapy, SOC家庭实验室, UDP泛洪检测, 事件响应报告, 初级SOC分析师, 安全运营中心, 异常流量检测, 恶意端口监控, 拒绝服务攻击检测, 插件系统, 数据包捕获分析, 流量解析, 端口扫描检测, 网络安全, 网络安全实验, 网络映射, 网络流量分析, 隐私保护