Nightmare-Eclipse/MiniPlasma

GitHub: Nightmare-Eclipse/MiniPlasma

Windows cldflt.sys 驱动中 CVE-2020-17103 本地提权漏洞的武器化 PoC,揭示了一个据称已修复但仍可利用的 SYSTEM 权限提升问题。

Stars: 141 | Forks: 27

# MiniPlasma

在重新调查 GreenPlasma 中使用的技术(特别是 SetPolicyVal)之后,事实证明 cldflt!HsmOsBlockPlaceholderAccess 依然容易受到 6 年前报告给 Microsoft 的完全相同漏洞的攻击。

我不能独揽此功,Google Project Zero 的 James Forshaw 发现了该漏洞并将其报告给了 Microsoft,该漏洞据称已作为 [CVE-2020-17103](https://msrc.microsoft.com/update-guide/vulnerability/CVE-2020-17103) 被修复。

然而,我的一位研究员朋友指出该例程可能仍然存在漏洞,我也曾考虑过这种可能性,但后来打消了念头,因为我认为 Microsoft 不可能就这么不修复该漏洞,或者回滚了补丁。

经过调查,事实证明 [Google Project Zero 报告给 Microsoft 的](https://project-zero.issues.chromium.org/issues/42451192)完全相同的问题实际上仍然存在且未修复。我不确定是 Microsoft 从未修复过该问题,还是在某个时候出于未知原因悄悄回滚了补丁。Google 原版的 PoC 无需任何修改即可正常运行。

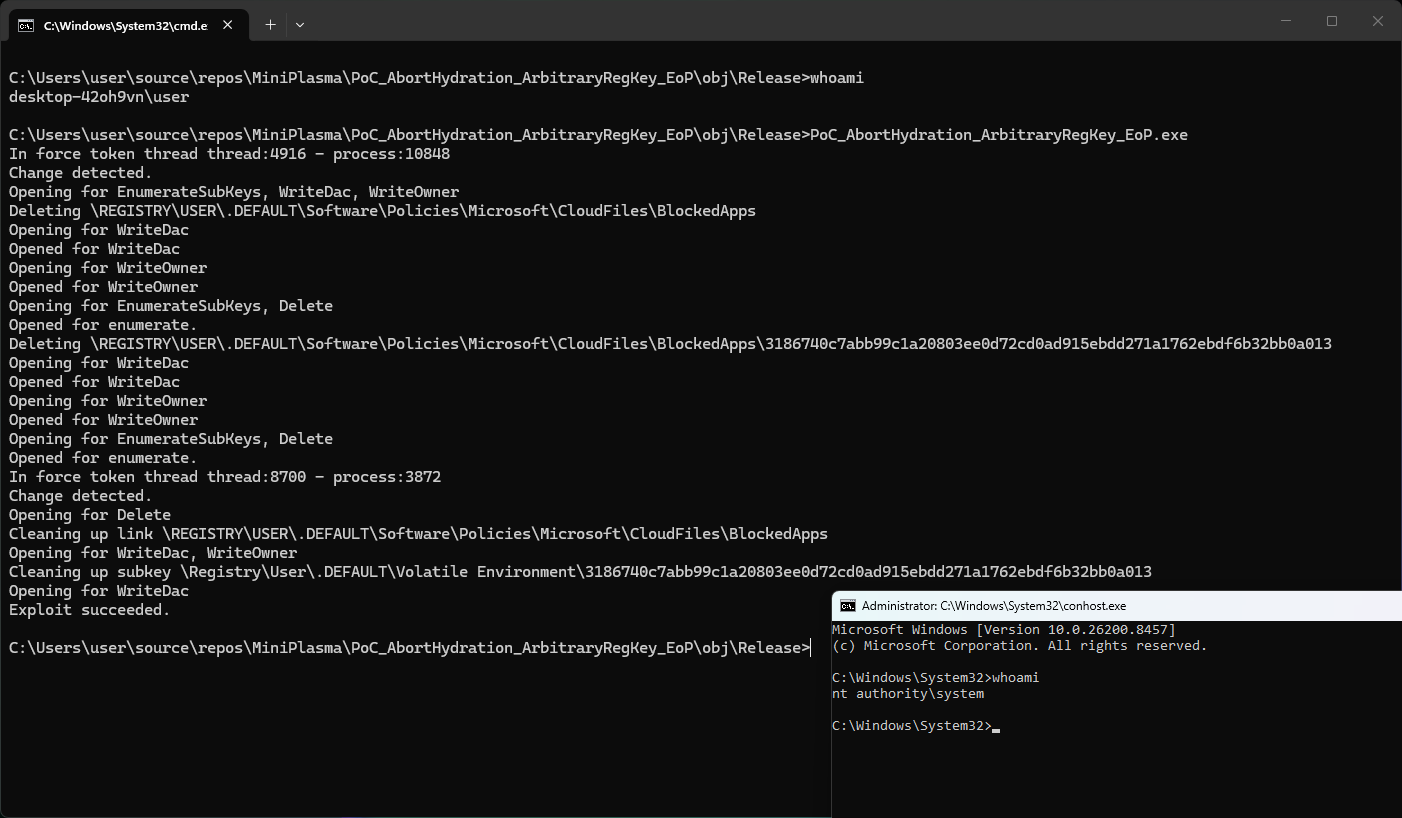

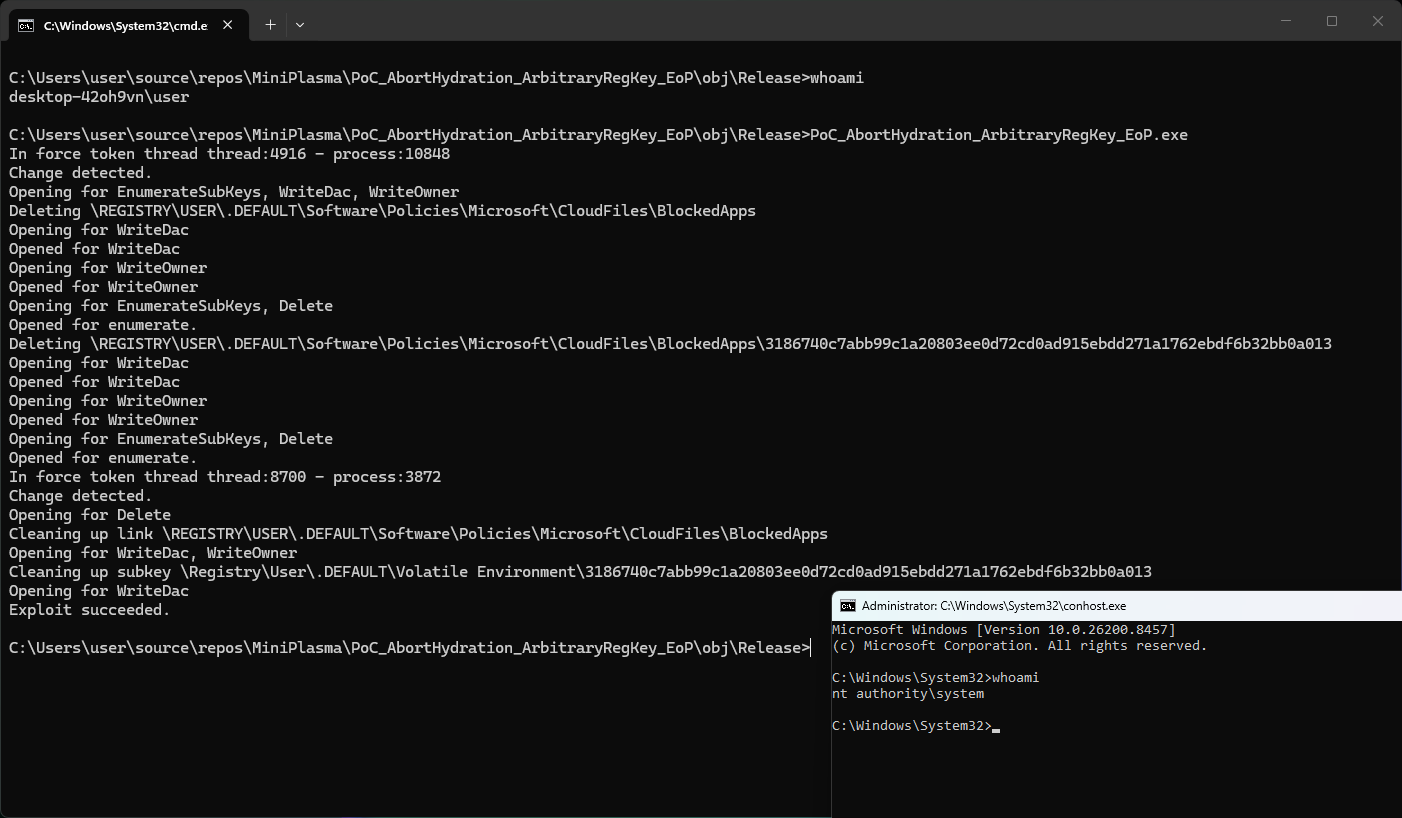

为了突出这个问题,我将原版的 PoC 进行了武器化,用于生成一个 SYSTEM shell。在我的机器上它似乎可以稳定运行,但由于存在竞态条件,成功率可能会有所不同。

我认为所有 Windows 版本都受此漏洞影响。

标签:0day漏洞, cldflt.sys, CVE-2020-17103, Linux, LPE, PoC, Race Condition, SYSTEM权限, UML, Web报告查看器, Win32k, Windows云文件系统, Windows提权, 协议分析, 子域名枚举, 安全攻防, 提权Exploit, 数据展示, 暴力破解, 本地提权, 权限提升, 漏洞分析, 漏洞复现, 竞态条件利用, 系统安全, 红队, 网络安全, 路径探测, 隐私保护