hmuzazi-cpu/bebzylab-homelab

GitHub: hmuzazi-cpu/bebzylab-homelab

在 macOS UTM 虚拟化环境中从零构建 Windows Server 2022 Active Directory 家庭实验室,涵盖基础架构搭建、身份与访问管理、安全审计与事件日志分析三大阶段的完整实践记录。

Stars: 0 | Forks: 0

# BebzyLab — Active Directory 家庭实验室

## 概述

这是一个在 macOS 上使用 UTM 虚拟化从头开始构建的全功能 Windows Server 2022 Active Directory 家庭实验室。本项目展示了在域配置、身份与访问管理、组策略和安全监控方面的实用 IT 基础架构技能。

**环境:**

- 宿主机:运行 UTM 的 iMac (macOS Sequoia)

- 域控制器:Windows Server 2022 Standard (桌面体验)

- 客户端计算机:Windows 10 Pro

- 域:bebzylab.local

## 阶段 1 — 基础架构

**目标:** 从头构建核心基础架构。

**我所做的工作:**

- 在 UTM 中安装并配置了 Windows Server 2022

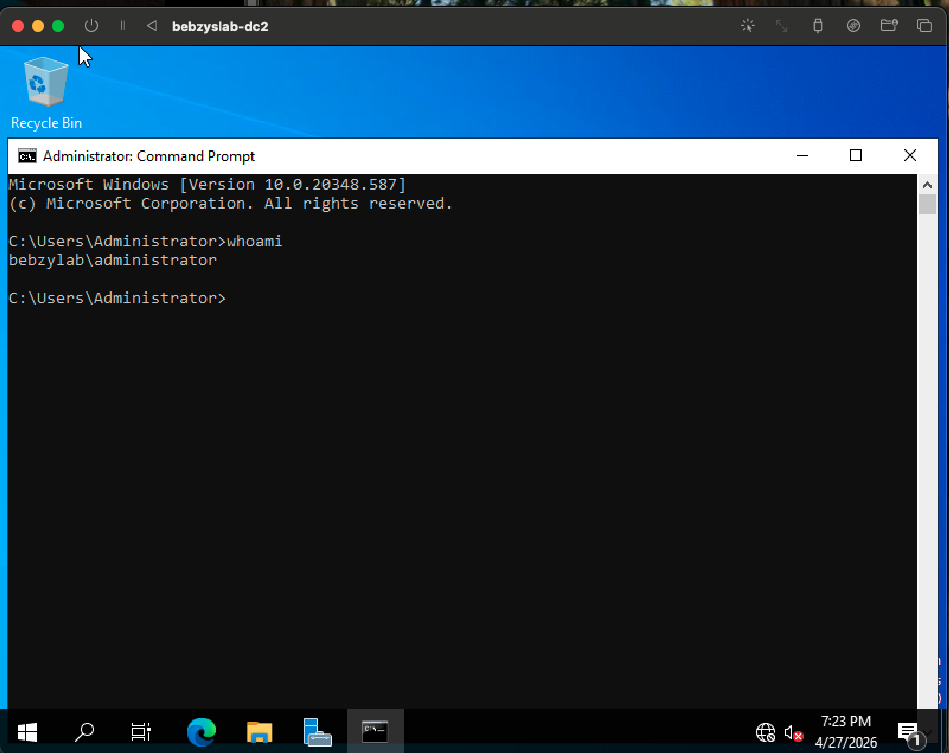

- 将服务器提升为 `bebzylab.local` 的域控制器

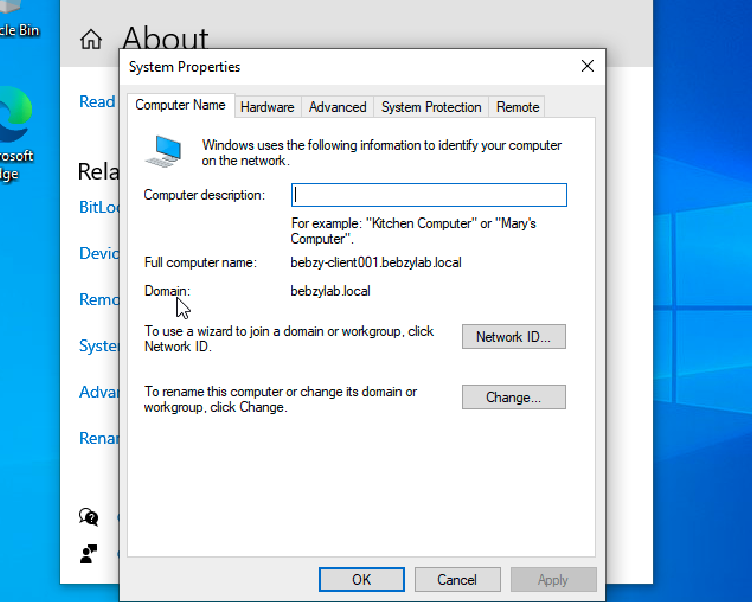

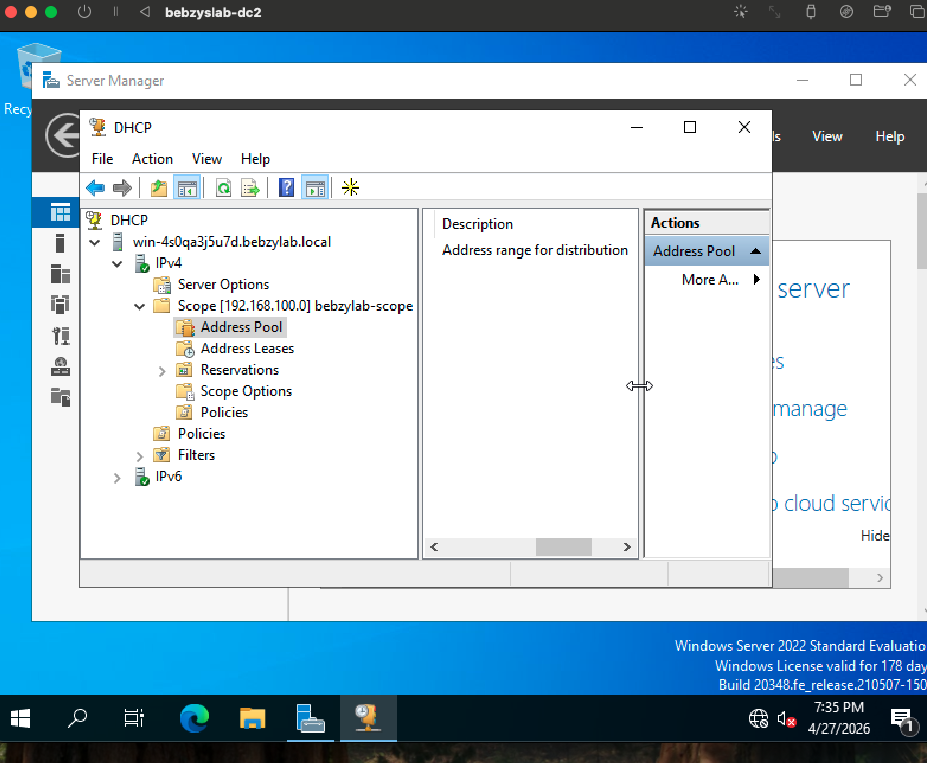

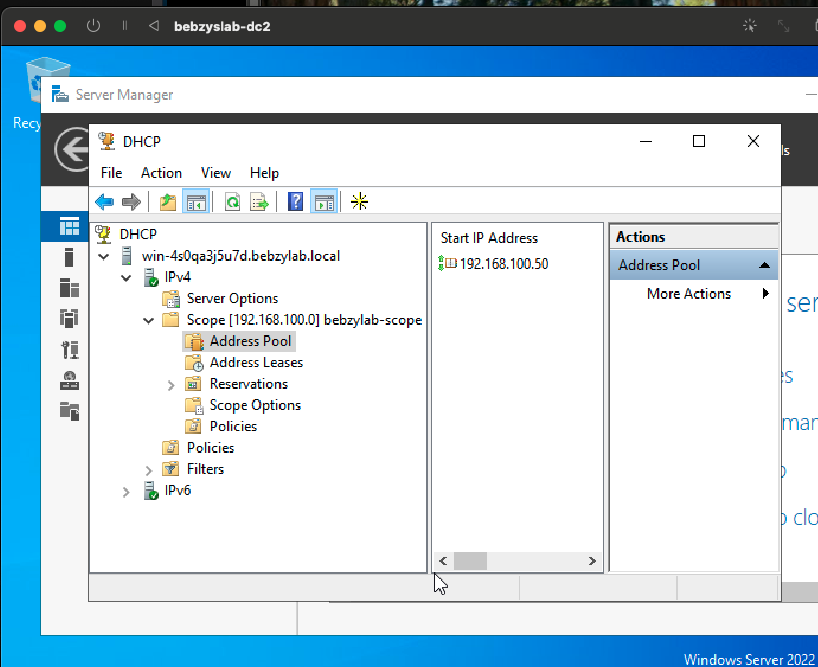

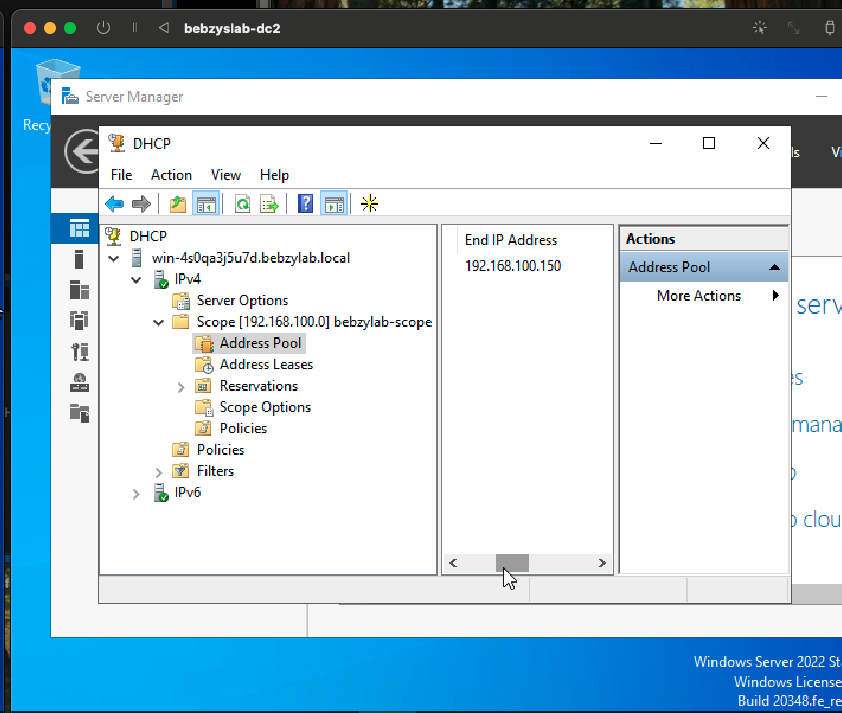

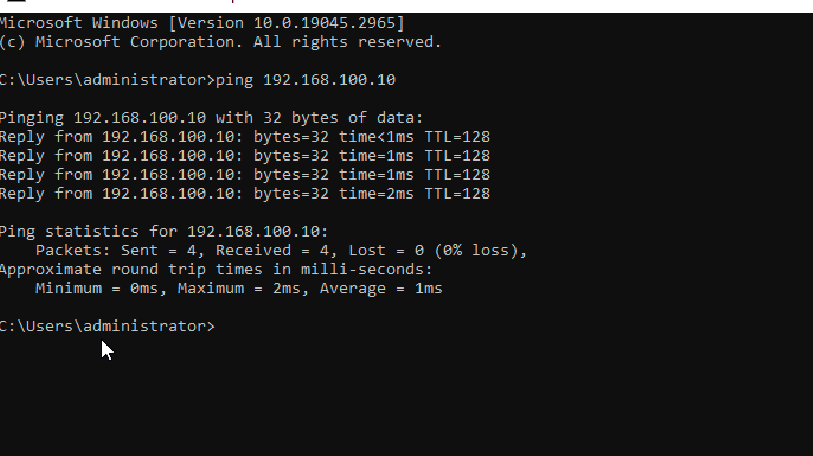

- 配置了 DNS(指向位于 192.168.100.10 的 DC)和 DHCP(作用域 192.168.100.50–150)

- 将 Windows 10 Pro 客户端加入域

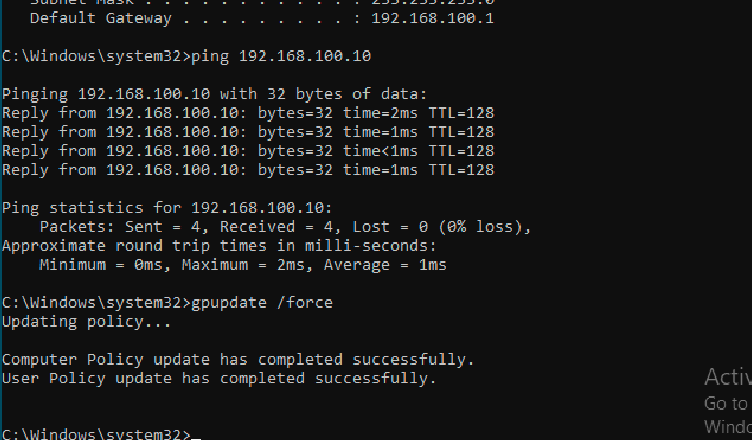

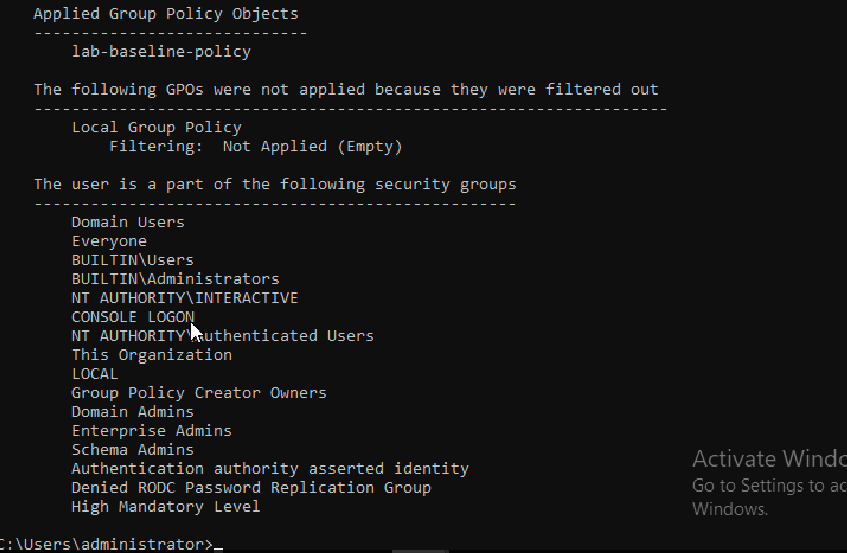

- 创建并链接了一个 GPO (`Lab-Baseline-Policy`),并使用 `gpresult /r` 验证其已应用于客户端

**展示的关键概念:**

- AD DS 安装与域提升

- 加入域对 DNS 的依赖

- DHCP 作用域配置及其在 AD 中的授权

- 组策略的应用与验证

**截图:**

## 阶段 2 — 身份与访问管理

**目标:** 构建真实的用户和访问结构,并模拟 Helpdesk 场景。

**我所做的工作:**

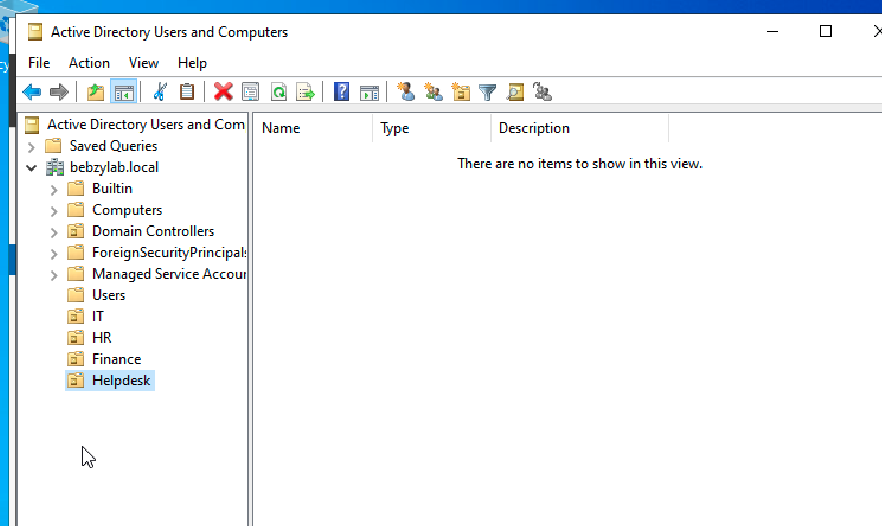

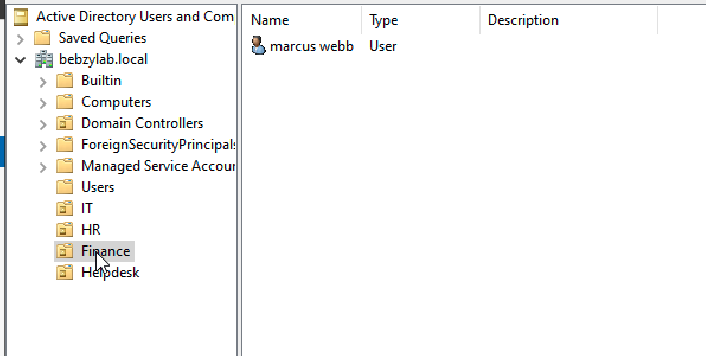

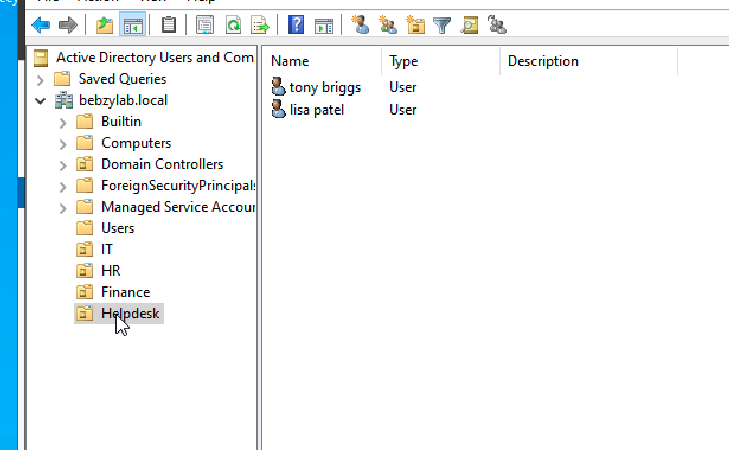

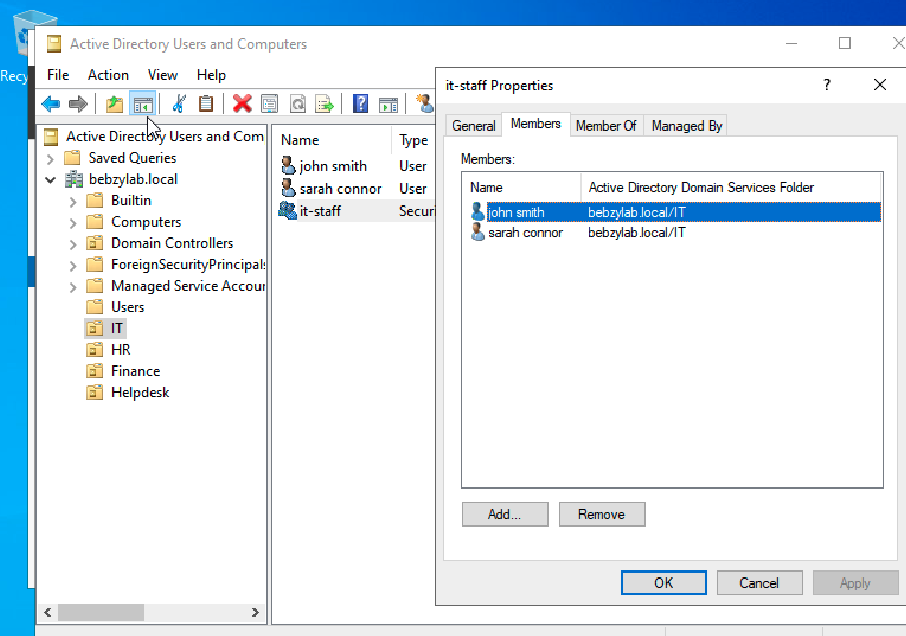

- 创建了四个组织单位:IT、HR、Finance、Helpdesk

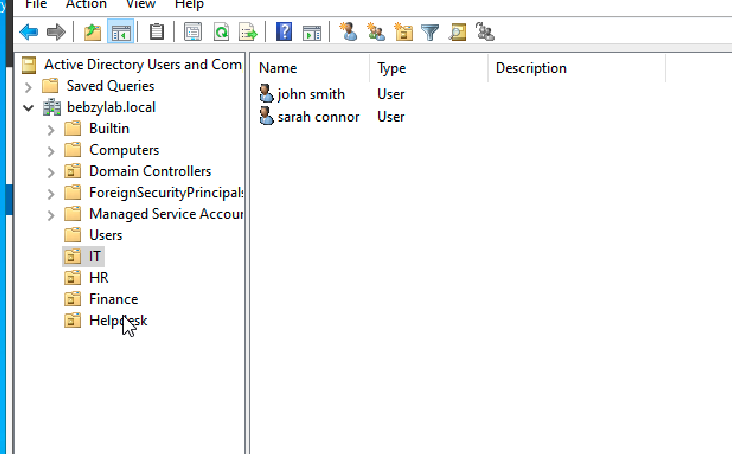

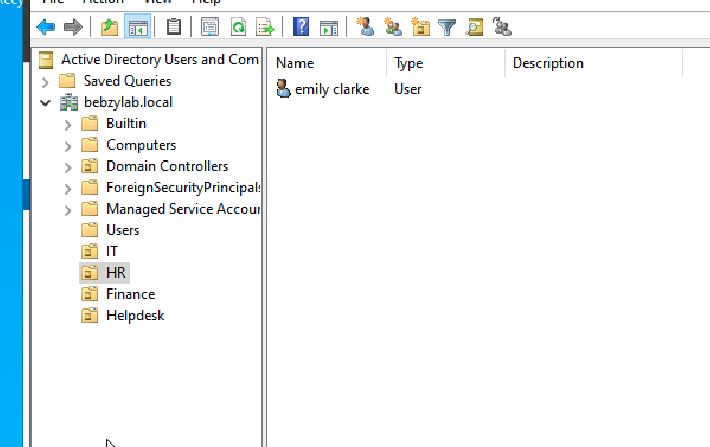

- 在各个 OU 中创建了 6 个域用户帐户

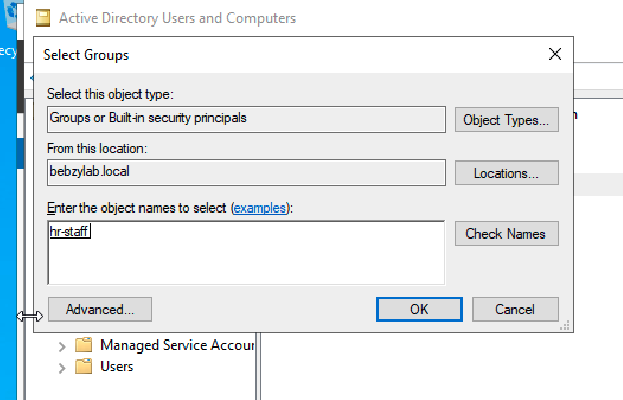

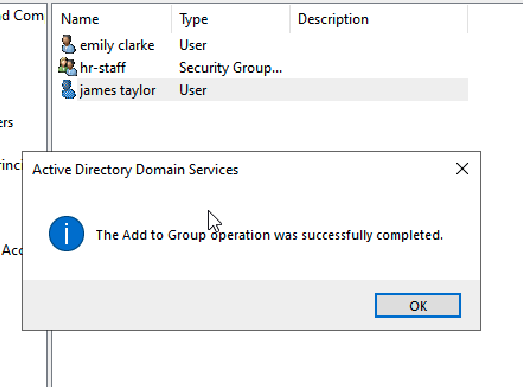

- 为每个部门创建了安全组并将用户添加为成员

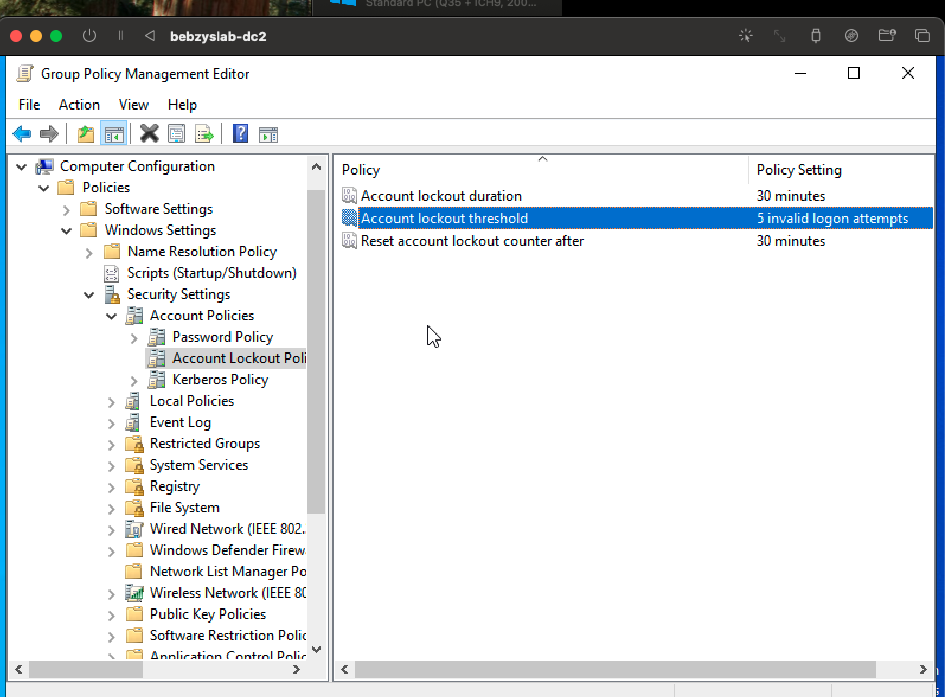

- 通过 Default Domain Policy 配置了帐户锁定策略(5 次尝试,锁定 30 分钟)

- 模拟了三个 Helpdesk 工单:

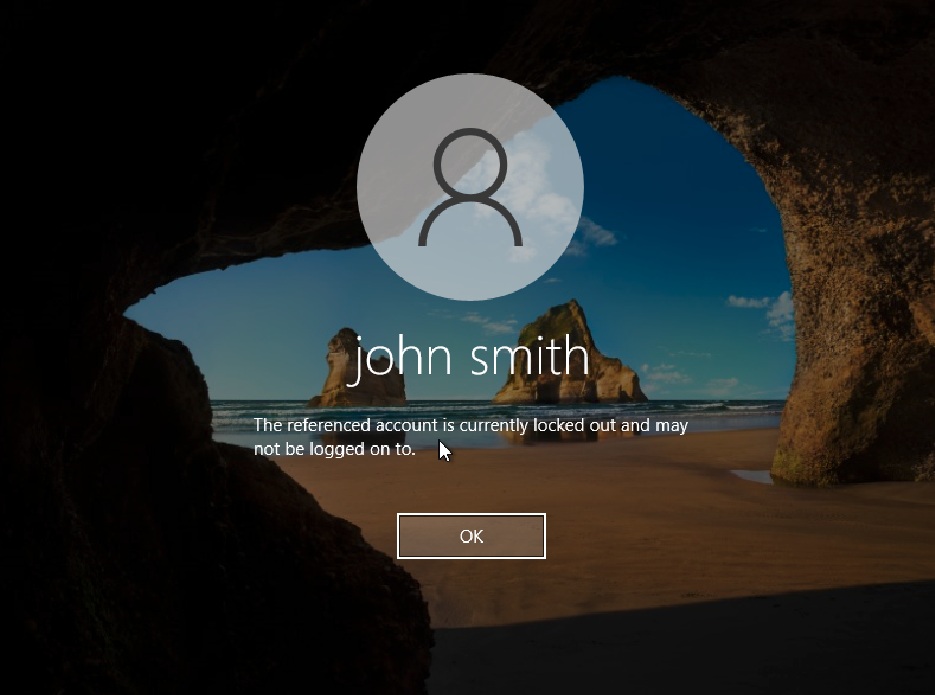

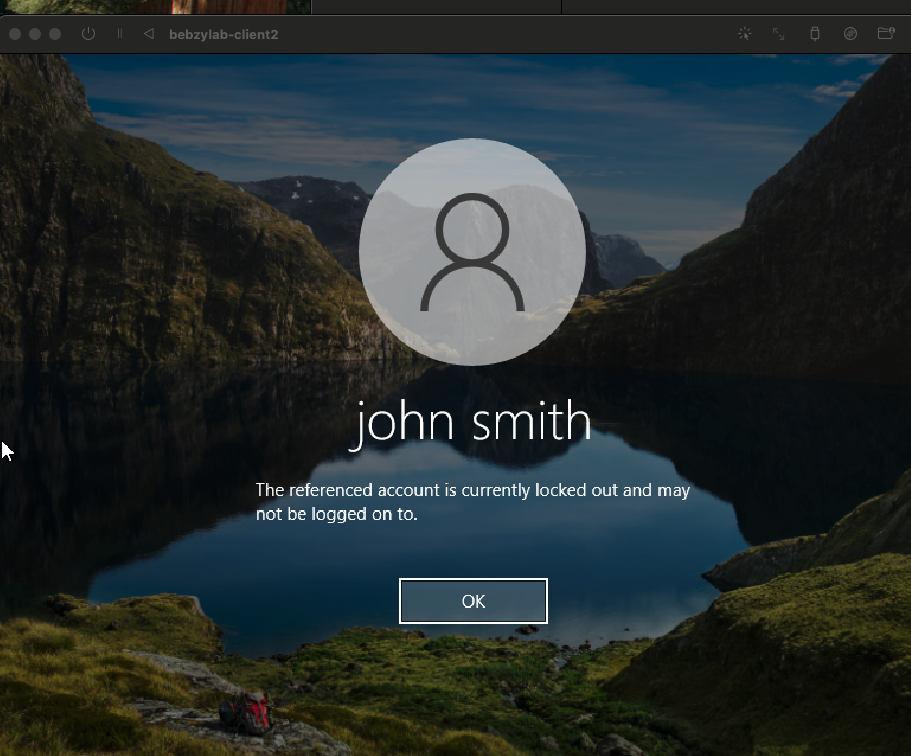

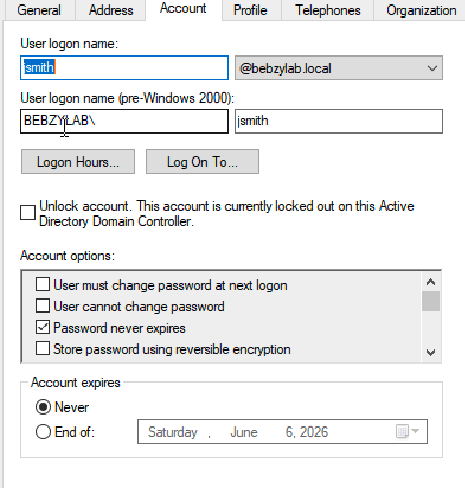

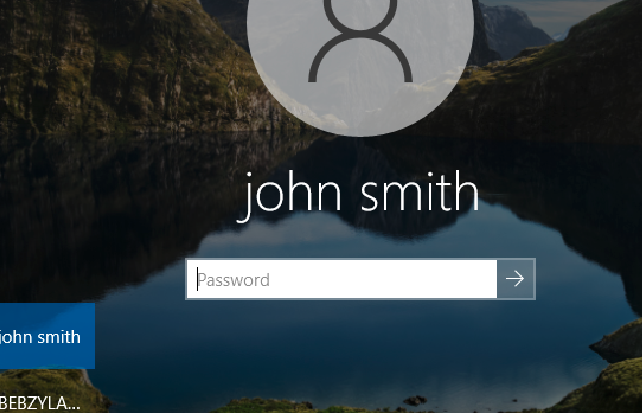

- **工单 1:** 触发并解决了 jsmith 的帐户锁定问题

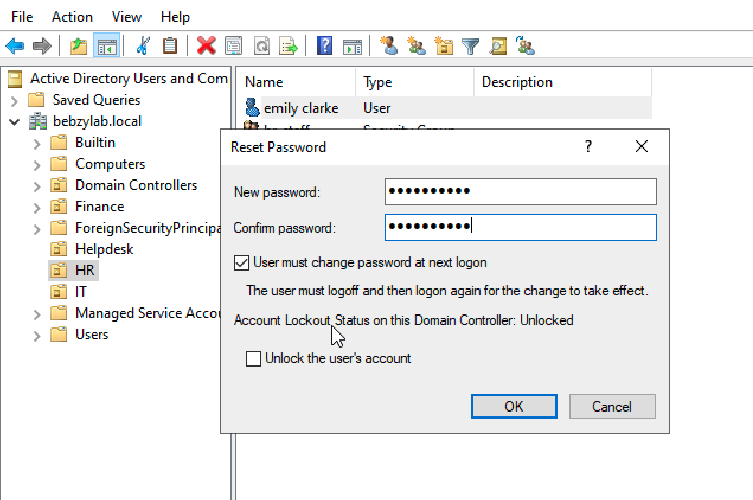

- **工单 2:** 为 eclarke 执行了密码重置,并要求下次登录时强制更改密码

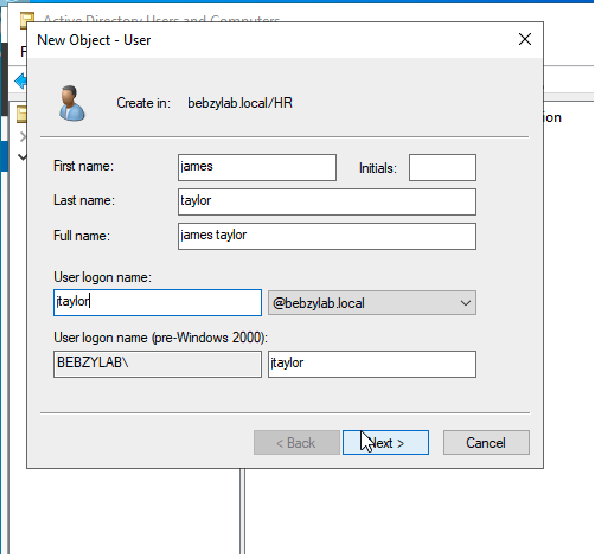

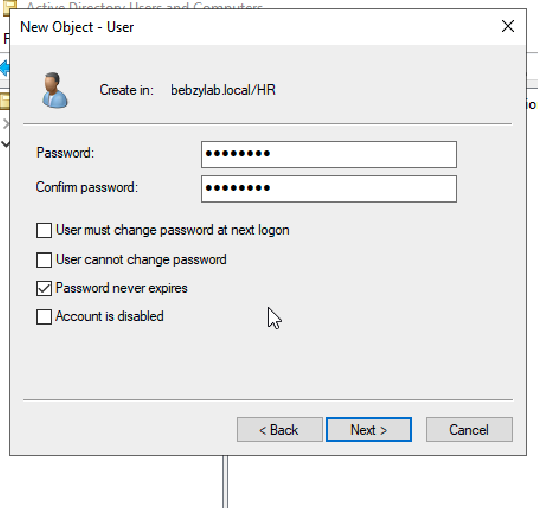

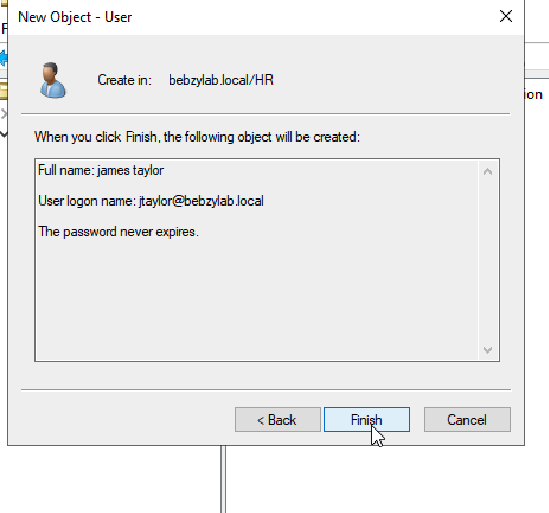

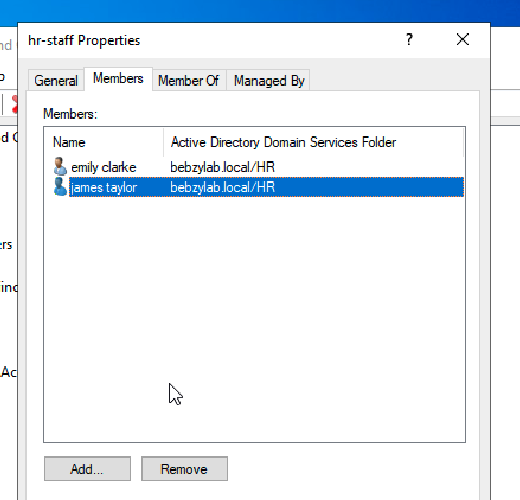

- **工单 3:** 将新入职员工 入职到 HR OU 和 HR-Staff 安全组

**展示的关键概念:**

- OU 设计与用户生命周期管理

- 安全组成员身份和 RBAC 原则

- 帐户锁定策略配置

- 真实环境下的 Helpdesk 流程

**截图:**

*组织单位*

*用户创建*

*安全组*

*Helpdesk 工单*

## 阶段 3 — 安全与监控

**目标:** 启用安全审计,模拟并调查威胁。

**我所做的工作:**

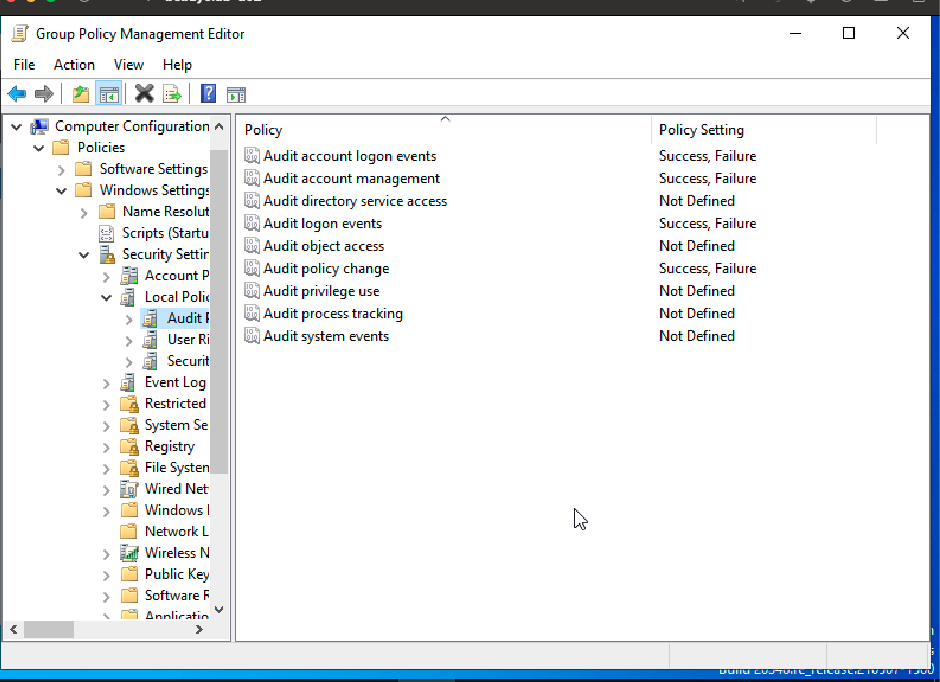

- 通过 GPO 启用了审核策略(帐户登录事件、登录事件、帐户管理、策略更改)——全部设置为成功和失败

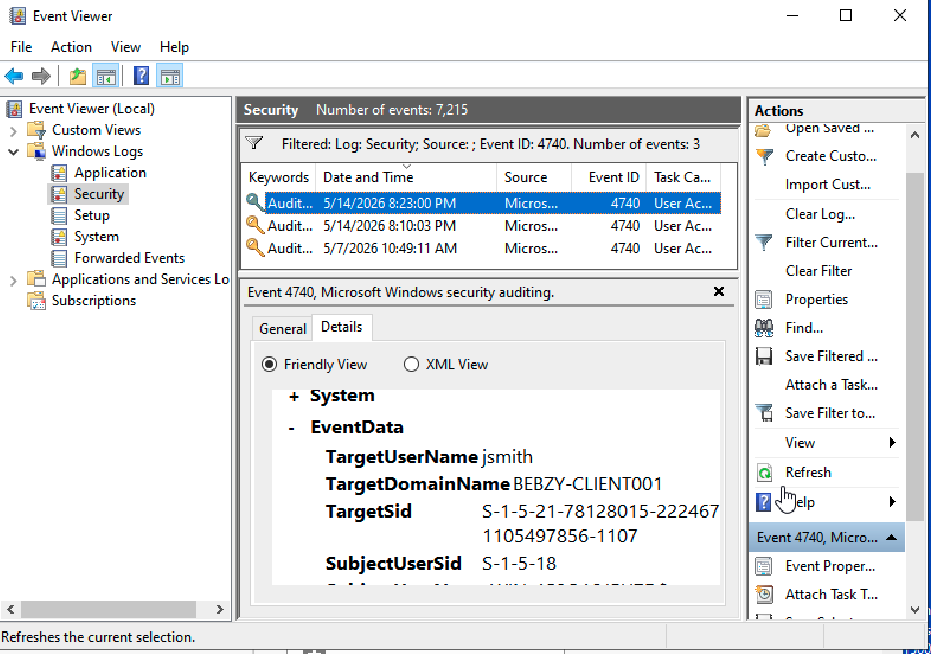

- 从客户端计算机模拟了对 jsmith 的暴力破解攻击

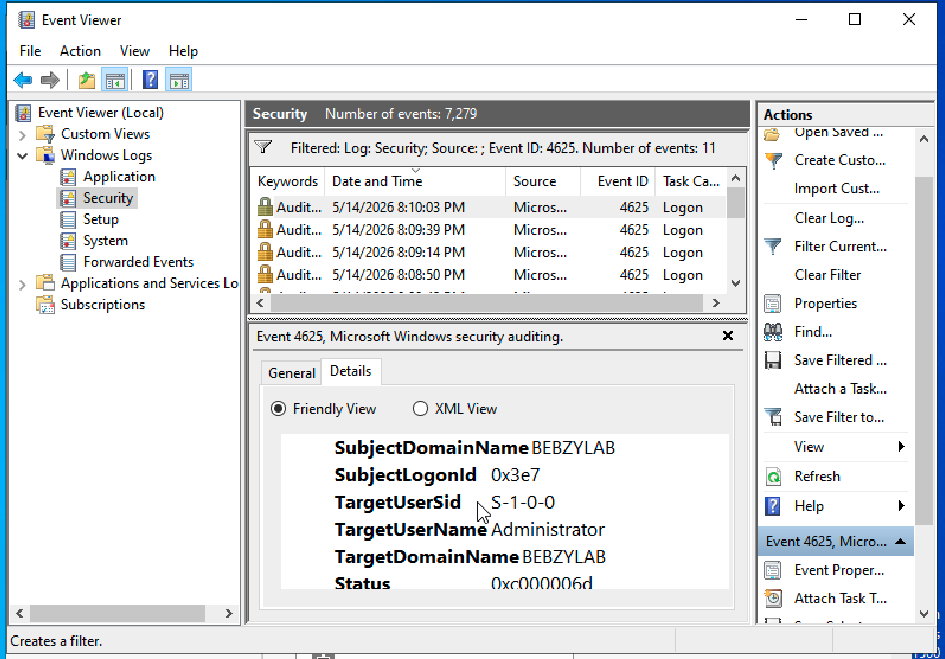

- 使用 Windows 事件查看器调查了该攻击:

- **事件 ID 4625** — 在客户端捕获到的失败登录尝试

- **事件 ID 4740** — DC 上的帐户锁定事件,确认 jsmith 已从 BEBZY-CLIENT001 被锁定

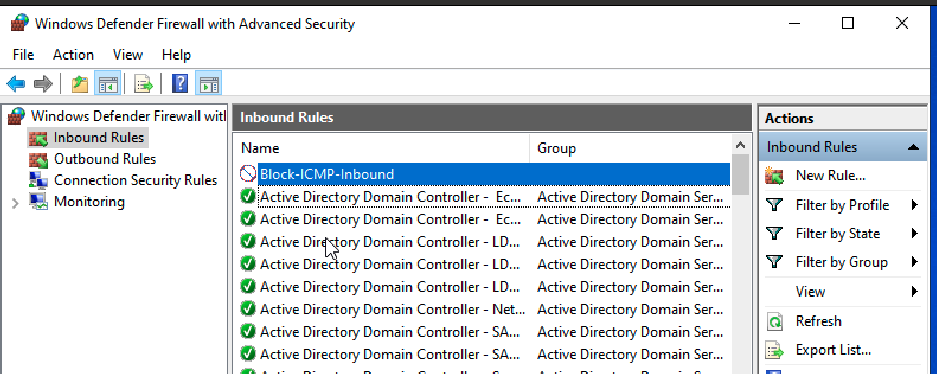

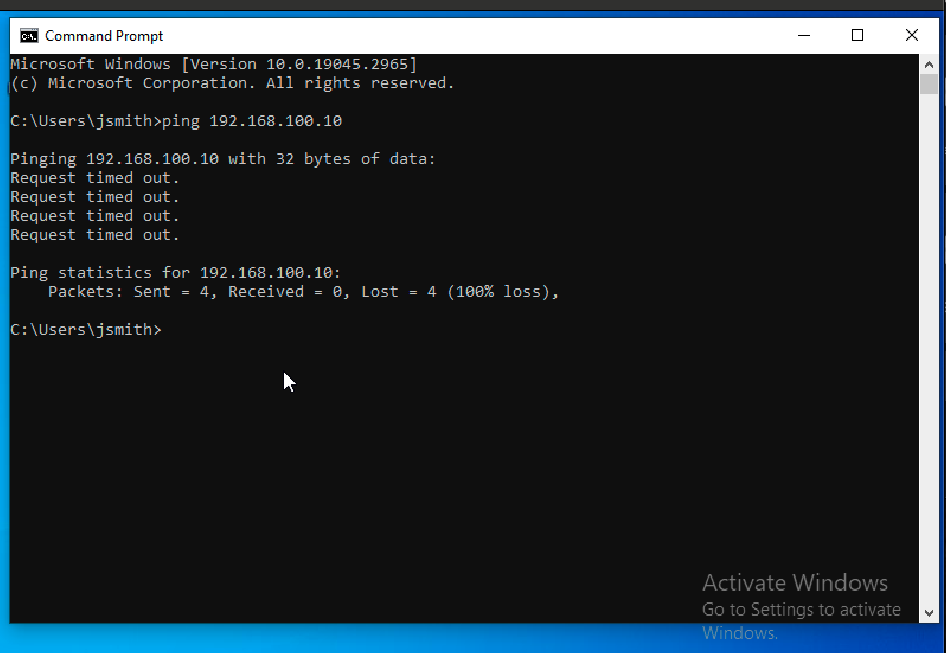

- 创建了一条入站 Windows 防火墙规则以阻止 ICMP (ping),验证其阻止了来自客户端的流量,然后将其禁用

**展示的关键概念:**

- 通过 GPO 配置审核策略

- 安全事件日志分析(事件 ID 4625、4740)

- 识别日志中的暴力破解模式

- Windows Defender 防火墙规则的创建与管理

**截图:**

## 展示的技能

- Windows Server 2022 管理

- Active Directory DS — 域设置、OU、用户、组

- 组策略 — 创建、链接、强制执行、故障排除

- DNS 和 DHCP 配置

- 网络故障排除(静态 IP、子网、ping、ipconfig)

- 安全监控与事件日志分析

- Helpdesk 流程 — 密码重置、帐户解锁、新员工入职

- 虚拟化 — macOS 上的 UTM

## 认证

- CompTIA A+ ✓

- CompTIA Security+ ✓

- CompTIA Network+ ✓

- Microsoft AZ-900(进行中)

标签:Active Directory, AD DS, DHCP服务器, DNS服务器, Domain Controller, GPO, Helpdesk模拟, Home Lab, IAM, IT基础架构, OU设计, Plaso, UTM虚拟机, Web报告查看器, Windows 10, Windows Server 2022, 事件日志分析, 域名控制器, 家庭实验室, 用户管理, 系统管理员, 组策略, 网络安全, 网络架构, 网络配置, 虚拟化环境, 身份与访问管理, 运维实战, 隐私保护