ilyess-sellami/Windows-Persistence-Mechanisms-Investigation-Playbook

GitHub: ilyess-sellami/Windows-Persistence-Mechanisms-Investigation-Playbook

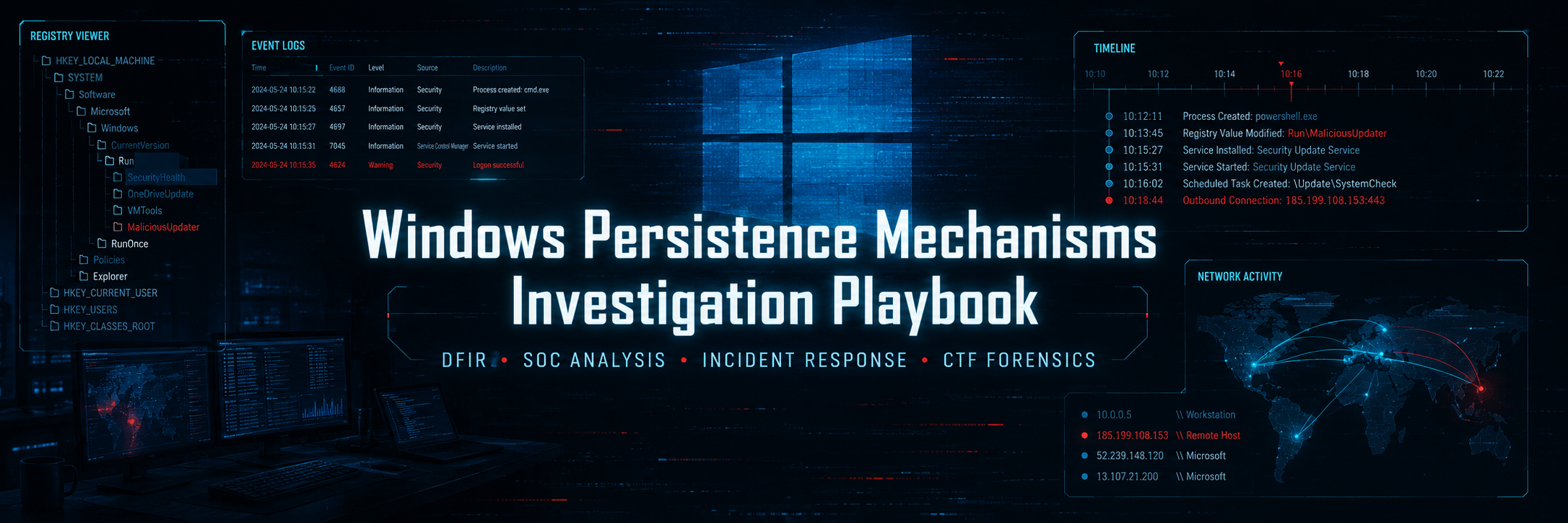

一本聚焦Windows持久化机制排查的DFIR实战手册,涵盖注册表、计划任务、服务驱动和启动文件夹四大类的调查方法与PowerShell枚举命令。

Stars: 1 | Forks: 0

Windows 持久化机制调查手册

标签:AI合规, Conpot, DAST, IPv6, PowerShell, TGT, Windows安全, 启动项, 嗅探欺骗, 安全指南, 安全运营, 库, 应急响应, 恶意软件分析, 扫描框架, 攻击溯源, 攻防演练, 数字取证与应急响应, 权限维持, 注册表安全, 系统服务, 网络安全, 计划任务, 隐私保护, 驱动程序