Holuphilix/Production-Devsecops-Platform

GitHub: Holuphilix/Production-Devsecops-Platform

这是一个生产级云原生DevSecOps平台,通过集成CI/CD自动化、安全扫描、Kubernetes编排和可观测性,实现了安全软件交付流程的标准化与自动化。

Stars: 0 | Forks: 0

# 🚀 生产级 DevSecOps CI/CD 平台

一个生产级云原生平台工程项目,旨在通过自动化 CI/CD 编排、Kubernetes 工作负载管理、基础设施即代码自动化、集成的 DevSecOps 安全执行以及平台可观测性,来标准化安全的软件交付流程。

该平台演示了现代工程团队如何将安全性、自动化、运维监控和 Kubernetes 编排集成到统一的软件交付工作流中,同时保持部署的一致性、基础设施的可靠性和运维的可见性。

该实现侧重于平台工程原则,包括安全部署标准化、基础设施自动化、运维可观测性、开发者工作流赋能以及云原生工作负载编排。

# 📚 目录

- [📖 执行摘要](#-executive-summary)

- [⚠️ 业务问题](#️-business-problem)

- [🎯 平台工程目标](#-platform-engineering-objectives)

- [🛠️ 解决方案概述](#️-solution-overview)

- [✨ 核心平台能力](#-core-platform-capabilities)

- [💻 技术栈](#-technology-stack)

- [🏗️ 平台架构](#️-platform-architecture)

- [📂 仓库结构](#-repository-structure)

# 📖 执行摘要

现代云原生环境需要安全、可扩展且可观测的软件交付工作流,能够在支持快速部署周期的同时,不损害基础设施安全、运维可见性或部署一致性。

本项目实现了一个生产级的 DevSecOps CI/CD 平台,该平台将 Kubernetes 编排、基础设施即代码自动化、自动化安全验证、可观测性工具和运维告警集成到一个统一的云原生交付平台中。

该平台利用 GitHub Actions 进行 CI/CD 自动化,Docker 进行容器化,Kubernetes 进行工作负载编排,Terraform 进行基础设施配置,SonarQube 进行静态应用安全测试 (SAST),Gitleaks 进行密钥检测,Checkov 进行基础设施安全验证,Trivy 进行容器漏洞管理,Prometheus 进行指标收集,Grafana 进行运维可观测性,以及 Slack 进行实时平台通知。

该项目强调专注于部署标准化、运维一致性、安全自动化、基础设施可靠性和云原生平台操作的平台工程原则。

# ⚠️ 业务问题

现代软件交付管道在云原生基础设施环境中面临着日益增加的运维和安全挑战。

工程团队通常会遇到以下问题:

- 源代码仓库中暴露的密钥和泄露的凭证

- 部署到生产环境中的存在漏洞的容器镜像

- 由不安全的基础设施即代码 部署导致的基础设施配置错误

- 跨 Kubernetes 工作负载缺乏部署标准化

- 对平台健康和运维指标的可观测性有限

- 基础设施安全违规检测延迟

- 跨工程环境的 CI/CD 工作流不一致

- 运维告警和监控可见性不足

如果没有自动化的安全执行、基础设施验证、可观测性工具和标准化的部署工作流,组织将增加运维风险、部署不一致性和云原生安全风险。

本项目通过集成的 DevSecOps 平台架构解决这些挑战,该架构专注于安全交付自动化、Kubernetes 编排、基础设施标准化、运维监控和持续安全验证。

# 🎯 平台工程目标

本项目的主要目标是设计一个云原生内部交付平台,能够支持安全、可观测和标准化的软件交付工作流。

该平台围绕以下工程目标进行设计:

- 标准化安全的 Kubernetes 应用程序部署

- 自动化 CI/CD 交付工作流

- 通过策略扫描强制执行基础设施安全验证

- 集成自动化密钥检测和漏洞管理

- 提供集中式可观测性和运维监控

- 提高跨环境的部署一致性

- 通过基础设施即代码实现可扩展的平台运营

- 建立对平台健康状态的持续运维可见性

- 集成实时运维和安全通知

- 演示面向生产的平台工程工作流

# 🛠️ 解决方案概述

该平台将 CI/CD 自动化、容器编排、基础设施自动化、安全验证、监控系统和运维告警集成到一个统一的云原生工程工作流中。

该实现遵循安全的交付生命周期,其中源代码提交通过 GitHub Actions 自动触发 CI/CD 管道执行。管道在允许将工作负载部署到 Kubernetes 之前,执行多个自动化安全执行阶段,包括密钥检测、静态应用安全测试 (SAST)、基础设施安全验证和容器漏洞扫描。

基础设施资源和 Kubernetes 对象通过 Terraform 进行配置,以确保跨环境的部署一致性和基础设施可重现性。

部署的平台集成了 Prometheus 用于指标收集,Grafana 用于运维可观测性,从而实现对 Kubernetes 工作负载、容器运行时指标、基础设施健康和平台运维状态的实时可见性。

Slack 集成提供自动化的运维通知和安全告警,提高了整个平台环境的事件可见性和运维响应能力。

# ✨ 核心平台能力

- 自动化 CI/CD 管道编排

- Kubernetes 工作负载部署自动化

- 基础设施即代码配置和标准化

- 静态应用安全测试 (SAST)

- 自动化密钥检测和凭证保护

- 基础设施安全验证和策略执行

- 容器漏洞扫描和修复可见性

- 平台可观测性和指标收集

- 实时运维告警和通知

- 云原生工作负载编排

- 安全软件交付自动化

- 基础设施一致性和部署可重现性

# 💻 技术栈

| 类别 | 技术 |

|---|---|

| ⚙️ CI/CD 自动化 | GitHub Actions |

| 📦 容器化 | Docker |

| ☸️ 容器编排 | Kubernetes (Kind) |

| 🏗️ 基础设施即代码 | Terraform |

| 🔍 静态代码分析 | SonarQube |

| 🔐 密钥检测 | Gitleaks |

| 🛡️ 基础设施安全 | Checkov |

| 🚨 容器安全 | Trivy |

| 📊 指标收集 | Prometheus |

| 📈 可观测性仪表盘 | Grafana |

| 🔔 通知系统 | Slack |

| 🐧 平台运行环境 | Ubuntu Linux |

# 🏗️ 平台架构

平台架构遵循安全的云原生交付工作流,将 CI/CD 自动化、Kubernetes 编排、基础设施安全执行、可观测性工具和运维告警集成到一个统一的平台工程生态系统中。

当源代码更改被推送到 GitHub 仓库时,工作流开始。GitHub Actions 自动触发 CI/CD 工作流,该工作流负责验证应用程序完整性、执行安全策略、构建容器镜像以及编排工作负载部署到 Kubernetes 平台环境中。

安全执行层集成了多个自动化验证阶段,包括:

- 🔐 用于凭证和密钥检测的 Gitleaks

- 🔍 用于静态应用安全测试 (SAST) 的 SonarQube

- 🛡️ 用于基础设施即代码安全验证的 Checkov

- 🚨 用于容器漏洞扫描的 Trivy

在成功进行安全验证之后,平台将工作负载部署到使用 Kind 在本地配置的 Kubernetes 集群中。

可观测性层集成了 Prometheus 和 Grafana,以提供集中式指标收集、Kubernetes 工作负载监控、基础设施可见性和运维仪表盘,从而支持云原生平台运维。

Slack 集成提供运维通知和安全告警,以提高整个平台环境的事件感知能力和部署可见性。

[专业平台架构图]

# 📂 仓库结构

```

production-devsecops-platform/

│

├── app/

│

├── kubernetes/

│

├── terraform/

│

├── monitoring/

│

├── security/

│

├── .github/

│ └── workflows/

│

├── images/

│

├── diagrams/

│

├── docs/

│

├── scripts/

│

├── logs/

│

├── tests/

│

└── README.md

```

# ⚙️ 实施任务

## 🖥️ 任务 1 — 本地平台环境配置

### 🎯 目标

本任务的目标是建立支持安全云原生软件交付工作流所需的基础本地平台工程环境。

此阶段侧重于:

- 将远程 GitHub 仓库克隆到 Ubuntu 本地环境中

- 标准化平台仓库结构

- 初始化本地开发工作区

- 安装和验证所需的平台工具

- 使用 Kind 配置本地 Kubernetes 运行环境

- 验证 Docker 和 Kubernetes 的运维准备情况

此基础设置确立了核心平台环境,该环境将在整个项目生命周期中支持后续的 DevSecOps 自动化、Kubernetes 编排、可观测性集成、基础设施即代码配置和安全交付工作流。

### 📥 克隆 GitHub 仓库

运行以下命令将 GitHub 仓库克隆到 Ubuntu 本地环境中。

```

git clone https://github.com/holuphilix/Production-Devsecops-Platform.git

```

### 📂 进入仓库目录

进入克隆的仓库目录。

```

cd production-devsecops-platform

```

### 🏗️ 创建平台仓库结构

运行以下命令以创建完整的基础平台工程仓库结构。

```

mkdir -p \

app \

kubernetes \

terraform \

monitoring \

security \

.github/workflows \

images \

diagrams \

docs \

scripts \

logs \

tests \

&& touch \

README.md \

terraform/main.tf \

terraform/variables.tf \

terraform/outputs.tf \

kubernetes/namespace.yaml \

kubernetes/deployment.yaml \

kubernetes/service.yaml \

monitoring/prometheus-values.yaml \

monitoring/grafana-values.yaml \

security/.gitkeep \

app/.gitkeep \

scripts/.gitkeep \

logs/.gitkeep \

tests/.gitkeep

```

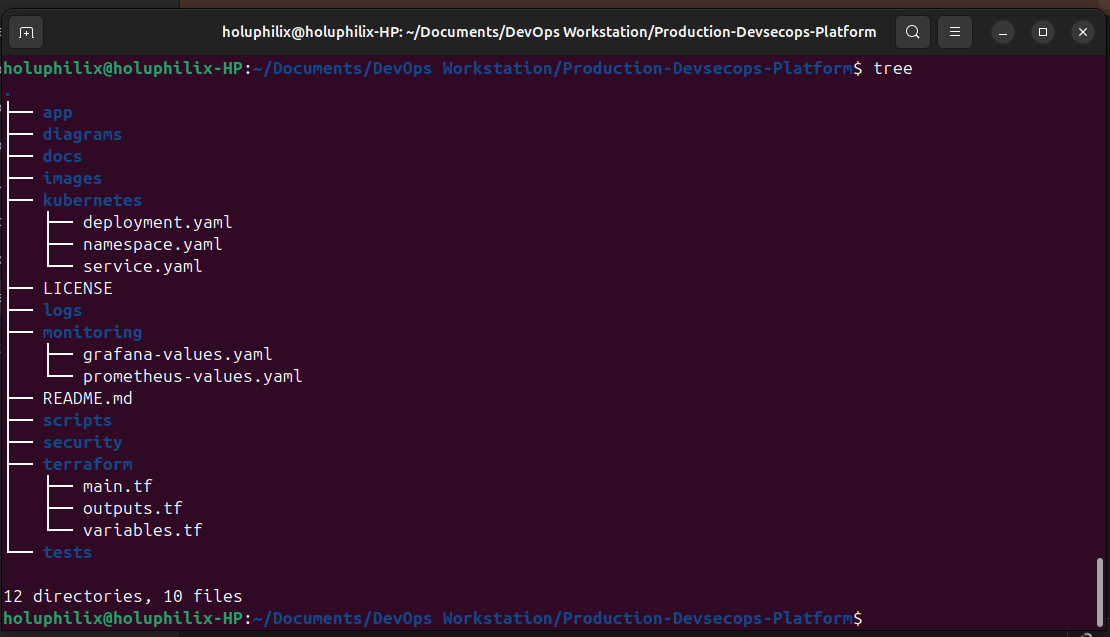

### 🔍 验证仓库结构

运行以下命令以验证新创建的仓库结构。

```

tree

```

### 📸 仓库结构验证

以下输出验证了平台工程仓库结构的成功创建,包括 Kubernetes 清单、Terraform 配置文件、监控配置目录、安全资源、工作流目录、运维文件夹和镜像组织路径。

### 🚫 创建 .gitignore 文件

创建 `.gitignore` 文件,以防止不必要的系统文件、Terraform 状态文件、日志、缓存文件和本地环境产物被推送到 GitHub 仓库中。

运行以下命令以创建 `.gitignore` 文件。

```

touch .gitignore

```

### 📝 配置 .gitignore 文件

运行以下命令以打开 `.gitignore` 文件。

```

nano .gitignore

```

将以下配置添加到 `.gitignore` 文件中。

```

# =========================

# Terraform Files

# =========================

*.tfstate

*.tfstate.*

.terraform/

crash.log

override.tf

override.tf.json

*_override.tf

*_override.tf.json

.terraform.lock.hcl

# =========================

# Kubernetes Files

# =========================

kubeconfig.yaml

# =========================

# Docker Files

# =========================

*.tar

# =========================

# Logs

# =========================

logs/

*.log

# =========================

# Environment Files

# =========================

.env

.env.*

# =========================

# macOS Files

# =========================

.DS_Store

# =========================

# Linux Files

# =========================

*~

# =========================

# VSCode Files

# =========================

.vscode/

# =========================

# Node.js Files

# =========================

node_modules/

# =========================

# Python Files

# =========================

__pycache__/

*.pyc

# =========================

# Coverage Reports

# =========================

coverage/

# =========================

# Temporary Files

# =========================

tmp/

temp/

```

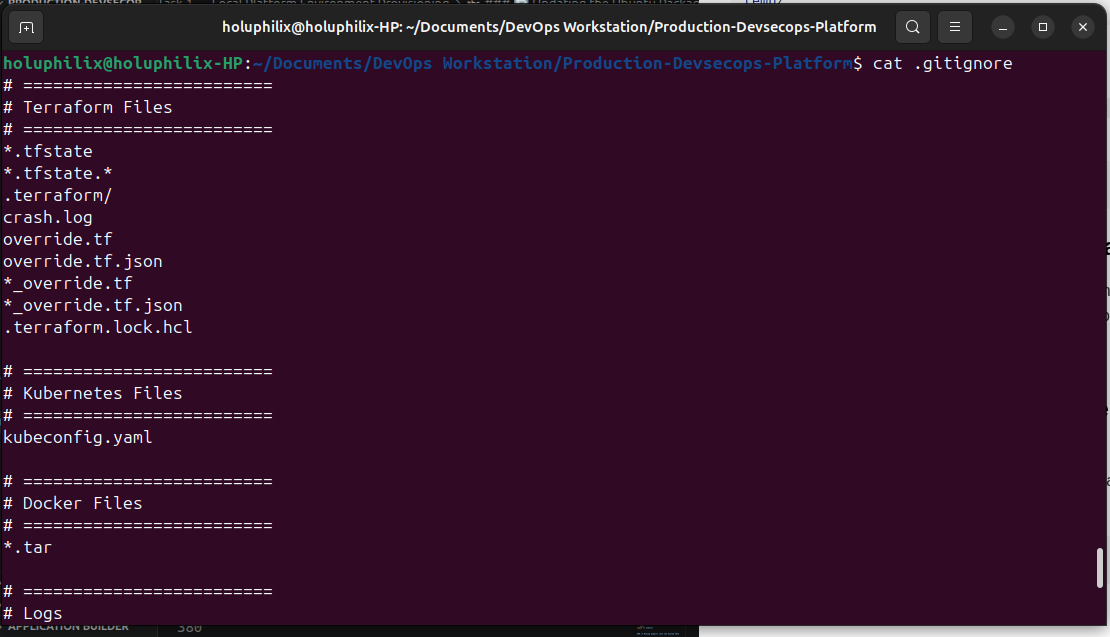

### ✅ 验证 .gitignore 文件

运行以下命令以验证 `.gitignore` 配置。

```

cat .gitignore

```

### 📸 .gitignore 配置验证

以下输出验证了平台工程仓库 `.gitignore` 文件的成功配置。

### 🔄 更新 Ubuntu 软件包仓库

在安装平台工具之前,更新 Ubuntu 软件包索引。

```

sudo apt update

```

### 🐳 安装 Docker Engine

在 Ubuntu 环境中安装 Docker Engine。

```

sudo apt install docker.io -y

```

### ▶️ 启动并启用 Docker

启动并启用 Docker 服务,以确保持久的运行时可用性。

```

sudo systemctl enable docker

sudo systemctl start docker

```

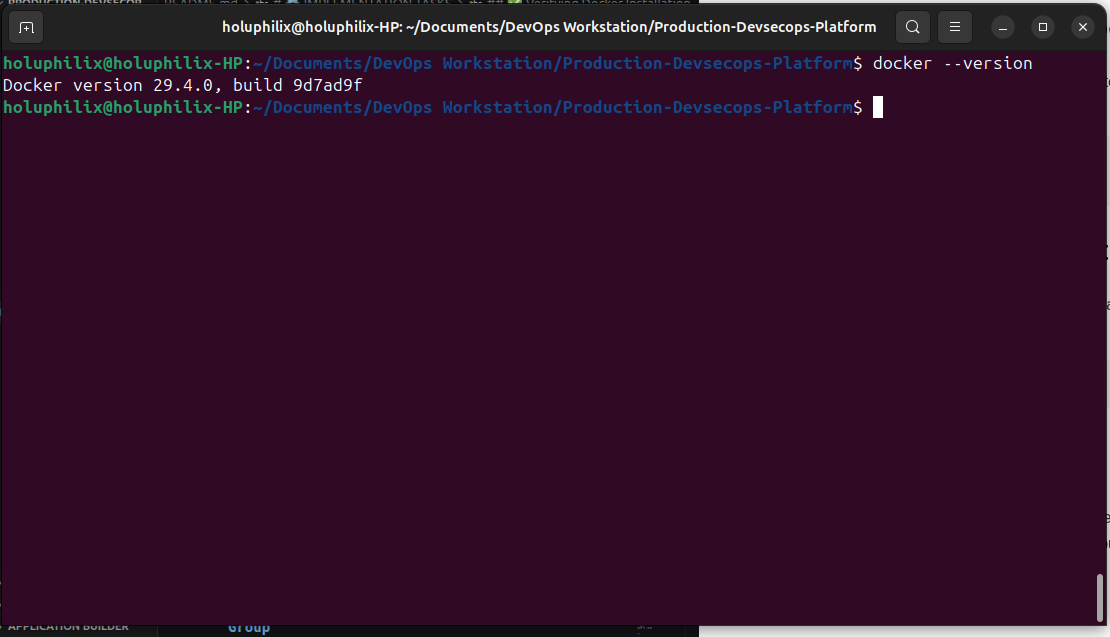

### ✅ 验证 Docker 安装

运行以下命令以验证 Docker 安装和运行时可用性。

```

docker --version

```

### 📸 Docker Engine 安装验证

以下输出确认 Docker Engine 已成功安装并在 Ubuntu 平台环境中正常运行。

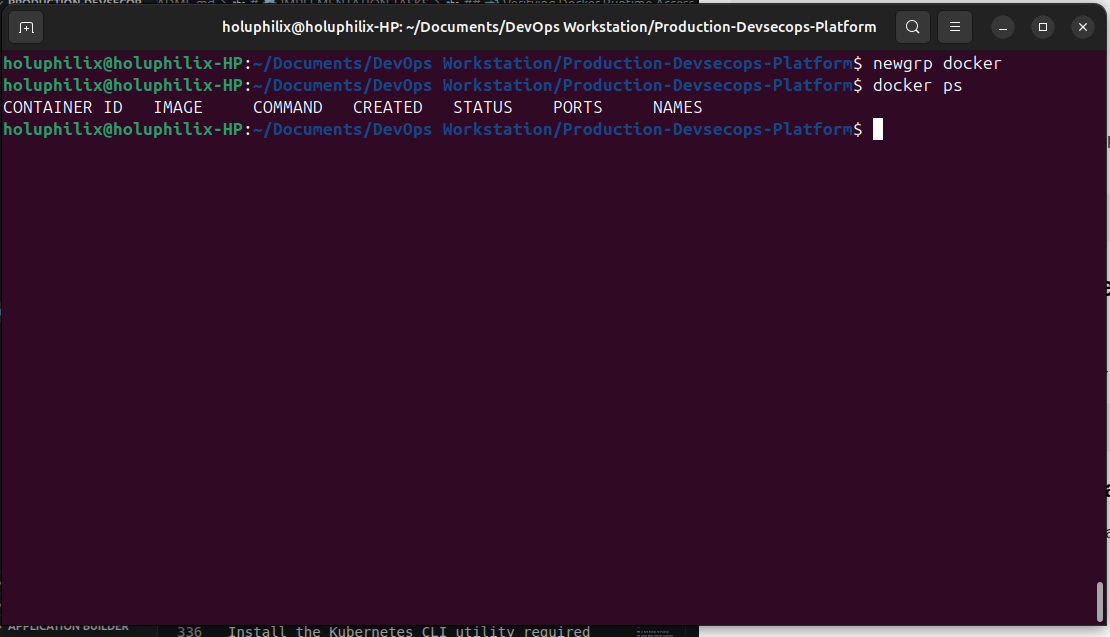

### 👤 将当前用户添加到 Docker 组

运行以下命令以允许在不使用 sudo 权限的情况下执行 Docker。

```

sudo usermod -aG docker $USER

```

### 🔄 应用 Docker 组更改

运行以下命令以将 Docker 组更改应用到当前 shell 会话。

```

newgrp docker

```

### 🐳 验证 Docker 运行时访问

运行以下命令以验证非 root 用户的 Docker 访问权限。

```

docker ps

```

### 📸 Docker 运行时访问验证

以下输出验证了在没有提升 sudo 权限的情况下成功进行 Docker 运行时访问。

### ☸️ 安装 kubectl

安装 Kubernetes 工作负载管理和集群操作所需的 Kubernetes CLI 工具。

```

curl -LO "https://dl.k8s.io/release/$(curl -L -s \

https://dl.k8s.io/release/stable.txt)/bin/linux/amd64/kubectl"

```

### ⚙️ 赋予 kubectl 可执行权限

```

chmod +x kubectl

```

### 📦 将 kubectl 移动到系统路径

```

sudo mv kubectl /usr/local/bin/

```

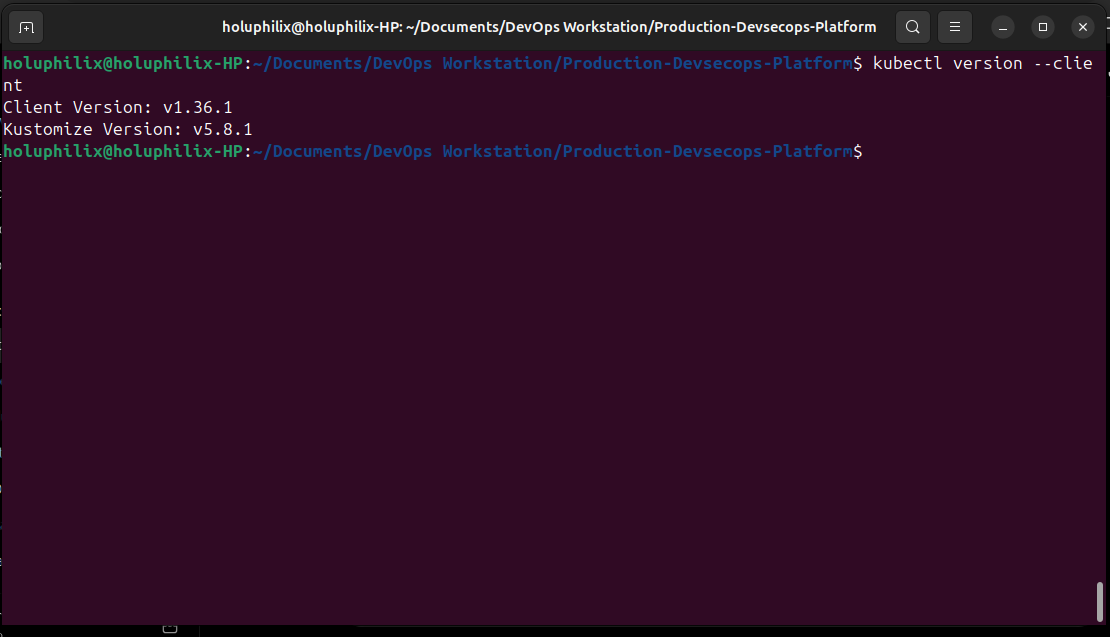

### ✅ 验证 kubectl 安装

运行以下命令以验证 kubectl 安装。

```

kubectl version --client

```

### 📸 kubectl 客户端验证

以下输出确认用于 Kubernetes 集群管理和工作负载编排的 Kubernetes 命令行客户端已成功安装。

### 🚀 安装 Kind Kubernetes 运行环境

下载用于配置本地 Kubernetes 平台集群的 Kind Kubernetes 运行环境。

```

curl -Lo ./kind https://kind.sigs.k8s.io/dl/v0.22.0/kind-linux-amd64

```

### ⚙️ 赋予 Kind 二进制文件可执行权限

```

chmod +x ./kind

```

### 📦 将 Kind 二进制文件移动到系统路径

```

sudo mv ./kind /usr/local/bin/kind

```

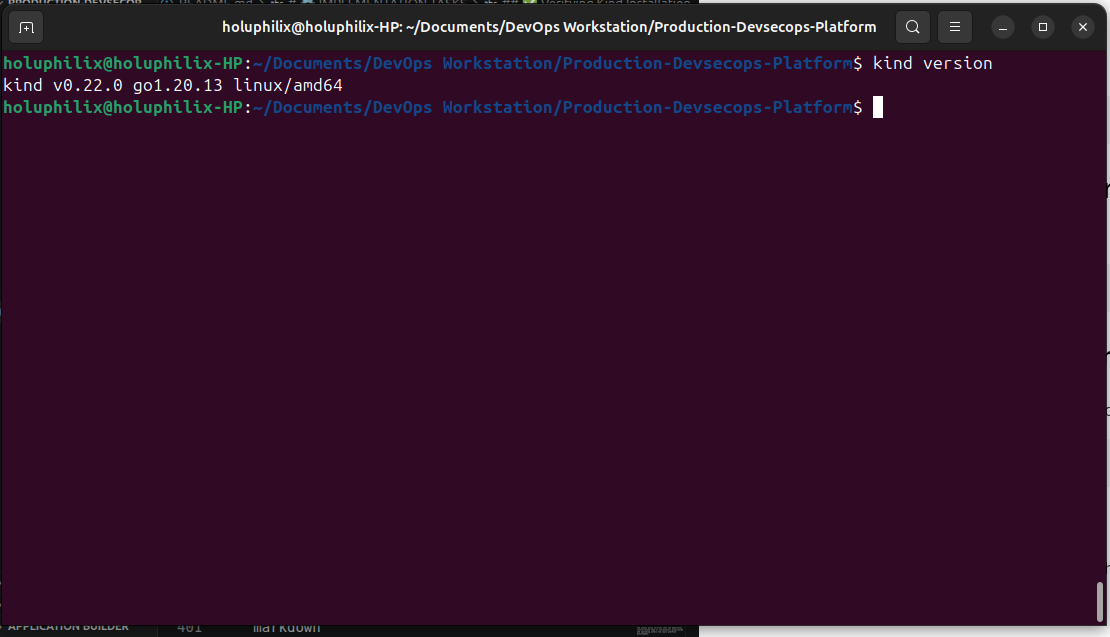

### ✅ 验证 Kind 安装

运行以下命令以验证 Kind 安装。

```

kind version

```

### 📸 Kind 运行环境验证

以下输出确认 Kind Kubernetes 运行环境已成功安装。

### ☸️ 配置本地 Kubernetes 集群

使用 Kind 创建本地 Kubernetes 集群。

标签:API集成, CI/CD流水线, CISA项目, DevSecOps, Docker, ECS, GitHub Actions, Grafana, SonarQube, Terraform, Web截图, 上游代理, 可观测性, 子域名突变, 安全合规, 安全防御评估, 容器安全, 容器编排, 平台工程, 开源框架, 微服务架构, 持续交付, 持续集成, 特权提升, 监控告警, 研发效能, 网络代理, 自动化部署, 自动笔记, 自定义脚本, 自定义请求头, 请求拦截, 软件交付, 运维自动化, 静态应用安全测试