AhmedYasserShalaby/cloud-security-posture-auditor

GitHub: AhmedYasserShalaby/cloud-security-posture-auditor

基于 YAML 策略规则的离线云安全态势审计工具,自动扫描 AWS 风格配置并生成风险评分与修复报告。

Stars: 0 | Forks: 0

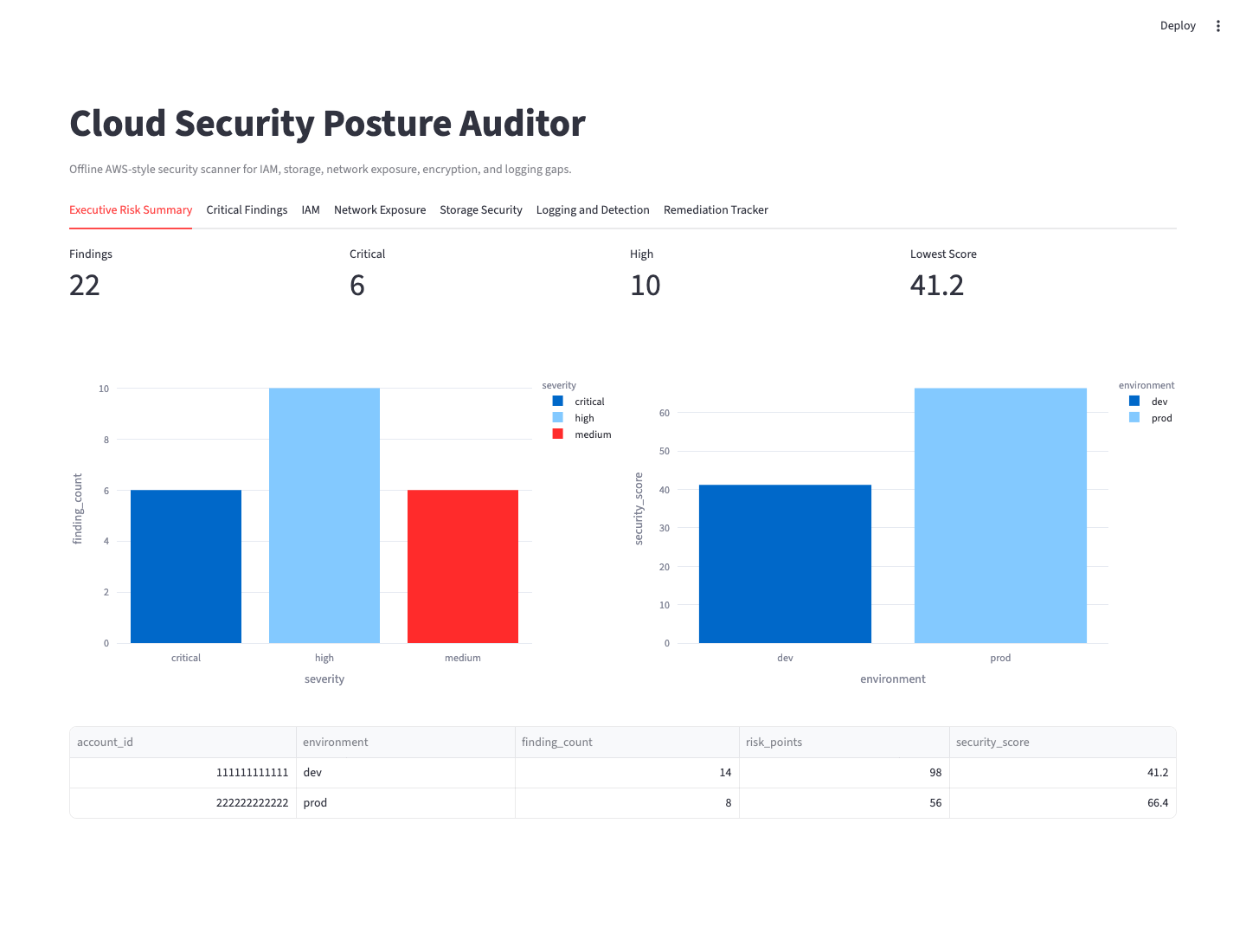

# 云安全态势审计工具

[](https://github.com/AhmedYasserShalaby/cloud-security-posture-auditor/actions/workflows/tests.yml)

云安全自动化作品集项目,用于扫描合成的 AWS 风格账户快照,检测 IAM、S3、安全组、数据库、加密和日志记录方面的风险。

## 安全性

本项目默认使用离线的合成 JSON 快照。无需、加载或提交任何真实的 AWS 凭证。

## 在线演示

Streamlit Cloud URL: https://ahmed-cloud-security-auditor.streamlit.app/

如果缺少生成文件,仪表板会自动引导合成快照和扫描输出。

## 架构

```

flowchart LR

A[Synthetic AWS-style JSON snapshots] --> B[YAML policy rules]

B --> C[Python scanner]

C --> D[Findings database]

C --> E[CSV exports]

C --> F[Security report]

E --> G[Streamlit risk dashboard]

```

## 检查项

- 未启用 MFA 的 IAM 用户

- 过旧的 IAM 访问密钥

- 直接的管理员用户策略

- 通配符 IAM 权限

- 过于宽泛的信任策略

- 公开的 S3 存储桶

- 缺少 S3 加密或版本控制

- 公开的高风险安全组入口

- 公开的 RDS 风格数据库

- 缺少 CloudTrail 风格的日志记录

- 缺少 GuardDuty 风格的检测

- 未加密的存储卷

## 本地运行

```

python3 -m venv .venv

source .venv/bin/activate

pip install -e ".[dev]"

cloud-audit generate-snapshots

cloud-audit scan --source snapshots

streamlit run app/streamlit_dashboard.py

```

## Docker

```

docker compose up dashboard

docker compose run --rm auditor cloud-audit scan --source snapshots

```

## 测试

```

ruff check .

ruff format --check .

pytest --cov=src/cloud_audit --cov-report=term-missing --cov-fail-under=85

```

## 文档

- [架构](docs/architecture.md)

- [规则参考](docs/rules_reference.md)

- [安全报告](docs/security_report.md)

- [修复计划](docs/remediation_plan.md)

- [面试指南](docs/interview_guide.md)

- [AWS 实时模式 (后续)](docs/aws_live_mode_later.md)

## 简历要点

- 构建了一个云安全态势审计工具,使用 YAML 策略规则和 Python 自动化,扫描 AWS 风格的 IAM、存储、网络、加密和日志配置。

- 实现了风险评分、基于严重程度的发现、修复报告以及 Streamlit 仪表板,用于识别公开暴露、薄弱的 IAM 控制、缺失的加密和日志记录漏洞。

- 增加了合成云快照、CI 测试、Docker 支持、机密扫描和文档,使项目能够安全发布且易于讲解。

标签:AWS, CISA项目, CSPM, DevSecOps, DNS解析, Docker, DPI, IAM, Kubernetes, Python, S3, Streamlit, TinkerPop, YAML策略, 上游代理, 仪表板, 加密, 子域名变形, 安全合规, 安全态势管理, 安全组, 安全规则引擎, 安全防御评估, 开源项目, 数据展示, 无后门, 漏洞扫描器, 离线审计, 红队, 网络代理, 访问控制, 请求拦截, 逆向工具