Sohammshheth27/Sentrix-flow-based-IDS-cascade

GitHub: Sohammshheth27/Sentrix-flow-based-IDS-cascade

基于 IPFIX 流量的五层级联入侵检测系统,融合 Zeek、Suricata 与 ML 级联分类器,提供实时告警和 MITRE ATT&CK 归因。

Stars: 0 | Forks: 0

# Sentrix

[](https://github.com/Sohammshheth27/SENTRIX-A-flow-based-intrusion-detection-cascade-with-logit-space-threat-intelligence-fusion/actions/workflows/smoke.yml)

[](LICENSE)

[](https://www.python.org/downloads/)

[](https://onnxruntime.ai/)

一个基于流的入侵检测级联系统,采用 logit 空间威胁情报融合。

Sentrix 观测来自 SPAN tap 的 IPFIX 标准化流,运行五层级联系统(第 0 层使用 Zeek + Suricata 进行并行观测,第 1 层为 IPFIX 53 特征 schema,第 2 层为包含阶段 1 集成与阶段 2 的 18 类分类器的 ML 级联,第 3 层为七信号融合,第 4 层为带有允许列表和主动学习循环的告警发射),并在实时的操作员仪表板上展示告警。

## 快速入门

```

git clone https://github.com//sentrix.git

cd sentrix

python3 -m venv venv && source venv/bin/activate

pip install -r requirements.txt

python run.py

```

仪表板将在 启动。

## 仪表板

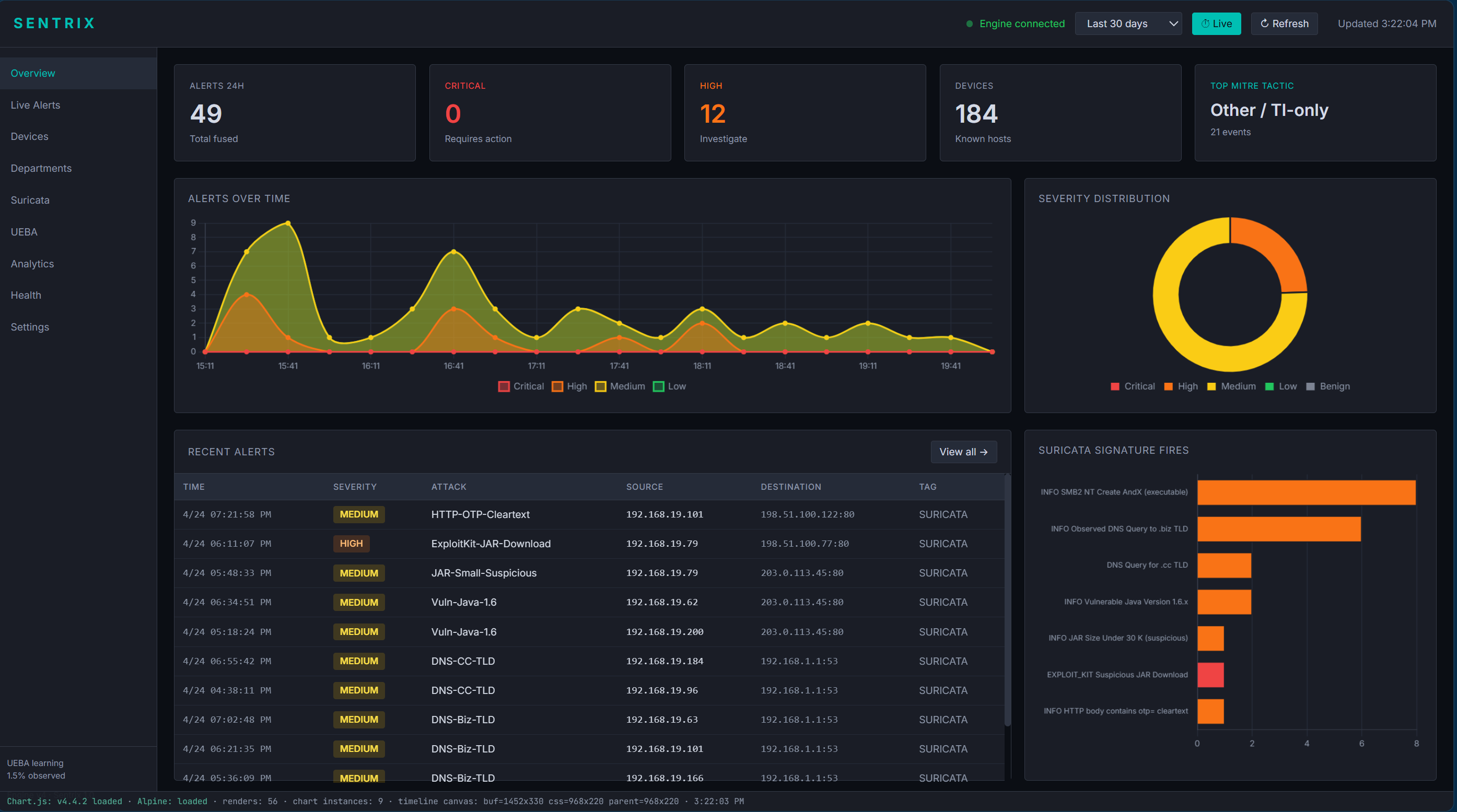

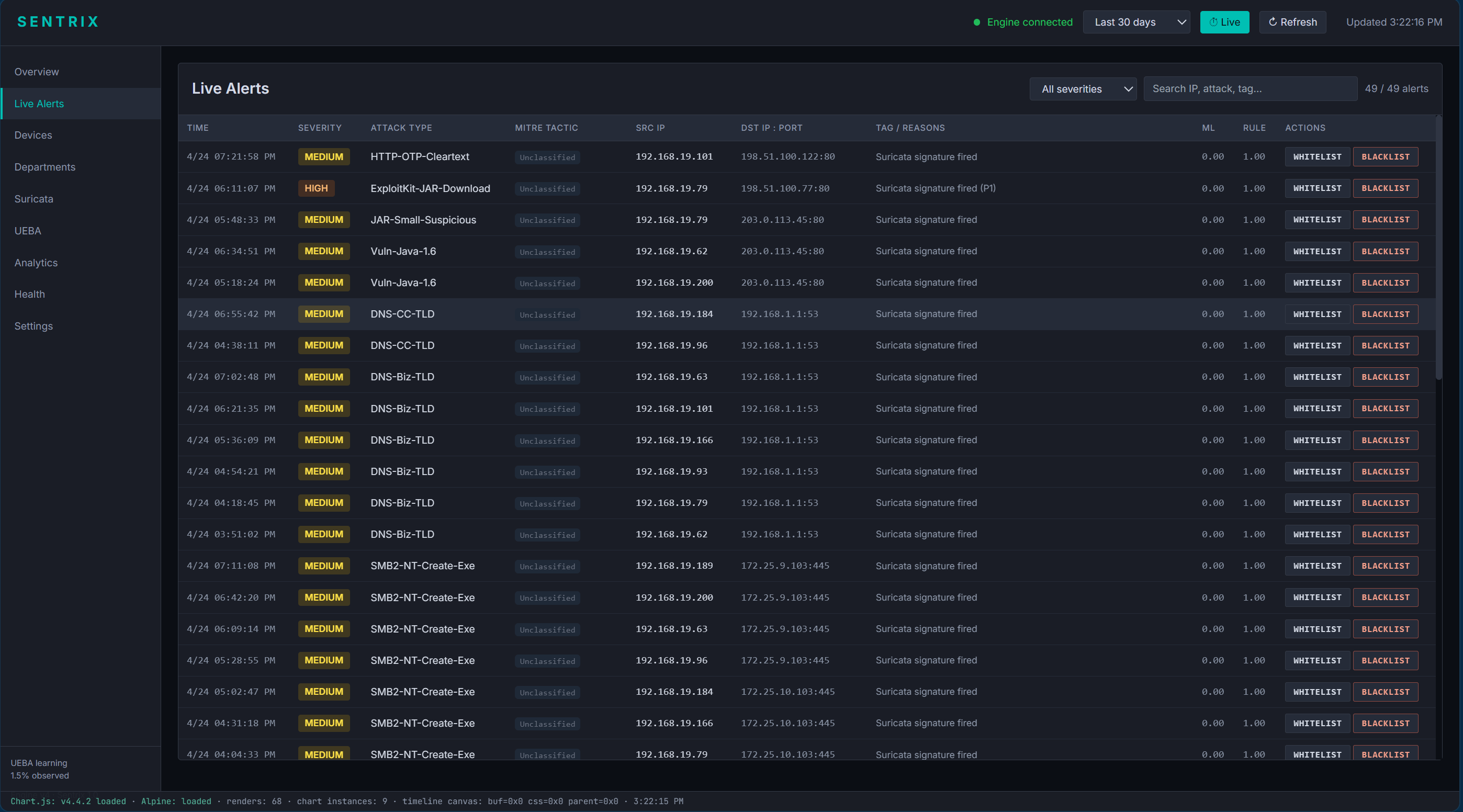

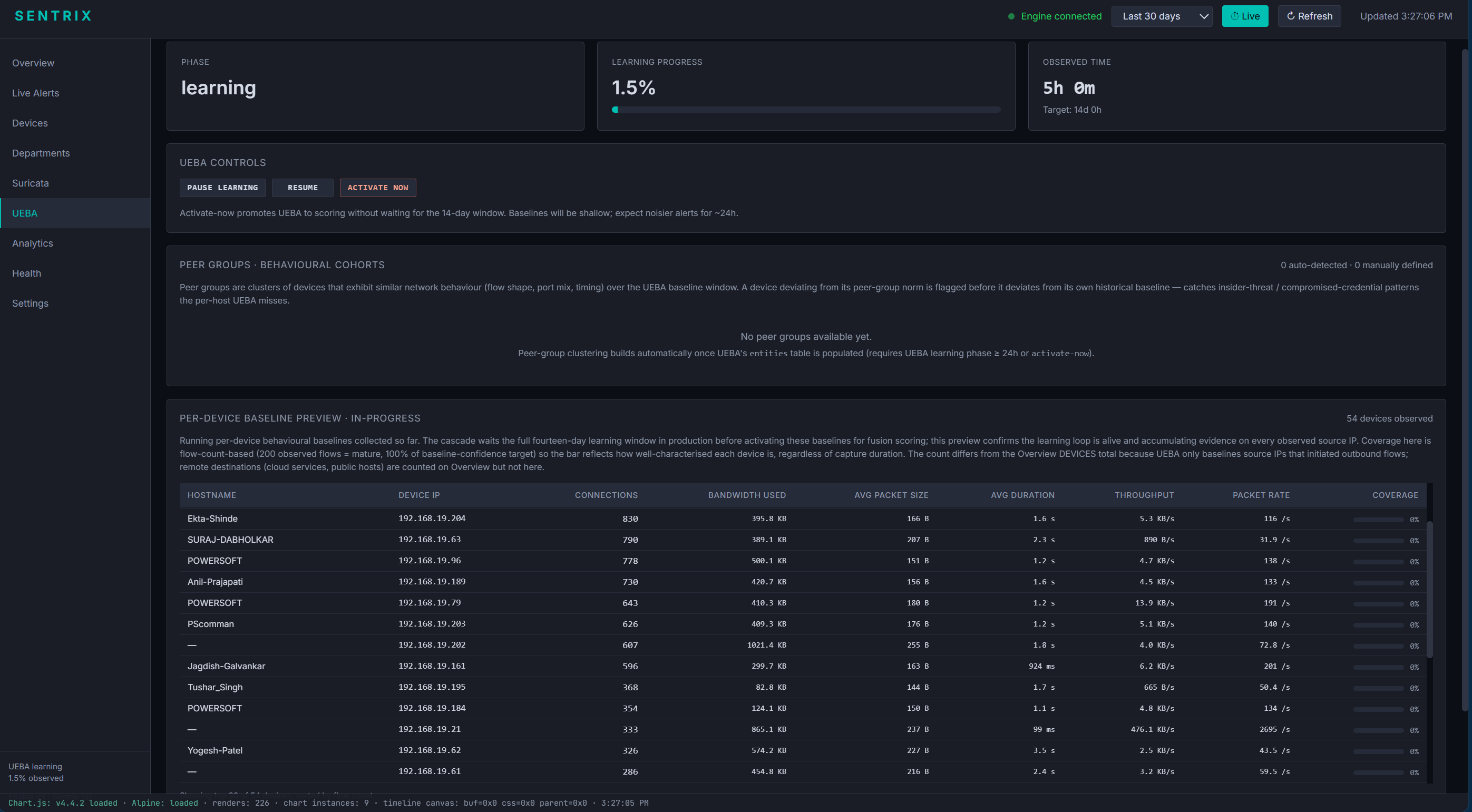

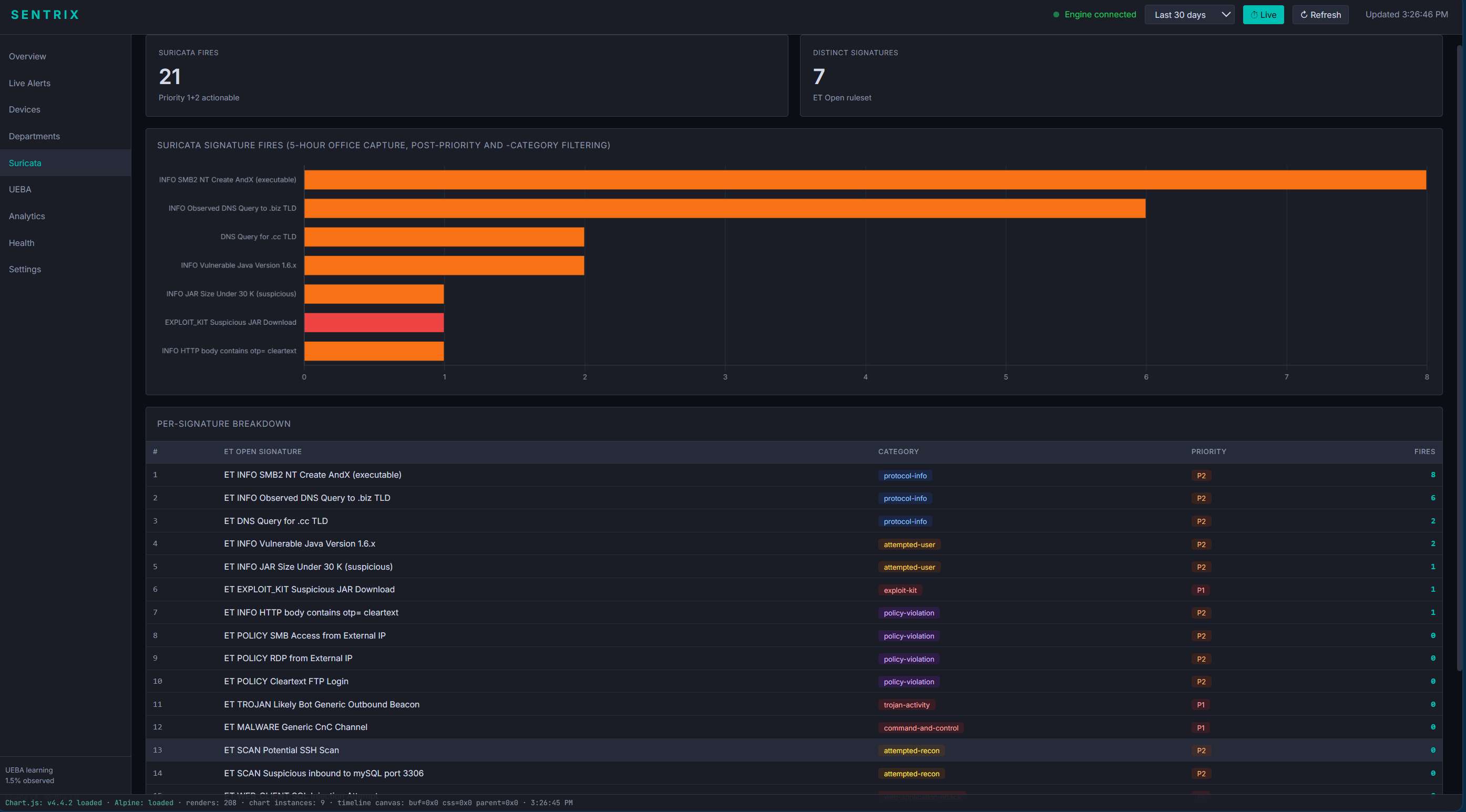

操作员仪表板展示了级联系统的融合后告警集合、基于流的 MITRE ATT&CK 归因、基于设备的行为基线,以及集成的 Suricata 特征流。

## 使用 Docker 快速入门

启动仪表板的最快方法:

```

docker compose up

```

然后打开 。该容器将空的 `data/`、`logs/` 和 `logs/` 目录作为卷挂载公开;将您的输入 pcap 或重播 CSV 放入 `data/`,引擎将会读取它们。

要通过级联系统运行 CSV 重播(而不是默认的仅启动仪表板):

```

docker compose run --rm --service-ports sentrix \

python run.py --no-browser --mode csv --file /app/data/your_capture.csv

```

## 仓库结构

```

sentrix/

├── run.py Entry point: starts dashboard + realtime engine

├── src/ Live engine, dashboard server, ML cascade, UEBA, fusion

├── models/ Trained ONNX models (5-seed Stage 1 + Stage 2 typer)

├── dashboard/ HTML/CSS/JS frontend

├── config/ Runtime configuration (sanitised; add your own allowlists)

├── scripts/ Operational scripts (start, stop, cron helpers)

├── docs/ Install, runtime, architecture documentation

├── data/ Operator drops input pcaps/parquet here (gitignored)

└── logs/ Runtime engine logs + Zeek conn.log + Suricata eve.json (gitignored)

```

## 按部署配置

1. 编辑 `config/internal_networks.yaml` 以声明您的私有 CIDR。

2. 编辑 `config/identity_registry.json` 以添加您的设备和部门。

3. 编辑 `config/whitelist.json` 以添加您的良性 IP/端口对。

4. 编辑 `config/vlan_config.json` 以将 VLAN 映射到部门。

5. 运行 `python scripts/validate_config.py` 进行验证。

6. 运行 `python run.py`。

## 文档

- `docs/INSTALL.md`:完整安装指南

- `docs/RUNTIME.md`:运行时操作、告警分诊、微调

- `docs/ARCHITECTURE.md`:级联架构概要

## 许可证

MIT。详见 `LICENSE`。

## 引用

如果您在学术工作中使用了 Sentrix,请引用配套论文:

```

@article{shheth2026sentrix,

title = {SENTRIX: A flow-based intrusion detection cascade with

logit-space threat-intelligence fusion},

author = {Shheth, Sohamm and Jain, Nilakshi},

journal = {Intelligent Computing (SPJ)},

year = {2026},

note = {In submission}

}

```

标签:Apex, Beacon Object File, Cloudflare, IPFIX, IP 地址批量处理, Metaprompt, MITRE ATT&CK, ML级联模型, ONNX Runtime, pip 包, Python, Rootkit, SPAN端口, Suricata, UEBA, Zeek, 主动学习, 入侵检测系统, 威胁情报, 安全仪表盘, 安全数据湖, 安全运营, 开发者工具, 异常检测, 扫描框架, 无后门, 机器学习, 现代安全运营, 网络安全, 请求拦截, 逆向工具, 隐私保护, 集成学习