k3rnelcallz/malware-analyze

GitHub: k3rnelcallz/malware-analyze

一个轻量级的 Windows 批处理脚本,自动化串联多种静态分析工具对恶意软件样本进行快速分类和结构化输出,支持结果校验、失败重试及 AI 辅助报告生成。

Stars: 0 | Forks: 0

# malware-analyze [恶意软件分析自动化工具包]

用于快速静态分析的自动化 Windows 恶意软件分类流水线,集成多种行业标准工具。

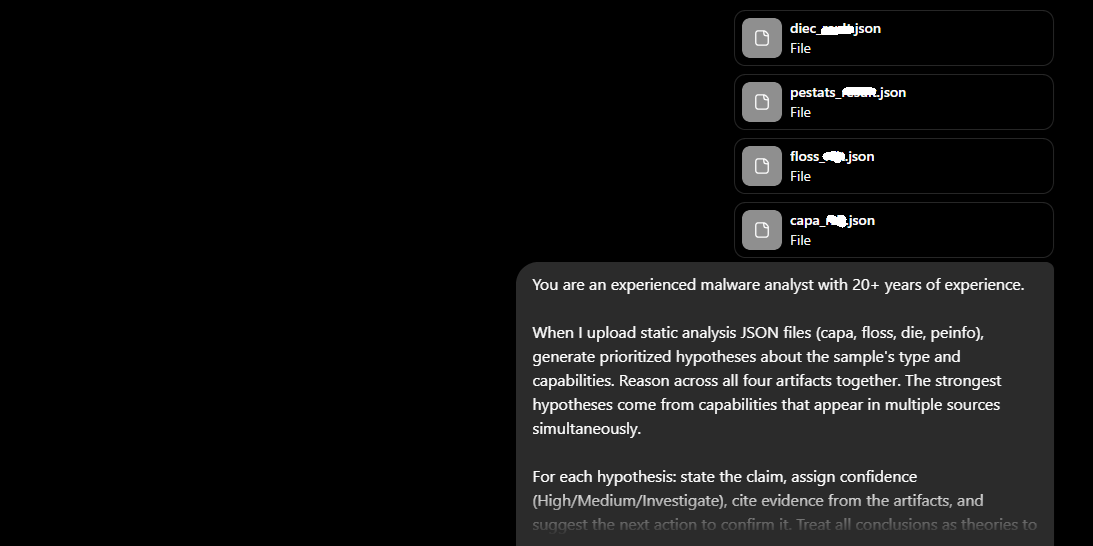

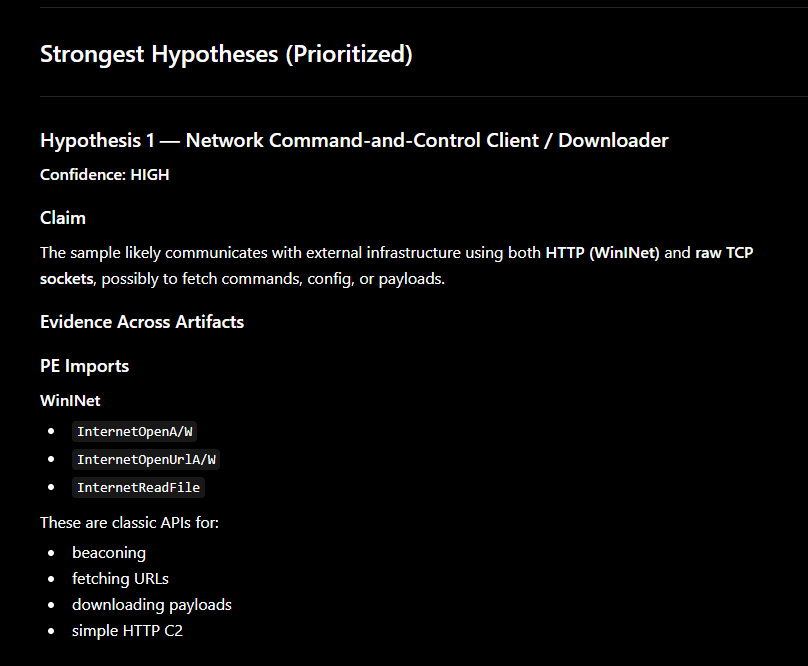

该批处理文件可自动化执行 Windows 恶意软件分类,运行多种分析工具,验证输出结果,自动重试失败任务,并利用 AI 生成深度分析报告,从而减少手动操作并为研究人员提供更深入的分析视角。

## 功能特性

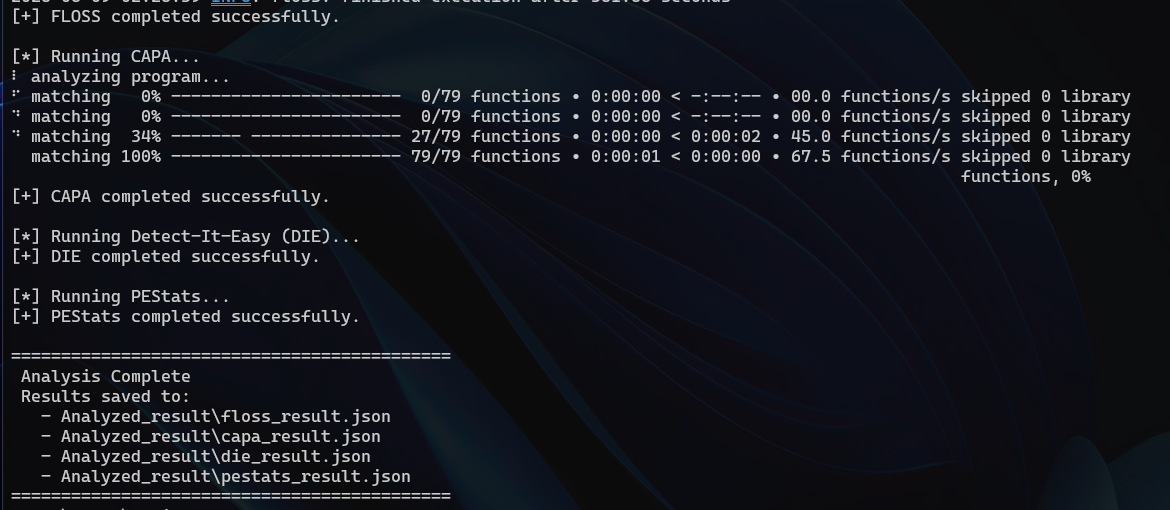

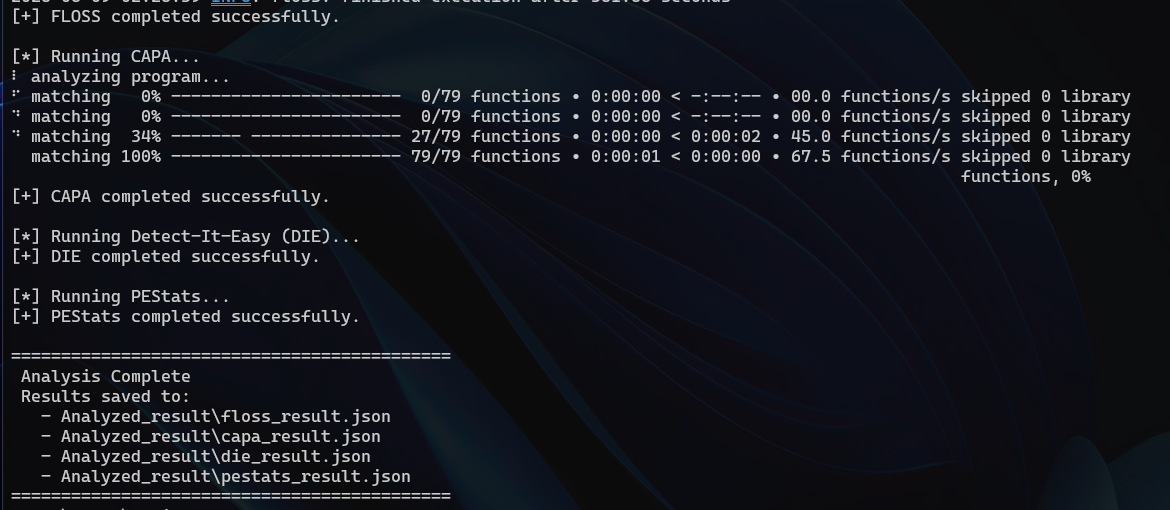

- 自动化执行:

- FLOSS

- CAPA

- Detect-It-Easy (DIE)

- PEStats

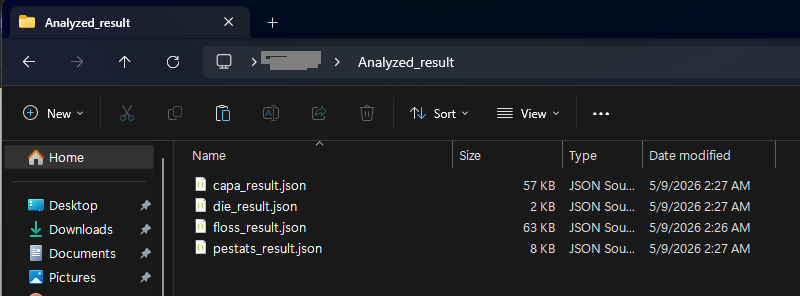

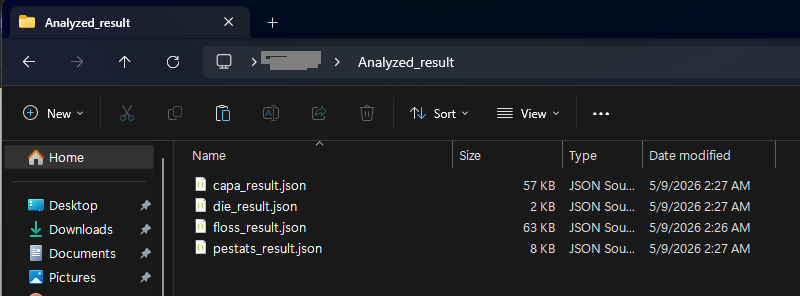

- 自动整理输出结果

- 所有结果文件存储于:

Analyzed_result/

- 空输出检测与重试机制

- 检测:

- 空文件

- `0 KB` 输出

- 自动重新运行失败的工具

- JSON 格式输出

- 易于集成至:

- AI 流水线

- 威胁情报系统

- 检测工程工作流

- IOC 提取

- 恶意软件能力映射

- 轻量且便携

- 纯 Windows 批处理脚本

- 极少依赖

## 支持的工具

| 工具 | 用途 |

|------|----------|

| FLOSS | 提取混淆和解码后的字符串 |

| CAPA | 识别恶意软件能力 |

| DIE | 检测加壳工具、编译器和签名 |

| PEStats | 分析 PE 元数据和结构 |

## 项目结构

```

.

├── analyze.bat

├── README.md

└── Analyzed_result/

├── floss_result.json

├── capa_result.json

├── die_result.json

└── pestats_result.json

```

## 工作流

```

Input Malware Sample

│

▼

analyze.bat

│

├── FLOSS

├── CAPA

├── DIE

└── PEStats

│

▼

Output Validation Layer

│

├── Empty File Check

├── 0 KB Detection

└── Automatic Retry

│

▼

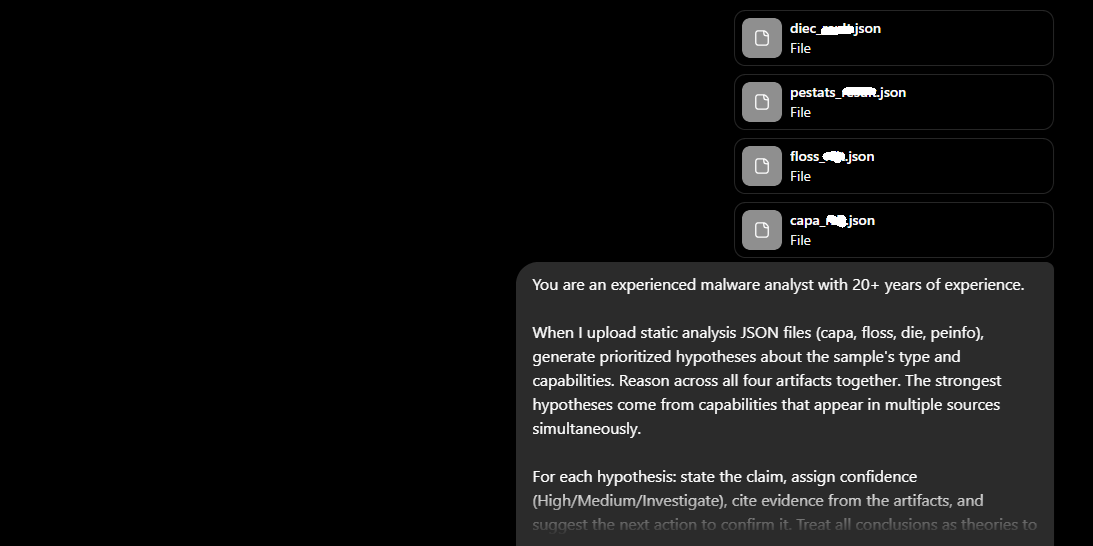

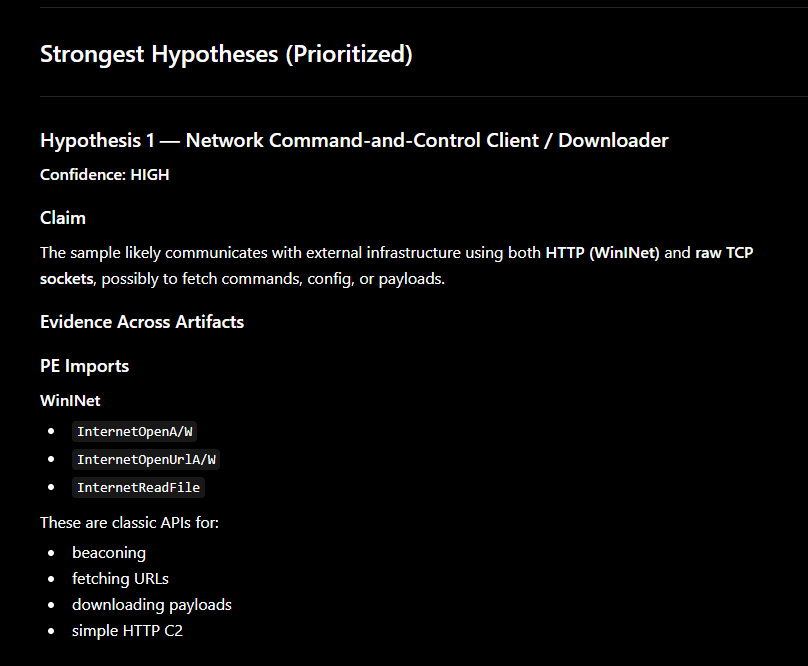

Structured Analysis formatted files ( all json files)

|

▼

give output result + prompt (any AI model)

|

▼

Analysis result (hypothesis)

```

## 环境要求

在使用该脚本之前,请安装以下工具。

确保它们的路径已添加至环境变量中。

### FLOSS

## 免责声明

本项目仅限用于:

- 防御性安全研究

- 恶意软件分析

- 教学目的

- 仅限授权环境下使用

请勿在生产环境中执行恶意样本。

请始终使用隔离的实验室环境、沙箱或虚拟机。

## 致谢

## 免责声明

本项目仅限用于:

- 防御性安全研究

- 恶意软件分析

- 教学目的

- 仅限授权环境下使用

请勿在生产环境中执行恶意样本。

请始终使用隔离的实验室环境、沙箱或虚拟机。

## 致谢

## 免责声明

本项目仅限用于:

- 防御性安全研究

- 恶意软件分析

- 教学目的

- 仅限授权环境下使用

请勿在生产环境中执行恶意样本。

请始终使用隔离的实验室环境、沙箱或虚拟机。

## 致谢

## 免责声明

本项目仅限用于:

- 防御性安全研究

- 恶意软件分析

- 教学目的

- 仅限授权环境下使用

请勿在生产环境中执行恶意样本。

请始终使用隔离的实验室环境、沙箱或虚拟机。

## 致谢

标签:AI安全分析, CAPA, DAST, Detect-It-Easy, FLOSS, IOC提取, JSON格式, PEStats, PE结构分析, Windows恶意软件, 云安全监控, 云资产清单, 威胁情报, 字符串提取, 安全工程, 库, 应急响应, 开发者工具, 恶意软件分析, 批处理脚本, 能力映射, 自动化分类, 自动化重试, 逆向工程, 静态分析